В этой теме буду публиковать переводы вот отсюда

Спасибо heybabyone за материал.

Если есть предложения что перевести, для них есть тема

Часть 1 - Настройка среды отладки ядра с помощью kdnet и WinDBG Preview

Это небольшая заметка, показывающая, как начать отладку ядра Windows с помощью kdnet.exe и WinDBG Preview (новый WinDBG, который вы можете получить в Windows Store).

Термины

Скопируйте kdnet.exe и VerifiedNICList.xml на хост отладки. Получите эти файлы с хоста, на котором установлен Windows Development Kit, в

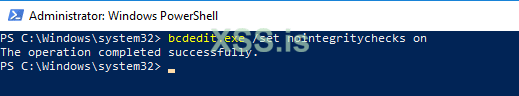

В привилегированой консоли:

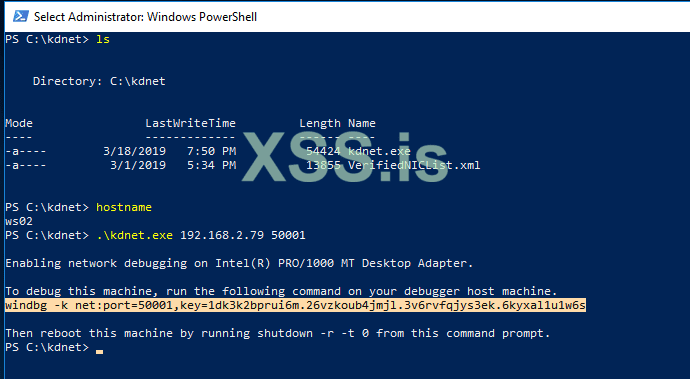

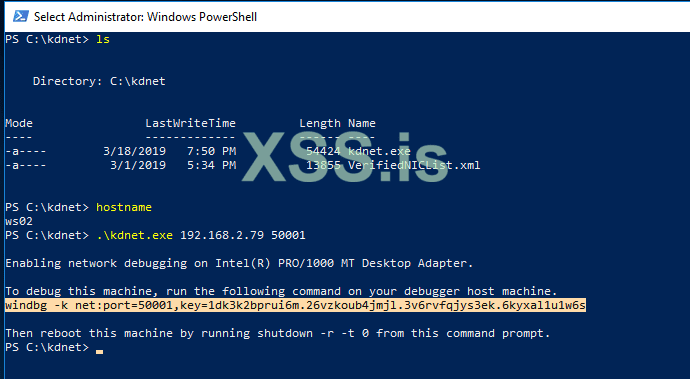

Ниже показано, как kdnet выводит команду, которую необходимо запустить на хосте отладчика:

Скопируйте, сохраните в блокноте и перезагрузите debugee.

На Debugger

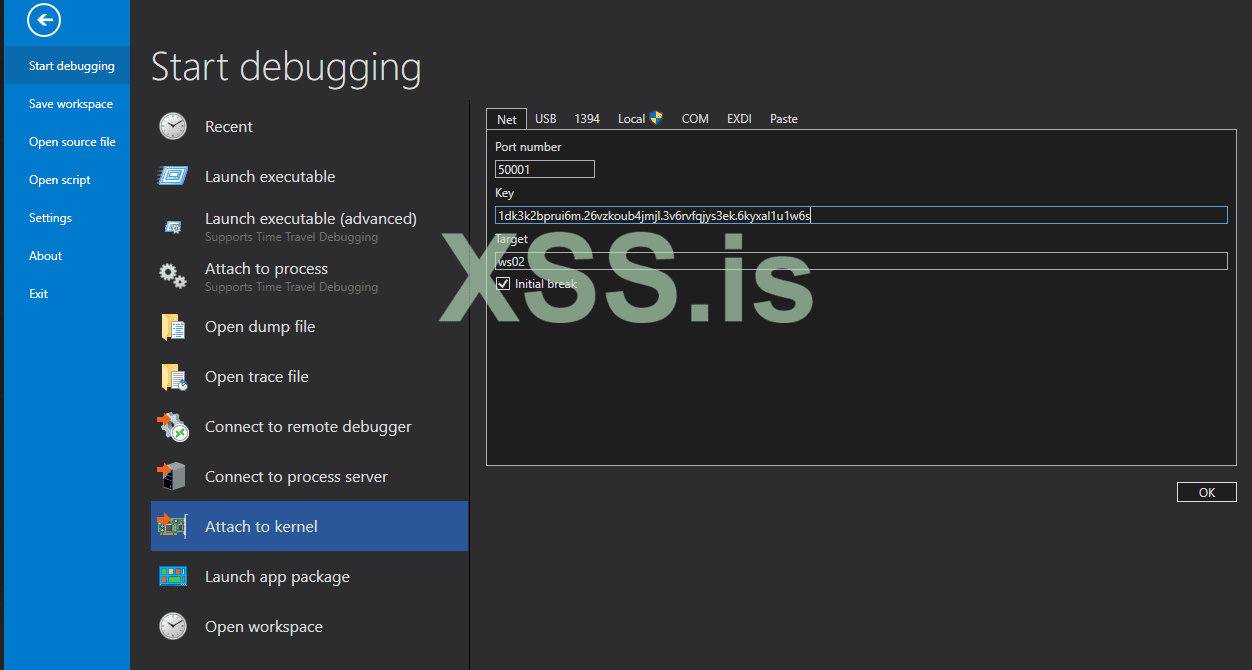

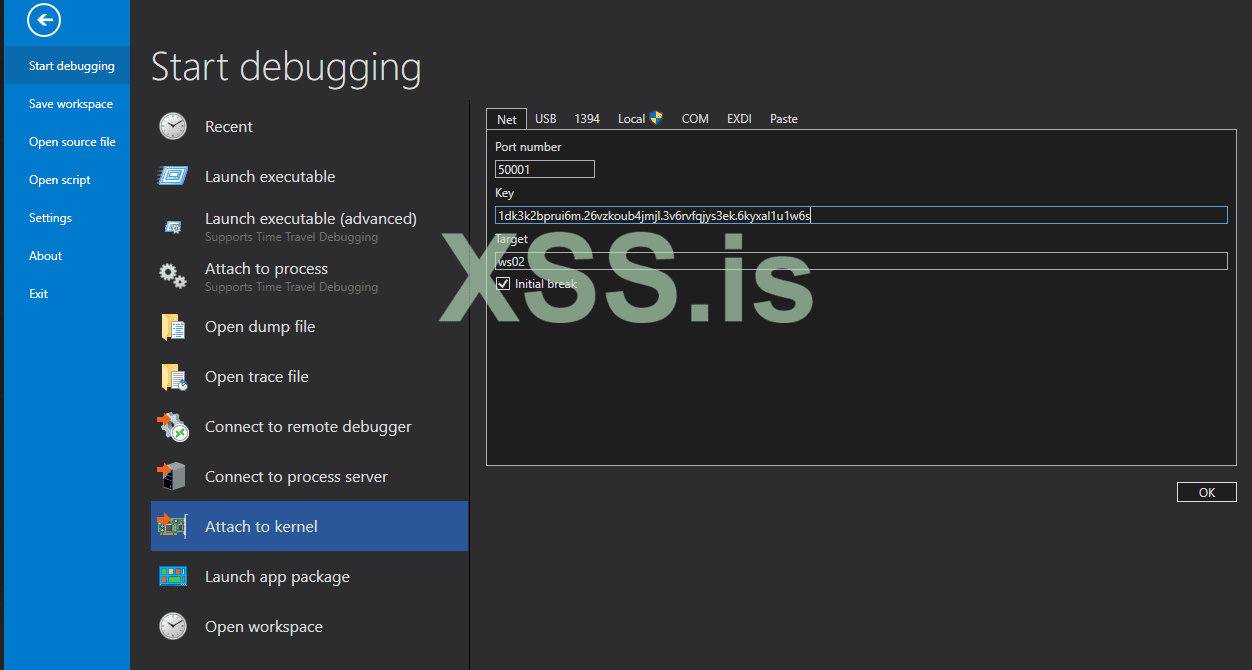

В WinDBG Preview перейдите к: Начать отладку>Присоединиться к ядру и введите порт и ключ, полученный при запуске kdnet на debuggee:

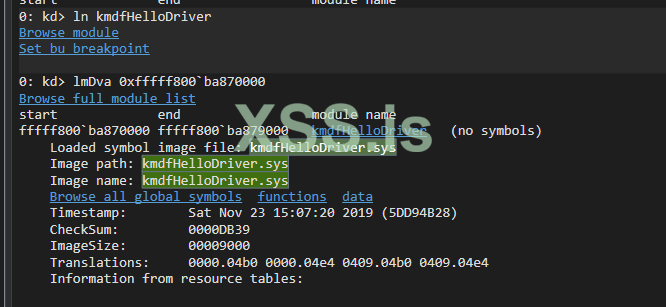

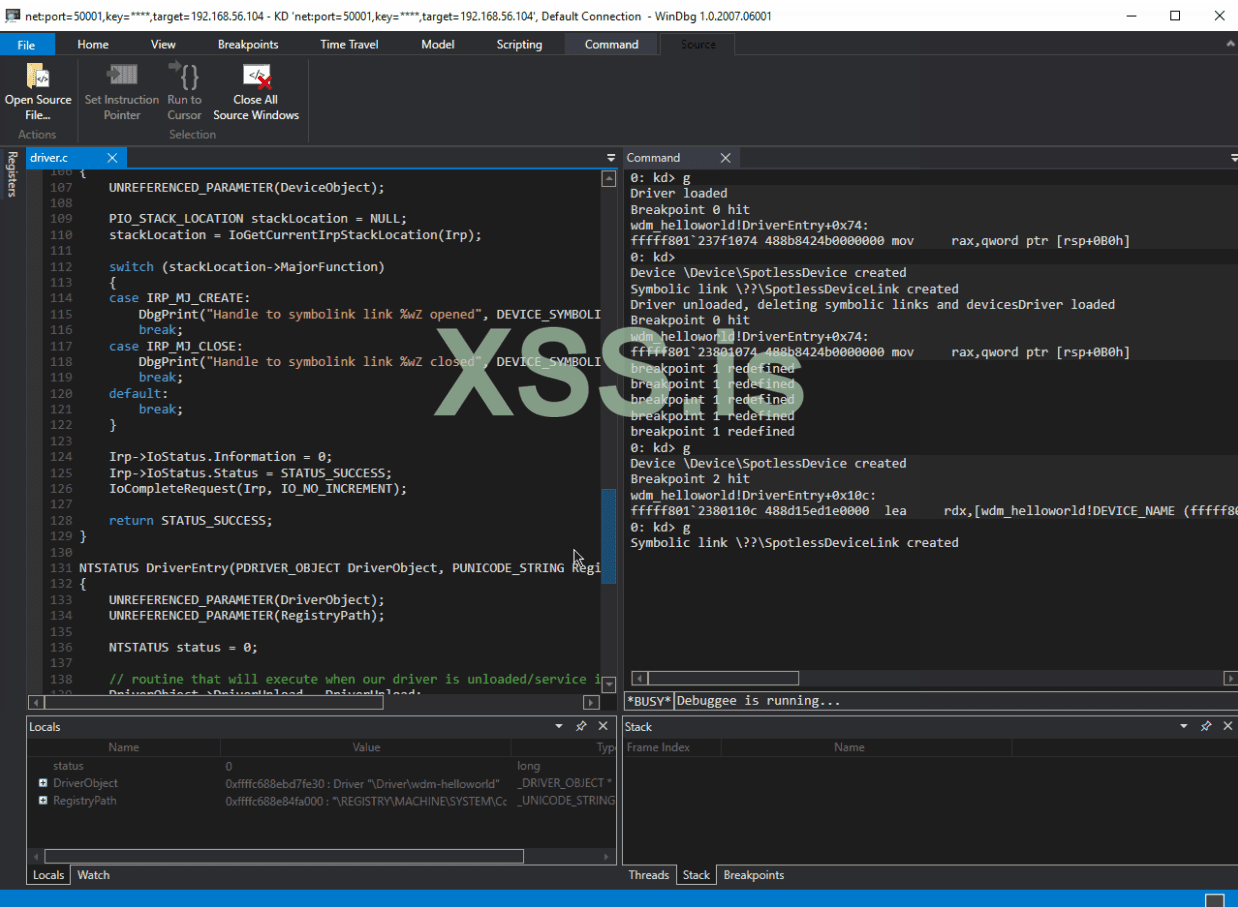

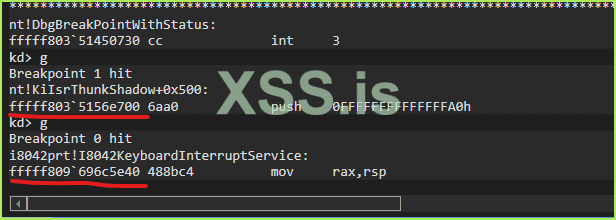

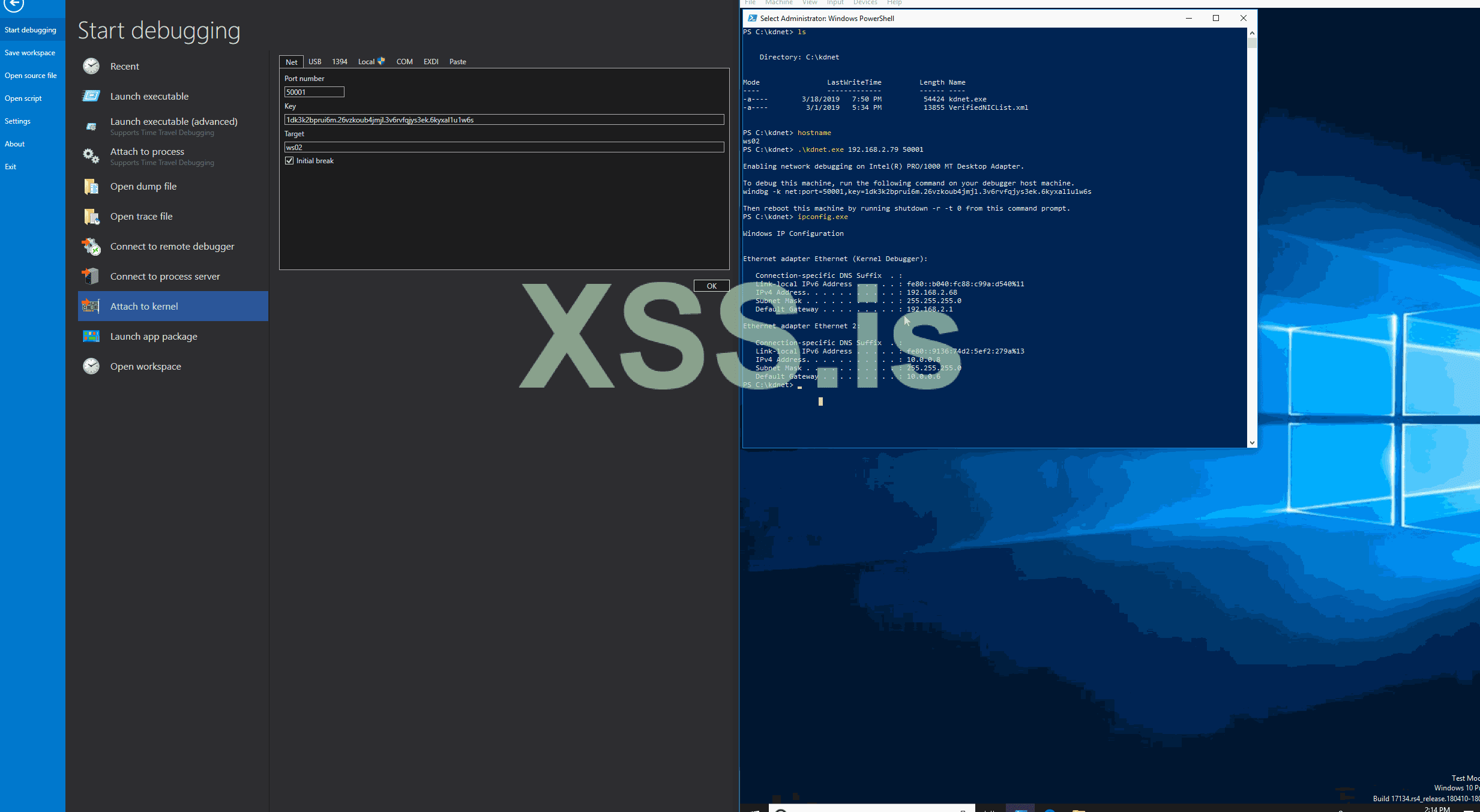

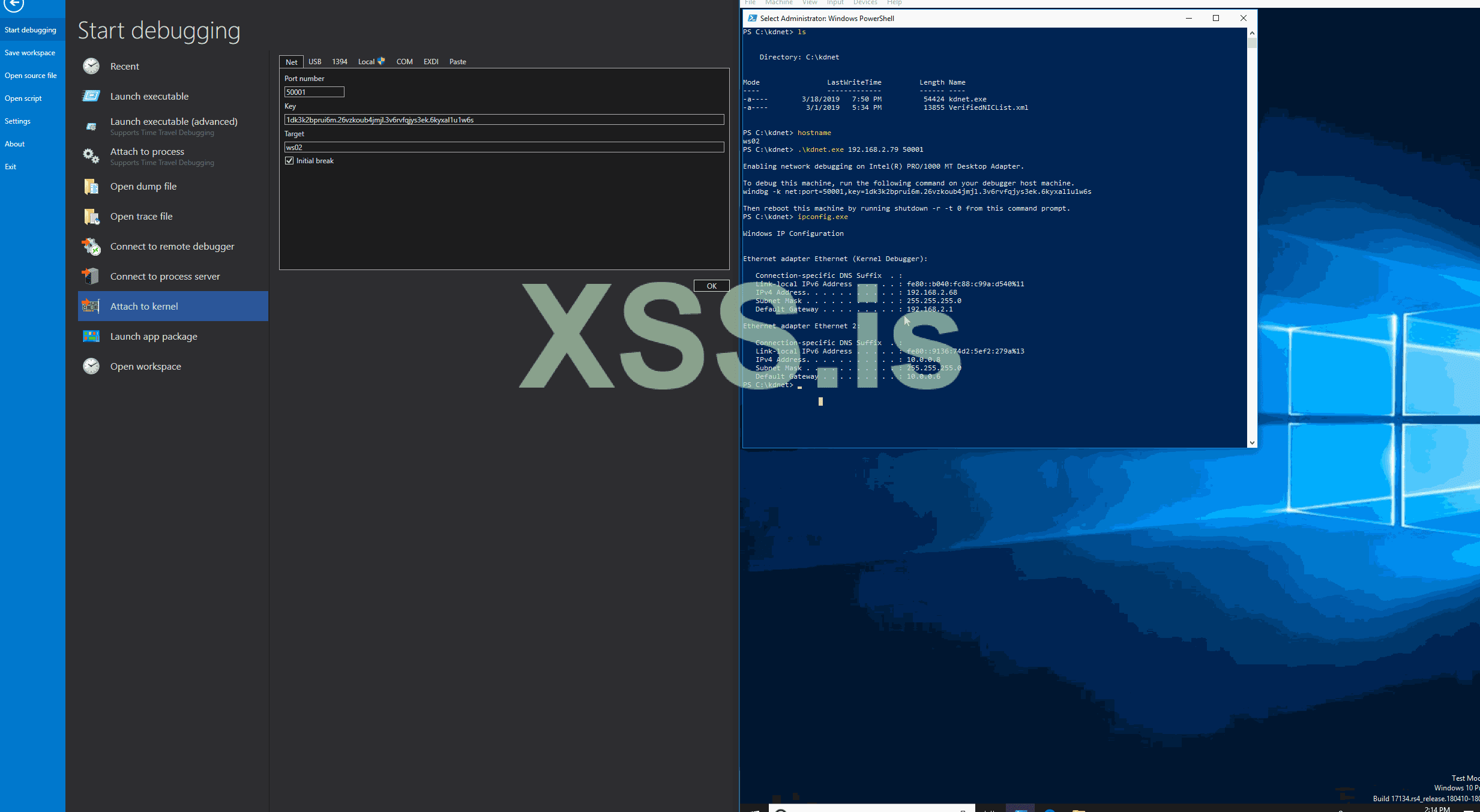

Нажмите OK, и теперь вы должны быть готовы начать отладку хоста 192.168.2.68:

*В оригинале сдесь gif, но он почему-то отказался подгружаться на форум

Ссылки

Спасибо heybabyone за материал.

Если есть предложения что перевести, для них есть тема

Часть 1 - Настройка среды отладки ядра с помощью kdnet и WinDBG Preview

Это небольшая заметка, показывающая, как начать отладку ядра Windows с помощью kdnet.exe и WinDBG Preview (новый WinDBG, который вы можете получить в Windows Store).

Термины

- Debugger - локальный хост, на котором будет работать WinDBG. В моем случае хост с IP 192.168.2.79

- Debuggee - удаленный хост, который будет отлаживаться хостом, на котором запущен отладчик. В моем случае - хост с IP 192.168.2.68

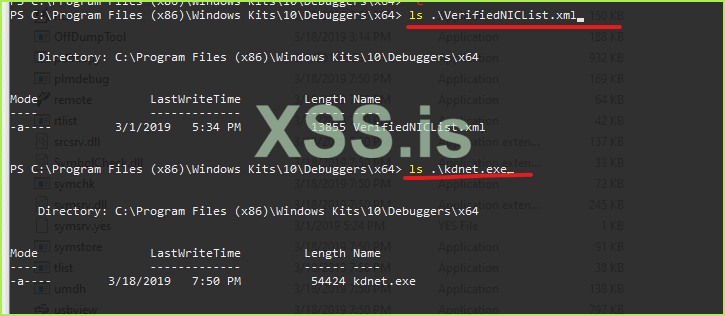

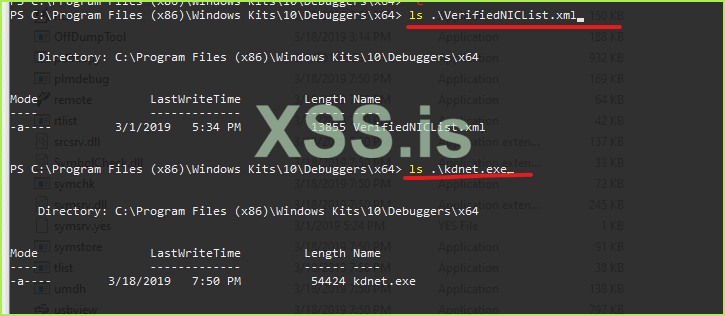

Скопируйте kdnet.exe и VerifiedNICList.xml на хост отладки. Получите эти файлы с хоста, на котором установлен Windows Development Kit, в

C: \Program Files (x86)\Windows Kits\10\Debuggers\x64:

В привилегированой консоли:

Bash:

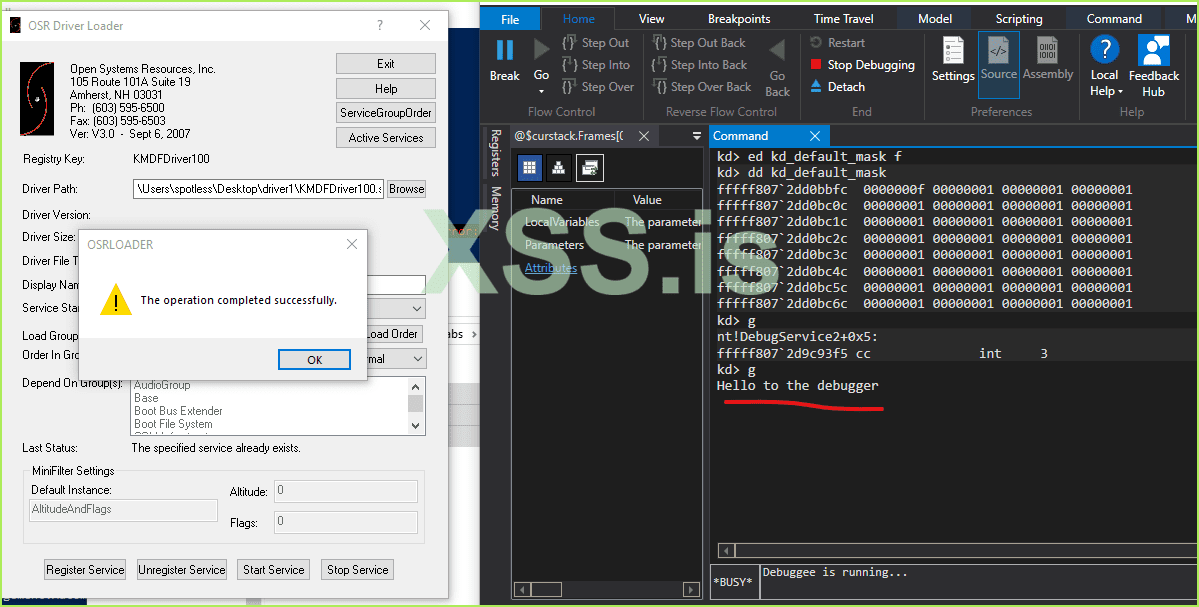

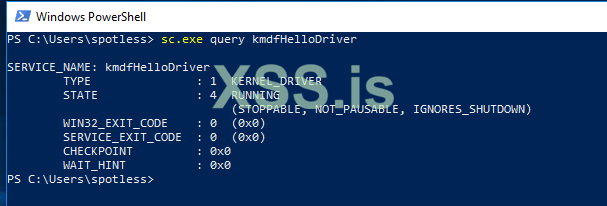

kdnet 192.168.2.79 50001Ниже показано, как kdnet выводит команду, которую необходимо запустить на хосте отладчика:

Bash:

windbg -k net:port=50001,key=1dk3k2bprui6m.26vzkoub4jmjl.3v6rvfqjys3ek.6kyxal1u1w6s

Скопируйте, сохраните в блокноте и перезагрузите debugee.

На Debugger

В WinDBG Preview перейдите к: Начать отладку>Присоединиться к ядру и введите порт и ключ, полученный при запуске kdnet на debuggee:

Нажмите OK, и теперь вы должны быть готовы начать отладку хоста 192.168.2.68:

*В оригинале сдесь gif, но он почему-то отказался подгружаться на форум

Ссылки

Set Up KDNET Network Kernel Debugging Automatically - Windows drivers

Use KDNET to configure network kernel debugging automatically for the Windows debugging tools.

docs.microsoft.com