Изначально хотел написать статью о фишинге и методах социальной инженерии, но потом, в самом низу списка категорий увидел слово «форензика» - довольно не популярный, но безумно важный раздел для каждого интернет-«предпринимателя». Тем более, эта тема, идеально ложится на одну из историй о которой я поведаю ниже. Пополним же раздел форензики, поехали.

Я не работаю в структурах, которые занимаются форензикой, но в связи с ситуацией, о которой кратко расскажу ниже - мне пришлось лично изучить всё это.

Москва, осень, поздний вечер, уже сутки как мой партнер «по делам», не читает мое сообщение, отправленное ему в мессенджер. Я начинаю немного волноваться и строить различные ситуации в голове, затем решаю ехать прямо к нему домой. Последние два месяца он плотно подсел на белый и его не останавливала простуда и температура 38+. Смотрю с улицы – 13 этаж, свет горит – значит он дома. Поднимаюсь и начинаю звонить в звонок, одна минута, пять минут – в квартире ноль движения. Я снова прозваниваю его телефон, не в сети. Спускаюсь к консьержу узнать, когда последний раз выходил, с кем и во сколько – не выходил неделю, вчера приходил курьер из супермаркета. Начинаю волноваться, беру у консьержа номер его отца, у него был только отец, они толком не общались и жили раздельно. С отцом я познакомился, молча поднимаясь в лифте на 13-ый этаж, мы оба понимали, что нас ждет за дверью. Заходим в хату – везде включен свет, в спальне пусто, в гостиной пусто, в туалете пусто, открываем дверь во второй саунзел – он лежит на полу, мертвый. Молча, без эмоций, проверяем тело – холодное. Отец звонит в скорую, я отхожу звонить другим нашим партнерам «по делу». В какой-то момент у меня «щелкает» в голове, я отключаю телефон и включаю хладнокровие. На его макбуке куча информации которая может очень навредить мне и остальным коллегам, прямо очень навредить. Помимо этого, на компе 1password с ключами от бтц-кошельков с балансом примерно 1 500 000 долларов от части заработанных вместе. Начинаю курсировать по квартире методично разглядывая все уголки в поисках компьютера. Хорошо было бы забрать телефон – но это будет слишком, отсутствие компьютера можно объяснить тем, что он в ремонте, а вот телефон – палево. Цепляю макбук под кофту, спускаюсь на улицу покурить и кладу его в машину.

Не буду растягивать историю, статья не об этом, но итог драматичный – отёк легких + кокс = остановка сердца. У меня выключенный Macbook Pro 2019, с паролем который я не знаю и зашифрованный FileVault’ом второй версии. Можно было бы просто его сжечь и забыть, но полтора ляма в биткоинах не позволяли мне это сделать. Решил попытаться его расшифровать.

Предпринятые мной действия и методы социальной инженерии – не пригодятся мусорам, они добудут информацию официальными запросами, имейте это в виду.

Я изучил тонну информации о Filevault и iOS/MacOS, исходя из этих данных сформировался такой план:

Получить доступ к AppleID, извлечь из него максимум полезной информации и Filevault Recovery Token для последующей расшифровки ноутбука. На следующий день, в салон сотовой связи был отправлен человек, чтобы «восстановить» утерянную сим-карту, предварительно пополнив ее и рассказав работнику салона последние звонки, вечером перевыпущенная сим-карта у меня в руках. Сбросить пароль от AppleID обычной смс-кой не получилось, так как Apple потребовал подтвердить сброс с помощью других устройств которые привязаны к этому AppleID, их у меня конечно же нету, не считая макбука который зашифрован.

Тут в ход пошла социальная инженерия и прозвон технической поддержки Apple, правдами и не правдами мне сбросили пароль, доступ к аккаунту я получил. Далее этот AppleID был мною введен на заранее купленном iPhone XS и у меня получилось восстановить полную резервную копию айфона моего партнера на новое устройство. Все фото, заметки, пароли, история браузера и даже secret key от 1password подгрузился из облачной копии (лол, безопасность ).

).

Плавно переходим к информации о том, какую информацию смог получить я и которую смогут получить работники отдела «К» из вашего айфона. Топовые форензик-конторы постоянно обновляют софт и на данный момент поддерживают все прошивки, в том числе iOS 14.

Что можно извлечь, зная логин и пароль от iCloud

- Извлечение резервных копий всех устройств, привязанных к iCloud. Данные извлекаются низкоуровневым методом, который извлекает даже те данные, которые невозможно извлечь через официальный API. Сразу закрадывается мысль, «я отключу айклауд и красноперые отсосут», но ребят, не в этот раз – софты извлекают также и локальные резервные копии, как с заблокированного телефона, так и с пк на котором установлен iTunes. Тот же софт, из коробки, поддерживает методы распределенной (посредством подключения, по-моему 100+ AMD/NVIDIA видеокарт) брутфорс атаки по словарям, с мутациями и прочими методами «умного» брутфорса, на резервные копии которые зашифрованы паролем.

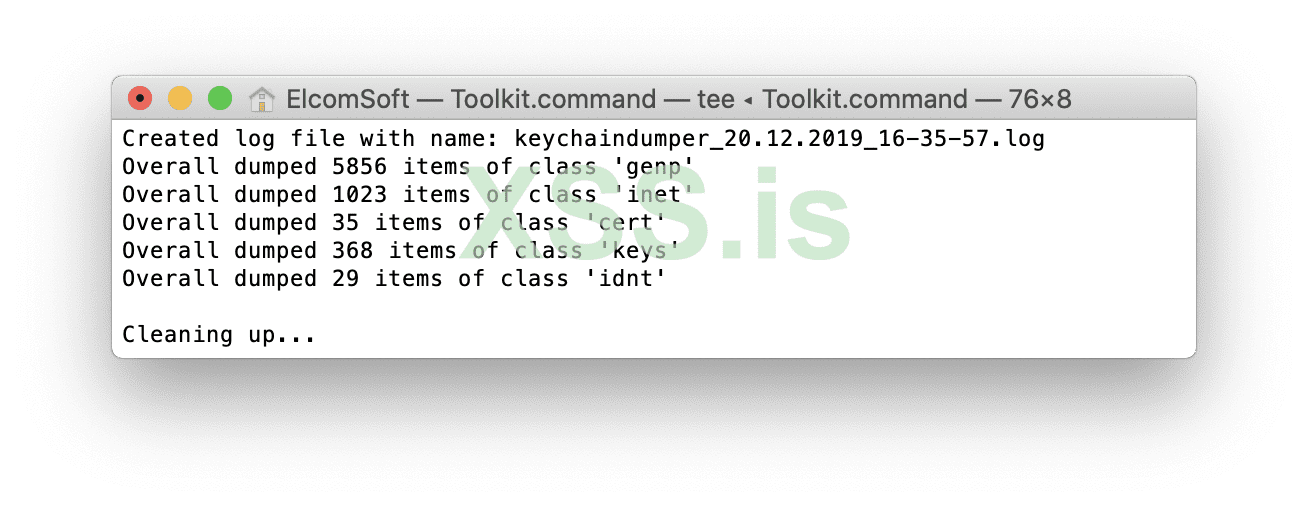

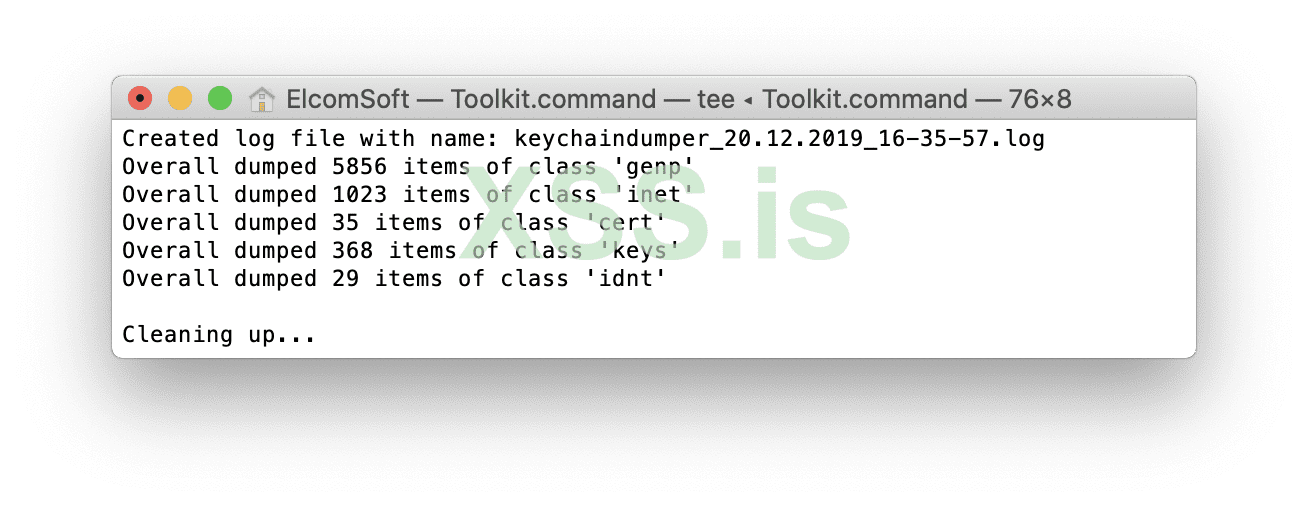

- Извлечение связки ключей Keychain в расшифрованном виде. То самое защищенное хранилище паролей на iOS/MacOS.

Данные в виде: сайт | логин | пароль | дата создания | дата изменения

- Резервная копия Whatsapp

- Синхронизированные данные из: Фотопленка, Файлы, Apple Maps, Календари, Информация об аккаунте Эплайди, Контакты, История звонков, СМС, Здоровье, iBooks, Заметки, Браузер Safari со всей историей посещений, Записи диктофона, Wallet (всё, кроме платежных карт) и довольно таки подлая штука – данные о wi-fi точках к которым подключалось устройство – абсолютно вся история.

- Извлечение FileVault Recovery Token, об этом расскажу ниже.

- Про извлечение данных из таких сервисов как Skype (переписки, контакты, вложения, история звонков) и дефолтный Mail на iOS, я писать не буду, так как большинство людей из сферы не пользуются этим, но имейте в виду.

Что можно извлечь, не зная логин и пароль от iCloud, но имея доступ к компьютеру, с которым устройство было синхронизировано хоть раз

Если на ПК был установлен iCloud, то из него можно извлечь особый маркер аутентификации и с помощью него также выгрузить часть данных из учетки айклауда, набор доступных к извлечению данных очень зависит от версии iOS которая была установлена на устройстве.

Что можно извлечь из заблокированного iOS-устройства

Начну с того, что на iPhone 5 и 5C с неизвестным кодом блокировки, пароли подбираются брутфорсом через баг DFU-режима.

4-символьный пасскод – 12 минут на подбор;

6-символьный пасскод – 21 час.

Частично извлечь данные можно из заблокированного устройства с неизвестным пасскодом начиная от iPhone 5 и до iPhone X включительно. В том числе, геолокационные данные из Google.Maps, а также почти всю информацию которую пользователь вводит на клавиатуре в своем устройстве.

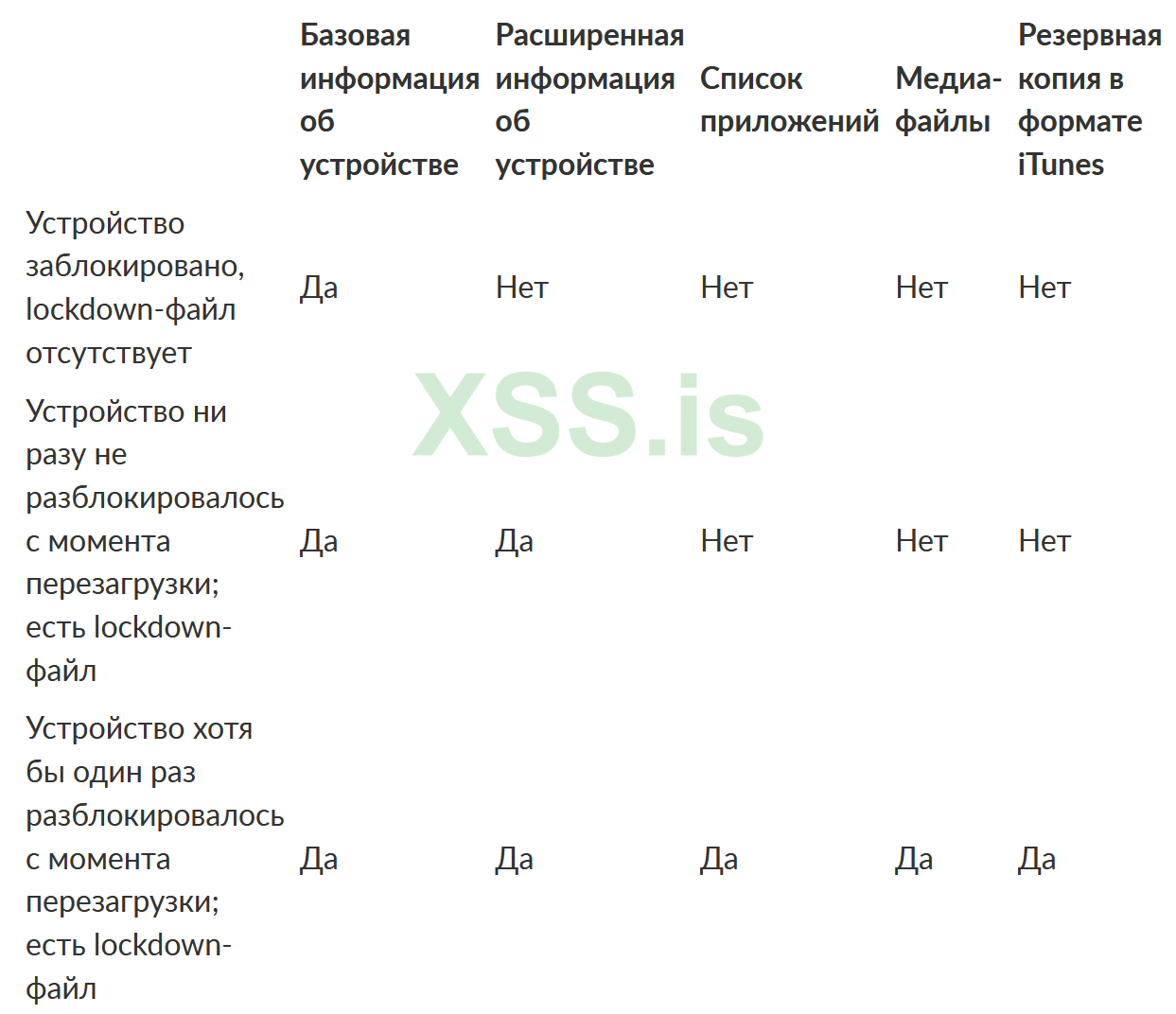

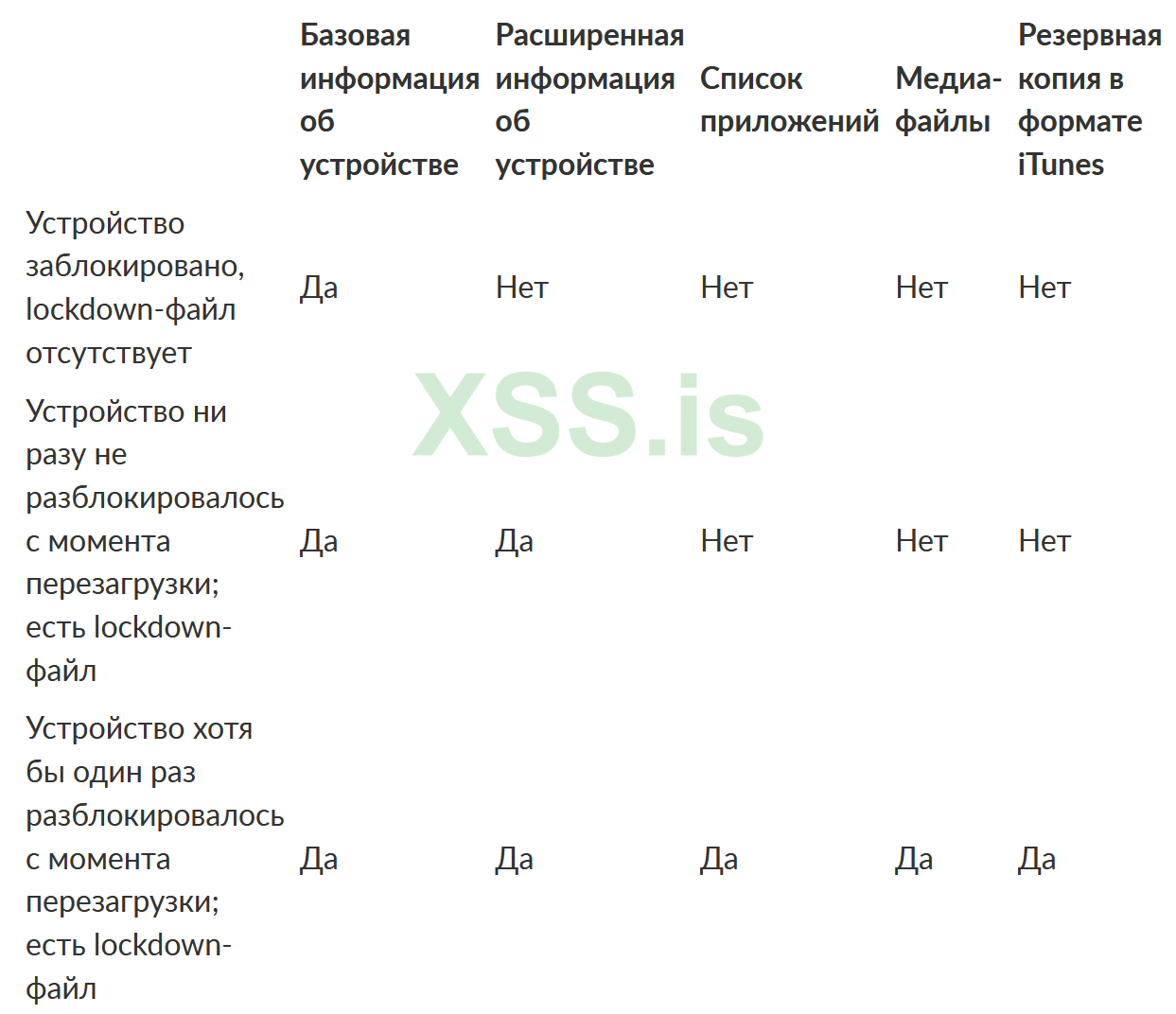

Кстати, у Apple есть такое понятие как Lockdown-файл и вот как его можно эксплуатировать. Из компьютера, к которому был подключен iPhone, можно извлечь lockdown-файл, с помощью него можно снять пароль блокировки айфона. Есть одно «но», это сработает в том случае, если с момента последнего подключения к ПК, айфон не разу не перезагружался.

Табличка «зависимостей» и состояний:

Что можно извлечь из разблокированного iOS-устройства

В программных комплексах для криминалистического анализа (форензики) есть решения с помощью которых, как минимум можно извлечь полный образ файловой системы условного айфона, для дальнейшей ее обработки и изучения изнутри. Процесс довольно интересный:

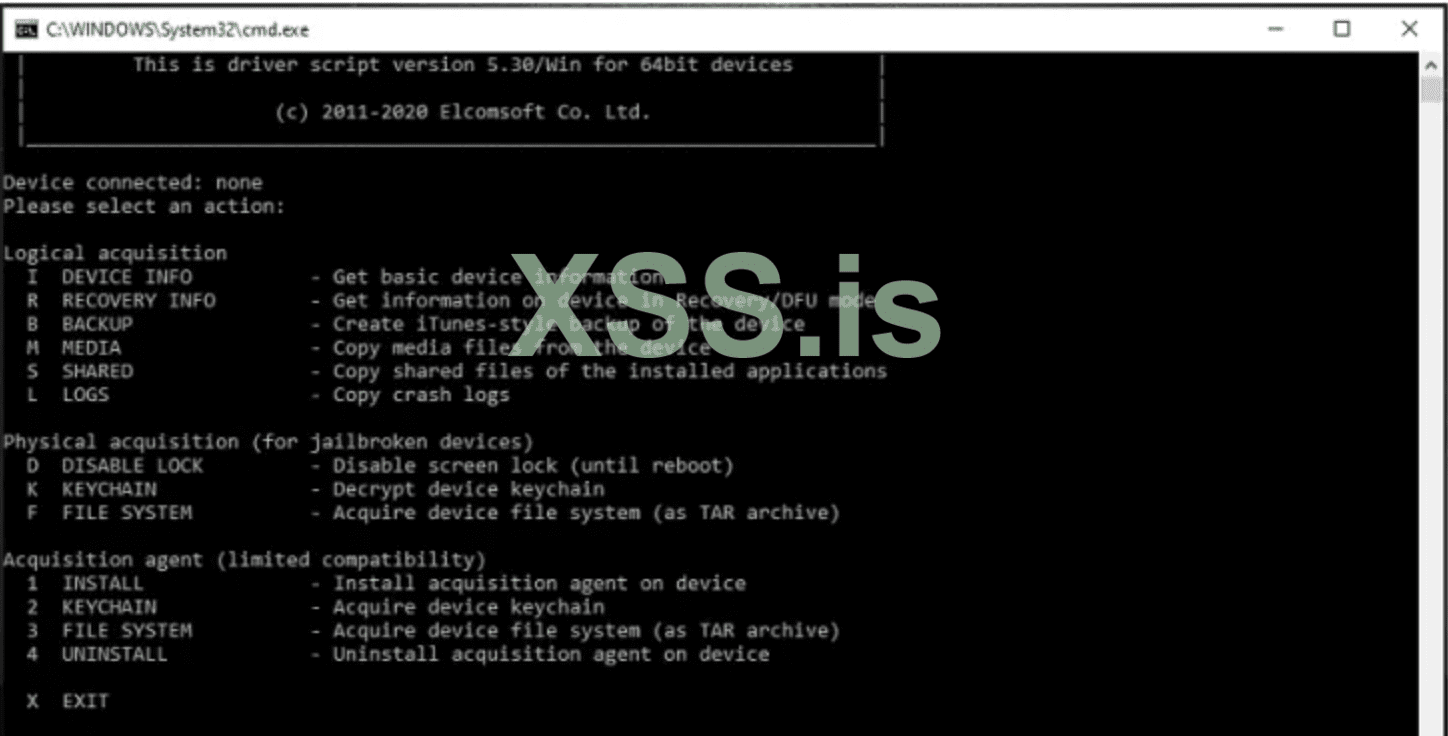

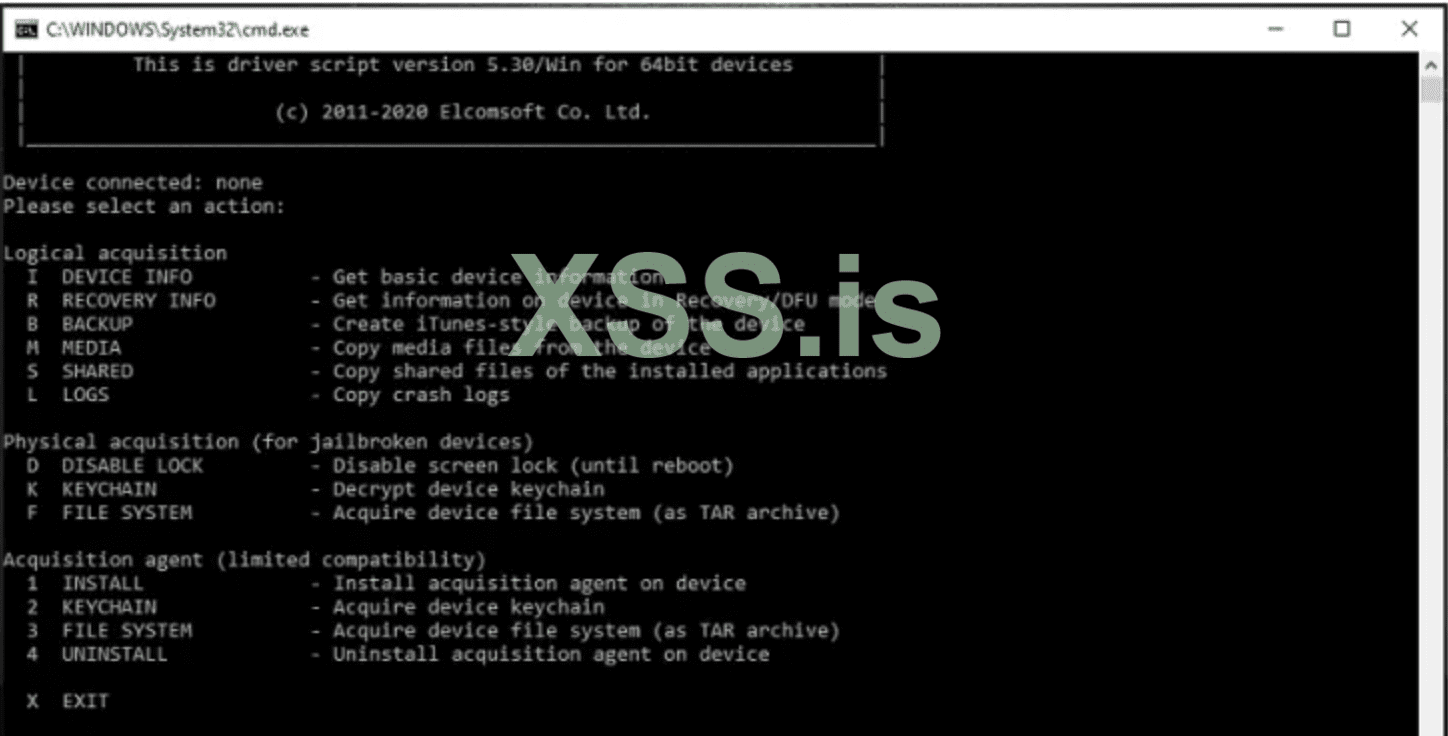

1) Регистрируем AppleID, оплачиваем аккаунт разработчика (100$). Подключаем разблокированное устройство шнуром к ПК на Windows с установленным софтом Elcomsoft iOS Forensic Toolkit и переходим в меню "Acquisition agent", указываем логин и пароль от созданного нами аккаунта разработчика и на целевое устройство устанавливается программа-агент, с помощью которой можно «изнутри» выгрузить ВСЮ файловую систему в формате TAR.

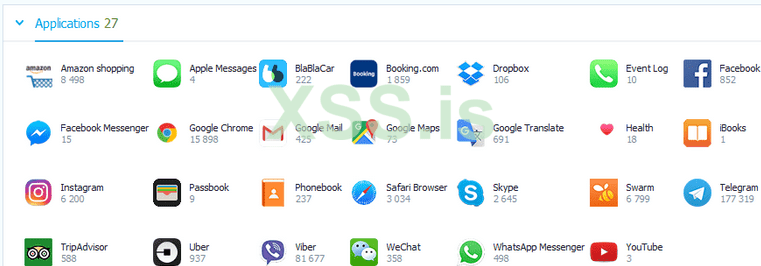

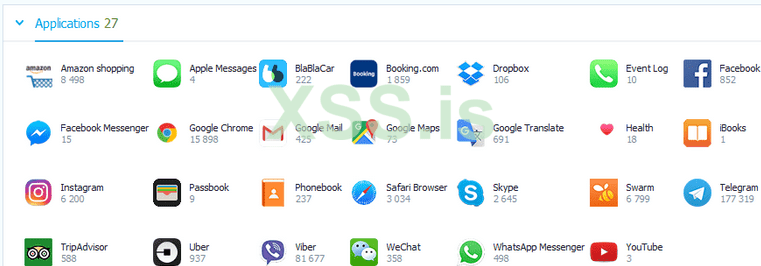

2) Полученный образ файловой системы мы грузим в софт для просмотра и анализа, есть два топовых решения, которые выдают разные результаты – Oxygen Forensic и Elcomsoft Phone Viewer. Обрабатываем полученный образ и видим результат.

Помимо сообщений из Телеграм, в т.ч. секретных чатов, можно будет почитать чаты из ранее «безопасного мессенджера» Signal, а также Viber, WeChat, etc. История поиска, Календари, Звонки, СМС, Вай-фай точки, Контакты, WebKit Data, данные FaceID и прочее.

Связку ключей, также можно дампнуть.

Продолжение и итог истории

История продолжается по сей день..

Я перелопатил все фото, заметки, пароли и ничего из этого не подошло в качестве пароля к Macbook, я извлёк Filevault Recovery Token для расшифровки, но столкнулся с непредвиденной проблемой. Macbook Pro начиная от, вроде как, 2018 года, сконструированы так, что жесткий диск, по дефолту, припаян к материнской плате и его просто так не извлечь. Система загрузчика MacOS построена таким образом, что без валидного введенного пароля от учетки – жесткий диск с Filevault не монтируется, соотвественно даже физическую копию снять довольно проблематично.

Сейчас я застрял на этом этапе и ищу способы как сделать полную копию зашифрованного раздела на внешний носитель. Как только это будет сделано, я загружу образ в программу Elcomsoft Disc Decryptor и с помощью извлеченного ранее Recovery Token, расшифрую систему.

Эпилог

Не болейте, если болеете – лечитесь, не лечитесь коксом, храните данные в криптоконтейнерах.

Я постарался дать максимум полезной информации о том, какие данные можно достать из устройств Apple, сквозь призму довольно грустной реальной истории которая имела место быть ровно год назад. Имейте это в виду, когда продумываете безопасность своих данных на случай маски-шоу и изъятия техники.

В процессе «иследования» я использовал софт: Elcomsoft Phone Breaker, Elcomsoft iOS Forensic Tool, Elcomsoft Disc Decryptor, Oxygen Forensic Tool.

Надеюсь, текст вышел удобным для чтения, готов отвечать на ваши вопросы.

Я не работаю в структурах, которые занимаются форензикой, но в связи с ситуацией, о которой кратко расскажу ниже - мне пришлось лично изучить всё это.

Москва, осень, поздний вечер, уже сутки как мой партнер «по делам», не читает мое сообщение, отправленное ему в мессенджер. Я начинаю немного волноваться и строить различные ситуации в голове, затем решаю ехать прямо к нему домой. Последние два месяца он плотно подсел на белый и его не останавливала простуда и температура 38+. Смотрю с улицы – 13 этаж, свет горит – значит он дома. Поднимаюсь и начинаю звонить в звонок, одна минута, пять минут – в квартире ноль движения. Я снова прозваниваю его телефон, не в сети. Спускаюсь к консьержу узнать, когда последний раз выходил, с кем и во сколько – не выходил неделю, вчера приходил курьер из супермаркета. Начинаю волноваться, беру у консьержа номер его отца, у него был только отец, они толком не общались и жили раздельно. С отцом я познакомился, молча поднимаясь в лифте на 13-ый этаж, мы оба понимали, что нас ждет за дверью. Заходим в хату – везде включен свет, в спальне пусто, в гостиной пусто, в туалете пусто, открываем дверь во второй саунзел – он лежит на полу, мертвый. Молча, без эмоций, проверяем тело – холодное. Отец звонит в скорую, я отхожу звонить другим нашим партнерам «по делу». В какой-то момент у меня «щелкает» в голове, я отключаю телефон и включаю хладнокровие. На его макбуке куча информации которая может очень навредить мне и остальным коллегам, прямо очень навредить. Помимо этого, на компе 1password с ключами от бтц-кошельков с балансом примерно 1 500 000 долларов от части заработанных вместе. Начинаю курсировать по квартире методично разглядывая все уголки в поисках компьютера. Хорошо было бы забрать телефон – но это будет слишком, отсутствие компьютера можно объяснить тем, что он в ремонте, а вот телефон – палево. Цепляю макбук под кофту, спускаюсь на улицу покурить и кладу его в машину.

Не буду растягивать историю, статья не об этом, но итог драматичный – отёк легких + кокс = остановка сердца. У меня выключенный Macbook Pro 2019, с паролем который я не знаю и зашифрованный FileVault’ом второй версии. Можно было бы просто его сжечь и забыть, но полтора ляма в биткоинах не позволяли мне это сделать. Решил попытаться его расшифровать.

Предпринятые мной действия и методы социальной инженерии – не пригодятся мусорам, они добудут информацию официальными запросами, имейте это в виду.

Я изучил тонну информации о Filevault и iOS/MacOS, исходя из этих данных сформировался такой план:

Получить доступ к AppleID, извлечь из него максимум полезной информации и Filevault Recovery Token для последующей расшифровки ноутбука. На следующий день, в салон сотовой связи был отправлен человек, чтобы «восстановить» утерянную сим-карту, предварительно пополнив ее и рассказав работнику салона последние звонки, вечером перевыпущенная сим-карта у меня в руках. Сбросить пароль от AppleID обычной смс-кой не получилось, так как Apple потребовал подтвердить сброс с помощью других устройств которые привязаны к этому AppleID, их у меня конечно же нету, не считая макбука который зашифрован.

Тут в ход пошла социальная инженерия и прозвон технической поддержки Apple, правдами и не правдами мне сбросили пароль, доступ к аккаунту я получил. Далее этот AppleID был мною введен на заранее купленном iPhone XS и у меня получилось восстановить полную резервную копию айфона моего партнера на новое устройство. Все фото, заметки, пароли, история браузера и даже secret key от 1password подгрузился из облачной копии (лол, безопасность

Плавно переходим к информации о том, какую информацию смог получить я и которую смогут получить работники отдела «К» из вашего айфона. Топовые форензик-конторы постоянно обновляют софт и на данный момент поддерживают все прошивки, в том числе iOS 14.

Что можно извлечь, зная логин и пароль от iCloud

- Извлечение резервных копий всех устройств, привязанных к iCloud. Данные извлекаются низкоуровневым методом, который извлекает даже те данные, которые невозможно извлечь через официальный API. Сразу закрадывается мысль, «я отключу айклауд и красноперые отсосут», но ребят, не в этот раз – софты извлекают также и локальные резервные копии, как с заблокированного телефона, так и с пк на котором установлен iTunes. Тот же софт, из коробки, поддерживает методы распределенной (посредством подключения, по-моему 100+ AMD/NVIDIA видеокарт) брутфорс атаки по словарям, с мутациями и прочими методами «умного» брутфорса, на резервные копии которые зашифрованы паролем.

- Извлечение связки ключей Keychain в расшифрованном виде. То самое защищенное хранилище паролей на iOS/MacOS.

Данные в виде: сайт | логин | пароль | дата создания | дата изменения

- Резервная копия Whatsapp

- Синхронизированные данные из: Фотопленка, Файлы, Apple Maps, Календари, Информация об аккаунте Эплайди, Контакты, История звонков, СМС, Здоровье, iBooks, Заметки, Браузер Safari со всей историей посещений, Записи диктофона, Wallet (всё, кроме платежных карт) и довольно таки подлая штука – данные о wi-fi точках к которым подключалось устройство – абсолютно вся история.

- Извлечение FileVault Recovery Token, об этом расскажу ниже.

- Про извлечение данных из таких сервисов как Skype (переписки, контакты, вложения, история звонков) и дефолтный Mail на iOS, я писать не буду, так как большинство людей из сферы не пользуются этим, но имейте в виду.

Что можно извлечь, не зная логин и пароль от iCloud, но имея доступ к компьютеру, с которым устройство было синхронизировано хоть раз

Если на ПК был установлен iCloud, то из него можно извлечь особый маркер аутентификации и с помощью него также выгрузить часть данных из учетки айклауда, набор доступных к извлечению данных очень зависит от версии iOS которая была установлена на устройстве.

Что можно извлечь из заблокированного iOS-устройства

Начну с того, что на iPhone 5 и 5C с неизвестным кодом блокировки, пароли подбираются брутфорсом через баг DFU-режима.

4-символьный пасскод – 12 минут на подбор;

6-символьный пасскод – 21 час.

Частично извлечь данные можно из заблокированного устройства с неизвестным пасскодом начиная от iPhone 5 и до iPhone X включительно. В том числе, геолокационные данные из Google.Maps, а также почти всю информацию которую пользователь вводит на клавиатуре в своем устройстве.

Кстати, у Apple есть такое понятие как Lockdown-файл и вот как его можно эксплуатировать. Из компьютера, к которому был подключен iPhone, можно извлечь lockdown-файл, с помощью него можно снять пароль блокировки айфона. Есть одно «но», это сработает в том случае, если с момента последнего подключения к ПК, айфон не разу не перезагружался.

Табличка «зависимостей» и состояний:

Что можно извлечь из разблокированного iOS-устройства

В программных комплексах для криминалистического анализа (форензики) есть решения с помощью которых, как минимум можно извлечь полный образ файловой системы условного айфона, для дальнейшей ее обработки и изучения изнутри. Процесс довольно интересный:

1) Регистрируем AppleID, оплачиваем аккаунт разработчика (100$). Подключаем разблокированное устройство шнуром к ПК на Windows с установленным софтом Elcomsoft iOS Forensic Toolkit и переходим в меню "Acquisition agent", указываем логин и пароль от созданного нами аккаунта разработчика и на целевое устройство устанавливается программа-агент, с помощью которой можно «изнутри» выгрузить ВСЮ файловую систему в формате TAR.

2) Полученный образ файловой системы мы грузим в софт для просмотра и анализа, есть два топовых решения, которые выдают разные результаты – Oxygen Forensic и Elcomsoft Phone Viewer. Обрабатываем полученный образ и видим результат.

Помимо сообщений из Телеграм, в т.ч. секретных чатов, можно будет почитать чаты из ранее «безопасного мессенджера» Signal, а также Viber, WeChat, etc. История поиска, Календари, Звонки, СМС, Вай-фай точки, Контакты, WebKit Data, данные FaceID и прочее.

Связку ключей, также можно дампнуть.

Продолжение и итог истории

История продолжается по сей день..

Я перелопатил все фото, заметки, пароли и ничего из этого не подошло в качестве пароля к Macbook, я извлёк Filevault Recovery Token для расшифровки, но столкнулся с непредвиденной проблемой. Macbook Pro начиная от, вроде как, 2018 года, сконструированы так, что жесткий диск, по дефолту, припаян к материнской плате и его просто так не извлечь. Система загрузчика MacOS построена таким образом, что без валидного введенного пароля от учетки – жесткий диск с Filevault не монтируется, соотвественно даже физическую копию снять довольно проблематично.

Сейчас я застрял на этом этапе и ищу способы как сделать полную копию зашифрованного раздела на внешний носитель. Как только это будет сделано, я загружу образ в программу Elcomsoft Disc Decryptor и с помощью извлеченного ранее Recovery Token, расшифрую систему.

Эпилог

Не болейте, если болеете – лечитесь, не лечитесь коксом, храните данные в криптоконтейнерах.

Я постарался дать максимум полезной информации о том, какие данные можно достать из устройств Apple, сквозь призму довольно грустной реальной истории которая имела место быть ровно год назад. Имейте это в виду, когда продумываете безопасность своих данных на случай маски-шоу и изъятия техники.

В процессе «иследования» я использовал софт: Elcomsoft Phone Breaker, Elcomsoft iOS Forensic Tool, Elcomsoft Disc Decryptor, Oxygen Forensic Tool.

Надеюсь, текст вышел удобным для чтения, готов отвечать на ваши вопросы.