Пожалуйста, обратите внимание, что пользователь заблокирован

Я скорее имел ввиду от детекта в памяти.ВМ никак не спасает от детектов по поведению.

Я скорее имел ввиду от детекта в памяти.ВМ никак не спасает от детектов по поведению.

Я скорее имел ввиду от детекта в памяти.

Зачем чистить, если можно скрыть память от авера. Че заебала теория? Ну ловите практику, проверить может любой у кого десятка и есть ав.Я вижу из менее проблемных путей для обхода авера - чистка сорцов на сигнатуру, чтоб в памяти не детектили

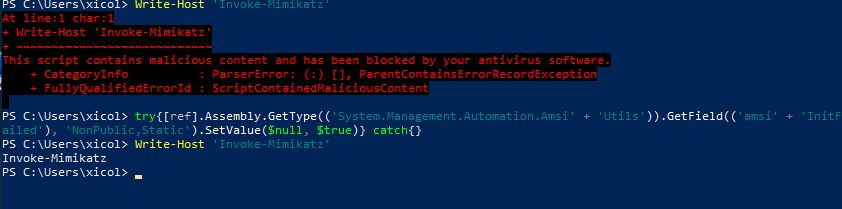

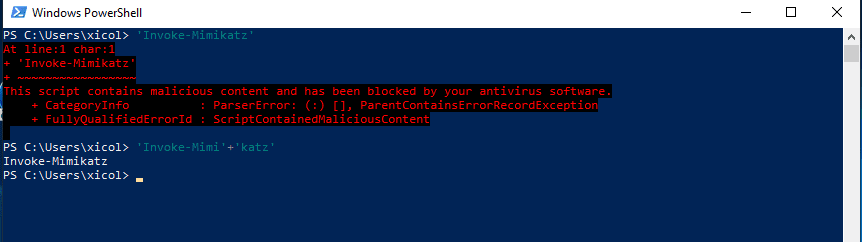

Обход амси никак не относится к детектам по памяти, амси вообще к нативному коду никак не отноносится.Вводим такое и о чудо, уже дает исполнить. Строка выводится на экран, детектов нет. Шо це за магія хлопці, то взагалі законно таке?

К нативному да, не относится. Я где то это сказал сейчас?Обход амси никак не относится к детектам по памяти, амси вообще к нативному коду никак не отноносится.

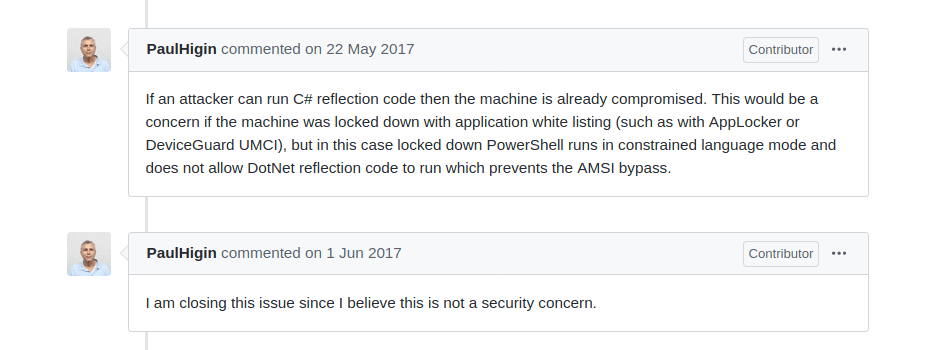

Это абсолютно не важно, он говорил про совершенно другое, но тебе зачем то нужно было сделать черную магию из публичного обхода амси многолетней давности.Но что, по твоему, произошло на скрине?)

В том и суть, что магии то никакой нет по факту. И я знаю, что это паблик, я тебе даже дату могу назвать и кто нашел это, есть лишь доля сарказма в сторону того, что люди дрочатся над тем, что по факту решено уже на другом уровне абстракции и называется мифически "Обход AMSI", только суть понимают единицы, что это дает по факту. Иначе это бы это использовали повсеместно, ибо это решает одну из основополагающих задач малвари по обходу сигнатурного детекта в памяти, да, на другом уровне абстракции, но какая разница, если задача решаема легко и просто?). Еще меньше людей понимают причины, почему все так(описанная в посте по ссылке проблематика детекта IR кода в легитимных интерпретаторах и что нужен какой-то канал для анализа, чем и выступает COM AMSI). Сарказм идет от того, что если бы в нативе было чето подобное - это было бы вахвах рокетсаенс за 500к usd в приватных приватах. При этом то, что имеется под носом(в целом .NET тему) - поливают отборным хейтом, хотя из коробки решаются задачи, решения которых все тут ищут.Это абсолютно не важно, он говорил про совершенно другое, но тебе зачем то нужно было сделать черную магию из публичного обхода амси многолетней давности.

Скрипты и дотнет не решает в глобальном плане детекты по памяти и облака. Вне зависимости от того, как ты обойдешь амси, и сколько слоев эвалов ты сделаешь. Дотнет исполняемые файлы в итоге весят в памяти, как и все текстовые скрипты (не могу сказать, про пауершелл, но вбс и жскрипт висят в памяти на всем протяжении работы процесса, вне зависимости от хоста, будь то вскрипт/цскрипт, мсхта, сцрконс, сцробж и тд). То есть авер может сканировать память, дампить их и отправлять в облако наряду с нативным кодом. Плюс ко всему есть еще ETW и WLDP, которые тоже не мешало бы обойти. Сам запуск скриптов (даже безфайловый) виден всяким EDR системам. Тут тоже куча проблем.Сарказм идет от того, что если бы в нативе было чето подобное - это было бы вахвах рокетсаенс за 500к usd в приватных приватах. При этом то, что имеется под носом(в целом .NET тему) - поливают отборным хейтом, хотя из коробки решаются задачи, решения которых все тут ищут

Сам интерпретатор является причиной многих бед.То есть авер может сканировать память, дампить их и отправлять в облако наряду с нативным кодом

Именно интерпретатор каждый слой эвала процессит по AMSI каналу аверу. Так, чтобы это делал авер, основываясь только на дампе памяти процесса - не находил информации. По этому конкретно в контексте powershell хотелось бы увидеть POC на дамп powershell скриптов не по каналу AMSI. Второй момент - чем только не пугали, но по факту ласт версии дефендера не умеют эмулировать даже конкатенацию строк. Пруф.и сколько слоев эвалов ты сделаешь.

А еще можно в принципе powershell и его основные фичи вроде рефлексии заблочить. Проблемы везде есть. Знаешь, как сеньор разработки пш считает?Плюс ко всему есть еще ETW и WLDP, которые тоже не мешало бы обойти. Сам запуск скриптов (даже безфайловый) виден всяким EDR системам. Тут тоже куча проблем.

Скрипты и дотнет не решает в глобальном плане детекты по памяти и облака

Я более склоняюсь как выше писал, чистить сорцы, вызывать сисколами и исполнить чистый инжект.P.P.S не для нативщиков, им только индеклавы дрочить, при всем уважении)))

Даже до функции хука, чтобы заинжектить пауершелл код в нативный процесс тебе понадобится нативный шелл/длл, который дотнет рантайм подгрузит и пауершельные длл. Этот шелл будет в памяти и вполне может палиться, так что ты обратно придешь к тому от чего пытался уйти.Знаю, что оно того стоит, но пш те же функции хука делается с гемором т.к. под плю

Ну, как говорится, блажен тот, кто верует. Попробуй потестировать на Касперском. Запускаешь пш, делаешь обход амси, грузишь в память какую-нить палевную скриптовую шнягу, открываешь интерфейс Касперского и нажимаешь сканирование важных областей или как то так там это называется. Он тебе просканит память процессов. Я не гарантирую, что это должно спалится, но мало ли.Так, чтобы это делал авер, основываясь только на дампе памяти процесса - не находил информации.

Это лишнее (в контексте того же лохера), достаточно хардкодить NtCreateFile, а все иное уже брать с реальной ntdll.если сделать на гейте выдачу сисколов по OC разраядности и версии билда винды?

мне сложно дискутировать на тему, в которой плохо понимаю (как работает шарп и т.д.). В плане, как его детектят аверы и почему так просто пропатчить этот амси. А хейт, потому что уже говорили не раз - таких как ты спецов единицы, остальные кодеры на шарп сам знаешь какие. Это как вот взять Visual Basic - знаю человека, который пропатчил бейсик, поправил там генерацию кода, разреверсил внутренние опкоды и т.д. Но толку, все равно в глазах большинства вб выглядит сам знаешь как, ибо 99% "кодеров" умеют только Form1->click или как там его.в целом .NET тему) - поливают отборным хейтом, хотя из коробки решаются задачи, решения которых все тут ищут.

Что-то не пойму, а что ты имеешь в виду под "хардкодить NtCreateFile" ?достаточно хардкодить NtCreateFile, а все иное уже брать с реальной ntdll.

Да интересный вопрос, мне кажется потому-что на нативе быстрее, да и думаю не всё можно сделать на ПШ...Однако, все идет как идет, почему?

Номер сискола захардкодить, он там мало менялся, и вызывать в зависимости от ОС (семерка и ниже такой-то, выше другой).Что-то не пойму, а что ты имеешь в виду под "хардкодить NtCreateFile" ?

Я был очень удивлен, когда узнал что некоторым локерщикам надо поддержка 2003 или вин2к (тут обсуждали), но все же, думаю, большинство ориентированы на 2008 и выше, где пш стоит.Плюс ещё, что локеры могут нацелены на разные ОС, а если использовать тот-же шарп, он не везде и стартанет.)

Я бы ответил, но не хочу опять разжигать холивар на 20 страниц))используют именно Си

Номер сискола захардкодить, он там мало менялся, и вызывать в зависимости от ОС (семерка и ниже такой-то, выше другой).

Как думаешь, ринг0 авера хучат все функции, которые с ринг3 идут?Это лишнее (в контексте того же лохера), достаточно хардкодить NtCreateFile, а все иное уже брать с реальной ntdll.

Да, бывают в сетках пк оч старые. Им нужна гарантия что везде заработает. А у пш вроде с 7.Я был очень удивлен, когда узнал что некоторым локерщикам надо поддержка 2003 или вин2к (тут обсуждали), но все же, думаю, большинство ориентированы на 2008 и выше, где пш стоит.

Такой вопрос. Invoke-Mimikatz - это инвок переписанного мимика под пш или маппинг exe мимикатза?Зачем чистить, если можно скрыть память от авера. Че заебала теория? Ну ловите практику, проверить может любой у кого десятка и есть ав.

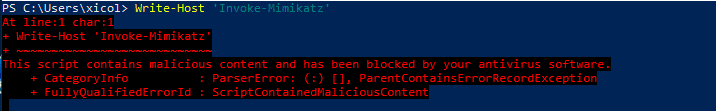

Берем Win10 и Defender(вообще любой авер). Открываем консоль powershell. Да любой разрядности бери. Да-да, это интерпретатор, так что компилить ниче не надо, можно вводить по команде и кайфовать. Находим лакмусовый кусок кода. Пример моего лакмусового кода.

Всё зависит от антивируса, например нод на ринг3 вообще ничего не хучит, значит смысл сисколов для него нет, Аваст как мы видели много хучит, Касперский не знаю, да запусти тулзу Рела из-под антивируса, да посмотри...)Как думаешь, ринг0 авера хучат все функции, которые с ринг3 идут?

Думаю, если по жесткому хучат CreateFile на ринг0, то брать с ntdll не вариант.

До поры до времени все это введут, а амси поумнеет. И закроют дыры всякие.Там-же всякие виртуальные машны, гипревизоры и т.д., также и облака.)

Так уверен что не лочат ?А нейтив почему не лочат? Вопрос года.

Говно стиллеры с рантаймом +10 дают 80 отстука. При этом бывает, что мажорные аверы стоят судя по логам.Так уверен что не лочат?

Да, бывает цитрикс и рдп аксесс. Вручную вырубают. Хотя в теории можно написать тулзу, которая запускает авер, скрывает от юзера, эмулирует нажатие кнопок off и вырубает... Софт на лям будет и превад превад xD Даже интересное такое написать.Если про локеры, вопрос как они распространяются, может там ав просто вырубают и всё.

Писал софт, который по идее должен палиться, но деф не детектит. Если примерно, то софт, который прямо хуярит трастовый процесс венды. Как тебе такое Илон Маск?Ну и штатный АВ винды ещё далек от идеала, хотя его так просто тоже не обойти сейчас...)))

Это кстати относительно не сложно делать, покури AutoIT, язык очень простой и позволяет писать такие штуки...)Хотя в теории можно написать тулзу, которая запускает авер, скрывает от юзера, эмулирует нажатие кнопок off и вырубает...