Ща, попробую залить.

Отпишу...

Отпишу...

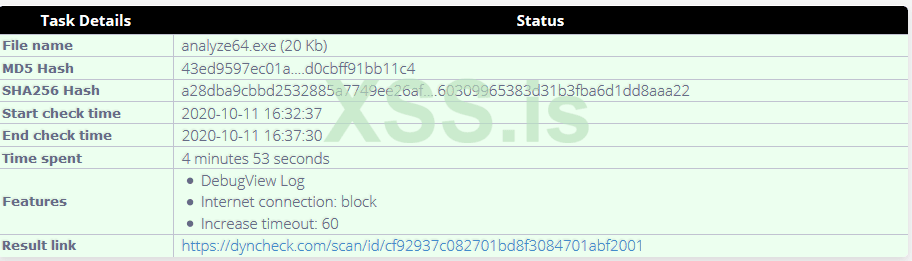

Может внутри аккаунта где-то, вряд ли он такую конфиденциальную инфу, как дебаг лог по доступной всем ссылке будет выдавать.Запустил, а как там лог-то получить, кто-нить знает ?

Вроде везде прощёлкал, ничего нет.Может внутри аккаунта где-то, вряд ли он такую конфиденциальную инфу, как дебаг лог по доступной всем ссылке будет выдавать.

Не пробовал кликать по конкретному аверу? Может типа для гостей это просто таблица, а если с аккаунтом при клике на конкретного авера она как то раскрываться должна?)Вроде везде прощёлкал, ничего нет.

Да, вполне может быть.Написал им в тиккет, жду ответа.

Не исключено что опция и не работает вообще...)

Так запусти анализаторы на нем. Те, что в первом посте выводят в стдаут, последние - в дбгвью. Ну и опиши, с чем столкнулся, может мы сможем придумать адекватное объяснение.Вопрос, Дефендер смотрел кто? Стоят ли хуки? Просто столкнулся с кое чем, что адекватно не объясняется...

Ребята, не стоит вскрывать эту тему. Вы молодые, шутливые, вам все легко. Это не то. Это не Чикатило и даже не архивы спецслужб....))))Хайды зло.)

Все секьюрные кругом.Хайды зло.)

Как показывает практика, далеко не все аверы сплайсят в режиме пользователя. Для этого анализатор и был написан, чтобы хоть примерно иметь представление о перехватах авера. Если перехват стоит в режиме пользователя - одна ситуация, если их нет, а проактивка как то палит в рантайме, то может в ядре и тд.которые должны сплайсится всеми адекватными аверами

Вывода могу 2 сделать на данный момент. Либо деф проактивно(тут не важно, юзеромод или с под ядра)/сигнатурно в памяти мимик не хавает, что имхо бред. Либо можно сказать, что проактивная защита БЕЗ КАКИХ-ЛИБО других механизмов, не полноценна сама по себе и не является панацеей. То есть рубит мб по набору правил. Или по балльной системе(обойти можно с другой стороны). Ничего другого на ум не приходит пока.Все секьюрные кругом.

Как показывает практика, далеко не все аверы сплайсят в режиме пользователя. Для этого анализатор и был написан, чтобы хоть примерно иметь представление о перехватах авера. Если перехват стоит в режиме пользователя - одна ситуация, если их нет, а проактивка как то палит в рантайме, то может в ядре и тд.

а мне тут один любитель сказал что я тупой, и асм код в с++ вставить не проблема ?Не поддерживаются и сейчас (2019 студия), надо отдельный асм-файл или подключать другой компилятор (к примеру, Intel).

Отличная статья!

Масонские заговоры хацкеров русского андерграунда)Ребята, не стоит вскрывать эту тему. Вы молодые, шутливые, вам все легко. Это не то. Это не Чикатило и даже не архивы спецслужб....))))

Я хз как Вы, но виндефа понять невозможно. Я хз на что она даже детектит... Иногда да, иногда нет.Вывода могу 2 сделать на данный момент. Либо деф проактивно(тут не важно, юзеромод или с под ядра)/сигнатурно в памяти мимик не хавает, что имхо бред. Либо можно сказать, что проактивная защита БЕЗ КАКИХ-ЛИБО других механизмов, не полноценна сама по себе и не является панацеей. То есть рубит мб по набору правил. Или по балльной системе(обойти можно с другой стороны). Ничего другого на ум не приходит пока.

Надеюсь тот чел жив)))а мне тут один любитель сказал что я тупой, и асм код в с++ вставить не проблема ?

Из ring3 без хитрых атак не обойти. И в ядре нет ntdll.dll есть ntoskrnl.значит на ring0 на ntdll.dll невозможно антихукать аверов?

Ну из под админа ты можешь попасть в ядро, загрузив свой драйвер, например.Если получу админ права, то можно же на ядре?

Нет, если кратко, то в винде два уровня доступа, не нужно путать это с разграничением пользователей...Если получу админ права, то можно же на ядре?

В Линуксе кстати тоже можно включить проверку цифровой подписи для модулей ядра с какой-то бородатой версии (что-то типа 3.*). Другое дело, что почему то во многих дистрибутивах эта опция по-умолчанию отключена.В линуксе кстати такого нет, там если есть учетка рута, то можно загрузить драйвер, но там архитектура ядра другая, это монолит, там существенно проще делать драйвера, в винде там черт ногу сломит.)

Какая-то якобы русская апт группировка грузила в ядро старый уязвимый подписанный драйвер виртуал бокса что ли, эксплуатировала уязвимость в нем и через этот драйвер размещала в ядре свой шелл.Так-что даже имея учетную запись админа вы драйвер не загрузите, если у вашего драйвера нет цифровой подписи, либо нужно искать уязвимости в других драйверах.)