Пожалуйста, обратите внимание, что пользователь заблокирован

-

XSS.stack #1 – первый литературный журнал от юзеров форума

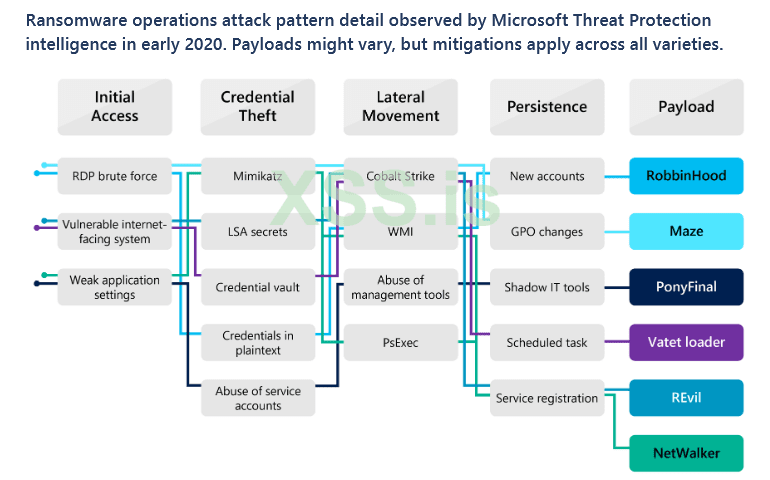

AD и локеры

- Автор темы weaver

- Дата начала

шикарная шпаргалка! главное наглядно понятно куда копать, лайк постаивть не могу - закончились

Тут последовательность действий после попадания в корп-сетьweaver, может все-таки немного подробностей добавишь?)

думаю многие тебе за это скажут искреннее спасибо)

Угу, тот кто не поймет что тут, и расписывать не стоитНу тут последовательность действий после попадания в корп-сеть

На этом форуме настолько глупых нетуУгу, тот кто не поймет что тут, и расписывать не стоит

спасибо,но это я понял со старта)Тут последовательность действий после попадания в корп-сеть

немного подробностей и деталей было бы не лишним. не всегда 2 картинки и подпись позволяют разобраться и что-то понять) давайте стремиться к полноценной подаче информации

- Автор темы

- Добавить закладку

- #8

Пожалуйста, обратите внимание, что пользователь заблокирован

Так, а что тут добавлять разворачиваются сервера собственно как у Red Team. Под фишинг, под кобольт и т д. Все это выглядит примерно так https://www.ired.team/offensive-sec...mating-red-team-infrastructure-with-terraform Ставится софт. Дальше уже через шодан происходит выбор цели + используются эксплойты. Какие именно сплойты? Ну если почитать годовые отчеты у ИБ-компаний какие уязвимости встречаются в корпах те и берем. Это если не брать вектор RDP с ним и так все понятно. Дальше все как на схеме. Если кому не понятно, то можно поискать в интернете всякие отчеты они должны закрыть пробел в знаниях.weaver, может все-таки немного подробностей добавишь?)

думаю многие тебе за это скажут искреннее спасибо)

Потренироваться во взломе можно на hackthebox там вроде как есть по AD машины. Ну и так же у pentestit.ru лаба.

К примеру вот как действовал Fxmsp у него тактика была чисто с RDP.

Сканируем сеть, города, страны, регины

RDP 3389 Open port

RDP Recognizer - узнаем логины всех учетных записей на сервере

Брут RDP

rdesktop xx.xx.xx.xx

hydra -t 4 -V -f -l nyxlogin -P passwod.txt rdp://xx.xx.xx.xx

Получение доступа.

Отключение антивирусного ПО и Firewall

Создание дополнительных учетных записей для доступа

Закреп в сети ->Meterpreter

После закрепления на отдельной машине следующей целью является получение доступа к контроллеру домена.

Поиск аккаунтов с правами админа

Дампы всех учетных записей + расшифровка их

Для дешифровки тулза - Windows Password Recovery - Это ПО позволяет автоматизированно загружать базы пользователей из SAM (Security Account Manager) или ntds.dit и обладает функцией дешифровки хэшированных паролей.

Бекдорим бекапы

Монетизация -> Профит

С2С отстук раз в 15 суток

Уникальный модератор, каждое сообщение как будто взято из книжек - несет очень много пользы и работает как методичка к боевому применению)))Так, а что тут добавлять разворачиваются сервера собственно как у Red Team. Под фишинг, под кобольт и т д. Все это выглядит примерно так https://www.ired.team/offensive-sec...mating-red-team-infrastructure-with-terraform Ставится софт. Дальше уже через шодан происходит выбор цели + используются эксплойты. Какие именно сплойты? Ну если почитать годовые отчеты у ИБ-компаний какие уязвимости встречаются в корпах те и берем. Это если не брать вектор RDP с ним и так все понятно. Дальше все как на схеме. Если кому не понятно, то можно поискать в интернете всякие отчеты они должны закрыть пробел в знаниях.

Потренироваться во взломе можно на hackthebox там вроде как есть по AD машины. Ну и так же у pentestit.ru лаба.

К примеру вот как действовал Fxmsp у него тактика была чисто с RDP.

Сканируем сеть, города, страны, регины

RDP 3389 Open port

RDP Recognizer - узнаем логины всех учетных записей на сервере

Брут RDP

rdesktop xx.xx.xx.xx

hydra -t 4 -V -f -l nyxlogin -P passwod.txt rdp://xx.xx.xx.xx

Получение доступа.

Отключение антивирусного ПО и Firewall

Создание дополнительных учетных записей для доступа

Закреп в сети ->Meterpreter

После закрепления на отдельной машине следующей целью является получение доступа к контроллеру домена.

Поиск аккаунтов с правами админа

Дампы всех учетных записей + расшифровка их

Для дешифровки тулза - Windows Password Recovery - Это ПО позволяет автоматизированно загружать базы пользователей из SAM (Security Account Manager) или ntds.dit и обладает функцией дешифровки хэшированных паролей.

Бекдорим бекапы

Монетизация -> Профит

С2С отстук раз в 15 суток

А можно узнать в какой программе делаются подобные схемы?

- Автор темы

- Добавить закладку

- #11

Пожалуйста, обратите внимание, что пользователь заблокирован

Оу. схему то я не делал. Это взято с твиттера. Именно там циркулирует основной поток новой информации. Да такое даже в paint можно сделать, но конкретно какую именно программу использовали я не в курсе.А можно узнать в какой программе делаются подобные схемы?

Да понятно, что можно сидеть в паинте рисовать что угодно, просто я второй раз в жизни вижу эту программу для создания схем таких, первый раз видел на сайте векторат13 он там в ней же рисовал схемы анонимности.Оу. схему то я не делал. Это взято с твиттера. Именно там циркулирует основной поток новой информации. Да такое даже в paint можно сделать, но конкретно какую именно программу использовали я не в курсе.

- Автор темы

- Добавить закладку

- #13

Пожалуйста, обратите внимание, что пользователь заблокирован

Судя по всему это вот эта софтина -> https://www.xmind.net/xmind2020/

можем объяснить что это значит?Бекдорим бекапы

не совсем понял

- Автор темы

- Добавить закладку

- #15

Пожалуйста, обратите внимание, что пользователь заблокирован

В случае отката системы из бекапа (контрольная точка восстановления), мы не теряем доступ к взломанной системе.можем объяснить что это значит?

не совсем понял

Мб кому интересно будет

Норм чтиво, лайк прожал. Жаль только что это отчёты с ханипота, общего с реальностью мало, захватить домен за 10 минут можно разве что в своих влажных фантазиях, ну или если очень повезет.Мб кому интересно будет