Доброго времени суток форумчане.

Если Вы используете TOR, исключительно для отоваривания спайсухой на гидре(мои маленькие гидранты :3) то эта статья точно для Вас!

Минимум теории

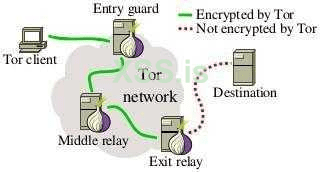

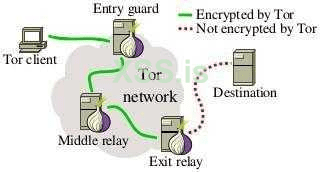

Когда вы используете TOR для доступа в клирнет(например открывая веб-ресурс https://xss.pro) Ваш трафик использует Exit Node(на картинке exit relay) и расшифровывается на ней, после чего проксируется в клирнет(см. Интернет). Проблем тут масса, от перехвата незашифрованных каналов связи до sslstrip и др. mitm), о чем написанно избыточное количество статей.

Когда вы используете TOR для доступа в onion (например https://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion) Ваш трафик остается в сети onion, т.е. расшифровывается локально на пеке, на которой запущен hidden service

Рисунок 1 - Схема работы сети TOR (нагло спижен)

Hidden Services

Будучи смекалистым пареньком, маленький гидрант сошкребая языком остатки мефа с зипа подумывал на тему а как сделать свойнаркошоп сервис через hidden service? И мастер(я) таки решил внести вклад на форум.

Правило №1: Все что оборачивается в socks может работать через hidden service.

1. ssh over tor

Для того что бы подключаться к ssh через tor(не через exit node!) нужно сделать следующее:

Устанавливаем тор, неткат, текстовый редактор(при условии что ssh уже установлен)

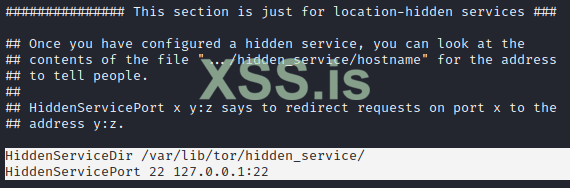

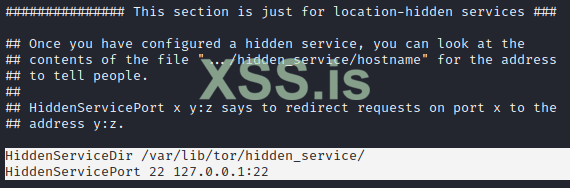

Редактируем конфиг тор, раскомментируем строки

Сохраняем файл, перезагружаем тор

Если ты был не сильно упорот и скопипастил все правильно, то в папке /var/lib/tor/hidden_service/ появятся файлы hostname, private_key(возможны вариации в зависимости от версии tor)

В файле hostname будет ссыль на твойнаркошоп скрытый сервис!

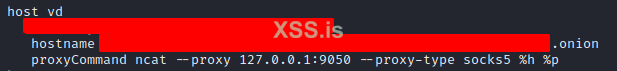

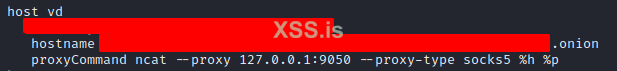

Но запомнить его после мефедроновых марафонов весьма сложно Поэтому редактируем у себя файл конфигурации ssh клиента

Поэтому редактируем у себя файл конфигурации ssh клиента

добавляем в него строки

Где в hostname прописываем хостнейм сгенерреный при запуске сервиса тор. Сохраняем файл и пробуем подключится по хостнейму:

ssh ssh_xss

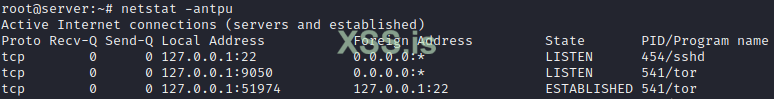

Теперь во всех логах твоей впски будет только 127.0.0.1, однако не спеши бежать за новым кладом!

Do it RIGHT!

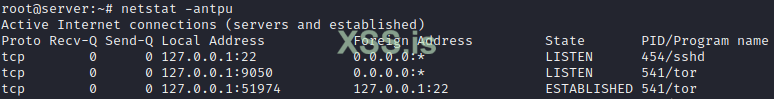

Сейчас ты похож на страуса, т.к. твое лицо зарыто в песок(tor) а жопа торчит наружу(internet) ибо ssh-демон все еще слушает на 0.0.0.0:22, т.е ты можешь подключится к нему как через прямой ip, так и через tor hidden service.

Если тебя это не парит - забей, если ты такой же параноик как я - редактируй файл /etc/ssh/sshd_config и допиши строку ListenAddress 127.0.0.1, а затем перезапусти сервис командой

Если ты все сделал правильно, то из интернета не будет видно ssh. Проверить можно, например вот так

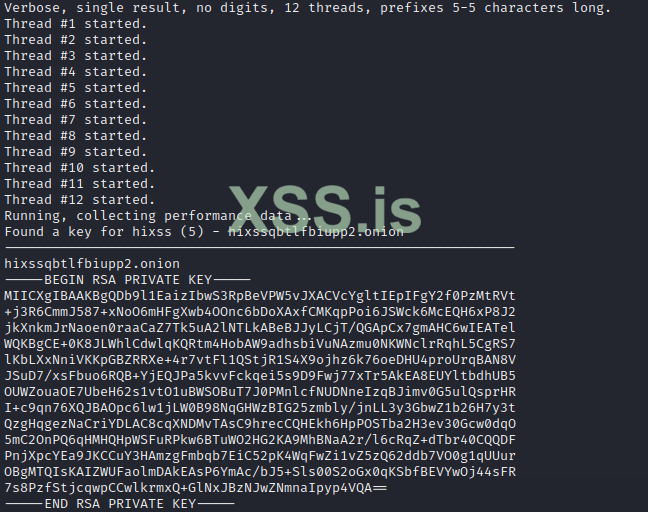

Бонус. Что бы сгенерить красивое имя, можно использовать софт eschalot, по сути он генерит ключи для tor и выводит подходящий под заданный pattern

Копируем все от

-----BEGIN RSA PRIVATE KEY-----

до

-----END RSA PRIVATE KEY-----

включительно в файл на впске /var/lib/tor/hidden_service/private_key

перезапускаем сервис командой service tor restart

изменяем у себя хостнейм в ~/.ssh/config

все!

GOING DEEPER

А Я НА ВЕНДЕ СЕЖУ - провопите Вы, мои гидранты-форточники, однако смекалка и внимательность не всегда идут в след за мефомарафоннами. Повтою:

Правило №1: Все что оборачивается в socks может работать через hidden service.

т.е и веб и рдп и смб и фтп и все что работает через сокс можно обернуть в тор! Приступим!

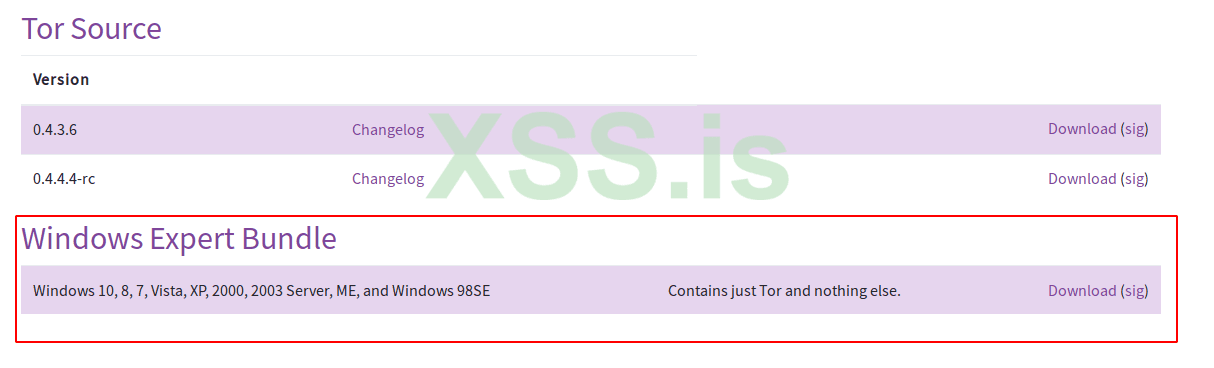

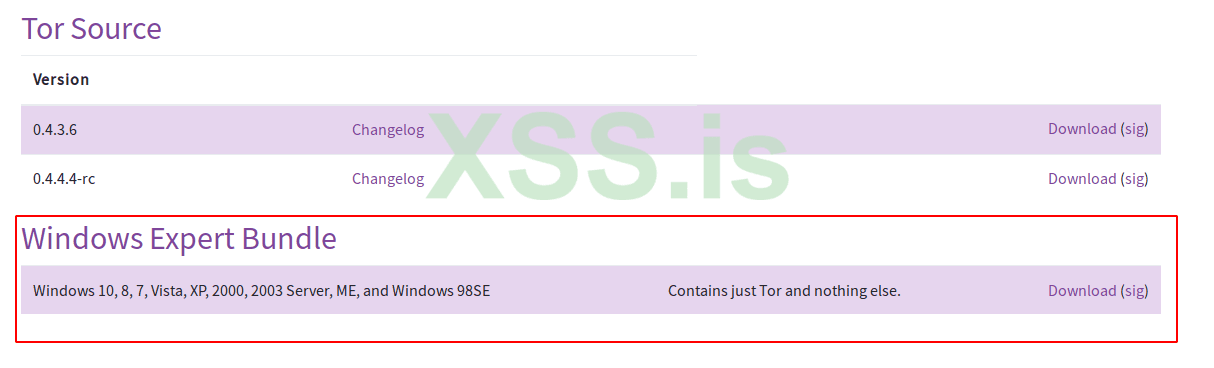

Качаем tor expert bundle тут

Распаковываем все из архива куда угодно(например в корень С:\)

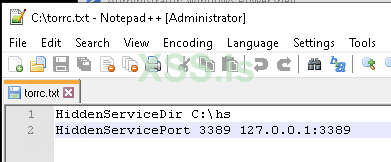

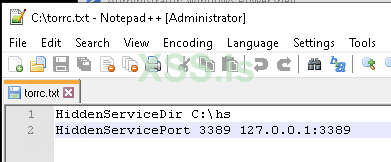

Создаем файлик C:\torrc.txt

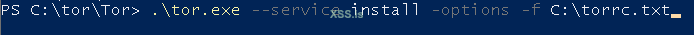

открываем терминал с правами администратора и переходим в папку где распакован тор и пишем команду:

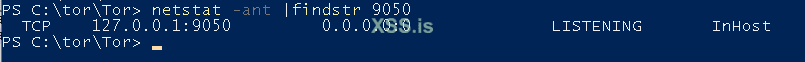

Если все сделано правильно, тор будет запущен сервисом

И в папке C:\hs будет файл hostname с заветным хостнеймом Вашегонаркошопа hidden service на винде!

Подключаться к такому рдп для линукс:

proxychains xfreerdp /v:*****.onion

proxychains rdesktop ******.onion

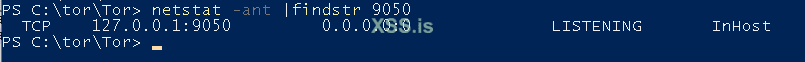

Если с винды, то нужно установить proxifier и создать правило для mstsc.exe - переадресация всего трафика на прокси тор(127.0.0.1:9050)

Специально и эксклюзивно для xss.pro!

Если Вы используете TOR, исключительно для отоваривания спайсухой на гидре(мои маленькие гидранты :3) то эта статья точно для Вас!

Минимум теории

Когда вы используете TOR для доступа в клирнет(например открывая веб-ресурс https://xss.pro) Ваш трафик использует Exit Node(на картинке exit relay) и расшифровывается на ней, после чего проксируется в клирнет(см. Интернет). Проблем тут масса, от перехвата незашифрованных каналов связи до sslstrip и др. mitm), о чем написанно избыточное количество статей.

Когда вы используете TOR для доступа в onion (например https://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion) Ваш трафик остается в сети onion, т.е. расшифровывается локально на пеке, на которой запущен hidden service

Рисунок 1 - Схема работы сети TOR (нагло спижен)

Hidden Services

Будучи смекалистым пареньком, маленький гидрант сошкребая языком остатки мефа с зипа подумывал на тему а как сделать свой

Правило №1: Все что оборачивается в socks может работать через hidden service.

1. ssh over tor

Для того что бы подключаться к ssh через tor(не через exit node!) нужно сделать следующее:

Устанавливаем тор, неткат, текстовый редактор(при условии что ssh уже установлен)

Код:

[yum / apt] install -y tor ncat [nano / vim]Редактируем конфиг тор, раскомментируем строки

Код:

HiddenServiceDir /var/lib/tor/hidden_service/

HiddenServicePort 22 127.0.0.1:22

Сохраняем файл, перезагружаем тор

Код:

service tor restartЕсли ты был не сильно упорот и скопипастил все правильно, то в папке /var/lib/tor/hidden_service/ появятся файлы hostname, private_key(возможны вариации в зависимости от версии tor)

В файле hostname будет ссыль на твой

Но запомнить его после мефедроновых марафонов весьма сложно

Код:

nano ~/.ssh/configдобавляем в него строки

Код:

host ssh_xss

hostname hydrahuisosi5961.onion

proxyCommand ncat --proxy 127.0.0.1:9050 --proxy-type socks5 %h %p

Где в hostname прописываем хостнейм сгенерреный при запуске сервиса тор. Сохраняем файл и пробуем подключится по хостнейму:

ssh ssh_xss

Теперь во всех логах твоей впски будет только 127.0.0.1, однако не спеши бежать за новым кладом!

Do it RIGHT!

Сейчас ты похож на страуса, т.к. твое лицо зарыто в песок(tor) а жопа торчит наружу(internet) ибо ssh-демон все еще слушает на 0.0.0.0:22, т.е ты можешь подключится к нему как через прямой ip, так и через tor hidden service.

Если тебя это не парит - забей, если ты такой же параноик как я - редактируй файл /etc/ssh/sshd_config и допиши строку ListenAddress 127.0.0.1, а затем перезапусти сервис командой

Код:

service ssh restart

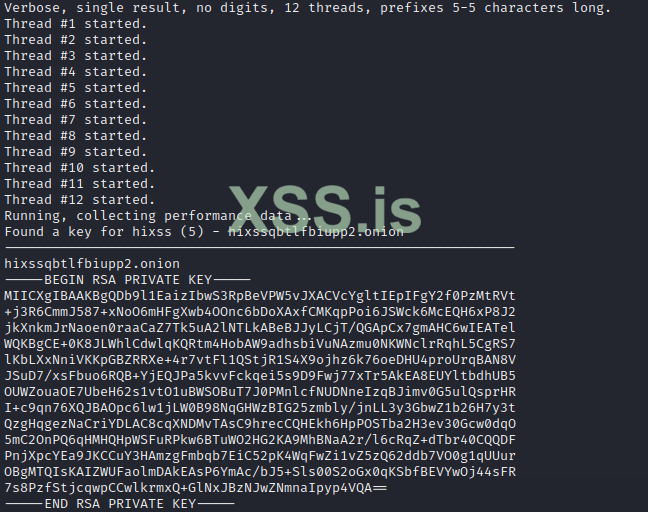

Бонус. Что бы сгенерить красивое имя, можно использовать софт eschalot, по сути он генерит ключи для tor и выводит подходящий под заданный pattern

Код:

./eschalot -vt8 -p hixss

Копируем все от

-----BEGIN RSA PRIVATE KEY-----

до

-----END RSA PRIVATE KEY-----

включительно в файл на впске /var/lib/tor/hidden_service/private_key

перезапускаем сервис командой service tor restart

изменяем у себя хостнейм в ~/.ssh/config

все!

GOING DEEPER

А Я НА ВЕНДЕ СЕЖУ - провопите Вы, мои гидранты-форточники, однако смекалка и внимательность не всегда идут в след за мефомарафоннами. Повтою:

Правило №1: Все что оборачивается в socks может работать через hidden service.

т.е и веб и рдп и смб и фтп и все что работает через сокс можно обернуть в тор! Приступим!

Качаем tor expert bundle тут

Распаковываем все из архива куда угодно(например в корень С:\)

Создаем файлик C:\torrc.txt

открываем терминал с правами администратора и переходим в папку где распакован тор и пишем команду:

Если все сделано правильно, тор будет запущен сервисом

И в папке C:\hs будет файл hostname с заветным хостнеймом Вашего

Подключаться к такому рдп для линукс:

proxychains xfreerdp /v:*****.onion

proxychains rdesktop ******.onion

Если с винды, то нужно установить proxifier и создать правило для mstsc.exe - переадресация всего трафика на прокси тор(127.0.0.1:9050)

Специально и эксклюзивно для xss.pro!

Последнее редактирование: