Пожалуйста, обратите внимание, что пользователь заблокирован

Здравствуйте)

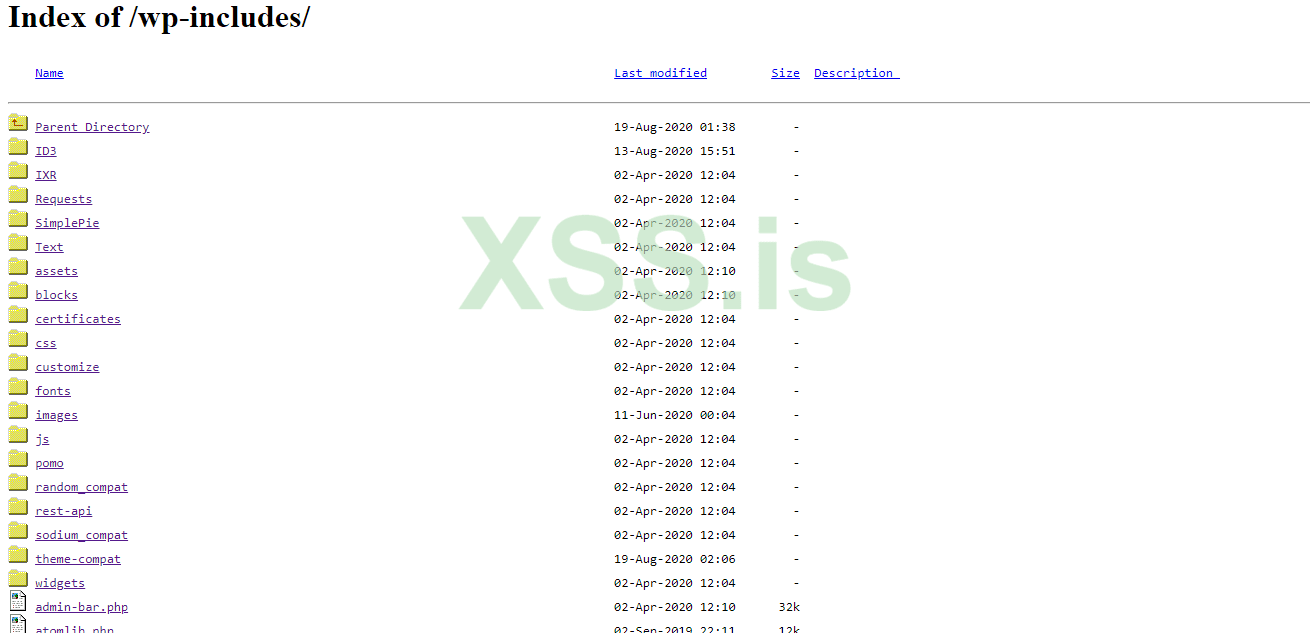

Как эксплуатировать уязвимость на сайте

Когда права выданные на плагины 777

https://localhost/wp-content/plugins/woocommerce/ - пример

И на это папке права 777

Как взломать?

Как эксплуатировать уязвимость на сайте

Когда права выданные на плагины 777

https://localhost/wp-content/plugins/woocommerce/ - пример

И на это папке права 777

Как взломать?