Пожалуйста, обратите внимание, что пользователь заблокирован

Тайная жизнь брокера начального доступа

4 августа 2020 года ZDNet в сотрудничестве с инструментами KELA эксклюзивно сообщил об злоумышленнике, раскрывающем список из более чем 900 скомпрометированных серверов Secure Pulse VPN, включая учетные данные, ключи сеанса и другую раскрываемую конфиденциальную информацию. Это было интересное мероприятие по нескольким причинам. Прежде всего, фактическая утечка обеспечила видимость целевых серверов, используемых в качестве потенциальных целей для программ-вымогателей, что имеет большое значение для мониторинга разведки. Во-вторых, утечка - и история, стоящая за ней, - дает интересный закулисный взгляд на деятельность брокера начального доступа.

Во-первых, чтобы понять историю недавней утечки, необходимо познакомиться с участниками угроз. Первый - человек из Украины, который, судя по его сообщениям, начал свою хакерскую деятельность в 2016 году, идет под ником Bassterlord . Согласно собственным сообщениям актера, после запуска спам-кампаний, предназначенных для доставки троянов и инфостилеров, он переключился на нацеливание на организации под наставничеством неизвестного злоумышленника, который нанял его в 2019 году и предоставил консультации.

В конкурсе статей на тему взлома, проведенном на русскоязычном подпольном форуме, Басстерлорд поделился описанием своей первоначальной истории о том, как его наставник предлагал ему около 300 долларов в месяц за рассылку спам-писем, содержащих вредоносные вложения, в банковские и финансовые организации. За почти год злоумышленники атаковали 12000 компаний, но заразить им удалось лишь две из них. «У меня ничего не работало, я был в отчаянии», - поделился Басстерлорд в этой статье. Это было, когда его наставник научил его, как скомпрометировать организации через RDP. В то же время Bassterlord утверждает, что его наставник «получил доступ к Sodinokibi» - вероятно, имея в виду, что наставник стал аффилированным лицом Sodinokibi, демонстрируя типичные отношения между партнером и брокером, который вскоре станет первым. Стремясь получить больше денег, Басстерлорд переключился на другую ТТП.

Текущий основной TTP Bassterlord включает в себя использование автоматизированного скрипта, использующего CVE-2019-11510, уязвимость для произвольного чтения файлов, влияющую на Pulse Connect Secure SSL VPN, которая в последнее время стала популярной среди злоумышленников . Более того, он заявляет, что продолжает работать со своим наставником и бывшим работодателем, который, по всей видимости, все еще участвует в операциях Sodinokibi.

Другой злоумышленник, вовлеченный в историю, называется « уходирансомвар » (от русского - «Уходи, программа-вымогатель»), ранее известный как «m1x». Он - ветеран-актер, активный с 2009 года (хотя недавно забаненный) на том же подпольном форуме, что и Bassterlord. Основная часть последней деятельности uhodiransomwar - это мелкомасштабные программы-вымогатели: он в основном делится данными от организаций, которые, как он утверждал, взломали, если платеж не получен. Кажется, что он иногда действует независимо, а также сам связан с известными участниками RaaS, такими как LockBit .

В последние несколько недель Bassterlord и uhodiransomwar публично противоречили друг другу на форуме, демонстрируя противоположные взгляды начинающего брокера начального доступа и филиала программы-вымогателя соответственно. Эти продолжающиеся столкновения привели к упомянутой выше утечке учетных данных.

Маленькая черная книга Bassterlord

Изучив содержание утечки, KELA быстро смогла сопоставить несколько вариантов доступа к сети, предложенных действующим лицом, что доказало, что утечка действительно была источником множества (если не всех) предложений Bassterlord в качестве брокера первоначального доступа. В частности, мы смогли отследить серверы до государственного учреждения, упомянутого в предыдущем абзаце, а также еще одной жертвы Басстерлорда: университет, которому он продал доступ за 12000 долларов США 12 июля.

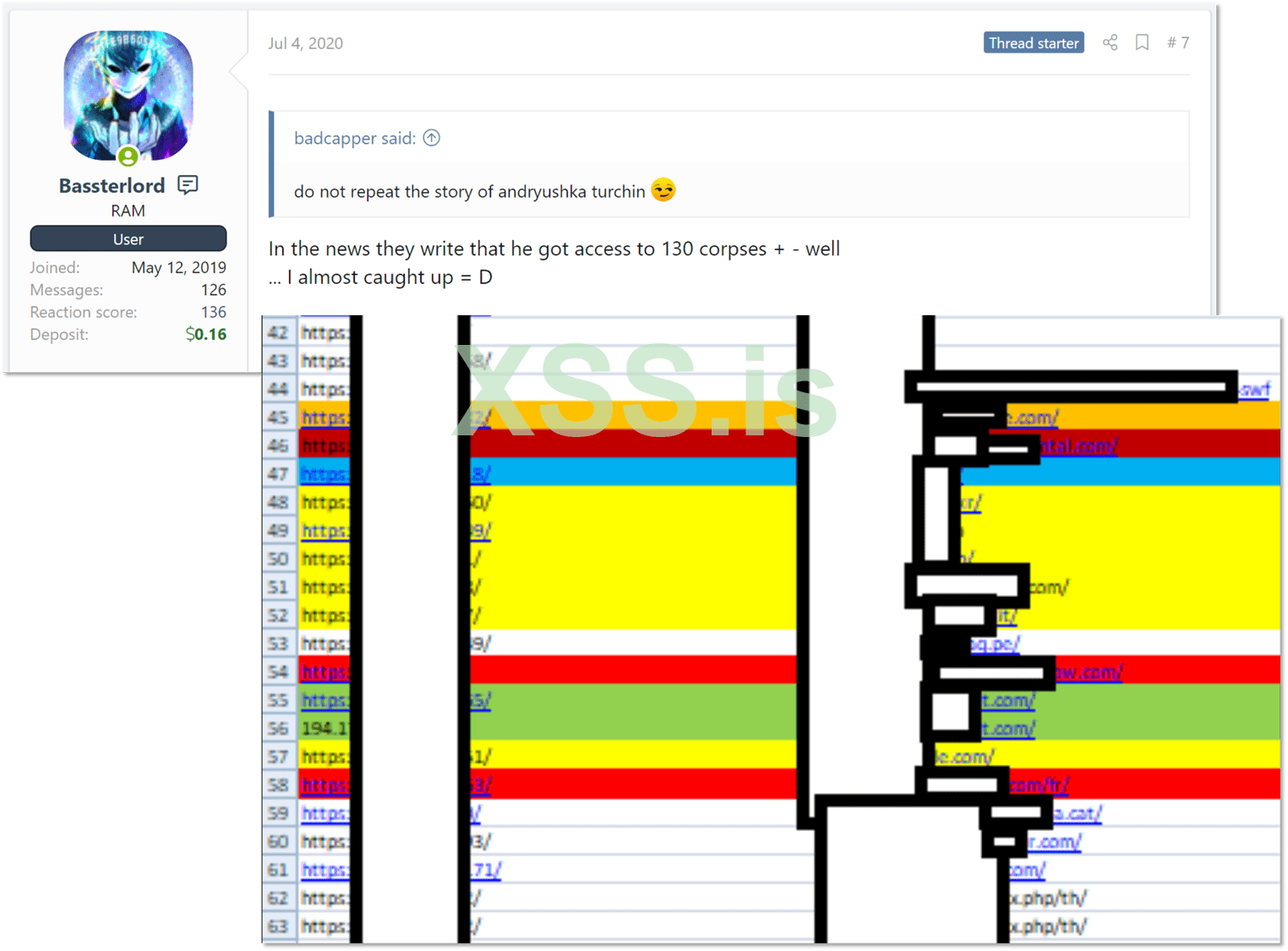

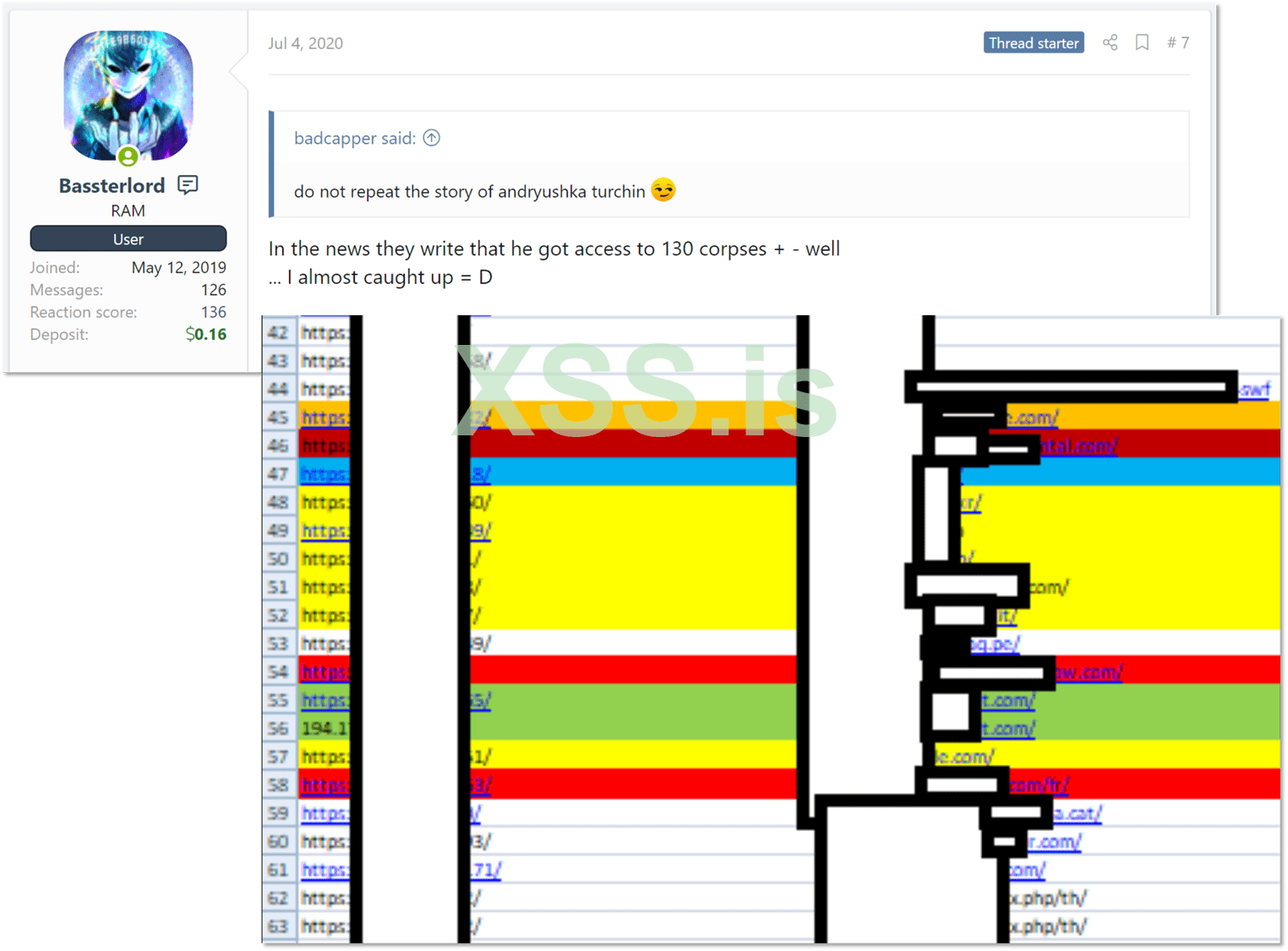

После идентификации нескольких жертв мы попытались добраться до конца списка; откуда оно взялось и действительно ли оно было передано между актерами, незаметно идущими на компромисс? Немного вернувшись к предыдущим постам актера, мы нашли ссылку, в которой Басстерлорд заявил, что у него есть потенциальный доступ как минимум к 77 организациям.известно, что они уязвимы. В этой ветке Басстерлорд несколько хвастливо сравнил себя с Андреем Турчиным - главной фигурой, стоящей за печально известным брокером начального доступа FXMSP, - заявив, что «в новостях пишут, что он [FXMSP - KELA] получил доступ к более чем 130 корпорациям. Так что… я его почти догнал ». К этому сообщению Басстерлорд приложил сильно отредактированный снимок экрана файла Excel, который, кажется, содержит десятки записей, каждая из которых представляет начальный вектор записи (предположительно уязвимый сервер Pulse Secure) для организации.

Оригинал статьи на английском https://ke-la.com/the-secret-life-of-an-initial-access-broker/

P.S. Аффтар пасты ЧСВ =D

4 августа 2020 года ZDNet в сотрудничестве с инструментами KELA эксклюзивно сообщил об злоумышленнике, раскрывающем список из более чем 900 скомпрометированных серверов Secure Pulse VPN, включая учетные данные, ключи сеанса и другую раскрываемую конфиденциальную информацию. Это было интересное мероприятие по нескольким причинам. Прежде всего, фактическая утечка обеспечила видимость целевых серверов, используемых в качестве потенциальных целей для программ-вымогателей, что имеет большое значение для мониторинга разведки. Во-вторых, утечка - и история, стоящая за ней, - дает интересный закулисный взгляд на деятельность брокера начального доступа.

Во-первых, чтобы понять историю недавней утечки, необходимо познакомиться с участниками угроз. Первый - человек из Украины, который, судя по его сообщениям, начал свою хакерскую деятельность в 2016 году, идет под ником Bassterlord . Согласно собственным сообщениям актера, после запуска спам-кампаний, предназначенных для доставки троянов и инфостилеров, он переключился на нацеливание на организации под наставничеством неизвестного злоумышленника, который нанял его в 2019 году и предоставил консультации.

В конкурсе статей на тему взлома, проведенном на русскоязычном подпольном форуме, Басстерлорд поделился описанием своей первоначальной истории о том, как его наставник предлагал ему около 300 долларов в месяц за рассылку спам-писем, содержащих вредоносные вложения, в банковские и финансовые организации. За почти год злоумышленники атаковали 12000 компаний, но заразить им удалось лишь две из них. «У меня ничего не работало, я был в отчаянии», - поделился Басстерлорд в этой статье. Это было, когда его наставник научил его, как скомпрометировать организации через RDP. В то же время Bassterlord утверждает, что его наставник «получил доступ к Sodinokibi» - вероятно, имея в виду, что наставник стал аффилированным лицом Sodinokibi, демонстрируя типичные отношения между партнером и брокером, который вскоре станет первым. Стремясь получить больше денег, Басстерлорд переключился на другую ТТП.

Текущий основной TTP Bassterlord включает в себя использование автоматизированного скрипта, использующего CVE-2019-11510, уязвимость для произвольного чтения файлов, влияющую на Pulse Connect Secure SSL VPN, которая в последнее время стала популярной среди злоумышленников . Более того, он заявляет, что продолжает работать со своим наставником и бывшим работодателем, который, по всей видимости, все еще участвует в операциях Sodinokibi.

Другой злоумышленник, вовлеченный в историю, называется « уходирансомвар » (от русского - «Уходи, программа-вымогатель»), ранее известный как «m1x». Он - ветеран-актер, активный с 2009 года (хотя недавно забаненный) на том же подпольном форуме, что и Bassterlord. Основная часть последней деятельности uhodiransomwar - это мелкомасштабные программы-вымогатели: он в основном делится данными от организаций, которые, как он утверждал, взломали, если платеж не получен. Кажется, что он иногда действует независимо, а также сам связан с известными участниками RaaS, такими как LockBit .

В последние несколько недель Bassterlord и uhodiransomwar публично противоречили друг другу на форуме, демонстрируя противоположные взгляды начинающего брокера начального доступа и филиала программы-вымогателя соответственно. Эти продолжающиеся столкновения привели к упомянутой выше утечке учетных данных.

Маленькая черная книга Bassterlord

Изучив содержание утечки, KELA быстро смогла сопоставить несколько вариантов доступа к сети, предложенных действующим лицом, что доказало, что утечка действительно была источником множества (если не всех) предложений Bassterlord в качестве брокера первоначального доступа. В частности, мы смогли отследить серверы до государственного учреждения, упомянутого в предыдущем абзаце, а также еще одной жертвы Басстерлорда: университет, которому он продал доступ за 12000 долларов США 12 июля.

После идентификации нескольких жертв мы попытались добраться до конца списка; откуда оно взялось и действительно ли оно было передано между актерами, незаметно идущими на компромисс? Немного вернувшись к предыдущим постам актера, мы нашли ссылку, в которой Басстерлорд заявил, что у него есть потенциальный доступ как минимум к 77 организациям.известно, что они уязвимы. В этой ветке Басстерлорд несколько хвастливо сравнил себя с Андреем Турчиным - главной фигурой, стоящей за печально известным брокером начального доступа FXMSP, - заявив, что «в новостях пишут, что он [FXMSP - KELA] получил доступ к более чем 130 корпорациям. Так что… я его почти догнал ». К этому сообщению Басстерлорд приложил сильно отредактированный снимок экрана файла Excel, который, кажется, содержит десятки записей, каждая из которых представляет начальный вектор записи (предположительно уязвимый сервер Pulse Secure) для организации.

Оригинал статьи на английском https://ke-la.com/the-secret-life-of-an-initial-access-broker/

P.S. Аффтар пасты ЧСВ =D