Пожалуйста, обратите внимание, что пользователь заблокирован

Ежегодные убытки от кибератак в России уже составляют около 600 миллиардов рублей, а во всем мире эта сумма приближается к триллиону долларов США1 . Под ударом оказываются системы межбанковских переводов, карточный процессинг, управление банкоматами, интернет-банкинг, платежные шлюзы.

Как хакерам удается обойти системы защиты? Какие недостатки в механизмах безопасности позволяют им закрепиться внутри сети? Почему атакующие до последнего момента остаются незамеченными службой безопасности? В данном исследовании, основанном на результатах работ по анализу защищенности информационных систем отдельных банков за последние три года, мы постараемся ответить на эти вопросы. Сделанные выводы могут не отражать актуальное состояние защищенности информационных систем в других организациях. Анализ проведен с целью обратить внимание специалистов по ИБ в финансовой отрасли на наиболее актуальные проблемы и помочь им своевременно выявить и устранить уязвимости.

Ущерб на сотни миллионов долларов

Волна атак на карточный процессинг прошла в начале 2017 года по ряду стран Восточной Европы. Проникнув в инфраструктуру банка, преступники получали доступ к системам процессинга и увеличивали лимит овердрафта карт, а также отключали системы антифрода, которые могли бы оповестить банк о мошеннических операциях. В ту же минуту их сообщники снимали наличные средства из банкоматов в другой стране (дропы заранее приобретали карты по поддельным документам и выезжали за пределы страны, в которой находился банк-жертва). Средняя сумма хищения составила около 5 млн долл. США. Двумя годами ранее схожую тактику применила группировка Metel.

Хакеры продолжают атаковать систему SWIFT: от таких атак уже пострадали банки Тайваня, Непала, а также появилась информация о первой успешной атаке такого рода в российском банке, жертвой оказался банк «Глобэкс» (дочерняя компания Внешэкономбанка)2 .

За этими и другими атаками стоят преступные группировки, из которых в последние три года наиболее заметна была деятельность Cobalt (предположительно связана с Buhtrap), Carbanak, Lazarus и Lurk.

Деньги в пяти шагах

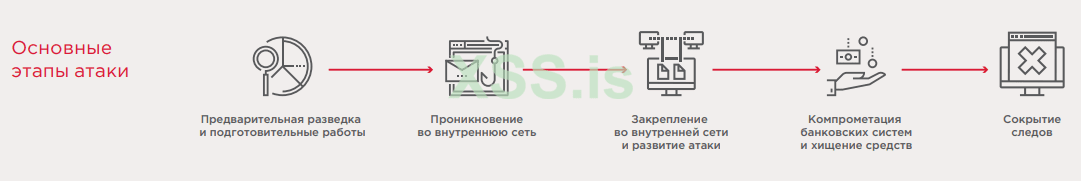

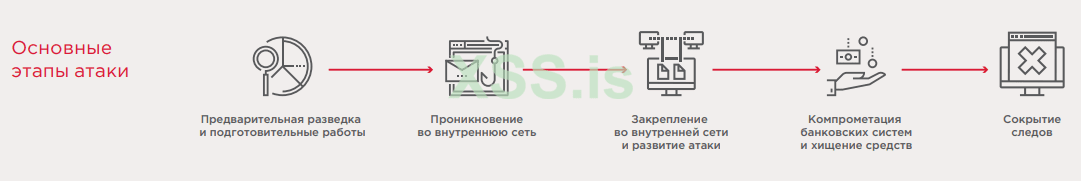

Злоумышленники действуют по довольно простым сценариям, состоящим из пяти основных этапов, представленных на схеме ниже.

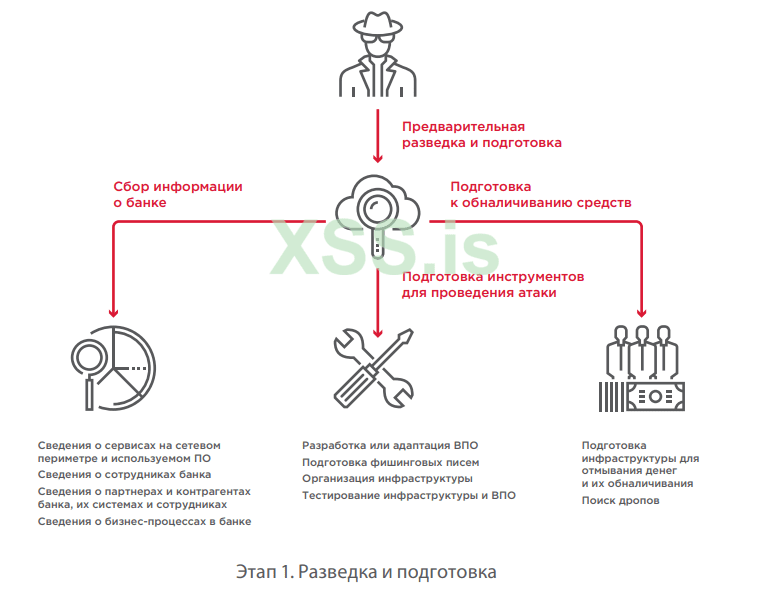

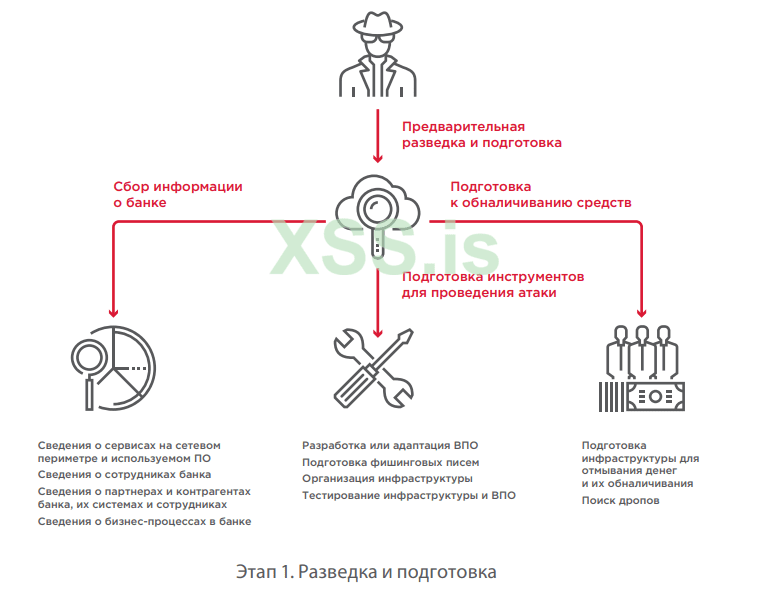

Этап 1. Разведка и подготовка

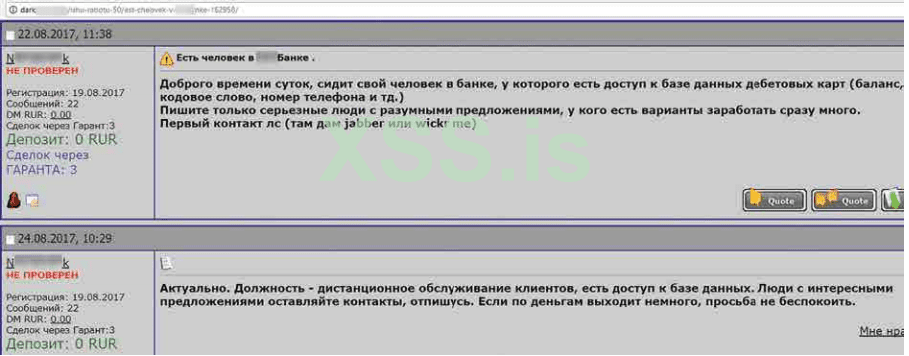

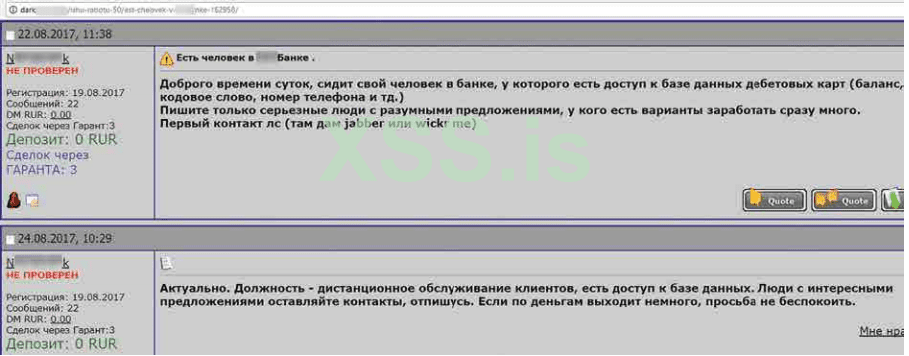

Перед преступниками стоит задача собрать как можно больше информации о банке, которая поможет преодолеть системы защиты, и провести предварительную организационную работу, учитывая специфику атакуемого банка. Для разведки также активно привлекаются недобросовестные сотрудники банков.

Злоумышленник собирает информацию о банке:

При построении инфраструктуры и подготовке инструментов для атаки злоумышленники могут как использовать собственные знания (например, самостоятельно разрабатывать эксплойты), так и нанимать для этого сторонних исполнителей; кроме того, они могут покупать уже готовые инструменты и адаптировать их к конкретным задачам. Если не планируется выводить деньги через банкоматы, то для крупных операций понадобятся связи с другими преступными сообществами для отмывания средств.

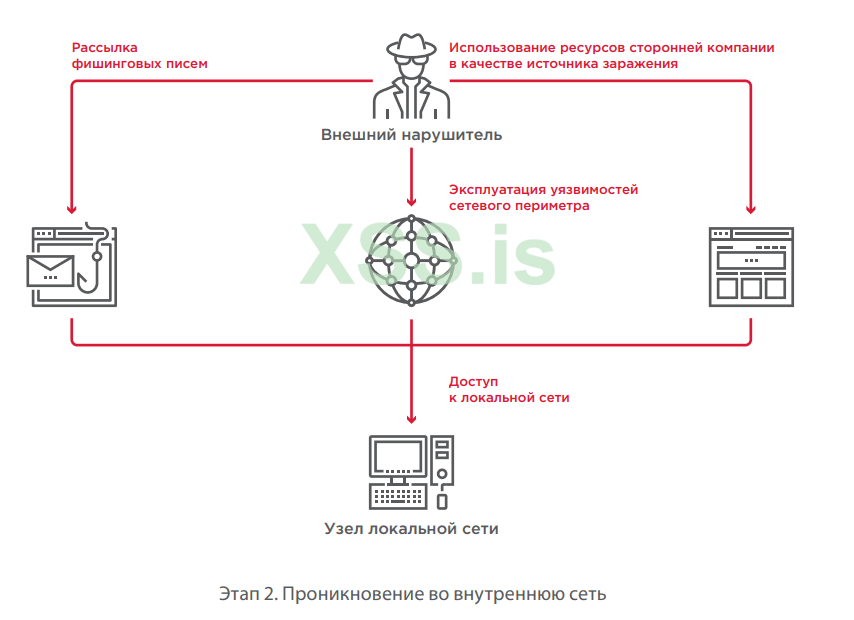

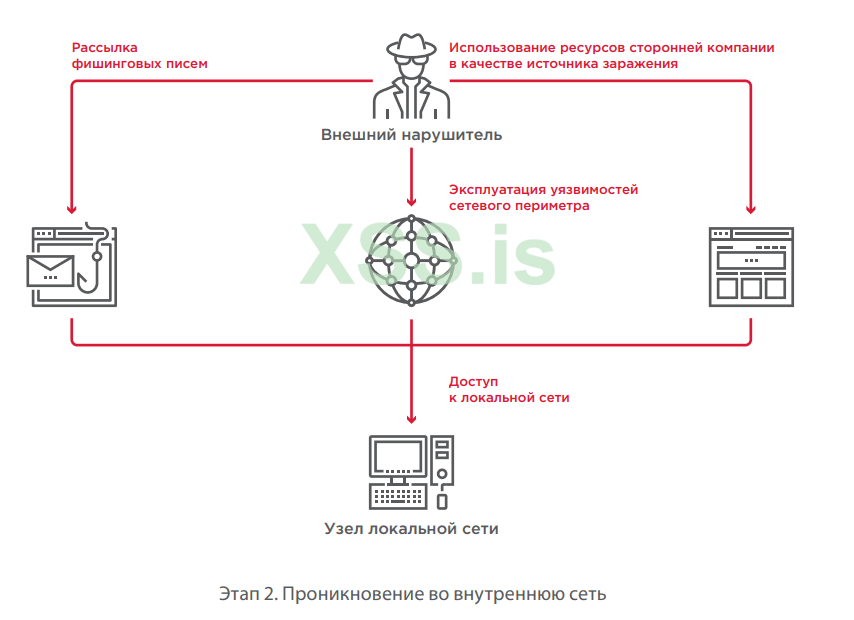

Этап 2. Проникновение во внутреннюю сеть

После всестороннего изучения жертвы и подготовки к атаке злоумышленники переходят в наступление.

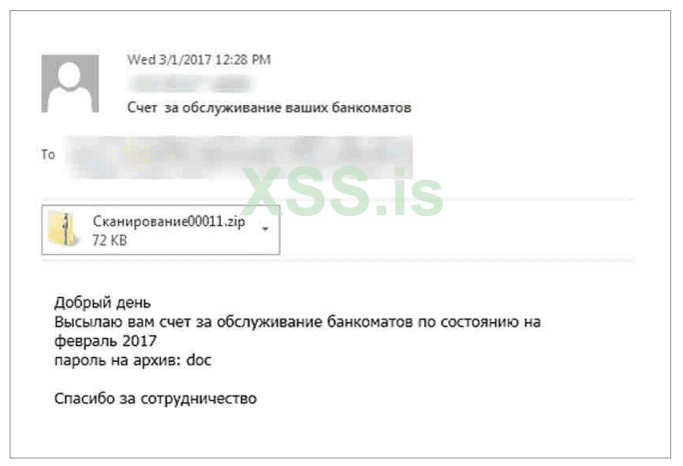

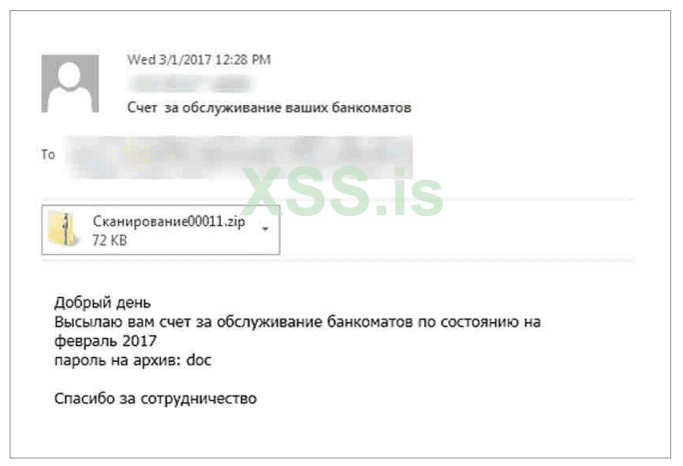

Крупные и средние банки сегодня уделяют достаточно много внимания защите своего сетевого периметра, поэтому организовать атаку на серверы или веб-приложения не только сложно, но и рискованно, поскольку велика вероятность выдать себя. Наиболее распространенным и эффективным методом проникновения в инфраструктуру банка является фишинговая рассылка электронных писем в адрес банковских сотрудников, которая осуществляется как на рабочие адреса, так и на личные. Такой метод использовался, например, группировкой Cobalt, также его применяли Lazarus3 , Metel и GCMAN4 .

Другой вариант первичного распространения вредоносного ПО — взлом сторонних компаний, которые не столь серьезно относятся к защите своих ресурсов, и заражение сайтов, часто посещаемых сотрудниками целевого банка, как мы видели это в случае Lazarus и Lurk5 .

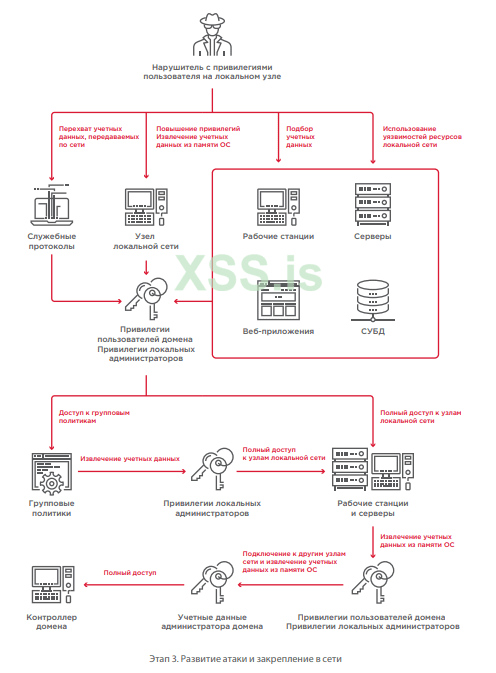

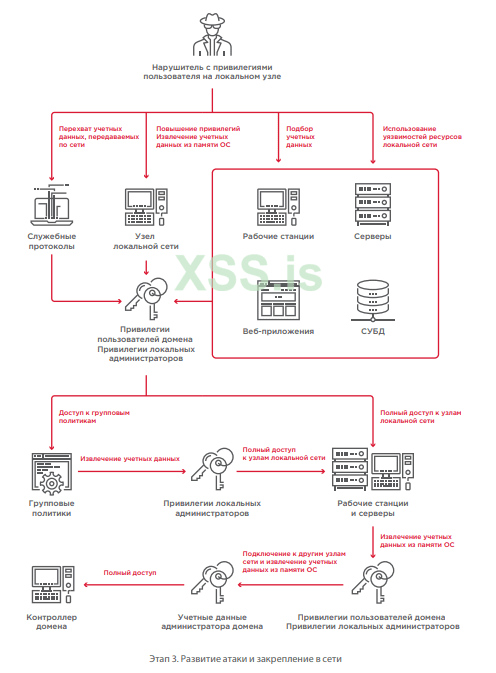

Этап 3. Развитие атаки и закрепление в сети

После того, как преступники получают доступ к локальной сети банка, им необходимо получить привилегии локального администратора на компьютерах сотрудников и серверах — для дальнейшего развития атаки. Успешность атак обусловлена недостаточным уровнем защищенности систем от внутреннего нарушителя. Можно выделить распространенные уязвимости:

После получения максимальных привилегий в ОС на узле преступники получают из памяти ОС учетные данные всех пользователей, подключавшихся к ней (идентификаторы, пароли или хеш-суммы паролей). Эти данные используются для подключения к другим компьютерам в сети.

Перемещение между узлами обычно осуществляется посредством легитимного ПО и встроенных функций ОС (например, PsExec или RAdmin), то есть с помощью тех средств, которыми ежедневно пользуются администраторы и которые не должны вызвать подозрений. Группировка Cobalt прибегала также к фишинговым рассылкам внутри банка, отправляя письма от имени реальных сотрудников с их рабочих станций.

Привилегии локального администратора используются по уже классической схеме, когда злоумышленник копирует память процесса lsass.exe и использует его для извлечения паролей пользователей ОС (или их хеш-сумм) с помощью утилиты mimikatz. Подобные действия не детектируются антивирусными средствами, так как для копирования памяти используются легитимные инструменты, например procdump6 , а сама утилита mimikatz запускается на ноутбуке злоумышленника. Кроме того, злоумышленники могут использовать Responder для атак на служебные протоколы с целью перехвата учетных данных.

Если злоумышленникам удастся получить привилегии администратора домена, они смогут в дальнейшем беспрепятственно перемещаться по сети, контролировать компьютеры сотрудников, серверы и службы инфраструктуры банка. Обладая таким уровнем привилегий, получить доступ к бизнес-системам организации и специализированному банковскому ПО становится очень просто, для этого достаточно определить рабочие станции сотрудников, которые таким доступом обладают, и подключиться к ним. Используя технику golden ticket, злоумышленники могут надежно закрепиться в корпоративной системе на длительное время.

Чтобы скрыть свое присутствие, злоумышленники часто используют бестелесный вредоносный код, который выполняется только в оперативной памяти, а для сохранения канала удаленного управления после перезагрузки компьютера добавляют ВПО в автозагрузку ОС.

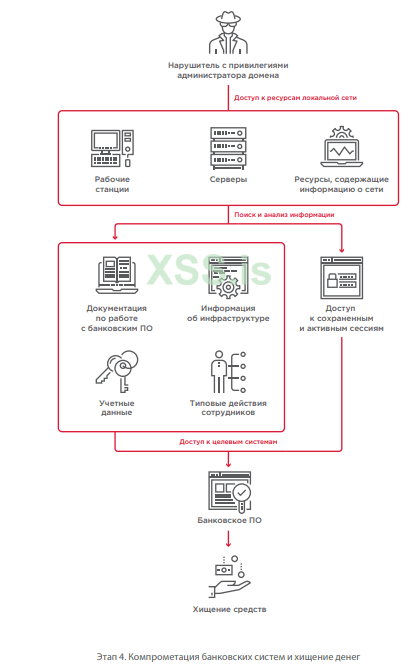

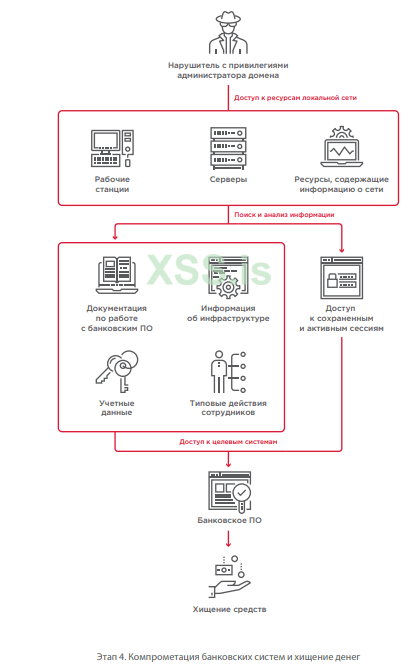

Этап 4. Компрометация банковских систем и хищение денег

Закрепившись в сети, преступники должны понять, на каких узлах находятся искомые банковские системы и как будет удобнее получить к ним доступ. Преступники исследуют рабочие станции пользователей в поисках файлов, указывающих на то, что с данной рабочей станции осуществляется работа с банковскими приложениями. Для хранения паролей к критически важным системам в корпоративных сетях обычно используется специальное ПО. Нарушитель с привилегиями локального администратора ОС может скопировать дамп памяти этого процесса, извлечь пароли для доступа к приложению или зашифрованным базам, а затем получить в открытом виде пароли для доступа ко всем критически важным системам банка — АБС, SWIFT, рабочим станциям для управления банкоматами и др. Такой сценарий атаки весьма эффективен и неоднократно применялся в ходе тестирования на проникновение. Дополнительную помощь преступникам могут оказать ресурсы, которые содержат информацию об инфраструктуре, например системы мониторинга, которые используют в своей работе администраторы, или ресурсы технической поддержки пользователей. Используя полученные данные, нарушители будут более уверенно ориентироваться в структуре внутренней сети и смогут учесть особенности бизнес-процессов банка при проведении атаки, чтобы не вызвать подозрений у службы безопасности и избежать срабатывания систем выявления атак.

Преступники могут долго собирать информацию об инфраструктуре и процессах банка, не спеша изучать выбранные для проведения атак системы и наблюдать за действиями сотрудников. Это означает, что кражу денег можно предотвратить, если вовремя выявить факт компрометации, — даже в том случае, когда преступники уже проникли в сеть банка и закрепились в ней.

Основными способами хищений являются:

Несмотря на то, что злоумышленники переключаются на использование скриптов, выполняющихся в оперативной памяти, в системе остаются признаки их присутствия: записи в журналах событий, изменения в реестре и другие зацепки. Поэтому неудивительно, что некоторые нарушители предпочитают обезопасить себя насколько это возможно и не просто удаляют отдельные следы, а полностью выводят из строя узлы сети, стирая загрузочные записи и таблицы разделов жестких дисков. Волна атак вирусов-шифровальщиков, с которой мир столкнулся в 2017 году, была превосходным примером того, как легко могут быть уничтожены данные крупной компании, и теперь арсеналы хакеров пополняются модификациями вирусов, которые распространяются по рабочим станциям сети и шифруют содержимое жестких дисков. В результате банк несет ущерб, вызванный вынужденным простоем бизнес-процессов, который может оказаться гораздо значительнее ущерба непосредственно от хищения денежных средств.

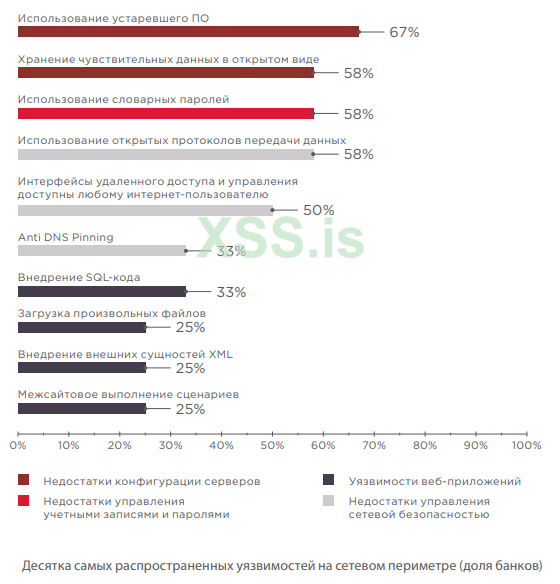

Удаленный доступ и сотрудники — главные проблемы периметра

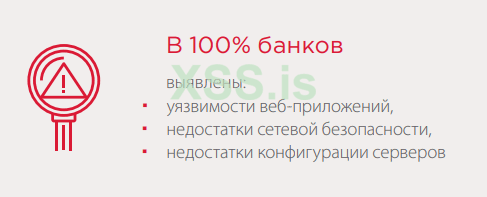

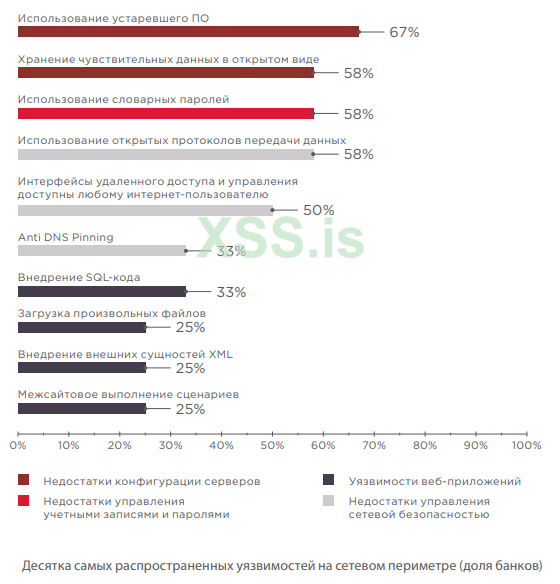

Основные уязвимости и недостатки механизмов защиты, которые распространены на сетевом периметре банков, можно разделить на четыре категории: уязвимости веб-приложений, недостаточная сетевая безопасность, недостатки конфигурации серверов и недостатки управления учетными записями и паролями.

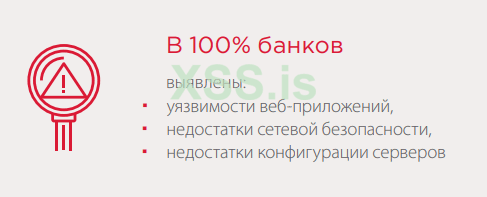

В целом уровень защиты сетевого периметра в банковской сфере значительно выше, чем в прочих компаниях. За три года в рамках внешнего тестирования на проникновение доступ ко внутренней сети был получен в 58% систем, а для банков этот показатель составил лишь 22%. Во всех случаях получению доступа способствовали уязвимости в веб-приложениях, причем злоумышленнику потребовался бы всего один шаг для достижения цели.

Следовательно, преступные группировки, планирующие проникнуть во внутреннюю сеть банка путем эксплуатации уязвимостей на сетевом периметре, смогли бы достичь цели в 22% банков. Подобные способы проникновения использовали в своей деятельности, например, группировки ATMitch7 и Lazarus8 .

Большую опасность представляют также интерфейсы удаленного доступа и управления, которые зачастую доступны для подключения любому внешнему пользователю. Среди наиболее распространенных — протоколы SSH и Telnet, которые встречаются на периметре сети в 58% банков, а также протоколы доступа к файловым серверам (в 42% банков).

В 2017 году, изучив с помощью Shodan сервисы, доступные на периметре ста самых крупных банков (см. стр. 58), и сопоставив их с собственной базой уязвимостей, наши эксперты установили, что около 5% сервисов потенциально уязвимы.

Но самое уязвимое звено — персонал. В ходе оценки осведомленности в 75% банков сотрудники переходили по ссылке, указанной в фишинговом письме, в 25% — вводили свои учетные данные в ложную форму аутентификации, и еще в 25% хотя бы один сотрудник запускал на своем рабочем компьютере вредоносное вложение. В среднем в банках по фишинговой ссылке переходили около 8% пользователей, 2% запускали вложенный файл, но свои учетные данные вводили менее 1% пользователей.

Хотя уровень осведомленности в вопросах ИБ среди банковских сотрудников все же выше, чем в других отраслях, достаточно, чтобы всего один пользователь выполнил нежелательное действие, — и нарушитель получит доступ к корпоративной сети. Таким образом, три четверти банков уязвимы к атакам методами социальной инженерии, которые используются для преодоления периметра практически каждой преступной группировкой, в том числе группировками Cobalt, Lazarus, Carbanak.

Уязвимости внутренней сети: опять слабые пароли

В то время как банки сосредоточены на защите сетевого периметра, безопасность внутренней сети далека от совершенства, здесь встречаются все те же проблемы, что и во внутренних сетях других компаний. Полный контроль над инфраструктурой был получен во всех исследуемых банках. При этом в 33% банков, даже не обладая максимальными привилегиями в системе, возможно получить доступ к узлам, с которых осуществляется управление банкоматами, доступ к системам межбанковских переводов, карточному процессингу, платежным шлюзам.

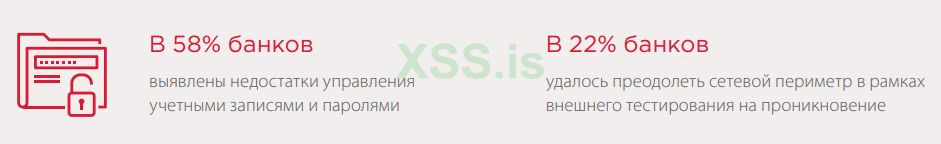

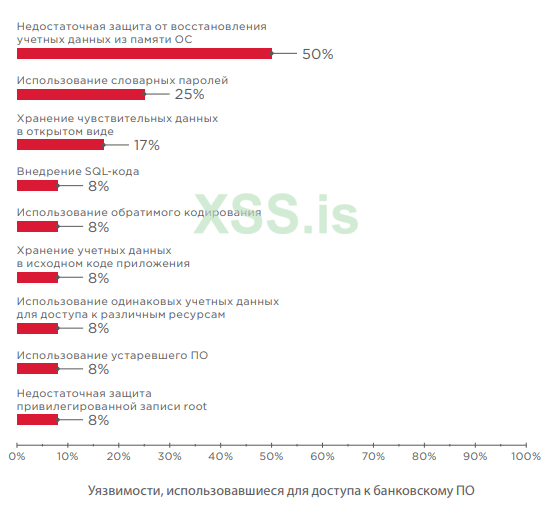

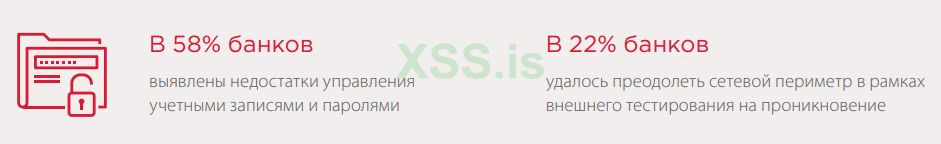

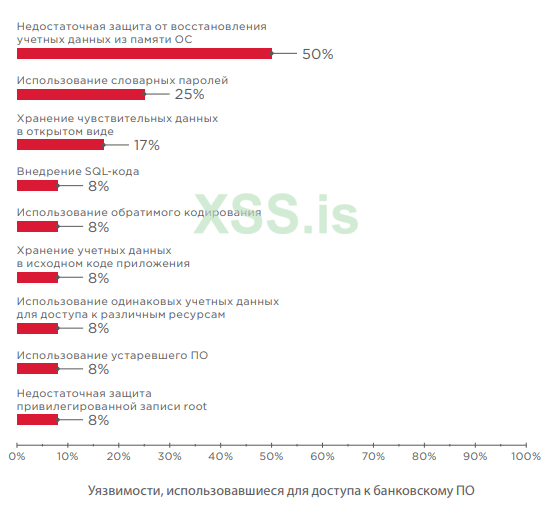

Какие недостатки безопасности позволяют злоумышленникам развивать атаку вглубь банковской инфраструктуры? На рисунке ниже представлены уязвимости, эксплуатация которых способствовала получению полного контроля над доменной инфраструктурой в ходе работ по внутреннему тестированию на проникновение. Указаны доли систем, в которых присутствовали уязвимости данного типа.

Типовые векторы атак базируются на двух основных недостатках — слабой парольной политике и недостаточной защите от восстановления паролей из памяти ОС.

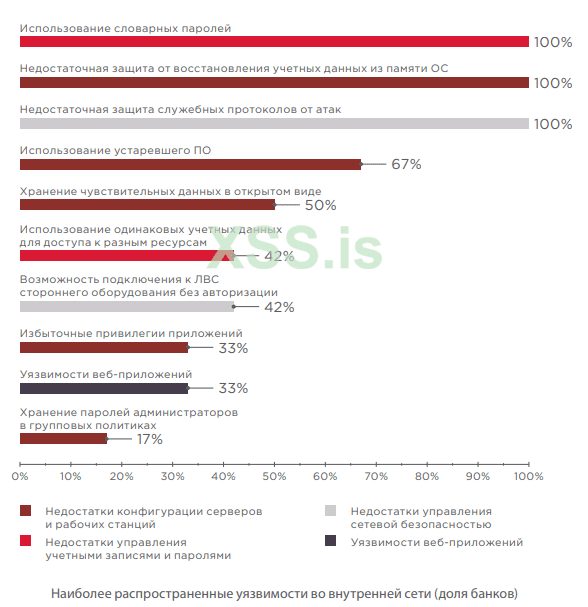

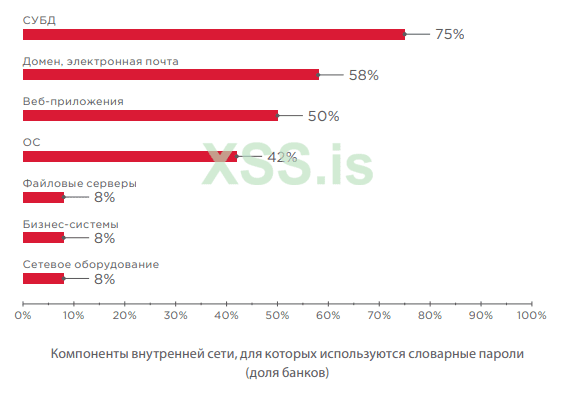

Если на сетевом периметре словарные пароли встречаются почти в половине банков, то во внутренней сети от слабой парольной политики страдает каждая исследованная система, и в этом отношении банки не отличаются от любой другой компании. Приблизительно в половине систем слабые пароли устанавливают пользователи, однако еще чаще мы сталкиваемся со стандартными учетными записями, которые оставляют администраторы при установке СУБД, веб-серверов, ОС или при создании служебных учетных записей. Приложения зачастую либо обладают избыточным привилегиями, либо содержат известные уязвимости, и в результате у злоумышленников появляется возможность получить административные права на узле всего в один-два шага.

В четверти банков было установлено использование пароля P@ssw0rd, также к распространенным паролям относятся admin, комбинации типа Qwerty123, пустые и стандартные пароли (например, sa или postgres).

Недостаточные меры безопасности, а нередко и полное их отсутствие наблюдаются в отношении защиты служебных протоколов. Защита от атак на протокол NBNS отсутствовала в каждом исследованном банке, а защита от атак на протокол LLMNR — в 70% банков. Атакам ARP Poisoning оказались подвержены 80% банков. В то же время перехват учетных данных, передаваемых по сети, может вполне успешно применяться нарушителями в процессе сбора сведений о системе. Например, в ряде банков в рамках тестирования на проникновение удалось перехватить несколько NetNTLMv2- хеш-сумм паролей пользователей домена в формате ChallengeResponse. Затем по этим хеш-суммам методом перебора были подобраны пароли доменных учетных записей.

На этапе распространения и закрепления в сети действия злоумышленников достаточно схожи, потому что они эксплуатируют недостатки защищенности, характерные для любой корпоративной системы. Исходя из приведенных результатов, мы предполагаем, что любая преступная группировка смогла бы получить полный контроль над доменной инфраструктурой в каждом из исследованных банков. Поэтому, хотя банки достаточно хорошо защищены извне, злоумышленник с высокой долей вероятности сможет успешно атаковать банковские системы при наличии доступа ко внутренней сети. Такой доступ можно получить разными путями; к примеру, участник преступной группы может устроиться на работу в банк в качестве сотрудника, обладающего только физическим доступом к сетевым розеткам или с минимальным уровнем привилегий в сети (уборщик, охранник).

Получить доступ к банковским приложениям удалось в 58% банков. Необходимо учитывать, что во всех остальных банках развитие атаки на критически важные узлы не проводилось, учитывая заданные границы работ. Тем не менее привилегии администратора домена позволили бы злоумышленнику прочно закрепиться в системе и осуществлять атаки на целевые ресурсы.

На графике выше представлены уязвимости, благодаря которым был получен доступ непосредственно к банковскому ПО.

В 25% банков были скомпрометированы узлы, с которых осуществляется управление банкоматами, а значит, из этих банков смогла бы вывести деньги группировка типа Cobalt.

Перевести средства на собственные счета через системы межбанковских переводов, на которые нацелены Lazarus и MoneyTaker, было бы возможно в 17% банков.

В 17% банков недостаточно защищены системы карточного процессинга, позволяющие манипулировать балансом на карточных счетах злоумышленников, как мы это видели в начале 2017 года в атаках на банки Восточной Европы9 .

Группировка Carbanak, отличающаяся своим умением успешно проводить атаки на любые банковские приложения, смогла бы похитить средства из всех 58% банков.

В среднем злоумышленнику, проникшему во внутреннюю сеть банка, требуется всего четыре шага для получения доступа к банковским системам, и один — для заметания следов киберпреступления.

Заключение

Нужно понимать, что злоумышленник не сможет достичь своей цели и похитить деньги, если атака будет вовремя выявлена и остановлена, а это возможно на любом ее этапе, если принимаются соответствующие меры защиты.

Необходимо проверять почтовые вложения в изолированном окружении, не полагаясь исключительно на антивирусные решения, установленные на рабочих станциях пользователей. Крайне важно своевременно получать уведомления систем защиты и незамедлительно реагировать на них. Для этого необходим постоянный мониторинг событий безопасности силами внутреннего или внешнего подразделения SOC, а также наличие SIEM-решений, которые могут существенно облегчить обработку событий информационной безопасности и повысить ее эффективность.

Чтобы эффективно противостоять развивающейся киберпреступности, важно также не скрывать произошедшие инциденты, а участвовать в обмене информацией об атаках внутри отрасли, чтобы вовремя узнавать об индикаторах компрометации и сообщать о них другим.

Ссылки

1 securitylab.ru/news/489902.php

2 goo.gl/z1J5Bm (novayagazeta.ru)

3 goo.gl/voFVhD (securelist.com)

4 goo.gl/DRkxdc (kaspersky.com)

5 goo.gl/QY8uaR (securelist.com)

6 goo.gl/3a687M (docs.microsoft.com)

7 goo.gl/7RqnuR (securelist.com)

8 goo.gl/mpqFjB (securelist.com)

9 goo.gl/y3ZVBq (trustwave.com)

Источник: ptsecurity.com

Как хакерам удается обойти системы защиты? Какие недостатки в механизмах безопасности позволяют им закрепиться внутри сети? Почему атакующие до последнего момента остаются незамеченными службой безопасности? В данном исследовании, основанном на результатах работ по анализу защищенности информационных систем отдельных банков за последние три года, мы постараемся ответить на эти вопросы. Сделанные выводы могут не отражать актуальное состояние защищенности информационных систем в других организациях. Анализ проведен с целью обратить внимание специалистов по ИБ в финансовой отрасли на наиболее актуальные проблемы и помочь им своевременно выявить и устранить уязвимости.

Ущерб на сотни миллионов долларов

Волна атак на карточный процессинг прошла в начале 2017 года по ряду стран Восточной Европы. Проникнув в инфраструктуру банка, преступники получали доступ к системам процессинга и увеличивали лимит овердрафта карт, а также отключали системы антифрода, которые могли бы оповестить банк о мошеннических операциях. В ту же минуту их сообщники снимали наличные средства из банкоматов в другой стране (дропы заранее приобретали карты по поддельным документам и выезжали за пределы страны, в которой находился банк-жертва). Средняя сумма хищения составила около 5 млн долл. США. Двумя годами ранее схожую тактику применила группировка Metel.

Хакеры продолжают атаковать систему SWIFT: от таких атак уже пострадали банки Тайваня, Непала, а также появилась информация о первой успешной атаке такого рода в российском банке, жертвой оказался банк «Глобэкс» (дочерняя компания Внешэкономбанка)2 .

За этими и другими атаками стоят преступные группировки, из которых в последние три года наиболее заметна была деятельность Cobalt (предположительно связана с Buhtrap), Carbanak, Lazarus и Lurk.

Деньги в пяти шагах

Злоумышленники действуют по довольно простым сценариям, состоящим из пяти основных этапов, представленных на схеме ниже.

Этап 1. Разведка и подготовка

Перед преступниками стоит задача собрать как можно больше информации о банке, которая поможет преодолеть системы защиты, и провести предварительную организационную работу, учитывая специфику атакуемого банка. Для разведки также активно привлекаются недобросовестные сотрудники банков.

Злоумышленник собирает информацию о банке:

- сведения о системах на сетевом периметре и используемом ПО;

- о сотрудниках (электронные адреса, телефоны, должности, ФИО и т. п.);

- партнерах и контрагентах, их системах и сотрудниках;

- бизнес-процессах.

- разработка или адаптация ВПО для используемых в банке версий ПО и ОС;

- подготовка фишинговых писем;

- организация инфраструктуры (регистрация доменов, аренда серверов, покупка эксплойтов и т. п.);

- подготовка инфраструктуры для отмывания денег и их обналичивания;

- поиск дропов для обналичивания денег;

- тестирование инфраструктуры и ВПО.

При построении инфраструктуры и подготовке инструментов для атаки злоумышленники могут как использовать собственные знания (например, самостоятельно разрабатывать эксплойты), так и нанимать для этого сторонних исполнителей; кроме того, они могут покупать уже готовые инструменты и адаптировать их к конкретным задачам. Если не планируется выводить деньги через банкоматы, то для крупных операций понадобятся связи с другими преступными сообществами для отмывания средств.

Этап 2. Проникновение во внутреннюю сеть

После всестороннего изучения жертвы и подготовки к атаке злоумышленники переходят в наступление.

Крупные и средние банки сегодня уделяют достаточно много внимания защите своего сетевого периметра, поэтому организовать атаку на серверы или веб-приложения не только сложно, но и рискованно, поскольку велика вероятность выдать себя. Наиболее распространенным и эффективным методом проникновения в инфраструктуру банка является фишинговая рассылка электронных писем в адрес банковских сотрудников, которая осуществляется как на рабочие адреса, так и на личные. Такой метод использовался, например, группировкой Cobalt, также его применяли Lazarus3 , Metel и GCMAN4 .

Другой вариант первичного распространения вредоносного ПО — взлом сторонних компаний, которые не столь серьезно относятся к защите своих ресурсов, и заражение сайтов, часто посещаемых сотрудниками целевого банка, как мы видели это в случае Lazarus и Lurk5 .

Этап 3. Развитие атаки и закрепление в сети

После того, как преступники получают доступ к локальной сети банка, им необходимо получить привилегии локального администратора на компьютерах сотрудников и серверах — для дальнейшего развития атаки. Успешность атак обусловлена недостаточным уровнем защищенности систем от внутреннего нарушителя. Можно выделить распространенные уязвимости:

- использование устаревших версий ПО и отсутствие актуальных обновлений безопасности для ОС;

- множественные ошибки конфигурации (в том числе избыточные привилегии пользователей и ПО, а также установку паролей локальных администраторов через групповые политики);

- использование словарных паролей привилегированными пользователями;

- отсутствие двухфакторной аутентификации для доступа к критически важным системам.

После получения максимальных привилегий в ОС на узле преступники получают из памяти ОС учетные данные всех пользователей, подключавшихся к ней (идентификаторы, пароли или хеш-суммы паролей). Эти данные используются для подключения к другим компьютерам в сети.

Перемещение между узлами обычно осуществляется посредством легитимного ПО и встроенных функций ОС (например, PsExec или RAdmin), то есть с помощью тех средств, которыми ежедневно пользуются администраторы и которые не должны вызвать подозрений. Группировка Cobalt прибегала также к фишинговым рассылкам внутри банка, отправляя письма от имени реальных сотрудников с их рабочих станций.

Привилегии локального администратора используются по уже классической схеме, когда злоумышленник копирует память процесса lsass.exe и использует его для извлечения паролей пользователей ОС (или их хеш-сумм) с помощью утилиты mimikatz. Подобные действия не детектируются антивирусными средствами, так как для копирования памяти используются легитимные инструменты, например procdump6 , а сама утилита mimikatz запускается на ноутбуке злоумышленника. Кроме того, злоумышленники могут использовать Responder для атак на служебные протоколы с целью перехвата учетных данных.

Если злоумышленникам удастся получить привилегии администратора домена, они смогут в дальнейшем беспрепятственно перемещаться по сети, контролировать компьютеры сотрудников, серверы и службы инфраструктуры банка. Обладая таким уровнем привилегий, получить доступ к бизнес-системам организации и специализированному банковскому ПО становится очень просто, для этого достаточно определить рабочие станции сотрудников, которые таким доступом обладают, и подключиться к ним. Используя технику golden ticket, злоумышленники могут надежно закрепиться в корпоративной системе на длительное время.

Чтобы скрыть свое присутствие, злоумышленники часто используют бестелесный вредоносный код, который выполняется только в оперативной памяти, а для сохранения канала удаленного управления после перезагрузки компьютера добавляют ВПО в автозагрузку ОС.

Этап 4. Компрометация банковских систем и хищение денег

Закрепившись в сети, преступники должны понять, на каких узлах находятся искомые банковские системы и как будет удобнее получить к ним доступ. Преступники исследуют рабочие станции пользователей в поисках файлов, указывающих на то, что с данной рабочей станции осуществляется работа с банковскими приложениями. Для хранения паролей к критически важным системам в корпоративных сетях обычно используется специальное ПО. Нарушитель с привилегиями локального администратора ОС может скопировать дамп памяти этого процесса, извлечь пароли для доступа к приложению или зашифрованным базам, а затем получить в открытом виде пароли для доступа ко всем критически важным системам банка — АБС, SWIFT, рабочим станциям для управления банкоматами и др. Такой сценарий атаки весьма эффективен и неоднократно применялся в ходе тестирования на проникновение. Дополнительную помощь преступникам могут оказать ресурсы, которые содержат информацию об инфраструктуре, например системы мониторинга, которые используют в своей работе администраторы, или ресурсы технической поддержки пользователей. Используя полученные данные, нарушители будут более уверенно ориентироваться в структуре внутренней сети и смогут учесть особенности бизнес-процессов банка при проведении атаки, чтобы не вызвать подозрений у службы безопасности и избежать срабатывания систем выявления атак.

Преступники могут долго собирать информацию об инфраструктуре и процессах банка, не спеша изучать выбранные для проведения атак системы и наблюдать за действиями сотрудников. Это означает, что кражу денег можно предотвратить, если вовремя выявить факт компрометации, — даже в том случае, когда преступники уже проникли в сеть банка и закрепились в ней.

Основными способами хищений являются:

- перевод средств на подставные счета через системы межбанковских платежей;

- перевод денежных средств на криптовалютные кошельки;

- управление банковскими картами и счетами;

- управление выдачей наличных средств в банкоматах.

Несмотря на то, что злоумышленники переключаются на использование скриптов, выполняющихся в оперативной памяти, в системе остаются признаки их присутствия: записи в журналах событий, изменения в реестре и другие зацепки. Поэтому неудивительно, что некоторые нарушители предпочитают обезопасить себя насколько это возможно и не просто удаляют отдельные следы, а полностью выводят из строя узлы сети, стирая загрузочные записи и таблицы разделов жестких дисков. Волна атак вирусов-шифровальщиков, с которой мир столкнулся в 2017 году, была превосходным примером того, как легко могут быть уничтожены данные крупной компании, и теперь арсеналы хакеров пополняются модификациями вирусов, которые распространяются по рабочим станциям сети и шифруют содержимое жестких дисков. В результате банк несет ущерб, вызванный вынужденным простоем бизнес-процессов, который может оказаться гораздо значительнее ущерба непосредственно от хищения денежных средств.

Удаленный доступ и сотрудники — главные проблемы периметра

Основные уязвимости и недостатки механизмов защиты, которые распространены на сетевом периметре банков, можно разделить на четыре категории: уязвимости веб-приложений, недостаточная сетевая безопасность, недостатки конфигурации серверов и недостатки управления учетными записями и паролями.

В целом уровень защиты сетевого периметра в банковской сфере значительно выше, чем в прочих компаниях. За три года в рамках внешнего тестирования на проникновение доступ ко внутренней сети был получен в 58% систем, а для банков этот показатель составил лишь 22%. Во всех случаях получению доступа способствовали уязвимости в веб-приложениях, причем злоумышленнику потребовался бы всего один шаг для достижения цели.

Следовательно, преступные группировки, планирующие проникнуть во внутреннюю сеть банка путем эксплуатации уязвимостей на сетевом периметре, смогли бы достичь цели в 22% банков. Подобные способы проникновения использовали в своей деятельности, например, группировки ATMitch7 и Lazarus8 .

Большую опасность представляют также интерфейсы удаленного доступа и управления, которые зачастую доступны для подключения любому внешнему пользователю. Среди наиболее распространенных — протоколы SSH и Telnet, которые встречаются на периметре сети в 58% банков, а также протоколы доступа к файловым серверам (в 42% банков).

В 2017 году, изучив с помощью Shodan сервисы, доступные на периметре ста самых крупных банков (см. стр. 58), и сопоставив их с собственной базой уязвимостей, наши эксперты установили, что около 5% сервисов потенциально уязвимы.

Но самое уязвимое звено — персонал. В ходе оценки осведомленности в 75% банков сотрудники переходили по ссылке, указанной в фишинговом письме, в 25% — вводили свои учетные данные в ложную форму аутентификации, и еще в 25% хотя бы один сотрудник запускал на своем рабочем компьютере вредоносное вложение. В среднем в банках по фишинговой ссылке переходили около 8% пользователей, 2% запускали вложенный файл, но свои учетные данные вводили менее 1% пользователей.

Хотя уровень осведомленности в вопросах ИБ среди банковских сотрудников все же выше, чем в других отраслях, достаточно, чтобы всего один пользователь выполнил нежелательное действие, — и нарушитель получит доступ к корпоративной сети. Таким образом, три четверти банков уязвимы к атакам методами социальной инженерии, которые используются для преодоления периметра практически каждой преступной группировкой, в том числе группировками Cobalt, Lazarus, Carbanak.

Уязвимости внутренней сети: опять слабые пароли

В то время как банки сосредоточены на защите сетевого периметра, безопасность внутренней сети далека от совершенства, здесь встречаются все те же проблемы, что и во внутренних сетях других компаний. Полный контроль над инфраструктурой был получен во всех исследуемых банках. При этом в 33% банков, даже не обладая максимальными привилегиями в системе, возможно получить доступ к узлам, с которых осуществляется управление банкоматами, доступ к системам межбанковских переводов, карточному процессингу, платежным шлюзам.

Какие недостатки безопасности позволяют злоумышленникам развивать атаку вглубь банковской инфраструктуры? На рисунке ниже представлены уязвимости, эксплуатация которых способствовала получению полного контроля над доменной инфраструктурой в ходе работ по внутреннему тестированию на проникновение. Указаны доли систем, в которых присутствовали уязвимости данного типа.

Типовые векторы атак базируются на двух основных недостатках — слабой парольной политике и недостаточной защите от восстановления паролей из памяти ОС.

Если на сетевом периметре словарные пароли встречаются почти в половине банков, то во внутренней сети от слабой парольной политики страдает каждая исследованная система, и в этом отношении банки не отличаются от любой другой компании. Приблизительно в половине систем слабые пароли устанавливают пользователи, однако еще чаще мы сталкиваемся со стандартными учетными записями, которые оставляют администраторы при установке СУБД, веб-серверов, ОС или при создании служебных учетных записей. Приложения зачастую либо обладают избыточным привилегиями, либо содержат известные уязвимости, и в результате у злоумышленников появляется возможность получить административные права на узле всего в один-два шага.

В четверти банков было установлено использование пароля P@ssw0rd, также к распространенным паролям относятся admin, комбинации типа Qwerty123, пустые и стандартные пароли (например, sa или postgres).

Недостаточные меры безопасности, а нередко и полное их отсутствие наблюдаются в отношении защиты служебных протоколов. Защита от атак на протокол NBNS отсутствовала в каждом исследованном банке, а защита от атак на протокол LLMNR — в 70% банков. Атакам ARP Poisoning оказались подвержены 80% банков. В то же время перехват учетных данных, передаваемых по сети, может вполне успешно применяться нарушителями в процессе сбора сведений о системе. Например, в ряде банков в рамках тестирования на проникновение удалось перехватить несколько NetNTLMv2- хеш-сумм паролей пользователей домена в формате ChallengeResponse. Затем по этим хеш-суммам методом перебора были подобраны пароли доменных учетных записей.

На этапе распространения и закрепления в сети действия злоумышленников достаточно схожи, потому что они эксплуатируют недостатки защищенности, характерные для любой корпоративной системы. Исходя из приведенных результатов, мы предполагаем, что любая преступная группировка смогла бы получить полный контроль над доменной инфраструктурой в каждом из исследованных банков. Поэтому, хотя банки достаточно хорошо защищены извне, злоумышленник с высокой долей вероятности сможет успешно атаковать банковские системы при наличии доступа ко внутренней сети. Такой доступ можно получить разными путями; к примеру, участник преступной группы может устроиться на работу в банк в качестве сотрудника, обладающего только физическим доступом к сетевым розеткам или с минимальным уровнем привилегий в сети (уборщик, охранник).

Получить доступ к банковским приложениям удалось в 58% банков. Необходимо учитывать, что во всех остальных банках развитие атаки на критически важные узлы не проводилось, учитывая заданные границы работ. Тем не менее привилегии администратора домена позволили бы злоумышленнику прочно закрепиться в системе и осуществлять атаки на целевые ресурсы.

На графике выше представлены уязвимости, благодаря которым был получен доступ непосредственно к банковскому ПО.

В 25% банков были скомпрометированы узлы, с которых осуществляется управление банкоматами, а значит, из этих банков смогла бы вывести деньги группировка типа Cobalt.

Перевести средства на собственные счета через системы межбанковских переводов, на которые нацелены Lazarus и MoneyTaker, было бы возможно в 17% банков.

В 17% банков недостаточно защищены системы карточного процессинга, позволяющие манипулировать балансом на карточных счетах злоумышленников, как мы это видели в начале 2017 года в атаках на банки Восточной Европы9 .

Группировка Carbanak, отличающаяся своим умением успешно проводить атаки на любые банковские приложения, смогла бы похитить средства из всех 58% банков.

В среднем злоумышленнику, проникшему во внутреннюю сеть банка, требуется всего четыре шага для получения доступа к банковским системам, и один — для заметания следов киберпреступления.

Заключение

Нужно понимать, что злоумышленник не сможет достичь своей цели и похитить деньги, если атака будет вовремя выявлена и остановлена, а это возможно на любом ее этапе, если принимаются соответствующие меры защиты.

Необходимо проверять почтовые вложения в изолированном окружении, не полагаясь исключительно на антивирусные решения, установленные на рабочих станциях пользователей. Крайне важно своевременно получать уведомления систем защиты и незамедлительно реагировать на них. Для этого необходим постоянный мониторинг событий безопасности силами внутреннего или внешнего подразделения SOC, а также наличие SIEM-решений, которые могут существенно облегчить обработку событий информационной безопасности и повысить ее эффективность.

Чтобы эффективно противостоять развивающейся киберпреступности, важно также не скрывать произошедшие инциденты, а участвовать в обмене информацией об атаках внутри отрасли, чтобы вовремя узнавать об индикаторах компрометации и сообщать о них другим.

Ссылки

1 securitylab.ru/news/489902.php

2 goo.gl/z1J5Bm (novayagazeta.ru)

3 goo.gl/voFVhD (securelist.com)

4 goo.gl/DRkxdc (kaspersky.com)

5 goo.gl/QY8uaR (securelist.com)

6 goo.gl/3a687M (docs.microsoft.com)

7 goo.gl/7RqnuR (securelist.com)

8 goo.gl/mpqFjB (securelist.com)

9 goo.gl/y3ZVBq (trustwave.com)

Источник: ptsecurity.com