Уважаемый знатоки, буду рад, если кто поделиться опытом поднятия выходного узла Tor на базе Win10.

Знаю, что мануалов много, но в большинстве случаев, примеры на линукс системах.

Заранее благодарен.

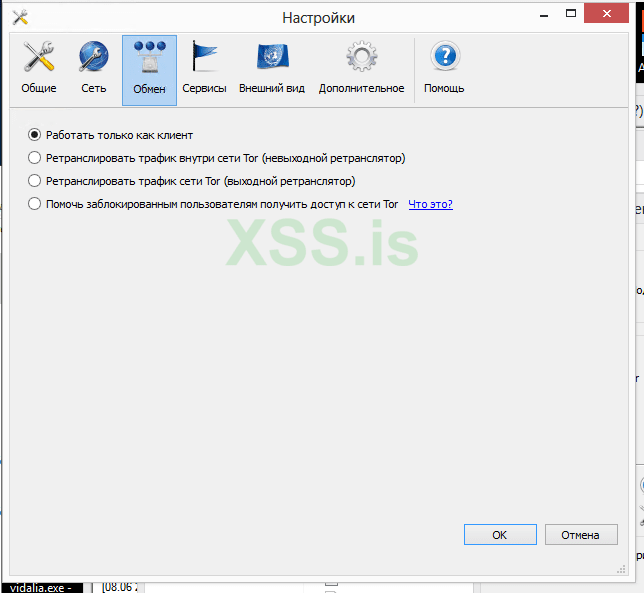

Отредактировал я файл torrc, добавил туда эти строки:

ORPort 9001

ContactInfo grotendique@secmail.pro

NickName ExitGuard

ExitRelay 1

Log notice file C:\Users\MyPC\Desktop\Tor Browser\Browser\TorBrowser\Data\Tor\notice.log

ExitPolicy accept *:80

ExitPolicy accept *:443

[... many more ExitPolicy lines based on my desired exit policy ...]

[... the order of ExitPolicy lines does matter: first match wins ...]

ExitPolicy reject *:*

В итоге, браузер TOR не запускаеться, выдавая ошибку. И я не уверен, что exit node все таки запустился....

Знаю, что мануалов много, но в большинстве случаев, примеры на линукс системах.

Заранее благодарен.

Отредактировал я файл torrc, добавил туда эти строки:

ORPort 9001

ContactInfo grotendique@secmail.pro

NickName ExitGuard

ExitRelay 1

Log notice file C:\Users\MyPC\Desktop\Tor Browser\Browser\TorBrowser\Data\Tor\notice.log

ExitPolicy accept *:80

ExitPolicy accept *:443

[... many more ExitPolicy lines based on my desired exit policy ...]

[... the order of ExitPolicy lines does matter: first match wins ...]

ExitPolicy reject *:*

В итоге, браузер TOR не запускаеться, выдавая ошибку. И я не уверен, что exit node все таки запустился....