Введение

Недавно мы писали о масштабной спам-кампании "sextortion", проводимой ботнетом Phorpiex. Тем не менее, это лишь малая часть вредоносной активности этого ботнета. Способный действовать как компьютерный червь и файловый вирус, Phorpiex распространяется с помощью наборов эксплоитов и с помощью других вредоносных программ и заразил более 1 000 000 компьютеров Windows на сегодняшний день. По нашей оценке, годовой доход от преступной деятельности, генерируемой ботнетом Phorpiex, составляет приблизительно полмиллиона долларов США.

Конечно, для поддержки такого большого ботнета требуется надежная инфраструктура управления и контроля. Для вредоносных программ с небольшим охватом или если зараженные компьютеры не являются частью одного ботнета, чаще всего используются виртуальные частные серверы (VPS). Услуги VPS-хостинга можно приобрести у законных компаний. Многие провайдеры VPS-хостинга не требуют проверки личности, и услуги могут быть оплачены анонимно.

Однако в случае ботнета Phorpiex общедоступный VPS не подходит. Прежде всего, сервер C&C для такой бот-сети сразу же привлек бы внимание большим количеством вредоносного трафика: несколько миллионов запросов в день с более чем 100 000 уникальных IP-адресов отправляются на серверы Phorpiex C&C. По нашей оценке, ежемесячный объем трафика C&C ботнета может превышать 70 ТБ. Поэтому Phorpiex не использует общедоступные услуги VPS-хостинга. Вместо этого он использует выделенные IP-подсети, зарегистрированные для подставных лиц.

Архитектура Ботнета

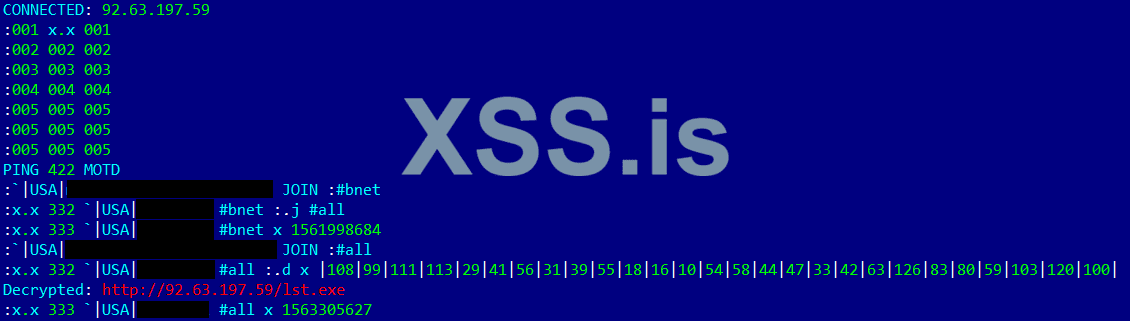

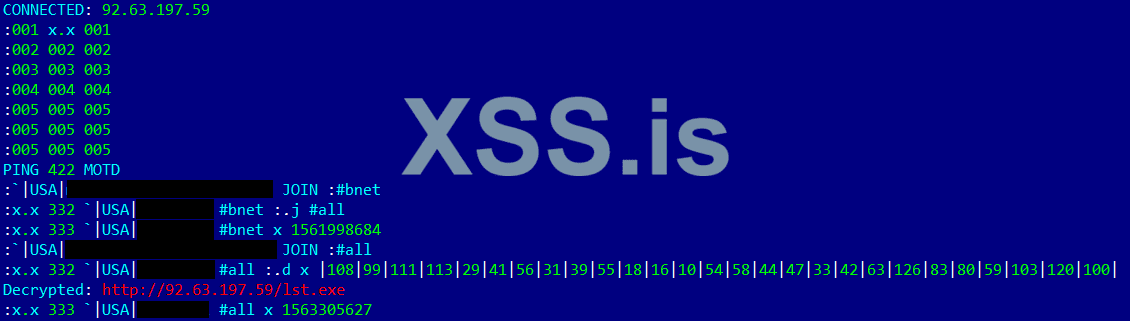

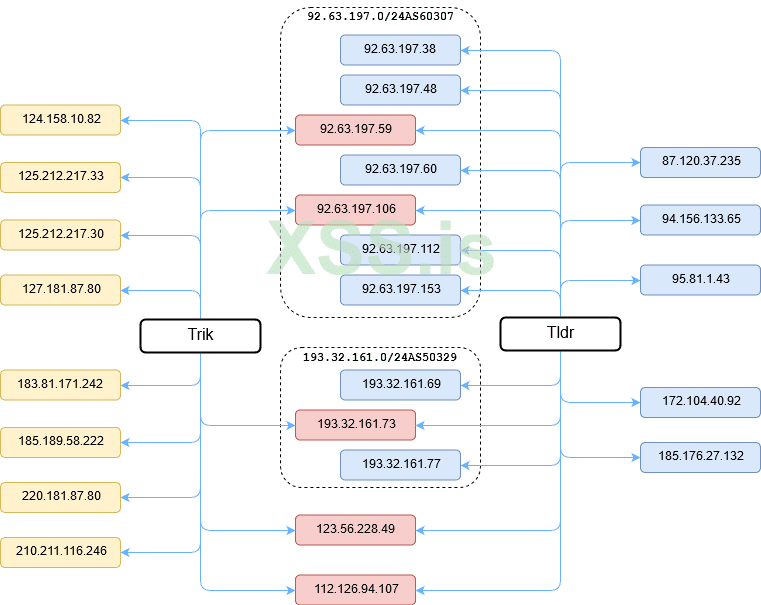

Первоначально Phorpiex был известен как ботнет, работающий по протоколу IRC (также известный как Trik). Однако недавние кампании Phorpiex перешли на модульную архитектуру и избавились от IRC-коммуникации. Мы почти не видели ни одного из его серверов IRC C&C в 2019 году. Тем не менее, наши датчики все еще указывают на многие тысячи хостов, зараженных Trik. Когда мы обнаружили серверы IRC C&C в сети, нам удалось захватить команду для загрузки другого вредоносного ПО на зараженные машины:

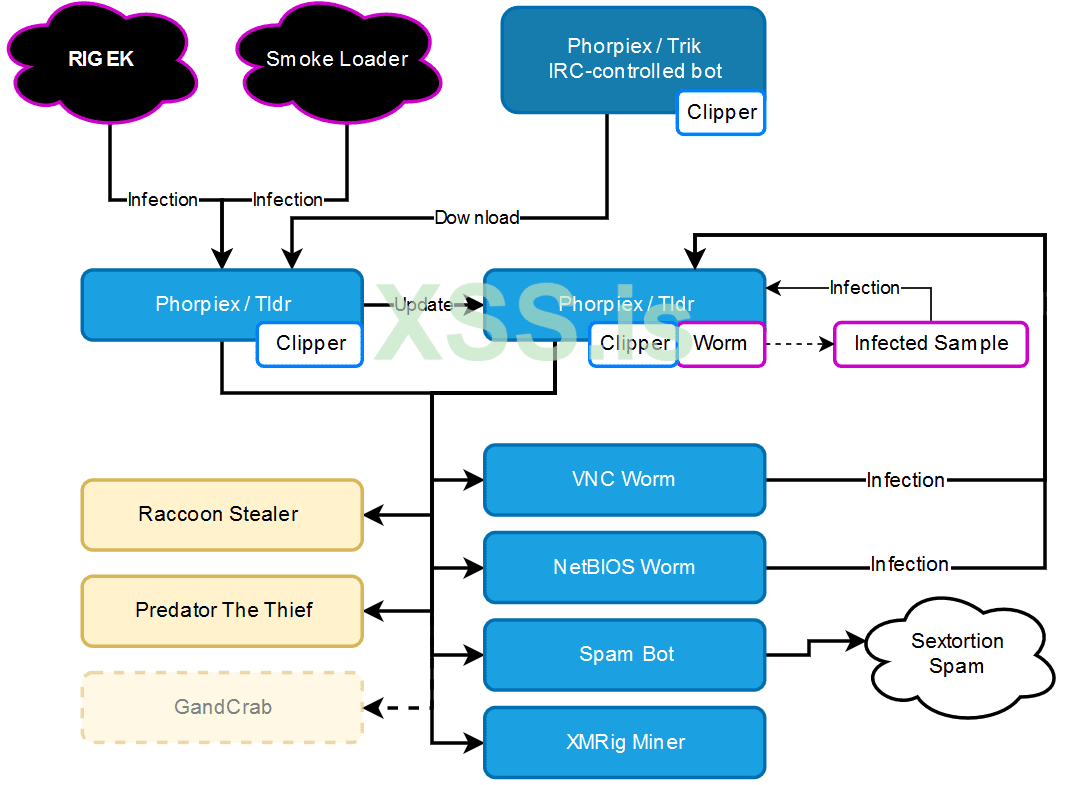

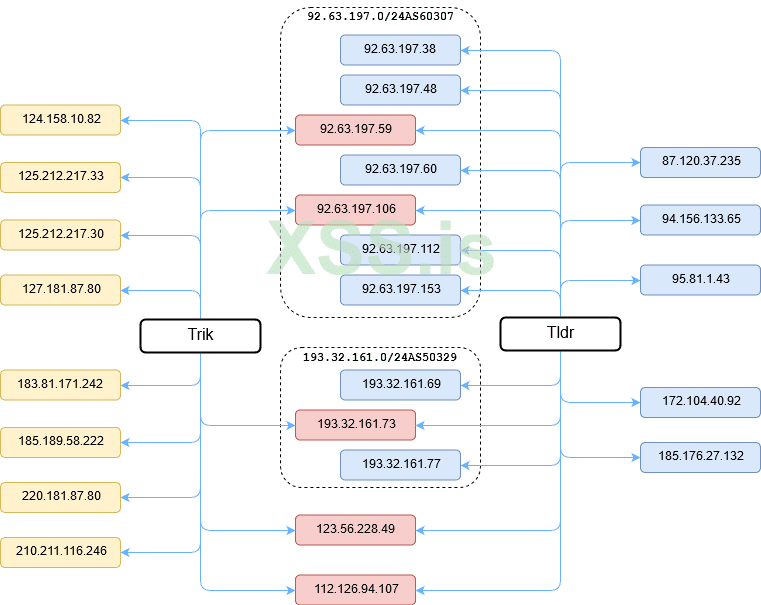

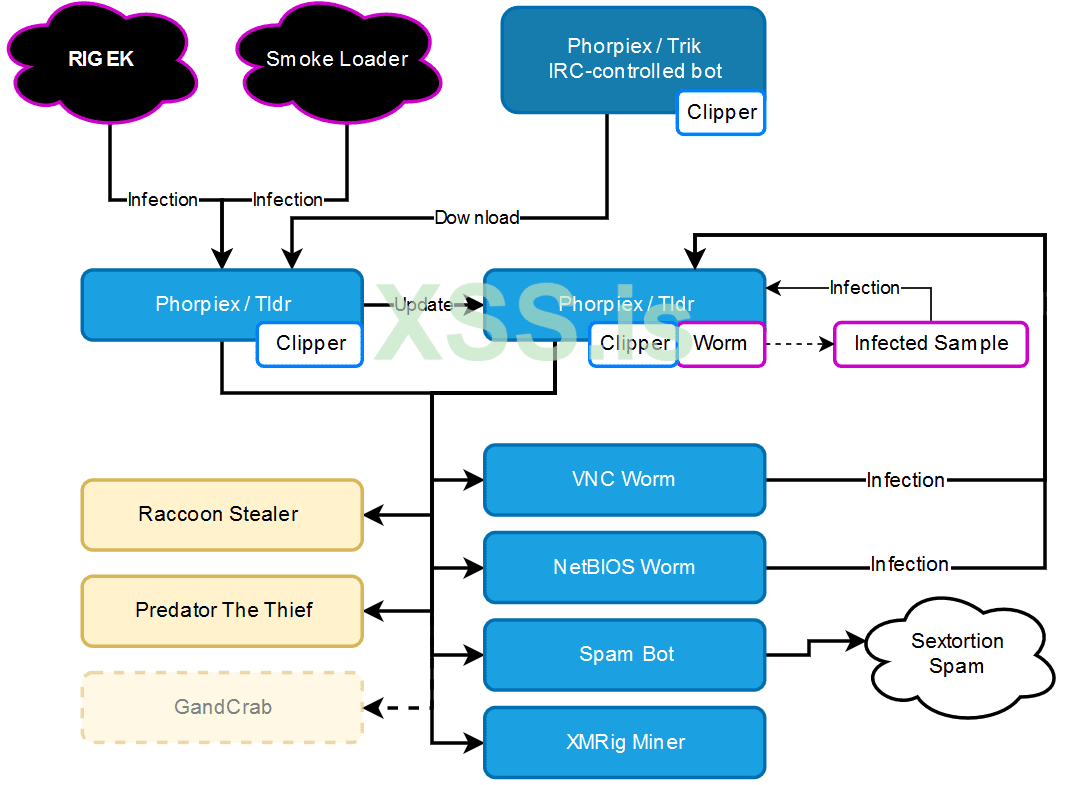

Мы предполагаем, что эта вредоносная программа, называемая Tldr (вероятно, означает «TrikLoader»), в настоящее время стала основной частью ботнета Phorpiex. Tldr - это загрузчик, который использует протокол HTTP для связи с серверами C&C. Его основная цель - загрузить еще одну вредоносную программу на зараженные машины. Некоторые образцы Tldr имеют функциональность компьютерного червя и могут распространяться через съемные диски. Мы также наблюдали варианты вредоносных программ, которые действуют как файловый вирус, заражающий другое программное обеспечение. При необходимости участники вредоносного ПО могут расширить функциональность ботнета, загрузив дополнительные модули. На изображении ниже показан поток заражения и модульная архитектура текущего ботнета.

Цель Tldr и таких модулей, как VNC Worm и NetBIOS Worm, состоит в том, чтобы максимально распространять ботнет. Конечной целью операторов Phorpiex является получение прибыли, как правило, в криптовалюте.

Основные способы монетизации ботнета:

В настоящее время ботнет Phorpiex не загружает вымогателей. После прекращения действия программы-вымогателя GandCrab ботнет Phorpiex полностью переключился на рассылку спам-писем с зараженных компьютеров и загрузку стилеров данных.

Следует подчеркнуть, что почти все образцы Trik и Tldr включают в себя функциональность криптографического клипера. Адреса всех криптографических кошельков состоят из длинной комбинации цифр и букв. Единственный способ перевести криптовалюту без дополнительных устройств - скопировать адрес в буфер обмена, а затем вставить его в соответствующее поле в приложении кошелька. Вредоносное ПО изменяет адреса крипто-кошелька в буфере обмена, и деньги переводятся в кошелек, принадлежащий операторам вредоносного ПО. Функциональность Crypto-clipper позволяет операторам вредоносных программ получать прибыль без каких-либо дополнительных усилий, даже когда серверы C&C отключены.

Биткойн-кошельки, используемые в конфигурациях Trik и Tldr, продолжают получать украденные биткойны и на данный момент собрали более 17 BTC.

Оценка емкости ботнета

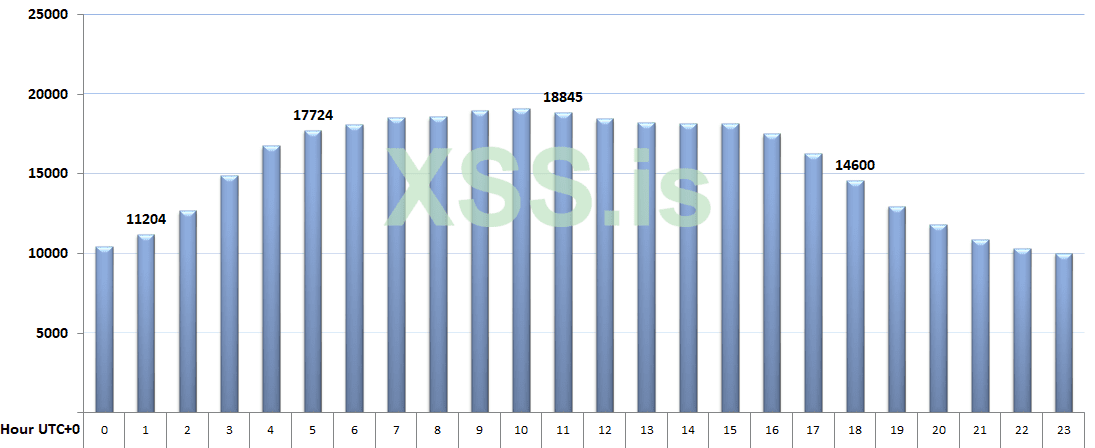

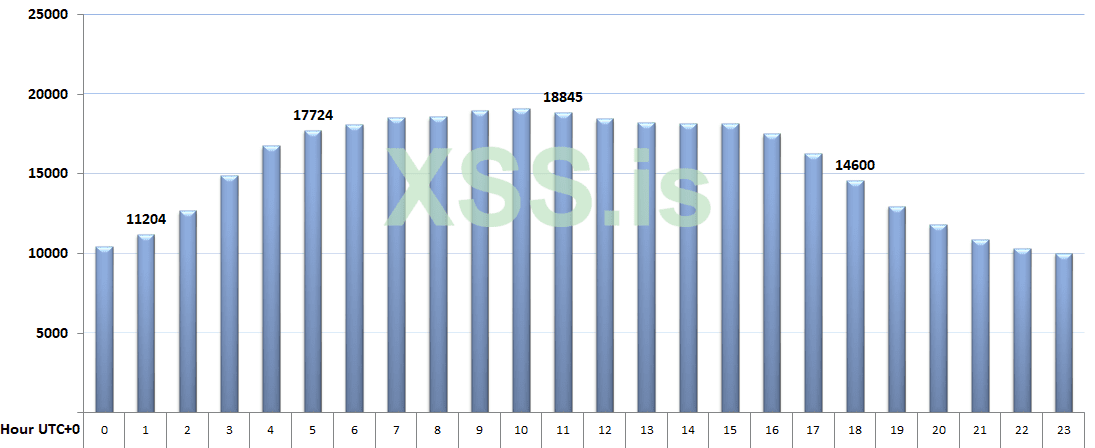

Боты Phorpiex постоянно сканируют доменные имена и IP-адреса, извлеченные из конфигурации. Даже если правильный сервер C&C отвечает, вредоносная программа продолжает запрашивать другие узлы. Поэтому после регистрации доменов из разных конфигураций Tldr мы начали получать большое количество подключений от ботов Phorpiex. Это позволило нам оценить распространенность ботнета. За последние два месяца мы зарегистрировали соединения с более чем 1 000 000 уникальных хостов. В любой момент времени в среднем 15 000 ботов находятся в сети, и до 100 000 ботов активны ежедневно.

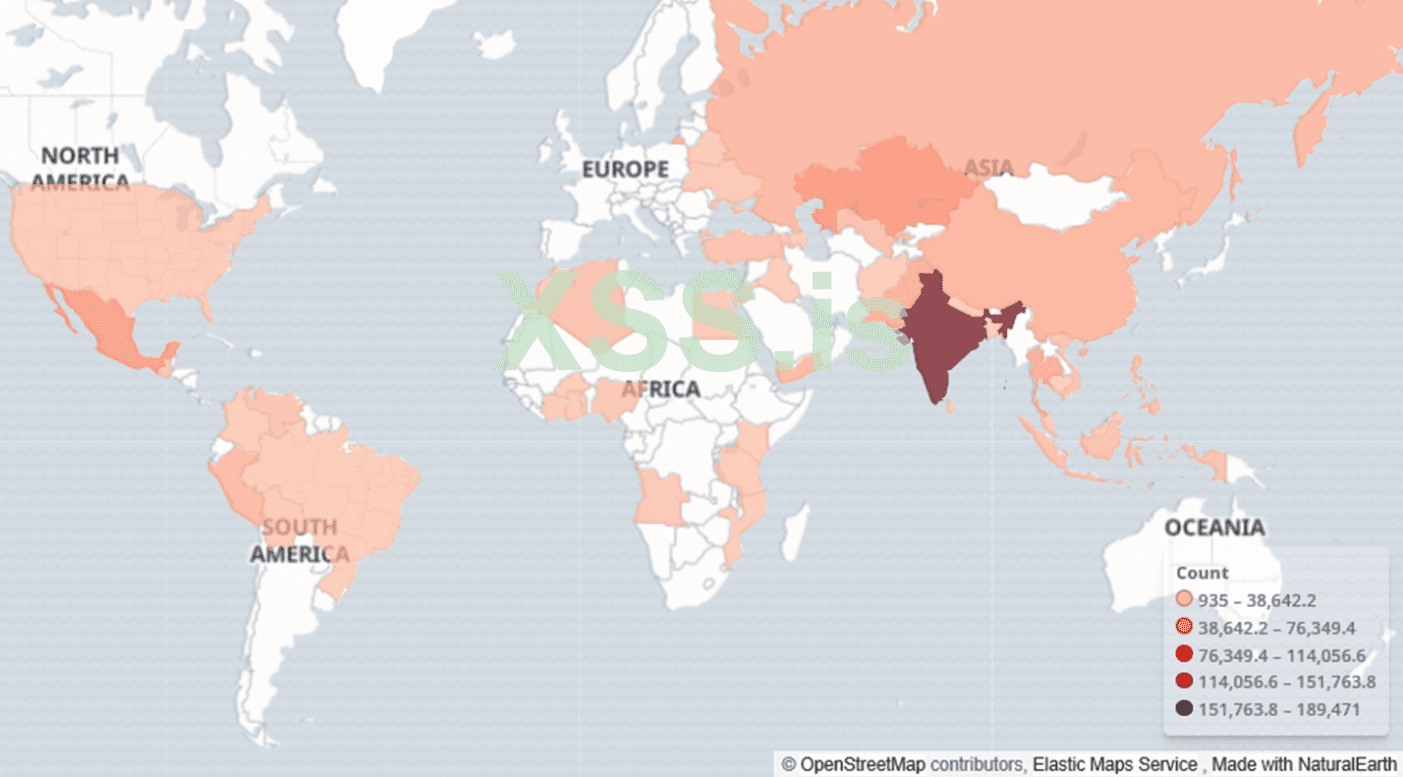

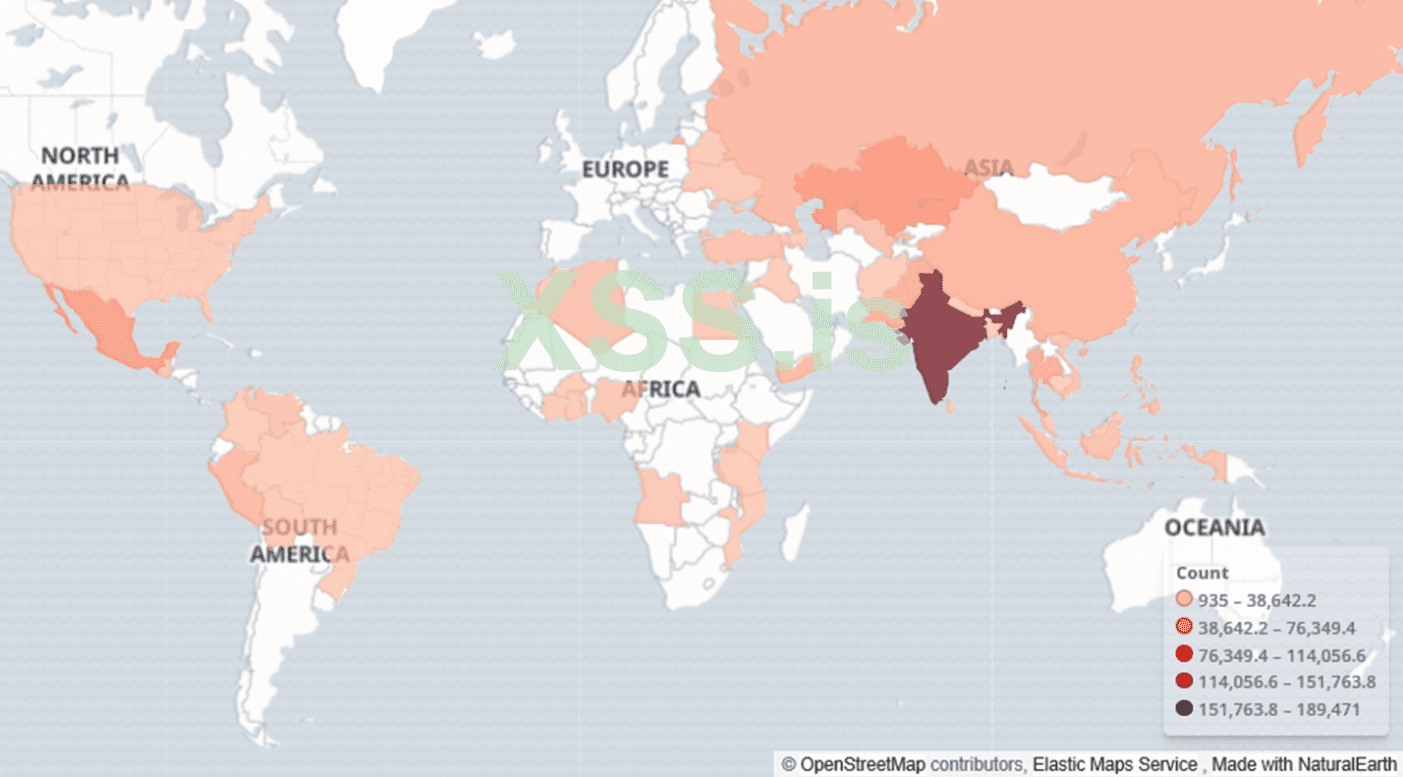

Хосты ботнетов в основном расположены в Азии. Наиболее значимые части ботнета расположены в Индии, Китае, Таиланде и Пакистане. Есть также боты, присутствующие в США, Мексике и многих африканских странах. Ботнет практически не затронул Европу.

Инфраструктура C&C

Все модули Phorpiex используют жестко запрограммированный список IP-адресов и доменных имен для связи C&C. Хотя большинство вредоносных программ реализуют DGA, использование жестко закодированных доменных имен не влияет на выживание ботов Phorpiex. Мы предполагаем, что список доменных имен используется в качестве меры предосторожности, чтобы иметь возможность восстановить контроль над ботами в случае потери серверов C&C, к которым обращается IP-адрес. Список доменных имен периодически обновляется. Наблюдая за кампанией Phorpiex в течение 2019 года, мы обнаружили более 4000 различных образцов Tldr с приблизительно 300 конфигурациями и 3297 доменными именами и IP-адресами.

Tldr использует те же серверы C & C, которые использовались ботом Trik IRC:

В настоящее время наиболее активным IP-адресом, используемым ботнетом для своих серверов C&C, является 185.176.27.132 и адреса из подсети 92.63.197.0/24.

Мы обнаружили, что подсеть 92.63.197.0/24, на которой размещено множество серверов Phorpiex C&C, также наблюдалась в других угрозах, таких как Smoke Loader и Necurs, и использовалась для отправки фишинговых и спам-писем, а также для сканирования портов.

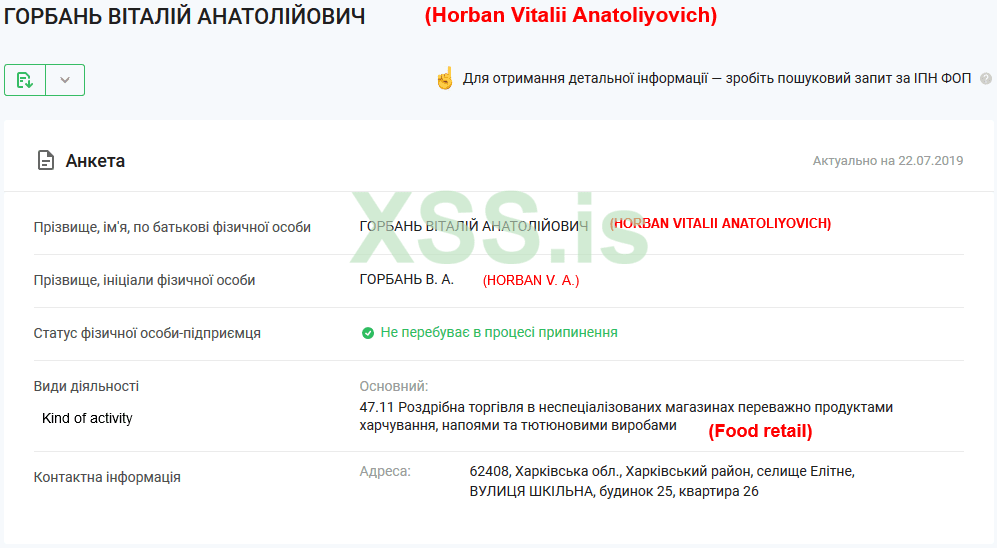

Еще один интересный факт, касающийся этой подсети, заключается в том, что она зарегистрирована для индивидуального предпринимателя в Украине:

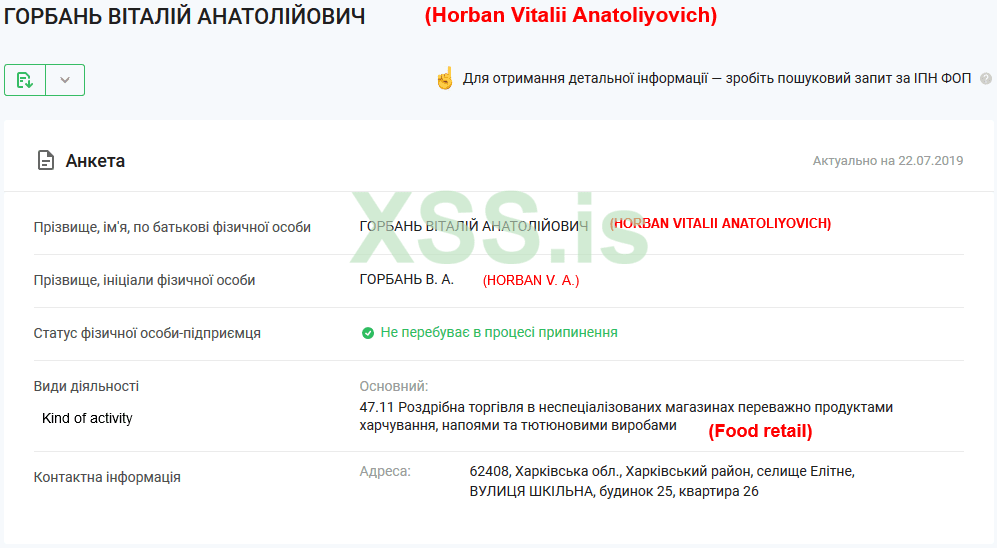

Мы нашли регистрационные данные для индивидуального предпринимателя под названием FOP HORBAN VITALII Anatoliyovich. Его основная деятельность в сфере розничной торговли продуктами питания:

Поэтому мы считаем, что FOP HORBAN VITALII Anatoliyovich - просто подставное лицо.

Почти такая же ситуация возникает, если мы ищем данные о другом IP-адресе, используемом сервером Phorpiex C & C - 185.176.27.132:

Дунаев Юрий Вячеславович также является индивидуальным предпринимателем из России (Республика Татарстан), основным видом деятельности которого являются транспортные услуги. Как и в предыдущем случае, деятельность предпринимателя никак не связана с Интернетом или ИТ.

Пакеты в эту сеть направляются через интернет-провайдера Telehouse, который физически расположен в Болгарии:

Возможно, мы являемся свидетелями сотрудничества между Phorpiex и другой группой киберпреступников, которая получает IP-подсети от RIPE и предоставляет услуги для размещения вредоносной инфраструктуры C&C.

Кампания Крипто-джекинга

Крипто-джекинг - это несанкционированное использование чужого компьютера для майнинга криптовалюты. Одной из последних полезных нагрузок, загружаемых на компьютеры, контролируемые Phorpiex, является программное обеспечение для майнинга XMRig. Награда за майнинг криптовалюты с использованием XMRig выплачивается в Monero (XMR). Phorpiex XMRRig майнер поставляется с конфигурацией, встроенной в образец. Он использует серверы Phorpiex C&C в качестве майнинговых пулов:

Кроме того, мы нашли адреса XMR для образцов Phorpiex XMRig и обнаружили, что они совпадают с адресами, используемыми в кампании “sextortion”. Кошельки хранятся в интегрированном формате. Это означает, что адрес также содержит идентификатор платежа.

Идентификатор платежа обычно используется для идентификации транзакций с торговцами и биржами. Учитывая встроенные в Monero функции обеспечения конфиденциальности, где для входящих транзакций обычно используется один публичный адрес, идентификатор платежа особенно полезен для привязки входящих платежей к учетным записям пользователей. Адреса XMR, извлеченные из образцов Phorpiex XMRig и использованные в кампаниях sextortion, отличаются только идентификатором платежа:

Эти факты не оставляют сомнений в том, что владельцы ботнетов Phorpiex получают всю прибыль от майнинга.

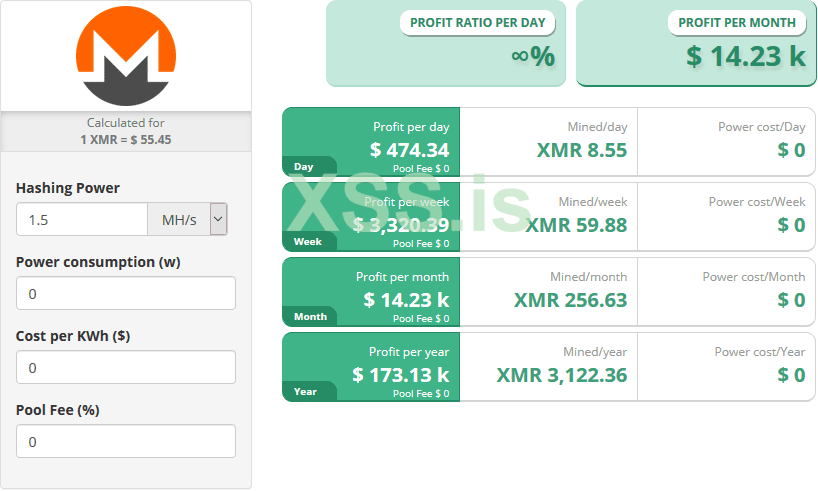

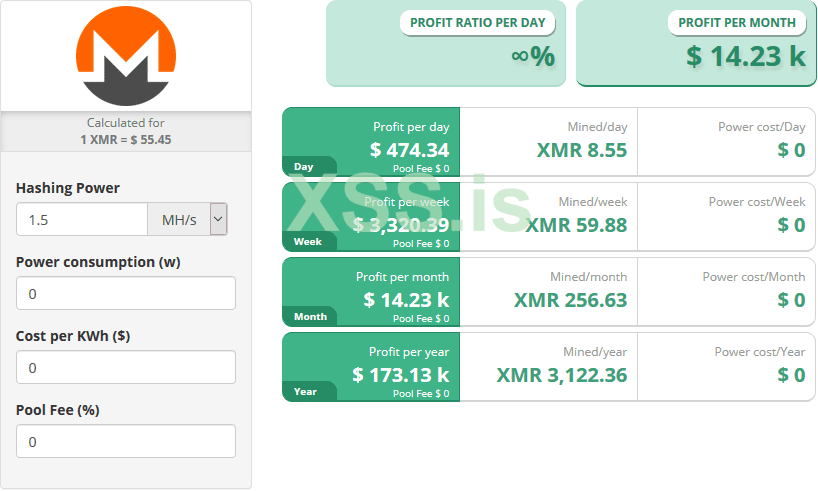

К сожалению для нас, благодаря своим функциям конфиденциальности, блокчейн Monero не позволяет нам отслеживать транзакции и просматривать баланс отдельных лиц. Тем не менее, мы можем оценить прибыльность кампании по криптографии, используя результаты оценки емкости ботнета, калькулятора доходности майнинга Monero и других тестов Monero. Предполагая, что средняя жертва Phorpiex не имеет аппаратного обеспечения высшего уровня, основой нашего расчета была низкая скорость хэширования 100 H/s, что соответствует процессору INTEL I5-6500T. В любое время в среднем 15 000 ботов онлайн. Таким образом, общая скорость хеширования Monero, предоставляемая ботнетом Phorpiex, составляет 1,5 Мгц/с. Конечно, хакеры Phorpiex не платят за электричество и плату за пул, как обычные майнеры, поэтому мы предполагаем, что эти значения равны 0:

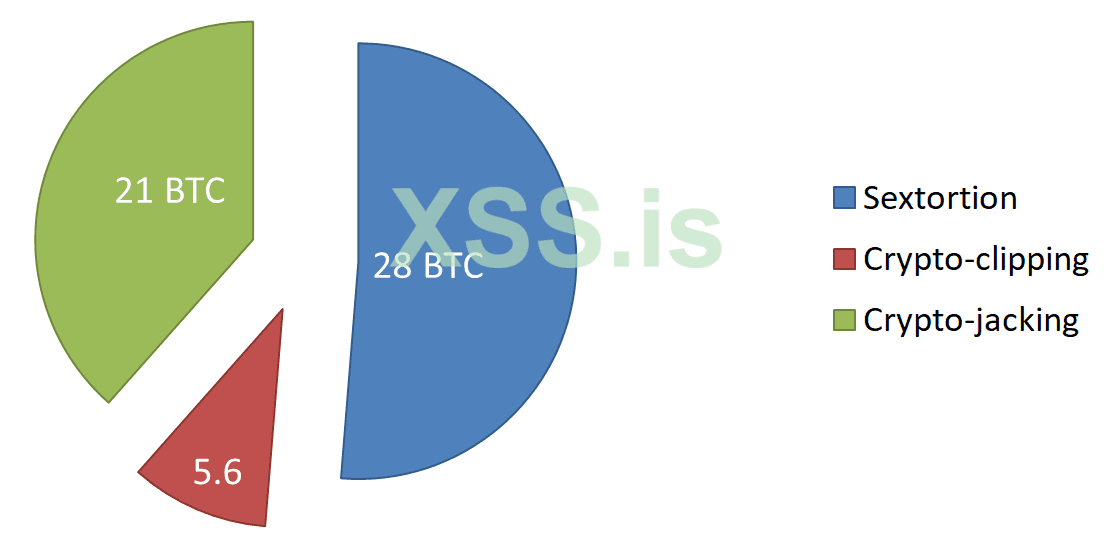

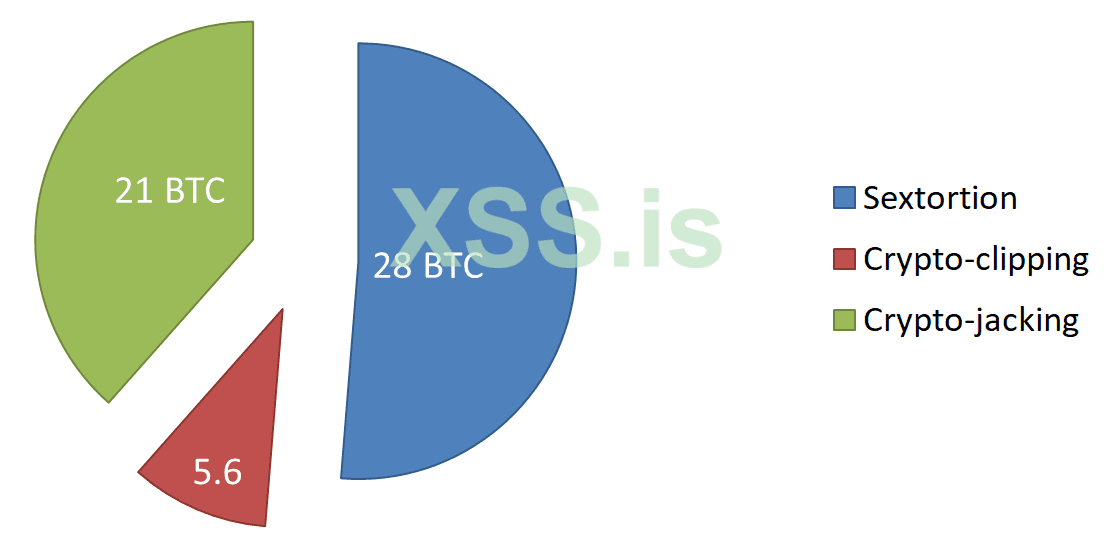

Поэтому, по нашей оценке, ботнет Phorpiex должен генерировать не менее 3122 XMR в год, что в настоящее время эквивалентно примерно 21 биткойнам (BTC) или $ 180 000.

Крипто-клиппинг кампания

Мы впервые увидели транзакции с кошельками в конфигурации Trik в августе 2016 года.Это может быть время, когда впервые в Trik была добавлена функция crypto-clipping Создатели вредоносных программ начали свою деятельность, воруя только биткойны. В Tldr добавлена поддержка большого количества виртуальных активов, включая Ethereum, Litecoin и даже Perfectmoney.

В отличие от Monero, блокчейны Bitcoin и Ethereum позволяют нам отслеживать все транзакции. Таким образом, мы можем оценить, насколько эффективна конкретная криптографическая кампания. Мы собрали большое количество образцов Trik и Tldr, а также биткойн-кошельки, извлеченные из них.

Биткойн-кошельки, извлеченные из конфигураций Trik, получили более 11 BTC в 376 транзакциях:

Как видно из таблицы, несмотря на то, что боты Trik не получают обновлений, а серверы C&C отключены, некоторые кошельки по-прежнему продолжают получать биткойны.

Таблица ниже содержит биткойн-кошельки, извлеченные из конфигураций Tldr:

Таким образом, за трехлетний период кампании crypto-clipping позволили операторам вредоносного ПО украсть более 17 BTC за 875 транзакций или около 5,6 BTC в год.

Криптовалютные кошельки Ethereum, извлеченные из образцов Trik и Tldr, получили значительно меньше, чем кошельки Bitcoin:

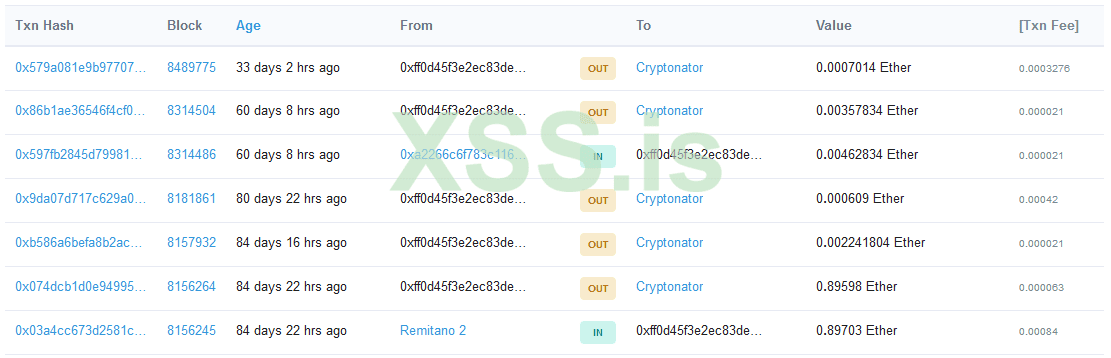

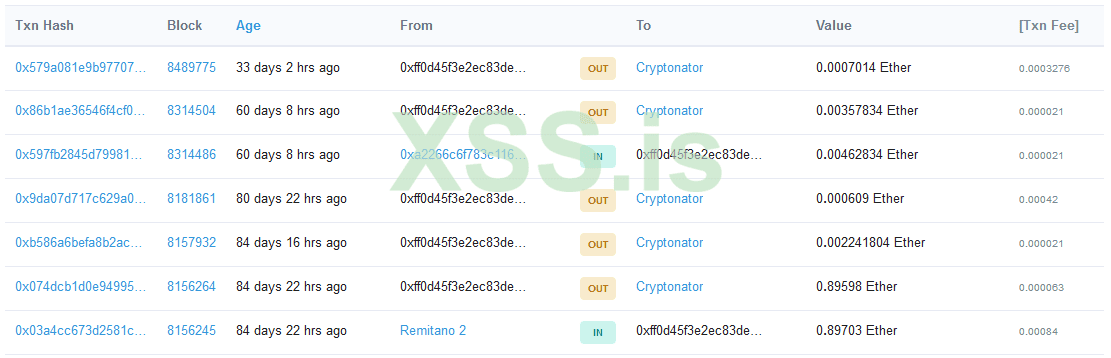

Есть только 51 транзакция, с общей суммой около 17 ETH, чья текущая стоимость намного меньше, чем биткойн. Однако эти кошельки интересны нам по другой причине. Такие сервисы, как etherecan.io, могут показать, принадлежит ли адрес Ethereum определенному обмену или услуге. Для адресов из таблицы все ETH переносятся на адрес службы Cryptonator:

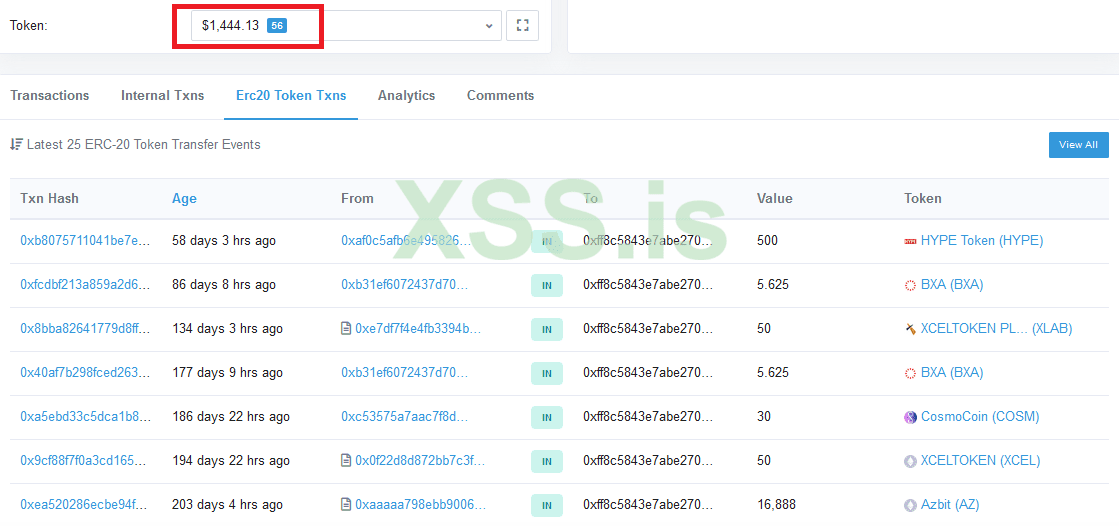

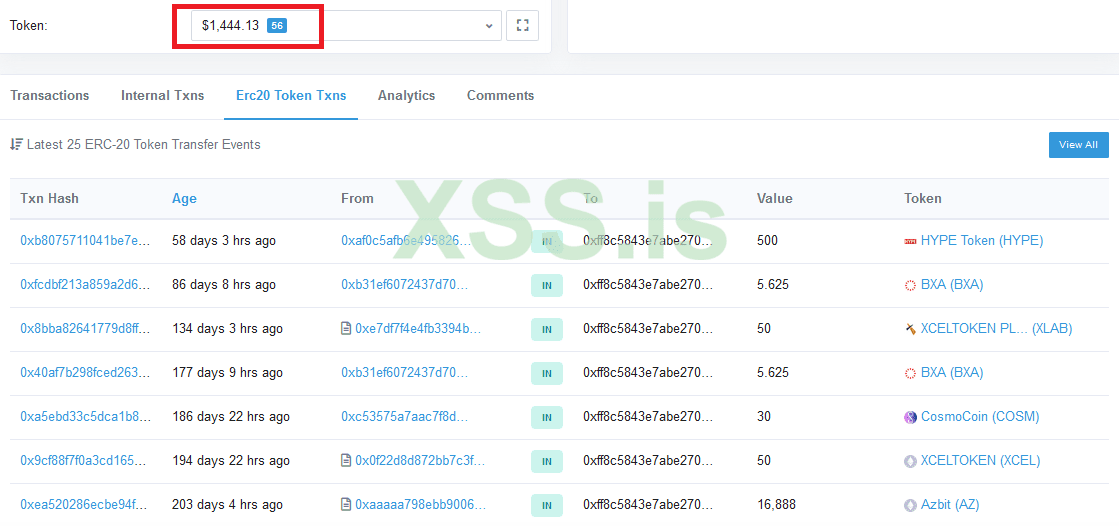

Таким образом, мы можем сделать вывод, что адреса Эфириума, использованные в кампании по криптографии, создаются в кошельке Cryptonator. Cryptonator требует действительный адрес электронной почты для регистрации и подтверждения для каждого нового IP-адреса и устройства по электронной почте. Мы считаем, что в журналах доступа службы Cryptonator могут храниться реальные IP-адреса хакеров Phorpiex. Еще один интересный факт заключается в том, что некоторые кошельки Ethereum собрали большое количество токенов ERC-20:

Однако токены не могут быть извлечены из кошельков, поскольку Cryptonator не поддерживает токены, основанные на блокчейне Ethereum. Скорее всего, это не было учтено субъектами вредоносного ПО. Поэтому передача жетонов от жертв это просто чёрная дыра.

Сравнение с кампанией sextortion

Мы наблюдаем за кампанией sextortion Phorpiex около полугода. За этот период мы зарегистрировали переводы более 14 биткойнов [обновите цифры перед публикацией] в кошельки Phorpiex, связанные с этой кампанией. Если эта тенденция сохранится, годовой доход от кампании сексторции составит 28 биткойнов.

Sextortion представляется более прибыльным предприятием, чем crypto-currency clipping или майнинг с использованием вычислительной мощности ботнета. Однако эти злонамеренные действия дополняют друг друга, генерируя около 54,6 биткойнов в год, что в настоящее время составляет около 500 000 долларов.

Заключение

Мы проверили некоторые рекламные объявления в даркнете, в которых указаны цены на услуги по установке вредоносных программ. Обычно цены на услуги варьируются от 100 до 1000 долларов за 1000 инфекций, в зависимости от местонахождения пострадавших. Боты Phorpiex в основном расположены в Азии - регионе, где услуги по установке вредоносных программ являются самыми дешевыми. Поэтому, чтобы купить сервисы заражения вредоносным ПО в даркнете, владельцы ботнета Phropiex заплатили бы около 100 000 долларов. Однако в дополнение к приобретению инфекций через сторонние сервисы, такие как набор эксплоитов RIG или ботнет Smokeloader, Phropiex также использует свои собственные методы распространения: модуль червя VNC, модуль червя NetBIOS и функциональность файловых вирусов. Но даже с такими затратами, как мы видим, создание такого ботнета кажется очень прибыльным.

Инструменты, используемые Phorpiex, не слишком сложны. Очевидно, что на их разработку ушло не так много времени. Этот случай показывает нам, что такой массивный ботнет может быть создан злоумышленниками без глубоких знаний системного программирования, криптографии и так далее.

Экосистема, которая в настоящее время существует в Darknet, позволяет достаточно легко реализовать практически любую идею для киберпреступности.

Источник: https://research.checkpoint.com/2019/phorpiex-breakdown/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)

Недавно мы писали о масштабной спам-кампании "sextortion", проводимой ботнетом Phorpiex. Тем не менее, это лишь малая часть вредоносной активности этого ботнета. Способный действовать как компьютерный червь и файловый вирус, Phorpiex распространяется с помощью наборов эксплоитов и с помощью других вредоносных программ и заразил более 1 000 000 компьютеров Windows на сегодняшний день. По нашей оценке, годовой доход от преступной деятельности, генерируемой ботнетом Phorpiex, составляет приблизительно полмиллиона долларов США.

Конечно, для поддержки такого большого ботнета требуется надежная инфраструктура управления и контроля. Для вредоносных программ с небольшим охватом или если зараженные компьютеры не являются частью одного ботнета, чаще всего используются виртуальные частные серверы (VPS). Услуги VPS-хостинга можно приобрести у законных компаний. Многие провайдеры VPS-хостинга не требуют проверки личности, и услуги могут быть оплачены анонимно.

Однако в случае ботнета Phorpiex общедоступный VPS не подходит. Прежде всего, сервер C&C для такой бот-сети сразу же привлек бы внимание большим количеством вредоносного трафика: несколько миллионов запросов в день с более чем 100 000 уникальных IP-адресов отправляются на серверы Phorpiex C&C. По нашей оценке, ежемесячный объем трафика C&C ботнета может превышать 70 ТБ. Поэтому Phorpiex не использует общедоступные услуги VPS-хостинга. Вместо этого он использует выделенные IP-подсети, зарегистрированные для подставных лиц.

Архитектура Ботнета

Первоначально Phorpiex был известен как ботнет, работающий по протоколу IRC (также известный как Trik). Однако недавние кампании Phorpiex перешли на модульную архитектуру и избавились от IRC-коммуникации. Мы почти не видели ни одного из его серверов IRC C&C в 2019 году. Тем не менее, наши датчики все еще указывают на многие тысячи хостов, зараженных Trik. Когда мы обнаружили серверы IRC C&C в сети, нам удалось захватить команду для загрузки другого вредоносного ПО на зараженные машины:

Мы предполагаем, что эта вредоносная программа, называемая Tldr (вероятно, означает «TrikLoader»), в настоящее время стала основной частью ботнета Phorpiex. Tldr - это загрузчик, который использует протокол HTTP для связи с серверами C&C. Его основная цель - загрузить еще одну вредоносную программу на зараженные машины. Некоторые образцы Tldr имеют функциональность компьютерного червя и могут распространяться через съемные диски. Мы также наблюдали варианты вредоносных программ, которые действуют как файловый вирус, заражающий другое программное обеспечение. При необходимости участники вредоносного ПО могут расширить функциональность ботнета, загрузив дополнительные модули. На изображении ниже показан поток заражения и модульная архитектура текущего ботнета.

Цель Tldr и таких модулей, как VNC Worm и NetBIOS Worm, состоит в том, чтобы максимально распространять ботнет. Конечной целью операторов Phorpiex является получение прибыли, как правило, в криптовалюте.

Основные способы монетизации ботнета:

- Спам.

- Крипто-джэкинг.

- Крипто-клиппинг.

- Предоставление услуг по загрузке других вредоносных программ (Raccoon Stealer, Predator The Thief), распространение вымогателей.

В настоящее время ботнет Phorpiex не загружает вымогателей. После прекращения действия программы-вымогателя GandCrab ботнет Phorpiex полностью переключился на рассылку спам-писем с зараженных компьютеров и загрузку стилеров данных.

Следует подчеркнуть, что почти все образцы Trik и Tldr включают в себя функциональность криптографического клипера. Адреса всех криптографических кошельков состоят из длинной комбинации цифр и букв. Единственный способ перевести криптовалюту без дополнительных устройств - скопировать адрес в буфер обмена, а затем вставить его в соответствующее поле в приложении кошелька. Вредоносное ПО изменяет адреса крипто-кошелька в буфере обмена, и деньги переводятся в кошелек, принадлежащий операторам вредоносного ПО. Функциональность Crypto-clipper позволяет операторам вредоносных программ получать прибыль без каких-либо дополнительных усилий, даже когда серверы C&C отключены.

Биткойн-кошельки, используемые в конфигурациях Trik и Tldr, продолжают получать украденные биткойны и на данный момент собрали более 17 BTC.

Оценка емкости ботнета

Боты Phorpiex постоянно сканируют доменные имена и IP-адреса, извлеченные из конфигурации. Даже если правильный сервер C&C отвечает, вредоносная программа продолжает запрашивать другие узлы. Поэтому после регистрации доменов из разных конфигураций Tldr мы начали получать большое количество подключений от ботов Phorpiex. Это позволило нам оценить распространенность ботнета. За последние два месяца мы зарегистрировали соединения с более чем 1 000 000 уникальных хостов. В любой момент времени в среднем 15 000 ботов находятся в сети, и до 100 000 ботов активны ежедневно.

Хосты ботнетов в основном расположены в Азии. Наиболее значимые части ботнета расположены в Индии, Китае, Таиланде и Пакистане. Есть также боты, присутствующие в США, Мексике и многих африканских странах. Ботнет практически не затронул Европу.

Инфраструктура C&C

Все модули Phorpiex используют жестко запрограммированный список IP-адресов и доменных имен для связи C&C. Хотя большинство вредоносных программ реализуют DGA, использование жестко закодированных доменных имен не влияет на выживание ботов Phorpiex. Мы предполагаем, что список доменных имен используется в качестве меры предосторожности, чтобы иметь возможность восстановить контроль над ботами в случае потери серверов C&C, к которым обращается IP-адрес. Список доменных имен периодически обновляется. Наблюдая за кампанией Phorpiex в течение 2019 года, мы обнаружили более 4000 различных образцов Tldr с приблизительно 300 конфигурациями и 3297 доменными именами и IP-адресами.

Tldr использует те же серверы C & C, которые использовались ботом Trik IRC:

В настоящее время наиболее активным IP-адресом, используемым ботнетом для своих серверов C&C, является 185.176.27.132 и адреса из подсети 92.63.197.0/24.

Мы обнаружили, что подсеть 92.63.197.0/24, на которой размещено множество серверов Phorpiex C&C, также наблюдалась в других угрозах, таких как Smoke Loader и Necurs, и использовалась для отправки фишинговых и спам-писем, а также для сканирования портов.

Еще один интересный факт, касающийся этой подсети, заключается в том, что она зарегистрирована для индивидуального предпринимателя в Украине:

org-name: FOP HORBAN VITALII Anatoliyovich

org-type: OTHER

address: 62408, KHARKIV REGION, ELITE village, SCHOOL str. 25, AP. 26

e-mail: vetalgorban@protonmail.com

Мы нашли регистрационные данные для индивидуального предпринимателя под названием FOP HORBAN VITALII Anatoliyovich. Его основная деятельность в сфере розничной торговли продуктами питания:

Поэтому мы считаем, что FOP HORBAN VITALII Anatoliyovich - просто подставное лицо.

Почти такая же ситуация возникает, если мы ищем данные о другом IP-адресе, используемом сервером Phorpiex C & C - 185.176.27.132:

org-name: IP Dunaev Yuriy Vyacheslavovich

org-type: OTHER

address: 420132, Kazan, Chuikova str, 69

e-mail: dunaevyur@gmail.com

Дунаев Юрий Вячеславович также является индивидуальным предпринимателем из России (Республика Татарстан), основным видом деятельности которого являются транспортные услуги. Как и в предыдущем случае, деятельность предпринимателя никак не связана с Интернетом или ИТ.

Пакеты в эту сеть направляются через интернет-провайдера Telehouse, который физически расположен в Болгарии:

9 50 ms 49 ms 49 ms as50360.peer.telehouse.bg [178.132.83.102]

10 46 ms 46 ms 46 ms 192.168.244.2

11 51 ms 50 ms 50 ms 185.176.27.9

12 50 ms 46 ms 50 ms 185.176.27.132

Возможно, мы являемся свидетелями сотрудничества между Phorpiex и другой группой киберпреступников, которая получает IP-подсети от RIPE и предоставляет услуги для размещения вредоносной инфраструктуры C&C.

Кампания Крипто-джекинга

Крипто-джекинг - это несанкционированное использование чужого компьютера для майнинга криптовалюты. Одной из последних полезных нагрузок, загружаемых на компьютеры, контролируемые Phorpiex, является программное обеспечение для майнинга XMRig. Награда за майнинг криптовалюты с использованием XMRig выплачивается в Monero (XMR). Phorpiex XMRRig майнер поставляется с конфигурацией, встроенной в образец. Он использует серверы Phorpiex C&C в качестве майнинговых пулов:

| XMRig downloaded from | Pool address |

| hxxp://93.32.161[.]73/2 hxxp://185.176.27[.]132/2 | 193.32.161.73:7777 |

| hxxp://185.176.27[.]132/2 | 185.176.27.132:4545 |

| hxxp://193.32.161[.]77/2.exe | 193.32.161.77:9595 |

| hxxp://92.63.197[.]38/3.exe hxxp://92.63.197[.]60/2.exe hxxp://92.63.197[.]153/2.exe hxxp://94.156.133[.]65/55.exe | 92.63.197.153:7575 |

| hxxp://193.32.161[.]69/2.exe hxxp://193.32.161[.]77/2.exe | 193.32.161.69:5555 |

Кроме того, мы нашли адреса XMR для образцов Phorpiex XMRig и обнаружили, что они совпадают с адресами, используемыми в кампании “sextortion”. Кошельки хранятся в интегрированном формате. Это означает, что адрес также содержит идентификатор платежа.

Идентификатор платежа обычно используется для идентификации транзакций с торговцами и биржами. Учитывая встроенные в Monero функции обеспечения конфиденциальности, где для входящих транзакций обычно используется один публичный адрес, идентификатор платежа особенно полезен для привязки входящих платежей к учетным записям пользователей. Адреса XMR, извлеченные из образцов Phorpiex XMRig и использованные в кампаниях sextortion, отличаются только идентификатором платежа:

| Wallet from the XMRig sample (MD5): 36e824615d72d11a3f962ec025bfceba | 4BrL51JCc9NGQ71kWhnYoDRffsDZy7m1HUU7MR U4nUMXAHNFBEJhkTZV9HdaL4gfuNBxLPc3BeMk LGaPbF5vWtANQujt72bSgzs7j6uNDV |

| Wallet from the XMRig sample (MD5): 7f8880c0bc2dd024a3cf5261b6582313 | 4BrL51JCc9NGQ71kWhnYoDRffsDZy7m1HUU7MR U4nUMXAHNFBEJhkTZV9HdaL4gfuNBxLPc3BeMk LGaPbF5vWtANQsTC167gPTeRcVSaut |

| Wallet from the sextortion spam module (MD5): 2c50efc0fef1601ce1b96b1b7cf991fb | 4BrL51JCc9NGQ71kWhnYoDRffsDZy7m1HUU7MR U4nUMXAHNFBEJhkTZV9HdaL4gfuNBxLPc3BeMk LGaPbF5vWtANQubDtNq5uuC622w4we |

Эти факты не оставляют сомнений в том, что владельцы ботнетов Phorpiex получают всю прибыль от майнинга.

К сожалению для нас, благодаря своим функциям конфиденциальности, блокчейн Monero не позволяет нам отслеживать транзакции и просматривать баланс отдельных лиц. Тем не менее, мы можем оценить прибыльность кампании по криптографии, используя результаты оценки емкости ботнета, калькулятора доходности майнинга Monero и других тестов Monero. Предполагая, что средняя жертва Phorpiex не имеет аппаратного обеспечения высшего уровня, основой нашего расчета была низкая скорость хэширования 100 H/s, что соответствует процессору INTEL I5-6500T. В любое время в среднем 15 000 ботов онлайн. Таким образом, общая скорость хеширования Monero, предоставляемая ботнетом Phorpiex, составляет 1,5 Мгц/с. Конечно, хакеры Phorpiex не платят за электричество и плату за пул, как обычные майнеры, поэтому мы предполагаем, что эти значения равны 0:

Поэтому, по нашей оценке, ботнет Phorpiex должен генерировать не менее 3122 XMR в год, что в настоящее время эквивалентно примерно 21 биткойнам (BTC) или $ 180 000.

Крипто-клиппинг кампания

Мы впервые увидели транзакции с кошельками в конфигурации Trik в августе 2016 года.Это может быть время, когда впервые в Trik была добавлена функция crypto-clipping Создатели вредоносных программ начали свою деятельность, воруя только биткойны. В Tldr добавлена поддержка большого количества виртуальных активов, включая Ethereum, Litecoin и даже Perfectmoney.

В отличие от Monero, блокчейны Bitcoin и Ethereum позволяют нам отслеживать все транзакции. Таким образом, мы можем оценить, насколько эффективна конкретная криптографическая кампания. Мы собрали большое количество образцов Trik и Tldr, а также биткойн-кошельки, извлеченные из них.

Биткойн-кошельки, извлеченные из конфигураций Trik, получили более 11 BTC в 376 транзакциях:

| BTC Wallet | Amount | First Transaction Date | Last Transaction Date |

| 1JWWZFUVAWvFNS2D5qwQQo4oSsseoD9kAn | 0,04953613 | 14.08.2016 | 24.08.2016 |

| 1HewcqbrkXY5iqrDqjb4j4AHiaDeobpE6P | 0,00030088 | 21.06.2017 | 21.06.2017 |

| 1KXZqR1fjAxcv1gvdmPfN2WsWsDwM7r2R2 | 0,0165661 | 18.06.2017 | 09.10.2018 |

| 1of6uEzx5qfStF1HrVXaZ1eE3X4ntnbsx | 5,33347017 | 10.08.2017 | 02.09.2019 |

| 1LaVtKqJatoeAHkHEgp9UF2fJEarEdZPr9 | 0,37694525 | 13.09.2016 | 17.11.2016 |

| 1Kzhh4nqyjB3MAoQ5uH2Bcdz3qXWpnsMzd | 3,39173817 | 19.12.2016 | 10.04.2017 |

| 1CpQYTKfiYj8ZoXUmz1DaohjJVsDzGpgbx | 0,81380018 | 01.02.2017 | 11.09.2019 |

| 18qKrmaUXaEgbYEn6yMkGKNcqkYB3mSxNv | 1,60713638 | 22.11.2016 | 04.08.2018 |

| Total | 11,58949326 |

Как видно из таблицы, несмотря на то, что боты Trik не получают обновлений, а серверы C&C отключены, некоторые кошельки по-прежнему продолжают получать биткойны.

Таблица ниже содержит биткойн-кошельки, извлеченные из конфигураций Tldr:

| BTC Wallet | Incoming Transactions | Amount | First Transaction Date |

| 1DYwJZfyGy5DXaqXpgzuj8shRefxQ7jCEw | 214 | 2,53308 | 31.05.2018 |

| 1BdhCwNFzNbWoJvxrok6V7z2af7xjJLS58 | 23 | 0,313455 | 29.04.2019 |

| 1Gx8oRKKczwdB32yiLzVx5hsjAze6g5HHw | 13 | 0,286929 | 05.07.2019 |

| 14GJm9M5zaX6Zyojt5yxNZcdoouJ4WPAgT | 10 | 0,109102 | 31.01.2019 |

| 1EN3bbs8UdVWA3i3ixtB9jQWvPnP9us4va | 50 | 0,277109 | 21.02.2019 |

| 1C2SvtsUu8YZVUBbha4KiBGYRW5dwtrRvd | 9 | 0,141692 | 30.06.2018 |

| 18bzpjFfo5JQ41GzzUNRMgcE7WwQwpqFrR | 14 | 0,116484 | 12.09.2019 |

| 1Bn4JYKoVgQpZ73doWVFSNZBbwKj3cpJNR | 23 | 0,192937 | 28.07.2019 |

| 1CUhtfNjsGMZziCVzZ4oVan9NCGriY4NDZ | 14 | 0,139406 | 17.04.2019 |

| 1MaN4Me35n1kM6h7JVPNUQYqYgjasEQLzs | 29 | 0,105204 | 08.06.2019 |

| 19mduWVW9QphW5W2caWF84wcGVSmASRYpf | 8 | 0,016345 | 27.09.2019 |

| 1L6sJ7pmk6EGMUoTmpdbLez9dXACcirRHh | 25 | 0,242939 | 18.07.2019 |

| 13cQ2H6oszrEnvw1ZGdsPix9gUayB8tzNa | 33 | 0,286732 | 19.08.2019 |

| 19B5G1ftgXRrD6GiTzThL9BiySVdf1HJZy | 27 | 0,718224 | 04.12.2018 |

| 1LdFFaJiM7R5f9WhUEskVCaVokVtHPHxL5 | 7 | 0,017085 | 30.10.2018 |

| Total | 499 | 5,49672513 |

Таким образом, за трехлетний период кампании crypto-clipping позволили операторам вредоносного ПО украсть более 17 BTC за 875 транзакций или около 5,6 BTC в год.

Криптовалютные кошельки Ethereum, извлеченные из образцов Trik и Tldr, получили значительно меньше, чем кошельки Bitcoin:

| ETH Wallet | Incoming Transactions | Amount |

| 0x8b7f16faa3f835a0d3e7871a1359e45914d8c344 | 2 | 0,163207 |

| 0xa9b717e03cf8f2d792bff807588e50dcea9d0b1c | 2 | 0,1988 |

| 0xff0d45f3e2ec83de3b2e069300974732ba1c5d30 | 9 | 1,827462 |

| 0x373b9854c9e4511b920372f5495640cdc25d6832 | 2 | 0,096352 |

| 0x87f84b56fb061f51ca709f2ac3fc6e2d4b3b8f8f | 5 | 4,139667 |

| 0xa5228127395263575a4b4f532e4f132b14599d24 | 3 | 0,092458 |

| 0x43e44151ad4d625d367376a6fd3ea44c82718777 | 3 | 7,294262 |

| 0x05F916216CC4BA6ac89b8093d474E2a1e6121c63 | 2 | 0,301865 |

| 0xc4e6e206ddc7f83a78582fc4e5536a8ed395c5e1 | 1 | 0,017308 |

| 0x74e4195d16e8887ebe6d6abde1aa38bc91e69976 | 2 | 0,039646 |

| 0x08a1f48df7b6847fe8276ee55068f6cf83340c9a | 0 | 0 |

| 0xb6d8926bf0418de68a7544c717bbb4ea198769cc | 9 | 1,240524 |

| 0xab1b250d67d08bf73ac864ea57af8cf762a29649 | 0 | 0 |

| 0xff8c5843e7abe2708037fc1acdca83b37466a299 | 11 | 1,911012 |

| Total | 40 | 17,32256 |

Есть только 51 транзакция, с общей суммой около 17 ETH, чья текущая стоимость намного меньше, чем биткойн. Однако эти кошельки интересны нам по другой причине. Такие сервисы, как etherecan.io, могут показать, принадлежит ли адрес Ethereum определенному обмену или услуге. Для адресов из таблицы все ETH переносятся на адрес службы Cryptonator:

Таким образом, мы можем сделать вывод, что адреса Эфириума, использованные в кампании по криптографии, создаются в кошельке Cryptonator. Cryptonator требует действительный адрес электронной почты для регистрации и подтверждения для каждого нового IP-адреса и устройства по электронной почте. Мы считаем, что в журналах доступа службы Cryptonator могут храниться реальные IP-адреса хакеров Phorpiex. Еще один интересный факт заключается в том, что некоторые кошельки Ethereum собрали большое количество токенов ERC-20:

Однако токены не могут быть извлечены из кошельков, поскольку Cryptonator не поддерживает токены, основанные на блокчейне Ethereum. Скорее всего, это не было учтено субъектами вредоносного ПО. Поэтому передача жетонов от жертв это просто чёрная дыра.

Сравнение с кампанией sextortion

Мы наблюдаем за кампанией sextortion Phorpiex около полугода. За этот период мы зарегистрировали переводы более 14 биткойнов [обновите цифры перед публикацией] в кошельки Phorpiex, связанные с этой кампанией. Если эта тенденция сохранится, годовой доход от кампании сексторции составит 28 биткойнов.

Sextortion представляется более прибыльным предприятием, чем crypto-currency clipping или майнинг с использованием вычислительной мощности ботнета. Однако эти злонамеренные действия дополняют друг друга, генерируя около 54,6 биткойнов в год, что в настоящее время составляет около 500 000 долларов.

Заключение

Мы проверили некоторые рекламные объявления в даркнете, в которых указаны цены на услуги по установке вредоносных программ. Обычно цены на услуги варьируются от 100 до 1000 долларов за 1000 инфекций, в зависимости от местонахождения пострадавших. Боты Phorpiex в основном расположены в Азии - регионе, где услуги по установке вредоносных программ являются самыми дешевыми. Поэтому, чтобы купить сервисы заражения вредоносным ПО в даркнете, владельцы ботнета Phropiex заплатили бы около 100 000 долларов. Однако в дополнение к приобретению инфекций через сторонние сервисы, такие как набор эксплоитов RIG или ботнет Smokeloader, Phropiex также использует свои собственные методы распространения: модуль червя VNC, модуль червя NetBIOS и функциональность файловых вирусов. Но даже с такими затратами, как мы видим, создание такого ботнета кажется очень прибыльным.

Инструменты, используемые Phorpiex, не слишком сложны. Очевидно, что на их разработку ушло не так много времени. Этот случай показывает нам, что такой массивный ботнет может быть создан злоумышленниками без глубоких знаний системного программирования, криптографии и так далее.

Экосистема, которая в настоящее время существует в Darknet, позволяет достаточно легко реализовать практически любую идею для киберпреступности.

| MD5 | Description | Downloaded From |

| 58198a2ebac604399c3e930207df47f1 | Phorpiex Trik v5.0 | |

| 64990a45cf6b1b900c6b284bb54a1402 | Phorpiex Tldr v3.0 | |

| e5aea3b998644e394f506ac1f0f2f107 | Phorpiex Tldr v2.0 | |

| 383498f810f0a992b964c19fc21ca398 | Phorpiex Tldr v1.0 | |

| afe348ff22ad43e98ee7ab19a851b817 | Phorpiex Tldr mod2019 Dropped by Trik 2019-07-23 | hxxp://92.63.197[.]59/lst.exe |

| d9e59a4295926df49c8d6484aa6b8305 | Phorpiex Tldr Dropped by RIG EK 2019-05-29 | hxxp://94.156.133[.]65/11.exe |

| 051356bee1541f592d66969af46feb95 | Phorpiex Tldr Dropped by SmokeLoader 2019-05-15 | hxxp://ghjk78kjhb[.]net/ -> hxxp://94.156.133[.]65/11.exe |

| 99a349f6b758c80e9a1b88d1895e7790 | Sextortion DASH | hxxp://185.176.27[.]132/4 |

| d85dcfd49b8e259f4135fa9f021f250a | Sextortion BTC | hxxp://thaus[.]top/7 |

| 2c50efc0fef1601ce1b96b1b7cf991fb | Sextortion XMR | hxxp://185.176.27[.]132/6 |

| 8f9b7c1c2b84b8c71318b6776d31c9af | XMRig miner | hxxp://185.176.27[.]132/2 |

| C&C IP | MD5 |

| 112.126.94.107 | 2d33fd32d8ec7b7d0ed379b80a167ff4 |

| 123.56.228.49 | 2d33fd32d8ec7b7d0ed379b80a167ff4 |

| 172.104.40.92 | 2d33fd32d8ec7b7d0ed379b80a167ff4 |

| 185.176.27.132 | f3dcf80b6251cfba1cd754006f693a73 |

| 193.32.161.69 | a8ab5aca96d260e649026e7fc05837bf |

| 193.32.161.73 | a24bb61df75034769ffdda61c7a25926 |

| 193.32.161.77 | cc89100f20002801fa401b77dab0c512 |

| 87.120.37.156 | 97835760aa696d8ab7acbb5a78a5b013 |

| 87.120.37.234 | a0039fbc46f2e874f2e4151712993343 |

| 87.120.37.235 | f0c7f0823de1a9303aa26d058c9951a0 |

| 92.63.197.106 | e24b40197da64a4baa9a81cc735e839b |

| 92.63.197.112 | 82eecd3b80caa7d0f51aba4ee8149c1a |

| 92.63.197.153 | 20ef08bdae07f3494e20195e65d7b7f5 |

| 92.63.197.38 | 49d218a1a09ba212e187dc2de923ba62 |

| 92.63.197.48 | 1462114257a6fcc52a8782c2a2616009 |

| 92.63.197.59 | c63a7c559870873133a84f0eb6ca54cd |

| 92.63.197.60 | 82eecd3b80caa7d0f51aba4ee8149c1a |

| 94.156.133.65 | b69270ee30bd20694948dba6c09ead7f |

| 95.81.1.43 | 5c79b524fb8d9bb4e9a3d79fe543c011 |

| 124.158.10.82 | 1727de1b3d5636f1817d68ba0208fb50 |

| 125.212.217.33 | 1727de1b3d5636f1817d68ba0208fb50 |

| 125.212.217.30 | 1727de1b3d5636f1817d68ba0208fb50 |

| 127.181.87.80 | af1cf2281597aba08e40cf7c030d71a9 |

| 183.81.171.242 | 53cb3f1e57fbd596463d164d1ca79a14 |

| 185.189.58.222 | aa0d8b2506376c95ba314e14f08a9b49 |

| 220.181.87.80 | f8c110929606dca4c08ecaa9f9baf140 |

| 210.211.116.246 | 1727de1b3d5636f1817d68ba0208fb50 |

Источник: https://research.checkpoint.com/2019/phorpiex-breakdown/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)