На прошлой неделе мы рассказывали о крайне опасной RCE-проблеме, исправленной в конфигурационном интерфейсе популярного контроллера доставки приложений BIG-IP. Данная уязвимость была обнаружена экспертами Positive Technologies, получила идентификатор CVE-2020-5902 и набрала 10 баллов по шкале CVSSv3 (из 10 возможных), что соответствует наивысшему уровню опасности.

Многоцелевые сетевые устройства BIG-IP могут быть настроены для работы в качестве систем управления трафиком, балансировщиков нагрузки, брандмауэров, шлюзов доступа и так далее. Эти устройства являются одними из наиболее востребованных сетевых продуктов на сегодняшний день и используются в работе многих крупнейших и важнейших сетей. Так, девайсы BIG-IP работают в государственных сетях, в сетях интернет-провайдеров, в облачных ЦОД, а также во множестве корпоративных сетей.

Эксплуатируя найденный экспертами баг, злоумышленник получает возможность выполнять команды от лица неавторизованного пользователя и полностью скомпрометировать систему, например, перехватить трафик веб-ресурсов, которым управляет контроллер. Атака может быть реализована удаленно.

Аналитики Positive Technologies писали, что по состоянию на конец июня 2020 года в мире насчитывалось свыше 8000 уязвимых устройств, доступных из интернета, из них 40% — в США, 16% — в Китае, 3% — на Тайване, по 2,5% — в Канаде и Индонезии. В России было обнаружено менее 1% уязвимых устройств.

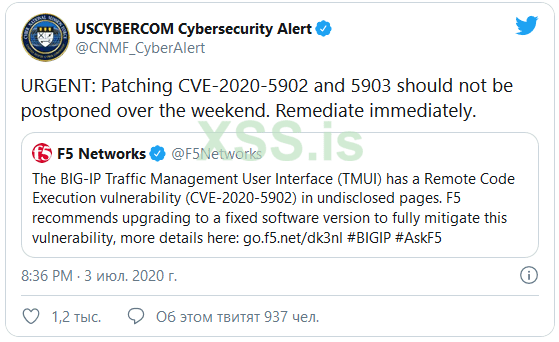

Уязвимость привлекла внимание множества ИБ-специалистов, и в силу ее серьезности даже Киберкомандование США выпустило соответствующее предупреждение, призвав всех как можно скорее установить патчи.

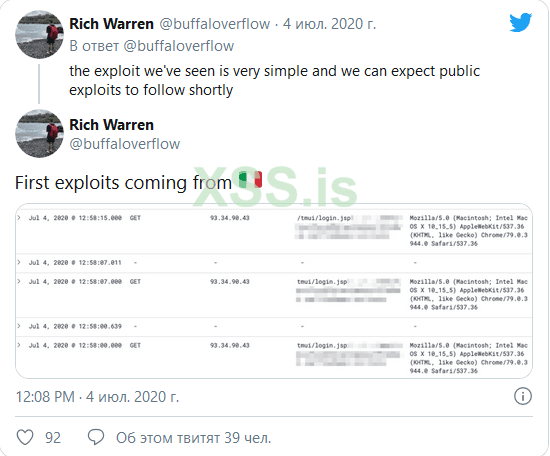

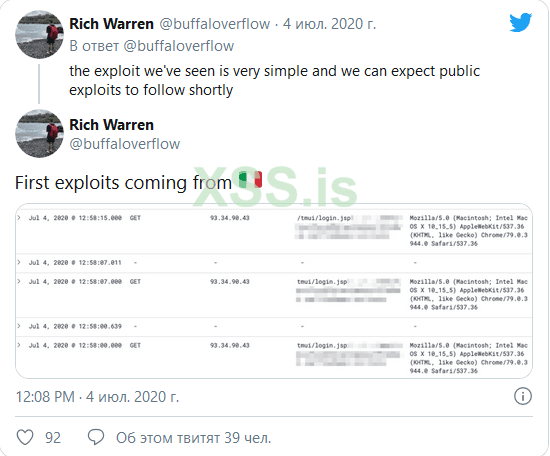

Теперь специалист NCC Group Рич Уоррен (Rich Warren) предупредил, что уязвимость уже находится под атаками. Специалисту принадлежат несколько honeypot-приманок, замаскированных под BIG-IP, и, по его словам, атаки на них начались через несколько часов после публикации предупреждения Киберкомандования США. Атаки исходили как минимум с пяти различных IP-адресов: хакеры пытались похитить пароли администраторов с уязвимых устройств.

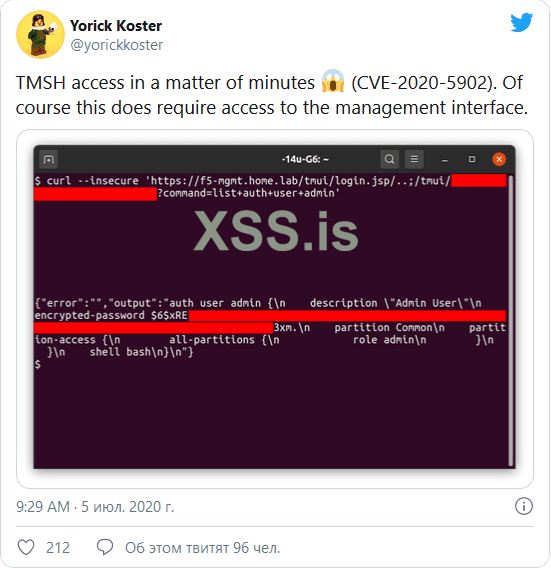

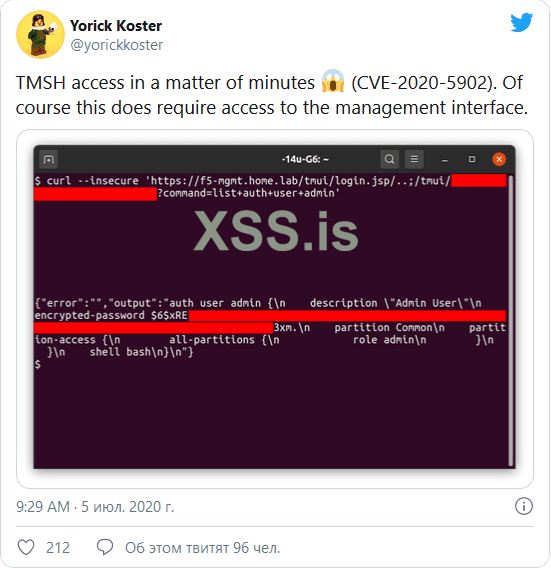

Дело в том, что ИБ-исследователи уже начали публиковать эксплоиты для уязвимости CVE-2020-5902, стремясь продемонстрировать, насколько легко используется этот баг, и как быстро с его помощью можно похитить данные или выполнить произвольные команды.

На GitHub уже появился репозиторий, где собраны PoC для выполнения различных задач, в том числе отображение файла /etc/passwd для доступа к сохраненным учетным данным, а также просмотр файла конфигурации уязвимых устройств.

Исследователи отмечают, что по масштабности данная проблема во многом похожа на RCE-уязвимости в Pulse Secure VPN и сетевых шлюзах Citrix. Такие баги очень популярны у злоумышленников и обычно используются ими, чтобы закрепляться в корпоративных сетях (после этого хакеры внедряют в сети организаций бэкдоры, крадут конфиденциальные файлы или разворачивают вымогательское ПО). К примеру, на такие уязвимости часто полагаются хак-группы REvil, Maze и Netwalker, что позволяет им компрометировать крупнейшие компании мира.

Источник: xakep.ru/2020/07/06/big-ip-attacks/

Многоцелевые сетевые устройства BIG-IP могут быть настроены для работы в качестве систем управления трафиком, балансировщиков нагрузки, брандмауэров, шлюзов доступа и так далее. Эти устройства являются одними из наиболее востребованных сетевых продуктов на сегодняшний день и используются в работе многих крупнейших и важнейших сетей. Так, девайсы BIG-IP работают в государственных сетях, в сетях интернет-провайдеров, в облачных ЦОД, а также во множестве корпоративных сетей.

Эксплуатируя найденный экспертами баг, злоумышленник получает возможность выполнять команды от лица неавторизованного пользователя и полностью скомпрометировать систему, например, перехватить трафик веб-ресурсов, которым управляет контроллер. Атака может быть реализована удаленно.

Аналитики Positive Technologies писали, что по состоянию на конец июня 2020 года в мире насчитывалось свыше 8000 уязвимых устройств, доступных из интернета, из них 40% — в США, 16% — в Китае, 3% — на Тайване, по 2,5% — в Канаде и Индонезии. В России было обнаружено менее 1% уязвимых устройств.

Уязвимость привлекла внимание множества ИБ-специалистов, и в силу ее серьезности даже Киберкомандование США выпустило соответствующее предупреждение, призвав всех как можно скорее установить патчи.

Теперь специалист NCC Group Рич Уоррен (Rich Warren) предупредил, что уязвимость уже находится под атаками. Специалисту принадлежат несколько honeypot-приманок, замаскированных под BIG-IP, и, по его словам, атаки на них начались через несколько часов после публикации предупреждения Киберкомандования США. Атаки исходили как минимум с пяти различных IP-адресов: хакеры пытались похитить пароли администраторов с уязвимых устройств.

Дело в том, что ИБ-исследователи уже начали публиковать эксплоиты для уязвимости CVE-2020-5902, стремясь продемонстрировать, насколько легко используется этот баг, и как быстро с его помощью можно похитить данные или выполнить произвольные команды.

На GitHub уже появился репозиторий, где собраны PoC для выполнения различных задач, в том числе отображение файла /etc/passwd для доступа к сохраненным учетным данным, а также просмотр файла конфигурации уязвимых устройств.

Исследователи отмечают, что по масштабности данная проблема во многом похожа на RCE-уязвимости в Pulse Secure VPN и сетевых шлюзах Citrix. Такие баги очень популярны у злоумышленников и обычно используются ими, чтобы закрепляться в корпоративных сетях (после этого хакеры внедряют в сети организаций бэкдоры, крадут конфиденциальные файлы или разворачивают вымогательское ПО). К примеру, на такие уязвимости часто полагаются хак-группы REvil, Maze и Netwalker, что позволяет им компрометировать крупнейшие компании мира.

Источник: xakep.ru/2020/07/06/big-ip-attacks/