Пожалуйста, обратите внимание, что пользователь заблокирован

ARKADAŞLAR EVET SABAHTAN DÜZENLEMELER / İLAVELER YAPIYORUM ŞİMDİ YAPMAMI TAM OFİS KONUSUNUN HAZIR OLDUĞUNU DÜŞÜNDÜM! [Bazı Özellikler Kaldırılmadığından]

]

![[Resim: VMLAJB.png] [Resim: VMLAJB.png]](../../_assets/img/VMLAJB_4a317af9.png)

Sağ Tık Menü =>

![[Resim: nWgkqN.png] [Resim: nWgkqN.png]](../../_assets/img/nWgkqN_1e8405a1.png)

Dosya Yöneticisi =>

![[Resim: wol_error.gif] [Resim: wol_error.gif]](../../_assets/img/wol_error_61c1272b.gif)

Bu resim yeniden boyutlandırıldı, tam halini görmek için tıklayınız.

![[Resim: vpLmBA.png] [Resim: vpLmBA.png]](../../_assets/img/vpLmBA_22981eaf.png)

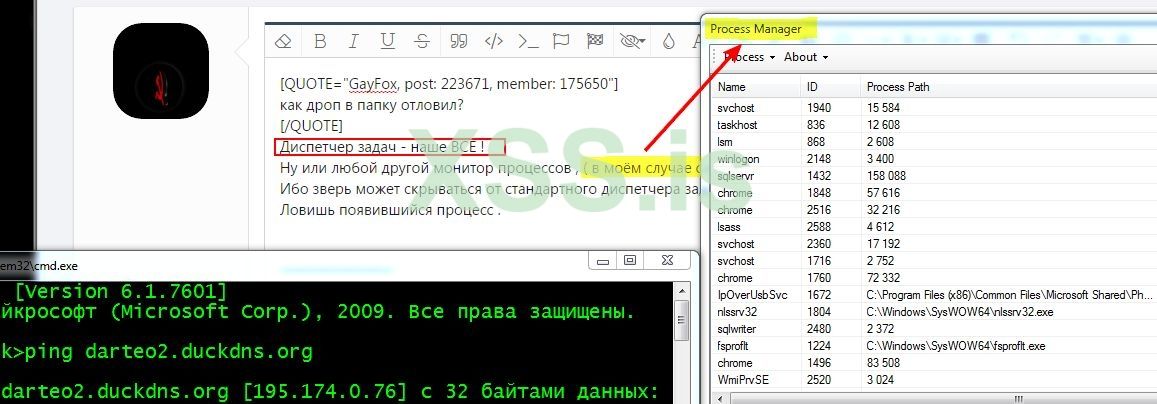

Görev Yöneticisi =>

![[Resim: wol_error.gif] [Resim: wol_error.gif]](../../_assets/img/wol_error_61c1272b.gif)

Bu resim yeniden boyutlandırıldı, tam halini görmek için tıklayınız.

![[Resim: r2VjW1.png] [Resim: r2VjW1.png]](../../_assets/img/r2VjW1_4132c1d.png)

Masaüstü İzleme =>

![[Resim: wol_error.gif] [Resim: wol_error.gif]](../../_assets/img/wol_error_61c1272b.gif)

Bu resim yeniden boyutlandırıldı, tam halini görmek için tıklayınız.

![[Resim: 7NbY9a.png] [Resim: 7NbY9a.png]](../../_assets/img/7NbY9a_1133168b.png)

Şifre Bölümü =>

[url = https: //i.hizliresim.com/gWAnNQ.png]

![[Resim: gWAnNQ.png] [Resim: gWAnNQ.png]](../../_assets/img/gWAnNQ_2b3093f5.png)

Kullanıcı Ayarları =>

![[Resim: wol_error.gif] [Resim: wol_error.gif]](../../_assets/img/wol_error_61c1272b.gif)

Bu resim yeniden boyutlandırıldı, tam halini görmek için tıklayınız.

![[Resim: 9d5R6O.png] [Resim: 9d5R6O.png]](../../_assets/img/9d5R6O_355300a.png)

Eğlence Menüsü =>

![[Resim: wol_error.gif] [Resim: wol_error.gif]](../../_assets/img/wol_error_61c1272b.gif)

Bu resim yeniden boyutlandırıldı, tam halini görmek için tıklayınız.

![[Resim: qWl3gV.png] [Resim: qWl3gV.png]](../../_assets/img/qWl3gV_22c17db1.png)

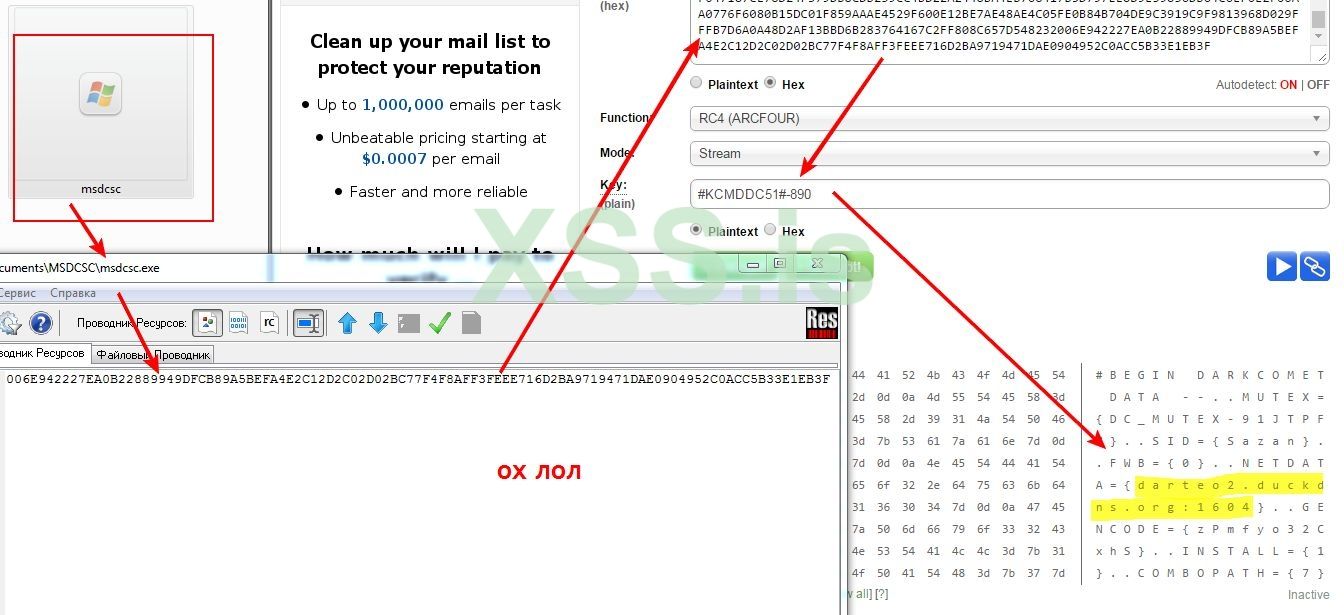

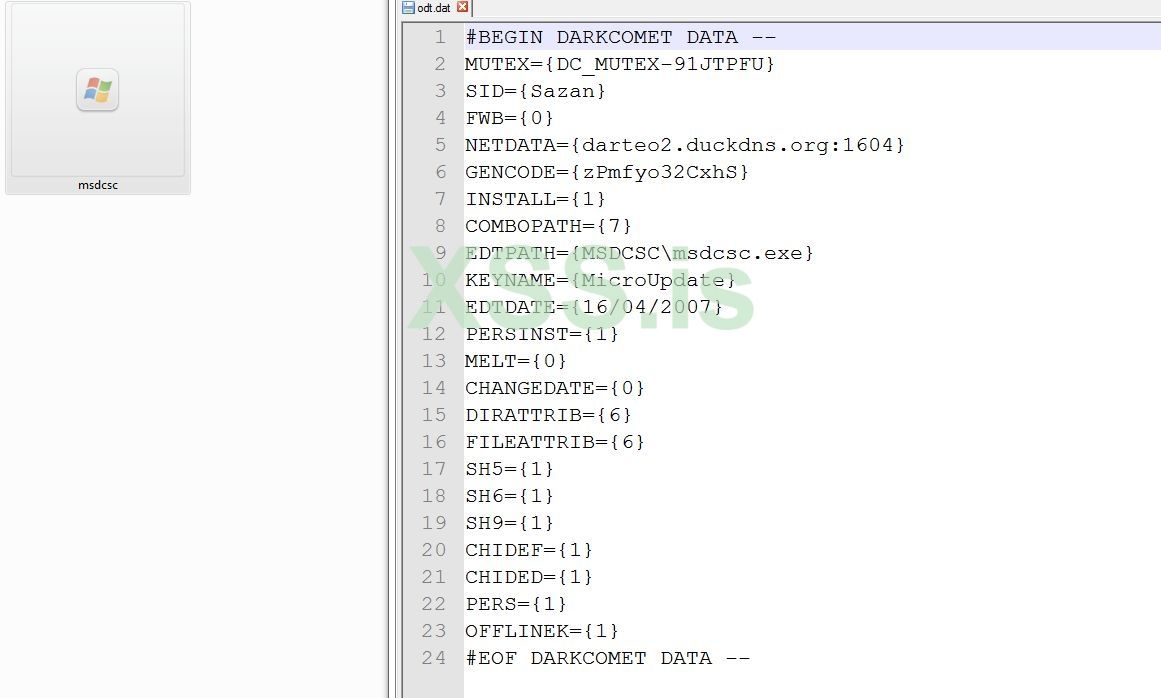

Sunucu Editör =>

![[Resim: MvyXz7.png] [Resim: MvyXz7.png]](../../_assets/img/MvyXz7_38dbe6a6.png)

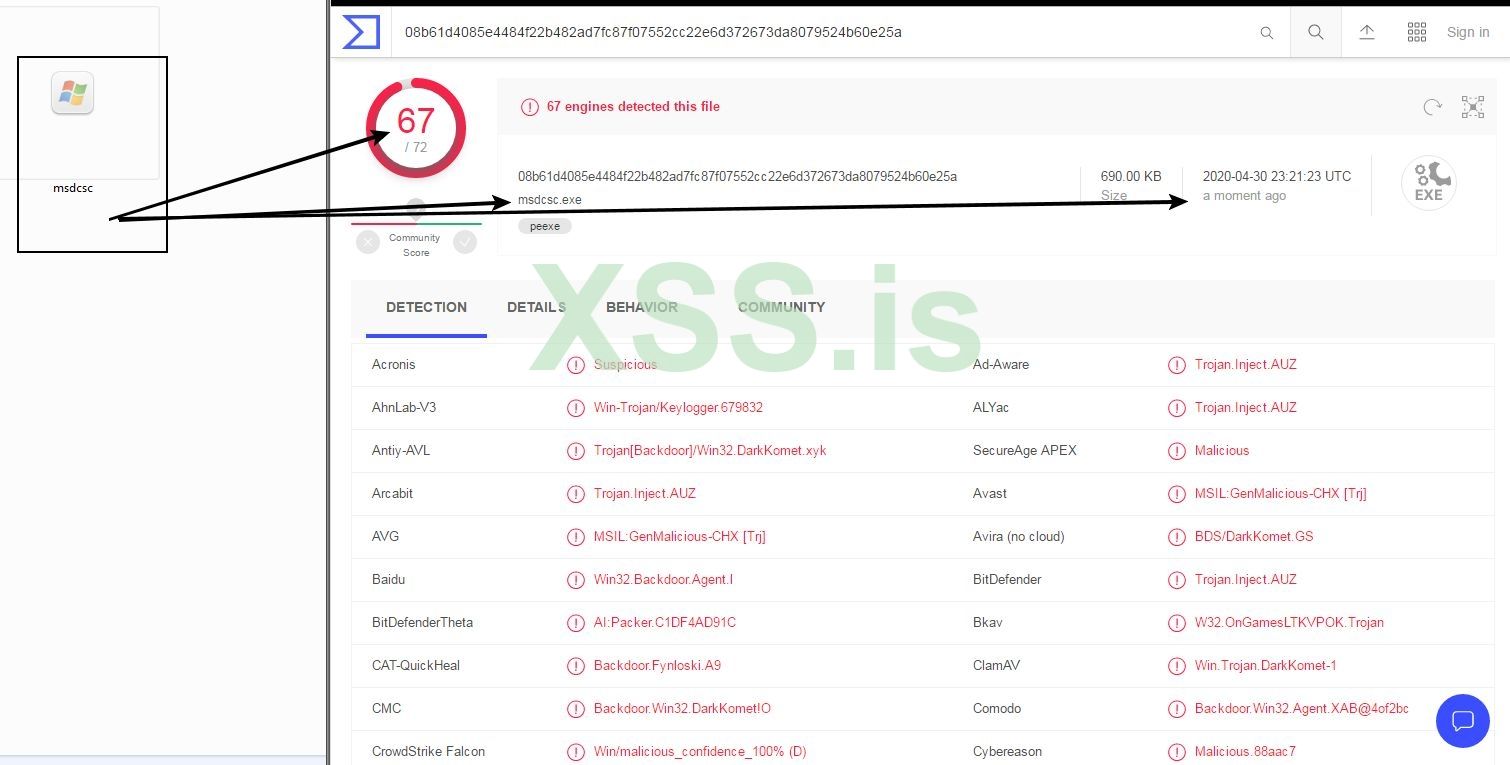

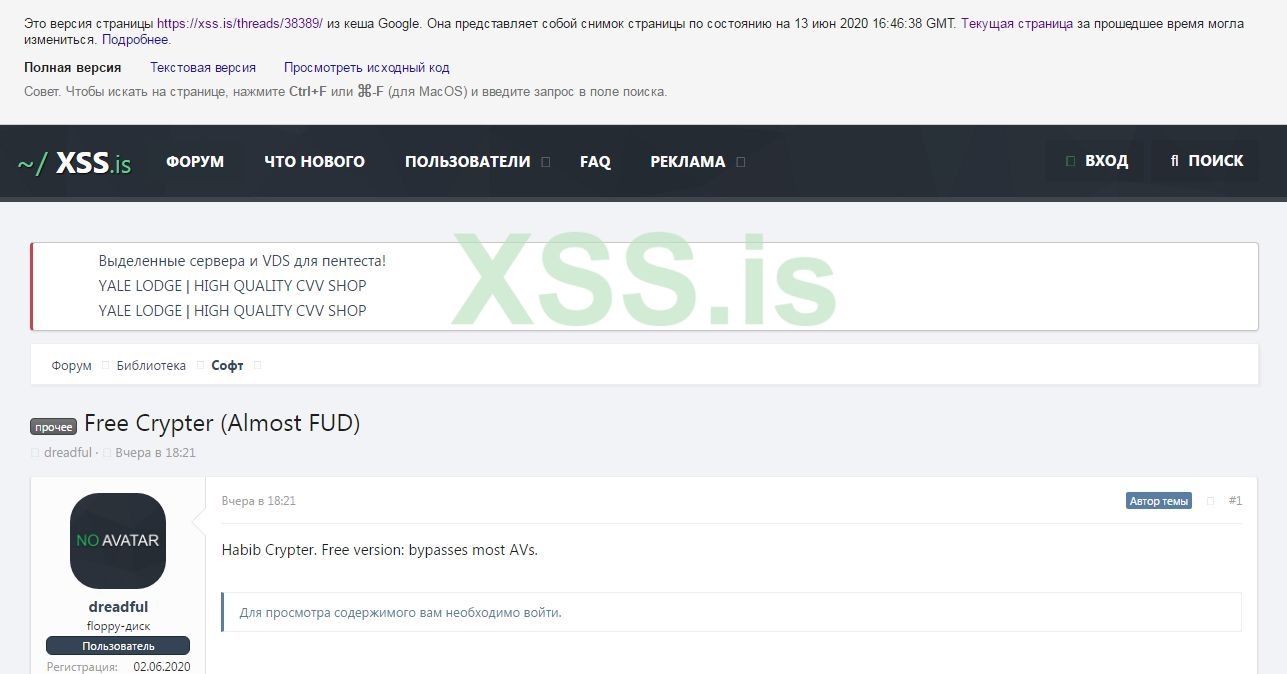

VirusTotal

Последнее редактирование модератором:

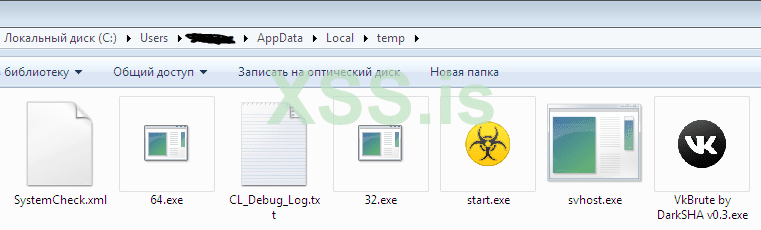

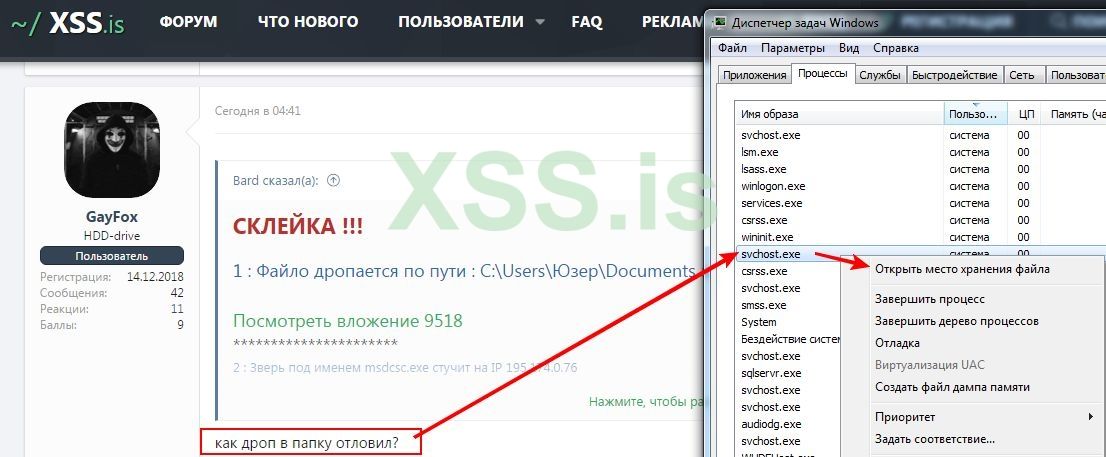

![[IMG] [IMG]](../../_assets/img/wSzEhU2_325f0657.png)

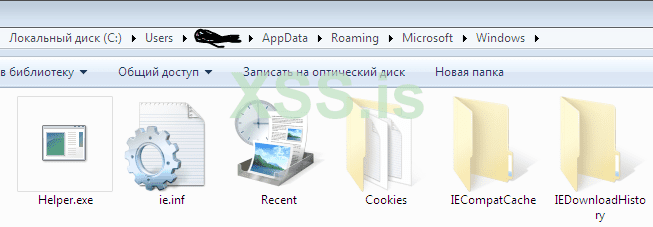

![[IMG] [IMG]](../../_assets/img/sZXwqfS_4420349d.png)

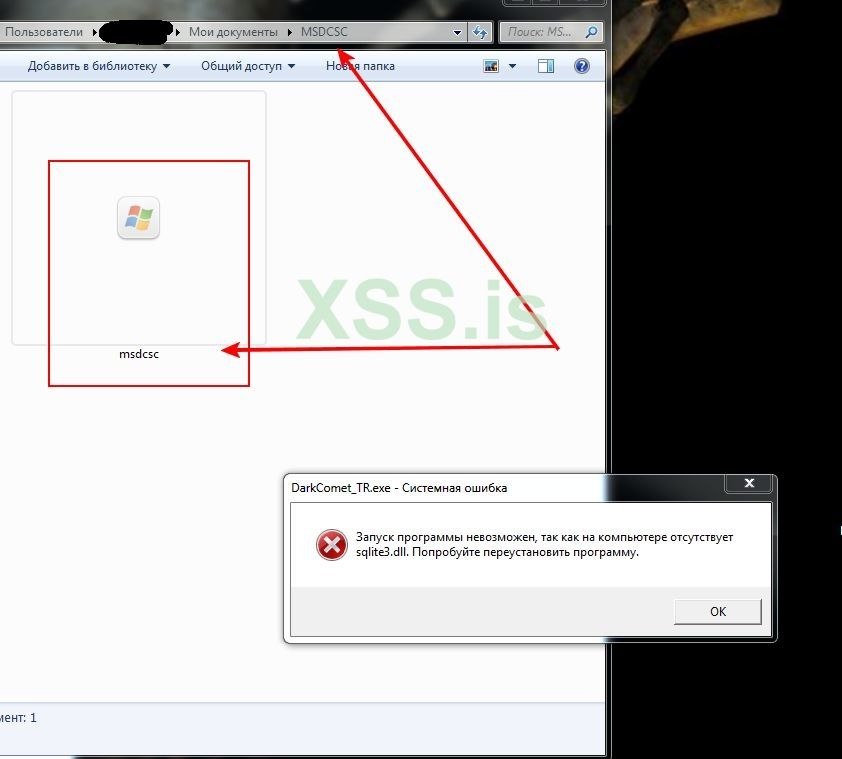

![[IMG] [IMG]](../../_assets/img/yryYBjH_608122d2.png)

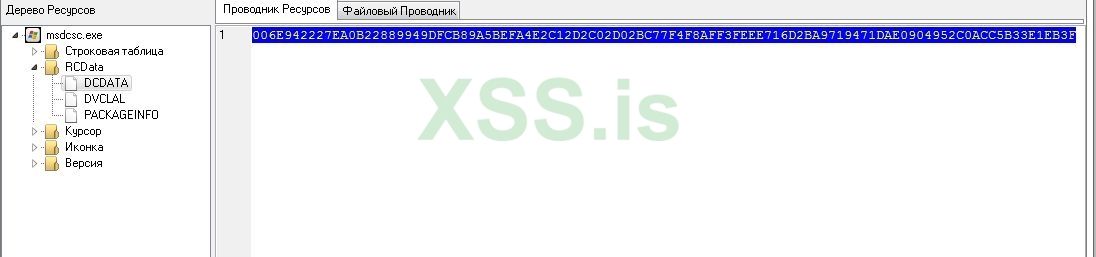

![[IMG] [IMG]](../../_assets/img/8re2CTE_38fa94d8.png)