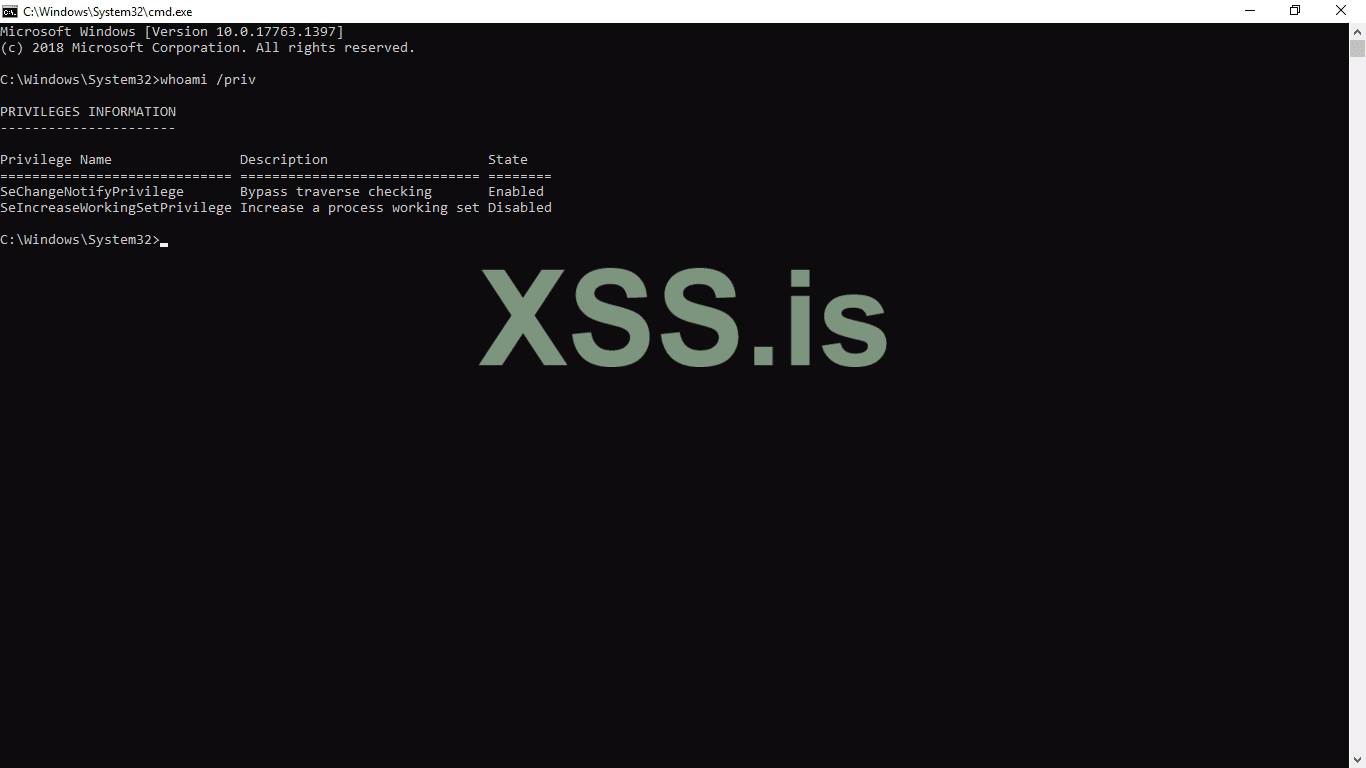

Возник вопрос, а как же получить права администратора на этом облачном сервисе? В долгих поисках и исследованиях я смог получить доступ:

1. Консоли

2. Steam Big Screen чтобы скачивать файлы с интернета

3. Доступ к графическому интерфейсу системы(кастомный GUI батник)

4. Архиватору

5. Доступ к файловому менеджеру (Explorer++)

Но все это не дает полного доступа к всему функционалу системы

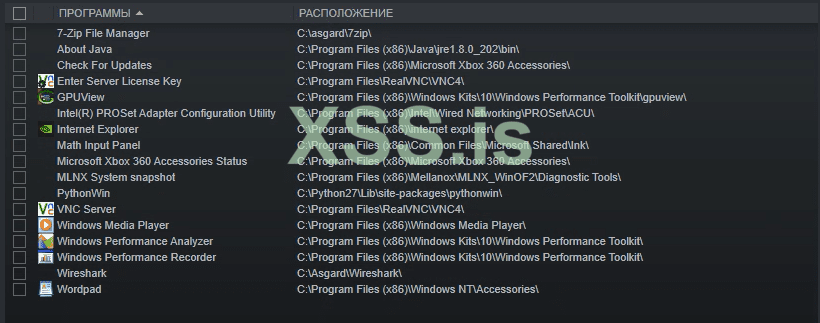

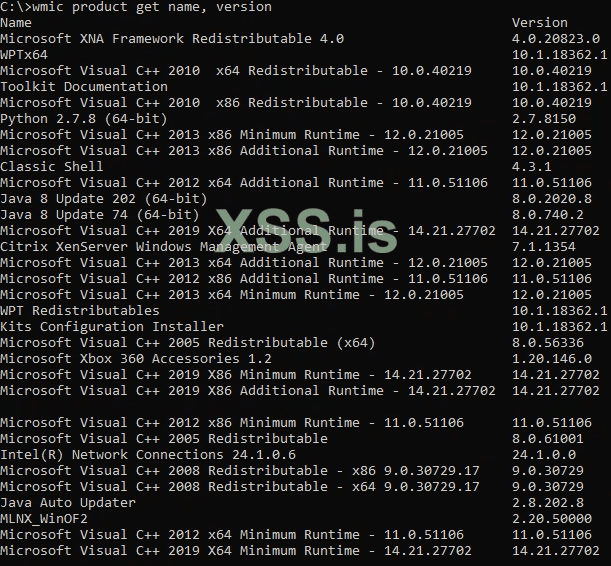

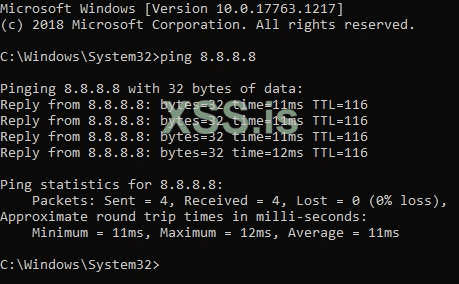

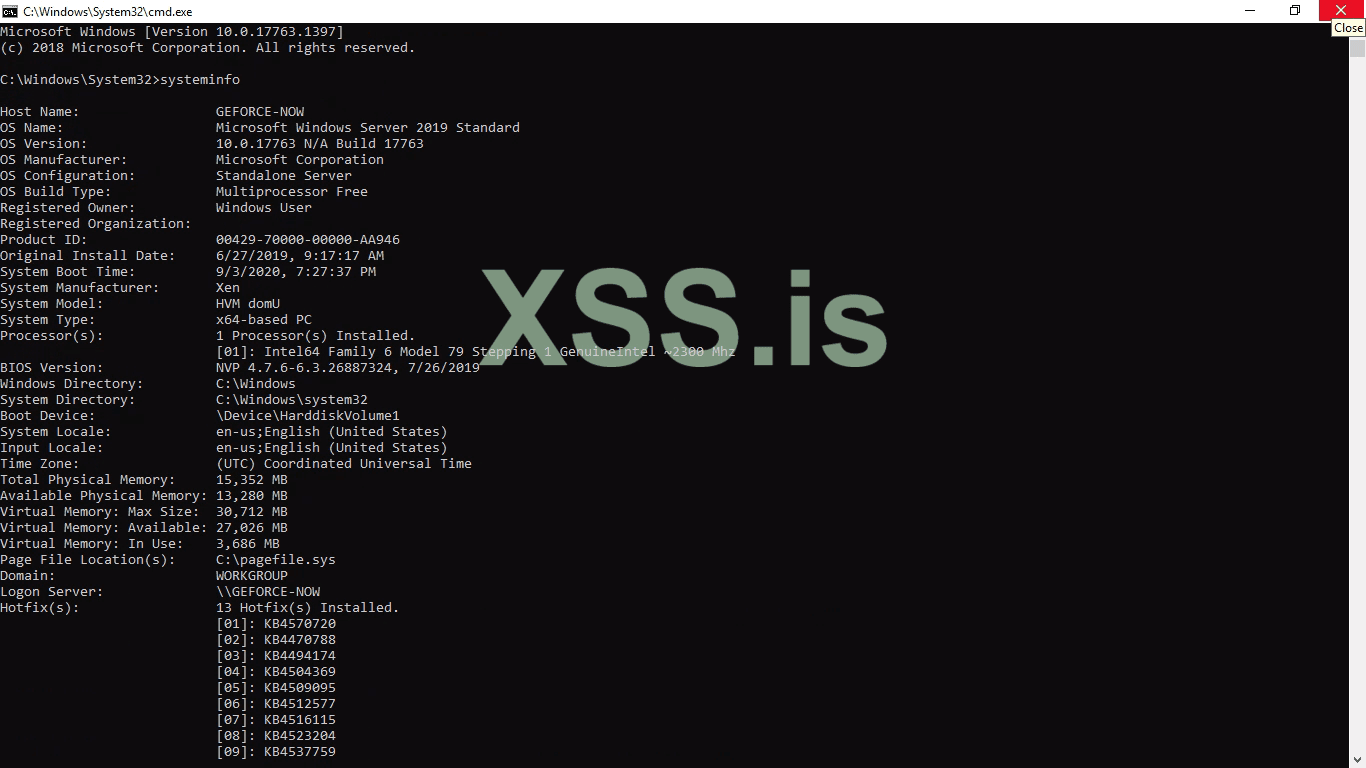

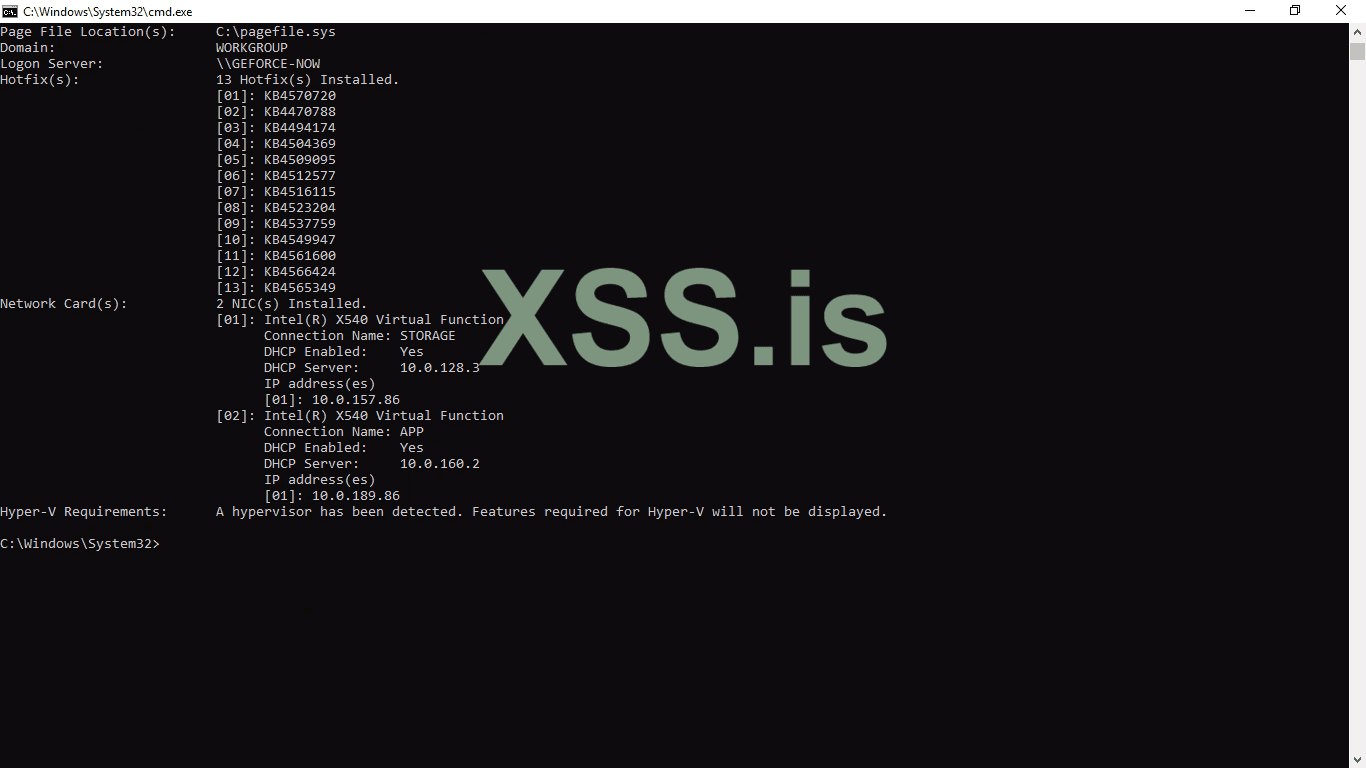

Спецификации системы добавил скриншотом ниже:

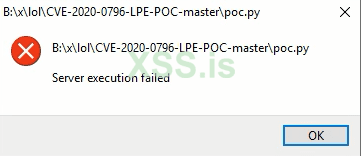

Есть ли способ получить права администратора на данной системе?

Могу предоставить все необходимые файлы для помощи в исследовании!

1. Консоли

2. Steam Big Screen чтобы скачивать файлы с интернета

3. Доступ к графическому интерфейсу системы(кастомный GUI батник)

4. Архиватору

5. Доступ к файловому менеджеру (Explorer++)

Но все это не дает полного доступа к всему функционалу системы

Спецификации системы добавил скриншотом ниже:

Есть ли способ получить права администратора на данной системе?

Могу предоставить все необходимые файлы для помощи в исследовании!

Последнее редактирование: