Итальянская компания, выставленная на Clearnet, заработала до 500 000 долларов, помогая киберпреступникам распространять вредоносное ПО с помощью облачных дисков.

Недавно мы писали о сетевом дроппере, известном как GuLoader, который очень активно распространился в 2020 году и используется для доставки вредоносных программ с помощью облачных сервисов, таких как Google Drive. Доставка вредоносных программ через облачные накопители - одна из самых быстрорастущих тенденций 2020 года.

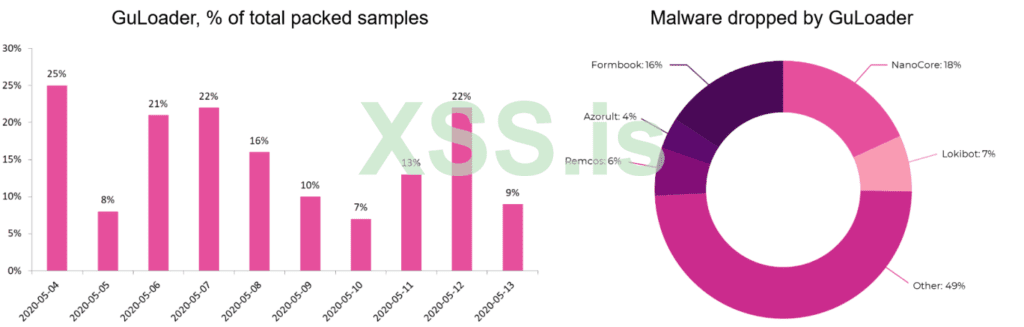

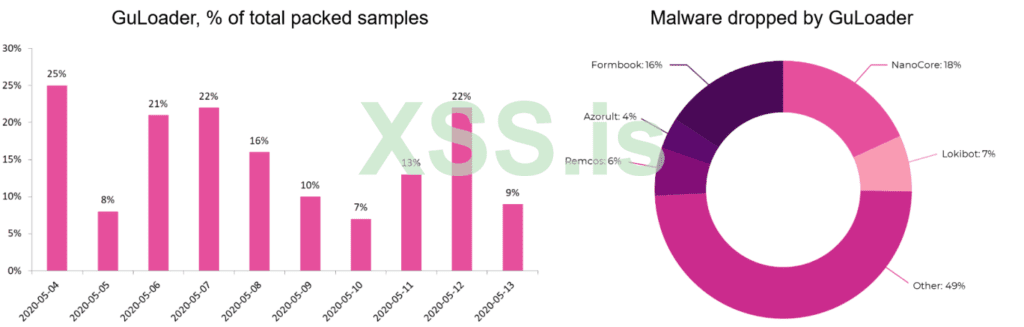

Мы видим сотни атак с участием GuLoader каждый день; до 25% всех упакованных образцов - это GuLoaders. Дроппер доставляет огромное количество типов вредоносных программ, включая различные вредоносные кампании, по-видимому, связанные со многими различными субъектами угроз.

Дроппер постоянно обновляется: мы видим новые версии с методами уклонения от песочницы, функциями рандомизации кода, шифрованием URL командного центра и дополнительным шифрованием полезной нагрузки. В результате мы можем разумно предположить, что за GuLoader стоит новый важный сервис, нацеленный на замену традиционных упаковщиков и крипторов.

Нам действительно удалось найти этот сервис, который создан и поддерживается итальянской компанией, которая претендует на полную легитимность и открытость, и даже имеет веб-сайт в Clearnet, который использует доменную зону .eu. Но обо всем по порядку.

DarkEyE

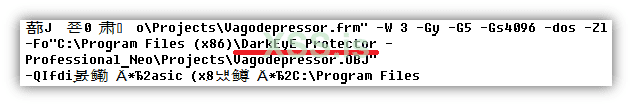

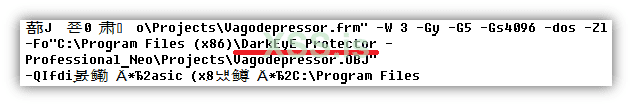

При мониторинге GuLoader мы неоднократно сталкивались с образцами, которые были обнаружены как GuLoader, но они не содержали URL для загрузки полезной нагрузки. Во время ручного анализа таких образцов мы обнаружили, что полезная нагрузка встроена в сам образец. Эти образцы связаны с DarkEyE Protector:

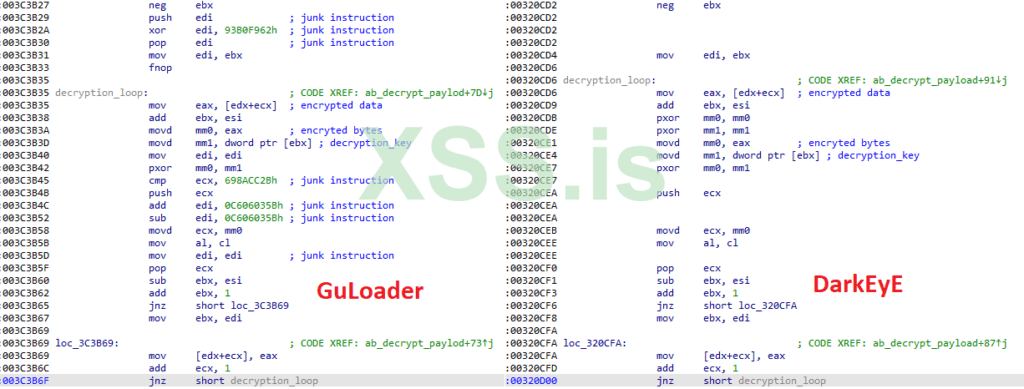

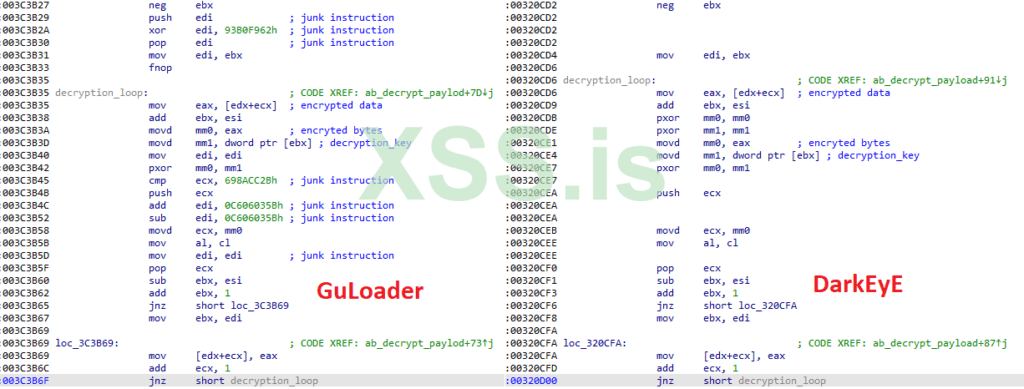

Сэмплы DarkEyE имеют много общего с сэмплами GuLoader. Они оба написаны на VisualBasic, содержат шелл-код, зашифрованный с помощью 4-байтового ключа XOR, и имеют одинаковую процедуру дешифрования полезной нагрузки:

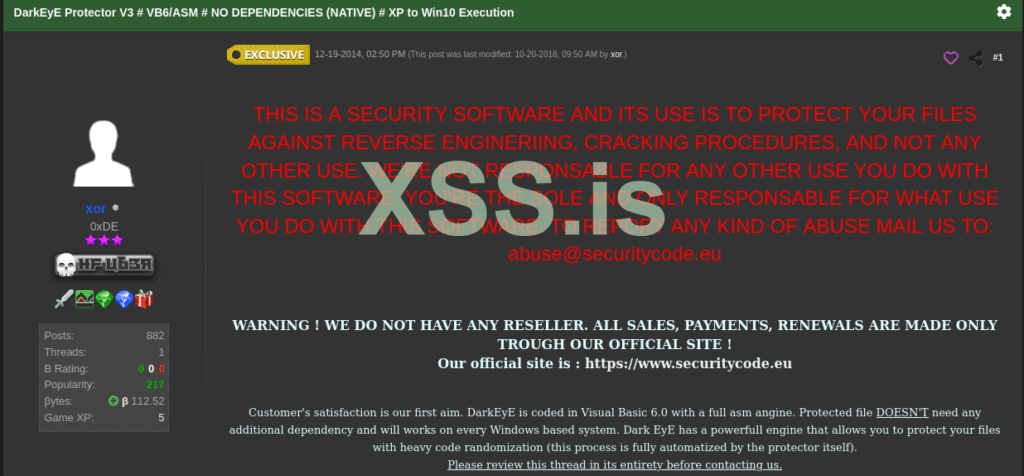

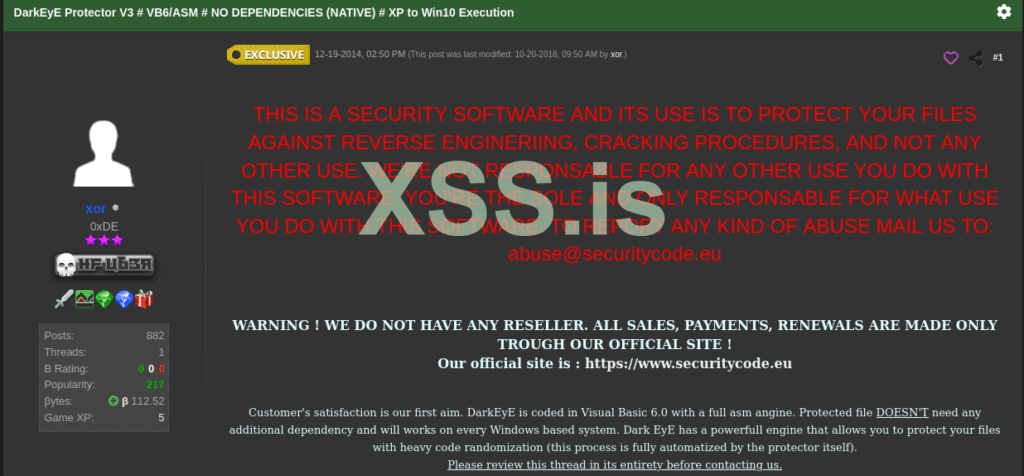

Мы искали "DarkEyE Protector" в сети и легко нашли очень старый тред 2014 года, в котором он был объявлен пользователем, известным как "xor":

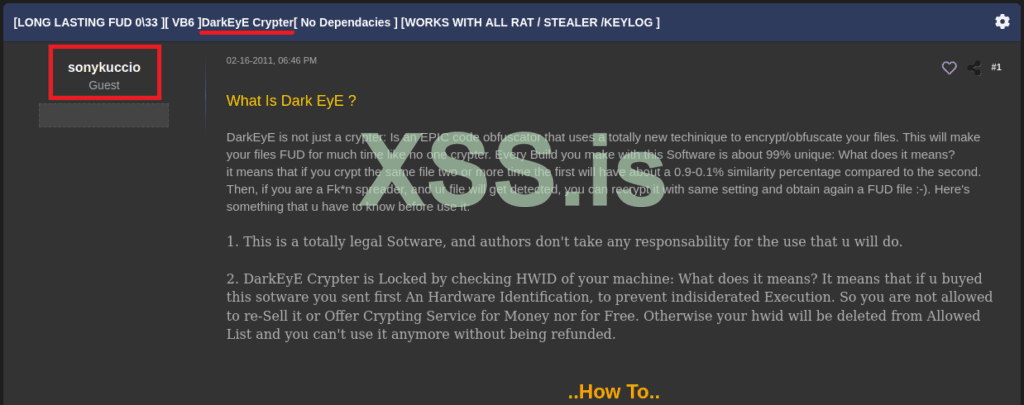

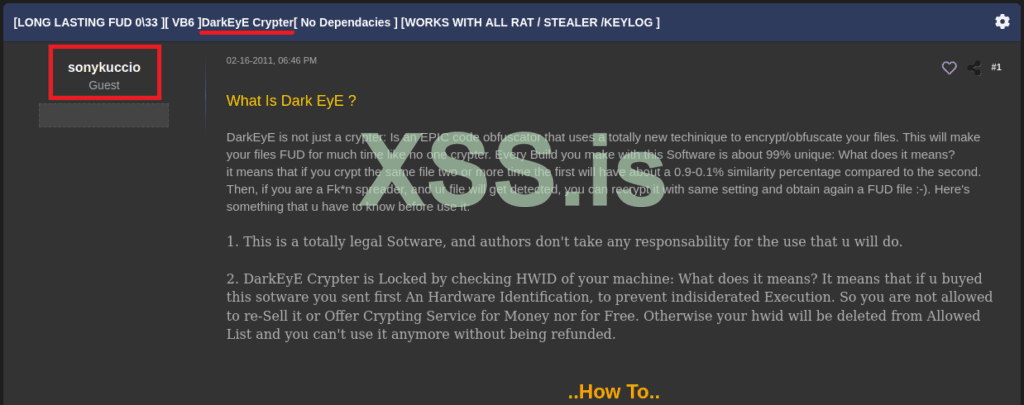

Мы также нашли несколько более ранних объявлений для DarkEyE на том же веб-сайте, которые были размещены пользователем "sonykuccio". В рекламе описывается DarkEyE как криптор, который можно использовать с различными вредоносными программами, такими как стилеры, клавиатурные шпионы и RAT (трояны удаленного доступа), и делает их полностью необнаруживаемыми для антивирусов (FUD). Это не оставляло нам никаких сомнений в том, что это программное обеспечение было разработано для защиты вредоносных программ от обнаружения антивирусами, поскольку авторы не забывают подчеркнуть, что они "не несут никакой ответственности за использование" DarkEyE:

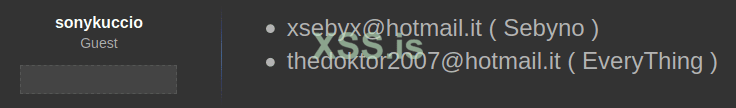

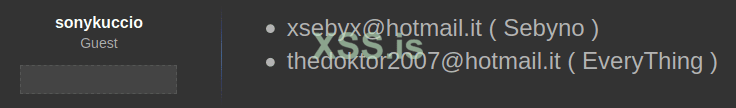

Пользователь "sonykuccio" также разместил контактные электронные письма для всех, кто заинтересован в покупке DarkEyE

Наконец, мы нашли сайт securitycode.eu, чей URL-адрес упоминается в одном из объявлений выше.

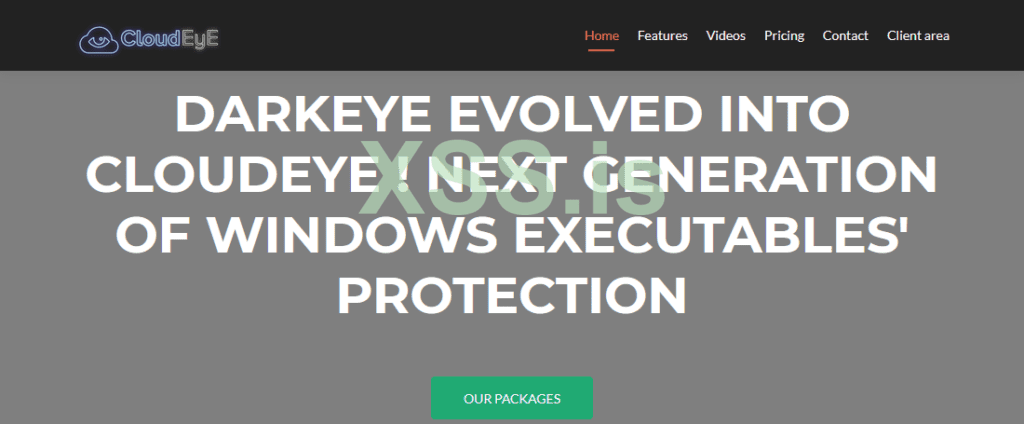

DarkEyE преваращется в CloudEyE

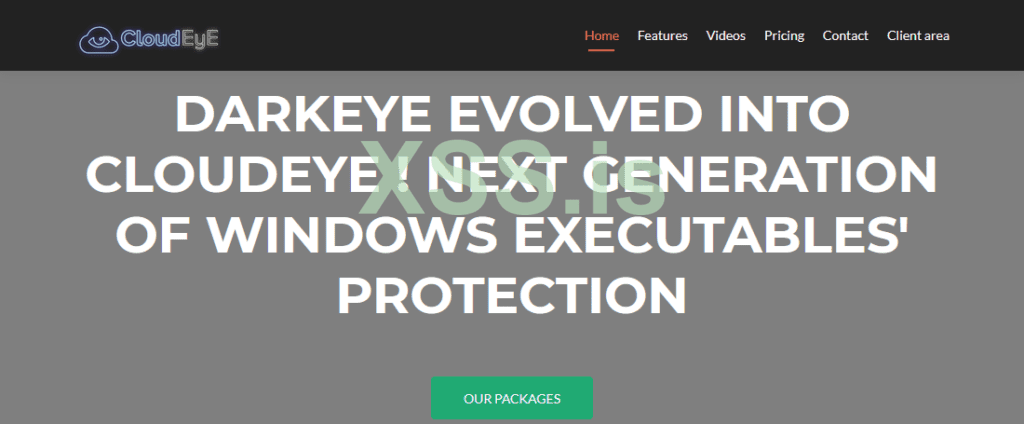

Действительно, сайт securitycode.eu подключен к DarkEyE. Однако в настоящее время этот сайт посвящен другому продукту — CloudEyE:

Компания, продающая CloudEyE, притворяется законной. Как сказано на их сайте, CloudEyE - это программное обеспечение для безопасности, предназначенное для "защиты приложений Windows от взлома, отладки, дизассемблирования, дампа".

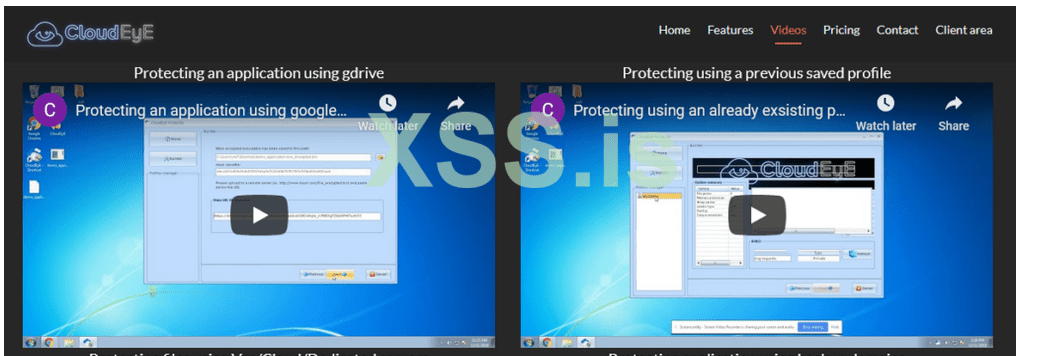

Но давайте посмотрим на остальную часть сайта securitycode.eu. Он содержит несколько видеоуроков YouTube о том, как использовать CloudEyE, и, как выяснилось, как злоупотреблять Google Drive и OneDrive:

- "Protecting an application using google drive." (

)

- "Protecting using an already exsisting project, with a saved profile." (

)

- "Protecting file using VPS/Cloud or any dedicated server." (

)

- "Protecting file using backup domains." (

)

- "CloudEyE avoiding debugging of application." (

)

- "Protecting ’putty’ application using OneDrive." (

)

- "CloudEyE memory protection in action!" (

)

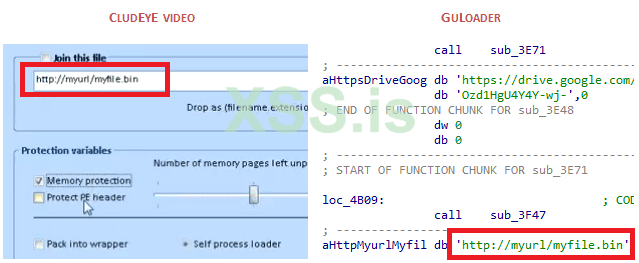

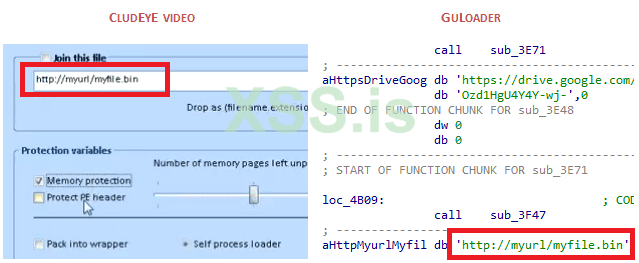

Просматривая одно из видео на этом сайте (

), мы заметили те же шаблоны URL, которые мы видели ранее в GuLoader:

Это местозаполнитель для URL, который используется в некоторых примерах GuLoader для загрузки объединенных файлов. Слишком много совпадений для нас, чтобы найти это здесь!

Мы решили получить CloudEyE, чтобы проверить, связано ли это с GuLoader.

CloudEyE

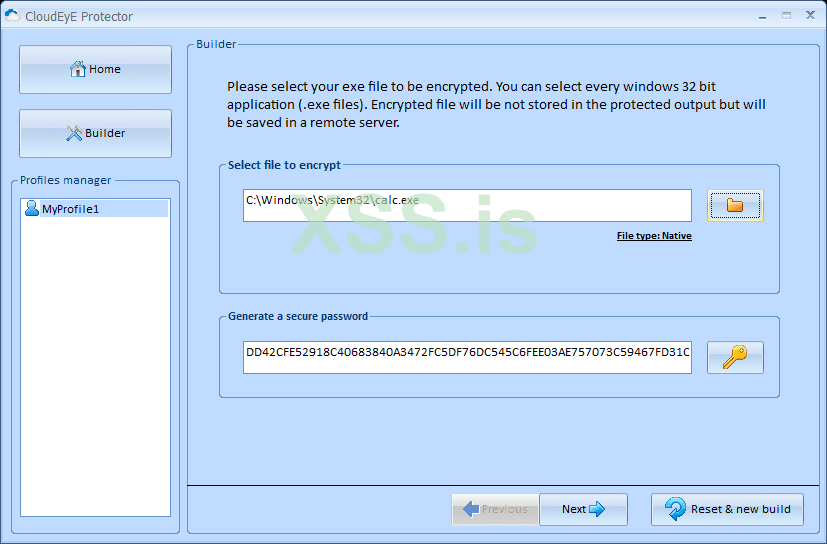

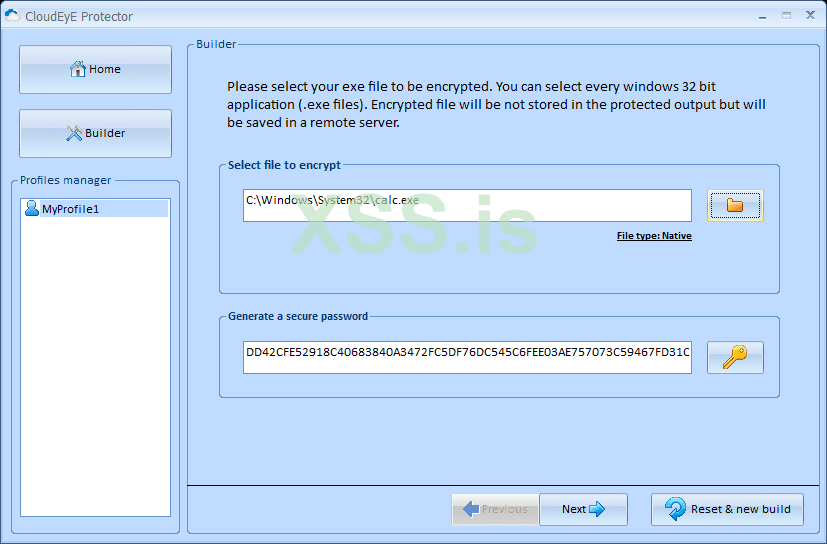

Чтобы протестировать CloueEyE Protector, мы решили зашифровать приложение calc.exe:

Ключ шифрования XOR (пароль) генерируется автоматически и не может быть введен вручную.

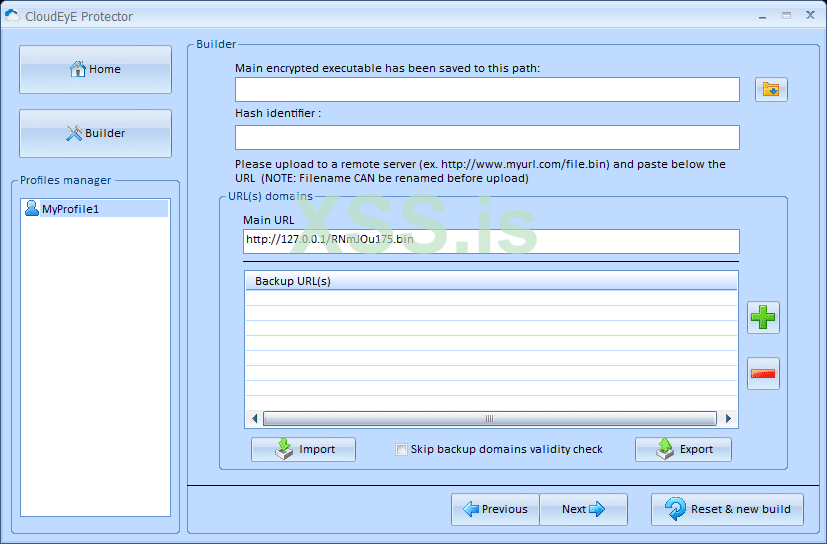

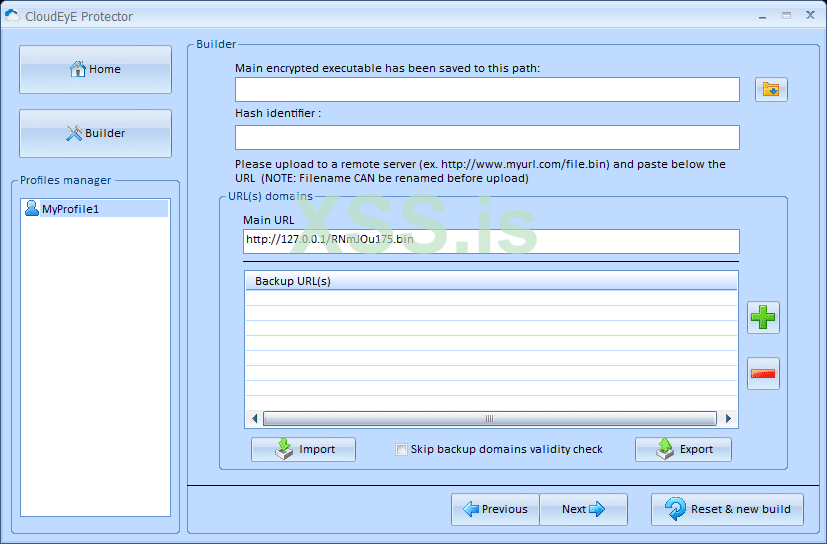

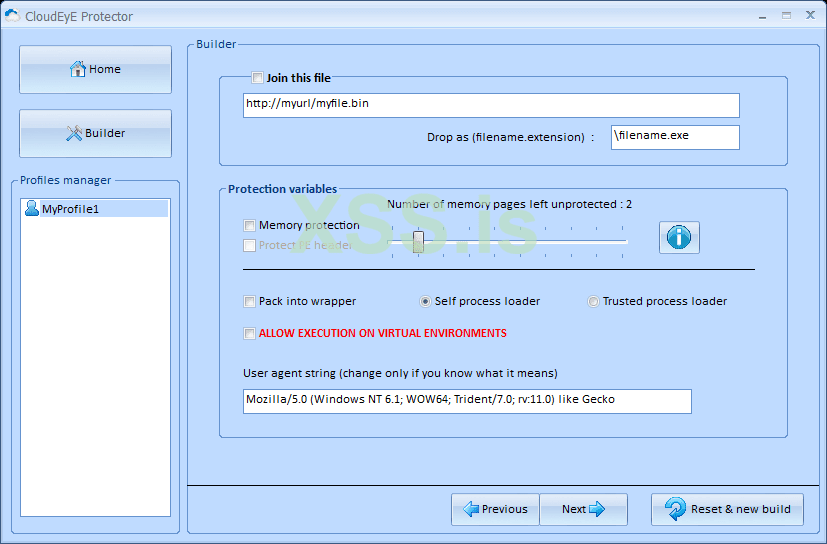

После нажатия "Next" мы получили зашифрованный файл. Затем мы поместили его на локальный HTTP-сервер и поместили URL в следующее окно:

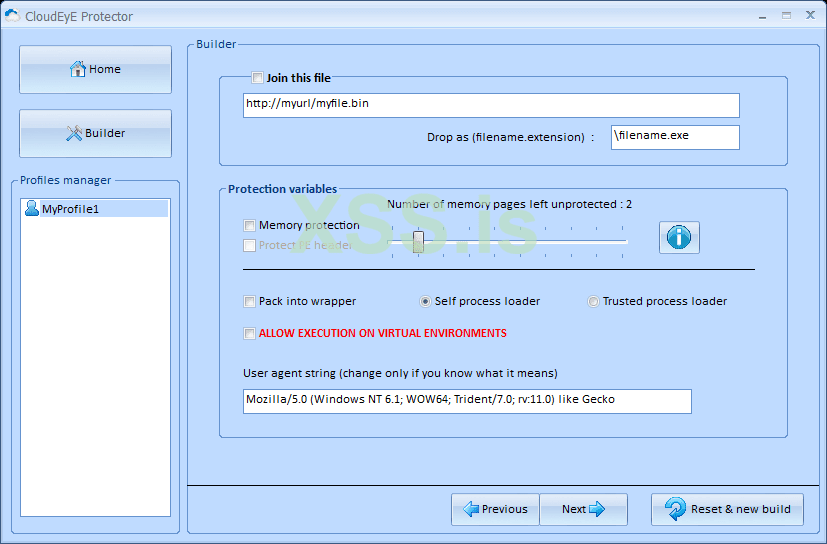

После нажатия “Next” мы видим окно с известным шаблоном URL http://myurl/myfile.bin:

Мы предполагали, что большинство клиентов не используют дополнительные параметры, поэтому решили оставить все остальное в качестве значения по умолчанию.

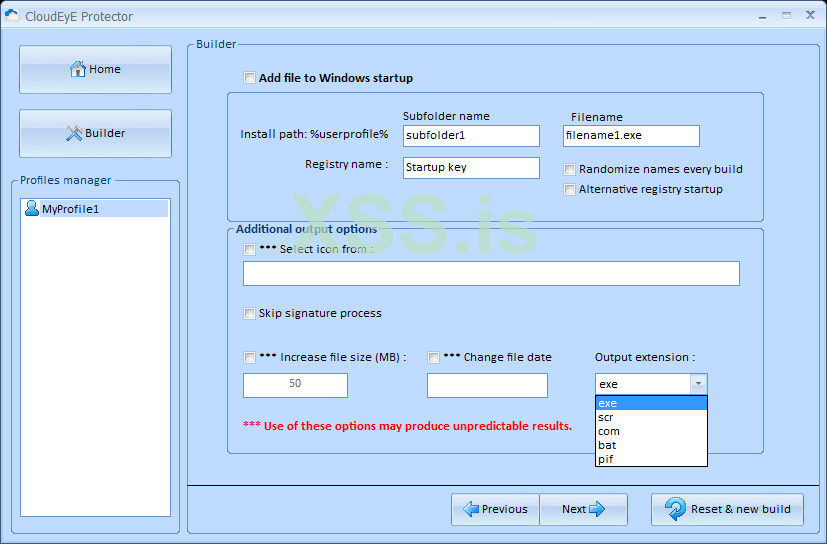

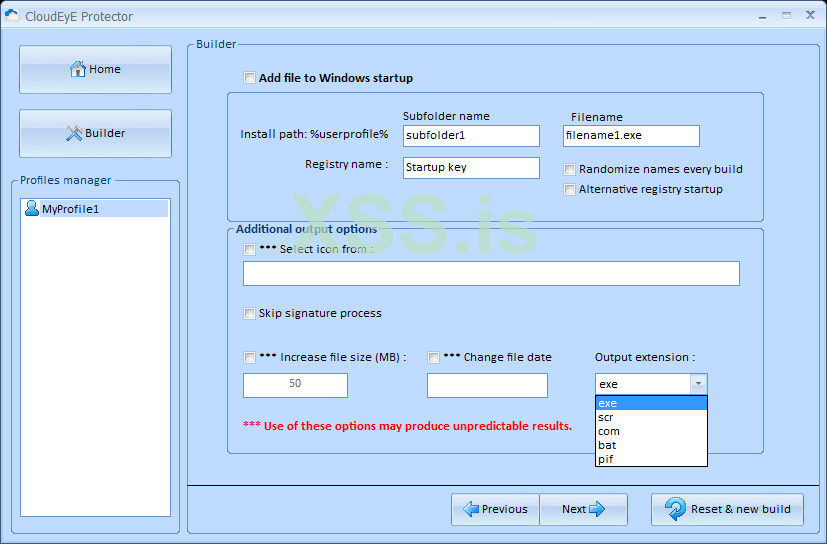

CloudEyE также позволяет настроить автозапуск, выбрать значок, изменить размер файла и выбрать расширение:

Наконец-то мы получили сборку.

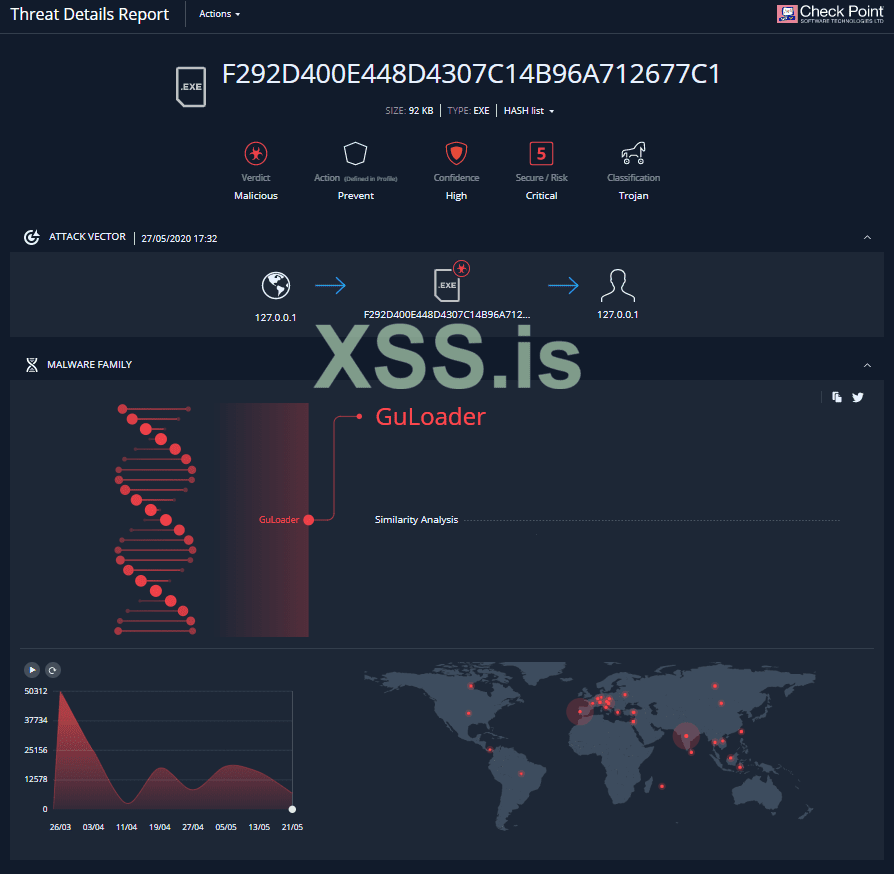

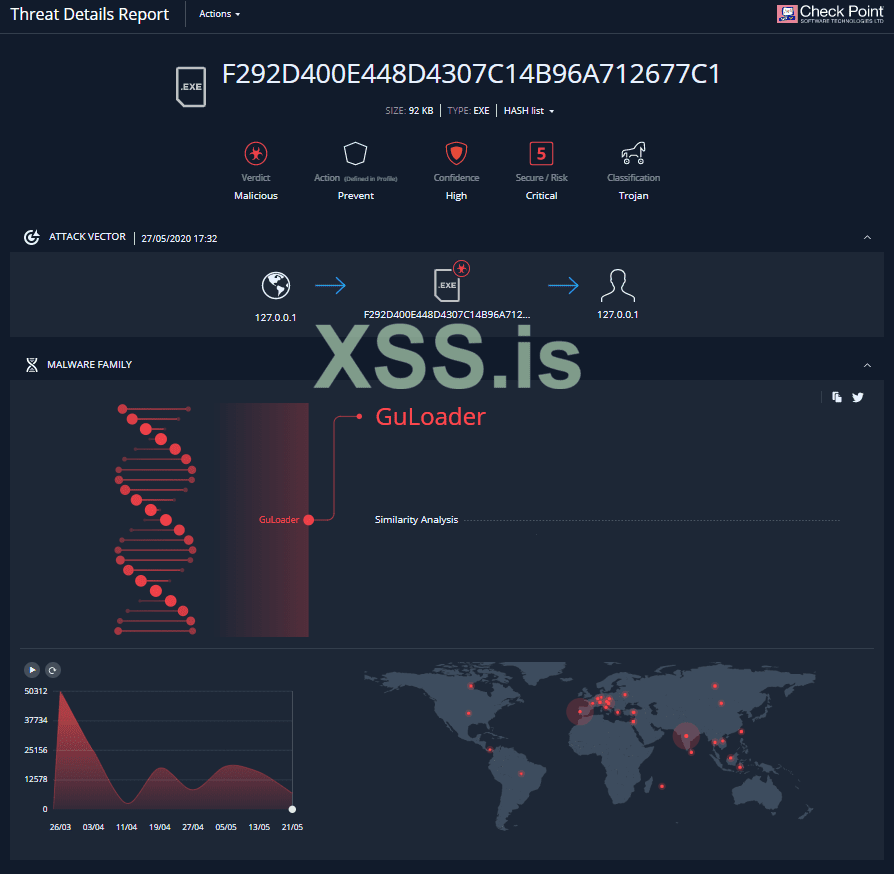

На следующем этапе мы отправили сборку в нашу песочницу и, что неудивительно, мы получили ожидаемый вердикт:

Однако для полной уверенности в том, что CloudEyE создает образцы, которые повсеместно признаны вредоносными программами GuLoader, мы решили проанализировать их вручную и сравнить с реальным образцом GuLoader, который мы видели в дикой среде.

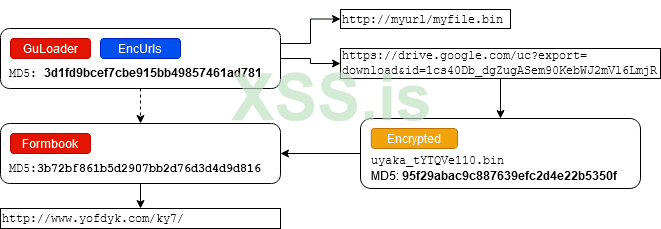

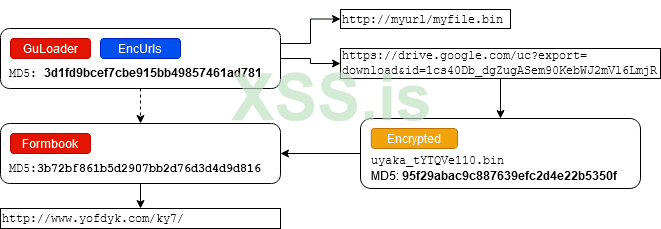

GuLoader был немного обновлен несколько недель назад. Поэтому мы выбрали один из последних сэмплов, который загружает вредоносное ПО Formbook:

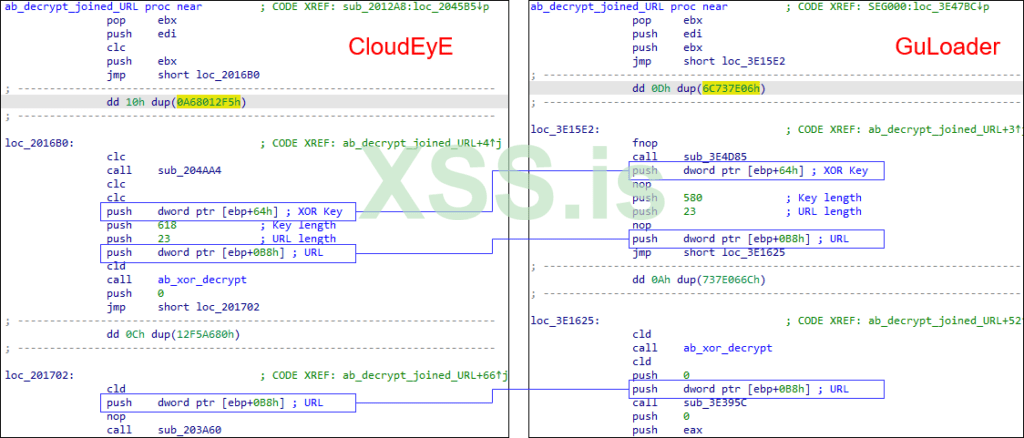

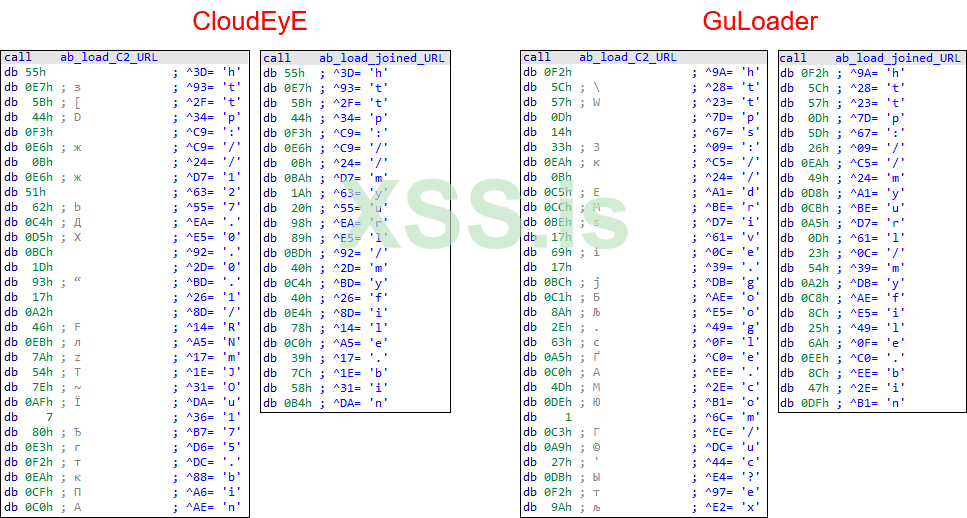

Полученный нами пример имеет ту же структуру, что и GuLoader. Как и GuLoader, он скомпилирован с Visual Basic и содержит шеллкод, зашифрованный случайным 4-байтовым ключом XOR. Поэтому мы расшифровали шеллкод из обоих примеров (CloudEyE и GuLoader).

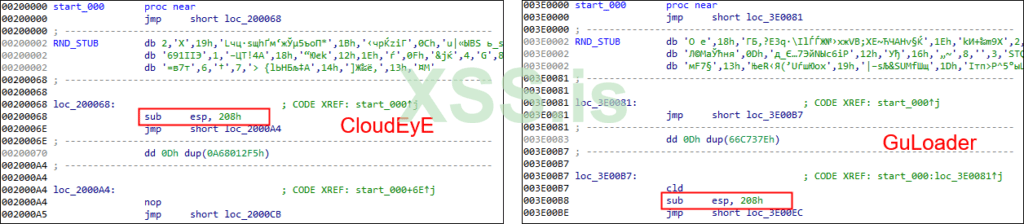

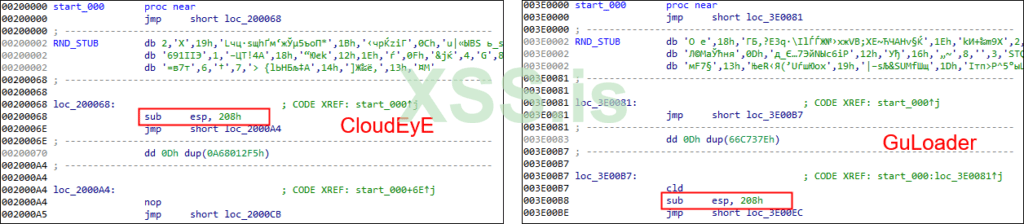

Чтобы усложнить автоматический анализ и, возможно, предотвратить автоматическое дешифрование, шеллкод начинается со случайной заглушки и начинается с перехода через эту заглушку. В обоих примерах одно и то же пространство в стеке зарезервировано для структуры с глобальными переменными.

Переменные в структуре имеют одинаковое смещение. Большинство фрагментов кода отличаются только из-за примененных методов рандомизации. Полезный код одинаков в обоих примерах.

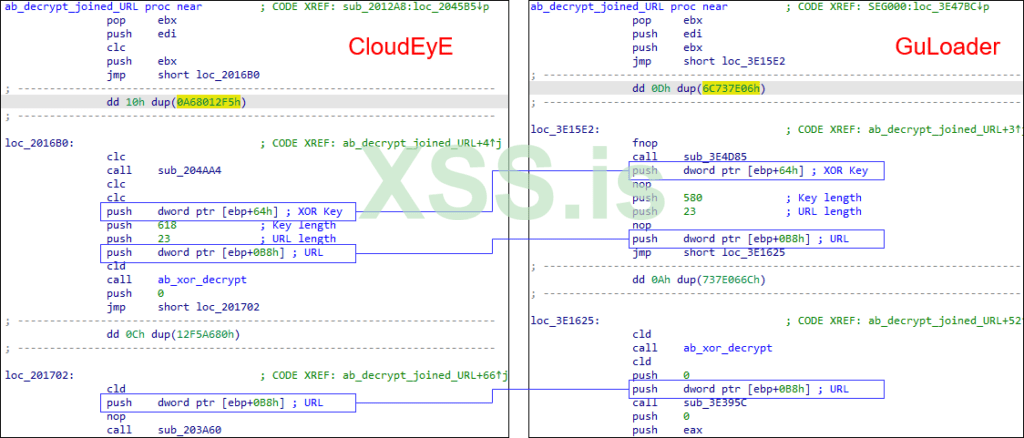

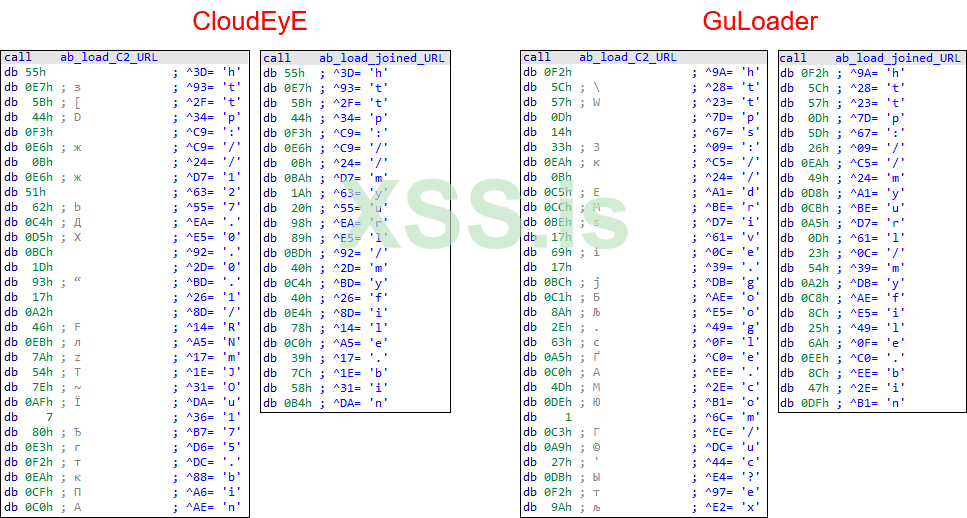

URL-адреса для загрузки полезной нагрузки и "склеенного файла" (то есть изображения-приманки) в новой версии GuLoader хранятся в зашифрованном виде. GuLoader расшифровывает URL-адреса, используя тот же ключ, который использовался для дешифрования полезной нагрузки. После извлечения ключей XOR мы можем легко найти и расшифровать URL-адреса в обоих примерах.

Таким образом, мы можем сделать вывод, что сэмплы практически идентичны и отличаются только в основном из-за примененных методов рандомизации кода.

Персоны, стоящие за CloudEyE

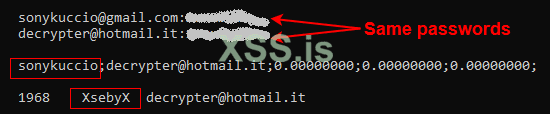

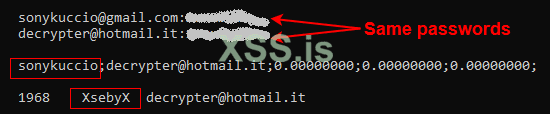

Давайте обратимся к контактным электронным письмам, опубликованным пользователем "sonykuccio" в рекламе DarkEyE:

- xsebyx@hotmail.it (Sebyno)

- thedoktor2007@hotmail.it (EveryThing)

Мы искали адреса электронной почты и имена пользователей в общедоступных базах данных об утечках электронной почты и смогли найти несколько записей, связанных с "sonykuccio":

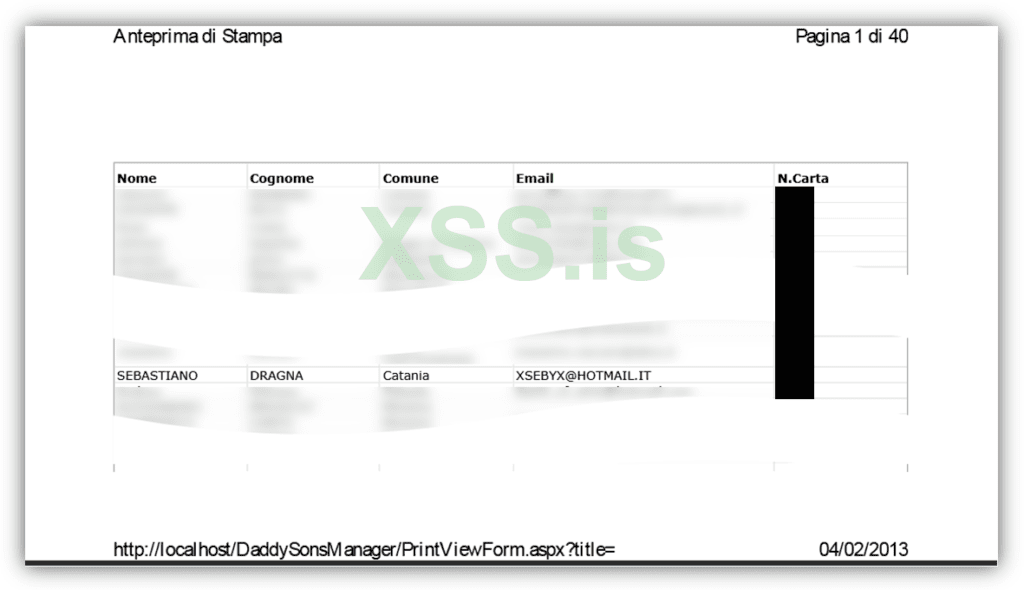

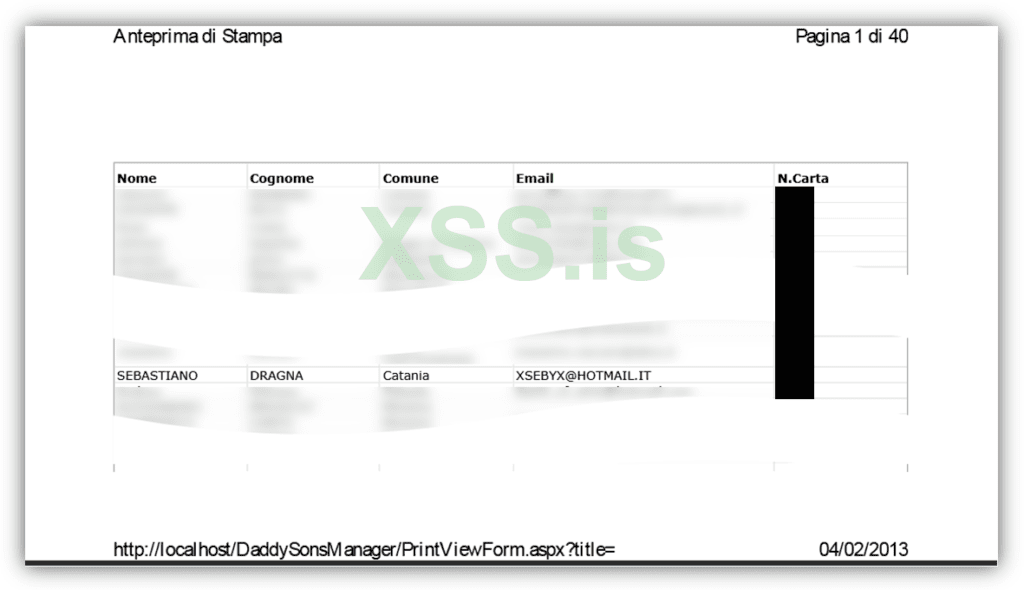

Кроме того, мы неожиданно нашли PDF-файл, содержащий множество настоящих имен и электронных писем граждан Италии, включая электронную почту "xsebyx@hotmail.it" и соответствующее имя Sebastiano Dragna

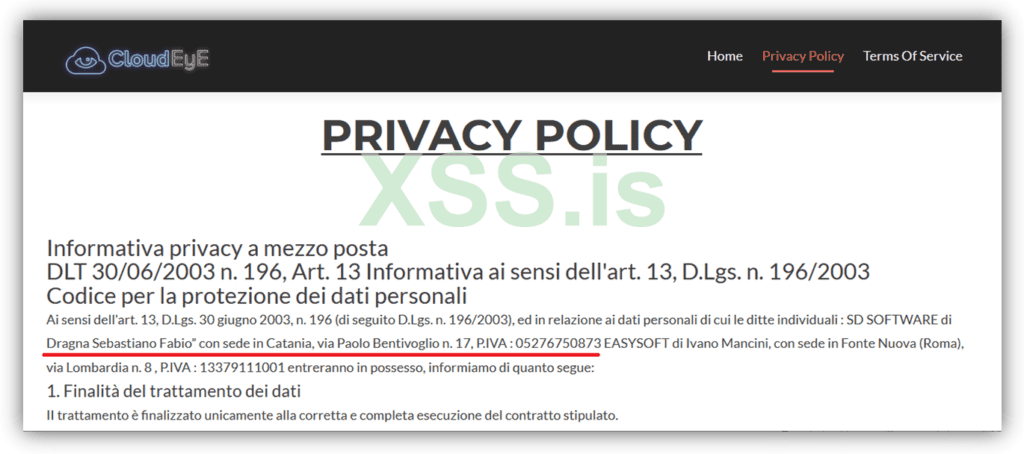

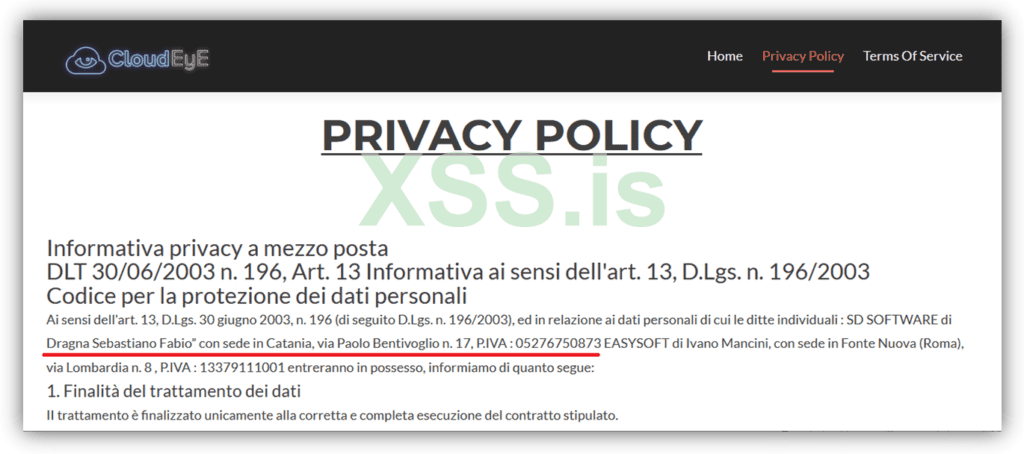

Теперь перейдем к разделу "Политика конфиденциальности" на сайте securitycode.eu. Мы видим то же имя! Владельцы этого бизнеса должны искренне верить в свою невиновность, если они решатся опубликовать настоящие имена на сайте:

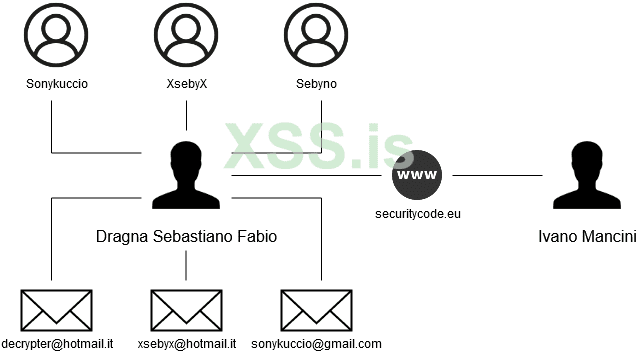

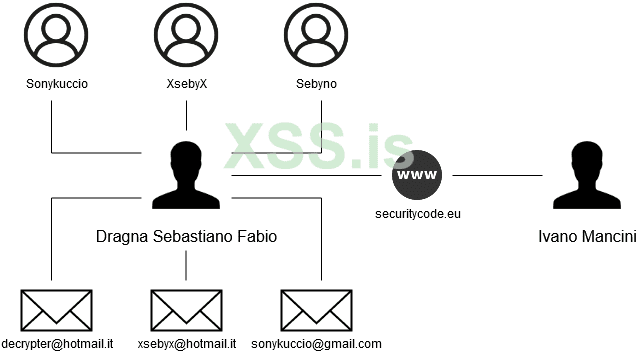

Таким образом, "sonykyccio", "xsebyx", "Sebyno", "decrypter@hotmail.it", "xsebyx@hotmail.it", "sonykuccio@gmail.com" являются аватарами и электронными письмами одного и того же лица: Dragna Sebastiano Fabio.

К сожалению, нам не удалось найти какую-либо связь между другим именем, опубликованным на сайте , и именами, используемыми на популярных хакерских форумах.

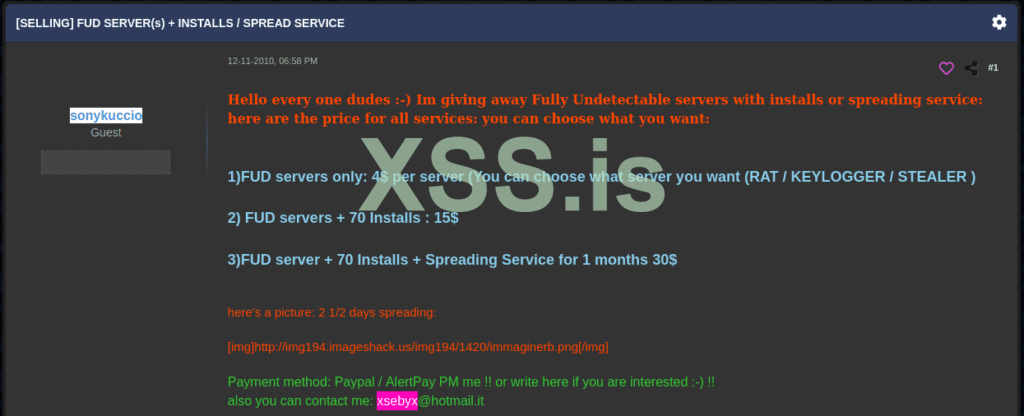

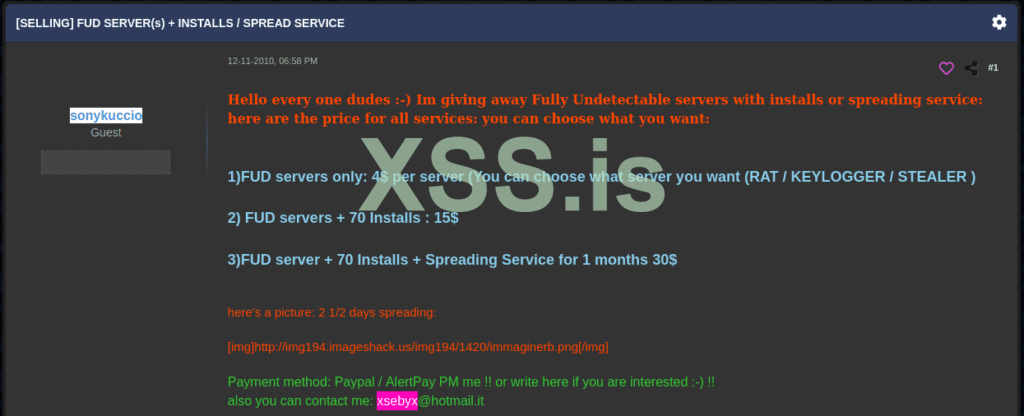

Sonykuccio - давний и признанный посетитель хакерских форумов. Мы видели, что он начал продавать DarkEyE в начале 2011 года. Но еще до создания протектора DarkEyE Sonykuccio уже предоставляла услуги по защите вредоносных программ от антивирусов (служба FUD) и службу распространения вредоносных программ:

CloudEyE и Covid-19

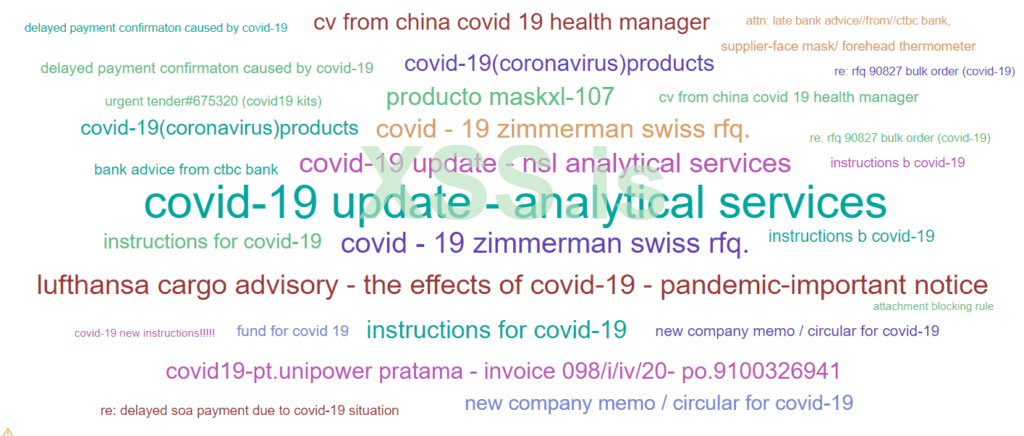

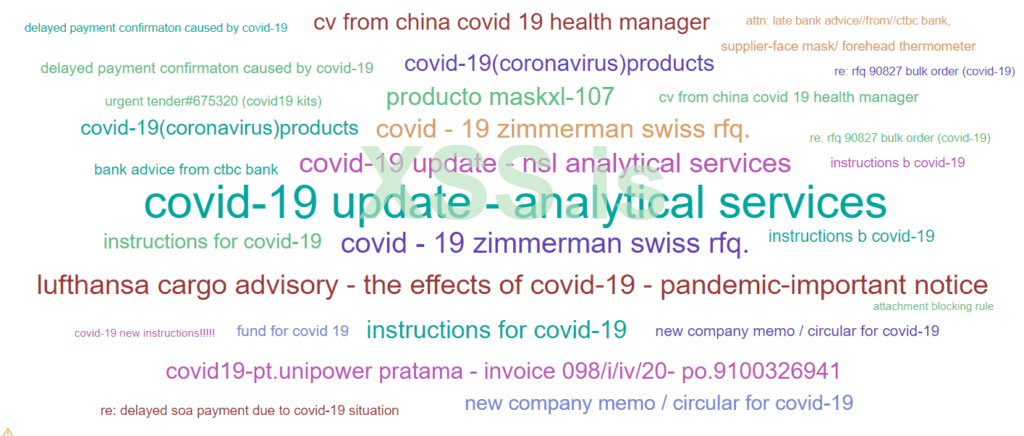

Как мы уже говорили, мы видим сотни атак каждый день в разных кампаниях. Некоторые пользователи CloudEyE цинично используют имя "Коронавирус" как способ обмануть и ввести в заблуждение жертв, используя страх и желание получить информацию о пандемии, чтобы заразить людей вредоносным ПО.

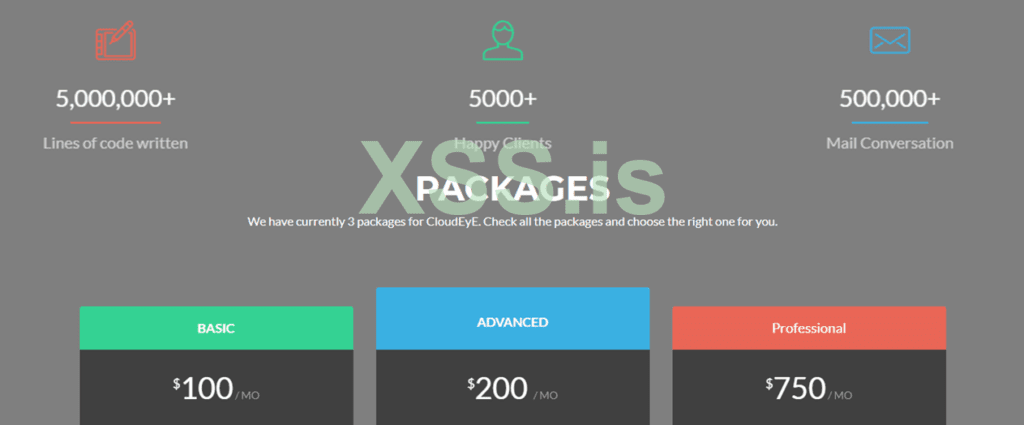

Доход

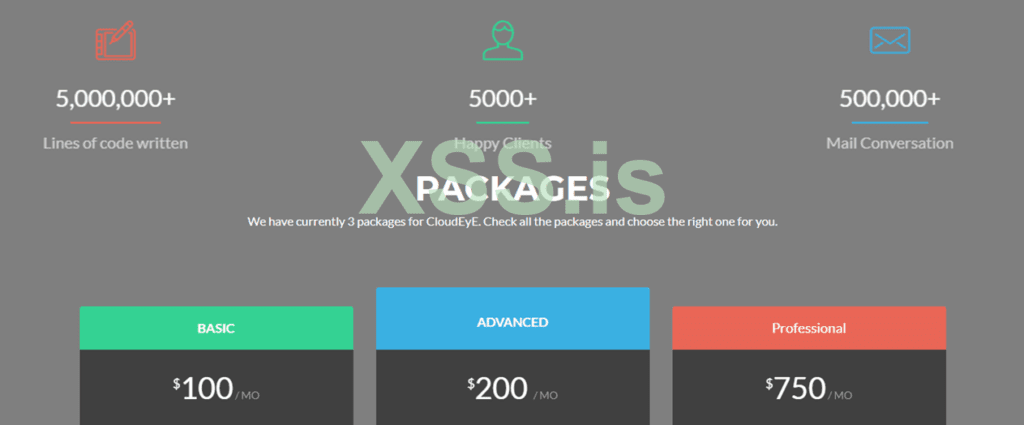

Сайт securitycode.eu утверждает, что их клиентская база превышает 5000. Поскольку они продают свой базовый пакет за 100 долларов в месяц, это позволяет нам оценить их ежемесячный доход в 500 000 долларов.

Заключение

Операции CloudEyE могут выглядеть законно, но услуга, предоставляемая CloudEyE, была общим знаменателем в тысячах атак за последний год. В туториалах, опубликованных на веб-сайте CloudEyE, показано, как хранить полезные данные на облачных дисках, таких как Google Drive и OneDrive. Облачные диски обычно выполняют антивирусную проверку и технически не позволяют загружать вредоносные программы. Однако шифрование полезной нагрузки, реализованное в CloudEyE, помогает обойти это ограничение. Рандомизация кода, методы уклонения и шифрование полезной нагрузки, используемые в CloudEyE, защищают вредоносное ПО от обнаружения многими из существующих на рынке продуктов для обеспечения безопасности. Удивительно, но такая услуга предоставляется юридически зарегистрированной итальянской компанией, которая управляет общедоступным веб-сайтом, который существует уже более четырех лет.

Многие клиенты CloudEyE являются субъектами угроз, не обладающими глубокими техническими знаниями. Они используют общедоступные вредоносные программы или утечки хакерских инструментов для кражи паролей, учетных данных, личной информации и получения контроля над средой жертвы.

Источник: https://research.checkpoint.com/2020/guloader-cloudeye/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)

Недавно мы писали о сетевом дроппере, известном как GuLoader, который очень активно распространился в 2020 году и используется для доставки вредоносных программ с помощью облачных сервисов, таких как Google Drive. Доставка вредоносных программ через облачные накопители - одна из самых быстрорастущих тенденций 2020 года.

Мы видим сотни атак с участием GuLoader каждый день; до 25% всех упакованных образцов - это GuLoaders. Дроппер доставляет огромное количество типов вредоносных программ, включая различные вредоносные кампании, по-видимому, связанные со многими различными субъектами угроз.

Дроппер постоянно обновляется: мы видим новые версии с методами уклонения от песочницы, функциями рандомизации кода, шифрованием URL командного центра и дополнительным шифрованием полезной нагрузки. В результате мы можем разумно предположить, что за GuLoader стоит новый важный сервис, нацеленный на замену традиционных упаковщиков и крипторов.

Нам действительно удалось найти этот сервис, который создан и поддерживается итальянской компанией, которая претендует на полную легитимность и открытость, и даже имеет веб-сайт в Clearnet, который использует доменную зону .eu. Но обо всем по порядку.

DarkEyE

При мониторинге GuLoader мы неоднократно сталкивались с образцами, которые были обнаружены как GuLoader, но они не содержали URL для загрузки полезной нагрузки. Во время ручного анализа таких образцов мы обнаружили, что полезная нагрузка встроена в сам образец. Эти образцы связаны с DarkEyE Protector:

Сэмплы DarkEyE имеют много общего с сэмплами GuLoader. Они оба написаны на VisualBasic, содержат шелл-код, зашифрованный с помощью 4-байтового ключа XOR, и имеют одинаковую процедуру дешифрования полезной нагрузки:

Мы искали "DarkEyE Protector" в сети и легко нашли очень старый тред 2014 года, в котором он был объявлен пользователем, известным как "xor":

Мы также нашли несколько более ранних объявлений для DarkEyE на том же веб-сайте, которые были размещены пользователем "sonykuccio". В рекламе описывается DarkEyE как криптор, который можно использовать с различными вредоносными программами, такими как стилеры, клавиатурные шпионы и RAT (трояны удаленного доступа), и делает их полностью необнаруживаемыми для антивирусов (FUD). Это не оставляло нам никаких сомнений в том, что это программное обеспечение было разработано для защиты вредоносных программ от обнаружения антивирусами, поскольку авторы не забывают подчеркнуть, что они "не несут никакой ответственности за использование" DarkEyE:

Пользователь "sonykuccio" также разместил контактные электронные письма для всех, кто заинтересован в покупке DarkEyE

Наконец, мы нашли сайт securitycode.eu, чей URL-адрес упоминается в одном из объявлений выше.

DarkEyE преваращется в CloudEyE

Действительно, сайт securitycode.eu подключен к DarkEyE. Однако в настоящее время этот сайт посвящен другому продукту — CloudEyE:

Компания, продающая CloudEyE, притворяется законной. Как сказано на их сайте, CloudEyE - это программное обеспечение для безопасности, предназначенное для "защиты приложений Windows от взлома, отладки, дизассемблирования, дампа".

Но давайте посмотрим на остальную часть сайта securitycode.eu. Он содержит несколько видеоуроков YouTube о том, как использовать CloudEyE, и, как выяснилось, как злоупотреблять Google Drive и OneDrive:

- "Protecting an application using google drive." (

- "Protecting using an already exsisting project, with a saved profile." (

- "Protecting file using VPS/Cloud or any dedicated server." (

- "Protecting file using backup domains." (

- "CloudEyE avoiding debugging of application." (

- "Protecting ’putty’ application using OneDrive." (

- "CloudEyE memory protection in action!" (

Просматривая одно из видео на этом сайте (

Это местозаполнитель для URL, который используется в некоторых примерах GuLoader для загрузки объединенных файлов. Слишком много совпадений для нас, чтобы найти это здесь!

Мы решили получить CloudEyE, чтобы проверить, связано ли это с GuLoader.

CloudEyE

Чтобы протестировать CloueEyE Protector, мы решили зашифровать приложение calc.exe:

Ключ шифрования XOR (пароль) генерируется автоматически и не может быть введен вручную.

После нажатия "Next" мы получили зашифрованный файл. Затем мы поместили его на локальный HTTP-сервер и поместили URL в следующее окно:

После нажатия “Next” мы видим окно с известным шаблоном URL http://myurl/myfile.bin:

Мы предполагали, что большинство клиентов не используют дополнительные параметры, поэтому решили оставить все остальное в качестве значения по умолчанию.

CloudEyE также позволяет настроить автозапуск, выбрать значок, изменить размер файла и выбрать расширение:

Наконец-то мы получили сборку.

На следующем этапе мы отправили сборку в нашу песочницу и, что неудивительно, мы получили ожидаемый вердикт:

Однако для полной уверенности в том, что CloudEyE создает образцы, которые повсеместно признаны вредоносными программами GuLoader, мы решили проанализировать их вручную и сравнить с реальным образцом GuLoader, который мы видели в дикой среде.

GuLoader был немного обновлен несколько недель назад. Поэтому мы выбрали один из последних сэмплов, который загружает вредоносное ПО Formbook:

Полученный нами пример имеет ту же структуру, что и GuLoader. Как и GuLoader, он скомпилирован с Visual Basic и содержит шеллкод, зашифрованный случайным 4-байтовым ключом XOR. Поэтому мы расшифровали шеллкод из обоих примеров (CloudEyE и GuLoader).

Чтобы усложнить автоматический анализ и, возможно, предотвратить автоматическое дешифрование, шеллкод начинается со случайной заглушки и начинается с перехода через эту заглушку. В обоих примерах одно и то же пространство в стеке зарезервировано для структуры с глобальными переменными.

Переменные в структуре имеют одинаковое смещение. Большинство фрагментов кода отличаются только из-за примененных методов рандомизации. Полезный код одинаков в обоих примерах.

URL-адреса для загрузки полезной нагрузки и "склеенного файла" (то есть изображения-приманки) в новой версии GuLoader хранятся в зашифрованном виде. GuLoader расшифровывает URL-адреса, используя тот же ключ, который использовался для дешифрования полезной нагрузки. После извлечения ключей XOR мы можем легко найти и расшифровать URL-адреса в обоих примерах.

Таким образом, мы можем сделать вывод, что сэмплы практически идентичны и отличаются только в основном из-за примененных методов рандомизации кода.

Персоны, стоящие за CloudEyE

Давайте обратимся к контактным электронным письмам, опубликованным пользователем "sonykuccio" в рекламе DarkEyE:

- xsebyx@hotmail.it (Sebyno)

- thedoktor2007@hotmail.it (EveryThing)

Мы искали адреса электронной почты и имена пользователей в общедоступных базах данных об утечках электронной почты и смогли найти несколько записей, связанных с "sonykuccio":

Кроме того, мы неожиданно нашли PDF-файл, содержащий множество настоящих имен и электронных писем граждан Италии, включая электронную почту "xsebyx@hotmail.it" и соответствующее имя Sebastiano Dragna

Теперь перейдем к разделу "Политика конфиденциальности" на сайте securitycode.eu. Мы видим то же имя! Владельцы этого бизнеса должны искренне верить в свою невиновность, если они решатся опубликовать настоящие имена на сайте:

Таким образом, "sonykyccio", "xsebyx", "Sebyno", "decrypter@hotmail.it", "xsebyx@hotmail.it", "sonykuccio@gmail.com" являются аватарами и электронными письмами одного и того же лица: Dragna Sebastiano Fabio.

К сожалению, нам не удалось найти какую-либо связь между другим именем, опубликованным на сайте , и именами, используемыми на популярных хакерских форумах.

Sonykuccio - давний и признанный посетитель хакерских форумов. Мы видели, что он начал продавать DarkEyE в начале 2011 года. Но еще до создания протектора DarkEyE Sonykuccio уже предоставляла услуги по защите вредоносных программ от антивирусов (служба FUD) и службу распространения вредоносных программ:

CloudEyE и Covid-19

Как мы уже говорили, мы видим сотни атак каждый день в разных кампаниях. Некоторые пользователи CloudEyE цинично используют имя "Коронавирус" как способ обмануть и ввести в заблуждение жертв, используя страх и желание получить информацию о пандемии, чтобы заразить людей вредоносным ПО.

Доход

Сайт securitycode.eu утверждает, что их клиентская база превышает 5000. Поскольку они продают свой базовый пакет за 100 долларов в месяц, это позволяет нам оценить их ежемесячный доход в 500 000 долларов.

Заключение

Операции CloudEyE могут выглядеть законно, но услуга, предоставляемая CloudEyE, была общим знаменателем в тысячах атак за последний год. В туториалах, опубликованных на веб-сайте CloudEyE, показано, как хранить полезные данные на облачных дисках, таких как Google Drive и OneDrive. Облачные диски обычно выполняют антивирусную проверку и технически не позволяют загружать вредоносные программы. Однако шифрование полезной нагрузки, реализованное в CloudEyE, помогает обойти это ограничение. Рандомизация кода, методы уклонения и шифрование полезной нагрузки, используемые в CloudEyE, защищают вредоносное ПО от обнаружения многими из существующих на рынке продуктов для обеспечения безопасности. Удивительно, но такая услуга предоставляется юридически зарегистрированной итальянской компанией, которая управляет общедоступным веб-сайтом, который существует уже более четырех лет.

Многие клиенты CloudEyE являются субъектами угроз, не обладающими глубокими техническими знаниями. Они используют общедоступные вредоносные программы или утечки хакерских инструментов для кражи паролей, учетных данных, личной информации и получения контроля над средой жертвы.

Источник: https://research.checkpoint.com/2020/guloader-cloudeye/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)