Введение

Недавно компания Check Point Research обнаружила новые доказательства продолжающейся операции кибершпионажа против нескольких национальных правительственных организаций в Азиатско-Тихоокеанском регионе (APAC). Эта операция, которую мы смогли отнести к группе APT Naikon, использовала новый бэкдор под названием Aria-body, чтобы взять под контроль сети жертв.

В 2015 году обширный отчет ThreatConnect и Defense Group (https://threatconnect.com/blog/camerashy-intro/) показал инфраструктуру группы APT и даже разоблачил одного из членов группы. Со времени появления этого отчета не было обнаружено никаких новых данных о дальнейшей деятельности группы, предполагающей, что они либо замолчали, либо усилили акцент на скрытности, либо резко изменили свою методологию действий. То есть до сих пор.

В следующем отчете мы опишем тактику, методы, процедуры и инфраструктуру, которые использовались группой APT Naikon в течение 5 лет с момента последнего отчета, и предложим некоторое представление о том, как они смогли оставаться под наблюдением.

Прицеливание

Сравнивая с ранее сообщенной деятельностью, мы можем сделать вывод, что группа Naikon APT постоянно нацеливалась на тот же регион в последнее десятилетие. В операциях после первоначального отчета за 2015 год мы наблюдали использование бэкдора под названием Aria-body против нескольких национальных правительств, включая Австралию, Индонезию, Филиппины, Вьетнам, Таиланд, Мьянму и Бруней.

В число целевых государственных учреждений входят министерства иностранных дел, министерства науки и техники, а также государственные компании. Интересно отметить, что группа расширяет свои позиции на различных правительствах в рамках APAC, начиная атаки одного правительственного субъекта, который уже был взломан, чтобы попытаться заразить другое. В одном случае иностранное посольство неосознанно отправило зараженные вредоносным ПО документы правительству принимающей страны, показывающие, как хакеры используют доверенные, известные контакты и используют их для проникновения в новые организации и расширения своей шпионской сети.

С учетом характеристик жертв и возможностей, представленных группой, очевидно, что цель группы состоит в сборе разведданных и слежке за странами, правительства которых они нацелены. Это включает в себя не только обнаружение и сбор конкретных документов с зараженных компьютеров и сетей внутри правительственных учреждений, но также извлечение данных со съемных носителей, создание снимков экрана и запись ключей, и, конечно же, сбор украденных данных для шпионажа. И если этого было недостаточно, чтобы избежать обнаружения при доступе к удаленным серверам через чувствительные правительственные сети, группа скомпрометировала и использовала серверы в зараженных министерствах в качестве серверов управления и контроля для сбора, ретрансляции и маршрутизации похищенных данных.

Цепочки Инфекций

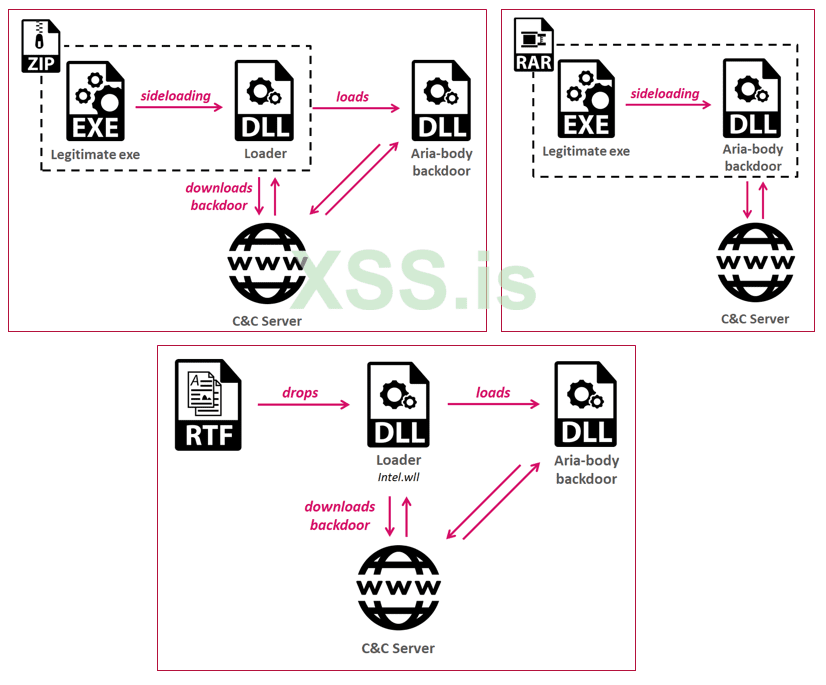

В ходе нашего исследования мы были свидетелями нескольких различных инфекционных цепочек, используемых для доставки тела бэкдора Aria. Наше расследование началось, когда мы обнаружили вредоносное электронное письмо, отправленное из правительственного посольства в APAC правительству штата Австралия под названием The Indians Way.doc. Этот RTF-файл, который был заражен компоновщиком эксплойтов RoyalRoad (https://nao-sec.org/2020/01/an-overhead-view-of-the-royal-road.html), помещает загрузчик intel.wll в папку запуска Word на целевом ПК. Загрузчик, в свою очередь, пытается загрузить и выполнить следующую полезную нагрузку с сайта spool.jtjewifyn.сom.

Это не первый случай, когда мы сталкиваемся с этой версией вредоносного программного обеспечения RoyalRoad, которое удаляет имя файла intel.wll - группа Vicious Panda APT, деятельность которой мы рассмотрели (https://research.checkpoint.com/2020/vicious-panda-the-covid-campaign/) в марте 2020 года, использует очень похожий вариант.

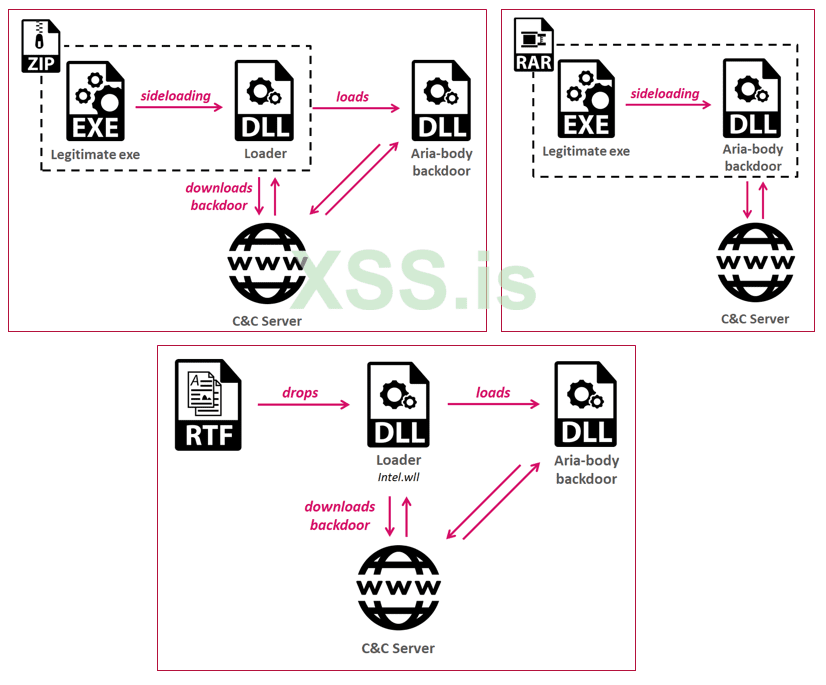

В целом, во время нашего исследования мы наблюдали несколько различных методов заражения:

- RTF-файл, взятый на вооружение RoyalRoad.

- Архивные файлы, которые содержат легитимный исполняемый файл и вредоносную DLL, для использования в технике перехвата DLL с использованием легитимных исполняемых файлов, таких как Outlook и прокси Avast, для загрузки вредоносной DLL.

- напрямую через исполняемый файл, который служит загрузчиком.

Примеры инфекционных цепочек

Инфраструктура

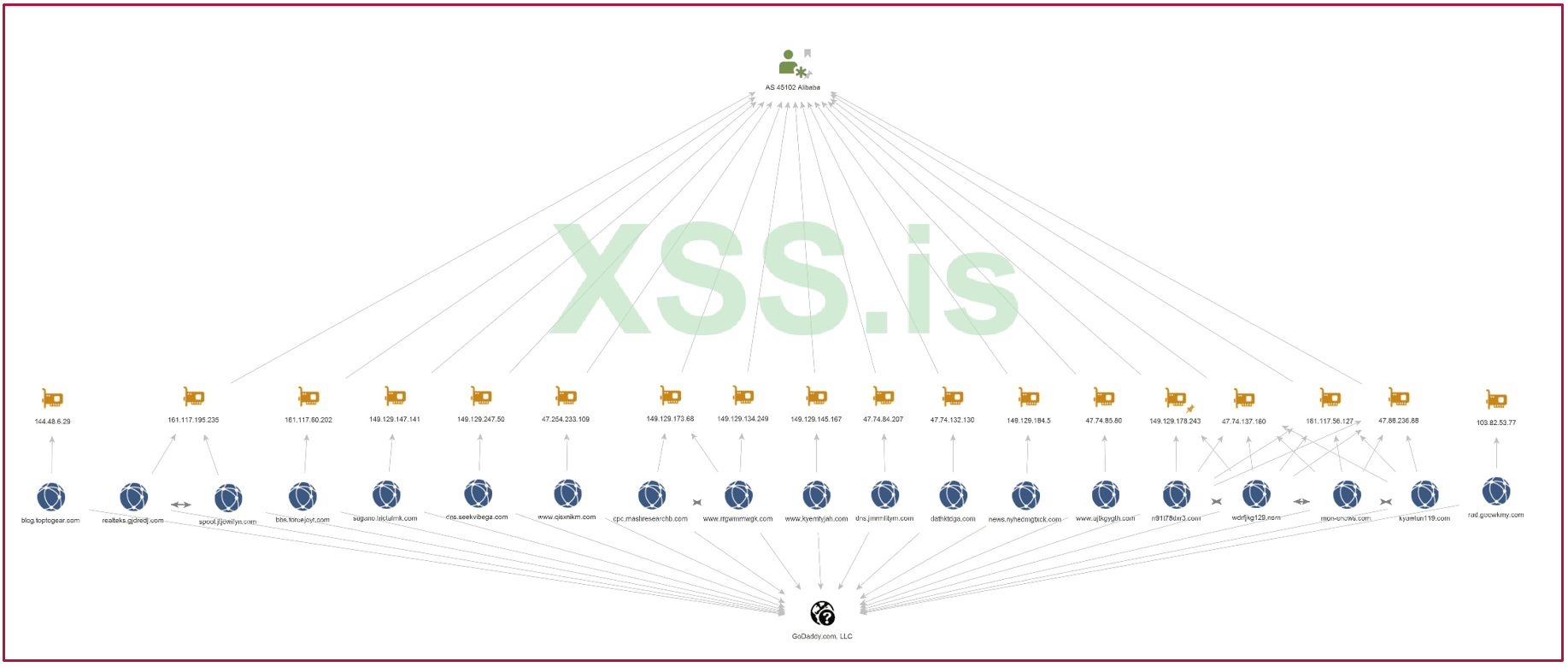

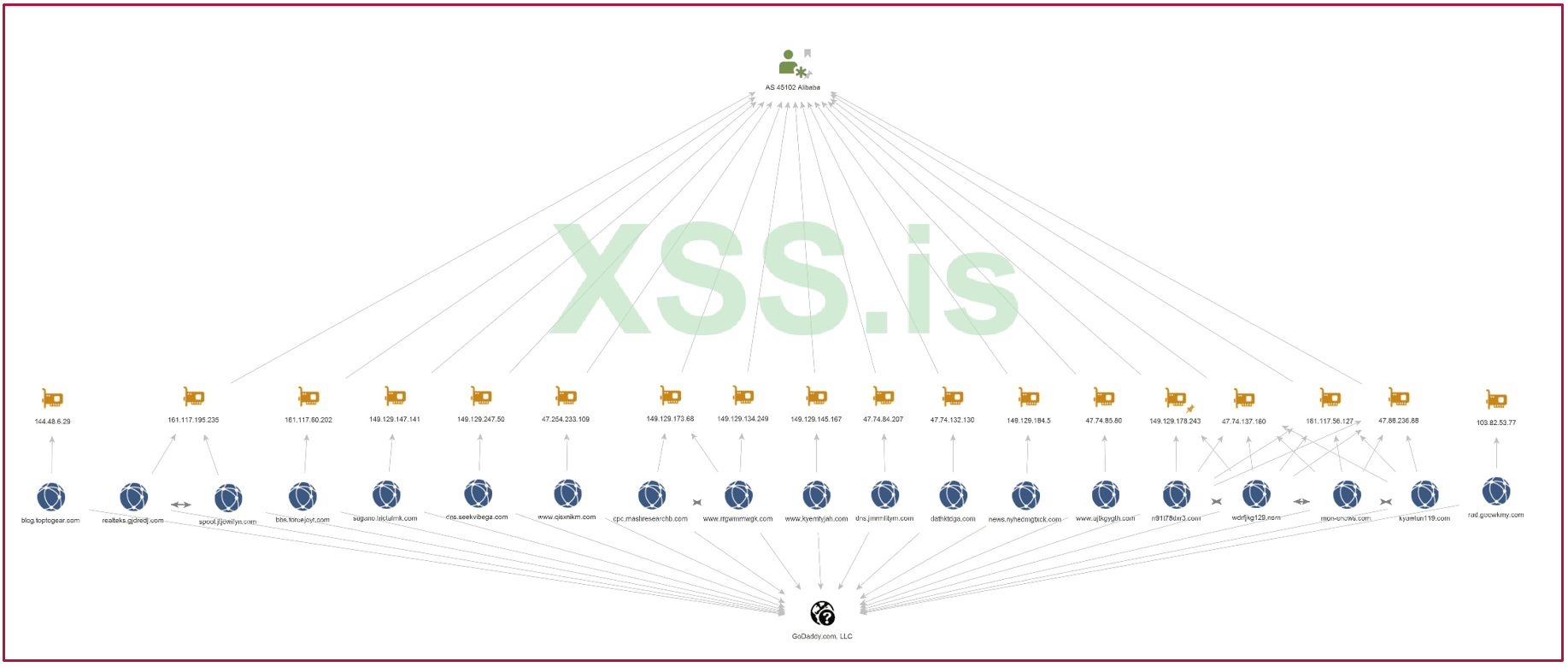

В недавних операциях злоумышленники использовали те же услуги хостинга и DNS для большинства своих серверов C&C: GoDaddy в качестве регистратора и Alibaba для размещения инфраструктуры. В нескольких случаях злоумышленники даже использовали один и тот же IP-адрес более чем с одним доменом:

Полный обзор всей инфраструктуры доступен ниже.

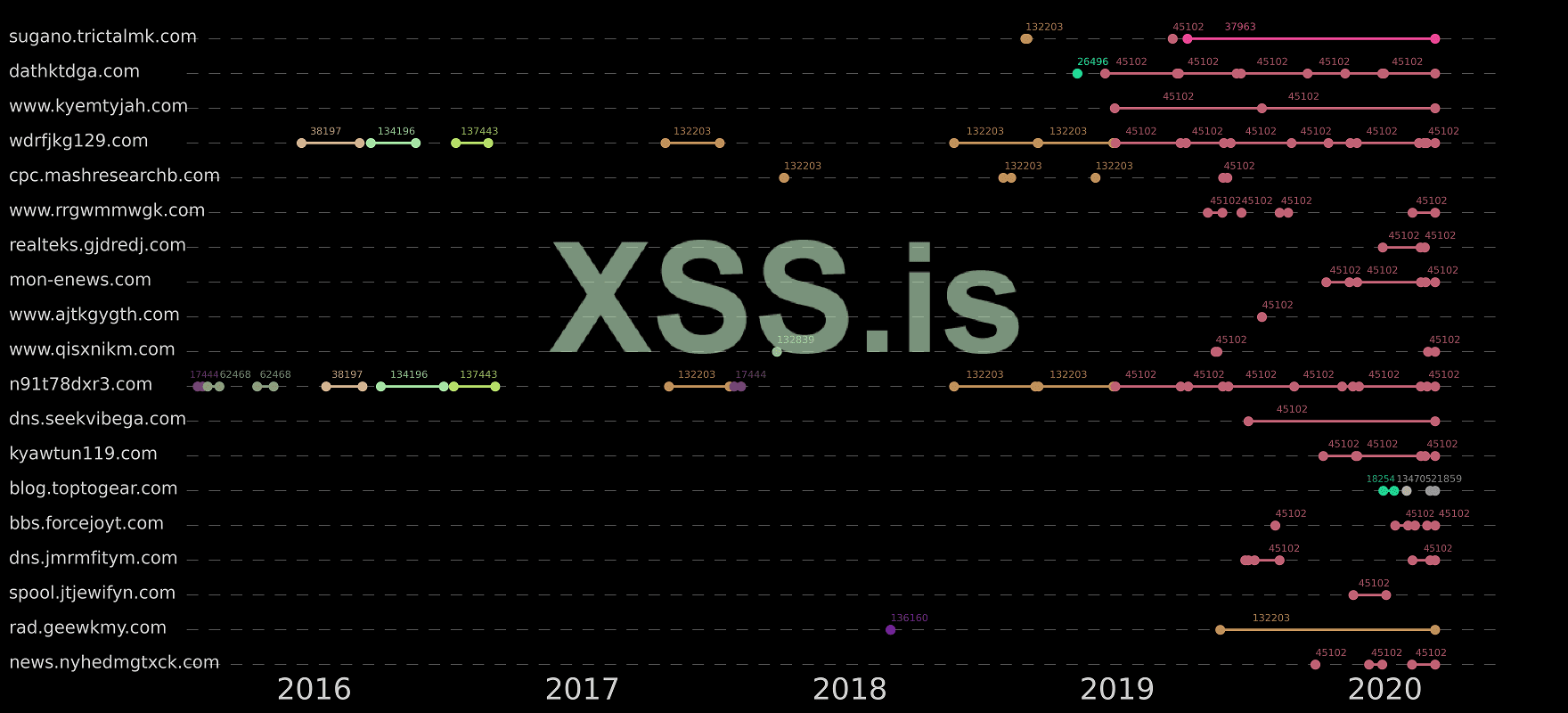

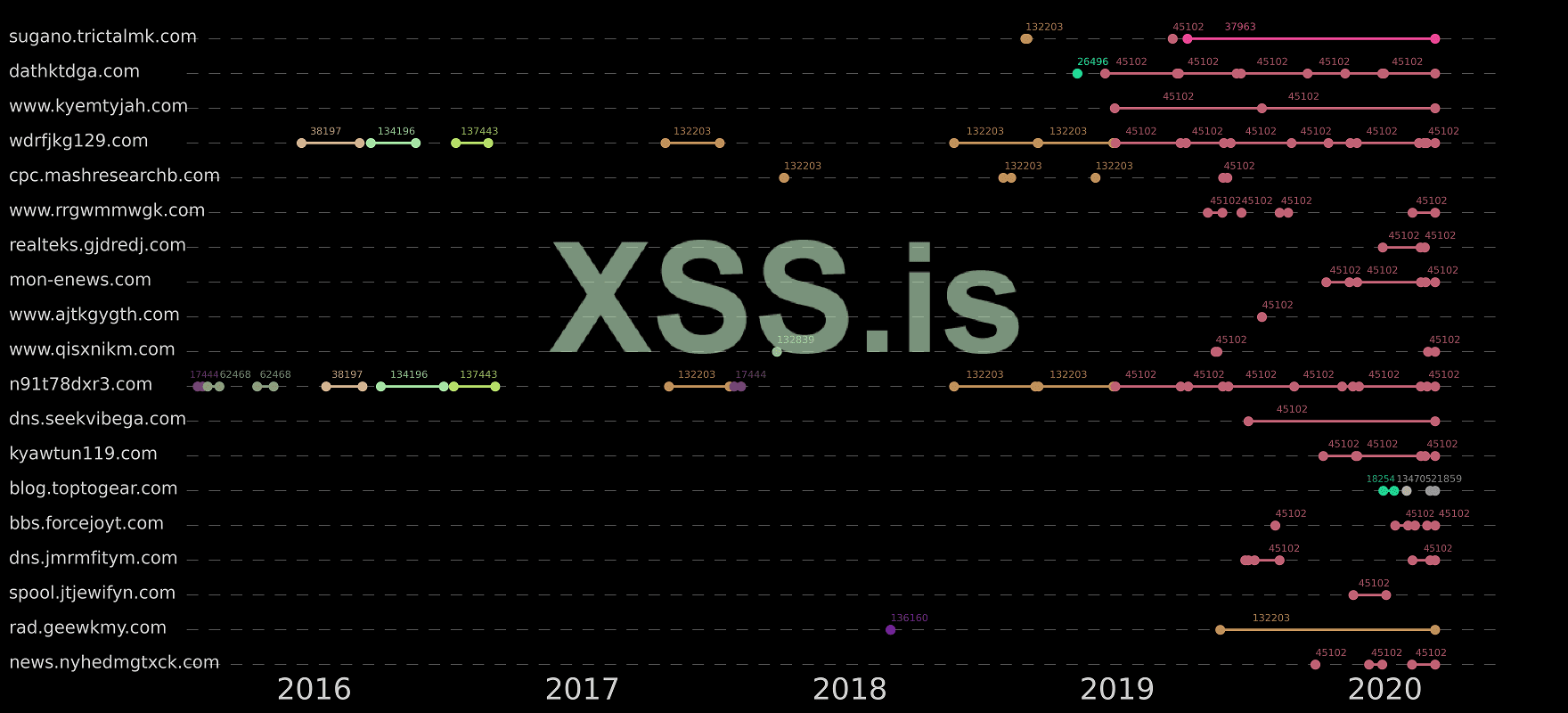

Чтобы получить более четкое представление о том, как злоумышленники использовали свою инфраструктуру на протяжении многих лет, мы нанесли на карту различные вредоносные домены в соответствии с ASN, на котором они размещались, на основе периодической пассивной информации DNS. Результаты представлены на рисунке ниже:

Замечания:

- Несколько доменов были использованы очень давно.

- Несколько доменов перешли на одну и ту же новую автономную систему за короткий промежуток времени.

- С 2019 года большая часть инфраструктуры была сосредоточена на автономной системе 45102 (Alibaba).

- В некоторых случаях злоумышленники меняли IP-адрес/сервер на одной и той же автономной системе (представленном двумя последовательными случайными номерами ASN на графике).

Кроме того, одним из наиболее интересных свойств инфраструктуры, которое мы наблюдали, является возможное использование взломанных государственных инфраструктур в качестве серверов контроля и управления. В одном из проанализированных нами примеров, outllib.dll (63d64cd53f6da3fd6c5065b2902a0162), существует резервный сервер C&C, настроенный как 202.90.141.25 - IP, принадлежащий филиалу науки и техники Филиппин.

Анализ инструментов

В следующем разделе мы углубимся в технический анализ бэкдора Aria-body, используемого в течение всего наблюдаемого действия, а также анализ исполняемого файла загрузчика, который предшествует этому.

Использование загрузчика на ранней стадии заражения позволяет злоумышленникам установить постоянное присутствие в сети цели, а также выполнить базовую разведку, прежде чем использовать свои более продвинутые инструменты.

Анализ загрузчика

Функциональность тела загрузчика Aria с 2017 года существенно не изменилась, но реализация варьировалась от версии к версии. Это тело загрузчик, похоже, специально создан для бэкдора Aria.

В целом, загрузчик отвечает за следующие задачи:

- Устанавливается на постоянку через папку "Автозагрузка" или ключ реестра "theRun" (некоторые варианты).

- Внедряет себя в другой процесс, такой как rundll32.exe и dllhost.exe (некоторые варианты).

- Расшифровывая два больших двоичных объекта: таблицу импорта и конфигурацию загрузчика.

- При необходимости использует алгоритм DGA.

- Связывается со встроенным/рассчитанным адресом командным центром, чтобы получить полезную нагрузку следующего этапа.

- Расшифровавая полученную DLL полезной нагрузки (тело бэкдора Aria).

- Загружает и выполняет экспортированную функцию DLL - рассчитывается с использованием алгоритма хеширования djb2.

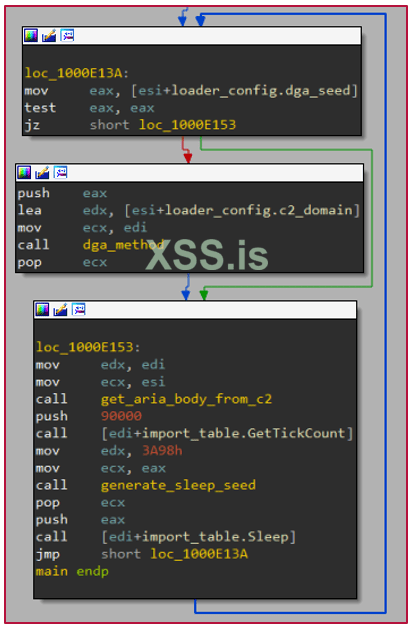

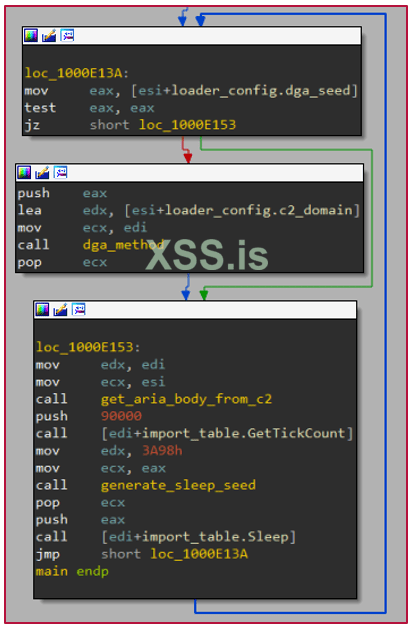

Загрузчик: Конфигурация и DGA

Конфигурация загрузчика поставляется в зашифрованном виде и содержит следующую информацию: домен C&C, порт, пользовательский агент и начальное число для алгоритма генерации домена (DGA). В случае, если начальное число не равно нулю, загрузчик использует метод DGA для генерации своего домена C&C на основе начального числа и календарного дня связи. Конфигурация загрузчика дешифруется с использованием следующего алгоритма:

Метод DGA полностью описан в Приложении B.

Загрузчик: взаимодействие с командным центром

Получив домен C&C, загрузчик связывается с ним, чтобы загрузить следующий и последний этап цепочки заражения. Хотя это звучит просто, злоумышленники управляют сервером C&C в ограниченном ежедневном окне, выходя в сеть только на несколько часов каждый день, затрудняя доступ к расширенным частям цепочки заражения.

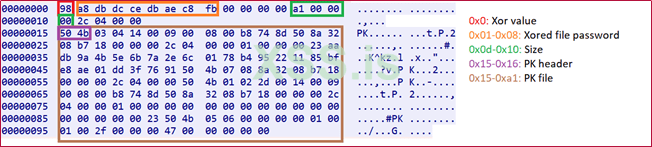

Загрузчик: полезная нагрузка следующего этапа

На следующем и последнем этапе загрузчика загруженный RAT дешифруется с использованием однобайтового ключа XOR, полученного от C&C. Как только DLL-библиотека RAT загружена и расшифрована, DLL загружается в память. Затем загрузчик проверит экспортированную функцию по жестко закодированному хеш-значению djb2 и вызовет ее при совпадении.

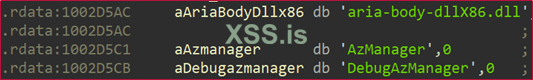

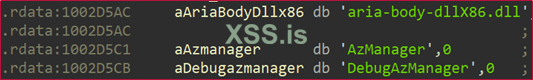

Анализ тела Aria

Загруженная полезная нагрузка представляет собой пользовательский RAT, получивший название Aria-body, на основе имени, данного авторами: aria-body-dllX86.dll. Хотя приведенный ниже анализ относится к 32-битному варианту вредоносного ПО, мы также обнаружили 64-битный вариант с аналогичной функциональностью.

RAT включает в себя довольно распространенные возможности бэкдора, в том числе:

- Создание/удаление файлов/каталогов

- Создание скриншота

- Поиск файла

- Запуск файлов с помощью функции ShellExecute

- Перечисление всех загруженных модулей процесса

- Сбор метаданных файлов

- Сбор списка статусов таблиц TCP и UDP.

- Закрытие сеанс TCP

- Сбор информации об ОС

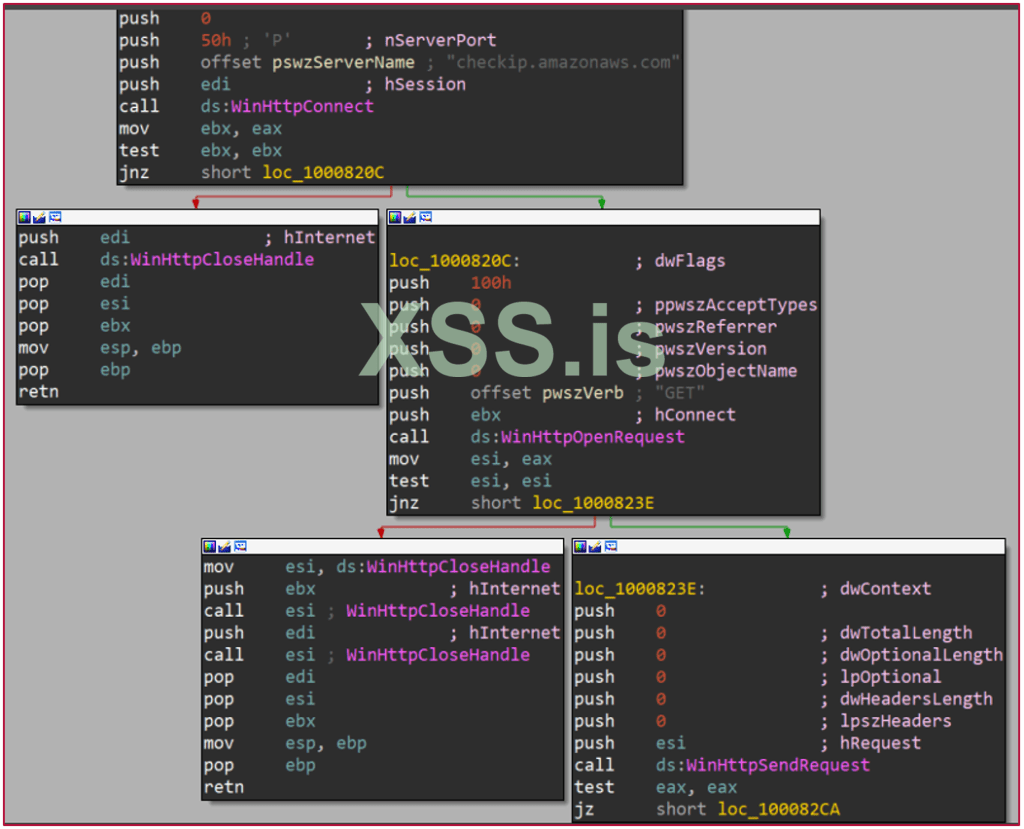

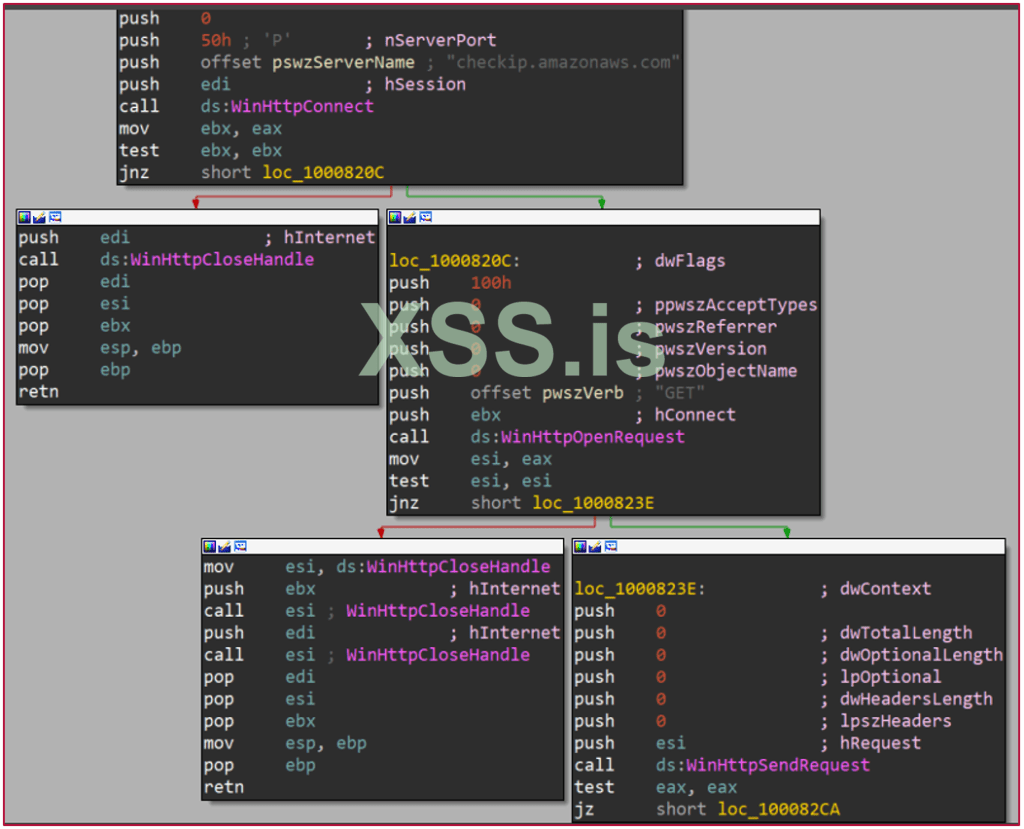

- Проверка местоположения, используя checkip.amazonaws.com

- (Не обязательно) Межпроцессное взаимодействие

Некоторые из вариаций Aria-body также включают другие модули, такие как:

- Модуль сбора данных с USB

- Модуль кейлоггера для сбора исходных нажатий клавиш на устройстве ввода - добавлен в феврале 2018 г.

- Обратный прокси модуль socks - добавлен в феврале 2018

- Модуль расширений - добавлен в декабре 2019 года

Все поддерживаемые функции бэкдора описаны в таблице приложения А.

Уникальные характеристики

В следующем разделе мы рассмотрим некоторые методы, с помощью которых был реализован бэкдор, и выделим характеристики, которые могут помочь другим исследователям распознать этот бэкдор и сопоставить его с другими образцами.

Инициализация

Как упоминалось ранее, бэкдор содержит экспортированную функцию, которую предыдущий загрузчик вызывает после загрузки полезной нагрузки в память. После выполнения бэкдора он инициализирует структуру с именем MyDerived и несколько структур, используемых для соединения HTTP и TCP.

Сбор информации

Aria-body начинает работу со сбора данных на машине жертвы, в том числе:

Имя хоста, имя компьютера, имя пользователя, имя домена, версия Windows, процессор ~ МГц, MachineGuid, 64-битный или нет, а также общедоступный IP-адрес (с помощью checkip.amazonaws.com).

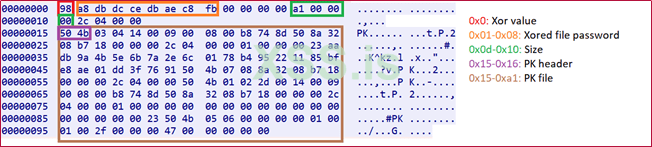

Эти данные собираются в информационную структуру, которую RAT упаковывает 8-байтовым случайным образом сгенерированным паролем, который затем XOR-кодируется одним байтом.

Взаимодействие с командным центром

Связь с командным центром доступна по протоколам HTTP или TCP. Вредоносная программа решает, какой протокол использовать с помощью флага в конфигурации загрузчика. Собранные данные отправляются в домен командного центра вместе с паролем XOR и ключом XOR в следующем формате:

Независимо от того, отправлено ли сообщение по протоколу TCP или HTTP, формат содержимого одинаков. Однако при выборе HTTP используется следующий формат запроса GET:

После первоначального запроса к серверу C&C бэкдор продолжает прослушивать дополнительные команды с сервера. Когда команда получена, она сопоставляется со списком команд и выполняется соответствующим образом. Полный список поддерживаемых команд доступен в Приложении А.

Outlook DLL

В ходе нашего исследования мы обнаружили еще один, совершенно уникальный вариант тела Aria, загруженный в VirusTotal с Филиппин. DLL этого варианта была названа outllib.dll, и она была частью архива RAR с именем Office.rar. Он использовал технику боковой загрузки DLL, злоупотребляя старым исполняемым файлом Outlook.

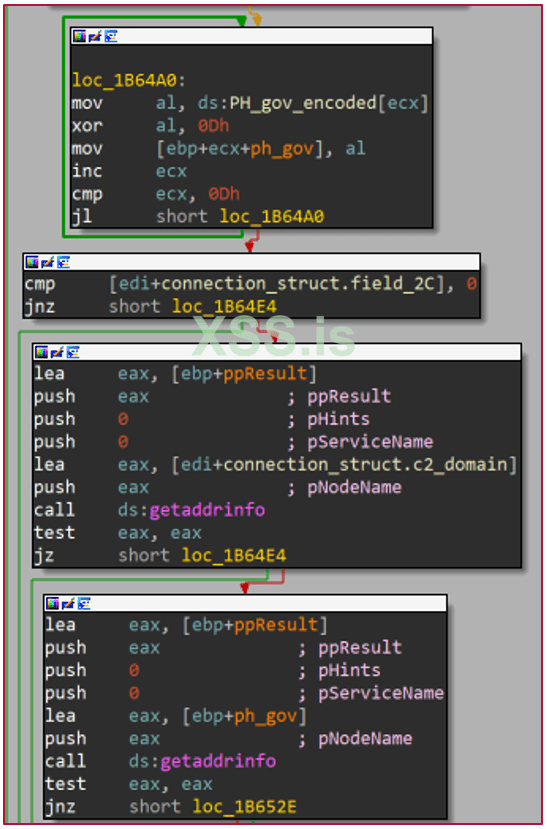

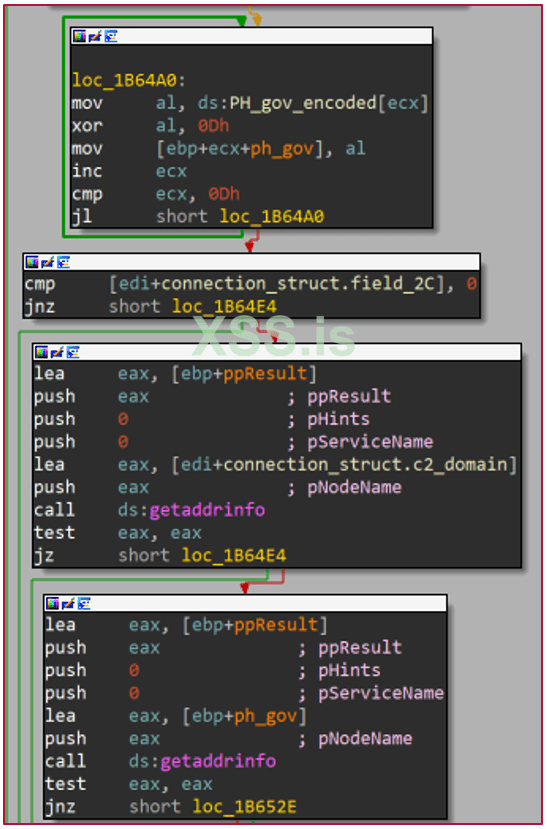

Что было необычным в этом варианте, так это тот факт, что в составе инфекционной цепочки нет загрузчика, в отличие от всех других версий Aria-body. В результате он не получал никакой конфигурации от загрузчика и включил в нее жестко закодированную конфигурацию.

Полезная нагрузка имеет два разных домена для контроля и управления

- blog.toptogear.com - который она получает путем XORинга зашифрованной строки с байтом 0x15.

- 202.90.141.25 - IP-адрес, связанный с веб-сайтом правительства Филиппин, который используется в случае невозможности разрешения первого домена управления.

Этот вариант также имеет некоторые дополнительные функции, которые не включены в основной вариант Aria-body, например, модуль USB-монитора. С другой стороны, в этом варианте отсутствует компонент кейлоггера и модуль реверс-соксов, наблюдаемый с основными вариантами Aria-body. Эти данные свидетельствуют о том, что это вариант бэкдора, выходящий за рамки возможного, предназначенный для конкретной операции.

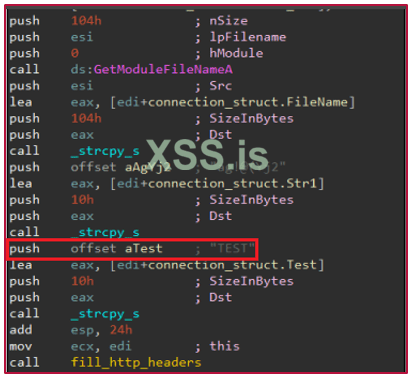

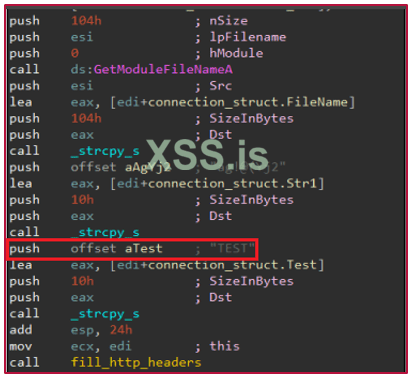

Кроме того, мы видели, что основной вариант Aria-body имеет версию, которая была скомпилирована спустя некоторое время после варианта outlib.dll, и некоторые строки в этом варианте могут предполагать, что это был тестовый вариант этой специальной версии:

Наконец, эта версия Aria-body содержит следующую строку: c:\users\bruce\desktop\20190813\arn \ agents\verinfo.h, где «ar» в «arn», возможно, означает «Aria».

Аттрибуция

Мы смогли отнести нашу кампанию к группе Naikon APT, используя несколько сходных моментов, которые мы наблюдали с ранее раскрытой информацией о деятельности Naikon, проведенной лабораторий Касперского в 2015 году. В этой оригинальной операции группа APT Naikon использовала бэкдор против различных правительственных учреждений в APAC.

В дальнейшем мы будем называть бэкдор, анализируемый Kaspersky, как XsFunction из-за пути PDB, найденного в одном из его примеров: G:\MyProjects\ xsFunction\Release\ DLL.pdb

XsFunction - полнофункциональный бэкдор, который поддерживает 48 различных команд. Это позволяет злоумышленнику получить полный контроль над компьютером жертвы, выполнять операции с файлами и процессами, выполнять команды оболочки, а также загружать и скачивать данные и дополнительные плагины.

Мы смогли найти несколько сходств с предыдущими операциями, а также специфические сходства с бэкдором XsFunction.

Сходство строк

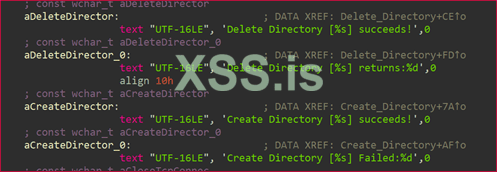

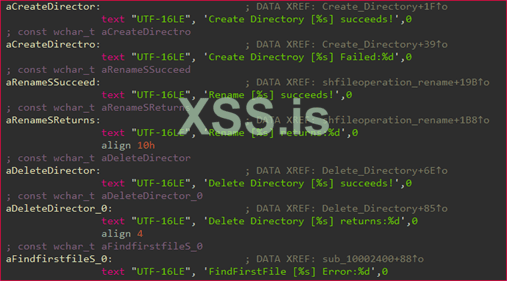

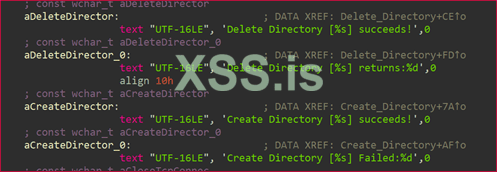

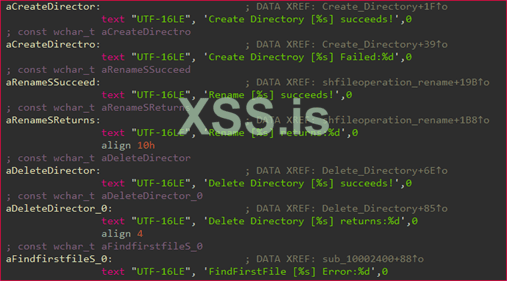

В бэкдоре Aria-body есть несколько строк отладки, описывающих функциональность вредоносного ПО.

Некоторые из этих точных строк отладки также можно найти в бэкдоре XsFunction:

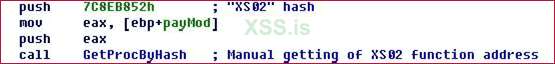

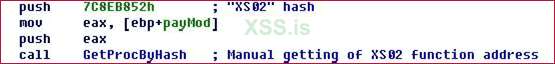

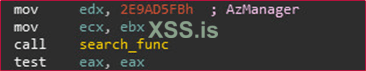

Схожесть хэшируемых функций

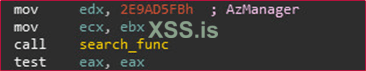

Загрузчики XsFunction и Aria-body используют один и тот же алгоритм хеширования djb2, чтобы определить, какую экспортируемую функцию следует запустить. В XsFunction имя этой функции - XS02, а в теле Aria — AzManager.

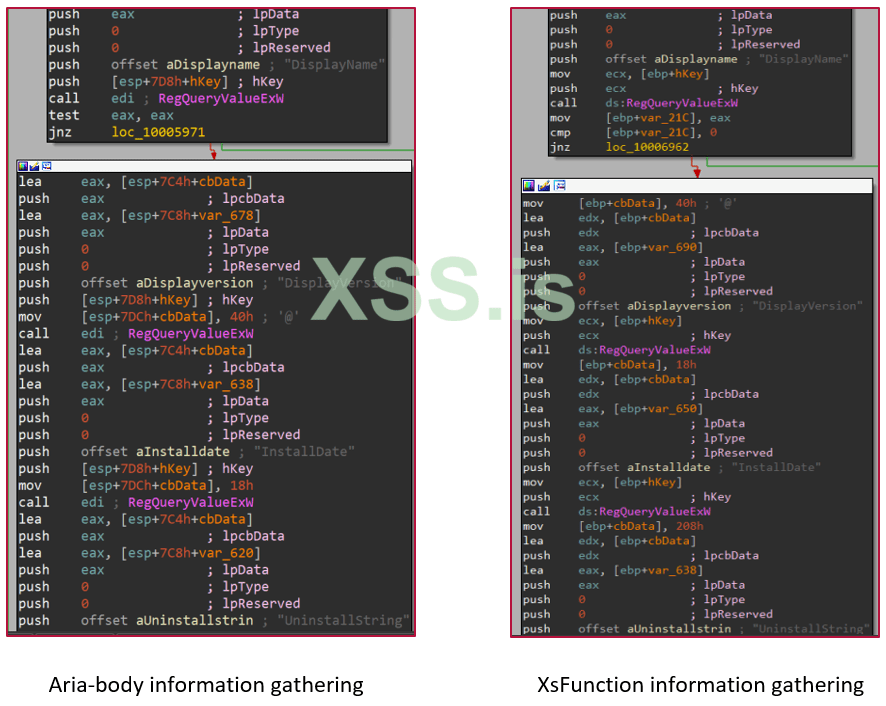

Сходство кода

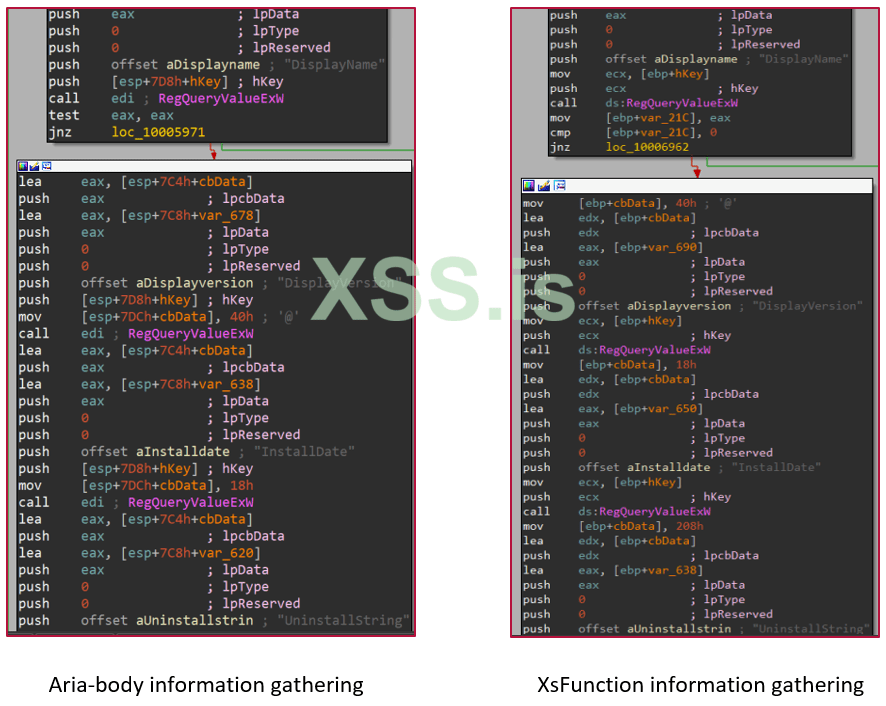

Некоторые функции в бэкдоре Aria-body идентичны функциям, используемым в старом бэкдоре XsFunction. Одним из примеров является функция, которая собирает информацию об установленном программном обеспечении на ПК:

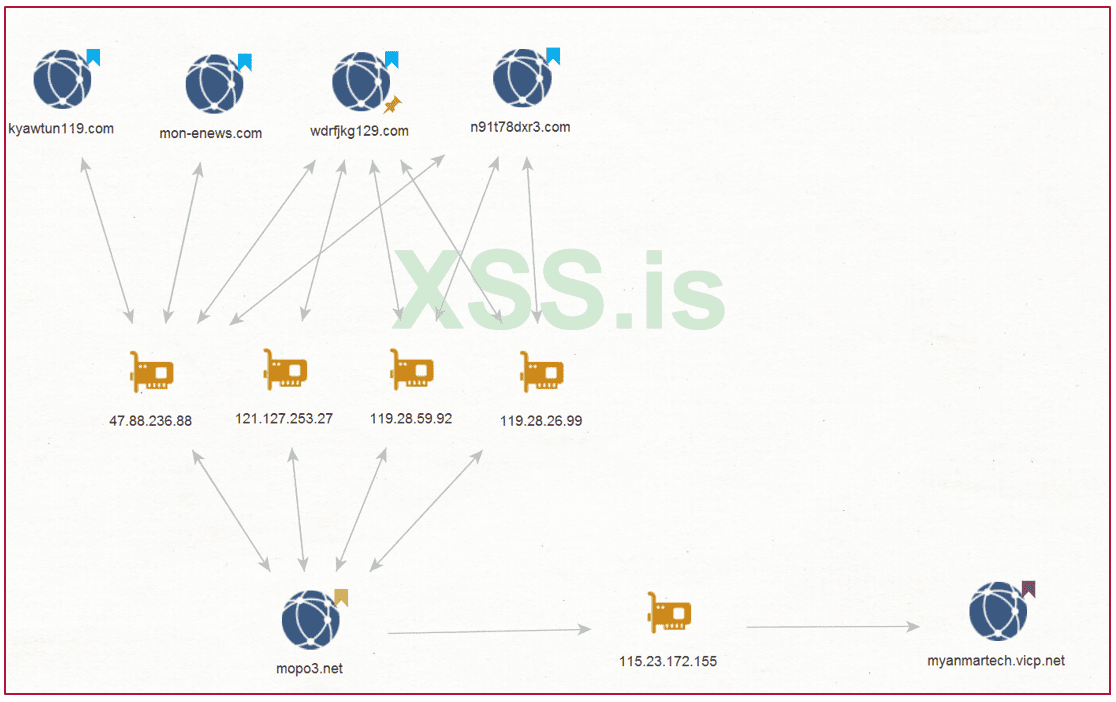

Инфраструктура перекрытия

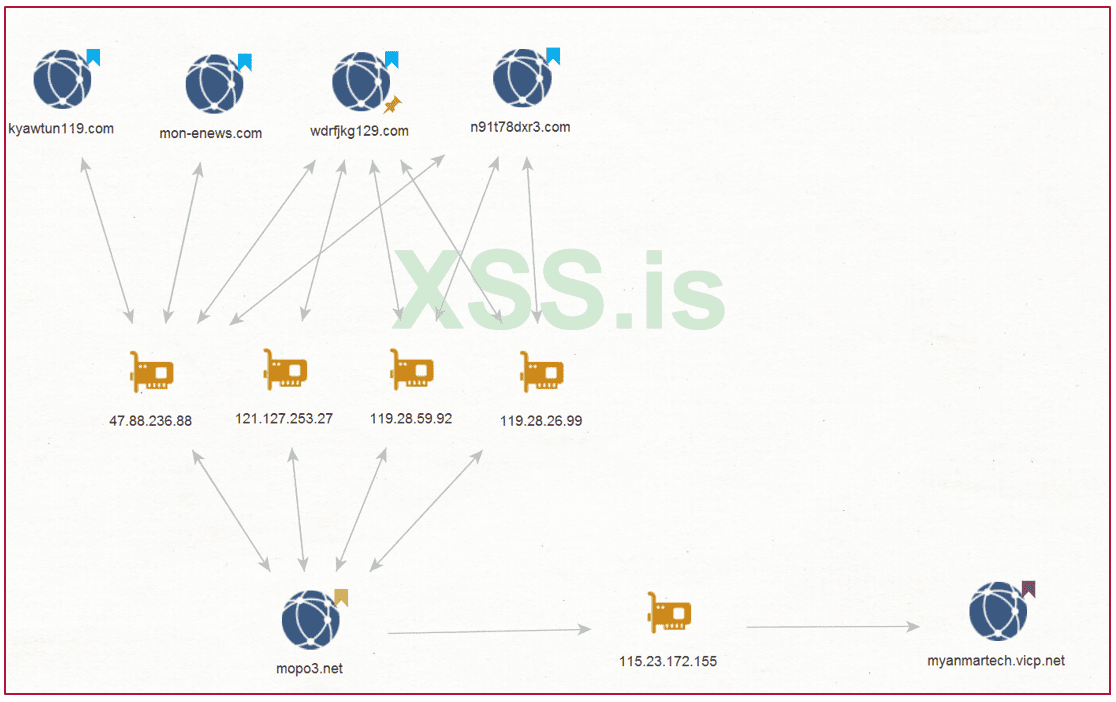

Четыре из наших серверов контроля и управления имели общие IP-адреса с доменом mopo3.net. Этот домен соответствует тому же IP-адресу, что и домен, упомянутый в отчете Kaspersky: myanmartech.vicp.net.

Вывод

В этой кампании мы раскрыли последнюю итерацию того, что, по-видимому, является длительной китайской операцией против различных правительственных структур в APAC. Эта специальная кампания использовала как общие наборы инструментов, такие как RoyalRoad RTF, так и специально созданный бэкдор под названием Aria-body.

В то время как группа APT Naikon держалась под радаром в течение последних 5 лет, похоже, что они не простаивали. На самом деле совсем наоборот. Используя новую серверную инфраструктуру, постоянно меняющиеся варианты загрузчиков, загрузку файлов в оперативной памяти, а также новый бэкдор - группа Naikon APT смогла помешать аналитикам проследить их деятельность обратно к ним.

Источник: https://research.checkpoint.com/2020/naikon-apt-cyber-espionage-reloaded/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)

Недавно компания Check Point Research обнаружила новые доказательства продолжающейся операции кибершпионажа против нескольких национальных правительственных организаций в Азиатско-Тихоокеанском регионе (APAC). Эта операция, которую мы смогли отнести к группе APT Naikon, использовала новый бэкдор под названием Aria-body, чтобы взять под контроль сети жертв.

В 2015 году обширный отчет ThreatConnect и Defense Group (https://threatconnect.com/blog/camerashy-intro/) показал инфраструктуру группы APT и даже разоблачил одного из членов группы. Со времени появления этого отчета не было обнаружено никаких новых данных о дальнейшей деятельности группы, предполагающей, что они либо замолчали, либо усилили акцент на скрытности, либо резко изменили свою методологию действий. То есть до сих пор.

В следующем отчете мы опишем тактику, методы, процедуры и инфраструктуру, которые использовались группой APT Naikon в течение 5 лет с момента последнего отчета, и предложим некоторое представление о том, как они смогли оставаться под наблюдением.

Прицеливание

Сравнивая с ранее сообщенной деятельностью, мы можем сделать вывод, что группа Naikon APT постоянно нацеливалась на тот же регион в последнее десятилетие. В операциях после первоначального отчета за 2015 год мы наблюдали использование бэкдора под названием Aria-body против нескольких национальных правительств, включая Австралию, Индонезию, Филиппины, Вьетнам, Таиланд, Мьянму и Бруней.

В число целевых государственных учреждений входят министерства иностранных дел, министерства науки и техники, а также государственные компании. Интересно отметить, что группа расширяет свои позиции на различных правительствах в рамках APAC, начиная атаки одного правительственного субъекта, который уже был взломан, чтобы попытаться заразить другое. В одном случае иностранное посольство неосознанно отправило зараженные вредоносным ПО документы правительству принимающей страны, показывающие, как хакеры используют доверенные, известные контакты и используют их для проникновения в новые организации и расширения своей шпионской сети.

С учетом характеристик жертв и возможностей, представленных группой, очевидно, что цель группы состоит в сборе разведданных и слежке за странами, правительства которых они нацелены. Это включает в себя не только обнаружение и сбор конкретных документов с зараженных компьютеров и сетей внутри правительственных учреждений, но также извлечение данных со съемных носителей, создание снимков экрана и запись ключей, и, конечно же, сбор украденных данных для шпионажа. И если этого было недостаточно, чтобы избежать обнаружения при доступе к удаленным серверам через чувствительные правительственные сети, группа скомпрометировала и использовала серверы в зараженных министерствах в качестве серверов управления и контроля для сбора, ретрансляции и маршрутизации похищенных данных.

Цепочки Инфекций

В ходе нашего исследования мы были свидетелями нескольких различных инфекционных цепочек, используемых для доставки тела бэкдора Aria. Наше расследование началось, когда мы обнаружили вредоносное электронное письмо, отправленное из правительственного посольства в APAC правительству штата Австралия под названием The Indians Way.doc. Этот RTF-файл, который был заражен компоновщиком эксплойтов RoyalRoad (https://nao-sec.org/2020/01/an-overhead-view-of-the-royal-road.html), помещает загрузчик intel.wll в папку запуска Word на целевом ПК. Загрузчик, в свою очередь, пытается загрузить и выполнить следующую полезную нагрузку с сайта spool.jtjewifyn.сom.

Это не первый случай, когда мы сталкиваемся с этой версией вредоносного программного обеспечения RoyalRoad, которое удаляет имя файла intel.wll - группа Vicious Panda APT, деятельность которой мы рассмотрели (https://research.checkpoint.com/2020/vicious-panda-the-covid-campaign/) в марте 2020 года, использует очень похожий вариант.

В целом, во время нашего исследования мы наблюдали несколько различных методов заражения:

- RTF-файл, взятый на вооружение RoyalRoad.

- Архивные файлы, которые содержат легитимный исполняемый файл и вредоносную DLL, для использования в технике перехвата DLL с использованием легитимных исполняемых файлов, таких как Outlook и прокси Avast, для загрузки вредоносной DLL.

- напрямую через исполняемый файл, который служит загрузчиком.

Примеры инфекционных цепочек

Инфраструктура

В недавних операциях злоумышленники использовали те же услуги хостинга и DNS для большинства своих серверов C&C: GoDaddy в качестве регистратора и Alibaba для размещения инфраструктуры. В нескольких случаях злоумышленники даже использовали один и тот же IP-адрес более чем с одним доменом:

Полный обзор всей инфраструктуры доступен ниже.

Чтобы получить более четкое представление о том, как злоумышленники использовали свою инфраструктуру на протяжении многих лет, мы нанесли на карту различные вредоносные домены в соответствии с ASN, на котором они размещались, на основе периодической пассивной информации DNS. Результаты представлены на рисунке ниже:

Замечания:

- Несколько доменов были использованы очень давно.

- Несколько доменов перешли на одну и ту же новую автономную систему за короткий промежуток времени.

- С 2019 года большая часть инфраструктуры была сосредоточена на автономной системе 45102 (Alibaba).

- В некоторых случаях злоумышленники меняли IP-адрес/сервер на одной и той же автономной системе (представленном двумя последовательными случайными номерами ASN на графике).

Кроме того, одним из наиболее интересных свойств инфраструктуры, которое мы наблюдали, является возможное использование взломанных государственных инфраструктур в качестве серверов контроля и управления. В одном из проанализированных нами примеров, outllib.dll (63d64cd53f6da3fd6c5065b2902a0162), существует резервный сервер C&C, настроенный как 202.90.141.25 - IP, принадлежащий филиалу науки и техники Филиппин.

Анализ инструментов

В следующем разделе мы углубимся в технический анализ бэкдора Aria-body, используемого в течение всего наблюдаемого действия, а также анализ исполняемого файла загрузчика, который предшествует этому.

Использование загрузчика на ранней стадии заражения позволяет злоумышленникам установить постоянное присутствие в сети цели, а также выполнить базовую разведку, прежде чем использовать свои более продвинутые инструменты.

Анализ загрузчика

Функциональность тела загрузчика Aria с 2017 года существенно не изменилась, но реализация варьировалась от версии к версии. Это тело загрузчик, похоже, специально создан для бэкдора Aria.

В целом, загрузчик отвечает за следующие задачи:

- Устанавливается на постоянку через папку "Автозагрузка" или ключ реестра "theRun" (некоторые варианты).

- Внедряет себя в другой процесс, такой как rundll32.exe и dllhost.exe (некоторые варианты).

- Расшифровывая два больших двоичных объекта: таблицу импорта и конфигурацию загрузчика.

- При необходимости использует алгоритм DGA.

- Связывается со встроенным/рассчитанным адресом командным центром, чтобы получить полезную нагрузку следующего этапа.

- Расшифровавая полученную DLL полезной нагрузки (тело бэкдора Aria).

- Загружает и выполняет экспортированную функцию DLL - рассчитывается с использованием алгоритма хеширования djb2.

Загрузчик: Конфигурация и DGA

Конфигурация загрузчика поставляется в зашифрованном виде и содержит следующую информацию: домен C&C, порт, пользовательский агент и начальное число для алгоритма генерации домена (DGA). В случае, если начальное число не равно нулю, загрузчик использует метод DGA для генерации своего домена C&C на основе начального числа и календарного дня связи. Конфигурация загрузчика дешифруется с использованием следующего алгоритма:

Python:

def decrypt_buf(buf):

k = 8

j = 5

for i in range(len(buf)):

xor_byte = (k + j) % 0xff

buf[i] = buf[i] ^ xor_byte

j = k

k = xor_byteМетод DGA полностью описан в Приложении B.

Загрузчик: взаимодействие с командным центром

Получив домен C&C, загрузчик связывается с ним, чтобы загрузить следующий и последний этап цепочки заражения. Хотя это звучит просто, злоумышленники управляют сервером C&C в ограниченном ежедневном окне, выходя в сеть только на несколько часов каждый день, затрудняя доступ к расширенным частям цепочки заражения.

Загрузчик: полезная нагрузка следующего этапа

На следующем и последнем этапе загрузчика загруженный RAT дешифруется с использованием однобайтового ключа XOR, полученного от C&C. Как только DLL-библиотека RAT загружена и расшифрована, DLL загружается в память. Затем загрузчик проверит экспортированную функцию по жестко закодированному хеш-значению djb2 и вызовет ее при совпадении.

Анализ тела Aria

Загруженная полезная нагрузка представляет собой пользовательский RAT, получивший название Aria-body, на основе имени, данного авторами: aria-body-dllX86.dll. Хотя приведенный ниже анализ относится к 32-битному варианту вредоносного ПО, мы также обнаружили 64-битный вариант с аналогичной функциональностью.

RAT включает в себя довольно распространенные возможности бэкдора, в том числе:

- Создание/удаление файлов/каталогов

- Создание скриншота

- Поиск файла

- Запуск файлов с помощью функции ShellExecute

- Перечисление всех загруженных модулей процесса

- Сбор метаданных файлов

- Сбор списка статусов таблиц TCP и UDP.

- Закрытие сеанс TCP

- Сбор информации об ОС

- Проверка местоположения, используя checkip.amazonaws.com

- (Не обязательно) Межпроцессное взаимодействие

Некоторые из вариаций Aria-body также включают другие модули, такие как:

- Модуль сбора данных с USB

- Модуль кейлоггера для сбора исходных нажатий клавиш на устройстве ввода - добавлен в феврале 2018 г.

- Обратный прокси модуль socks - добавлен в феврале 2018

- Модуль расширений - добавлен в декабре 2019 года

Все поддерживаемые функции бэкдора описаны в таблице приложения А.

Уникальные характеристики

В следующем разделе мы рассмотрим некоторые методы, с помощью которых был реализован бэкдор, и выделим характеристики, которые могут помочь другим исследователям распознать этот бэкдор и сопоставить его с другими образцами.

Инициализация

Как упоминалось ранее, бэкдор содержит экспортированную функцию, которую предыдущий загрузчик вызывает после загрузки полезной нагрузки в память. После выполнения бэкдора он инициализирует структуру с именем MyDerived и несколько структур, используемых для соединения HTTP и TCP.

Сбор информации

Aria-body начинает работу со сбора данных на машине жертвы, в том числе:

Имя хоста, имя компьютера, имя пользователя, имя домена, версия Windows, процессор ~ МГц, MachineGuid, 64-битный или нет, а также общедоступный IP-адрес (с помощью checkip.amazonaws.com).

Эти данные собираются в информационную структуру, которую RAT упаковывает 8-байтовым случайным образом сгенерированным паролем, который затем XOR-кодируется одним байтом.

Взаимодействие с командным центром

Связь с командным центром доступна по протоколам HTTP или TCP. Вредоносная программа решает, какой протокол использовать с помощью флага в конфигурации загрузчика. Собранные данные отправляются в домен командного центра вместе с паролем XOR и ключом XOR в следующем формате:

Независимо от того, отправлено ли сообщение по протоколу TCP или HTTP, формат содержимого одинаков. Однако при выборе HTTP используется следующий формат запроса GET:

Код:

https://%s:%d/list.html?q=<random string>После первоначального запроса к серверу C&C бэкдор продолжает прослушивать дополнительные команды с сервера. Когда команда получена, она сопоставляется со списком команд и выполняется соответствующим образом. Полный список поддерживаемых команд доступен в Приложении А.

Outlook DLL

В ходе нашего исследования мы обнаружили еще один, совершенно уникальный вариант тела Aria, загруженный в VirusTotal с Филиппин. DLL этого варианта была названа outllib.dll, и она была частью архива RAR с именем Office.rar. Он использовал технику боковой загрузки DLL, злоупотребляя старым исполняемым файлом Outlook.

Что было необычным в этом варианте, так это тот факт, что в составе инфекционной цепочки нет загрузчика, в отличие от всех других версий Aria-body. В результате он не получал никакой конфигурации от загрузчика и включил в нее жестко закодированную конфигурацию.

Полезная нагрузка имеет два разных домена для контроля и управления

- blog.toptogear.com - который она получает путем XORинга зашифрованной строки с байтом 0x15.

- 202.90.141.25 - IP-адрес, связанный с веб-сайтом правительства Филиппин, который используется в случае невозможности разрешения первого домена управления.

Этот вариант также имеет некоторые дополнительные функции, которые не включены в основной вариант Aria-body, например, модуль USB-монитора. С другой стороны, в этом варианте отсутствует компонент кейлоггера и модуль реверс-соксов, наблюдаемый с основными вариантами Aria-body. Эти данные свидетельствуют о том, что это вариант бэкдора, выходящий за рамки возможного, предназначенный для конкретной операции.

Кроме того, мы видели, что основной вариант Aria-body имеет версию, которая была скомпилирована спустя некоторое время после варианта outlib.dll, и некоторые строки в этом варианте могут предполагать, что это был тестовый вариант этой специальной версии:

Наконец, эта версия Aria-body содержит следующую строку: c:\users\bruce\desktop\20190813\arn \ agents\verinfo.h, где «ar» в «arn», возможно, означает «Aria».

Аттрибуция

Мы смогли отнести нашу кампанию к группе Naikon APT, используя несколько сходных моментов, которые мы наблюдали с ранее раскрытой информацией о деятельности Naikon, проведенной лабораторий Касперского в 2015 году. В этой оригинальной операции группа APT Naikon использовала бэкдор против различных правительственных учреждений в APAC.

В дальнейшем мы будем называть бэкдор, анализируемый Kaspersky, как XsFunction из-за пути PDB, найденного в одном из его примеров: G:\MyProjects\ xsFunction\Release\ DLL.pdb

XsFunction - полнофункциональный бэкдор, который поддерживает 48 различных команд. Это позволяет злоумышленнику получить полный контроль над компьютером жертвы, выполнять операции с файлами и процессами, выполнять команды оболочки, а также загружать и скачивать данные и дополнительные плагины.

Мы смогли найти несколько сходств с предыдущими операциями, а также специфические сходства с бэкдором XsFunction.

Сходство строк

В бэкдоре Aria-body есть несколько строк отладки, описывающих функциональность вредоносного ПО.

Некоторые из этих точных строк отладки также можно найти в бэкдоре XsFunction:

Схожесть хэшируемых функций

Загрузчики XsFunction и Aria-body используют один и тот же алгоритм хеширования djb2, чтобы определить, какую экспортируемую функцию следует запустить. В XsFunction имя этой функции - XS02, а в теле Aria — AzManager.

Сходство кода

Некоторые функции в бэкдоре Aria-body идентичны функциям, используемым в старом бэкдоре XsFunction. Одним из примеров является функция, которая собирает информацию об установленном программном обеспечении на ПК:

Инфраструктура перекрытия

Четыре из наших серверов контроля и управления имели общие IP-адреса с доменом mopo3.net. Этот домен соответствует тому же IP-адресу, что и домен, упомянутый в отчете Kaspersky: myanmartech.vicp.net.

Вывод

В этой кампании мы раскрыли последнюю итерацию того, что, по-видимому, является длительной китайской операцией против различных правительственных структур в APAC. Эта специальная кампания использовала как общие наборы инструментов, такие как RoyalRoad RTF, так и специально созданный бэкдор под названием Aria-body.

В то время как группа APT Naikon держалась под радаром в течение последних 5 лет, похоже, что они не простаивали. На самом деле совсем наоборот. Используя новую серверную инфраструктуру, постоянно меняющиеся варианты загрузчиков, загрузку файлов в оперативной памяти, а также новый бэкдор - группа Naikon APT смогла помешать аналитикам проследить их деятельность обратно к ним.

Источник: https://research.checkpoint.com/2020/naikon-apt-cyber-espionage-reloaded/

Автор перевода: yashechka

Переведено специально для портала xss.pro (c)