Пожалуйста, обратите внимание, что пользователь заблокирован

Что изменилось в 80-ом хроме, в плане хранения паролей, куки?

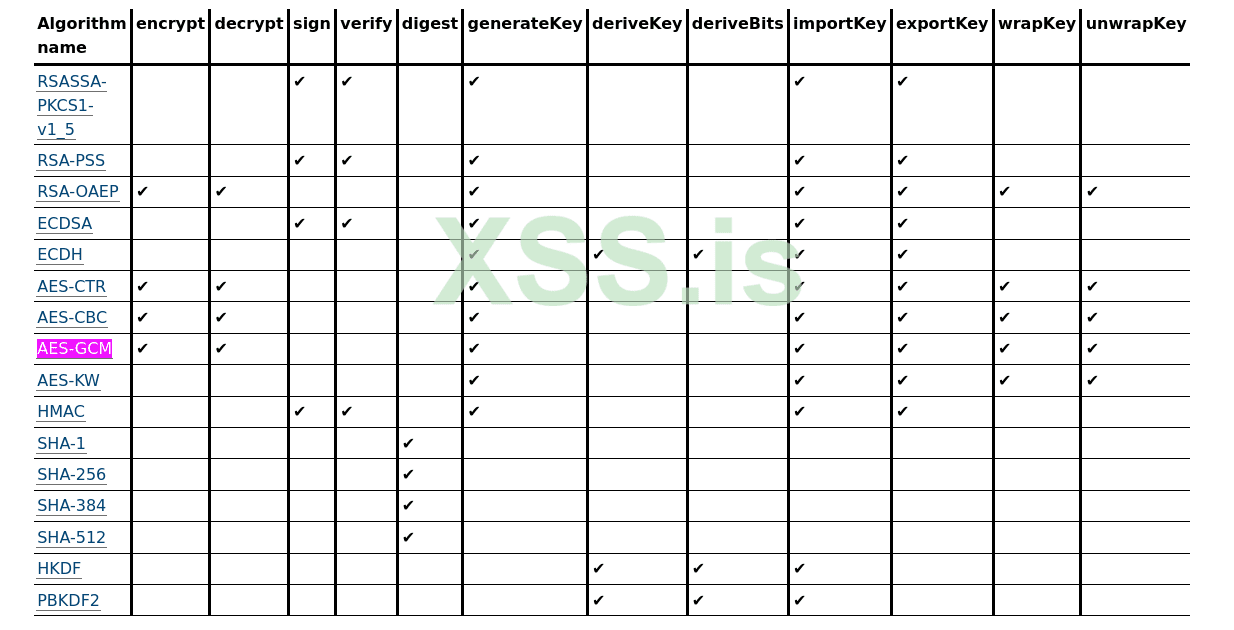

Слышал что теперь там используется AES256 GCM вместо CryptUnprotectData

Слышал что теперь там используется AES256 GCM вместо CryptUnprotectData