Microsoft Application Inspector

майкрософт выложил исходники анализатора кода Application Inspector.

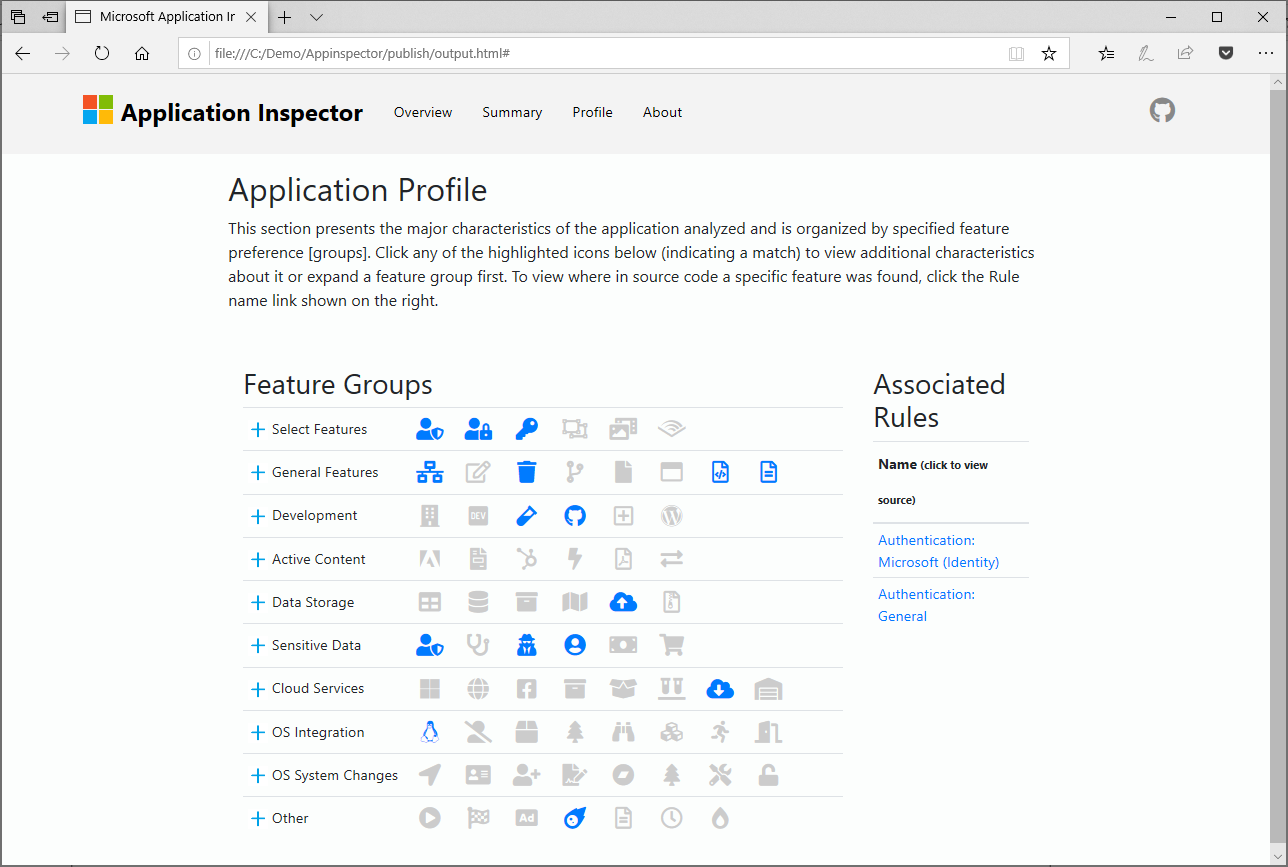

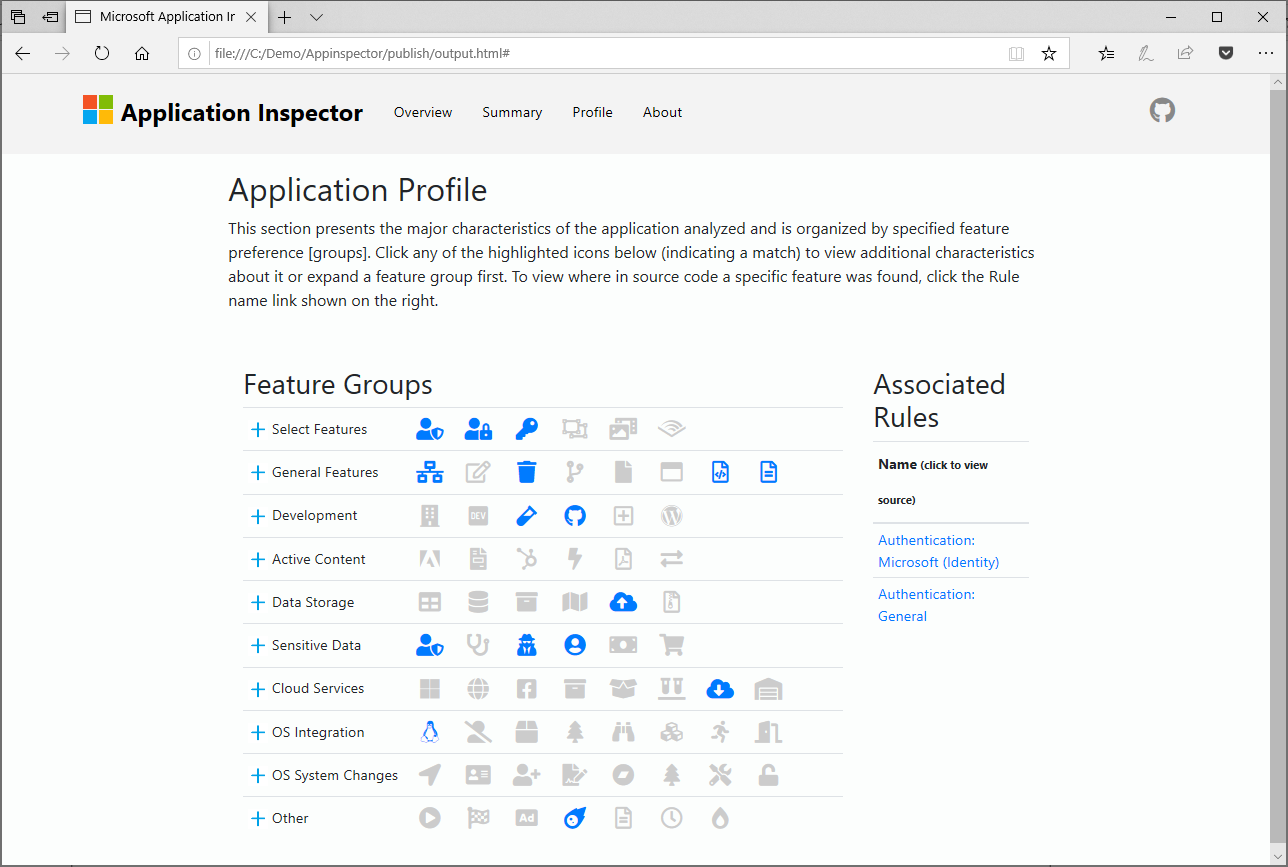

Application Inspector отличается от традиционных инструментов статического анализа тем, что он не пытается определить «хорошие» или «плохие» паттерны; он сообщит о том, что обнаружит, по исходному набору из более чем 500 шаблонов правил для обнаружения функций, включая функции, влияющие на безопасность, такие как использование криптографии и т.д.

Основной целью Application Inspector является систематическая и масштабируемая идентификация функций исходного кода, которых нет в других типичных статических анализаторах. Это позволяет разработчикам и специалистам по безопасности проверять предполагаемые цели компонентов, например, что используемая библиотека делает только то, что в ней декларировано.

Современные приложения в значительной степени зависят от программного обеспечения, написанного за пределами вашей компании, что сопряжено с рисками. Application Inspector может помочь определить интересные характеристики приложения, изучив исходный код, сэкономив значительное время по сравнению с "ручным" анализом.

Приложение представляет собой клиентский инструмент на основе .NET Core, поэтому оно будет работать в Windows, Linux или macOS и не требует повышенных привилегий, а также локальной базы данных, сетевых коммуникаций или телеметрии. Чтобы запустить его, просто используйте стандартную командную строку dotnet для вызова, например, dotnet ApplicationInspector.dll, если вы работаете в системе Linux или macOS или в Windows AppInspector.exe.

Области тестирования и применение:

и тут на русском https://habr.com/ru/post/484800/

Скачать:

github.com

github.com

майкрософт выложил исходники анализатора кода Application Inspector.

Application Inspector отличается от традиционных инструментов статического анализа тем, что он не пытается определить «хорошие» или «плохие» паттерны; он сообщит о том, что обнаружит, по исходному набору из более чем 500 шаблонов правил для обнаружения функций, включая функции, влияющие на безопасность, такие как использование криптографии и т.д.

Основной целью Application Inspector является систематическая и масштабируемая идентификация функций исходного кода, которых нет в других типичных статических анализаторах. Это позволяет разработчикам и специалистам по безопасности проверять предполагаемые цели компонентов, например, что используемая библиотека делает только то, что в ней декларировано.

Современные приложения в значительной степени зависят от программного обеспечения, написанного за пределами вашей компании, что сопряжено с рисками. Application Inspector может помочь определить интересные характеристики приложения, изучив исходный код, сэкономив значительное время по сравнению с "ручным" анализом.

Приложение представляет собой клиентский инструмент на основе .NET Core, поэтому оно будет работать в Windows, Linux или macOS и не требует повышенных привилегий, а также локальной базы данных, сетевых коммуникаций или телеметрии. Чтобы запустить его, просто используйте стандартную командную строку dotnet для вызова, например, dotnet ApplicationInspector.dll, если вы работаете в системе Linux или macOS или в Windows AppInspector.exe.

Области тестирования и применение:

- Control Flow: Dynamic Code Execution, Process Management.

- Cryptography: Encryption, Hashing, Secrets, Randomization.

- OS Operations: File System ,Environment Variables, Network Operations, User Accounts, Windows Registry.

- Data: JSON/XML, Secrets/Access Keys, Sensitive Personal Data, SQL/ORM.

- Data Handling: Object Serialization (XML/JSON), Flash, PDF, Silverlight, Audio/Video Media Use or Parsing, Bluetooth, Cellular, RPC.

- Frameworks: Development, Testing, Dependencies.

и тут на русском https://habr.com/ru/post/484800/

Скачать:

GitHub - microsoft/ApplicationInspector: A source code analyzer built for surfacing features of interest and other characteristics to answer the question 'What's in the code?' quickly using static analysis with a json based rules engine. Ideal for sc

A source code analyzer built for surfacing features of interest and other characteristics to answer the question 'What's in the code?' quickly using static analysis with a json based ru...