Приветствую.

Должно быть, многие из вас слышали о заражении вирусами-вымогателями множества больниц по всему миру. Такие инциденты довольно часто проскакивают в новостях последнее время. Отрасль здравоохранения является наиболее важной отраслью критической инфраструктуры. Помимо того, что, как правило, на слабо защищенных серверах мед. учреждений хранится конфиденциальная информация о состоянии здоровья больных, любое нарушение в работе оборудования может привести к человеческим жертвам. Поэтому, в данной отрасли, атаки вирусов-вымогателей, созданные с целью извлечения финансовой выгоды, являются высокоэффективными. Аварийное отключение оборудование может привести к потере доверия, денег и, конечно, плохой репутации больницы, не говоря уже о пациентах, которые находятся в опасности. Поэтому, персоналу ничего не остается, как заплатить киберпреступникам.

Голливудской больнице пришлось заплатить $17000 хакерам, запустившим вирус-шифровальщик в компьютерную сеть учреждения / https://habr.com/ru/post/390571/

В сети не так уж и много информации о реализации атак на эти клиники, но я предполагаю, что киберпреступники получают доступ, используя фишинг или популярные уязвимости, вроде Bluekeep, на компьютерах с включенным RDP. Помимо этого, в американских клиниках активно используется сетевой протокол DICOM, в купе с PACS.

Работу 10 больниц в США и Австралии нарушили атаки шифровальщиков / https://xakep.ru/2019/10/03/ransomware-attacks-medical/

Помимо денежных доходов от шифрования данных, злоумышленники могут красть конфиденциальную информацию о людях, их рентгеновские снимки, платежи и медицинских записи, и использовать для шпионажа или шантажа.

Шифровальщик Purgen вывел из строя медицинское оборудование во время операции на мозге 13-летней девочки / https://threatpost.ru/tyumen-medical-center-under-purgen-attack/27085/

Иногда для получения конфиденциальных данных даже не нужно использовать какие-либо уязвимости. К примеру, из-за отсутствия базовых знаний по информационной безопасности у людей, ответственных за настройку оборудования, некоторые системы, подключенные к сети, доступны без аутентификации.

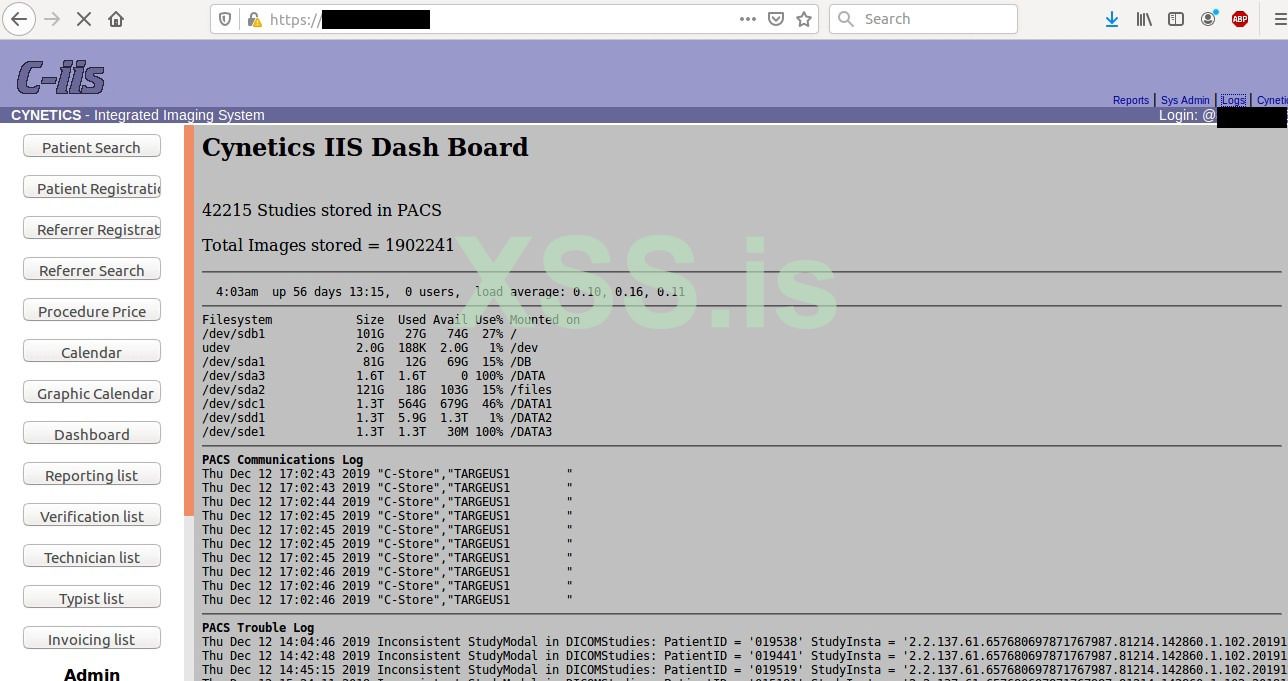

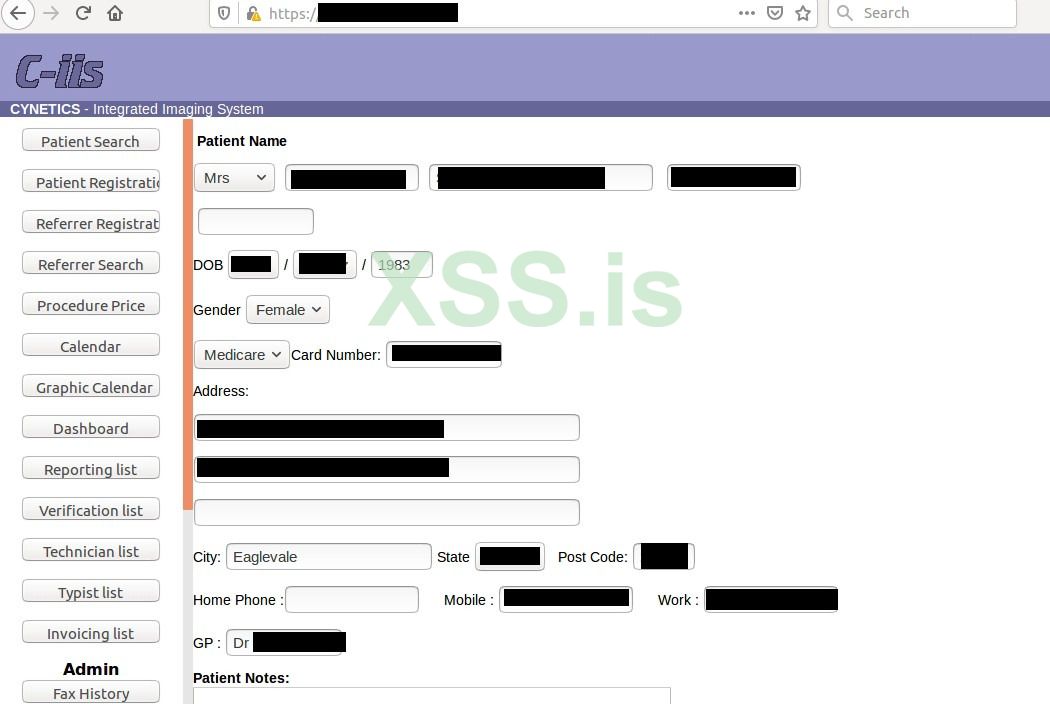

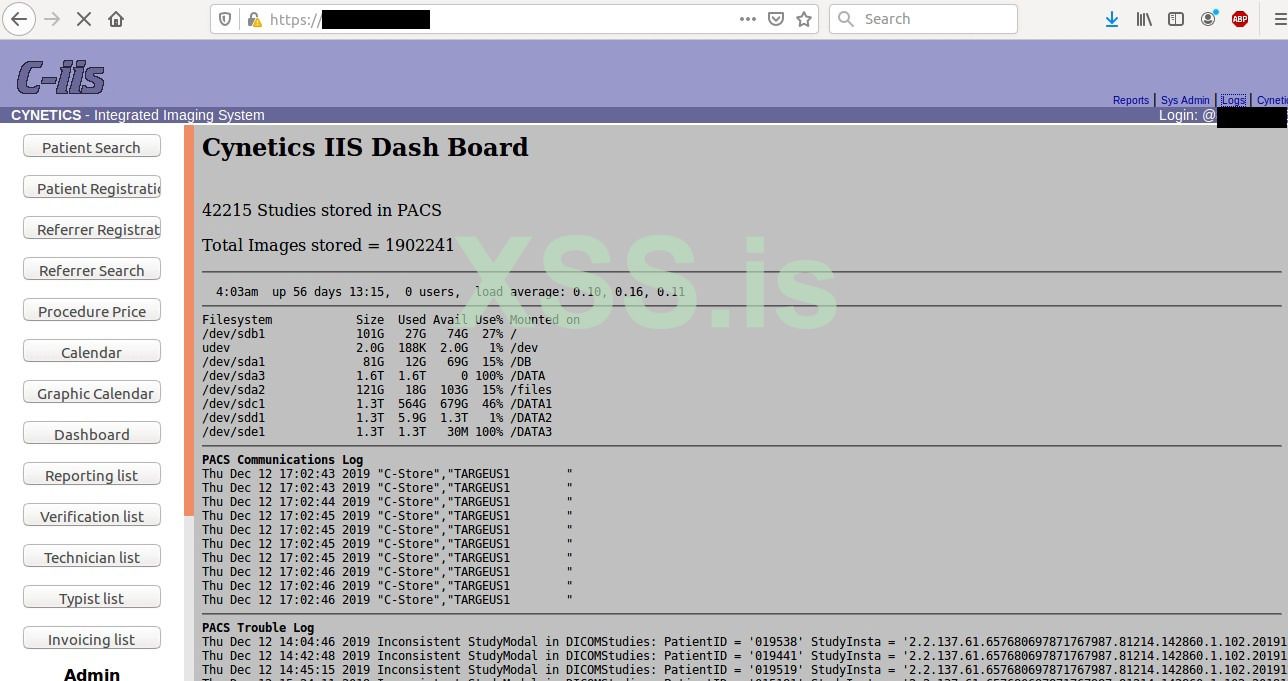

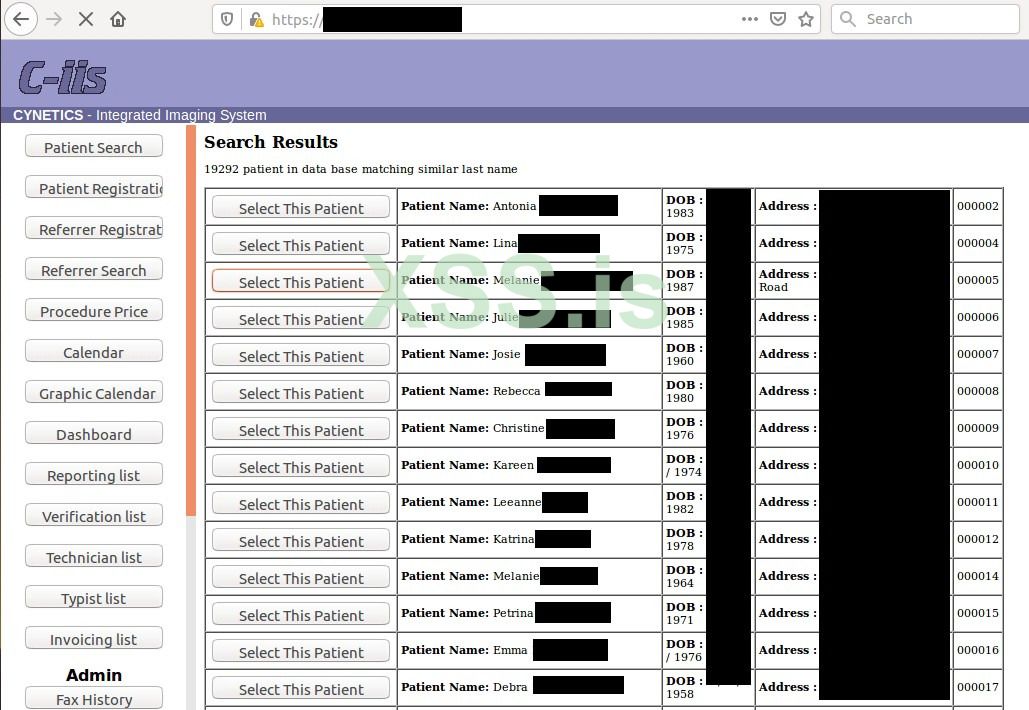

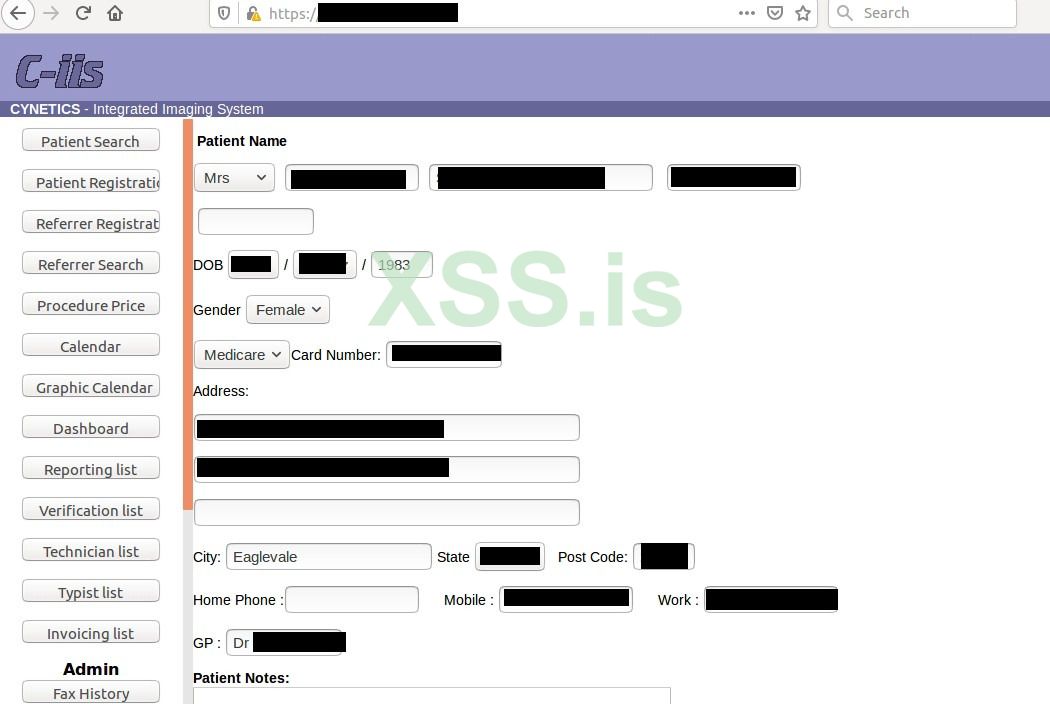

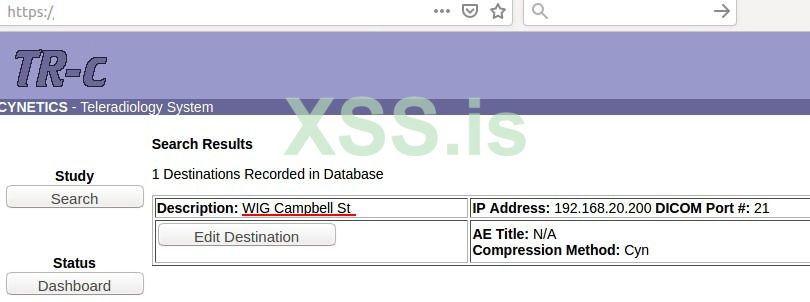

Примером этого могут служить два сервера радиологии в Австралии. С одной стороны, Австралия боится китайских методов шпионажа, вроде Cloud Hopper, но с другой стороны они оставляют два незащищенных сервера Cynetics. Это веб-системы медицинских изображений, предназначенные для ведения клинической отчетности мед. персоналом.

Австралийский центр кибербезопасности был проинформирован об этом, и соответствующие меры были приняты. Однако, так как данные были доступны всем желающим в течение месяца, они не остались незамеченными.

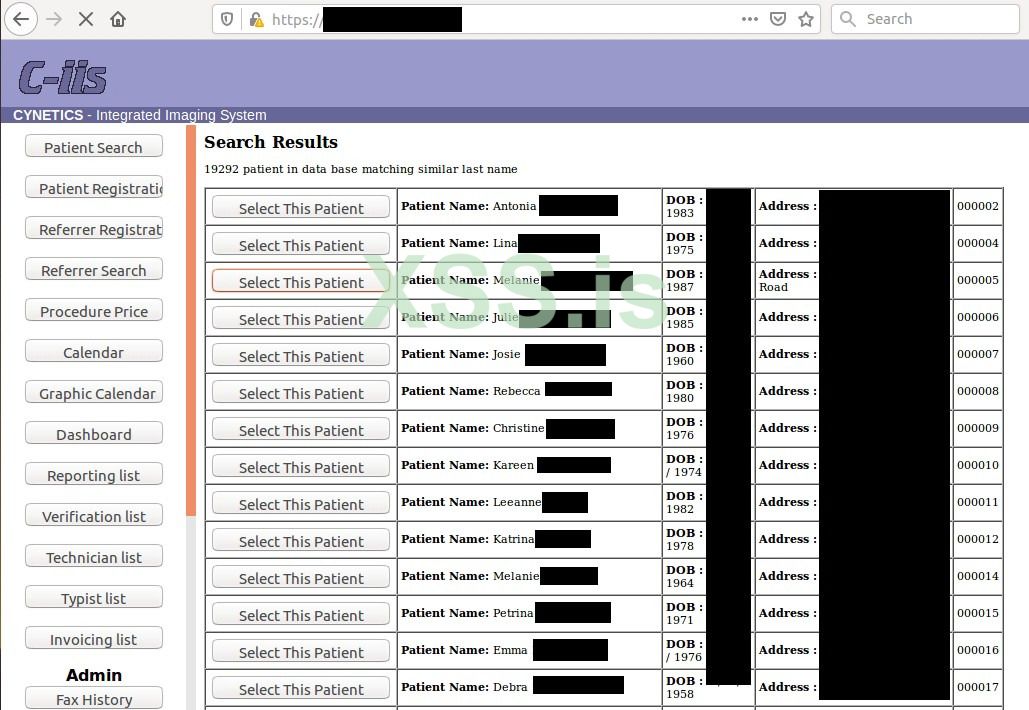

Утечка вышеназванных серверов содержала 4,5 ТБ данных, включая рентгенологические фотографии беременностей с диагнозом (почти 2 миллиона изображений!), счета-фактуры и личные данные пациентов.

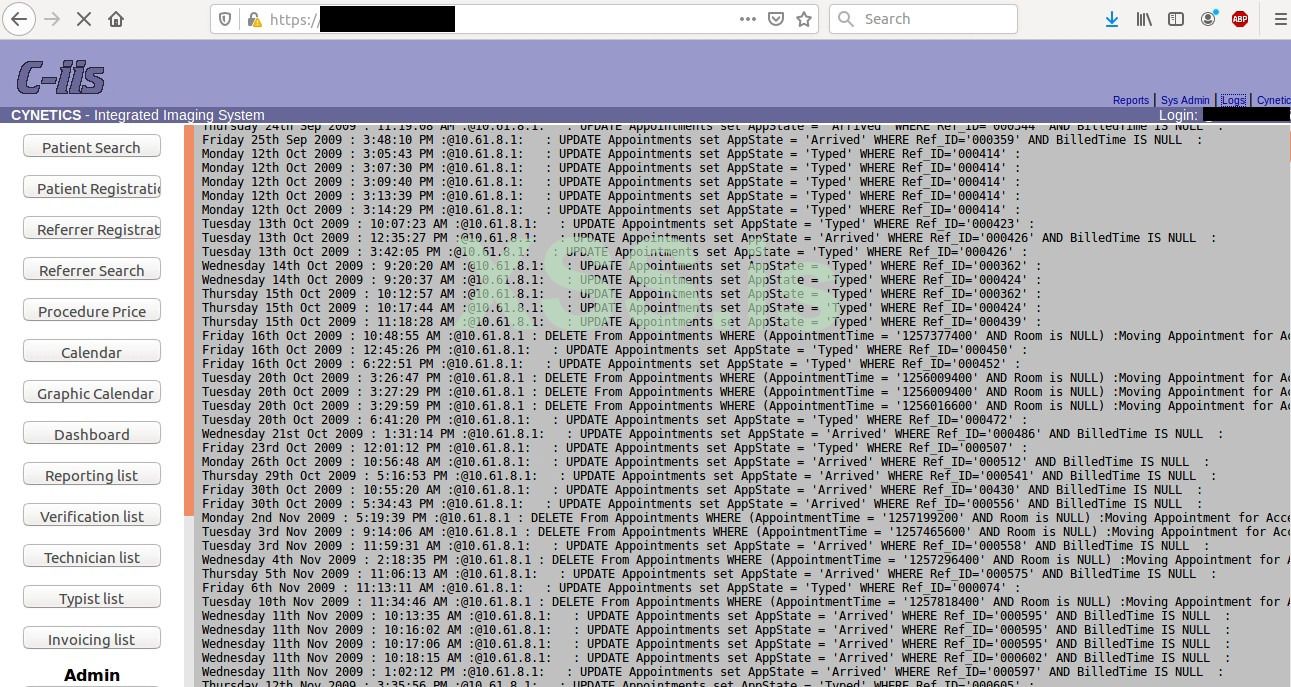

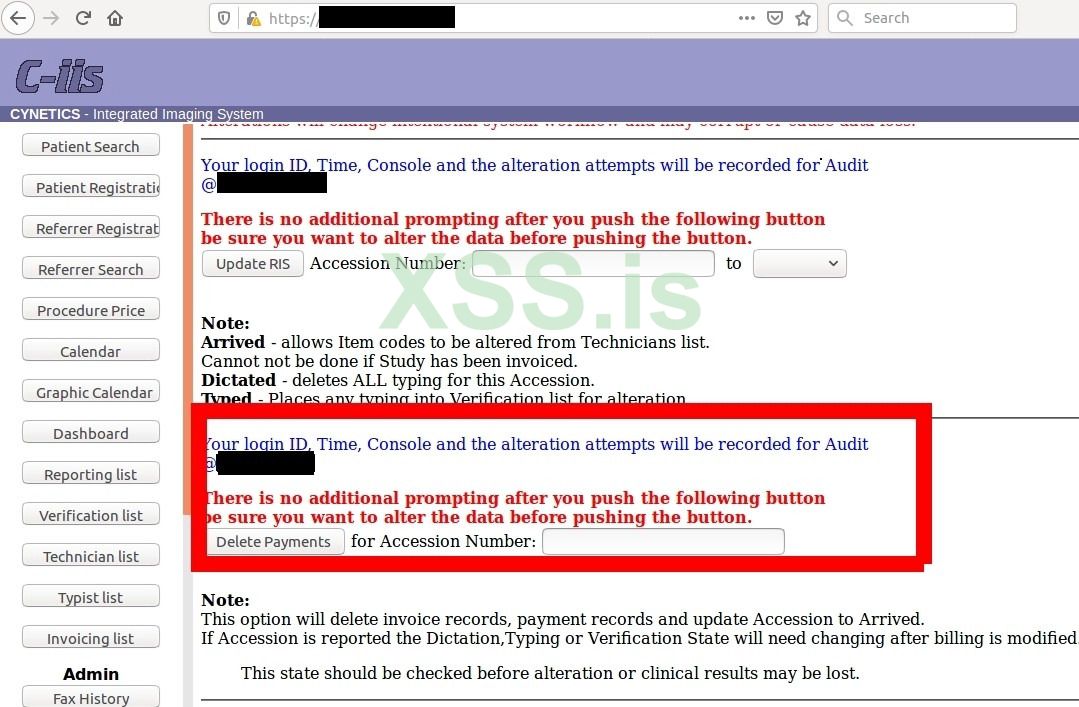

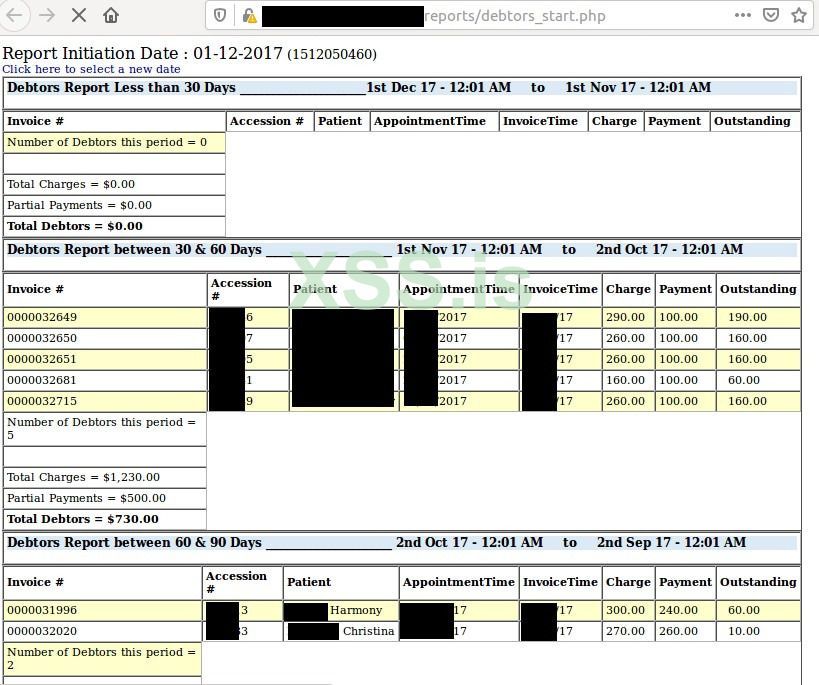

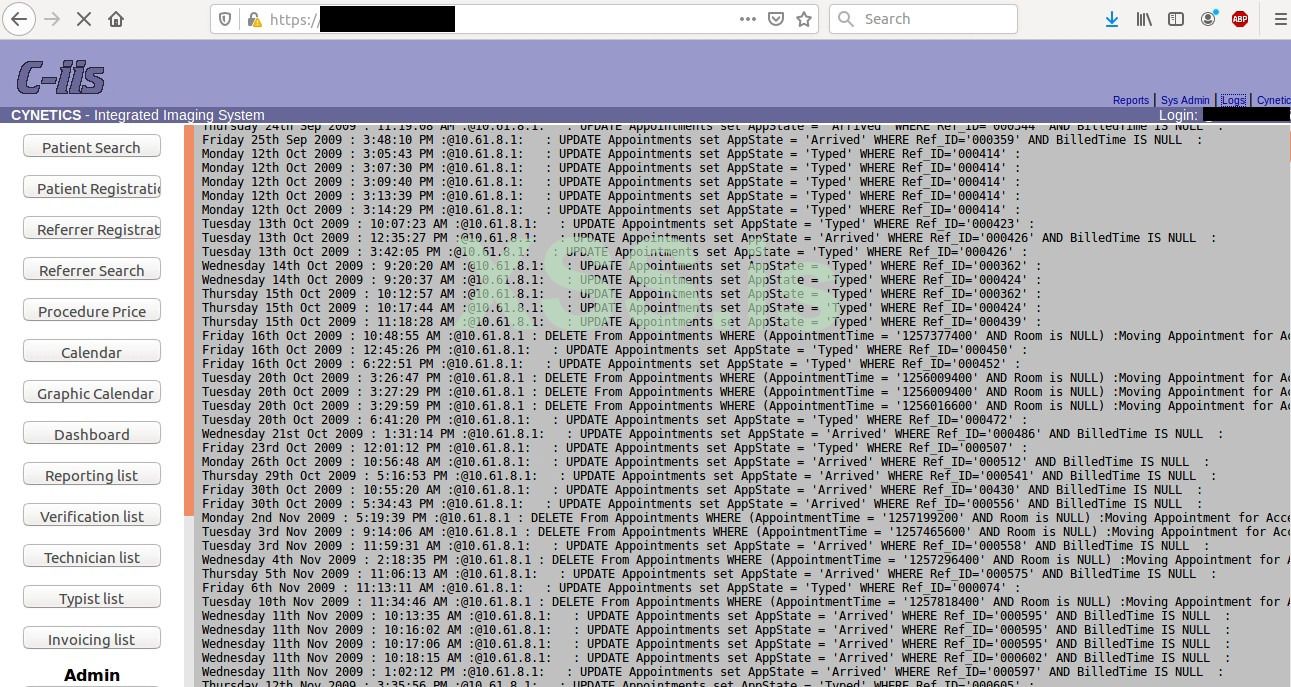

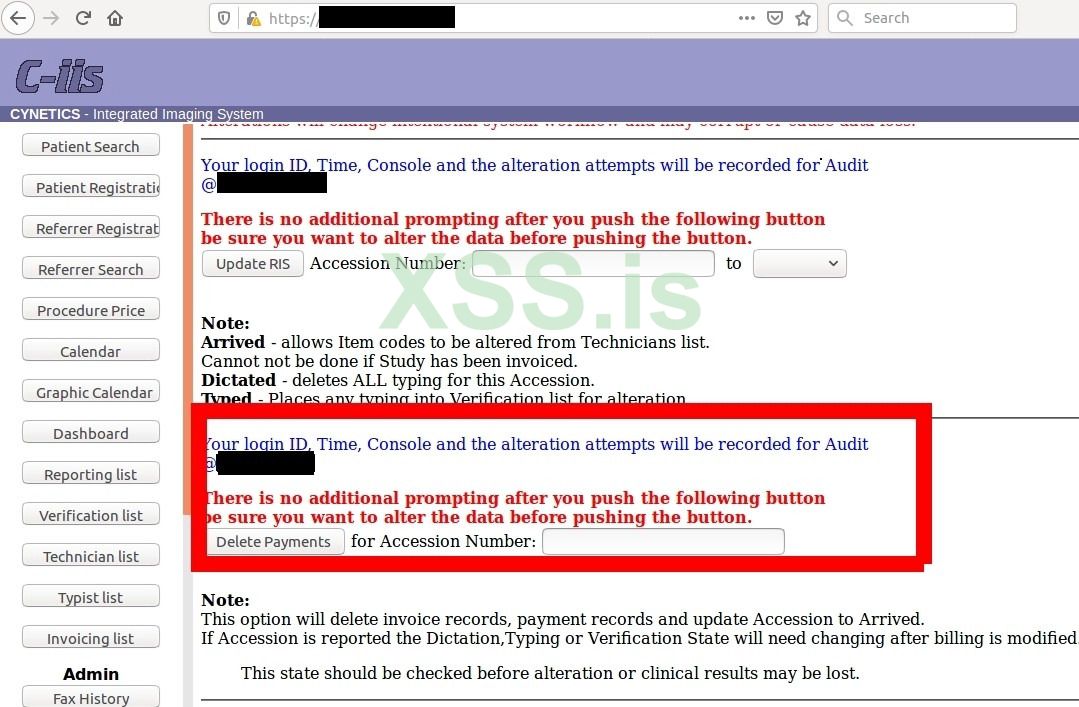

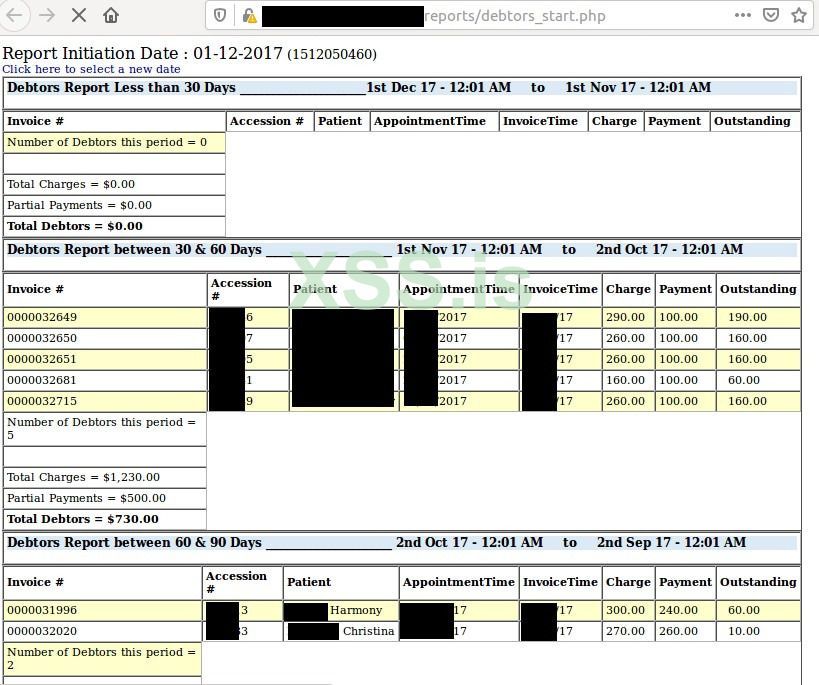

Стоит отметить, что, заходя на эти сервера, пользователи имели привилегии администратора. Это значит, что посетители могли просматривать абсолютно всю информацию и даже удалять платежи пациентов, вместе с клиническими результатами.

Таким образом, можно нанести огромный ущерб учреждению, подделывая данные клиентов или удаляя платежи. Или можно копнуть глубже и поискать уязвимости уже в самой веб-консоли Cynetics.

Самые ранние сведения о платежах и должниках датируются 2009 годом, фотографии - 2016-м. Наверняка, существуют правила, которые требуют хранить медицинские данные в течение определенного периода времени.

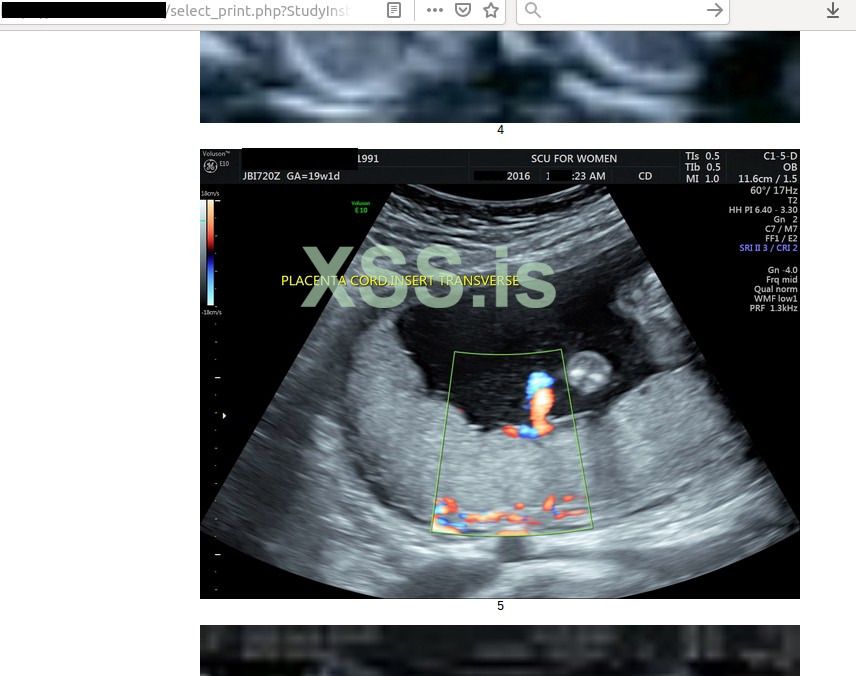

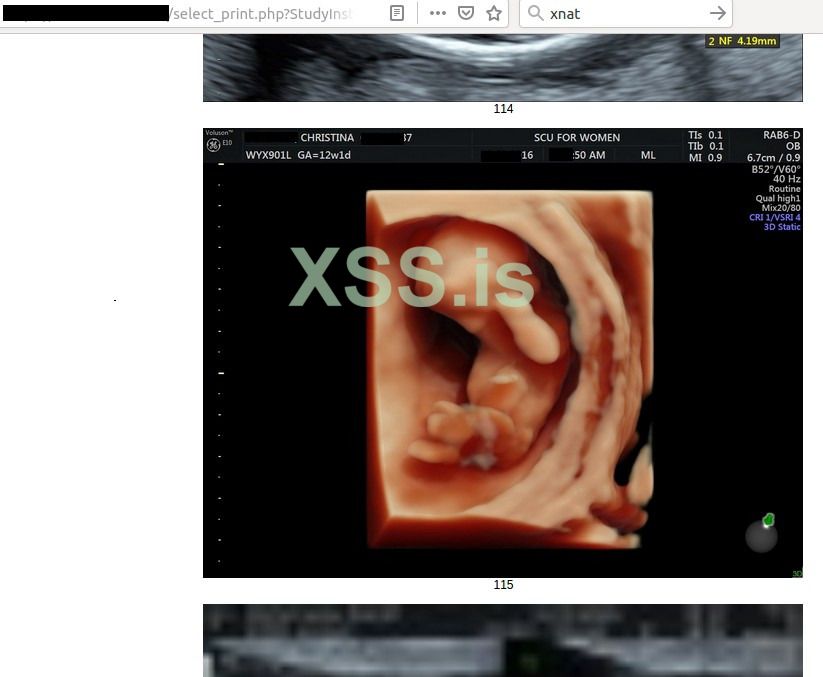

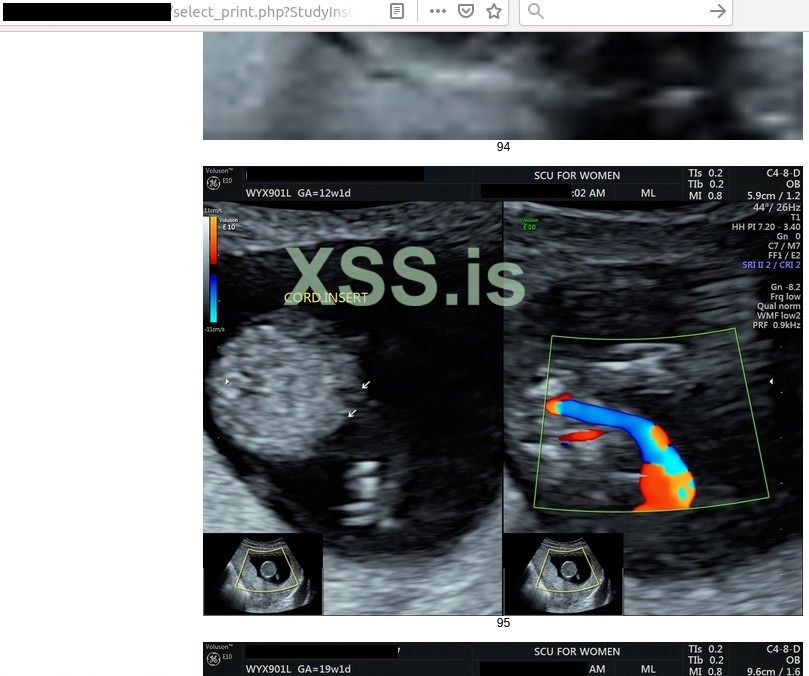

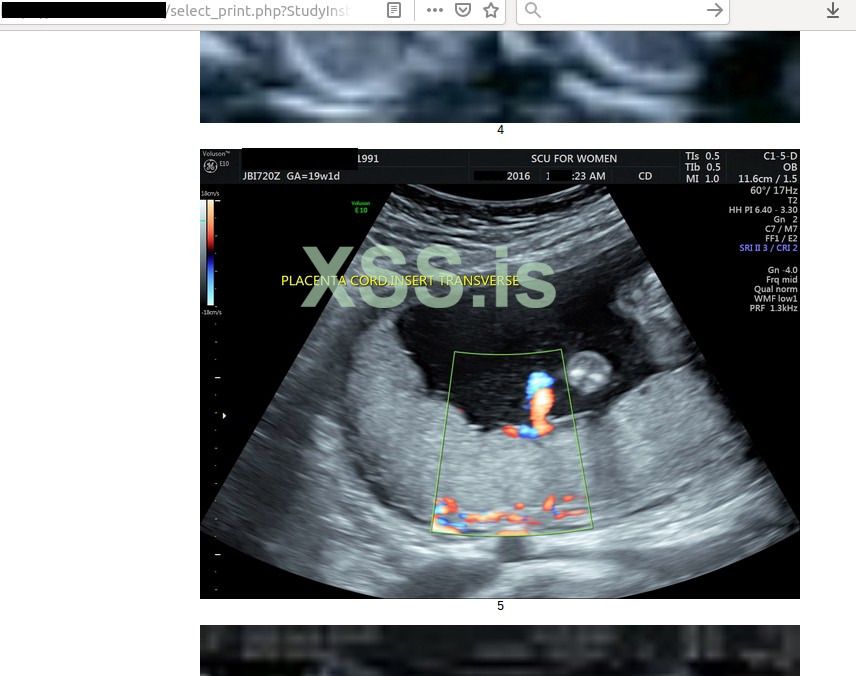

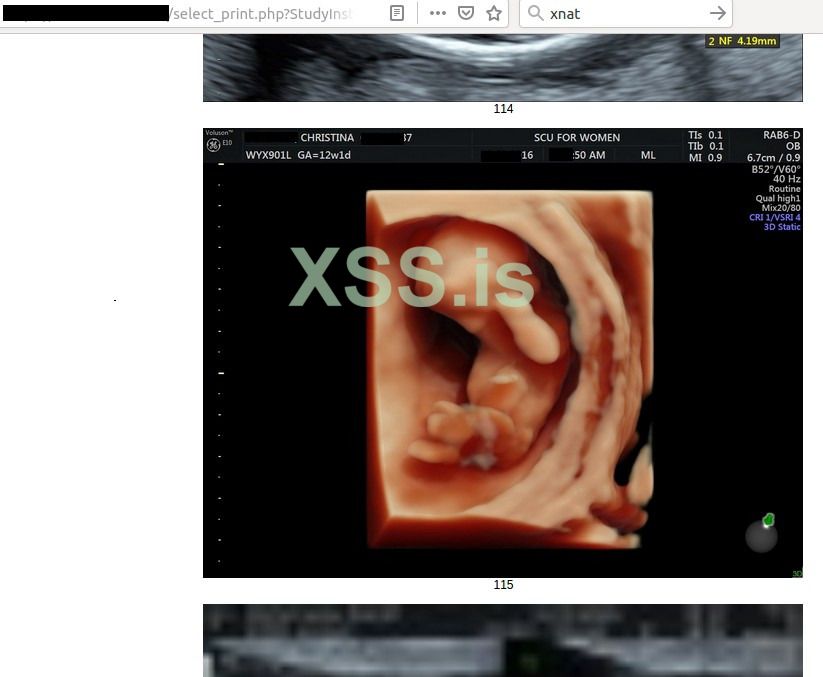

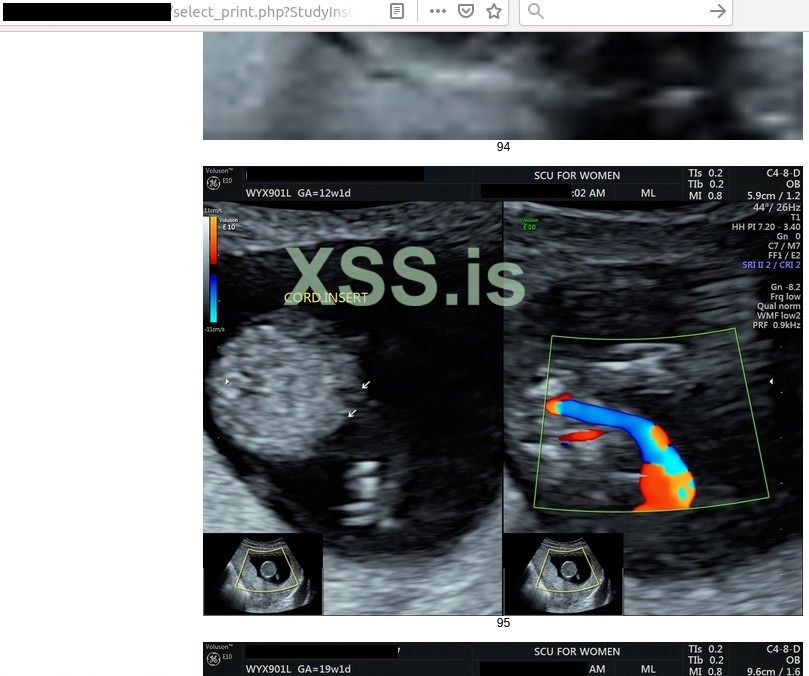

Возвращаясь к основной теме и наиболее важным данным в утечке, каждый пациент имеет от 10 до 40 рентгенологических фотографий с описанием.

Честно говоря, мне эти данные ни о чем не говорят, кроме того, что это какая - то информация о плоде. Но для тех, кто разбирается в медицине, это наверняка должно быть интересно.

Проведя беглую разведку, я выделил две клиники, в которых отсутствуют надлежащие меры безопасности.

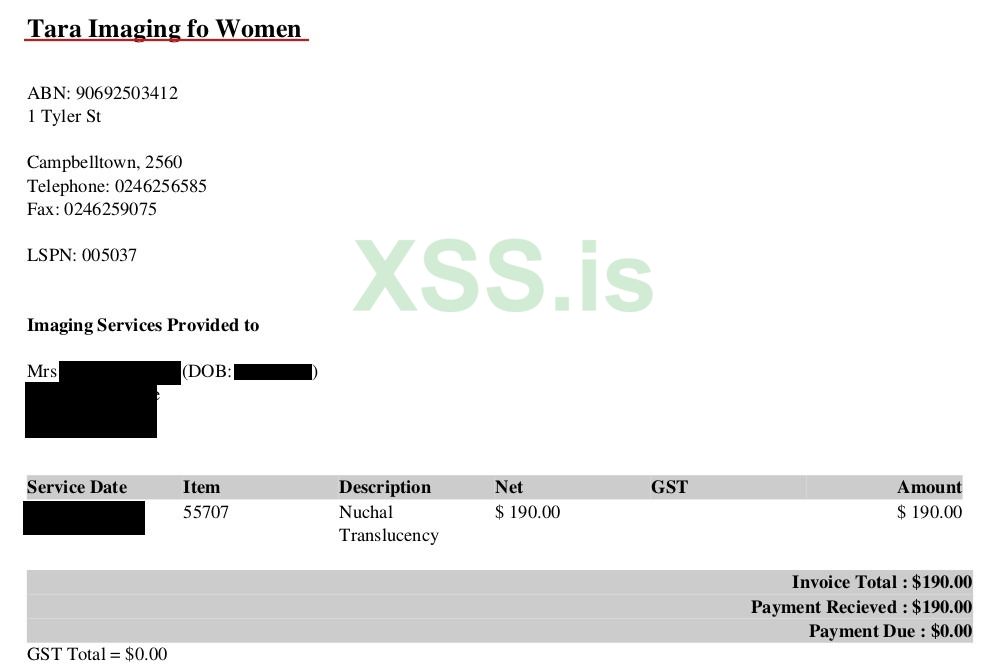

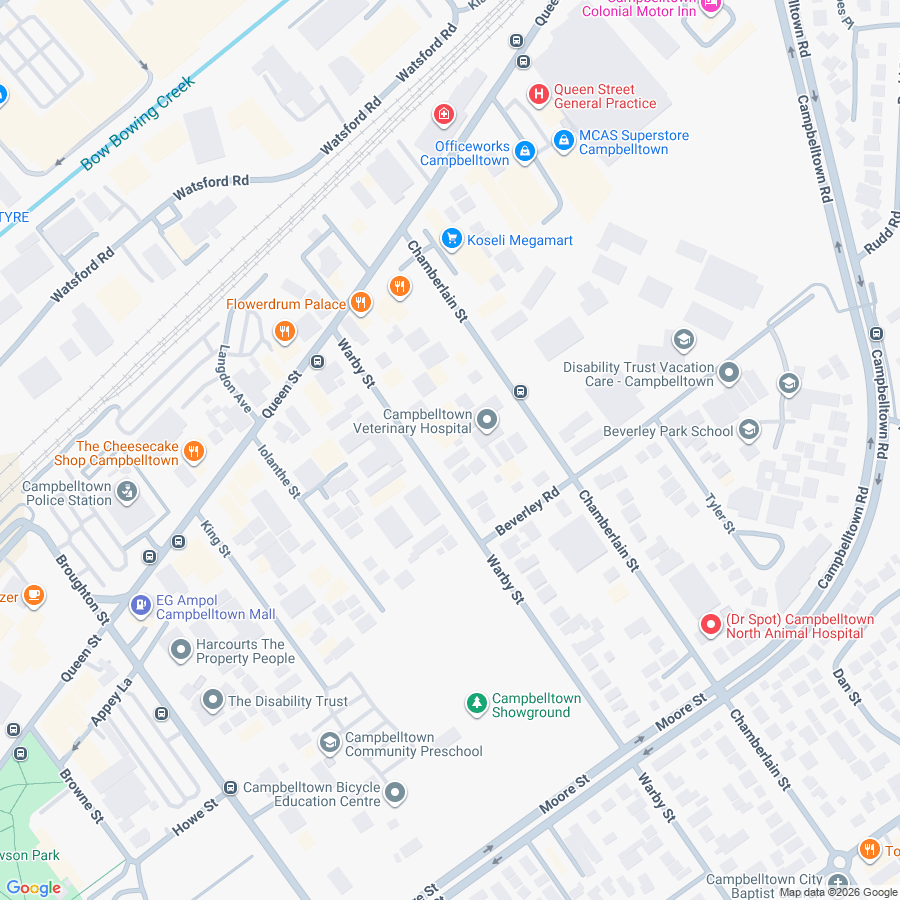

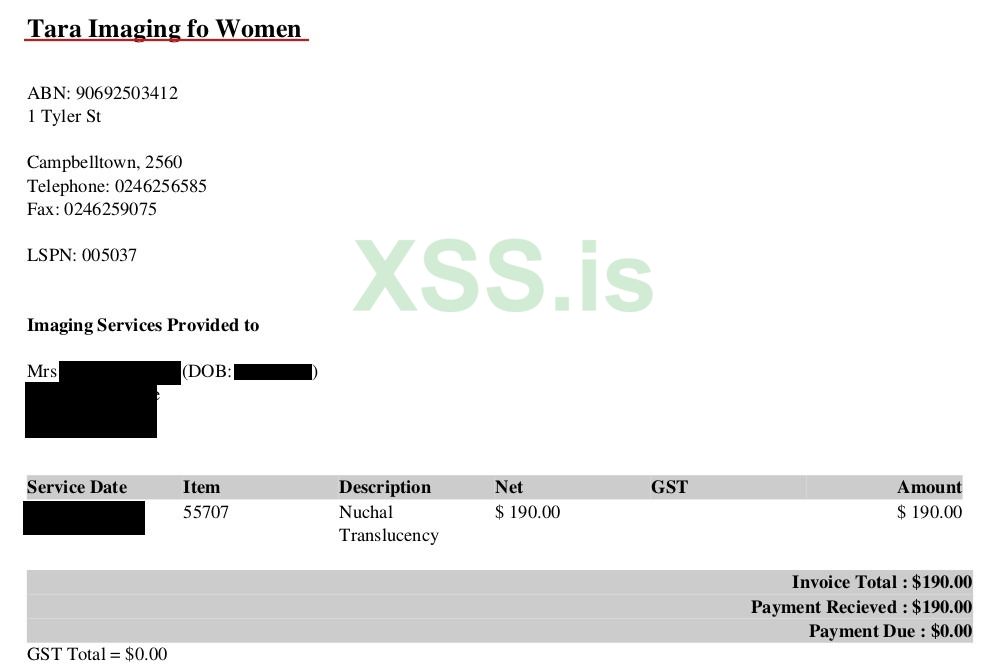

Первая - Tara Imaging for Women

Чтобы подтвердить предположение, что админ-панель принадлежит именно этой клинике, я скачал один счет:

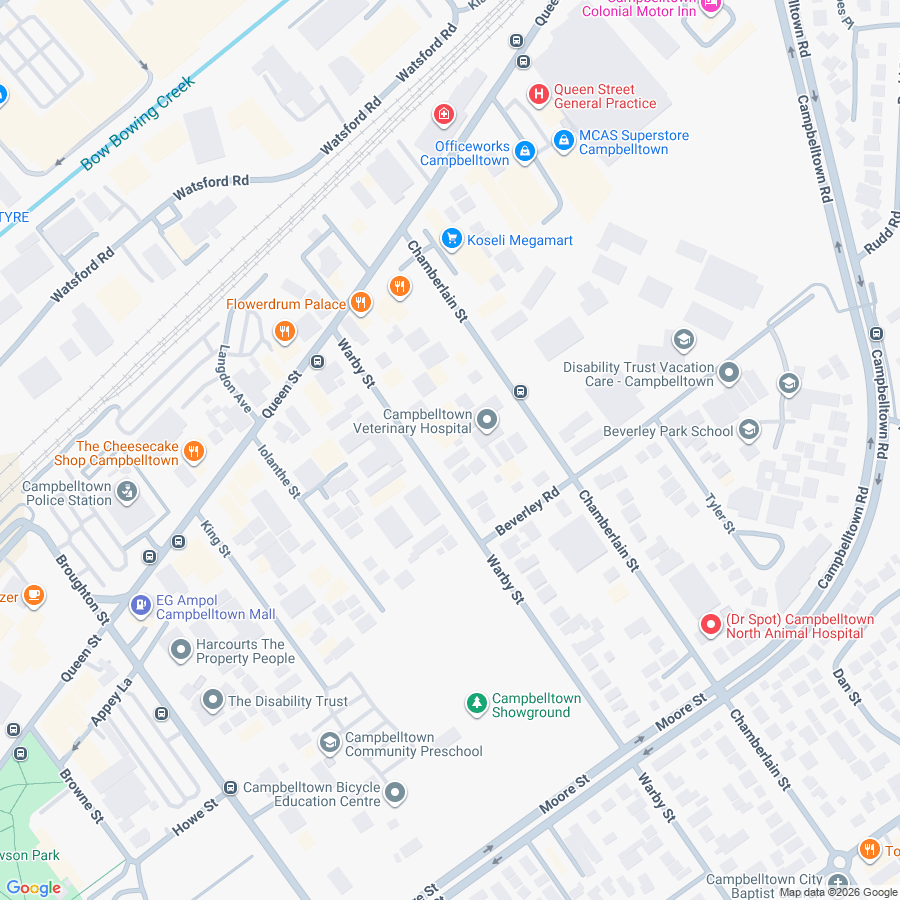

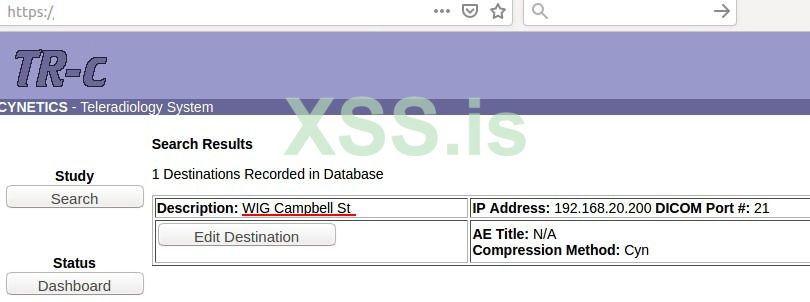

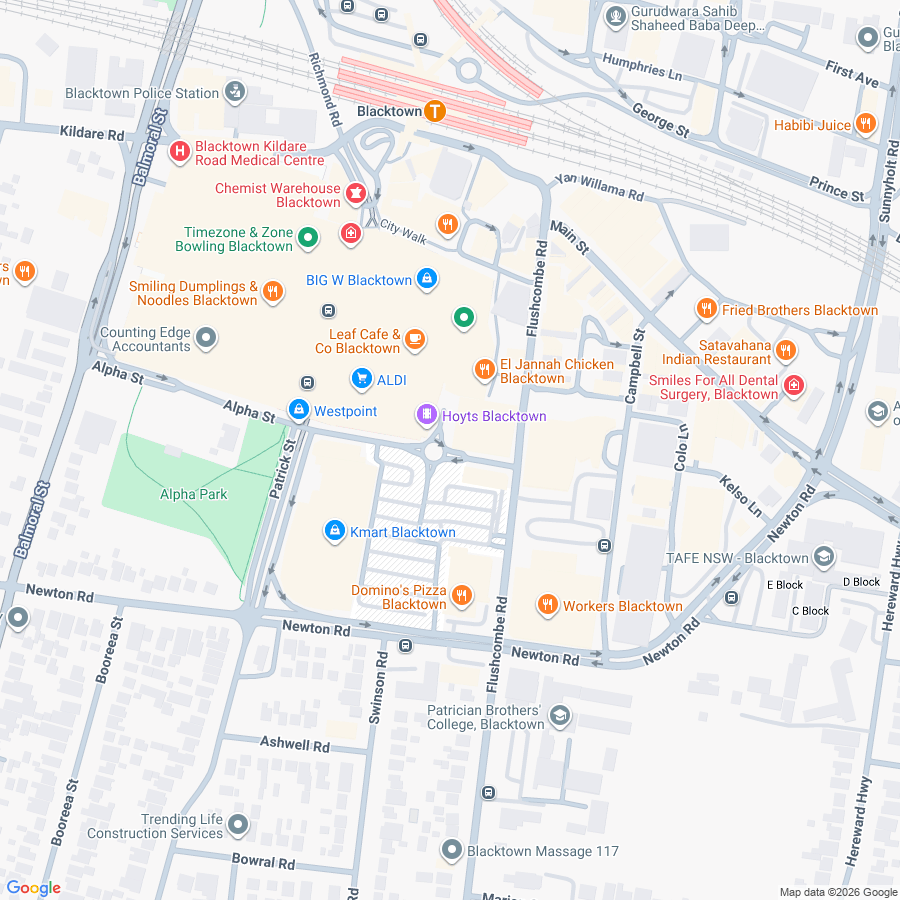

Название второго объекта было также найдено в самой админ-панели: Western Imaging Group, расположенная на Campbell Street.

Как компенсировать знания в медицине OSINT'ом

Из-за отсутствия должных медицинских знаний, это было одно из самых сложных для меня исследований, которое я когда-либо проводил. Я не врач и никогда не интересовался медицинскими клиниками или больницами. В процессе исследования, я многое узнал о медицинском оборудовании и о том, как больницы связаны между собой, как работает мед. персонал и многое другое.

Для того, чтобы получить соответствующие знания, я разделил исследование на три части:

Поиск используемого оборудования и протоколов

Я начал с поиска документов, в которых бы было упомянуто оборудование, использовавшееся в поликлиниках. Оно было нужно мне для того, чтобы далее я мог сформировать более-менее внятные запросы в Shodan. Но все, что я находил - бесполезные модные презентации, в которых люди отражали статистику организаций, в которых они работают. Это, конечно, полезно, но не для меня.

В итоге, после долгого времени поисков, меня порадовал только один найденный документ. Этот документ был написан Кристодулосом Циампазисом из University of Twente и носит название - «Exposure Assessment on Medical Devices in the Netherland». На странице Github он поделился списком ключевых слов для поиска в Shodan, поставщиками оборудования и софтом, используемом в мед. учреждениях и многим другим.

Это отличная исследовательская работа, с полной версией которой можно ознакомиться по ссылке - https://essay.utwente.nl/78845/1/Tziampazis_BA_EEMCS.pdf

В процессе поиска материалов, я использовал понятия, вроде «Радиология», «Онкология», «Офтальмология», «Оториноларингология», «Неврология», «Ветеринария» и т.д.

DICOM и как он используется в медицине

DICOM (Digital Imaging and Communications in Medicine) - медицинский отраслевой стандарт создания, хранения, передачи и визуализации цифровых медицинских изображений и документов обследованных пациентов, являющийся наиболее популярным в зарубежных клиниках. Если вы хотите узнать о последствиях его появления в сети, рекомендую прочитать отчет от Greenbone.

Конфиденциальные данные пациентов, свободно доступные в Интернете (PDF) - https://www.greenbone.net/wp-content/uploads/CyberResilienceReport_EN.pdf

Я начал искать устройства, использующие DICOM, для сканирования их на наличие других открытых портов и просмотра работающих служб. Оказывается, все настолько плохо, что в большинстве случаев были открыты дополнительные порты, включая 3389 (RDP), 80 (HTTP), 8080 (HTTP) и другие, полезные для дальнейших исследований.

Помимо этого, для поиска мед. клиник, мед. университетов и лабораторий, я начал составлять простенькие запросы в Shodan, например: «org: hospital», «org: medical» и различных их вариации, включая различные языки. Например, на голландском языке это «org: Ziekenhuis» или на немецком - «org: Krankenhaus». Такой подход позволил провести обширную разведку, чтобы собрать как можно больше устройств, подключенных к сети, в медицинских организациях.

Охота на вендоров

Последняя часть поисков состояла из сбора всевозможных поставщиков и производителей медицинских устройств.

Мне очень помог сайт https://www.medicalexpo.com/, на котором я перебрал всех продавцов и каждую модель их устройств, после чего перешел к шодану. Зная, что некоторые панели входа в систему устройств имеют нижний колонтитул типа «Powered by <нужная мне компания_нейм>», я смог найти еще много устройств и проверить, какие дополнительные сервисы работают на машинах.

Помимо этого, я случайно обнаружил промышленные системы управления, но об этом в другой раз.

Таким образом, я представляю вам около 90 запросов для поиска различных медицинских устройств в Shodan - от микроскопов и дефибрилляторов до мониторов астмы. C полным список можно ознакомиться тут.

Геолокация устройств

Некоторые устройства не имеют какого - либо потенциального индикатора для определения их точного местоположения. Разберем несколько кейсов.

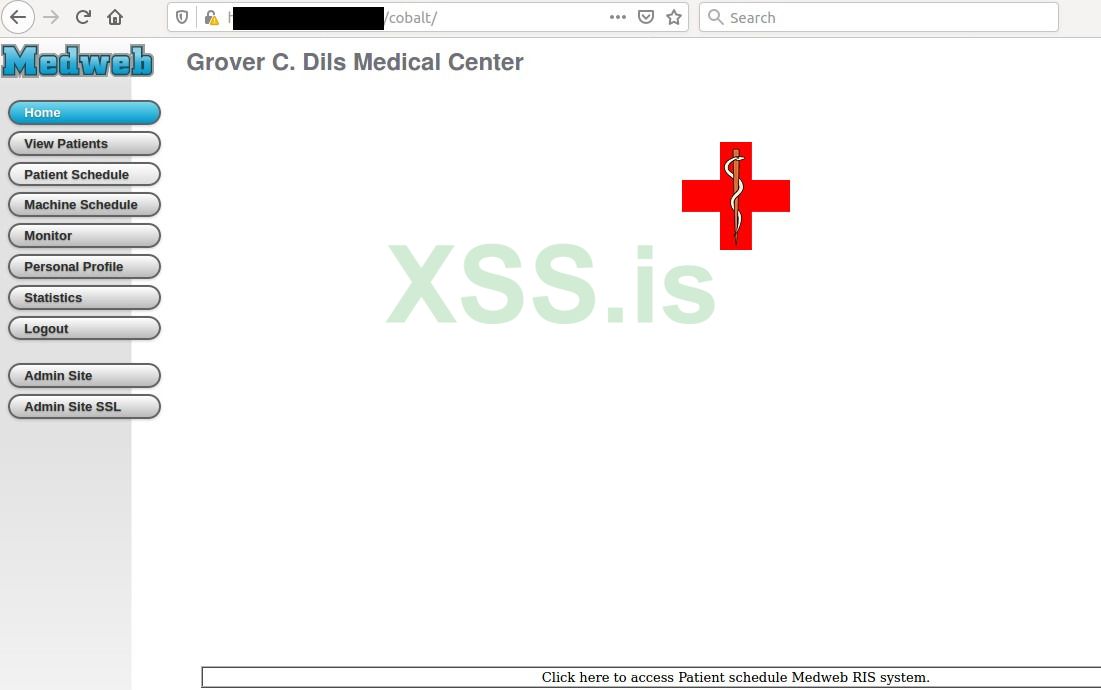

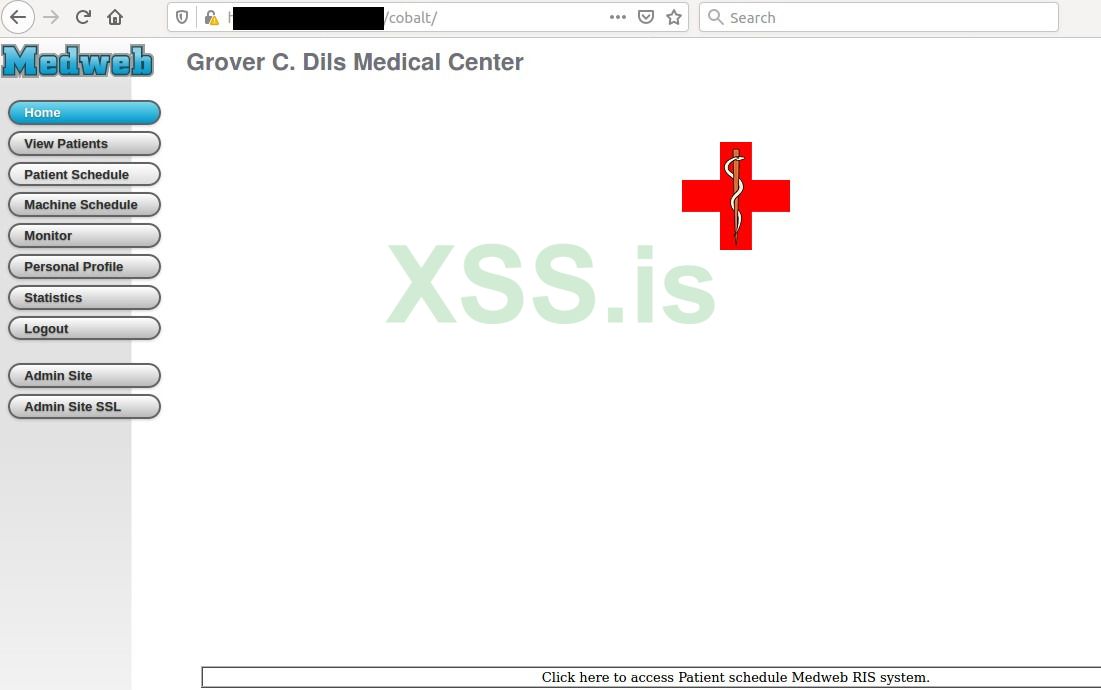

Кейс #1: Grover C. Dils Medical Center, Caliente, Nevada, United States

RIS/PACS, основанные на веб-технологиях Medweb, предлагает решения для управления документооборотом и планированием бюджета.

Запрос: html:"DBA Medweb. All rights reserved."

Название объекта отображается в заголовке и содержании HTML.

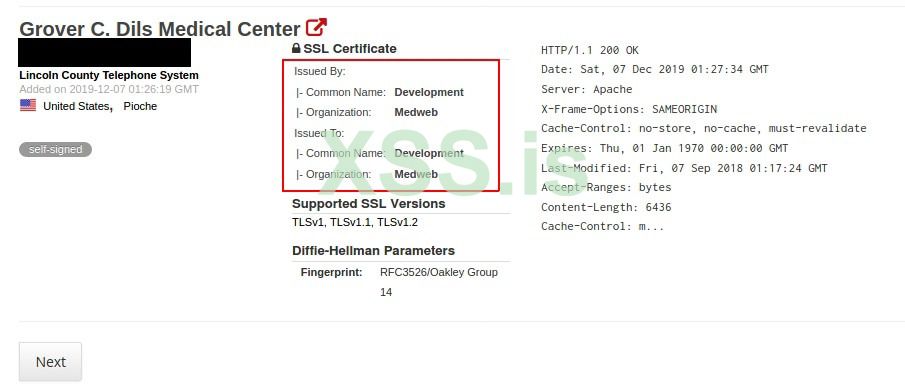

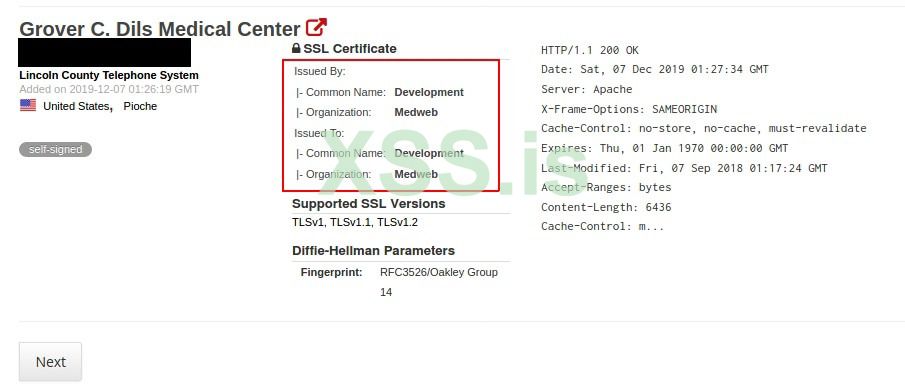

Стоит отметить, что SSL-сертификат выдан Medweb.

Геолокация довольно проста - местоположение на основе IP указывает на ближайший город и при помощи Xamerka мы можем проложить маршрут до медицинского центра.

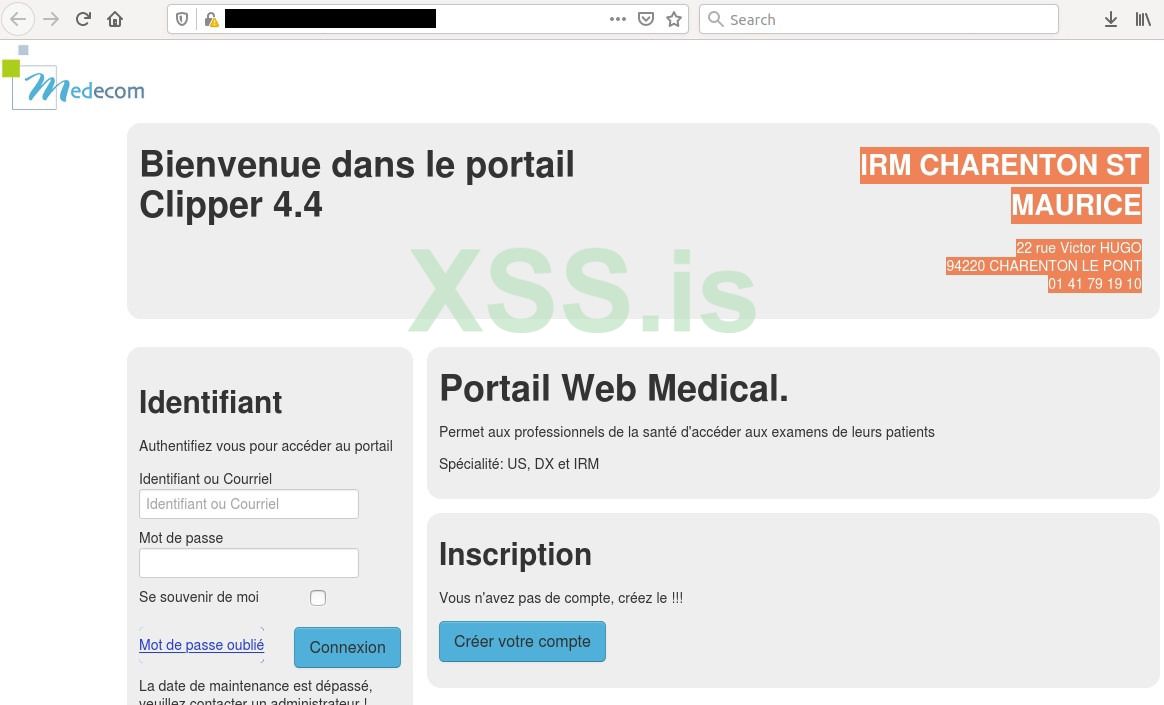

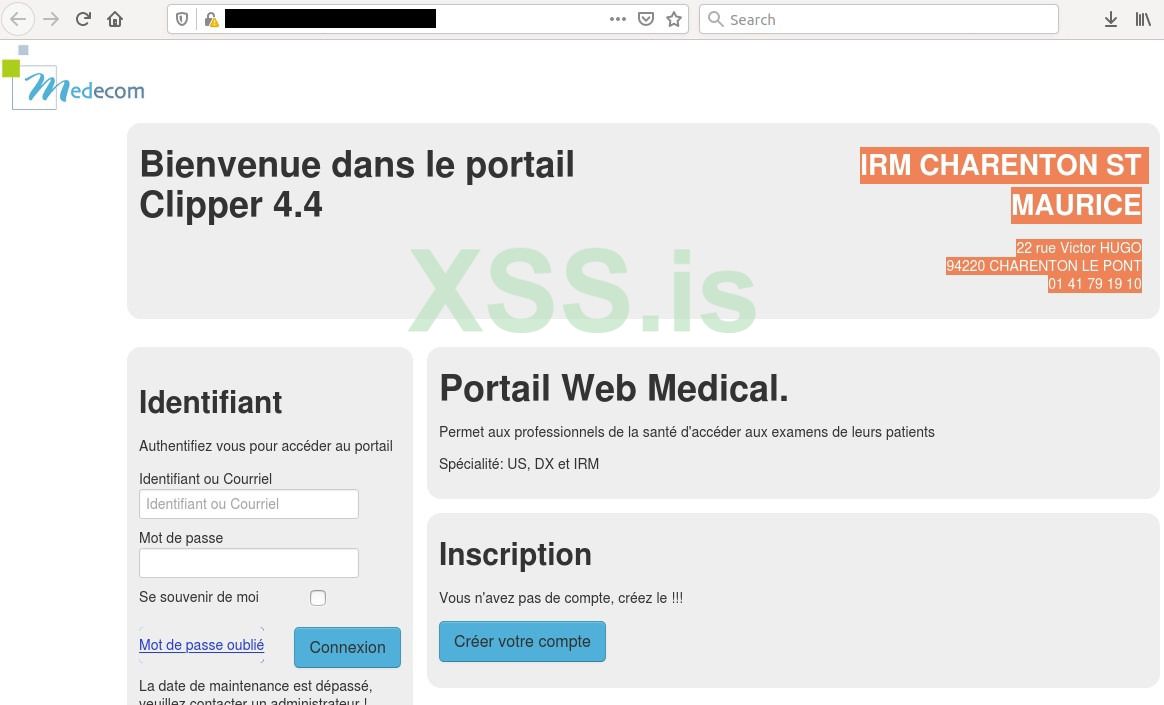

Кейс #2: IRM CHARENTON ST MAURICE, 22 rue Victor HUGO 94220, CHARENTON LE PONT

Medecon Clipper - это веб-сервер, предназначенный для управления отчетами для врачей общей практики.

Запрос: http.favicon.hash:-897903496

Некоторые устройства и софт используются только в определенных странах (например, DLP-система Infowatch, в основном, только в России). Medecom (http://www.medecom.fr/) - французская компания, большая часть которой расположена во Франции.

Точное местоположение можно увидеть в HTML, при входе.

IP-адрес указывает на Montmorency, но фактически, клиника находится в пригороде Парижа.

В дополнении стоит сказать, что владельцы давно не обновляли версию ПО. У них стоит Medecon Clipper версии 4.4, хотя последняя, на момент написания статьи, - 4.10.

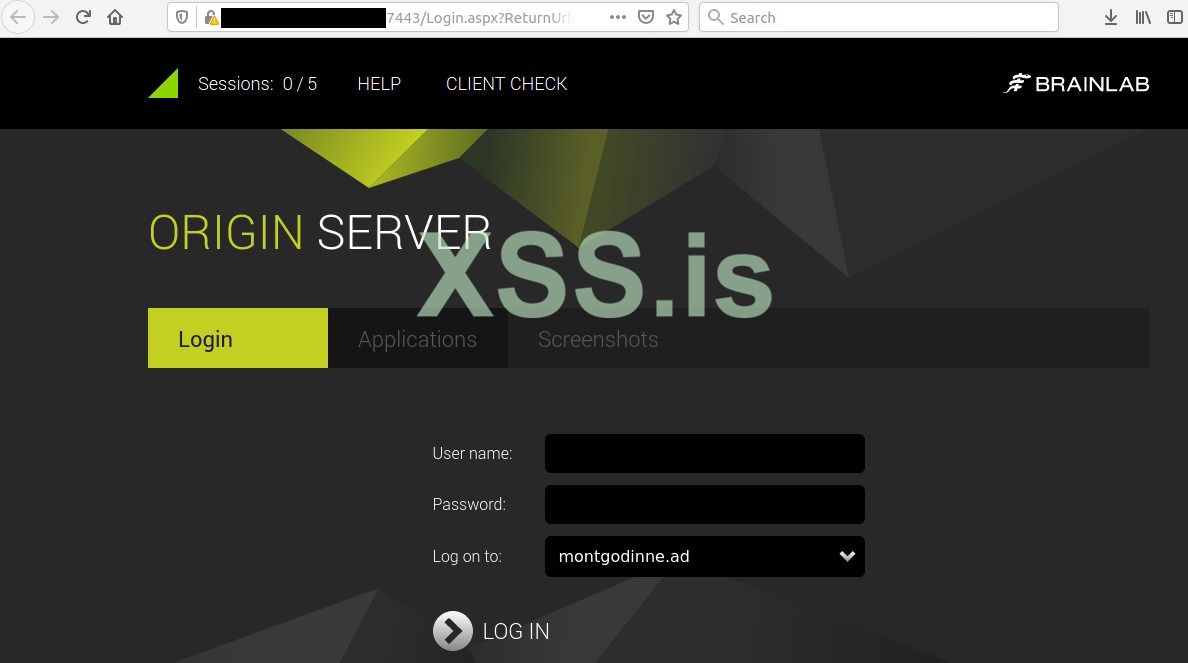

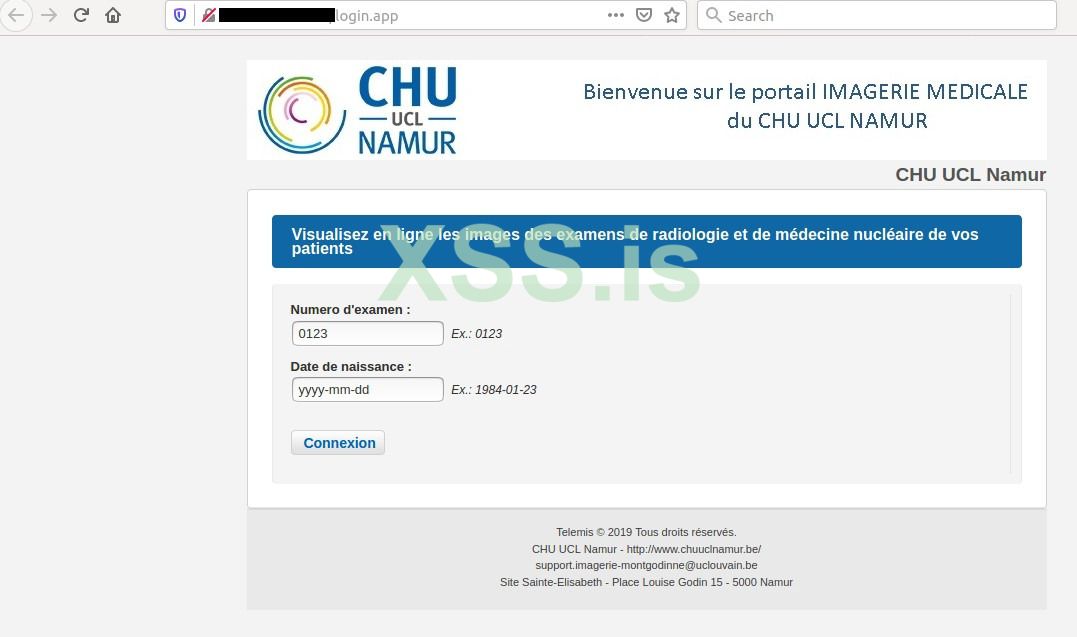

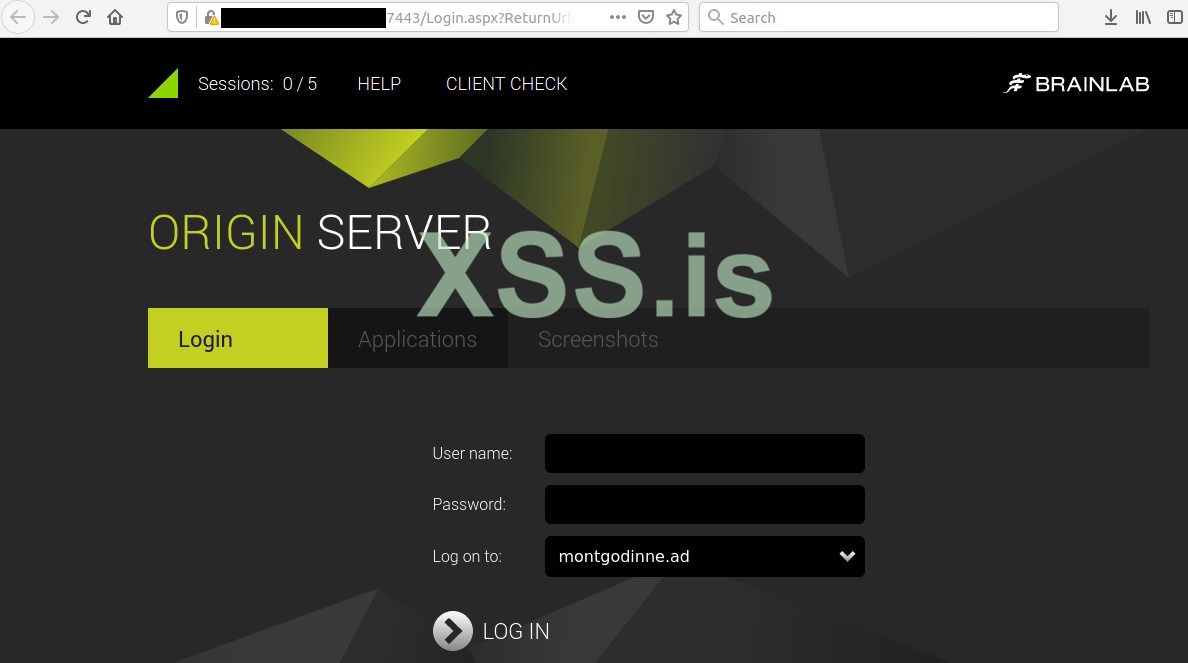

Кейс #3: Maternity Sainte-Elisabeth — Chu Uclouvain Namur, Place Louise Godin 15, 5000 Namur, Belgium

Brainlab развивает здравоохранение при помощи программных технологий. Для улучшения условий проведения операций, радиохирургических процедур и многого другого, они создают программные и аппаратные решения.

Запрос: title:"Brainlab Origin Server"

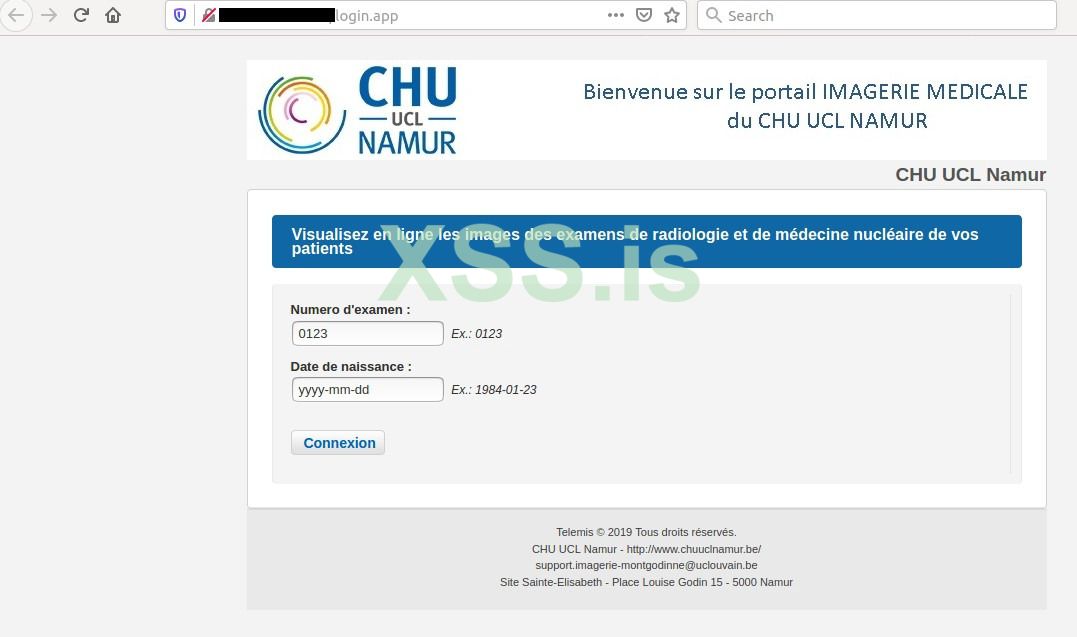

Telemis

Telemis - быстроразвивающаяся компания, работающая в области медицинского оборудования и специализирующаяся на решениях PACS.

Запрос: http.favicon.hash:220883165

Это кейс - пример того, как другие службы, работающие на машине, помогают найти дополнительные цели. Первоначально я искал хосты Brainlab, но на том же сервере работал веб-интерфейс Telemis.

Авторизация проходит на montgodinne.ad. Этот домен принадлежит клинике Mont-Godinne.

Telemis работает на той же машине, но на отдельном порту. Тем не менее, он подтверждает предположение о клинике, выводя название "CHU UCL Namur".

Теперь мы имеем полное название и её местоположение - CHU UCL Namur - Site Godinne. IP указывает на Waterloo, но расположение больницы отличается, примерно на 80 км.

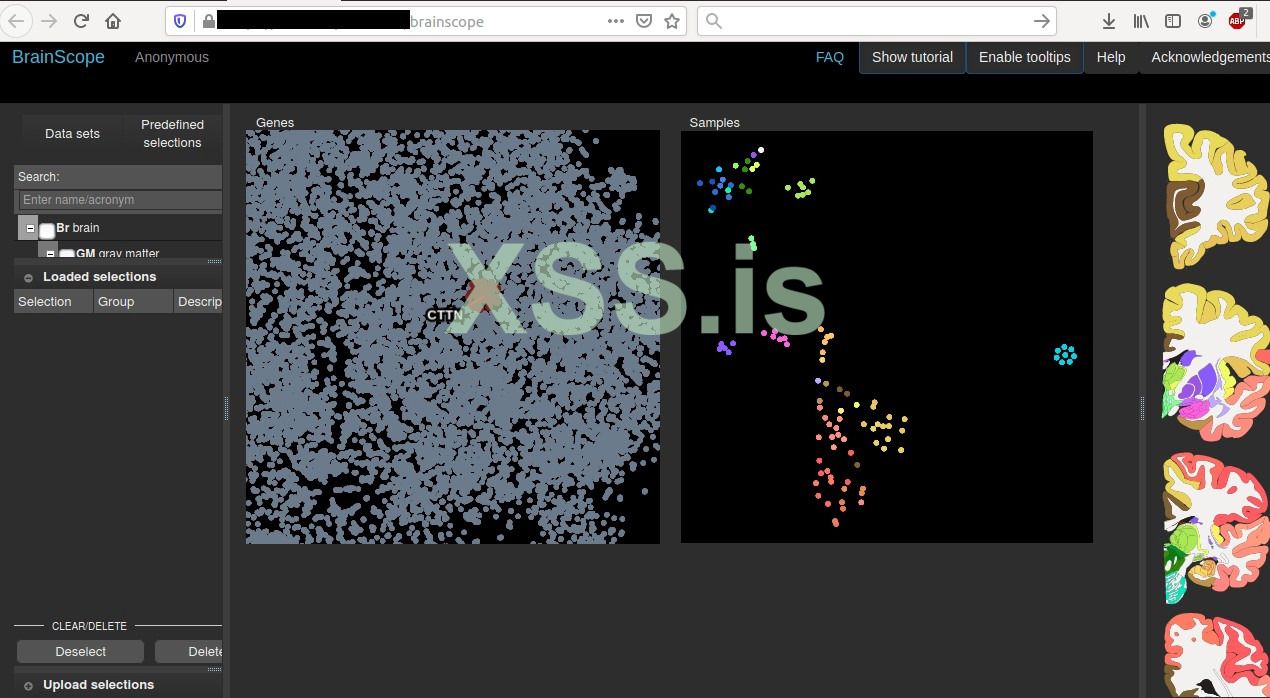

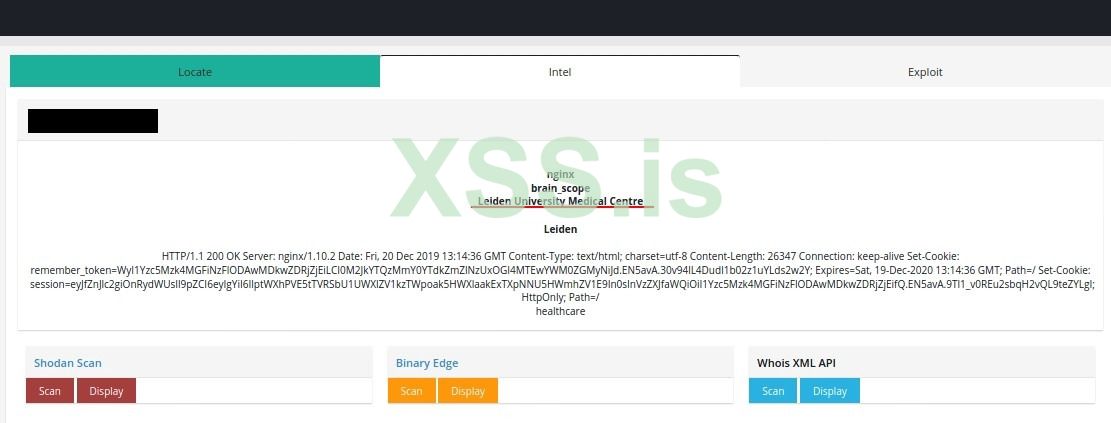

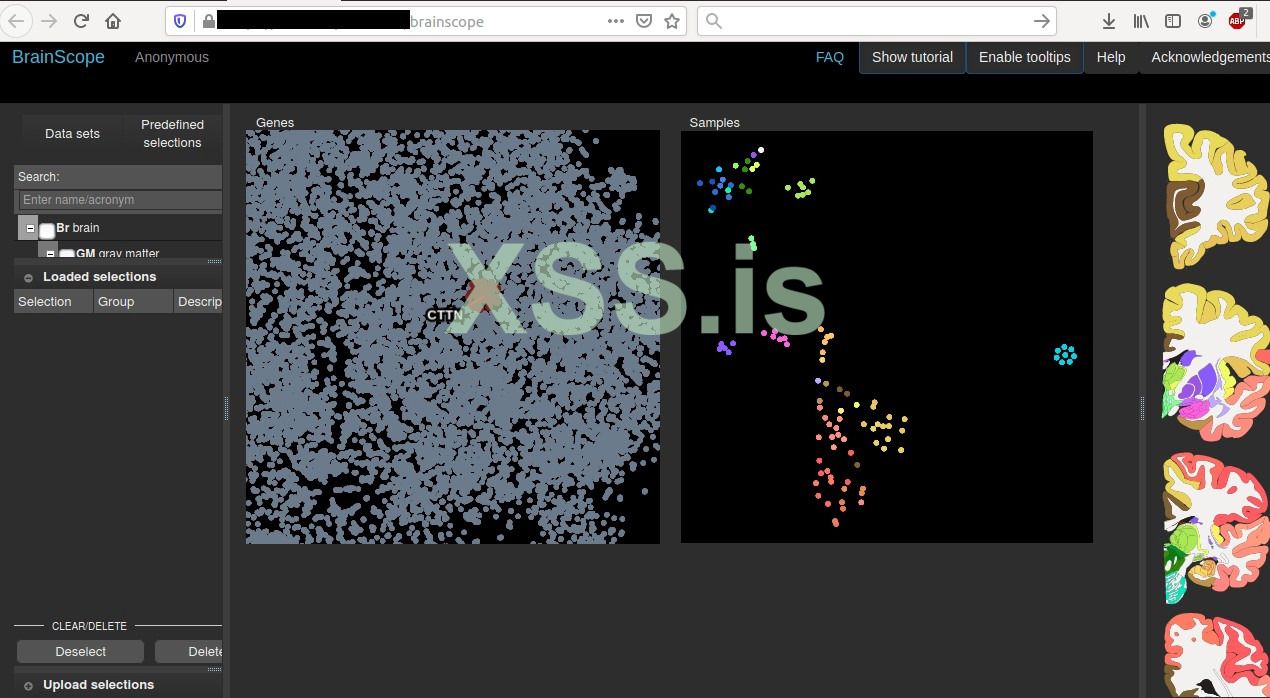

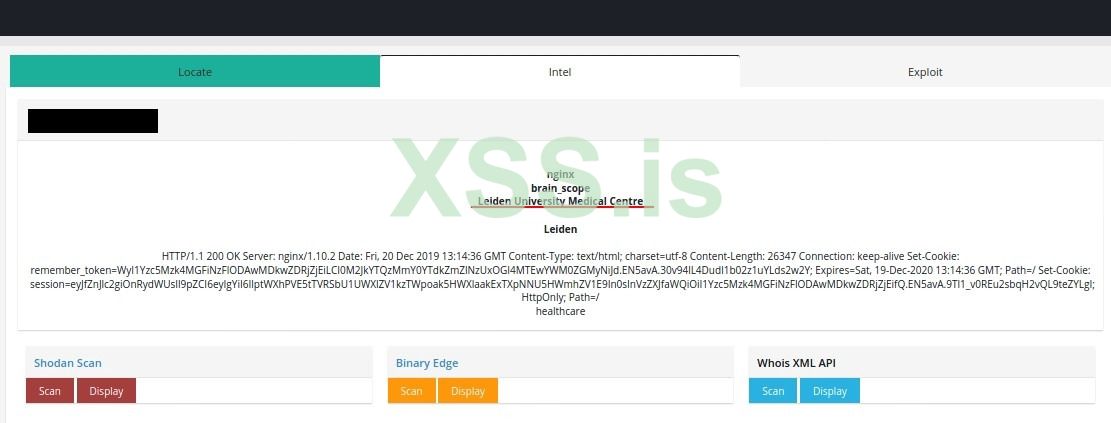

Кейс #4: Leiden University Medical Center (LUMC), Albinusdreef 2, 2333 ZA Leiden, The Netherlands

BrainScope - это медицинская компания, специализирующаяся на медицинской нейротехнике, которая используется для проверки у человека черепно-мозговой травмы. Инновационная система BrainScope One представляет собой простую в использовании платформу, которая позволяет врачам быстро проводить точные оценки травм головы прямо на месте оказания медицинской помощи. https://brainscope.com/

Запрос: title:BrainScope

Эта машина находится в сети «Leiden University Medical Centre».

Которая очень близка к местоположению, полученному из базы данных геолокации, которую использует Shodan.

Бонус

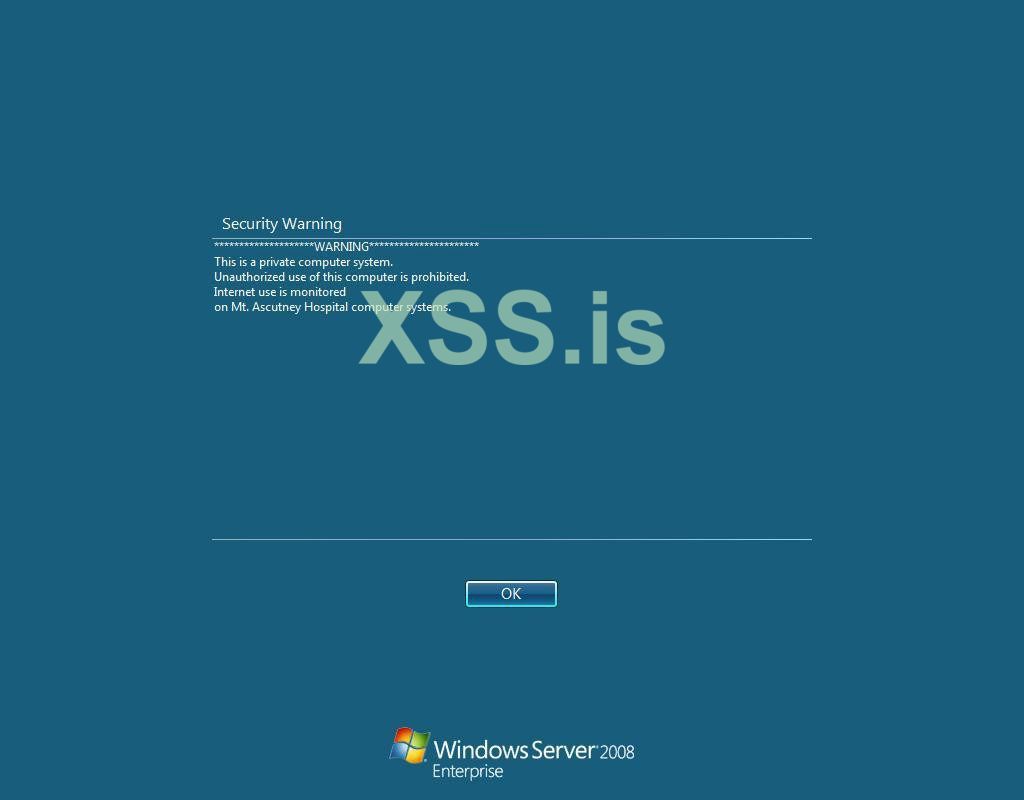

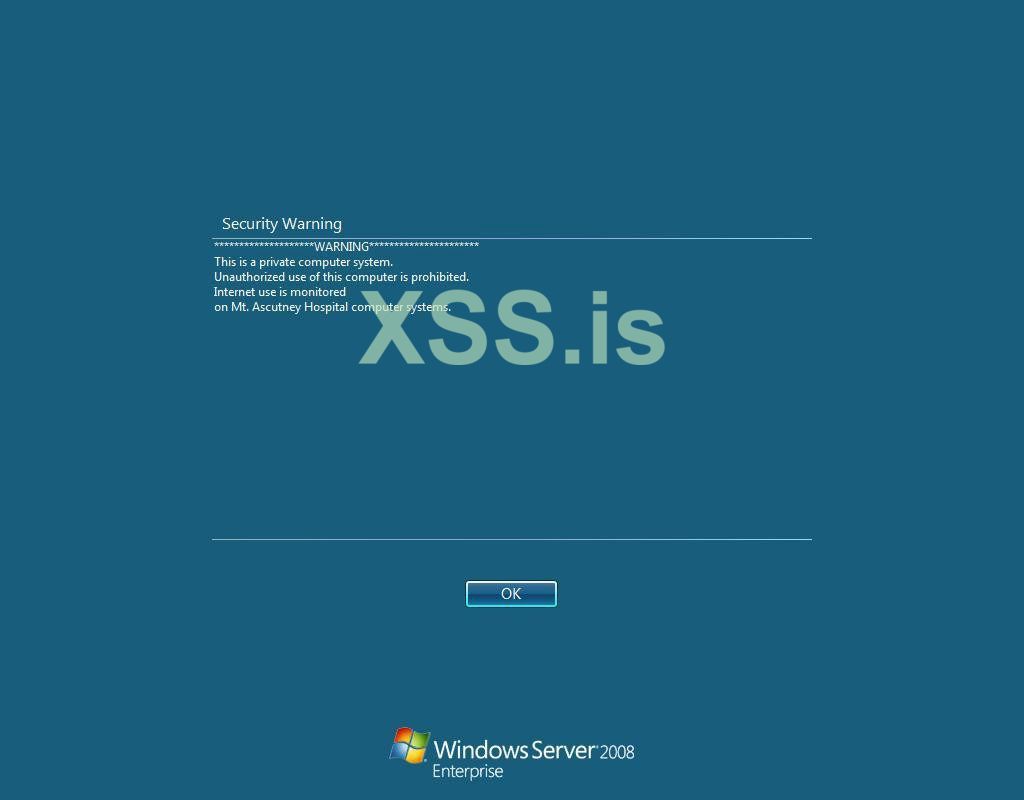

Почему больницы становятся жертвами вымогателей?

Скриншоты взяты из Shodan.

Таким образом, вы видите уже, как минимум, один вектор атаки для получения необходимой информации о пациентах, персонале или инфраструктуре больницы, лежащий на поверхности.

Брутфорс, Credential Stuffing или фишинг - это типичная точки входа для злоумышленника, для того, чтобы начать заражение или украсть медицинские данные. Кроме того, система безопасности уязвима не только для уязвимостей нулевого дня, но и для уже известных эксплойтов.

Попробуйте составить список больниц или медицинских клиник в вашем городе, которые могут стать следующей целью атак злоумышленников из-за отсутствия основных мер безопасности. Уверен, таковых найдется не мало.

Другие интересные находки

Мне пришлось исключить пару устройств из-за их относительной малочисленности или сложности выделить какой - то общий идентификатор для формирования подходящих запросов в Shodan.

Wall of Analytics

Это решение от General Electric, которое работает как командный центр для обработки данных в реальном времени, в больнице, с использованием ИИ.

Микроскопы

Я не вижу смысла подключать микроскопы к интернету, но, как вы видите, и такое тоже случается.

При помощи веб-консоли можно калибровать микроскоп и записывать видео.

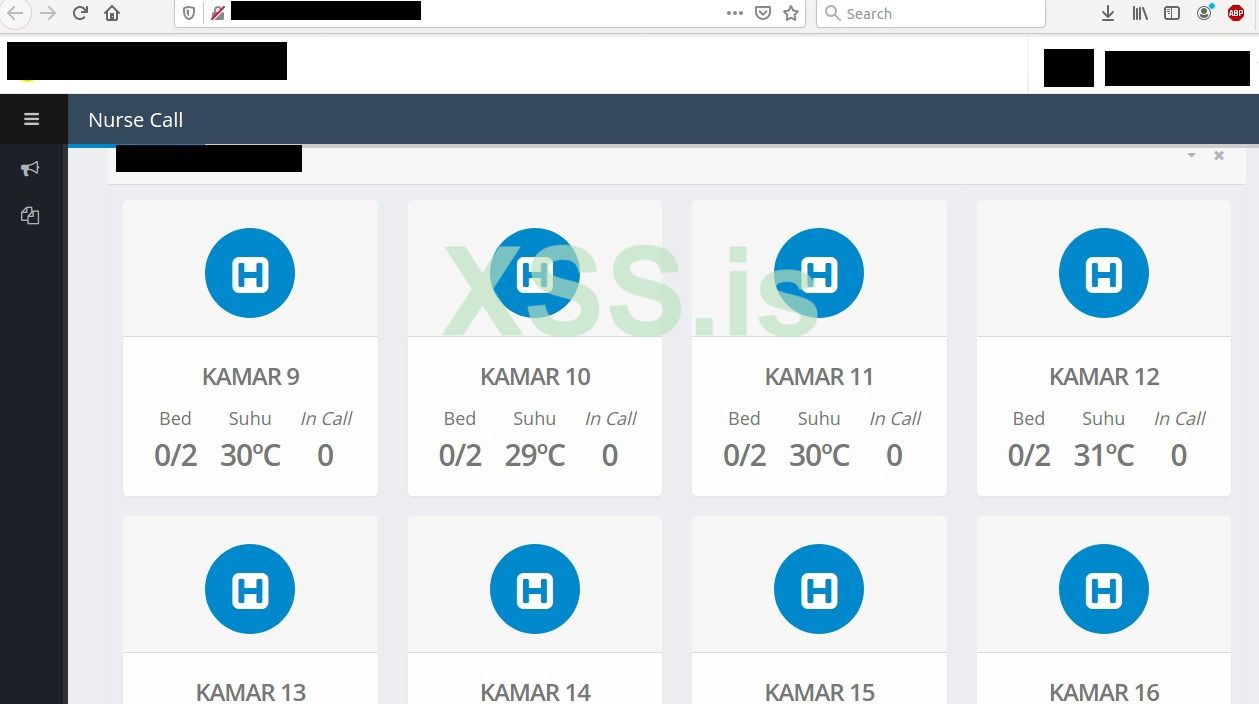

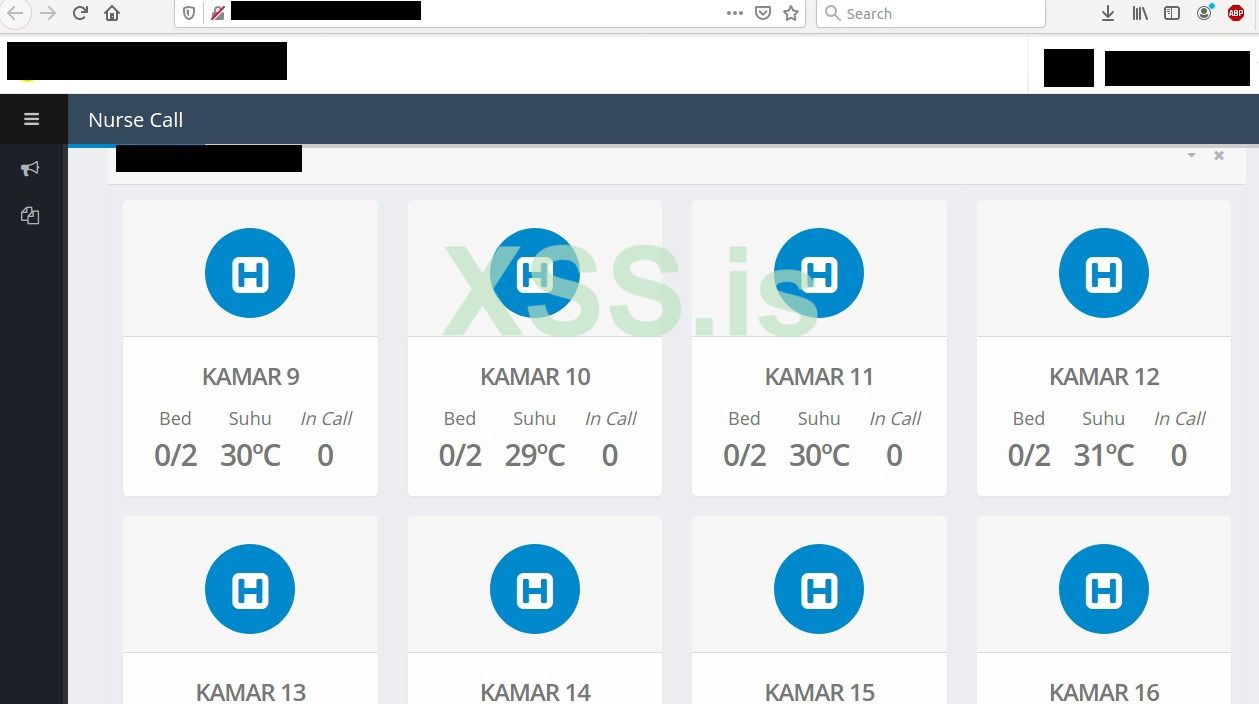

Система обмена сообщениями для медсестры

Есть платформы, о которых я даже не подозревал. Одной из таких является служба обмена сообщениями для медсестер. Опять же, на мой взгляд, подключение к интернету для такой системы ни к чему.

Это решение позволяет контролировать каждую комнату, просматривать температуру и отслеживать вызовы.

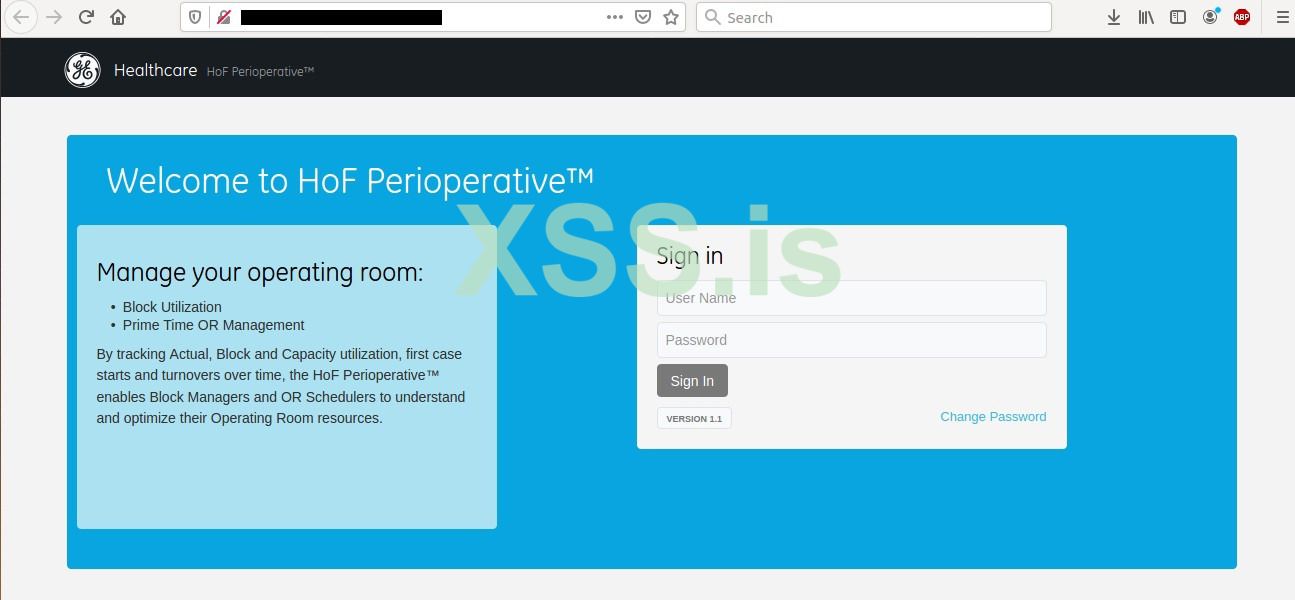

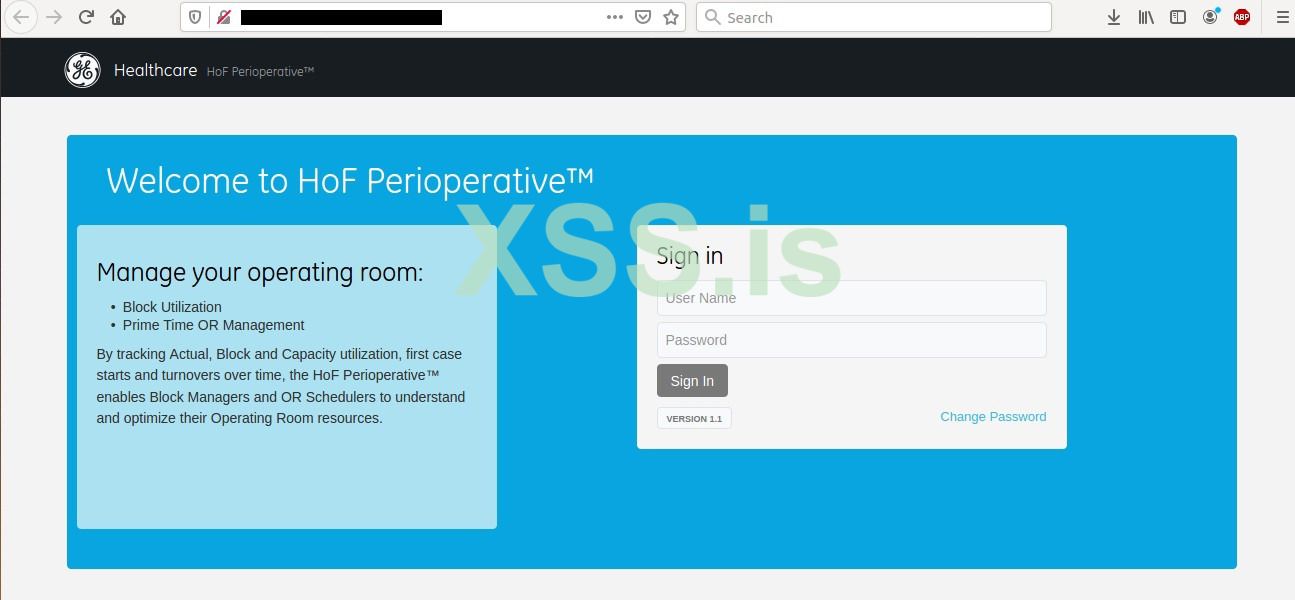

Health of Future

Еще один продукт от General Electric Healthcare - Health of Future Perioperative. Он используется для управления операционными залами. О нем достаточно сложно найти какую - либо информацию, я даже не смог определить актуальную версию или дефолтные пароли.

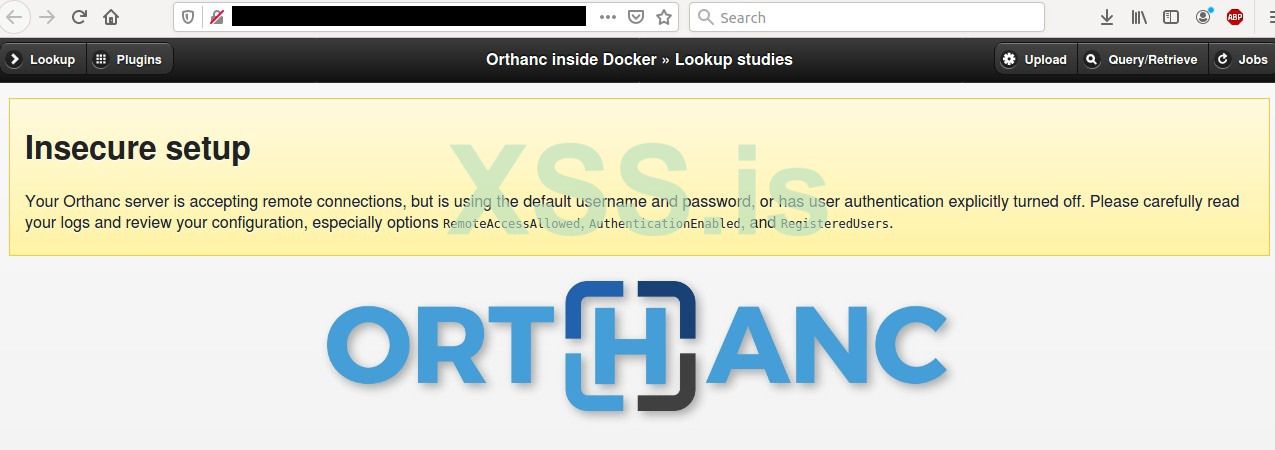

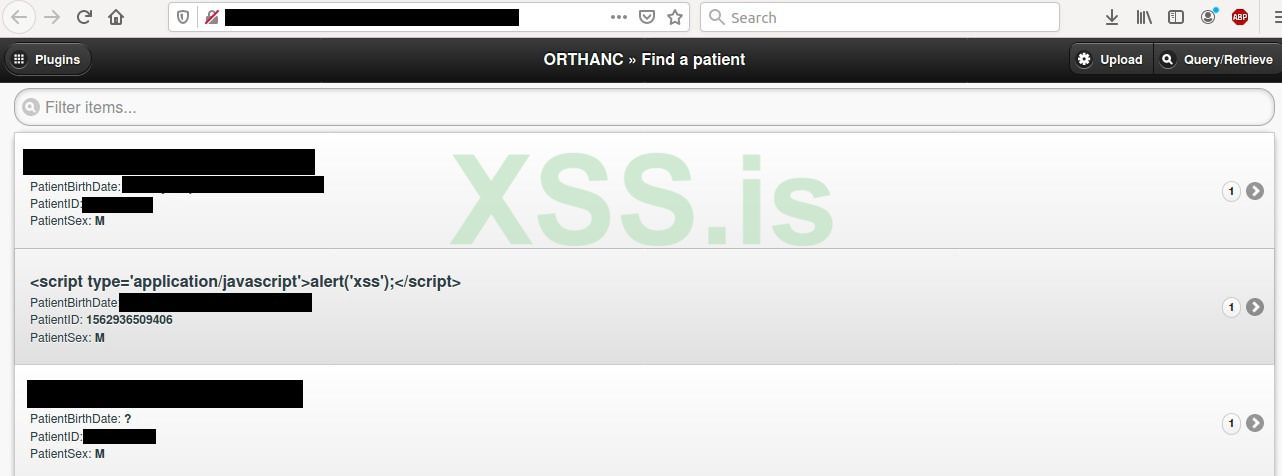

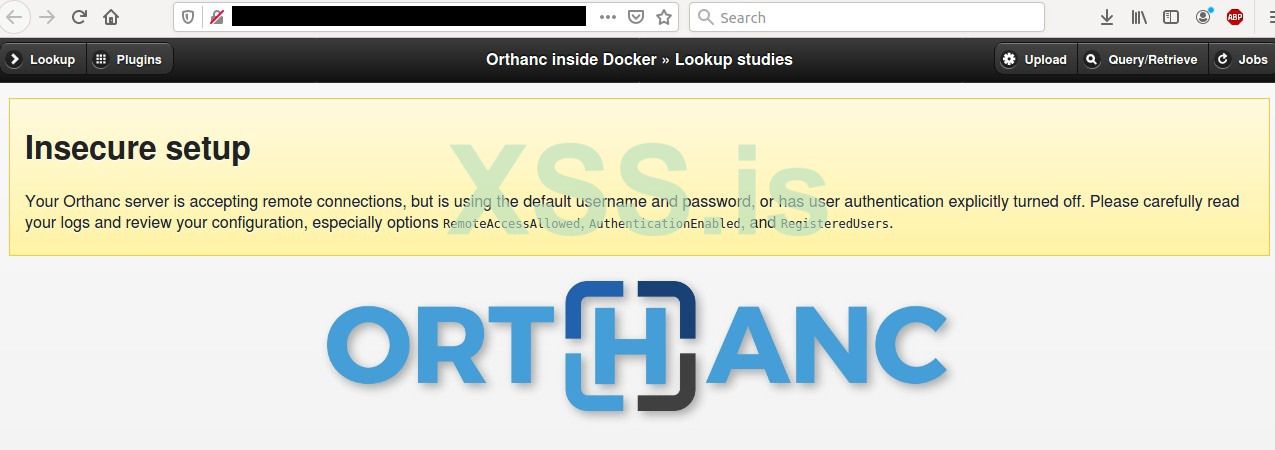

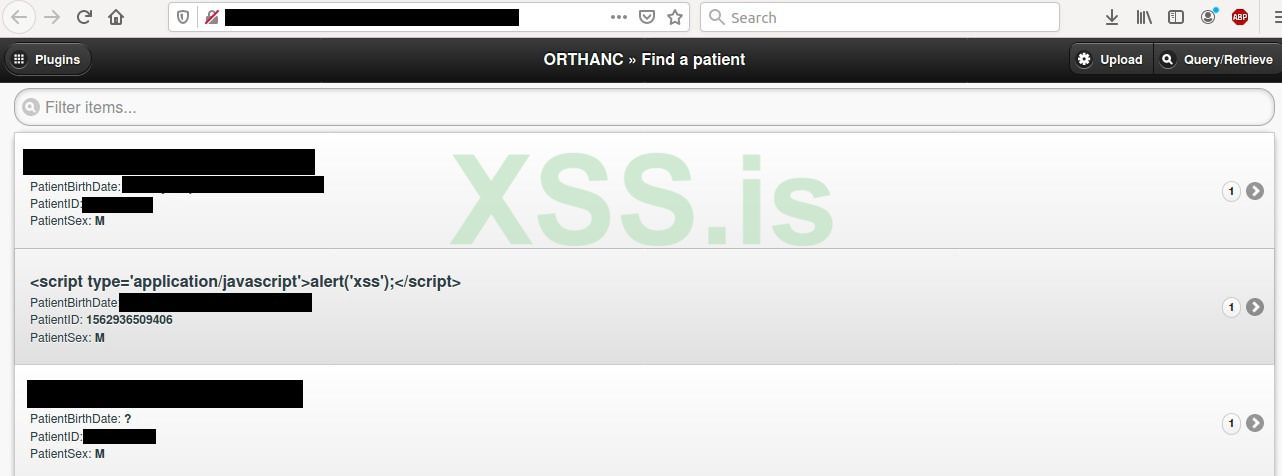

Orthanc Explorer

Это еще одна программа для просмотра DICOM. Она позволяет просматривать рентгеновские снимки пациентов, а также другую медицинскую информацию. Многие устройства Orthanc доступны без аутентификации.

Это все весело до тех пор, пока специалисты не начнут искать в таких продуктах уязвимости.

У них, кстати, есть демка, которую можно оценить по ссылке - https://demo.orthanc-server.com/app/explorer.html

Раскрытие информации

GlucoCare Glycemic Control System

Программное обеспечение для расчета дозы инсулина, разработанное и продаваемое Pronia Medical Systems.

На странице входа можно увидеть сервер-кей и информацию о лицензии.

KbPort

Независимо от того, строите ли вы новый центр симуляции или расширяете существующий, вам на помощь придет KbPort Simplicity™. Это комплексное решение, которое поможет вам спроектировать идеальную среду для любого предприятия.

Внутренняя инфраструктура доступна на страницу входа.

Промышленные системы управления

На третьем этапе исследований (в процессе поиска вендоров), я обнаружил не только медицинские приборы, но и промышленные системы управления. Некоторые производители не только оснащают больницы, но и производят и поддерживают различные отрасли промышленности.

Одним из примеров такого типа компаний является Bosch. С одной стороны, она предоставляет мониторы артериального давления и капсульные контрольные весы для здравоохранения. С другой стороны, Bosch производит системы безопасности и многие другие продукты IoT и ICS, которые широко используются во всем мире. Пытаясь найти медицинские устройства, я наткнулся на Bosch Security Systems DVR 630/650/670 Series с запросом: http.html: «Bosch Security».

https://www.exploit-db.com/exploits/34956

Около 600 таких устройств оказались доступны в интернете. В исходном коде HTML я нашел несколько CGI-путей, которыми можно злоупотребить. Большое спасибо @ChristiaanBeek, который подтвердил наличие уязвимости и нашел эксплойт для этих устройств. Он находится в публичном доступе с 2014 года и с его помощью можно получить полный доступ над устройством.

Как вы видите, мы без труда можем получить данные для входа в панель.

Заключение

Индустрия здравоохранения является одной из наиболее уязвимых отраслей, и, от того, требующая повышенной безопасности. Речь идет не только о личной информации, как в других отраслях, но и о жизнях людей, которые подвергаются опасности в случае кибератак или несанкционированного доступа к больничным системам. Многие устройства открыты для доступа извне, что повышает шансы на их компрометацию. Существует множество уязвимостей, которые не закрывают годами. Злоумышленники без труда могут получить доступ через открытый RDP и расширить свои привилегии для всей сети. Вот почему так важно проводить тестирования на проникновения в медицинских клиниках и больницах.

(с) Статья написана для каналов @cybred и @in51d3

Должно быть, многие из вас слышали о заражении вирусами-вымогателями множества больниц по всему миру. Такие инциденты довольно часто проскакивают в новостях последнее время. Отрасль здравоохранения является наиболее важной отраслью критической инфраструктуры. Помимо того, что, как правило, на слабо защищенных серверах мед. учреждений хранится конфиденциальная информация о состоянии здоровья больных, любое нарушение в работе оборудования может привести к человеческим жертвам. Поэтому, в данной отрасли, атаки вирусов-вымогателей, созданные с целью извлечения финансовой выгоды, являются высокоэффективными. Аварийное отключение оборудование может привести к потере доверия, денег и, конечно, плохой репутации больницы, не говоря уже о пациентах, которые находятся в опасности. Поэтому, персоналу ничего не остается, как заплатить киберпреступникам.

Голливудской больнице пришлось заплатить $17000 хакерам, запустившим вирус-шифровальщик в компьютерную сеть учреждения / https://habr.com/ru/post/390571/

В сети не так уж и много информации о реализации атак на эти клиники, но я предполагаю, что киберпреступники получают доступ, используя фишинг или популярные уязвимости, вроде Bluekeep, на компьютерах с включенным RDP. Помимо этого, в американских клиниках активно используется сетевой протокол DICOM, в купе с PACS.

Работу 10 больниц в США и Австралии нарушили атаки шифровальщиков / https://xakep.ru/2019/10/03/ransomware-attacks-medical/

Помимо денежных доходов от шифрования данных, злоумышленники могут красть конфиденциальную информацию о людях, их рентгеновские снимки, платежи и медицинских записи, и использовать для шпионажа или шантажа.

Шифровальщик Purgen вывел из строя медицинское оборудование во время операции на мозге 13-летней девочки / https://threatpost.ru/tyumen-medical-center-under-purgen-attack/27085/

Иногда для получения конфиденциальных данных даже не нужно использовать какие-либо уязвимости. К примеру, из-за отсутствия базовых знаний по информационной безопасности у людей, ответственных за настройку оборудования, некоторые системы, подключенные к сети, доступны без аутентификации.

Примером этого могут служить два сервера радиологии в Австралии. С одной стороны, Австралия боится китайских методов шпионажа, вроде Cloud Hopper, но с другой стороны они оставляют два незащищенных сервера Cynetics. Это веб-системы медицинских изображений, предназначенные для ведения клинической отчетности мед. персоналом.

Австралийский центр кибербезопасности был проинформирован об этом, и соответствующие меры были приняты. Однако, так как данные были доступны всем желающим в течение месяца, они не остались незамеченными.

Утечка вышеназванных серверов содержала 4,5 ТБ данных, включая рентгенологические фотографии беременностей с диагнозом (почти 2 миллиона изображений!), счета-фактуры и личные данные пациентов.

Стоит отметить, что, заходя на эти сервера, пользователи имели привилегии администратора. Это значит, что посетители могли просматривать абсолютно всю информацию и даже удалять платежи пациентов, вместе с клиническими результатами.

Таким образом, можно нанести огромный ущерб учреждению, подделывая данные клиентов или удаляя платежи. Или можно копнуть глубже и поискать уязвимости уже в самой веб-консоли Cynetics.

Самые ранние сведения о платежах и должниках датируются 2009 годом, фотографии - 2016-м. Наверняка, существуют правила, которые требуют хранить медицинские данные в течение определенного периода времени.

Возвращаясь к основной теме и наиболее важным данным в утечке, каждый пациент имеет от 10 до 40 рентгенологических фотографий с описанием.

Честно говоря, мне эти данные ни о чем не говорят, кроме того, что это какая - то информация о плоде. Но для тех, кто разбирается в медицине, это наверняка должно быть интересно.

Проведя беглую разведку, я выделил две клиники, в которых отсутствуют надлежащие меры безопасности.

Первая - Tara Imaging for Women

Чтобы подтвердить предположение, что админ-панель принадлежит именно этой клинике, я скачал один счет:

Название второго объекта было также найдено в самой админ-панели: Western Imaging Group, расположенная на Campbell Street.

Как компенсировать знания в медицине OSINT'ом

Из-за отсутствия должных медицинских знаний, это было одно из самых сложных для меня исследований, которое я когда-либо проводил. Я не врач и никогда не интересовался медицинскими клиниками или больницами. В процессе исследования, я многое узнал о медицинском оборудовании и о том, как больницы связаны между собой, как работает мед. персонал и многое другое.

Для того, чтобы получить соответствующие знания, я разделил исследование на три части:

Поиск используемого оборудования и протоколов

Я начал с поиска документов, в которых бы было упомянуто оборудование, использовавшееся в поликлиниках. Оно было нужно мне для того, чтобы далее я мог сформировать более-менее внятные запросы в Shodan. Но все, что я находил - бесполезные модные презентации, в которых люди отражали статистику организаций, в которых они работают. Это, конечно, полезно, но не для меня.

В итоге, после долгого времени поисков, меня порадовал только один найденный документ. Этот документ был написан Кристодулосом Циампазисом из University of Twente и носит название - «Exposure Assessment on Medical Devices in the Netherland». На странице Github он поделился списком ключевых слов для поиска в Shodan, поставщиками оборудования и софтом, используемом в мед. учреждениях и многим другим.

Это отличная исследовательская работа, с полной версией которой можно ознакомиться по ссылке - https://essay.utwente.nl/78845/1/Tziampazis_BA_EEMCS.pdf

В процессе поиска материалов, я использовал понятия, вроде «Радиология», «Онкология», «Офтальмология», «Оториноларингология», «Неврология», «Ветеринария» и т.д.

DICOM и как он используется в медицине

DICOM (Digital Imaging and Communications in Medicine) - медицинский отраслевой стандарт создания, хранения, передачи и визуализации цифровых медицинских изображений и документов обследованных пациентов, являющийся наиболее популярным в зарубежных клиниках. Если вы хотите узнать о последствиях его появления в сети, рекомендую прочитать отчет от Greenbone.

Конфиденциальные данные пациентов, свободно доступные в Интернете (PDF) - https://www.greenbone.net/wp-content/uploads/CyberResilienceReport_EN.pdf

Я начал искать устройства, использующие DICOM, для сканирования их на наличие других открытых портов и просмотра работающих служб. Оказывается, все настолько плохо, что в большинстве случаев были открыты дополнительные порты, включая 3389 (RDP), 80 (HTTP), 8080 (HTTP) и другие, полезные для дальнейших исследований.

Помимо этого, для поиска мед. клиник, мед. университетов и лабораторий, я начал составлять простенькие запросы в Shodan, например: «org: hospital», «org: medical» и различных их вариации, включая различные языки. Например, на голландском языке это «org: Ziekenhuis» или на немецком - «org: Krankenhaus». Такой подход позволил провести обширную разведку, чтобы собрать как можно больше устройств, подключенных к сети, в медицинских организациях.

Охота на вендоров

Последняя часть поисков состояла из сбора всевозможных поставщиков и производителей медицинских устройств.

Мне очень помог сайт https://www.medicalexpo.com/, на котором я перебрал всех продавцов и каждую модель их устройств, после чего перешел к шодану. Зная, что некоторые панели входа в систему устройств имеют нижний колонтитул типа «Powered by <нужная мне компания_нейм>», я смог найти еще много устройств и проверить, какие дополнительные сервисы работают на машинах.

Помимо этого, я случайно обнаружил промышленные системы управления, но об этом в другой раз.

Таким образом, я представляю вам около 90 запросов для поиска различных медицинских устройств в Shodan - от микроскопов и дефибрилляторов до мониторов астмы. C полным список можно ознакомиться тут.

Геолокация устройств

Некоторые устройства не имеют какого - либо потенциального индикатора для определения их точного местоположения. Разберем несколько кейсов.

Кейс #1: Grover C. Dils Medical Center, Caliente, Nevada, United States

RIS/PACS, основанные на веб-технологиях Medweb, предлагает решения для управления документооборотом и планированием бюджета.

Запрос: html:"DBA Medweb. All rights reserved."

Название объекта отображается в заголовке и содержании HTML.

Стоит отметить, что SSL-сертификат выдан Medweb.

Геолокация довольно проста - местоположение на основе IP указывает на ближайший город и при помощи Xamerka мы можем проложить маршрут до медицинского центра.

Кейс #2: IRM CHARENTON ST MAURICE, 22 rue Victor HUGO 94220, CHARENTON LE PONT

Medecon Clipper - это веб-сервер, предназначенный для управления отчетами для врачей общей практики.

Запрос: http.favicon.hash:-897903496

Некоторые устройства и софт используются только в определенных странах (например, DLP-система Infowatch, в основном, только в России). Medecom (http://www.medecom.fr/) - французская компания, большая часть которой расположена во Франции.

Точное местоположение можно увидеть в HTML, при входе.

IP-адрес указывает на Montmorency, но фактически, клиника находится в пригороде Парижа.

В дополнении стоит сказать, что владельцы давно не обновляли версию ПО. У них стоит Medecon Clipper версии 4.4, хотя последняя, на момент написания статьи, - 4.10.

Кейс #3: Maternity Sainte-Elisabeth — Chu Uclouvain Namur, Place Louise Godin 15, 5000 Namur, Belgium

Brainlab развивает здравоохранение при помощи программных технологий. Для улучшения условий проведения операций, радиохирургических процедур и многого другого, они создают программные и аппаратные решения.

Запрос: title:"Brainlab Origin Server"

Telemis

Telemis - быстроразвивающаяся компания, работающая в области медицинского оборудования и специализирующаяся на решениях PACS.

Запрос: http.favicon.hash:220883165

Это кейс - пример того, как другие службы, работающие на машине, помогают найти дополнительные цели. Первоначально я искал хосты Brainlab, но на том же сервере работал веб-интерфейс Telemis.

Авторизация проходит на montgodinne.ad. Этот домен принадлежит клинике Mont-Godinne.

Telemis работает на той же машине, но на отдельном порту. Тем не менее, он подтверждает предположение о клинике, выводя название "CHU UCL Namur".

Теперь мы имеем полное название и её местоположение - CHU UCL Namur - Site Godinne. IP указывает на Waterloo, но расположение больницы отличается, примерно на 80 км.

Кейс #4: Leiden University Medical Center (LUMC), Albinusdreef 2, 2333 ZA Leiden, The Netherlands

BrainScope - это медицинская компания, специализирующаяся на медицинской нейротехнике, которая используется для проверки у человека черепно-мозговой травмы. Инновационная система BrainScope One представляет собой простую в использовании платформу, которая позволяет врачам быстро проводить точные оценки травм головы прямо на месте оказания медицинской помощи. https://brainscope.com/

Запрос: title:BrainScope

Эта машина находится в сети «Leiden University Medical Centre».

Которая очень близка к местоположению, полученному из базы данных геолокации, которую использует Shodan.

Бонус

Почему больницы становятся жертвами вымогателей?

Скриншоты взяты из Shodan.

Таким образом, вы видите уже, как минимум, один вектор атаки для получения необходимой информации о пациентах, персонале или инфраструктуре больницы, лежащий на поверхности.

Брутфорс, Credential Stuffing или фишинг - это типичная точки входа для злоумышленника, для того, чтобы начать заражение или украсть медицинские данные. Кроме того, система безопасности уязвима не только для уязвимостей нулевого дня, но и для уже известных эксплойтов.

Попробуйте составить список больниц или медицинских клиник в вашем городе, которые могут стать следующей целью атак злоумышленников из-за отсутствия основных мер безопасности. Уверен, таковых найдется не мало.

Другие интересные находки

Мне пришлось исключить пару устройств из-за их относительной малочисленности или сложности выделить какой - то общий идентификатор для формирования подходящих запросов в Shodan.

Wall of Analytics

Это решение от General Electric, которое работает как командный центр для обработки данных в реальном времени, в больнице, с использованием ИИ.

Микроскопы

Я не вижу смысла подключать микроскопы к интернету, но, как вы видите, и такое тоже случается.

При помощи веб-консоли можно калибровать микроскоп и записывать видео.

Система обмена сообщениями для медсестры

Есть платформы, о которых я даже не подозревал. Одной из таких является служба обмена сообщениями для медсестер. Опять же, на мой взгляд, подключение к интернету для такой системы ни к чему.

Это решение позволяет контролировать каждую комнату, просматривать температуру и отслеживать вызовы.

Health of Future

Еще один продукт от General Electric Healthcare - Health of Future Perioperative. Он используется для управления операционными залами. О нем достаточно сложно найти какую - либо информацию, я даже не смог определить актуальную версию или дефолтные пароли.

Orthanc Explorer

Это еще одна программа для просмотра DICOM. Она позволяет просматривать рентгеновские снимки пациентов, а также другую медицинскую информацию. Многие устройства Orthanc доступны без аутентификации.

Это все весело до тех пор, пока специалисты не начнут искать в таких продуктах уязвимости.

У них, кстати, есть демка, которую можно оценить по ссылке - https://demo.orthanc-server.com/app/explorer.html

Раскрытие информации

GlucoCare Glycemic Control System

Программное обеспечение для расчета дозы инсулина, разработанное и продаваемое Pronia Medical Systems.

На странице входа можно увидеть сервер-кей и информацию о лицензии.

KbPort

Независимо от того, строите ли вы новый центр симуляции или расширяете существующий, вам на помощь придет KbPort Simplicity™. Это комплексное решение, которое поможет вам спроектировать идеальную среду для любого предприятия.

Внутренняя инфраструктура доступна на страницу входа.

Промышленные системы управления

На третьем этапе исследований (в процессе поиска вендоров), я обнаружил не только медицинские приборы, но и промышленные системы управления. Некоторые производители не только оснащают больницы, но и производят и поддерживают различные отрасли промышленности.

Одним из примеров такого типа компаний является Bosch. С одной стороны, она предоставляет мониторы артериального давления и капсульные контрольные весы для здравоохранения. С другой стороны, Bosch производит системы безопасности и многие другие продукты IoT и ICS, которые широко используются во всем мире. Пытаясь найти медицинские устройства, я наткнулся на Bosch Security Systems DVR 630/650/670 Series с запросом: http.html: «Bosch Security».

https://www.exploit-db.com/exploits/34956

Около 600 таких устройств оказались доступны в интернете. В исходном коде HTML я нашел несколько CGI-путей, которыми можно злоупотребить. Большое спасибо @ChristiaanBeek, который подтвердил наличие уязвимости и нашел эксплойт для этих устройств. Он находится в публичном доступе с 2014 года и с его помощью можно получить полный доступ над устройством.

Как вы видите, мы без труда можем получить данные для входа в панель.

Заключение

Индустрия здравоохранения является одной из наиболее уязвимых отраслей, и, от того, требующая повышенной безопасности. Речь идет не только о личной информации, как в других отраслях, но и о жизнях людей, которые подвергаются опасности в случае кибератак или несанкционированного доступа к больничным системам. Многие устройства открыты для доступа извне, что повышает шансы на их компрометацию. Существует множество уязвимостей, которые не закрывают годами. Злоумышленники без труда могут получить доступ через открытый RDP и расширить свои привилегии для всей сети. Вот почему так важно проводить тестирования на проникновения в медицинских клиниках и больницах.

(с) Статья написана для каналов @cybred и @in51d3