Пожалуйста, обратите внимание, что пользователь заблокирован

del

Последнее редактирование:

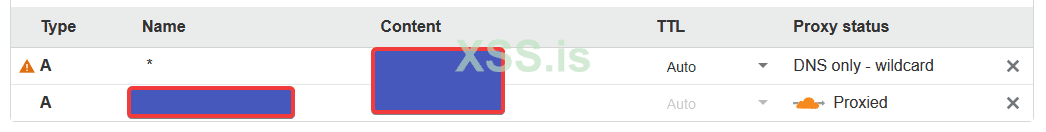

домен живёт, все воркает.Надо смотреть в корень, на самом деле проблемы делятся на 2 типа. Когда хостер получает абузу извне на основе билда и его вредоносных действий, либо когда обнаруживается сам факт наличия админки, а значит летят автоматические абузы на основе забитых в умные сканеры сигнатур. Нужно отталкиваться от того, что за софт ты юзаешь и известен ли он аверам, чтобы понять на каком уровне нужно защищаться.

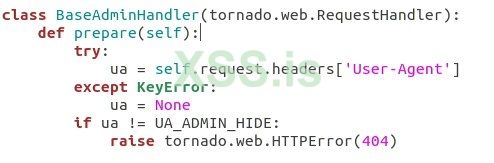

1) от всевозможных сканеров и входа со стороны человека, не имеющего билдов (без возможности отреверсить урлу панели в билде) спасает рендеринг страницы по специфичному user-agent. Просто даже на уровне http протокола вытягиваешь из каждого запроса и сравниваешь с зашитым в панель, который знаешь только ты. И любую страницу, в том числе страницу входа отображаешь только если ua совпадает. Иначе 404.

2) от абуз, которые идут уже после проникновения - тут прежде всего надо понять, что ботнеты на несколько тысяч машин и выше, уже не актуальны. А значит

- fast-flux

- dga

- third party c&c

Это твоё все.

Для простых вещей типо стиллера third party c&c идеально. Я в своём стиллере так сделал. Во первых мои логи никто кроме меня не увидит. Они пролетают сквозь чужые сервера в зашифрованном варианте, расшифровуются только у меня на тачке. Панель выкачивает на каждый тик поллинга все данные оттуда и удаляет. Во вторых, панели в открытой сети нет. Моя панель ходит по rest api -> third party server <- bot rest api.

В третьих - мне не нужен хостер. А значит и бабки тратить на это не нужно. Весь мой хостинг и настройка заключается в вводе команды а-ля «собрать проект из докер композа» и все начинает работать как часы.

В четвёртых - аварская автоматика не может так просто взять и заблеклистить какой нибудь dropbox, скажем.

Потому что для всех аккаунтов апи один и тот же. Отличие только в api key.

Огромное спасибо. Займусь этим после праздников.Вот к примеру не плохая инфа для размышления "Прячем сайт за реверс-прокси Nginx"

видимо гуглю не правильно.. есть статейка, где почитать про подобное чудо?)А что там гуглить то.

Посмотреть вложение 7378

Потом наследуешь остальные хэндлеры своей аппки от этого класса. (python/tornado пример)

Торнадо плохо определяет User-Agent на стороне сервера. Заголовки подделать можно. И торнадо не понимает, что его обманывают. Сталкивался с подобным. Лучше всего проверять UA на стороне клиента. Отдать html документ с JS-кодом. А после чего передать данные на сервер через Post Ajax и там уже распарсить Json данные.А что там гуглить то.

Посмотреть вложение 7378

Потом наследуешь остальные хэндлеры своей аппки от этого класса. (python/tornado пример)

Любое сервер сайд приложение, будь то Джанго, торнадо или вообще какой нибудь ларавель плохо определяют ua. На основе заголовков. Я полностью с тобой согласен, нельзя верить этому заголовку в http, подписываюсь под каждым словом твоим тут. Но вопрос тут совершенно не об этом. Я проверяю в заголовке ua в этот раз, потому что это допустимо. И подделка ua, в данном случае, не критична ни разу, поскольку в моем примере я использую юа как дополнительный пароль, (ua это string, может быть что угодно). Пароль, который нигде вводить не надо, кроме как в настройках браузера. Например, я в конфигах панели прописал допустимый юа - hello_xss_13376!₽&. Вот до тех пор, пока я себе в браузер этот юа не воткну, панель будет делать вид что ее не существует.(отдавать 404) и пусть там кто угодно, что угодно подделывает)Торнадо плохо определяет User-Agent на стороне сервера. Заголовки подделать можно. И торнадо не понимает, что его обманывают. Сталкивался с подобным. Лучше всего проверять UA на стороне клиента. Отдать html документ с JS-кодом. А после чего передать данные на сервер через Post Ajax и там уже распарсить Json данные.

А если говорить об этом в общем. То js navigator объект вполне успешно можно перезаписать, с него же и получают на клиенте ua. Там вообще несколько способов это сделать. Антидетект браузеры типа линкенсферы занимаются этим. И реализация этой фичи была ещё задолго до линки, когда в старые firefox вставляли аддоны кастомные с navigator.override, перезаписывают объект ещё до загрузки страницы. Так что, если смотреть ещё глобальнее, то подменить можно все и это не имеет смысла)Отдать html документ с JS-кодом.