Abida Fahd

21 ноября · Чтиво на 3 минуты

Привет. Меня зовут АБИДА Фад. Я — участник команды JAVA~DRINK3RS. Сегодня я покажу вам, как мне удалось отыскать способ загрузить файлы TXT, PNG, XML на сервер, где у меня не было прав!

История началась с того, что я получил сведения о цели от своего друга и, как всегда, начал собирать информацию. И первым, что я сделал, было извлечение поддоменов...

Я использовал инструмент под названием dnsdumpster; можете посмотреть его здесь: https://dnsdumpster.com/

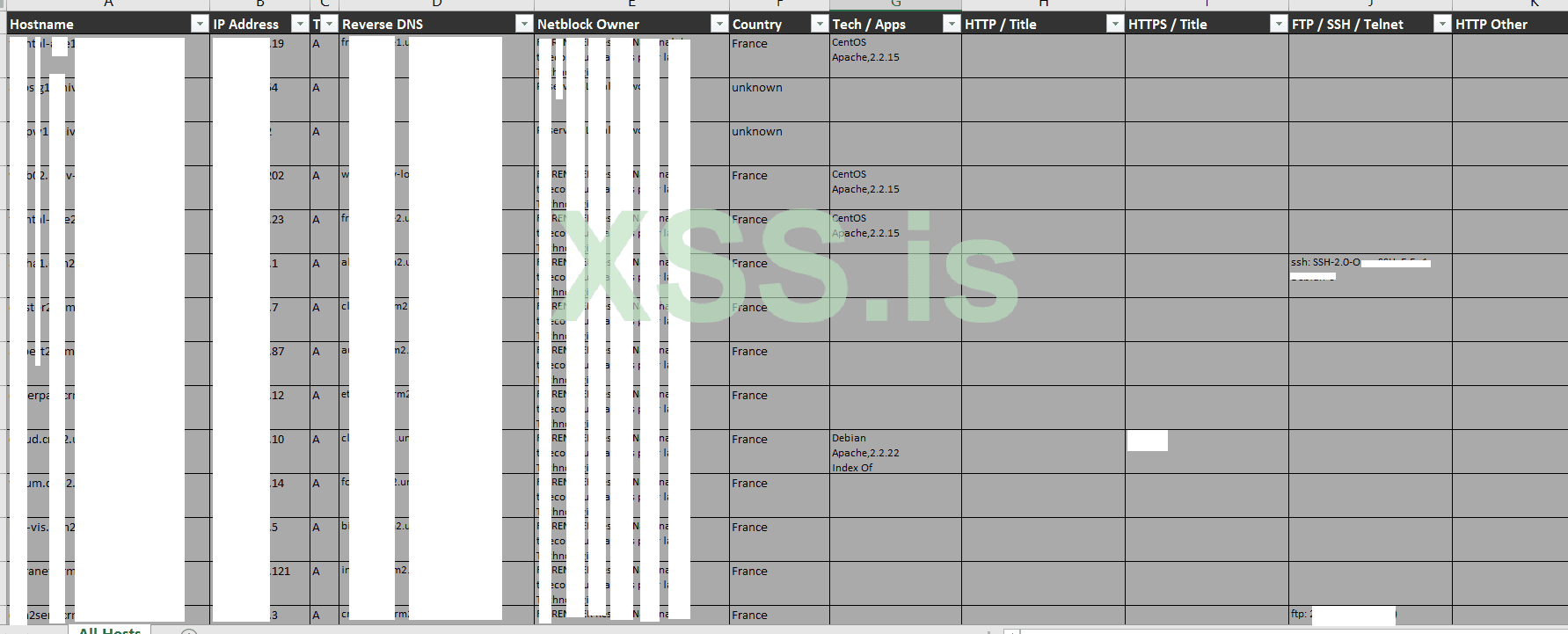

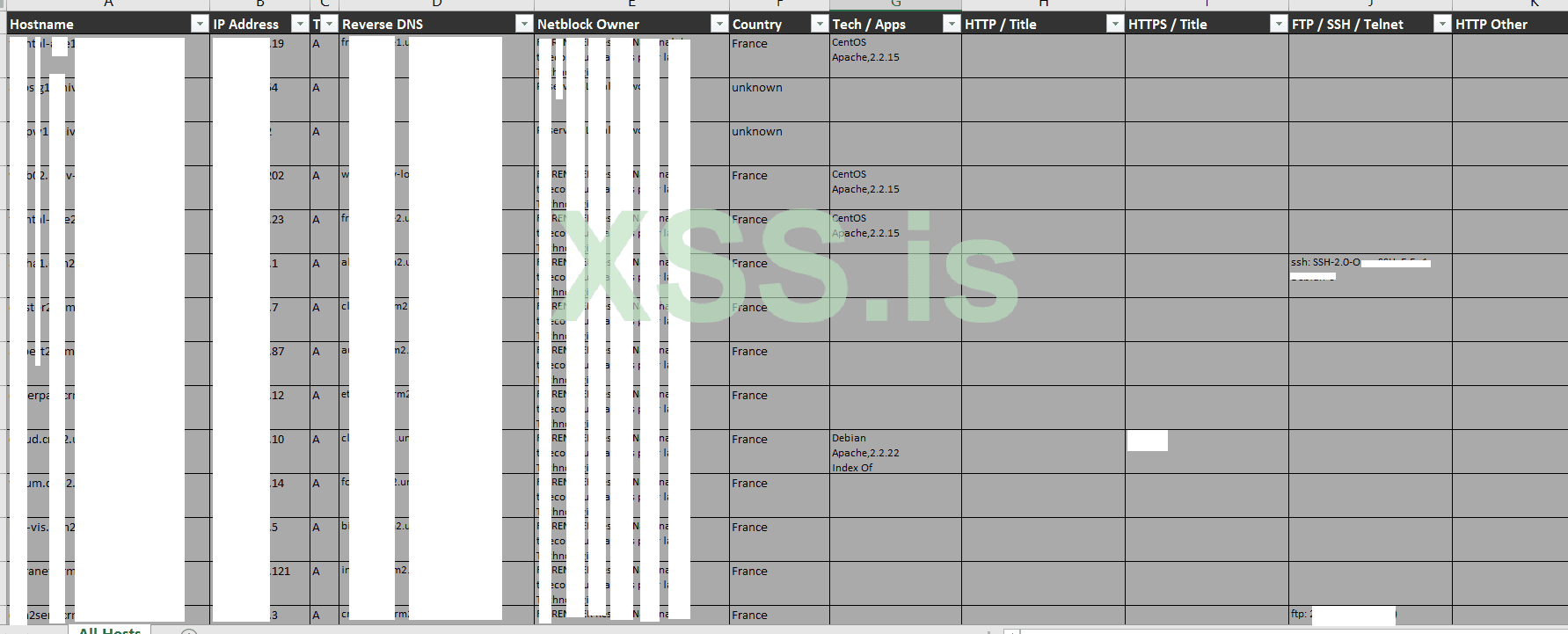

И вот каким был результат:

Множество доменов и множество информации, способной облегчить задачу. Я начинаю проверять ссылки одну за одной...

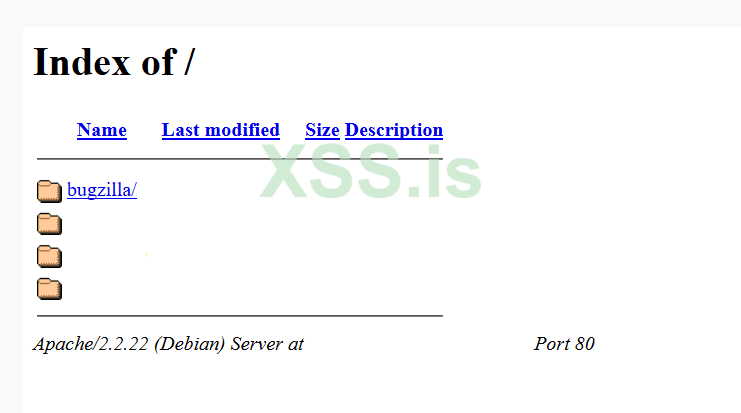

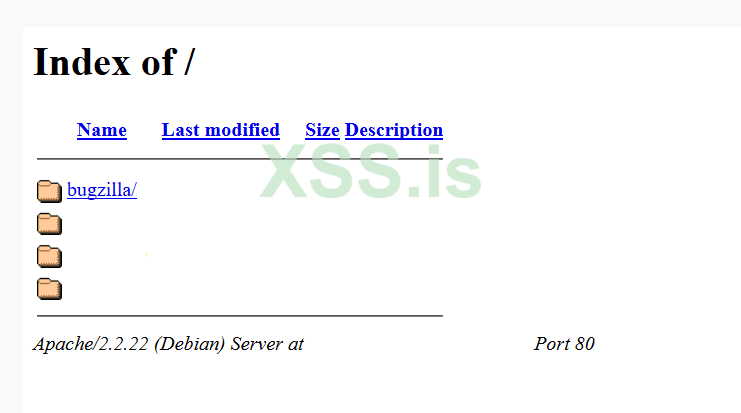

Внезапно я останавливаюсь в домене под названием “Cloud.xyz.com” с имеющимся “index Of” в качестве дополнительной информации. Всё выглядело так, как будто это была группа каталогов, поэтому я проверил ссылку и… бинго!

Это была интересная находка: некоторые каталоги не требовали авторизации! Один из них заинтересовал меня — первый, папка “Bugzilla”. В первые секунды я вообще не понимал, что могло означать это название, поэтому решил копать глубже. И вот, что я получил, нажав папку!

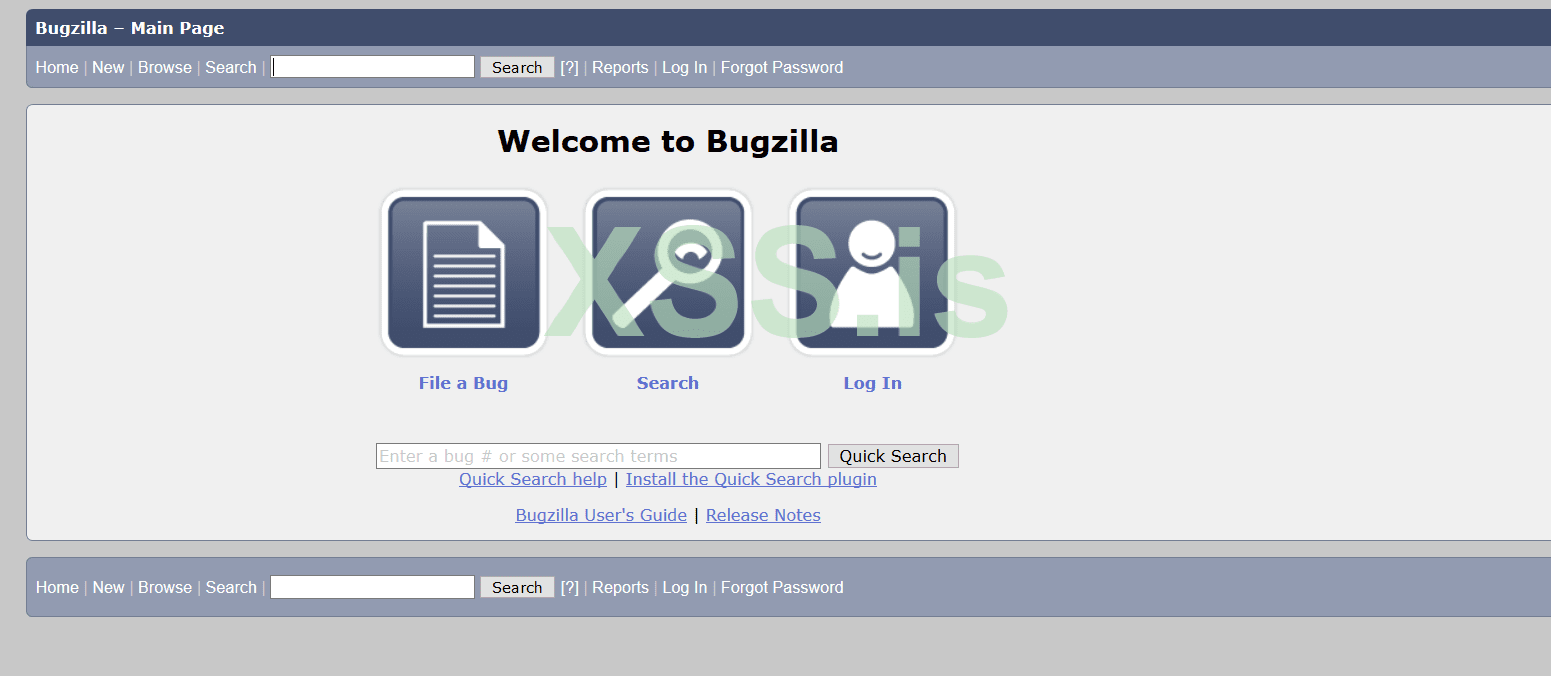

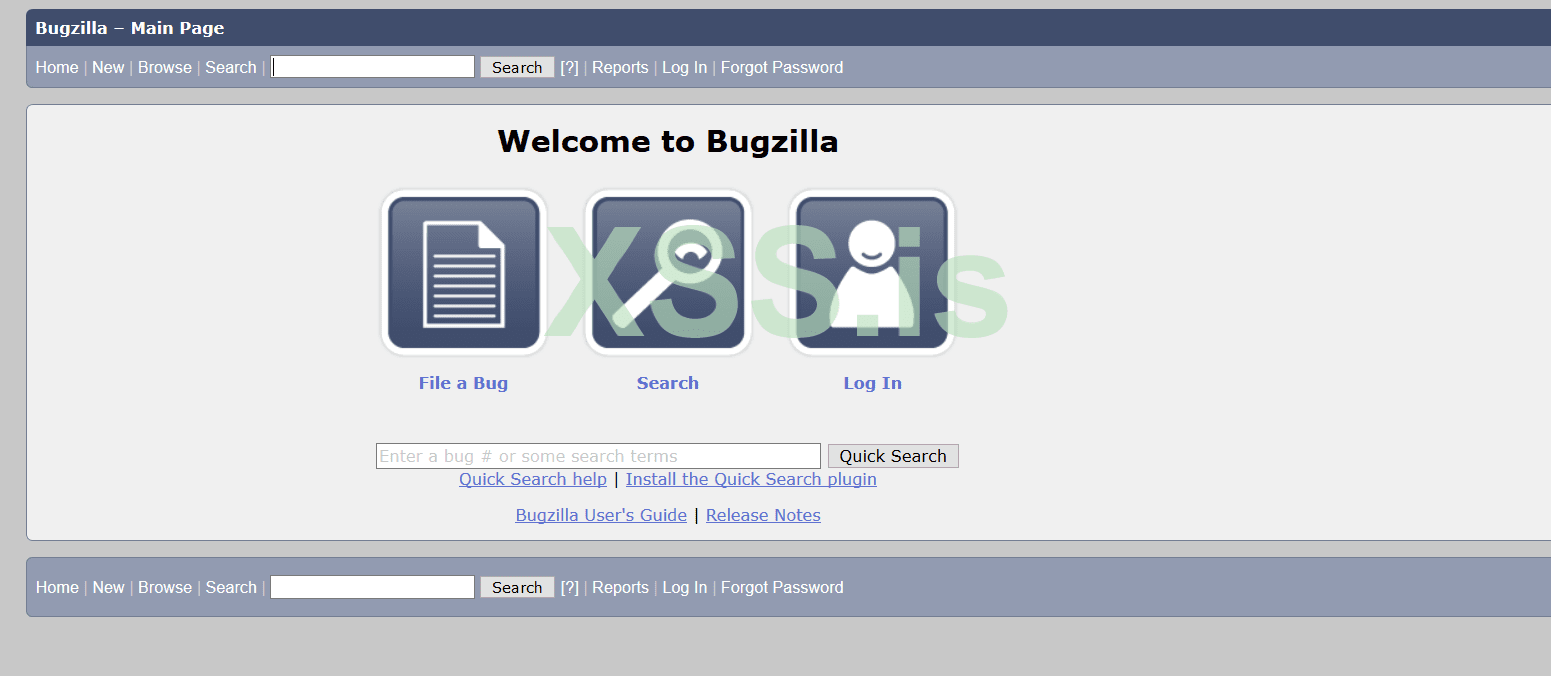

Я не имел ни малейшего представления о том, что это было, но мне жутко хотелось узнать. Я стал искать информацию о Bugzilla в Google и понял, что это универсальная система отслеживания багов и тестирования программного обеспечения, работающая через интернет и изначально разработанная и используемая проектом Mozilla, работающая по лицензии Mozilla Public License. Вы можете узнать больше о программе здесь: https://www.bugzilla.org/

Bugzilla имела систему авторизации, поэтому мне нужно было войти в учётную запись или же каким-то иным способом обойти обычный процесс авторизации!

Я стал искать решение в Google, пока не нашёл хороший баг для этого дела!

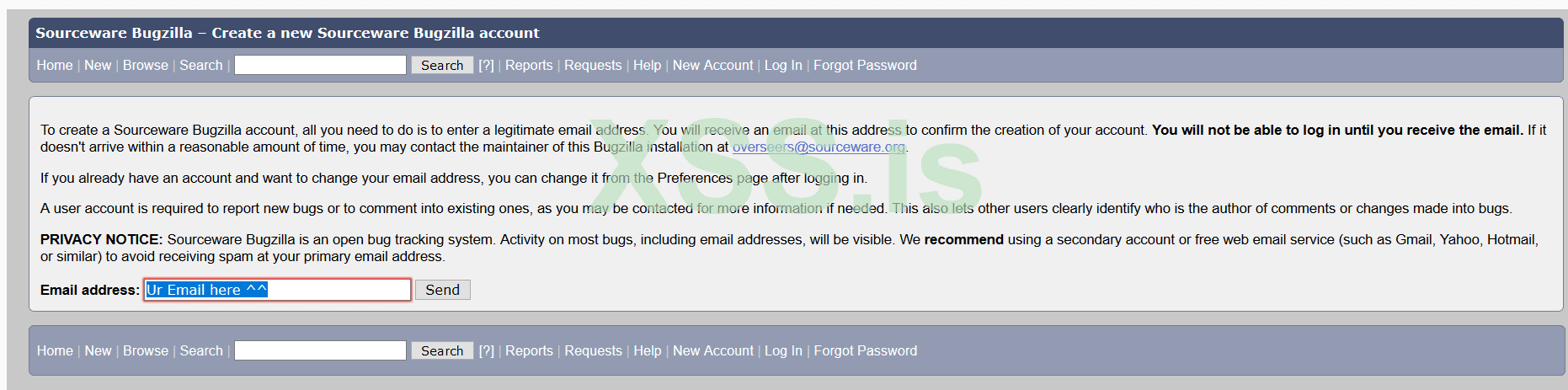

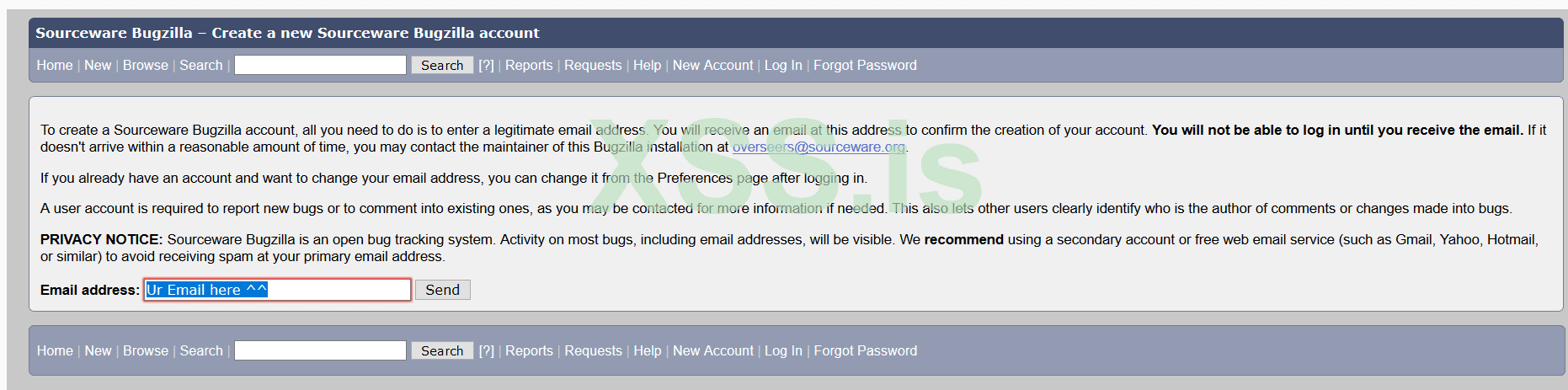

Если добавить “createaccount.cgi” в конце вашей Bugzilla-цели, вам откроется возможность создать другую учётную запись без подтверждения суперадминистратора!

Я создал новый адрес электронной почты, воспользовавшись сервисом Temp Mail, получил ссылку для подтверждения и затем вошёл в систему.

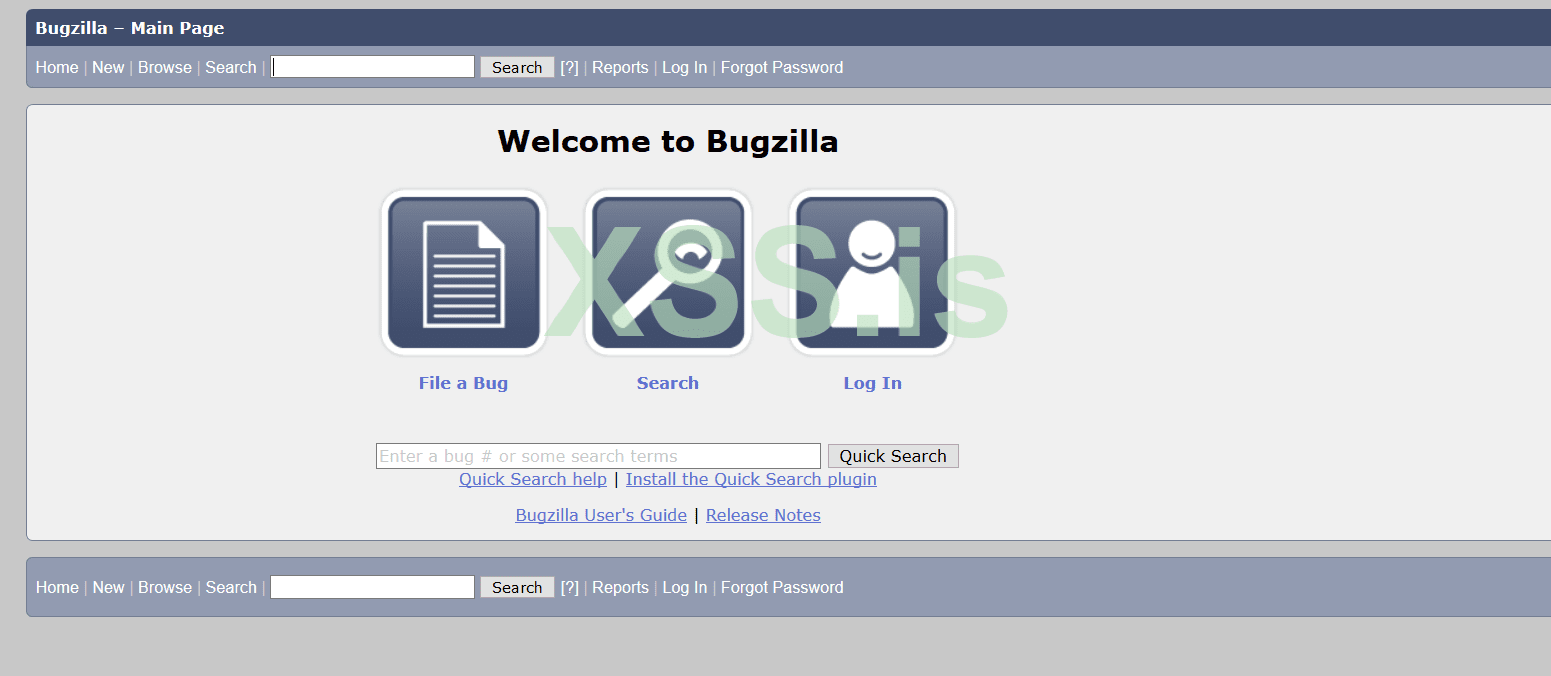

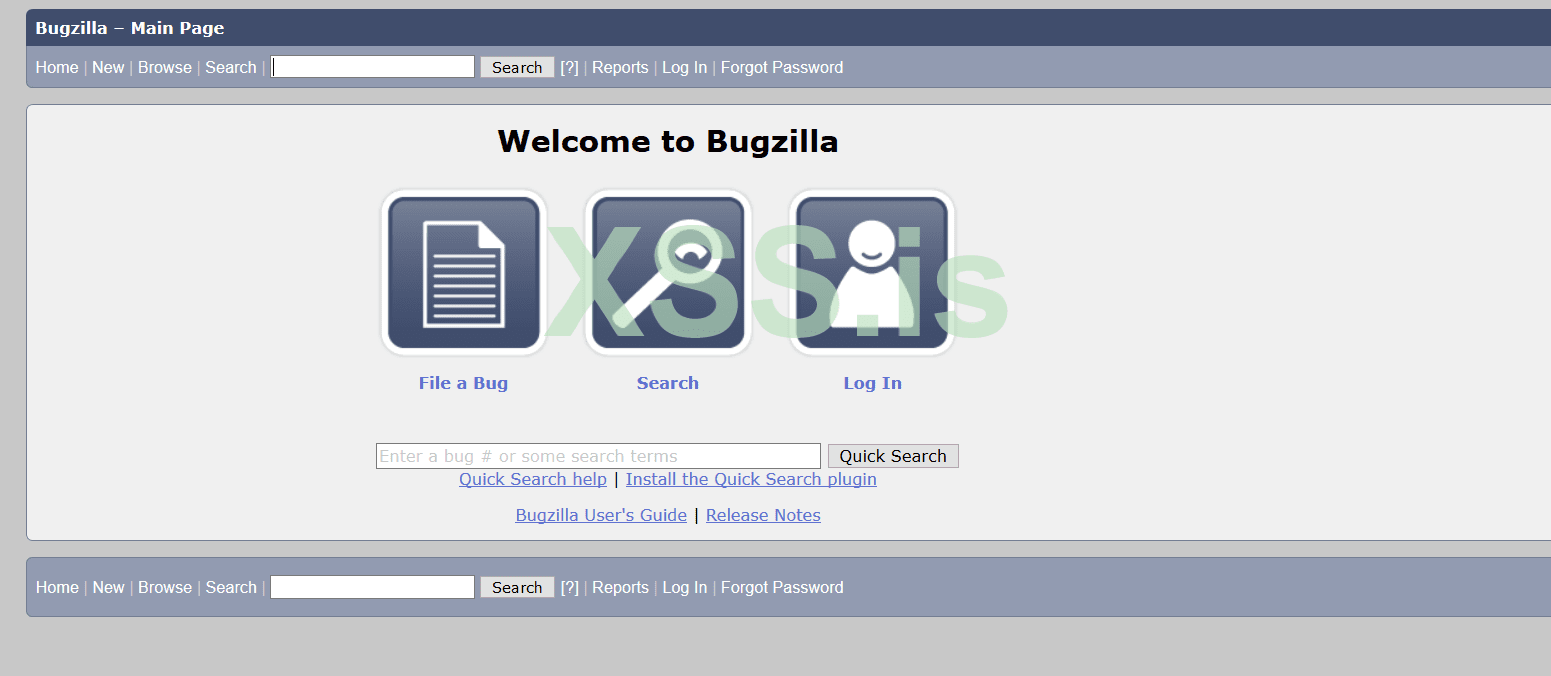

Вот как выглядит Bugzilla изнутри, и, как вы видите, сейчас мы уже можем зарегистрировать баг (File a Bug)!

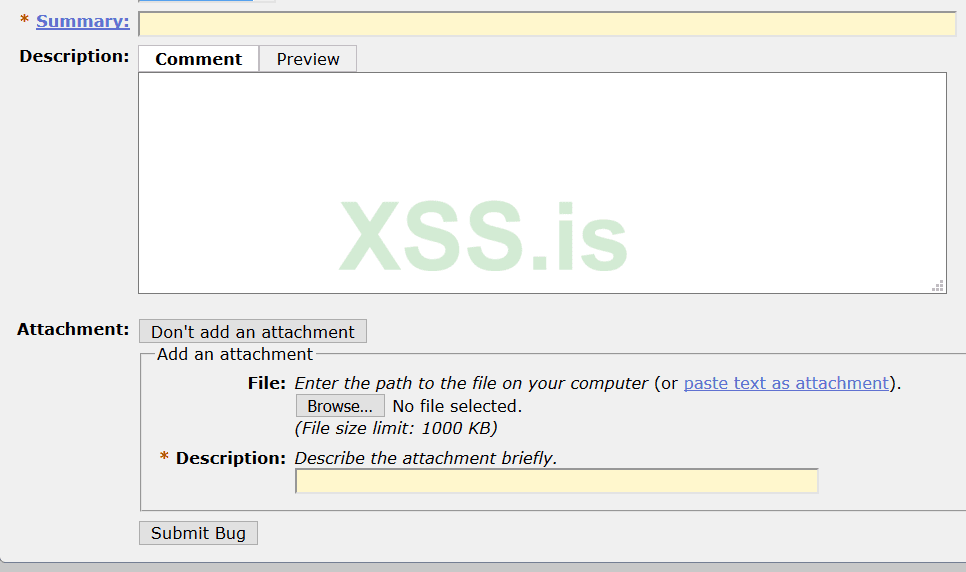

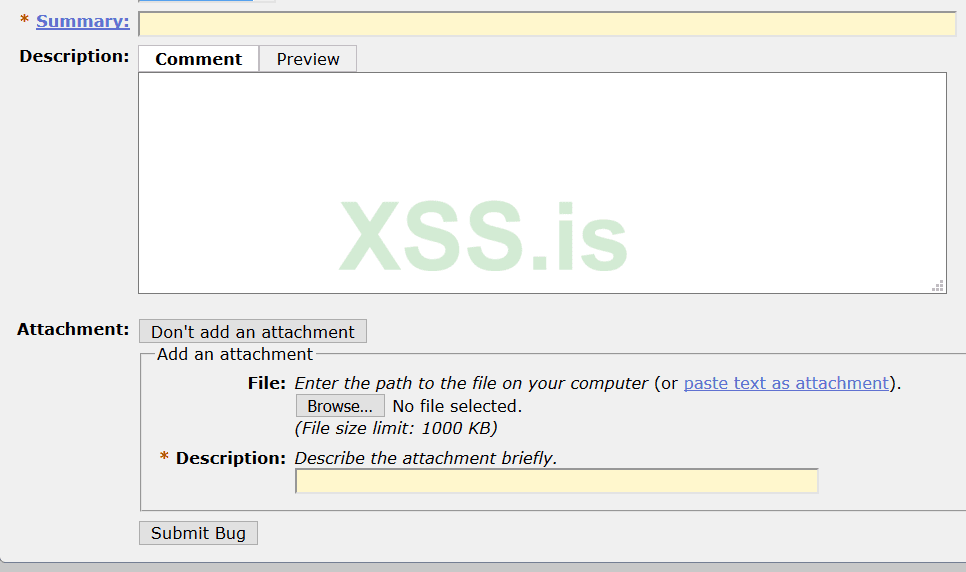

Итак, здесь мы можем загрузить файл!

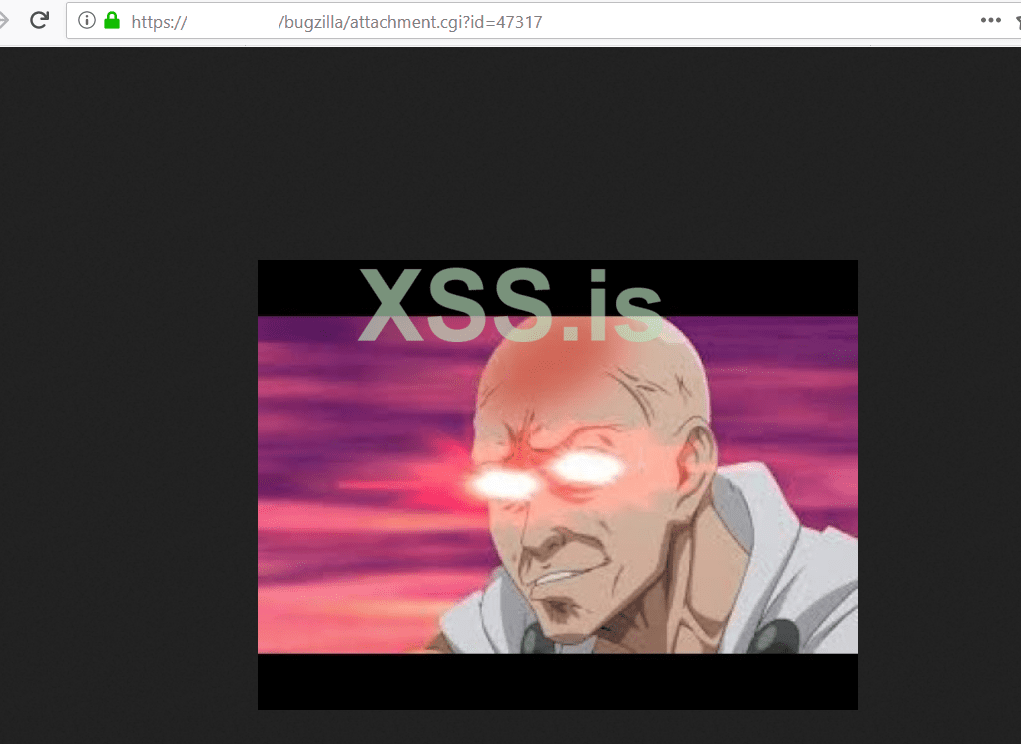

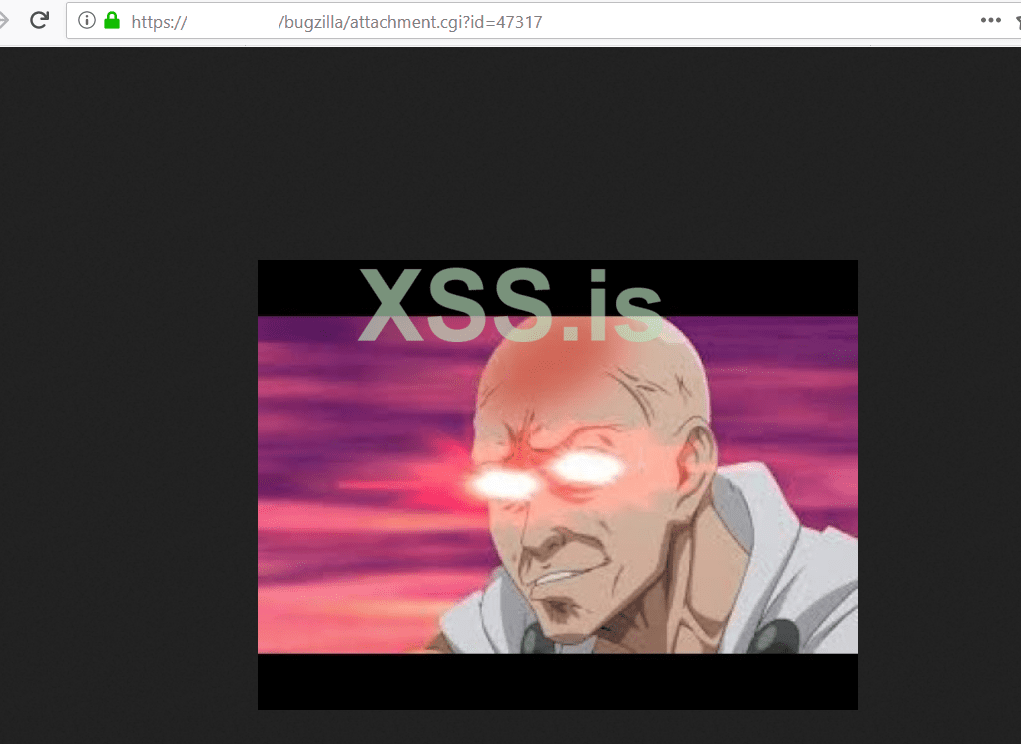

А здесь мне удалось загрузить файл в формате JPG. Можно загрузить и другие расширения, но, к сожалению, PHP не поддерживается!

Если бы только у меня была возможность заполучить обратный шелл, чтобы закончить статью повышением полномочий, но нельзя иметь всё и сразу — возможно, со временем, я найду способ осуществить это!

Оригинал тыц

21 ноября · Чтиво на 3 минуты

Привет. Меня зовут АБИДА Фад. Я — участник команды JAVA~DRINK3RS. Сегодня я покажу вам, как мне удалось отыскать способ загрузить файлы TXT, PNG, XML на сервер, где у меня не было прав!

История началась с того, что я получил сведения о цели от своего друга и, как всегда, начал собирать информацию. И первым, что я сделал, было извлечение поддоменов...

Я использовал инструмент под названием dnsdumpster; можете посмотреть его здесь: https://dnsdumpster.com/

И вот каким был результат:

Множество доменов и множество информации, способной облегчить задачу. Я начинаю проверять ссылки одну за одной...

Внезапно я останавливаюсь в домене под названием “Cloud.xyz.com” с имеющимся “index Of” в качестве дополнительной информации. Всё выглядело так, как будто это была группа каталогов, поэтому я проверил ссылку и… бинго!

Это была интересная находка: некоторые каталоги не требовали авторизации! Один из них заинтересовал меня — первый, папка “Bugzilla”. В первые секунды я вообще не понимал, что могло означать это название, поэтому решил копать глубже. И вот, что я получил, нажав папку!

Я не имел ни малейшего представления о том, что это было, но мне жутко хотелось узнать. Я стал искать информацию о Bugzilla в Google и понял, что это универсальная система отслеживания багов и тестирования программного обеспечения, работающая через интернет и изначально разработанная и используемая проектом Mozilla, работающая по лицензии Mozilla Public License. Вы можете узнать больше о программе здесь: https://www.bugzilla.org/

Bugzilla имела систему авторизации, поэтому мне нужно было войти в учётную запись или же каким-то иным способом обойти обычный процесс авторизации!

Я стал искать решение в Google, пока не нашёл хороший баг для этого дела!

Если добавить “createaccount.cgi” в конце вашей Bugzilla-цели, вам откроется возможность создать другую учётную запись без подтверждения суперадминистратора!

Я создал новый адрес электронной почты, воспользовавшись сервисом Temp Mail, получил ссылку для подтверждения и затем вошёл в систему.

Вот как выглядит Bugzilla изнутри, и, как вы видите, сейчас мы уже можем зарегистрировать баг (File a Bug)!

Итак, здесь мы можем загрузить файл!

А здесь мне удалось загрузить файл в формате JPG. Можно загрузить и другие расширения, но, к сожалению, PHP не поддерживается!

Если бы только у меня была возможность заполучить обратный шелл, чтобы закончить статью повышением полномочий, но нельзя иметь всё и сразу — возможно, со временем, я найду способ осуществить это!

Оригинал тыц