Введение

День добрый, дорогие друзья. Наверно каждый из нас в своей жизни сталкивался с такой ситуацией, когда нужно скрыть все свои данные от лишних глаз и быть полностью анонимным. Но как многие знают Анонимности Нет! Сказано конечно сильно, но не всегда применимо. В этой статье я бы хотел подробно рассказать, как обезопасить себя от Деанона и выдавать по минимум информации в интернете. Но начнем с предыстории.

Началось все наверно 10-15 лет назад. В то время во мне гуляла жажда что-то взломать, чтобы удостовериться в своих знаниях. Придерживался я такой позиции, что кому я нужен и за это ничего не будет. Глупо правда? Но было это до поры, до времени. Нет, меня не поймали и не ставили на учет, а просто сделали пару предупредительных выстрелов. И в этот момент я понял, что все же нужно как-то защищаться. Кто не знает сейчас я есть почти везде. Но мой энтузиазм не утихал и продолжал убеждаться в своих навыках. Это мог быть простой взлом Wi-Fi соседа, но тянувшийся потом к утечке всех его данных. Хотя на самом деле такого не было и везде куда я проникал оставлял все на своих местах и не трогал ничего.

На данный момент я полностью защищен от деанонимизации и решил поделиться таким опытом с вами. Точнее рассказать, как добиться такого же эффекта. Приступим.

Этап 1 | Каркас другого Человека

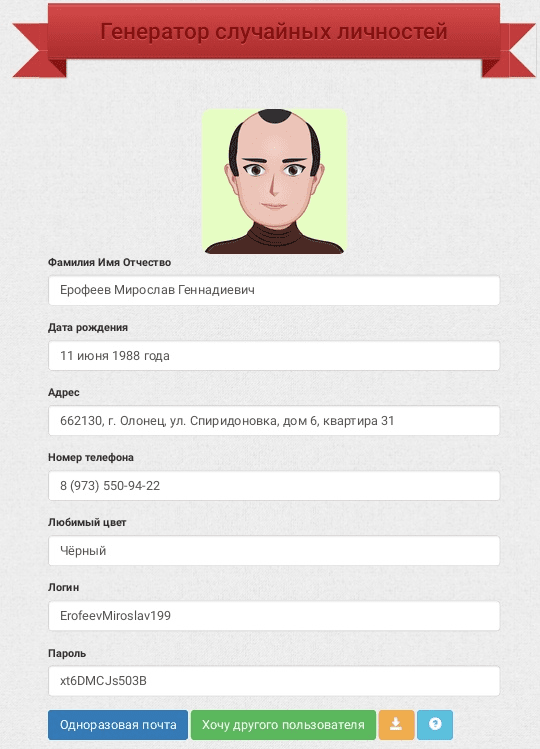

И так, давайте начнем с того, что нам нужно. Будем использовать сайты, которые помогут нам в этом. Первое переходим сюда. Покажу на примере моей генерации:

Можете взять этот пример. Теперь, чтобы регистрироваться не под данными именами, можно воспользоваться генератором nick-name'ов. Идем сюда, ставим нужные вам настройки и генерируете.

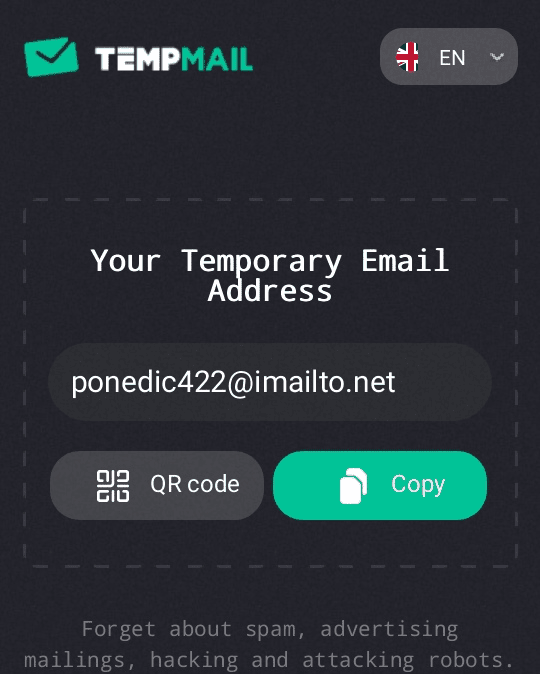

Ну или придумайте свое. Для тех, кому данные имена не подошли воспользуемся Google. Но прежде назовите свою любимую страну? Зачем? Просто вводите имена определенной страны. К примеру Бразильские имена. По такому запросу открываем Википедию и ищем подходящее вам решение. С фамилиями так же. Но способ описанный выше будет эффективнее. Идем дальше и ползем на сайт. Тут просто берете логин вашего человека и меняете его на данной почте.

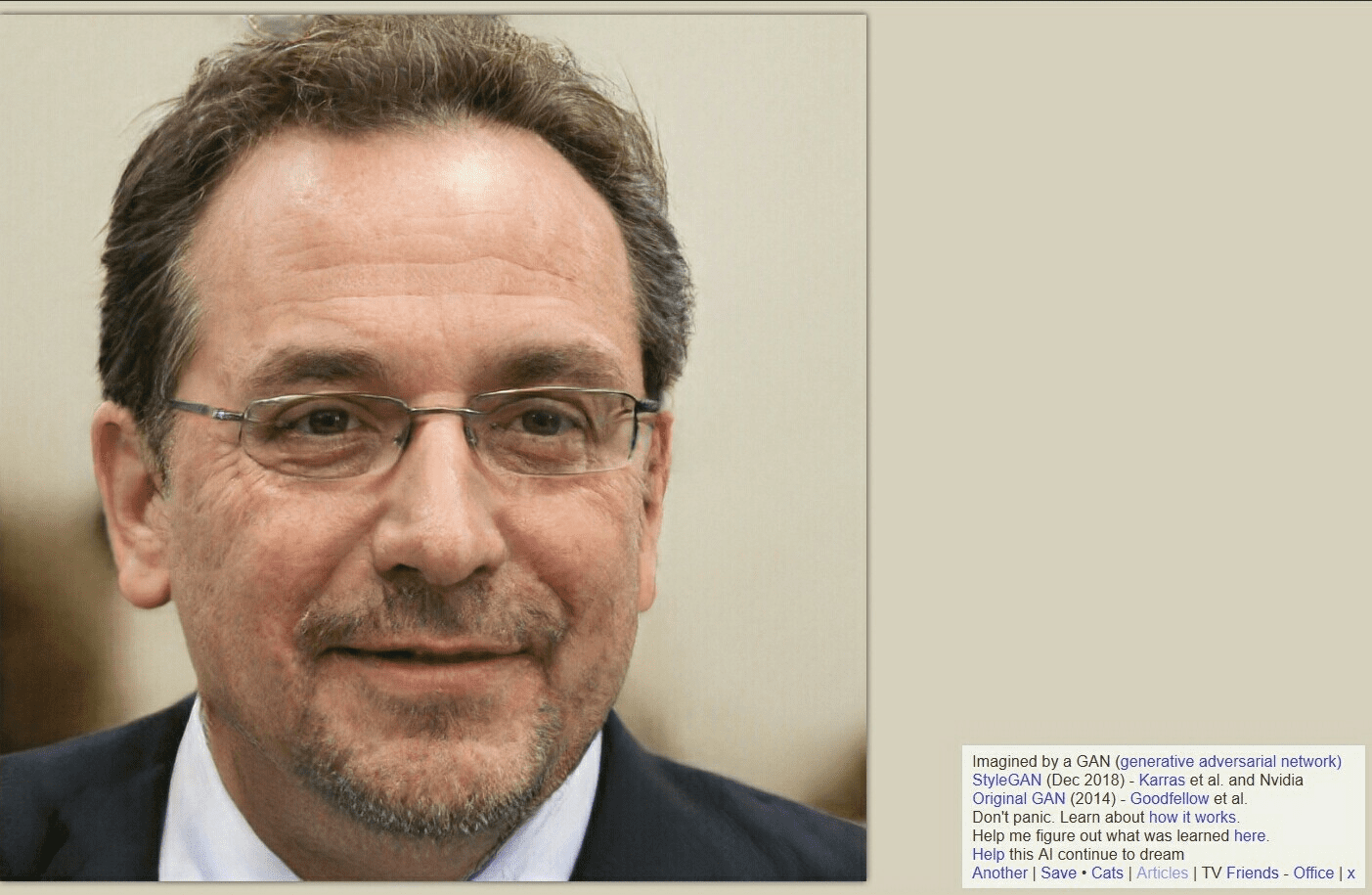

Основы готовы, но использовать портрет на сайте генератора личностей я не рекомендую. Поэтому, чтобы у нас был настоящее лицо нашего персонажа пользуемся данным сайтом.

Здесь нам генерируют портреты с помощью нейросети. Теперь дело за малым, а именно приобретение и использование номеров телефонов, для совершение звонков и регистраций на сайтах. Для такого случая я всегда рекомендую использовать данный, дешевый по ценам на номера сервис.

Номера здесь не превышают цены выше 50 рублей. Поэтому можете спокойно заливать туда деньги. Теперь нам чтобы завершить нашу личность создать для нее паспорт. Для тех, кто еще не понял к чему это все объясню, что мы создаем данную вещь, чтобы заходить в Интернет под таким человеком. По сути нас будут знать так, но на самом деле мы другой человек. Так же советую обдумать биографию и манеру общения так как она должна отличаться от вашей. Самый простой способ сделать паспорт это через Photoshop. Все, что нужно грузим отсюда.

Но для тех, кто не хочет мучится с изменениями, то скачиваем данную программу и спокойно работаем в ней. Все, теперь наш подельник полностью готов к работе. Теперь переходим к следующему этапу. А именно выходу в интернет ведь там тоже просто нельзя заходить со своего ПК.

Этап 2 | Защита от Пробива

На данном этапе нам нужно обеспечить себя от пробива по MAC/IP адресам. Для скрытия ip адреса воспользуемся программой SafeIP. Скачиваем ее по ссылке, запускаем и делаем все, что вам нужно.

Функционал у данной программы достаточно большой, но желательно иметь ключ активации для данной программы. Его я предоставил ниже:

17108-85131-85564-95332-68376

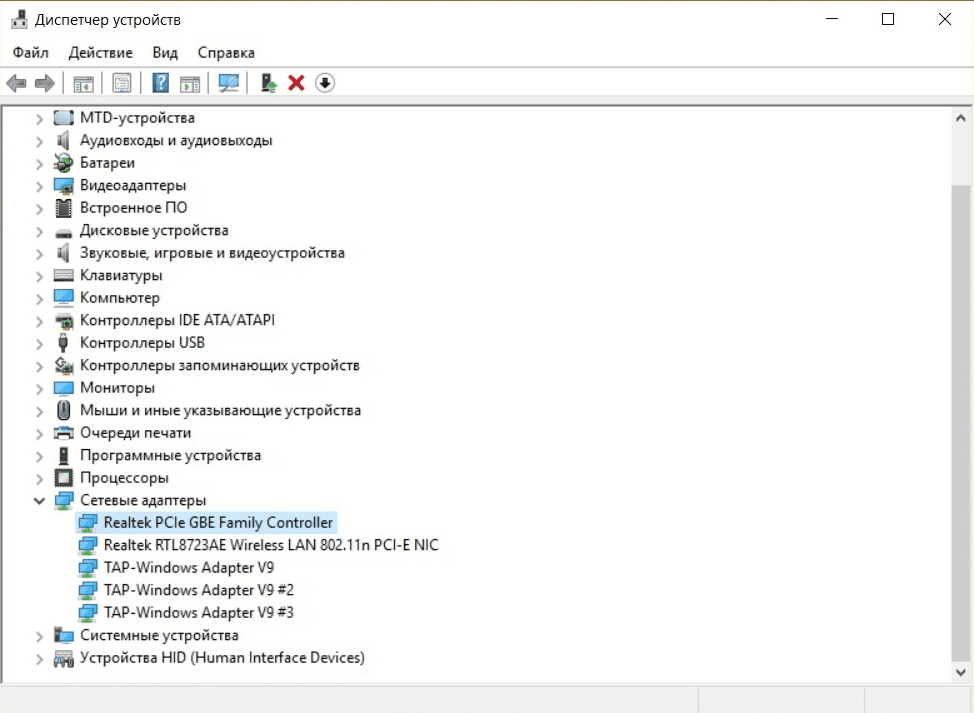

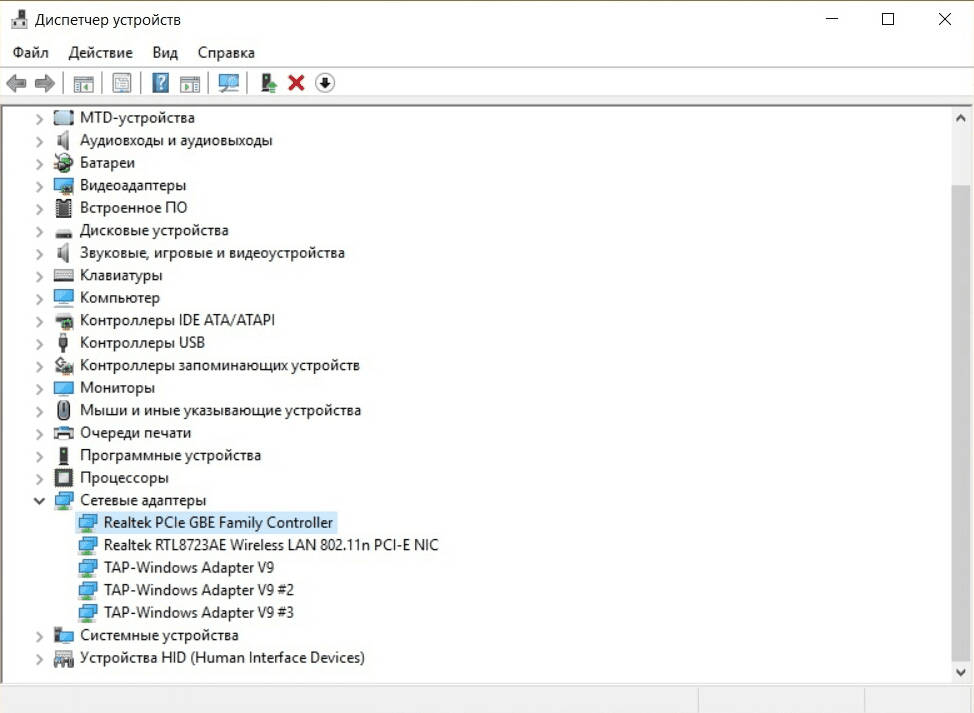

И так, скрыть IP адрес нам удалось, но теперь нужно спрятать MAC адрес. Я работал на Windows 10 и поэтому показывать буду именно на нем.

1. Идем в Диспетчер Устройств нажав Win+X.

2. Ищем Сетевые Адаптеры и берем нужный вам.

3. Правой кнопкой мыши кликаем по нему и выбираем Свойства.

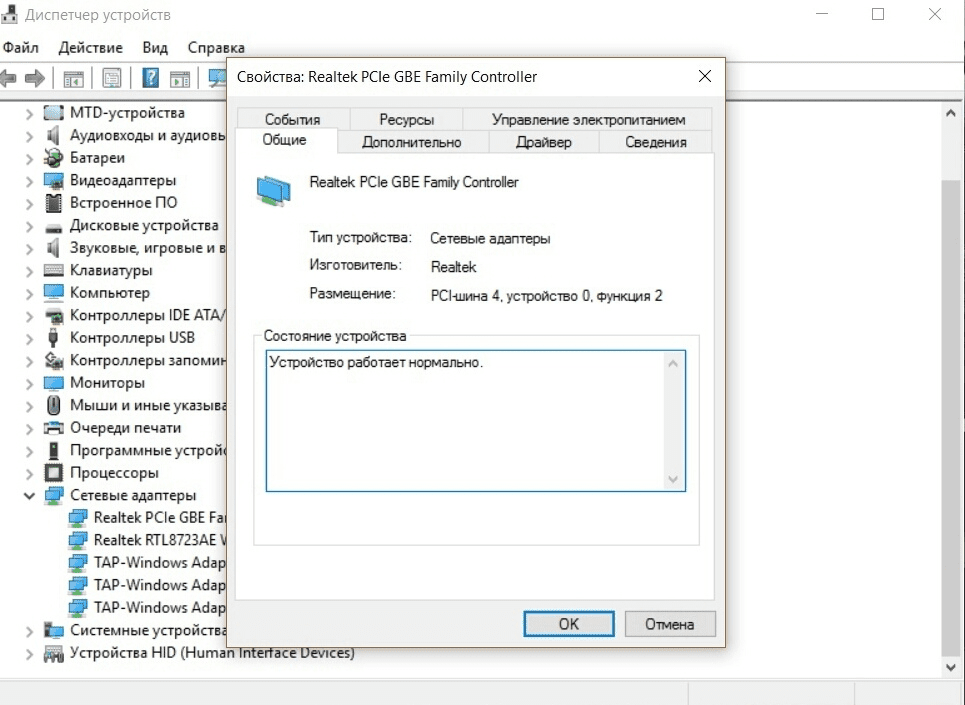

4. Видим примерно такую картину.

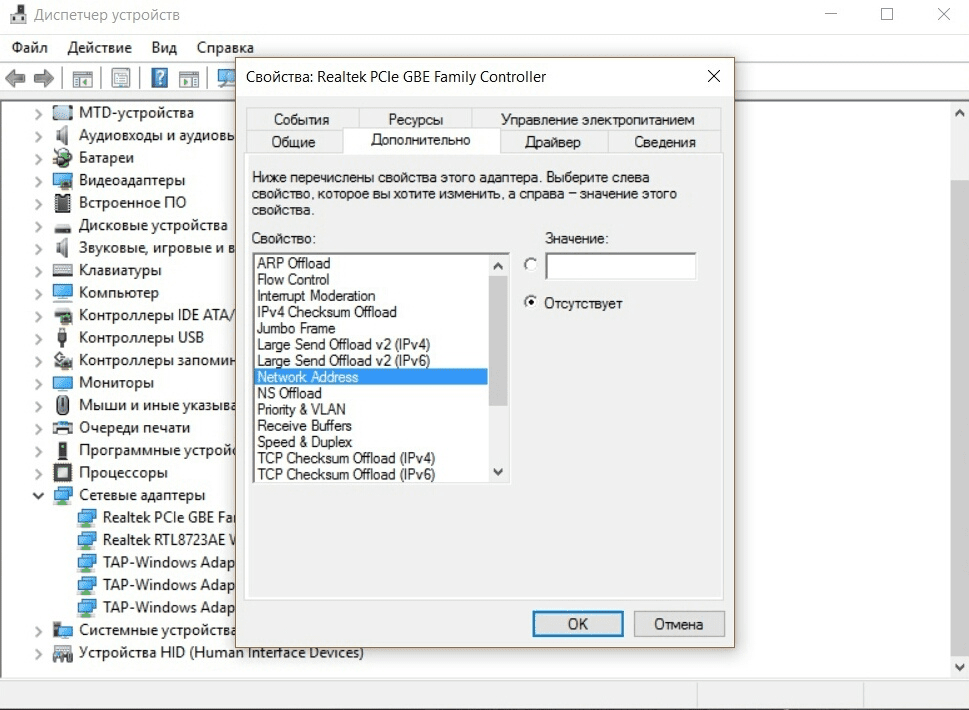

5. Переходим в раздел Дополнительно и ищем Network Address.

6. Теперь вводим в поле нужный вам адрес без каких-либо черточек и тире. После жмем ОК и закрываем окна.

И так, данный метод защитит нас от внешних воздействий. Но я лично рекомендую купить дедик (удаленная машина) для работы, чтобы быть в безопасности. Но тут решать вам, я лишь даю информацию. Теперь нам нужно защитить все данные, которые хранятся на нашей машине.

Этап 3 | Шифруем Данные

Прежде чем начать, я бы хотел сказать какой браузер использовать для выхода в интернет. Рекомендую использовать:

1. FireFox

2. Comod Dragon

Это два самых нормальных браузера для обеспечения безопасности и анонимности. Почему не Tor Browser наверно объяснять не стоит так как при первом же входе на стандартный аккаунт в социальной сети через него вас спалят, а дальше думаю исход событий понятен.

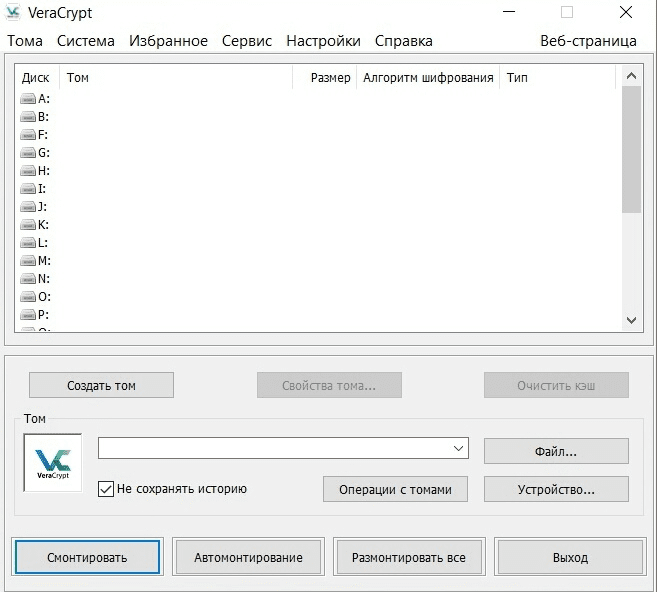

Теперь давайте зашифруем наши данные с помощью программы VeraCrypt. Скачиваем здесь. После загрузки устанавливаем и запускаем.

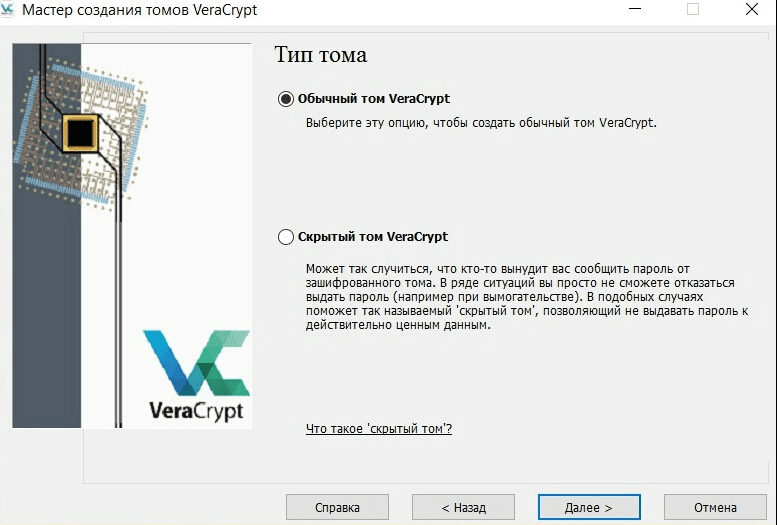

Здесь у нас стартовая страница для работы с программой. Для начала разберемся, что к чему. У данной программы имеется свойство создания томов. Они разделяются на 2 типа:

Обычный том защищает ваши файлы паролем. Этот пароль нужно вводить всякий раз при начале работы с зашифрованным томом VeraCrypt.

Cкрытый том имеет два пароля. Ты можешь использовать один из них, чтобы открыть маскирующий обычный том, где хранятся не столь важные данные. Этой информацией не страшно рискнуть при крайней необходимости. Второй пароль дает доступ к скрытому тому, где хранится самое важное.

Теперь давайте приступим к работе.

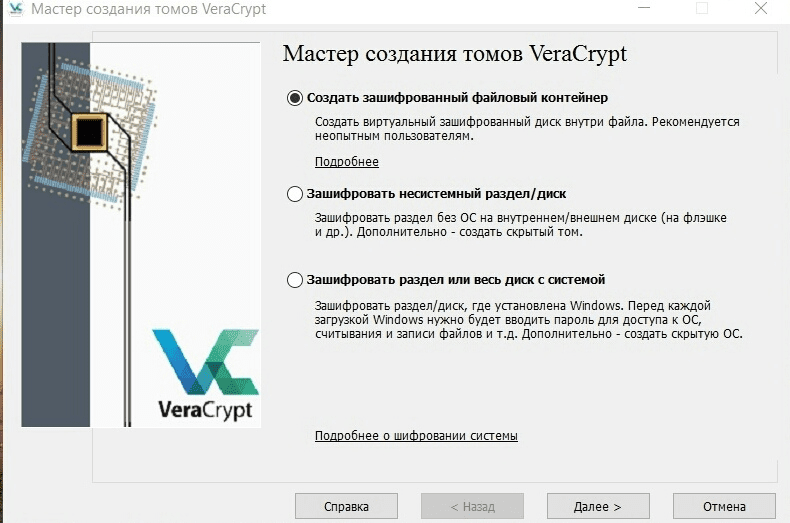

1. Создаем Новый Том [Создать Том]

2. Выбираем 1 вариант [Далее >]

3. Нужен Обычный Том и кликаем на него

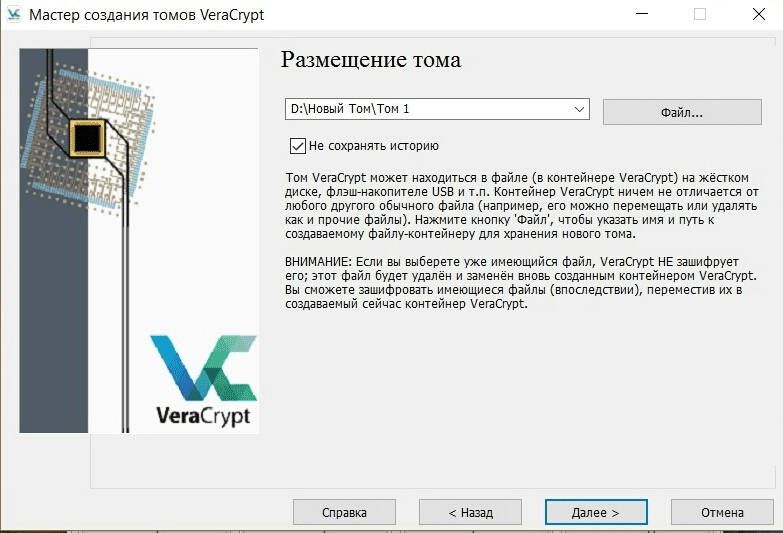

4. Берем расположения нашего тома [Файл...] => [Далее >]

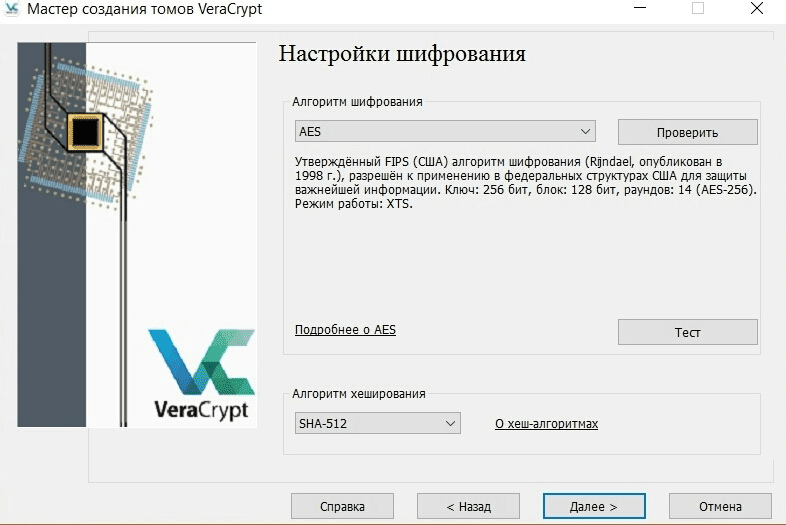

5. Здесь ничего не меняем и пропускаем это окно

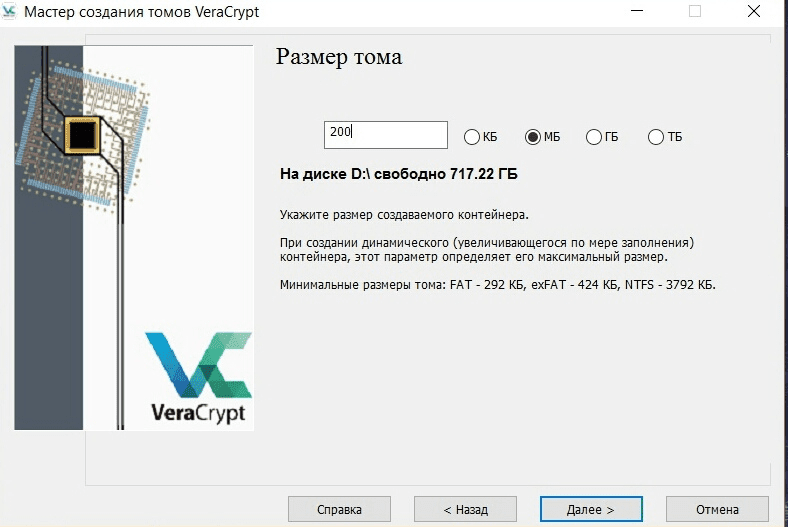

6. Размер Тома берете на ваш вкус и идем дальше [Далее >]

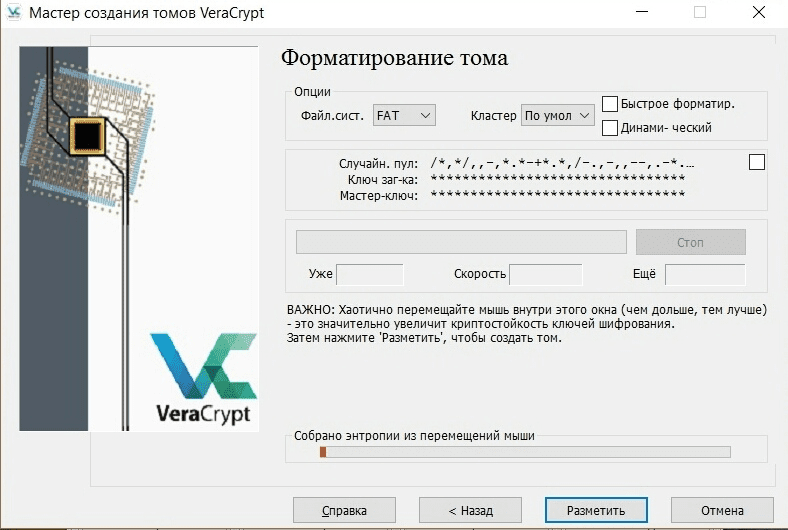

7. Вот это завершающий штрих и он довольно странный. Здесь вы в пределах данного окна должны перемещать мышку до тех пор пока линия не станет зеленой и после завершаете создание [Разметить]

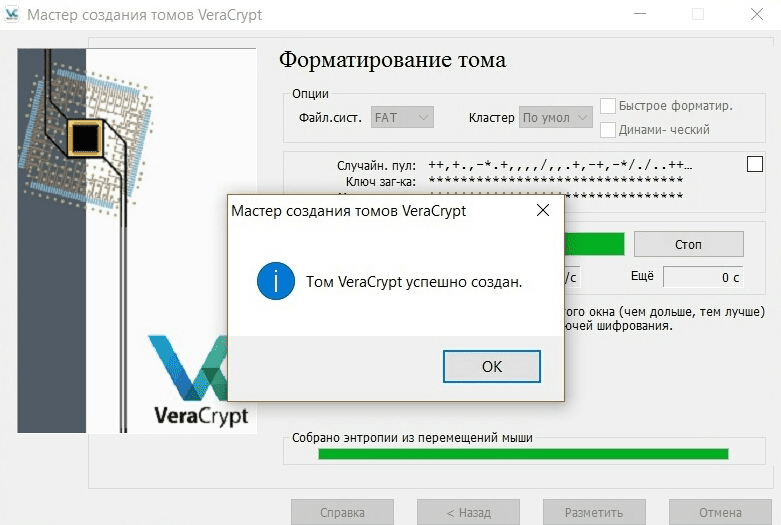

Все, отлично, наш том создан и в нем теперь вы спокойно можете хранить свою информацию. Но скажу сразу, что обнаружить следы нашей программы вполне возможно, но открыть закрытые контейнеры - нет. Поэтому пользуйтесь.

Советы | Рекомендации

1. Для безопасного общения и передачи информации хотел бы поделиться с вами таким сервисом firetalks. Там есть анонимное и безопасное общение. Предоставьте только своему собеседнику ключ для подключения к беседе.

2. Безопасный пароль - главное в защите информации. Для анализа своего пароля рекомендую использовать сервис How Secure Is My Password. Здесь вы сможете проверить надежность своего пароля или убедиться в ней.

3. Очистка старых следов. Данный сервис помогает найти и удалить свои старые аккаунты. Этим вы обезопасите себя от старых деяний и вас будет тяжелее найти.

4. Используйте антивирусы и проверяйте все загружаемые программы и файлы, чтобы избежать нежелательных гостей. Рекомендую делать это даже на виртуальной или удаленной машине. Один из таких сервисов pdf2go, который позволяет проверить pdf файл. Это очень эффективно и дает дополнительную информацию о файле.

Вывод | Итог

И так, что в этой статье мы разобрали? Первое это создание левой личности, чтобы обеспечить первоначальную безопасность и анонимность. Второе это защита от деанона и замена реального ip и mac адреса. Вещь очень полезная ведь чаще всего именно по ним находят людей. Третье это шифрование данных, чтобы при вторжение на ваше устройство сложно было что-либо разузнать.

В итоге хочу сказать вам, что анонимность прежде всего там, где безопасность. И будет достаточно тяжело найти человека, который хорошо защищает свои данные в сети. В основном это все, что я хотел вам рассказать. Статья лично моя и нигде такой нет. А дальше удачи и будьте бдительны