Промышленные системы управления:

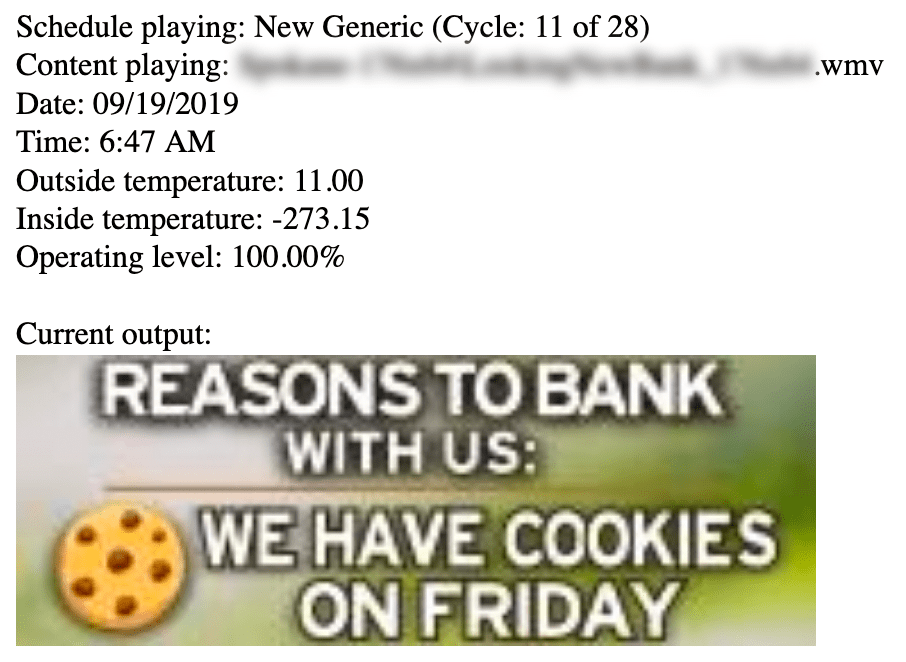

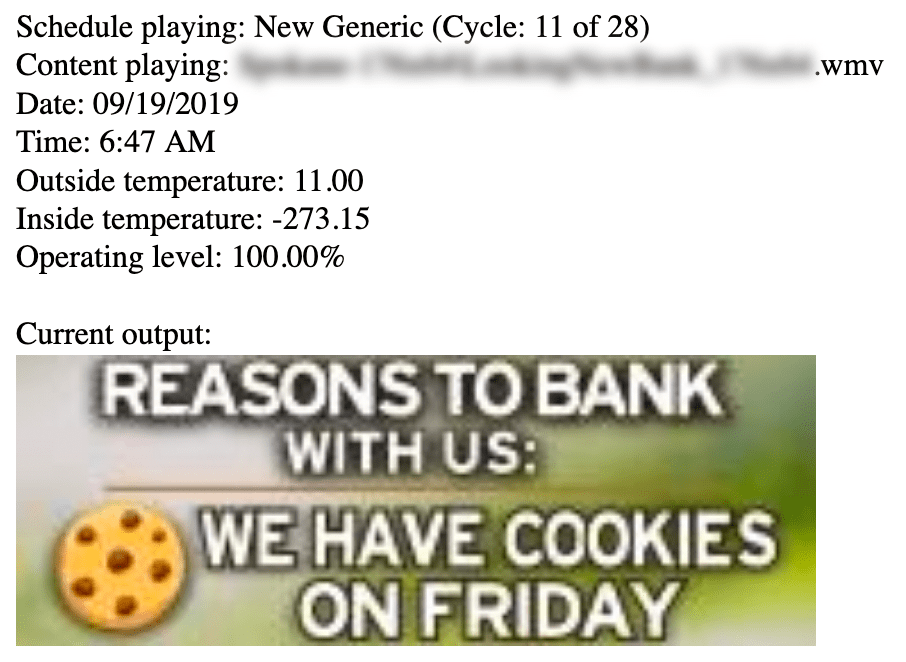

Электронные рекламные щиты Samsung →

"Server: Prismview Player"

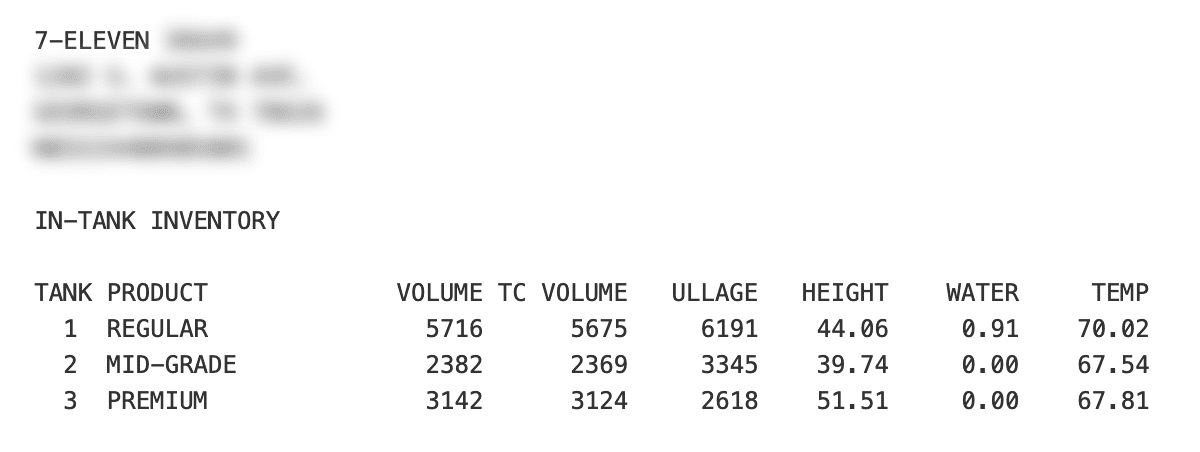

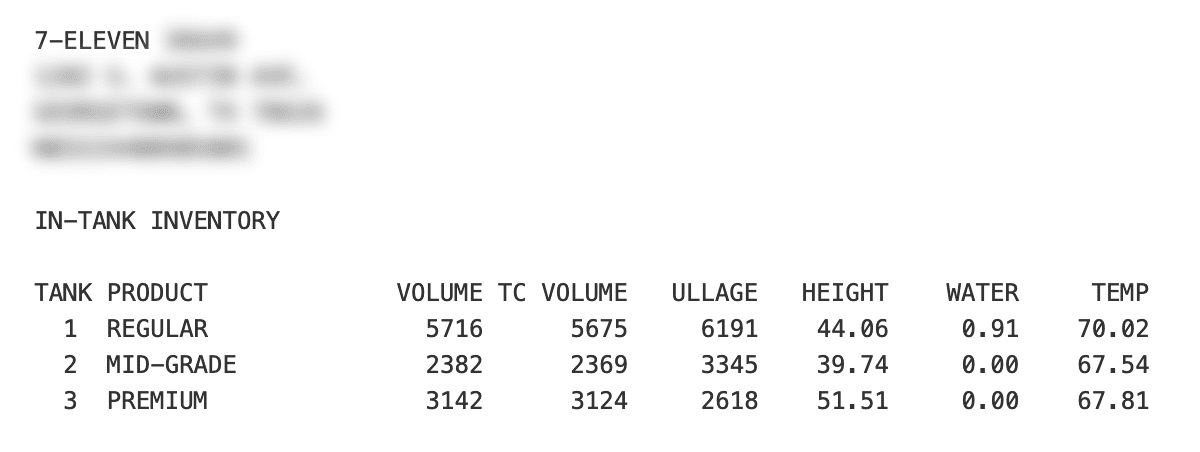

Контроллеры насосов АЗС →

"in-tank inventory" port:10001

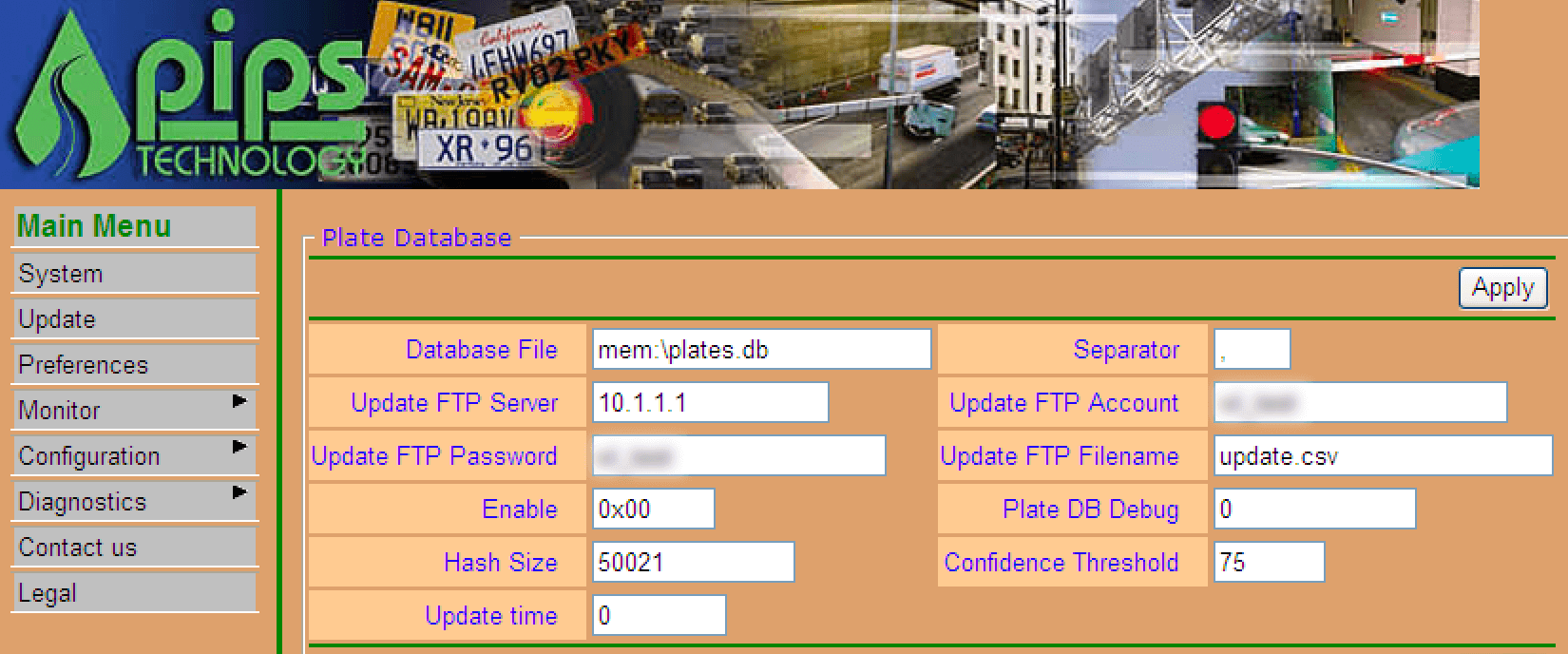

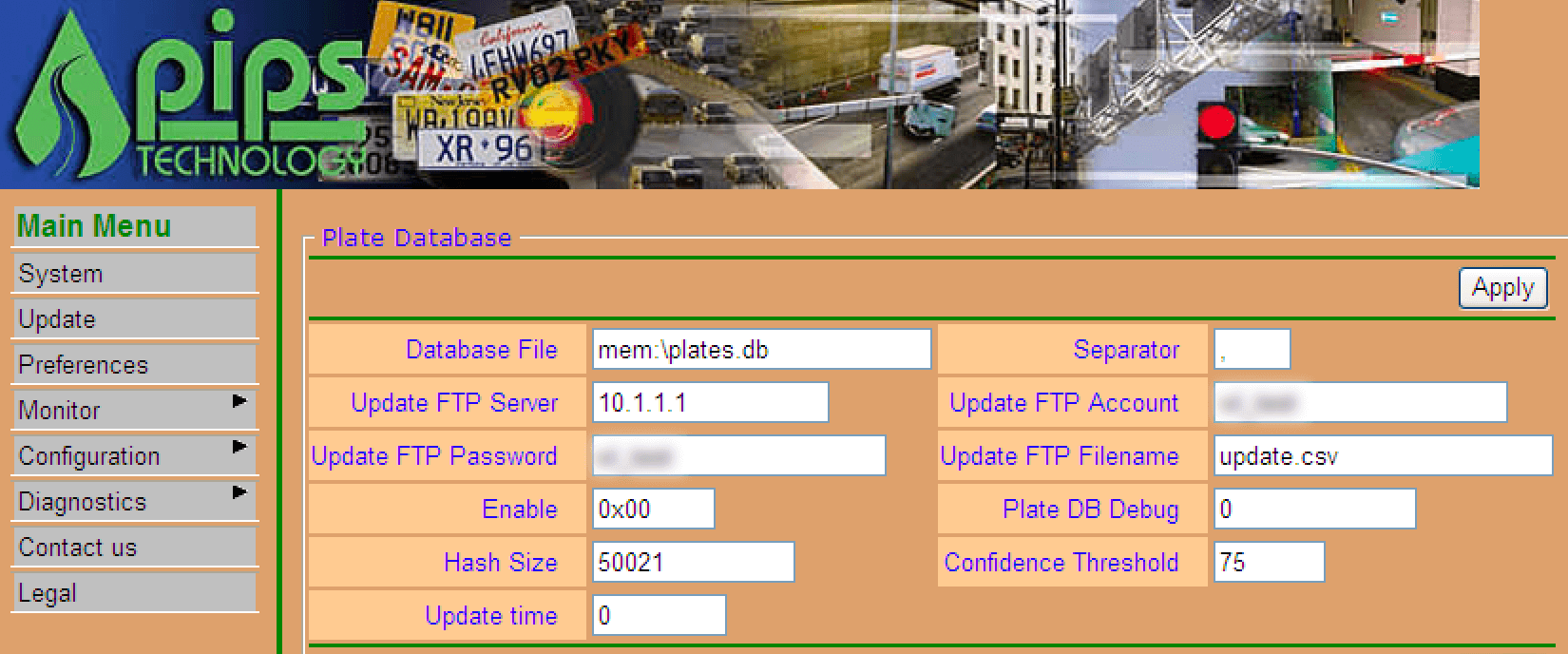

Автоматические считыватели номерных знаков →

P372 "ANPR enabled"

Контроллеры светофоров / камеры красного света →

mikrotik streetlight

Машины для голосования в Соединенных Штатах →

"voter system serial" country:US

Telcos Запуск Cisco СОРМ Intercept прослушки →

"Cisco IOS" "ADVIPSERVICESK9_LI-M"

Механизм прослушивания, описанный Cisco в RFC 3924 :

Тюремные платные телефоны →

"[2J[H Encartele Confidential"

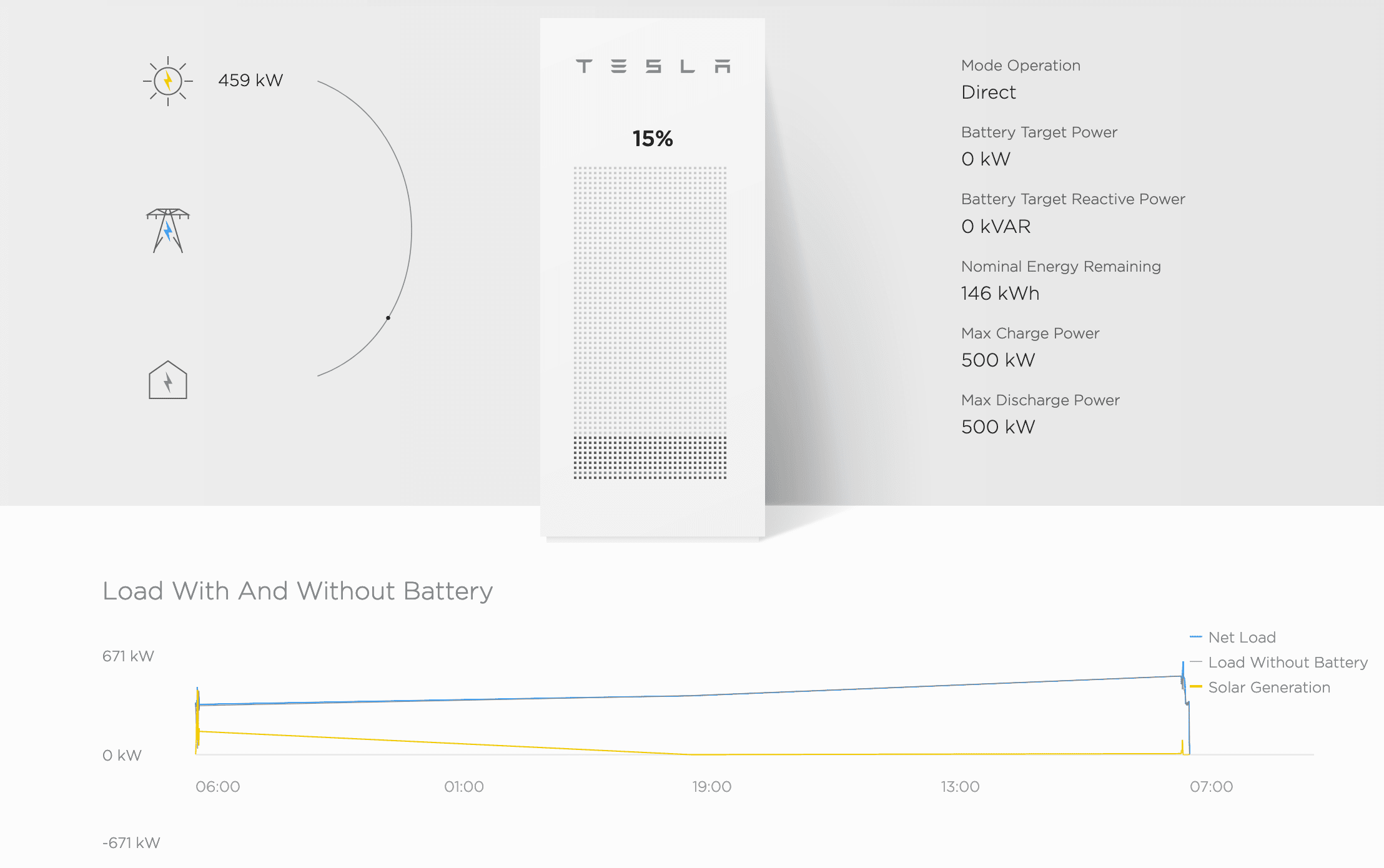

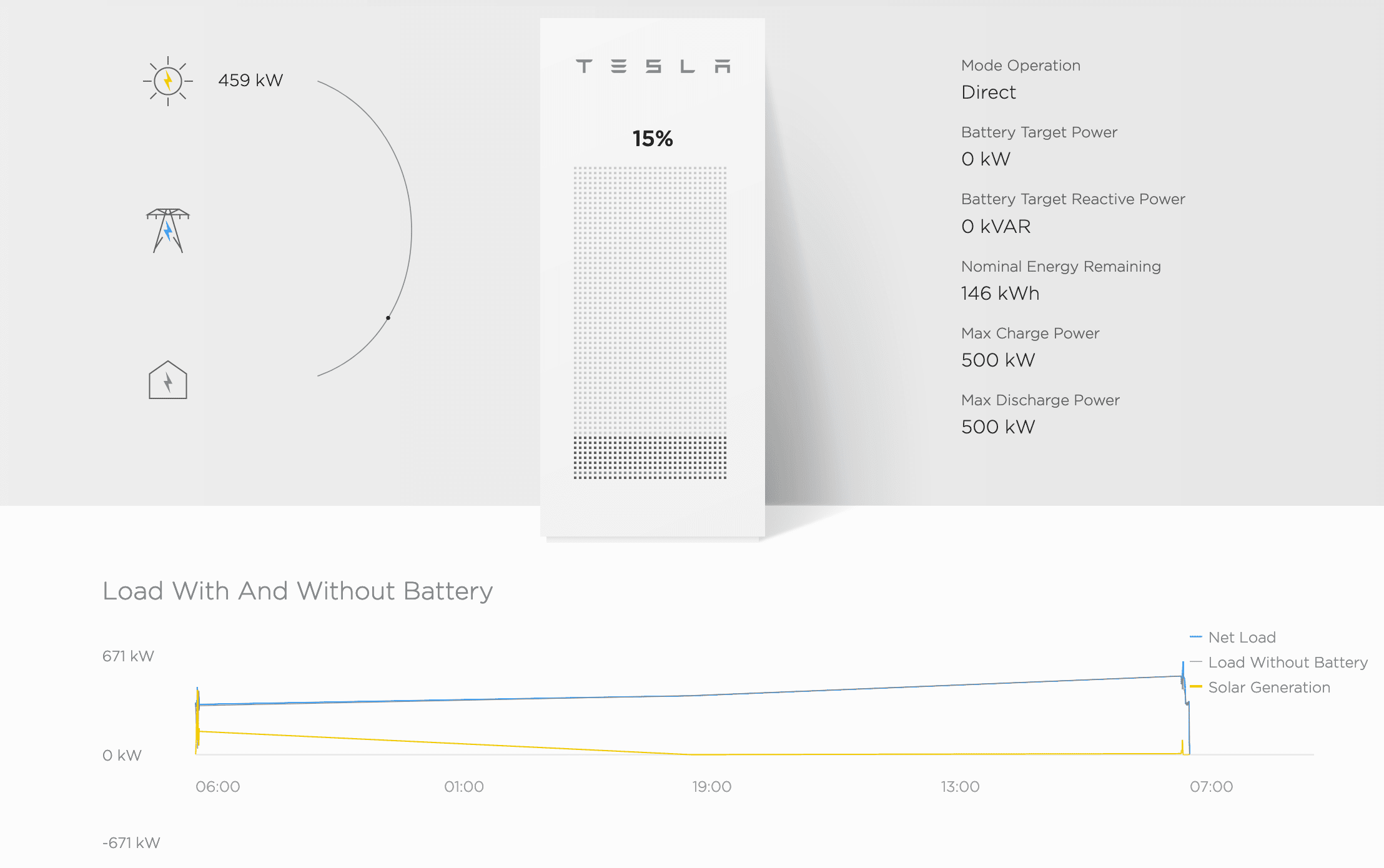

Tesla PowerPack Состояние зарядки →

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2

Зарядные устройства для электромобилей →

"Server: gSOAP/2.8" "Content-Length: 583"

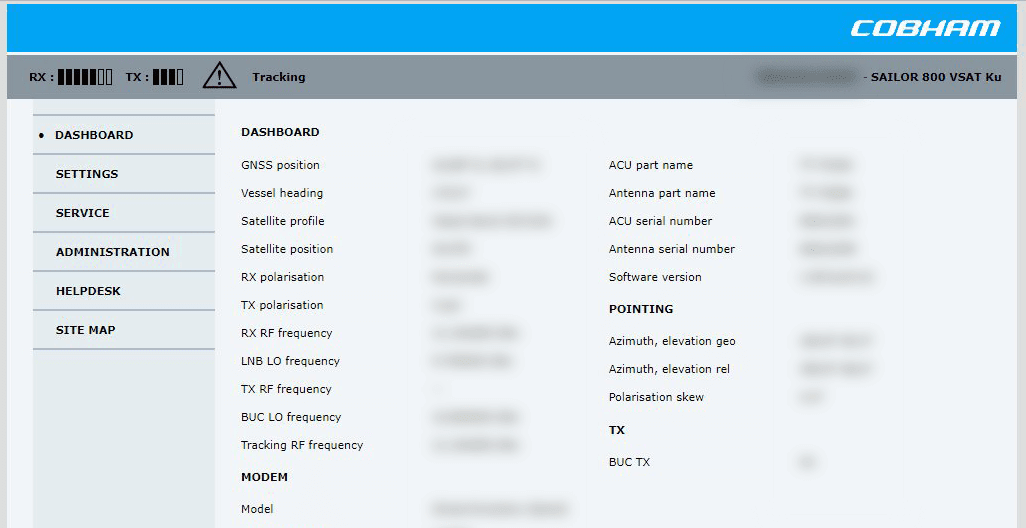

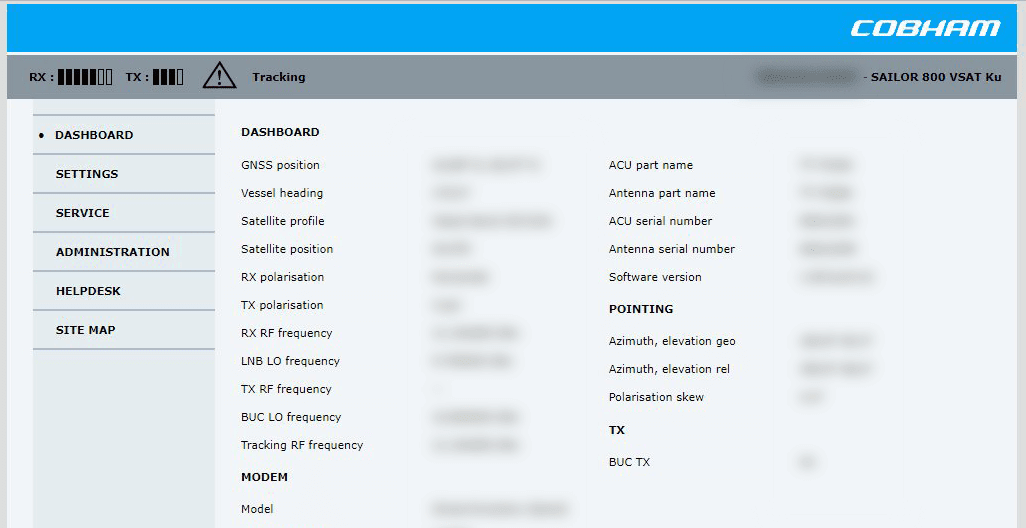

Морские спутники →

Shodan сделал довольно симпатичный трекер кораблей, который также отображает местоположение кораблей в режиме реального времени!

"Cobham SATCOM" OR ("Sailor" "VSAT")

Панели управления подводной миссией →

title:"Slocum Fleet Mission Control"

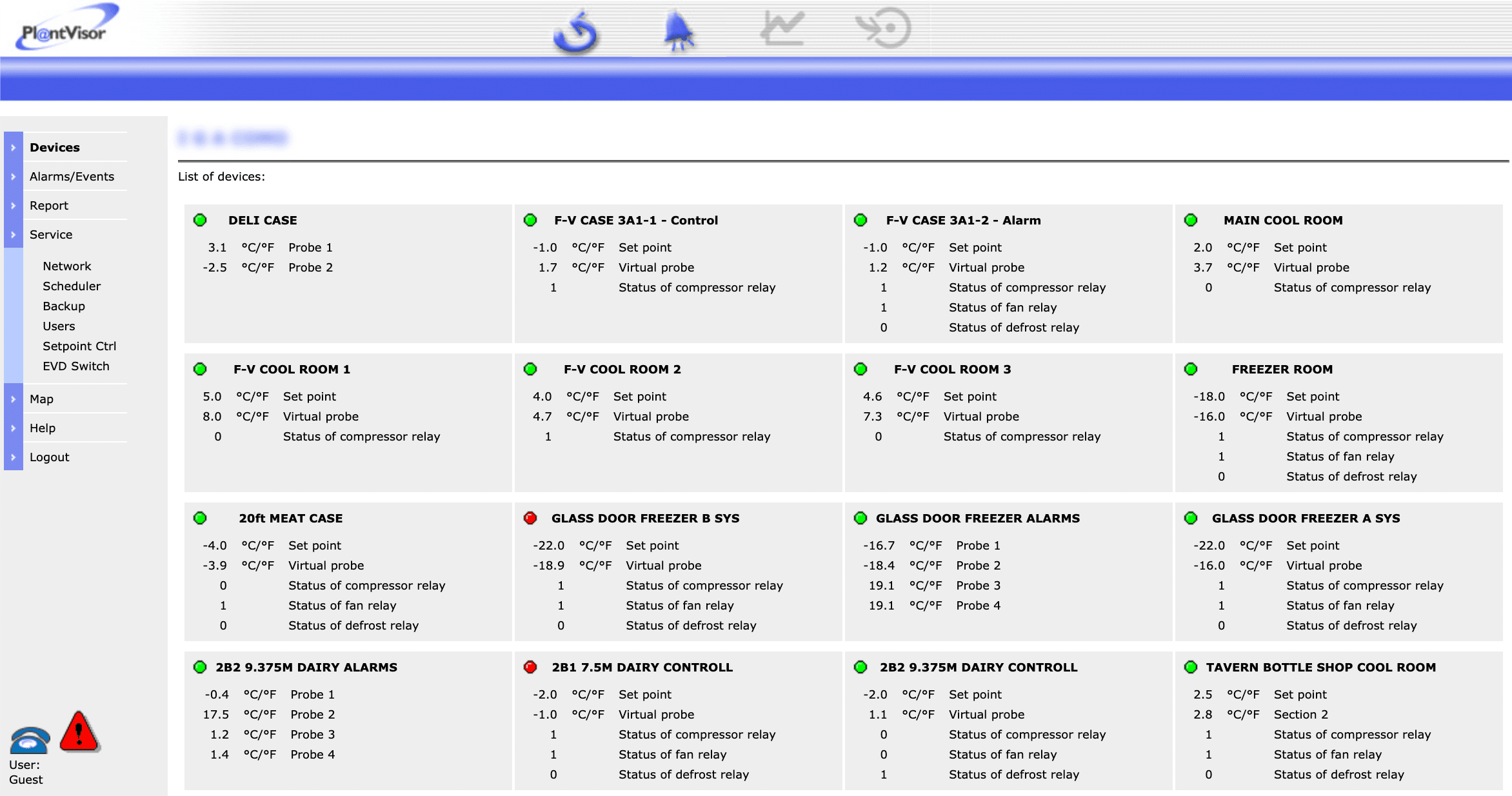

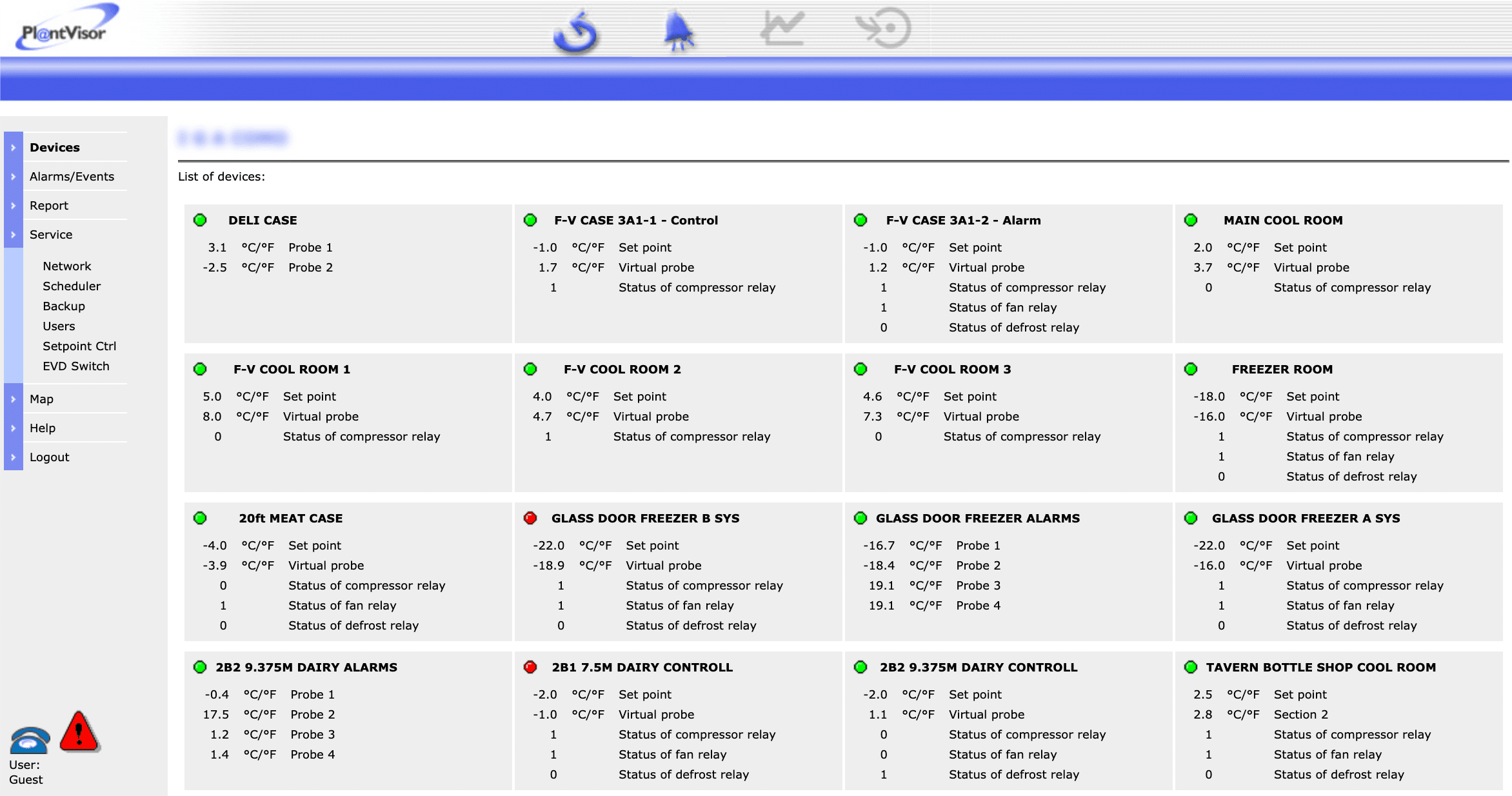

Холодильные установки CAREL PlantVisor →

"Server: CarelDataServer" "200 Document follows"

Нордекс Ветротурбинного Farms →

http.title:"Nordex Control" "Windows 2000 5.0 x86" "Jetty/3.1 (JSP 1.1; Servlet 2.2; java 1.6.0_14)"

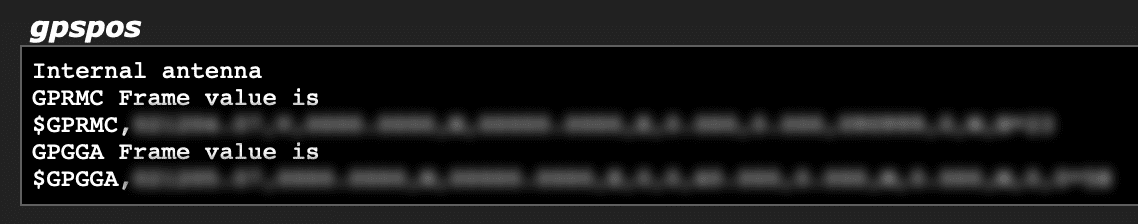

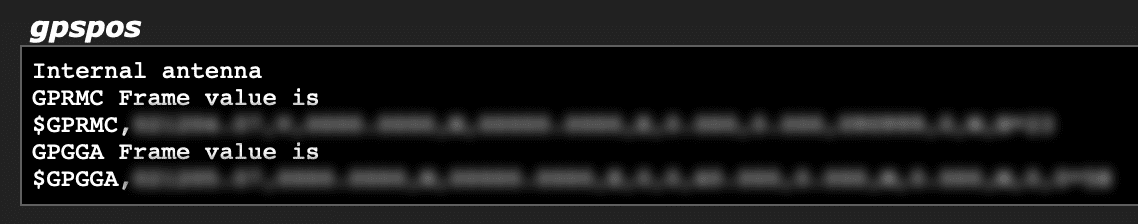

GPS трекеры для коммерческого транспорта C4 Max →

"[1m[35mWelcome on console"

DICOM Медицинские рентгеновские аппараты →

К счастью, по умолчанию, но эти 1700+ машин по-прежнему не имеют доступа к Интернету.

"DICOM Server Response" port:104

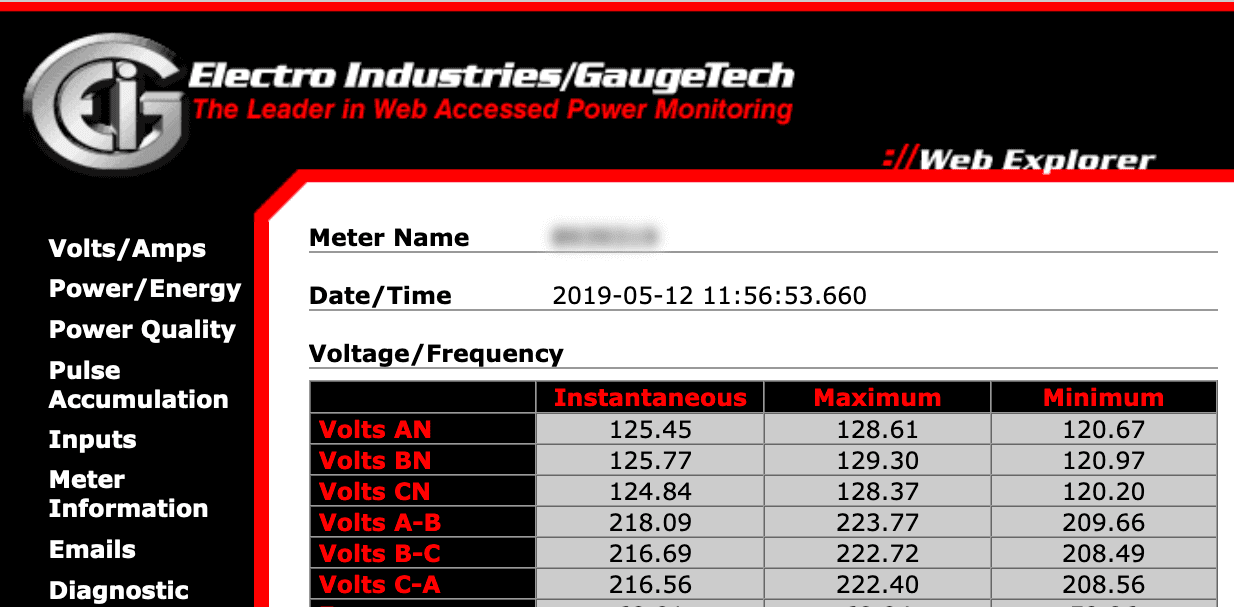

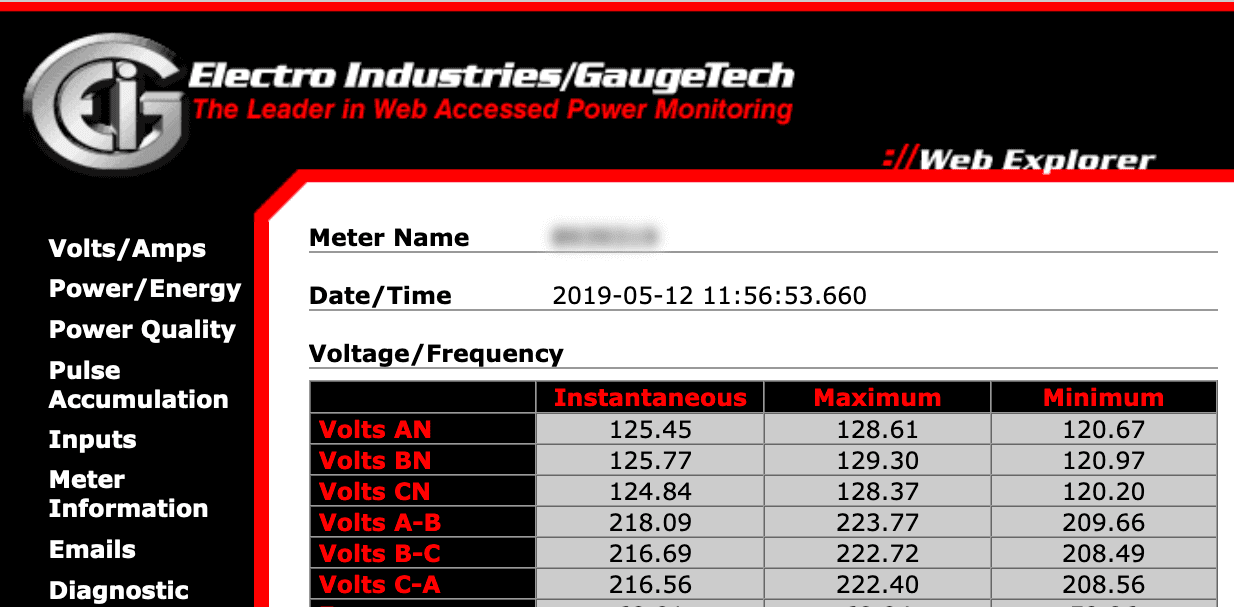

Счетчики электроэнергии GaugeTech →

"Server: EIG Embedded Web Server" "200 Document follows"

Siemens Industrial Automation →

"Siemens, SIMATIC" port:161

Контроллеры Siemens HVAC →

"Server: Microsoft-WinCE" "Content-Length: 12581"

Контроллеры доступа двери / замка →

"HID VertX" port:4070

Железнодорожный транспорт →

"log off" "select the appropriate"

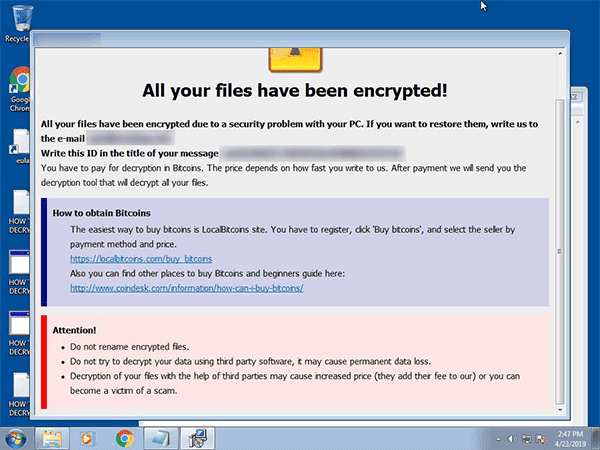

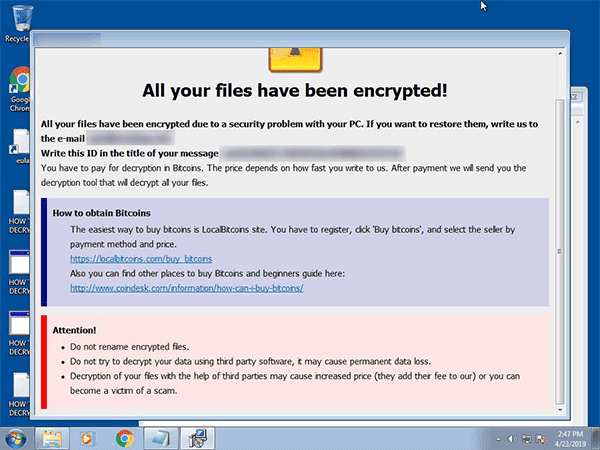

Удаленного рабочего стола:

Незащищенный VNC →

"authentication disabled" "RFB 003.008"

Кстати, Shodan Images - отличный дополнительный инструмент для просмотра скриншотов! →

Окна RDP →

99,99% защищены вторичным экраном входа в Windows.

"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"

Сетевая инфраструктура:

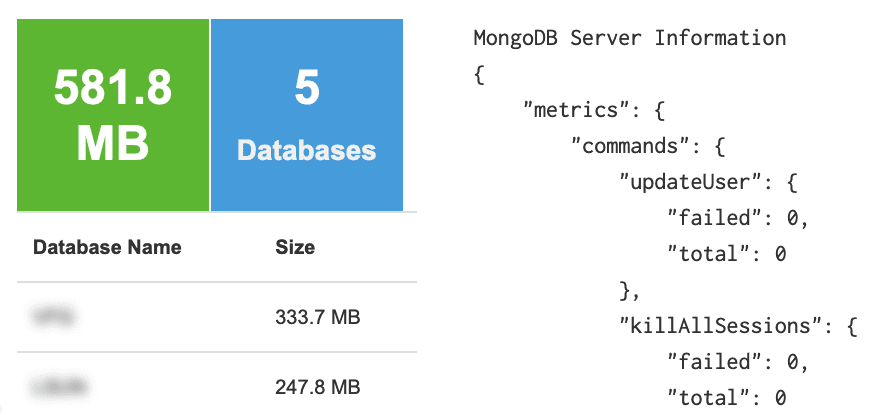

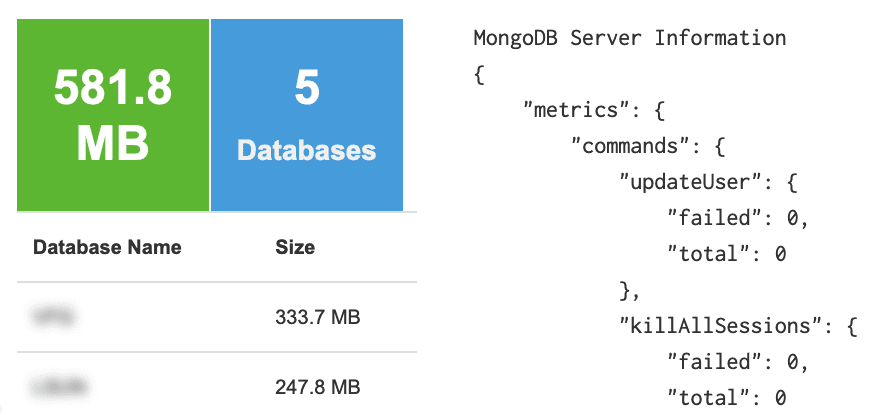

MongoDB →

Старые версии по умолчанию были небезопасными. Очень страшно.

"MongoDB Server Information" port:27017 -authentication

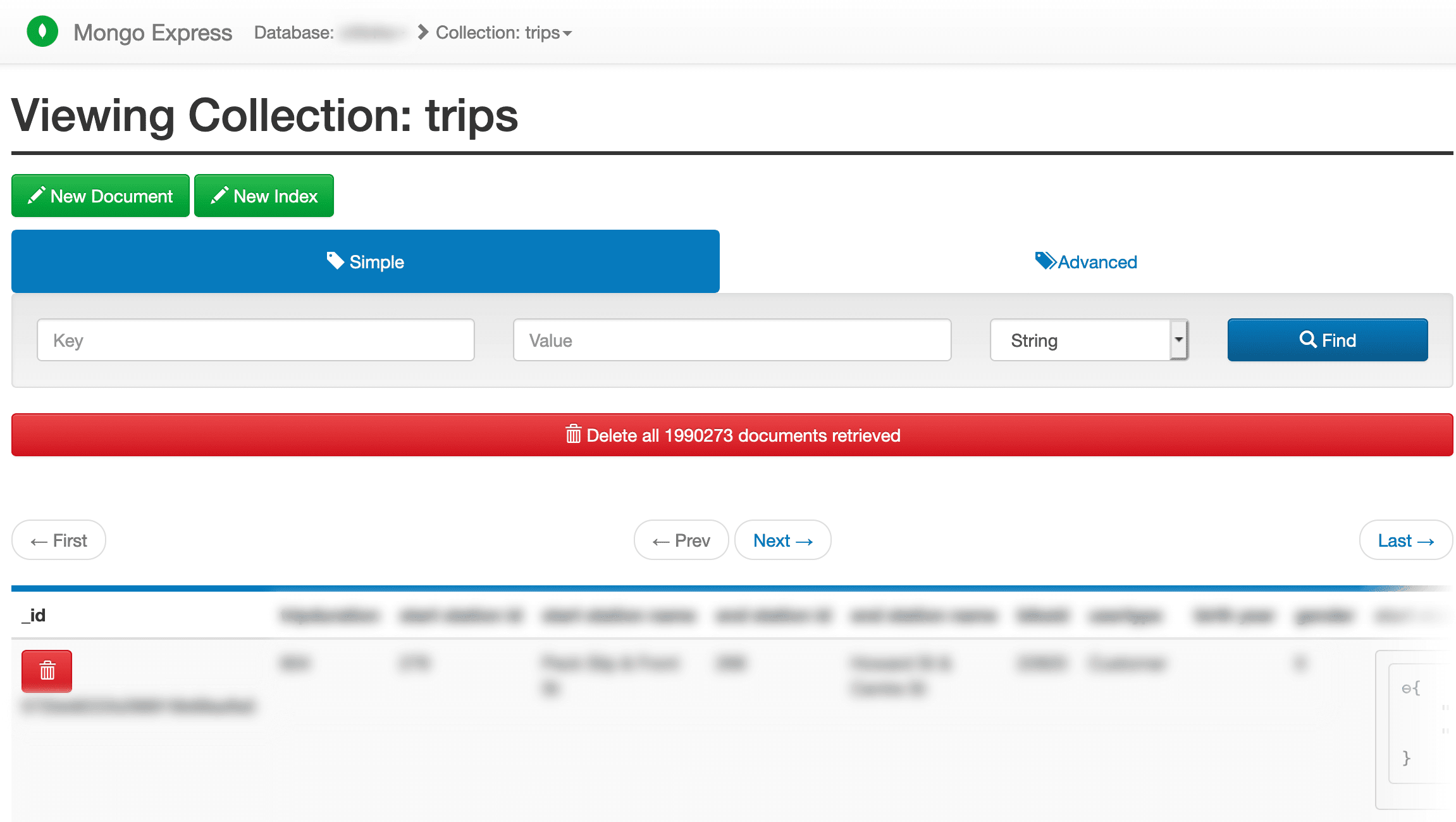

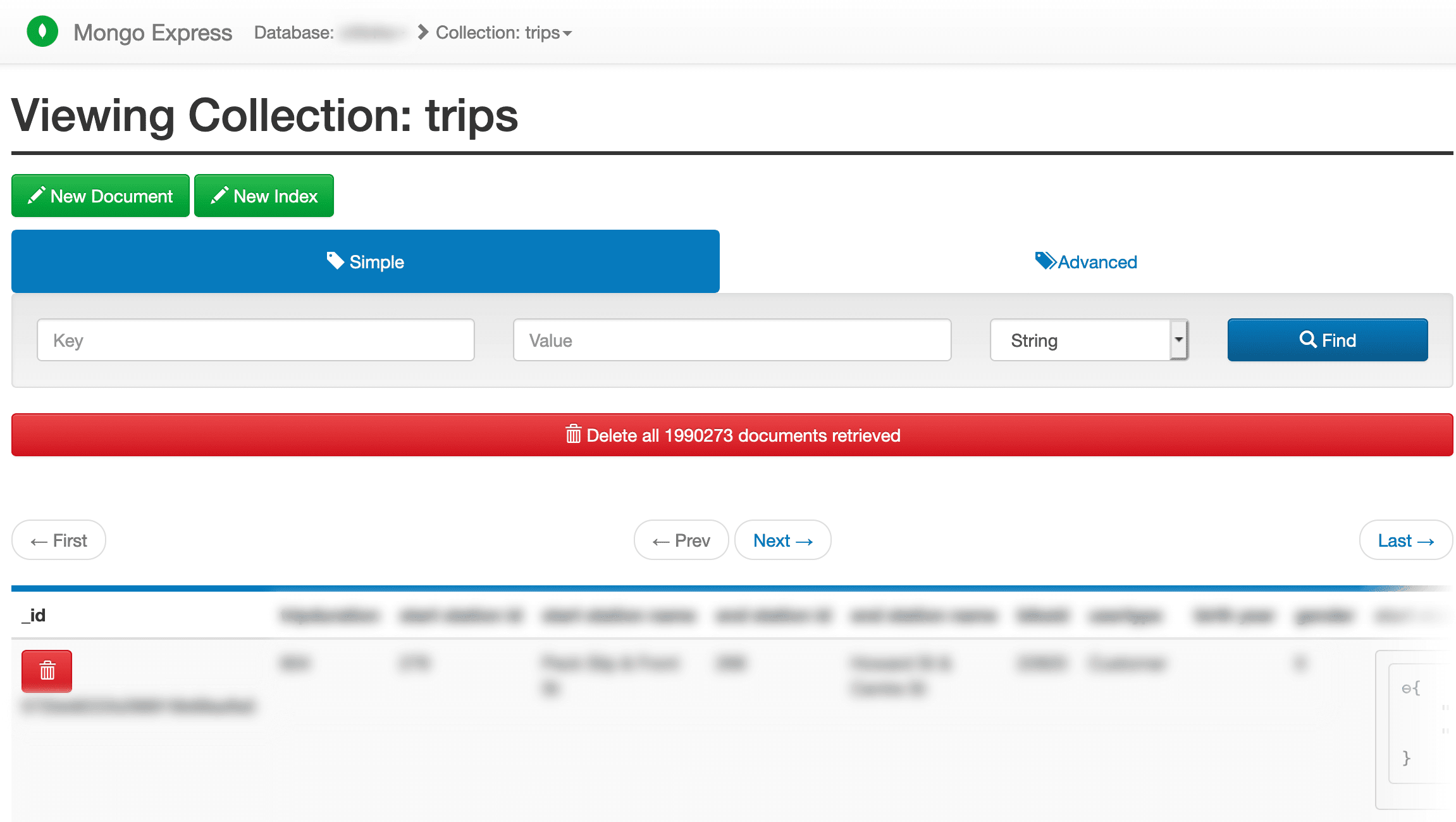

Mongo Express Web GUI →

Как печально известный phpMyAdmin, но для MongoDB.

"Set-Cookie: mongo-express=" "200 OK"

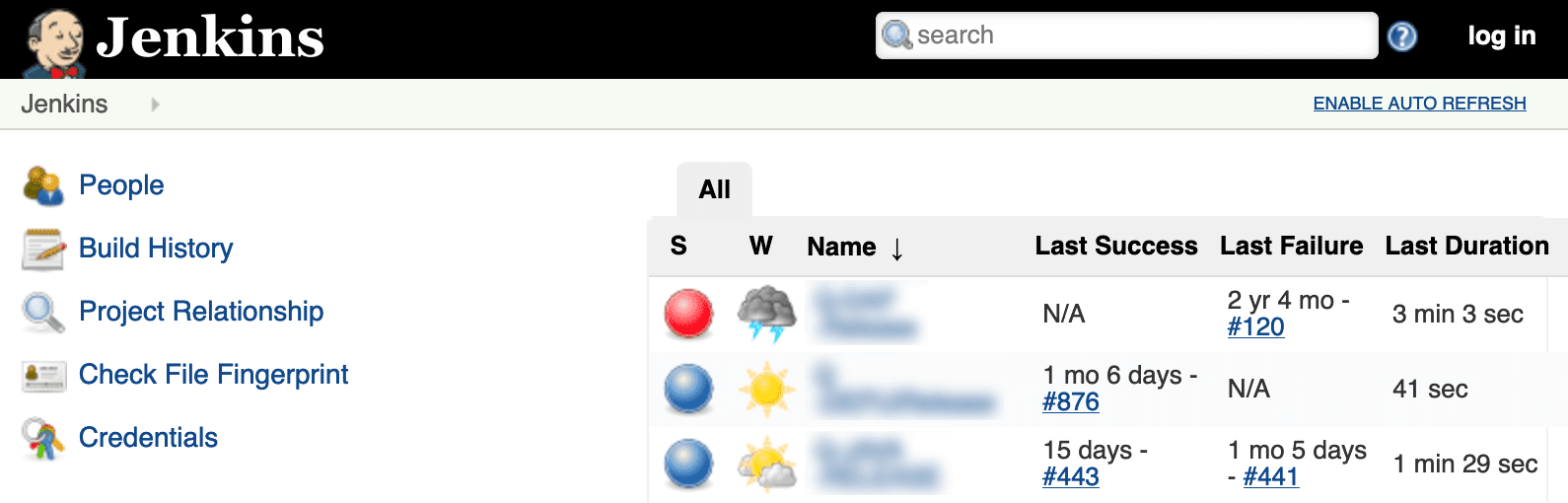

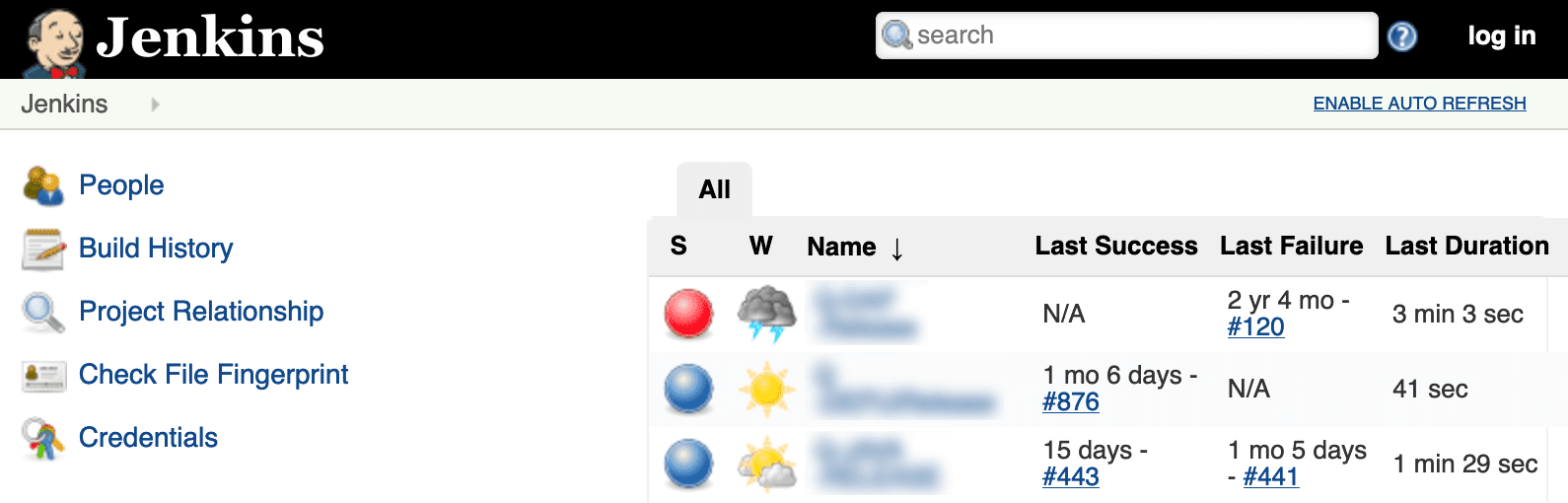

Дженкинс CI →

"X-Jenkins" "Set-Cookie: JSESSIONID" http.title:"Dashboard"

Docker API →

"Docker Containers:" port:2375

Pi-hole Open DNS-серверы →

"dnsmasq-pi-hole" "Recursion: enabled"

Уже вошли как rootчерез Telnet →

"root@" port:23 -login -password -name -Session

Android Root Bridges →

Тангенциальный результат тупого подхода Google к обновлению. Больше информации здесь.

"Android Debug Bridge" "Device" port:5555

Адаптер Lantronix Serial-to-Ethernet с утечкой паролей Telnet →

Lantronix password port:30718 -secured

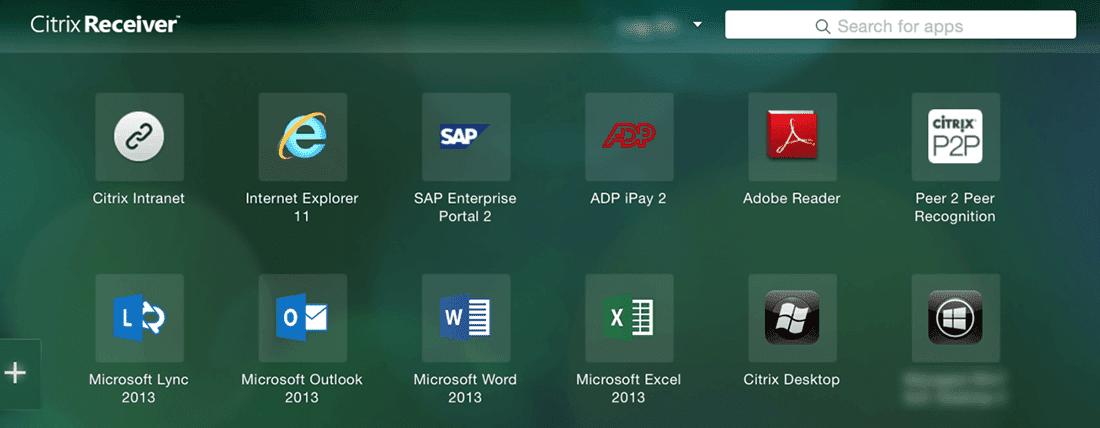

Citrix Virtual Apps →

"Citrix Applications:" port:1604

Cisco Smart Install →

Уязвимы (вроде «по замыслу», но особенно когда подвергаются).

"smart install client active"

IP-телефонные шлюзы АТС →

PBX "gateway console" -password port:23

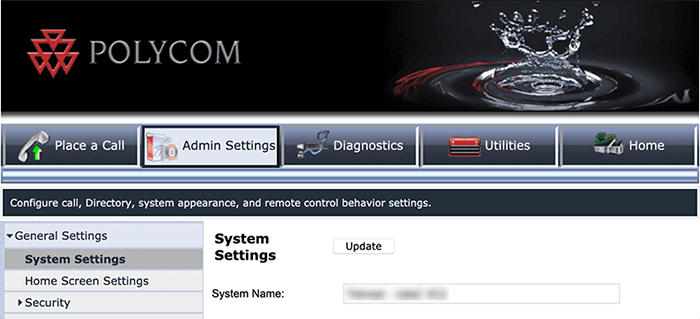

Видеоконференция Polycom →

http.title:"- Polycom" "Server: lighttpd"

Конфигурация Telnet: →

"Polycom Command Shell" -failed port:23

Портал службы поддержки Bomgar →

"Server: Bomgar" "200 OK"

Intel Active Management CVE-2017-5689 →

"Intel(R) Active Management Technology" port:623,664,16992,16993,16994,16995

HP iLO 4 CVE-2017-12542 →

HP-ILO-4 !"HP-ILO-4/2.53" !"HP-ILO-4/2.54" !"HP-ILO-4/2.55" !"HP-ILO-4/2.60" !"HP-ILO-4/2.61" !"HP-ILO-4/2.62" port:1900

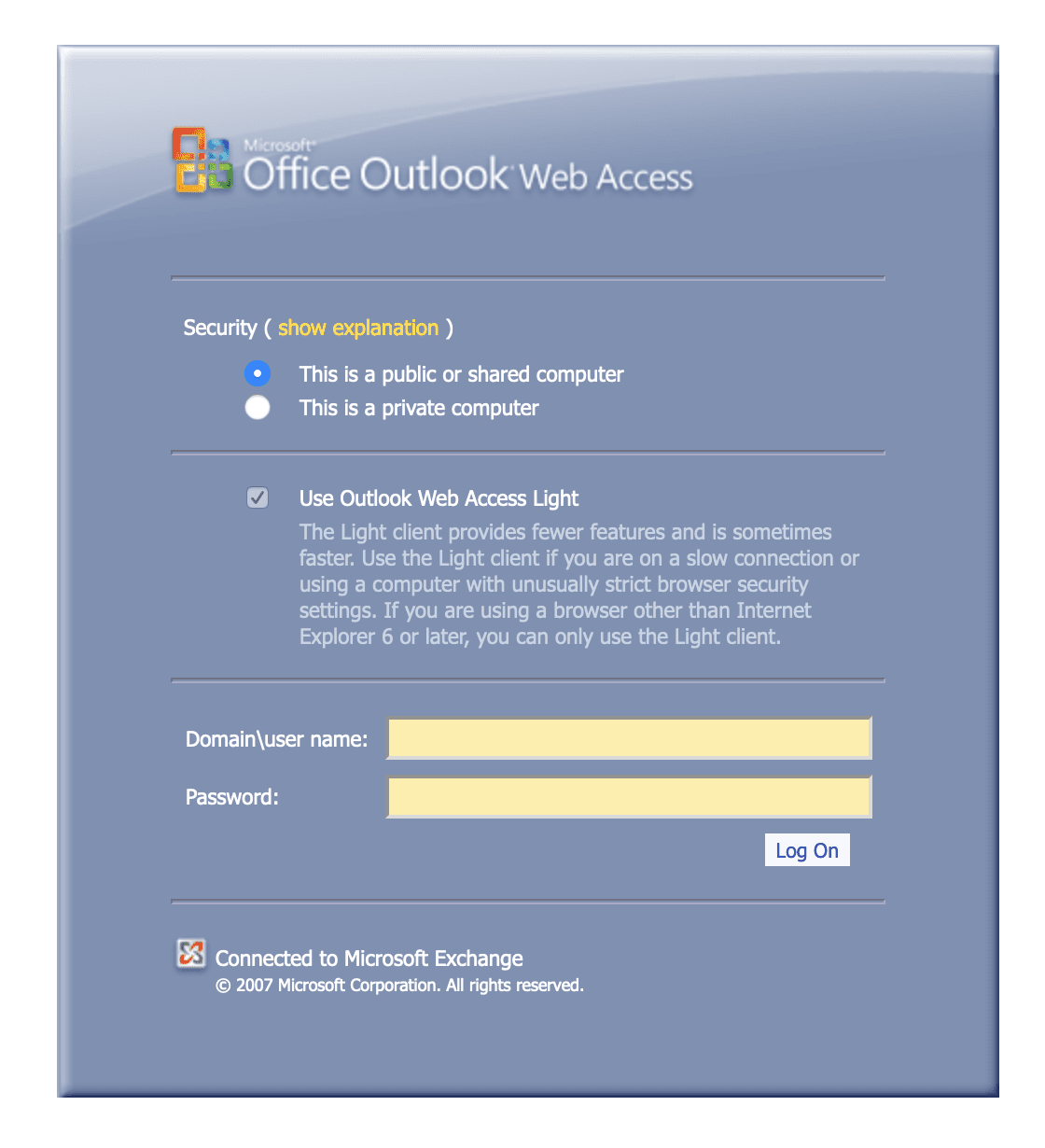

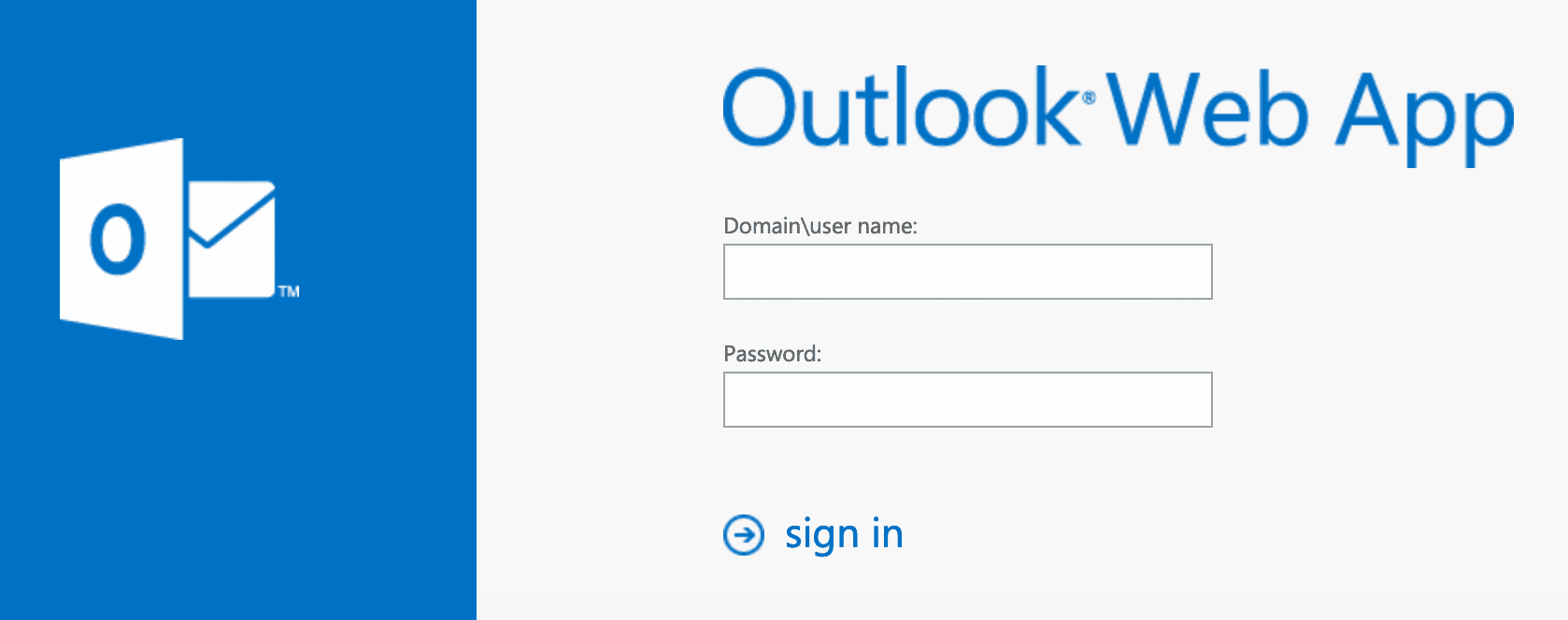

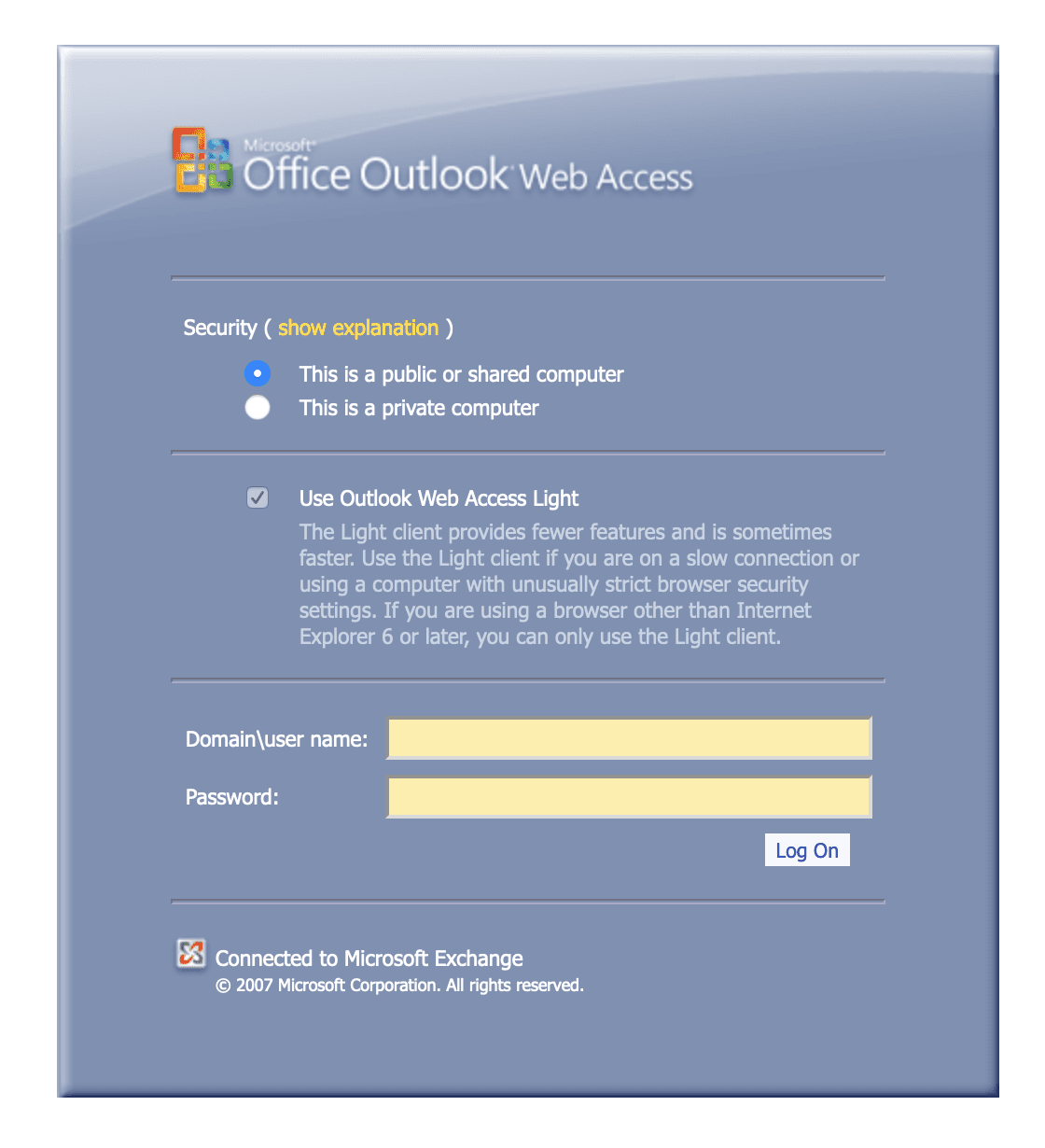

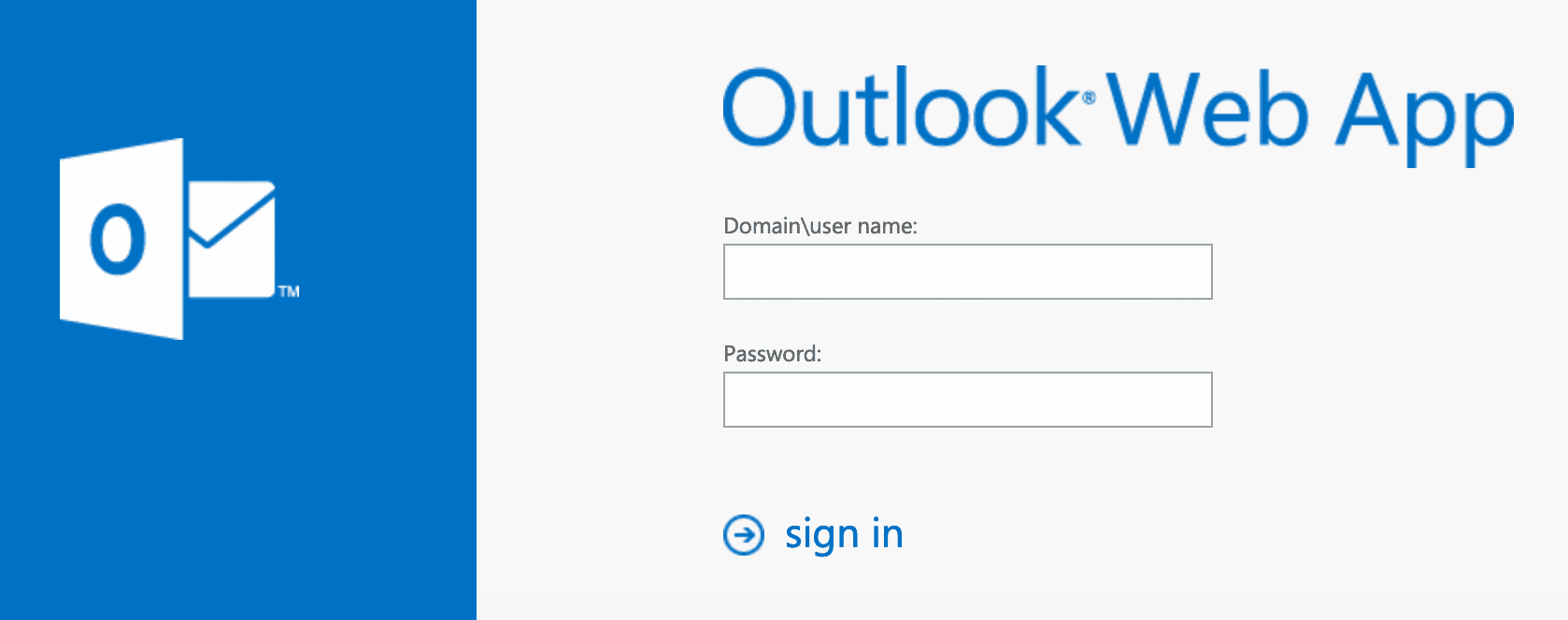

Outlook Web Access:

Exchange 2007 →

"x-owa-version" "IE=EmulateIE7" "Server: Microsoft-IIS/7.0"

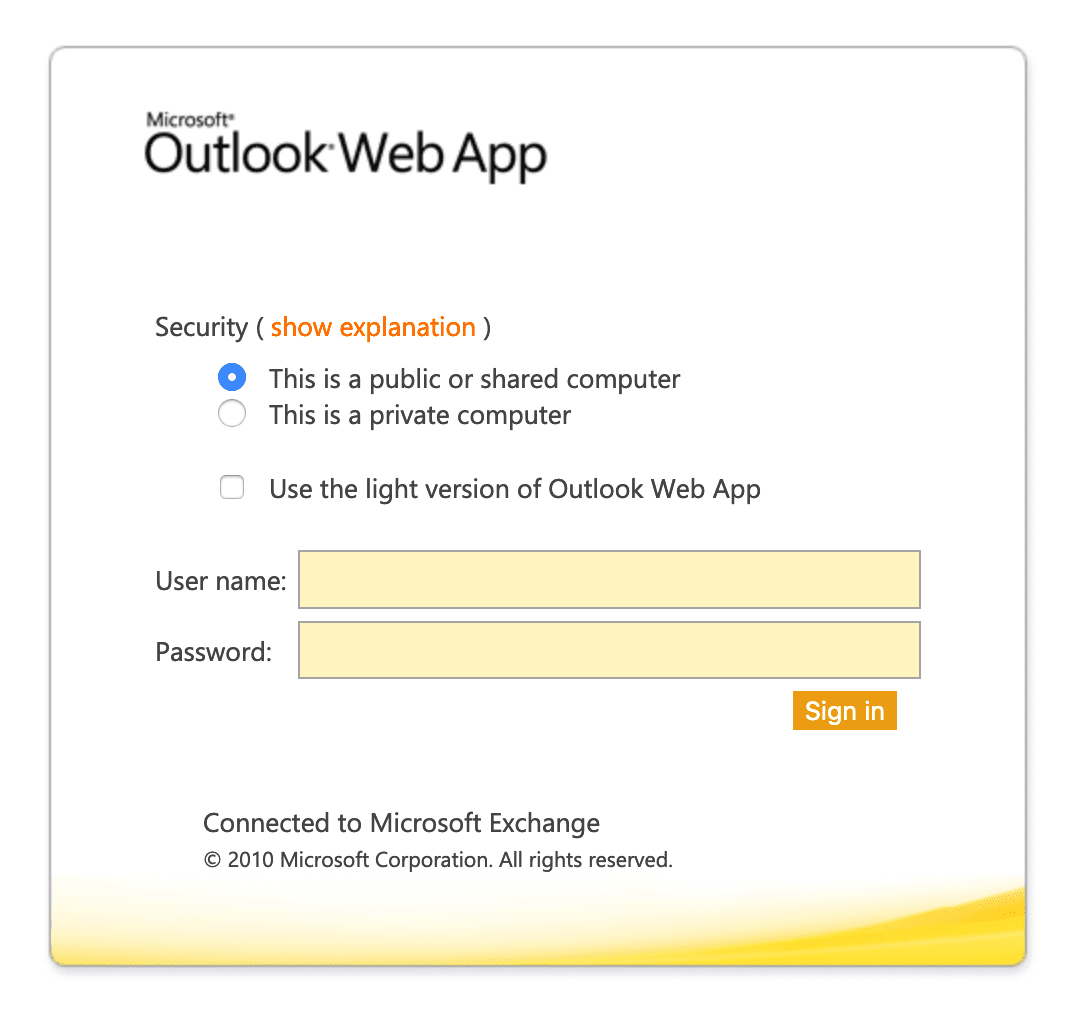

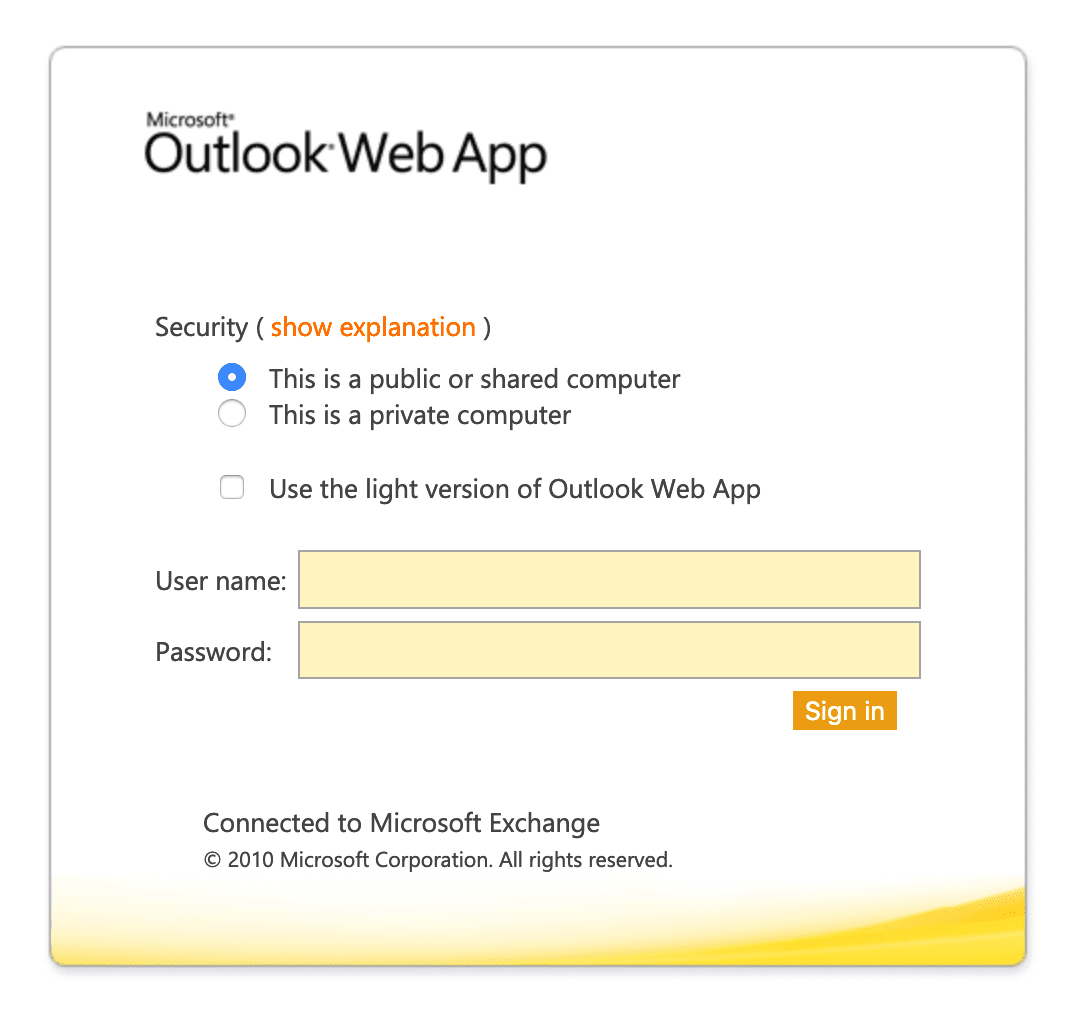

Exchange 2010 →

"x-owa-version" "IE=EmulateIE7" http.favicon.hash:442749392

Exchange 2013/2016 →

"X-AspNet-Version" http.title:"Outlook" -"x-owa-version"

Lync / Skype для бизнеса →

"X-MS-Server-Fqdn"

Сетевое хранилище (NAS):

SMB (Samba) Файловые ресурсы →

Производит ~ 500 000 результатов… сужает, добавляя «Документы» или «Видео» и т. Д.

"Authentication: disabled" port:445

Конкретно контроллеры домена: →

"Authentication: disabled" NETLOGON SYSVOL -unix port:445

FTP-серверы с анонимным входом →

"220" "230 Login successful." port:21

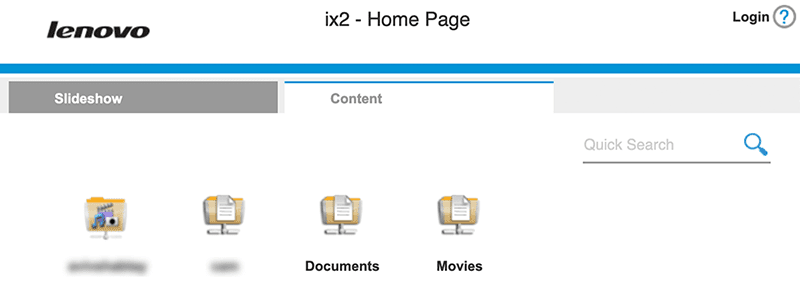

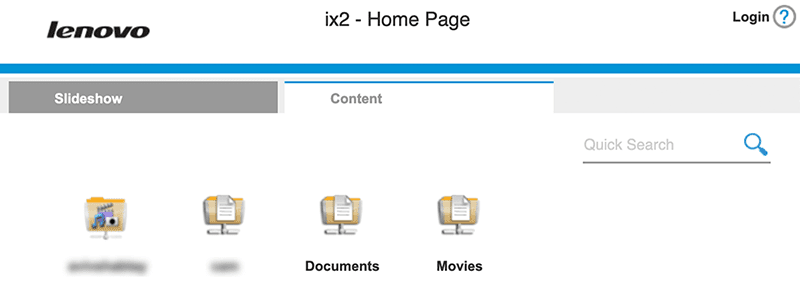

Диски Iomega / LenovoEMC для NAS NAS →

"Set-Cookie: iomega=" -"manage/login.html" -http.title:"Log In"

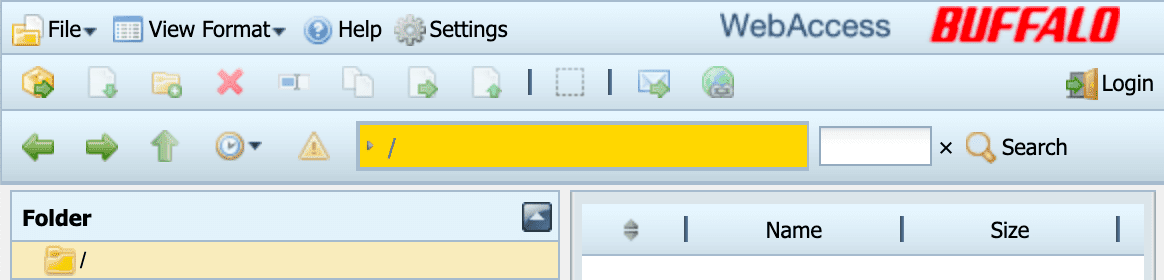

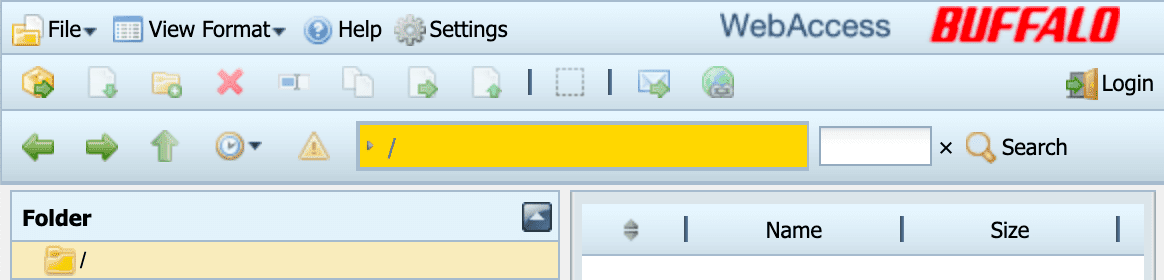

Накопители Buffalo TeraStation NAS NAS →

Redirecting sencha port:9000

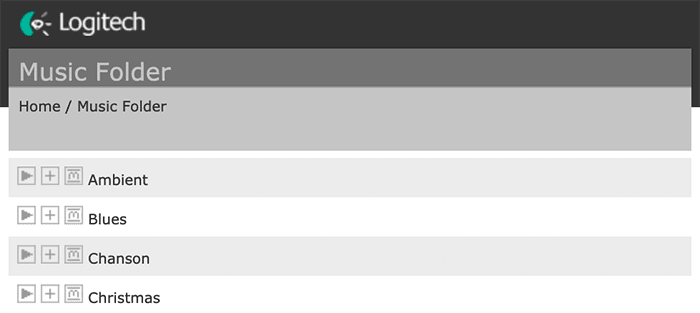

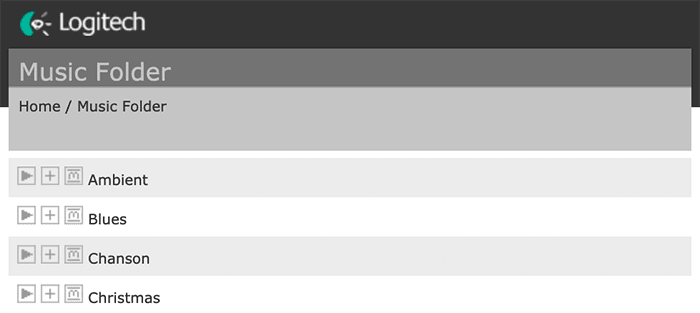

Медиа-серверы Logitech →

"Server: Logitech Media Server" "200 OK"

Медиа-серверы Plex →

"X-Plex-Protocol" "200 OK" port:32400

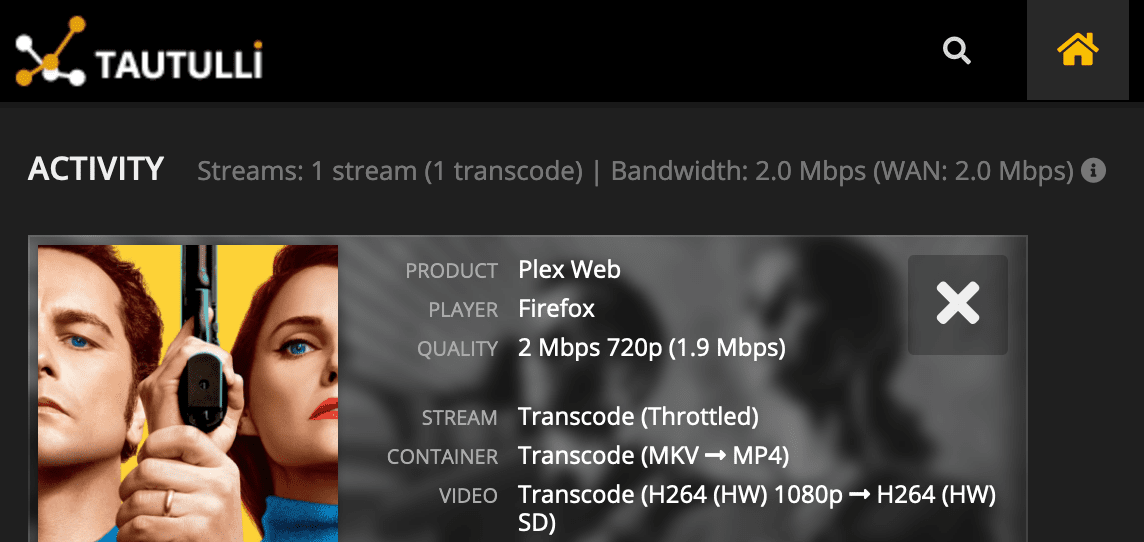

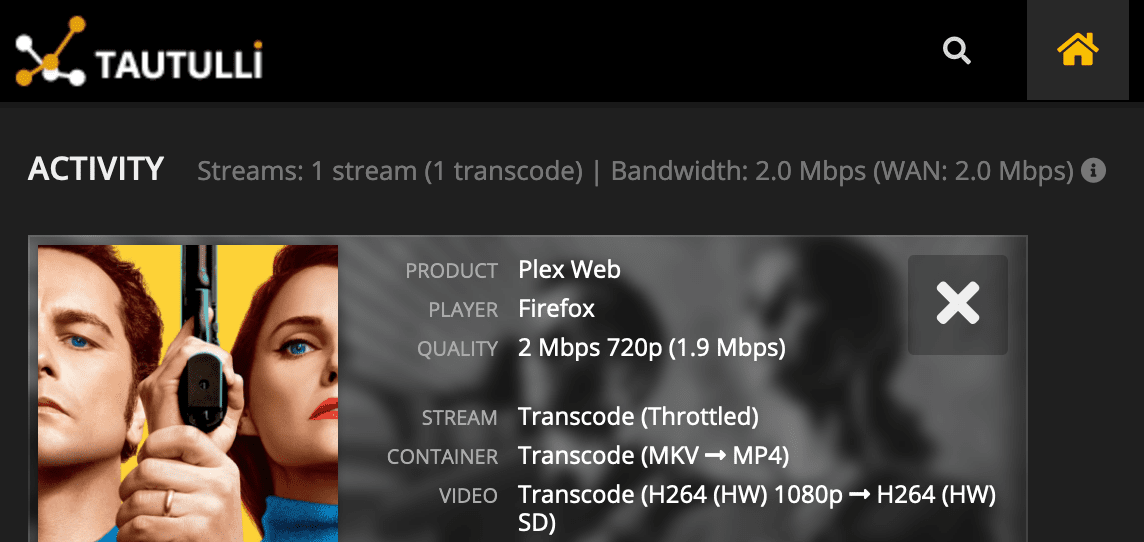

Tautulli / PlexPy Сводки →

"CherryPy/5.1.0" "/home"

Веб-камера:

Пример изображения не обязателен.

Зевак →

"Server: yawcam" "Mime-Type: text/html"

webcamXP / webcam7 →

("webcam 7" OR "webcamXP") http.component:"mootools" -401

Android IP-камера веб-камера →

"Server: IP Webcam Server" "200 OK"

Видеорегистраторы безопасности →

html:"DVR_H264 ActiveX"

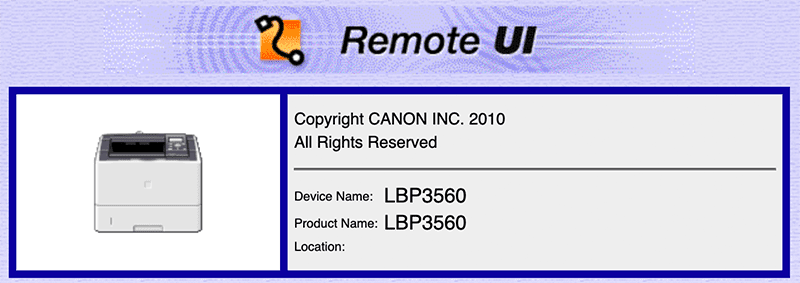

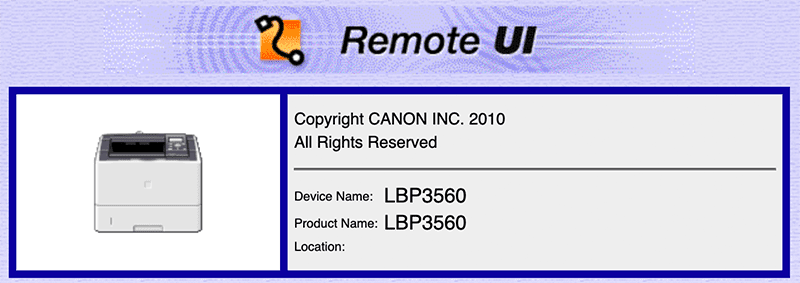

Принтеры и Копиры:

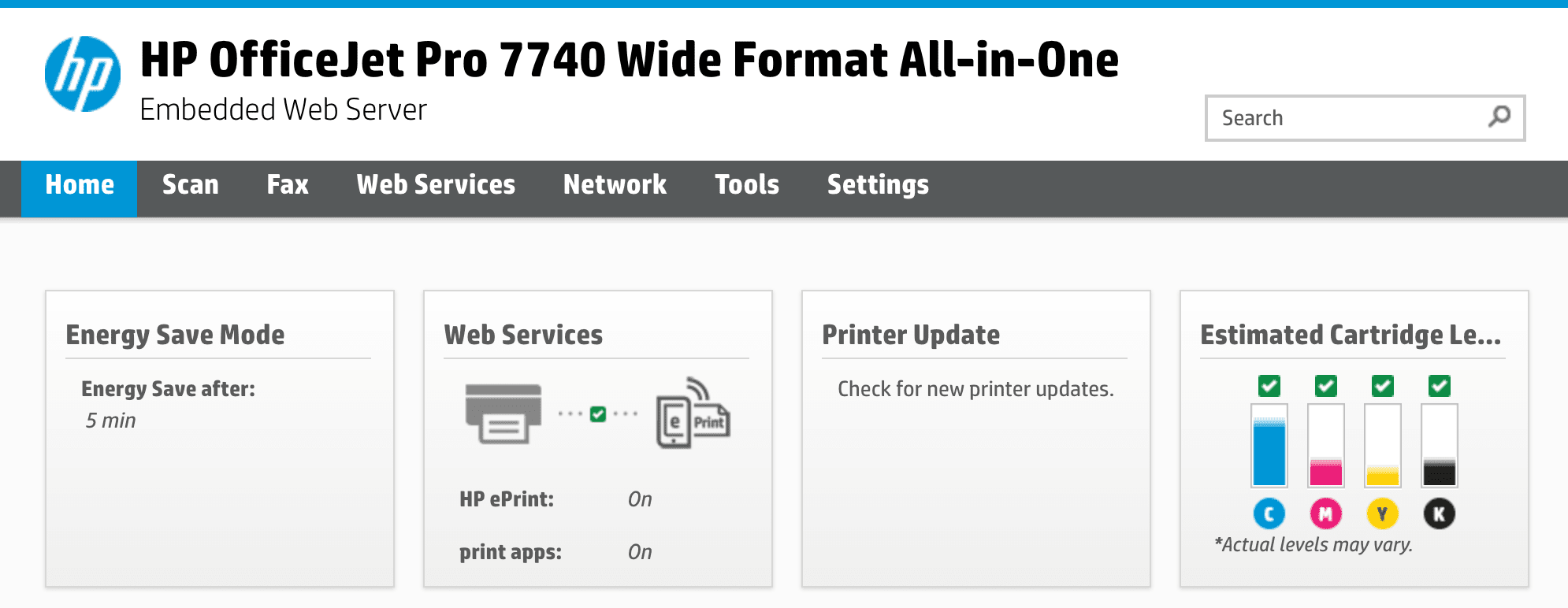

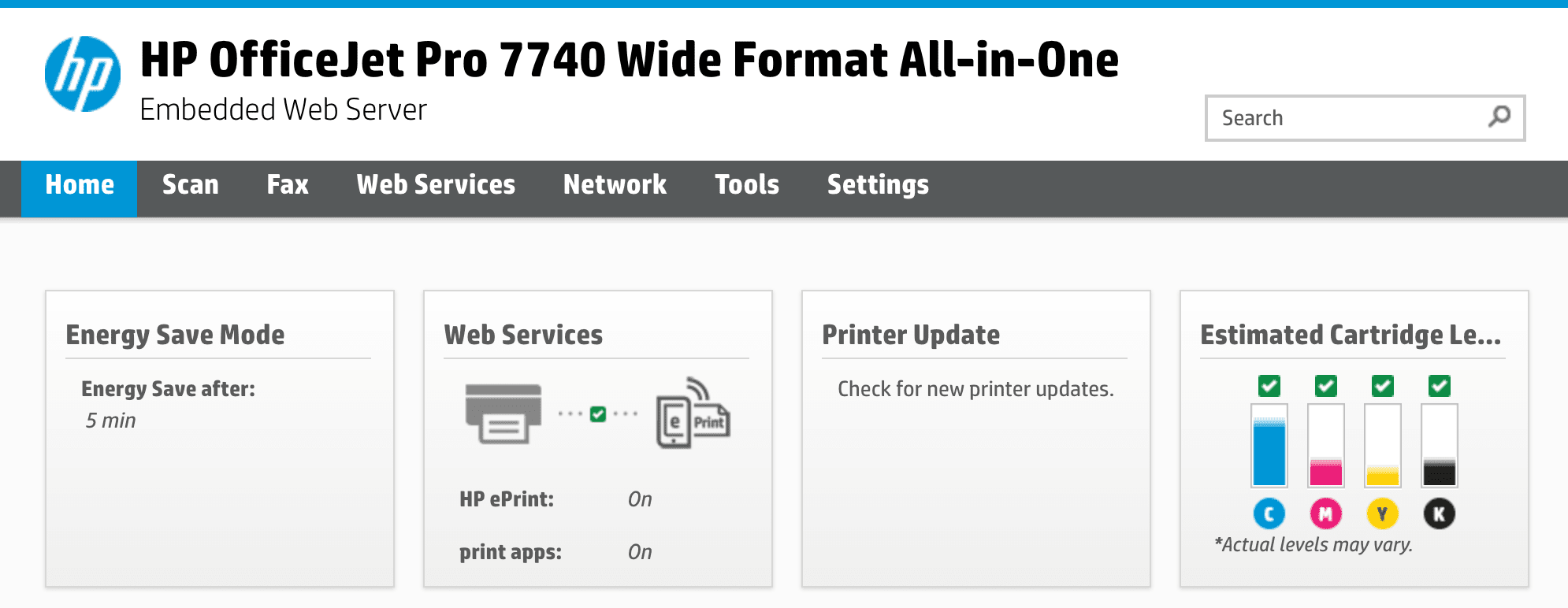

Принтеры HP →

"Serial Number:" "Built:" "Server: HP HTTP"

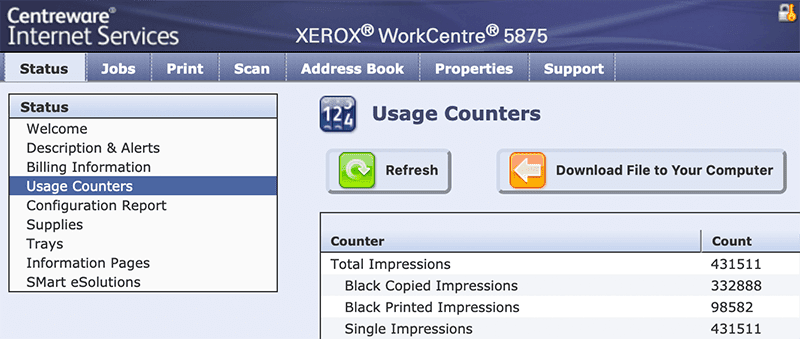

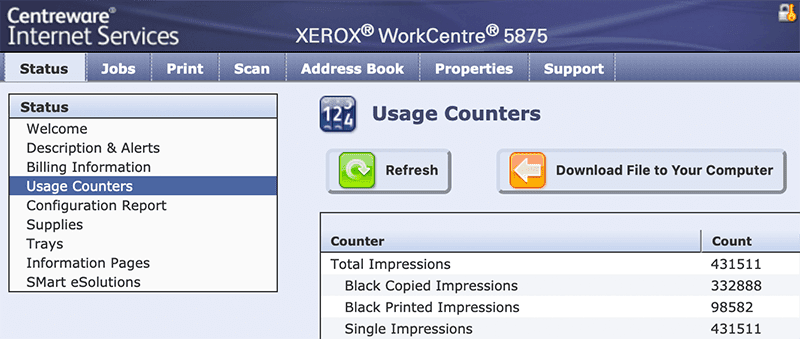

Ксероксы / Принтеры Xerox →

ssl:"Xerox Generic Root"

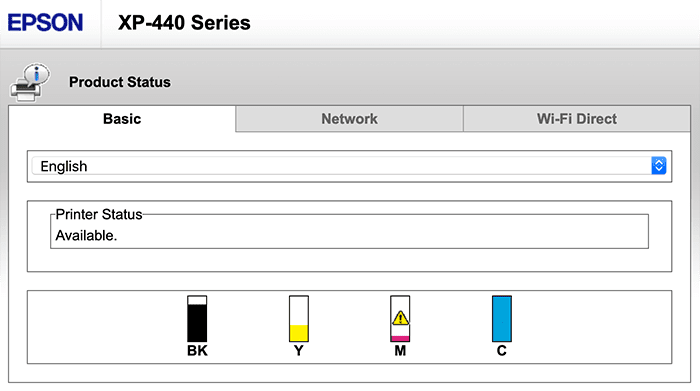

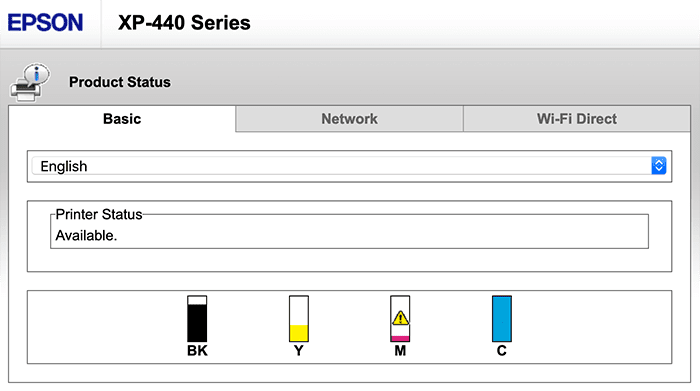

Принтеры Epson →

"SERVER: EPSON_Linux UPnP" "200 OK"

"Server: EPSON-HTTP" "200 OK"

Принтеры Canon →

"Server: KS_HTTP" "200 OK"

"Server: CANON HTTP Server"

Домашние устройства:

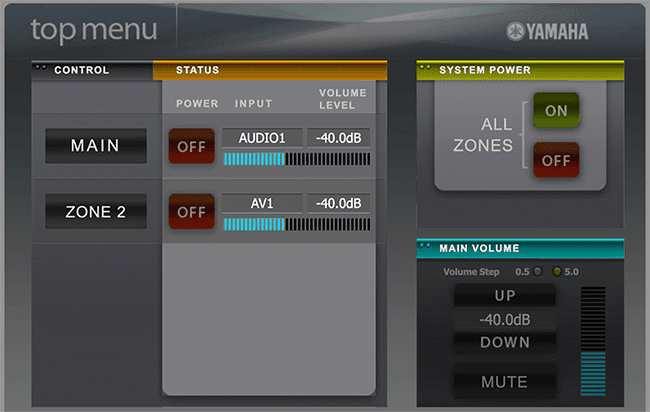

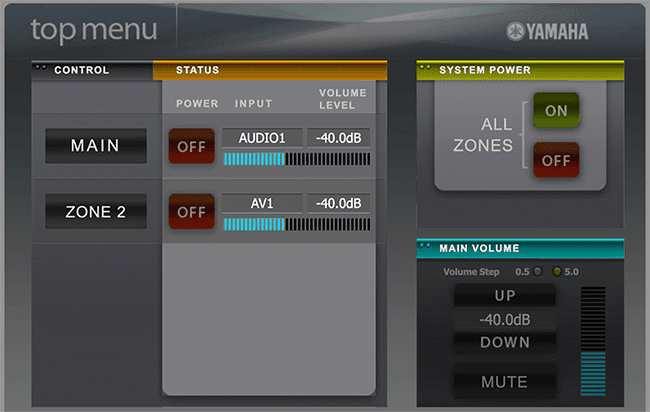

Yamaha Stereos →

"Server: AV_Receiver" "HTTP/1.1 406"

Apple AirPlay Ресиверы →

Apple TV, HomePods и др.

"\x08_airplay" port:5353

Chromecasts / Smart TVs →

"Chromecast:" port:8008

Контроллеры Crestron Smart Home →

"Model: PYNG-HUB"

Случайная вещь:

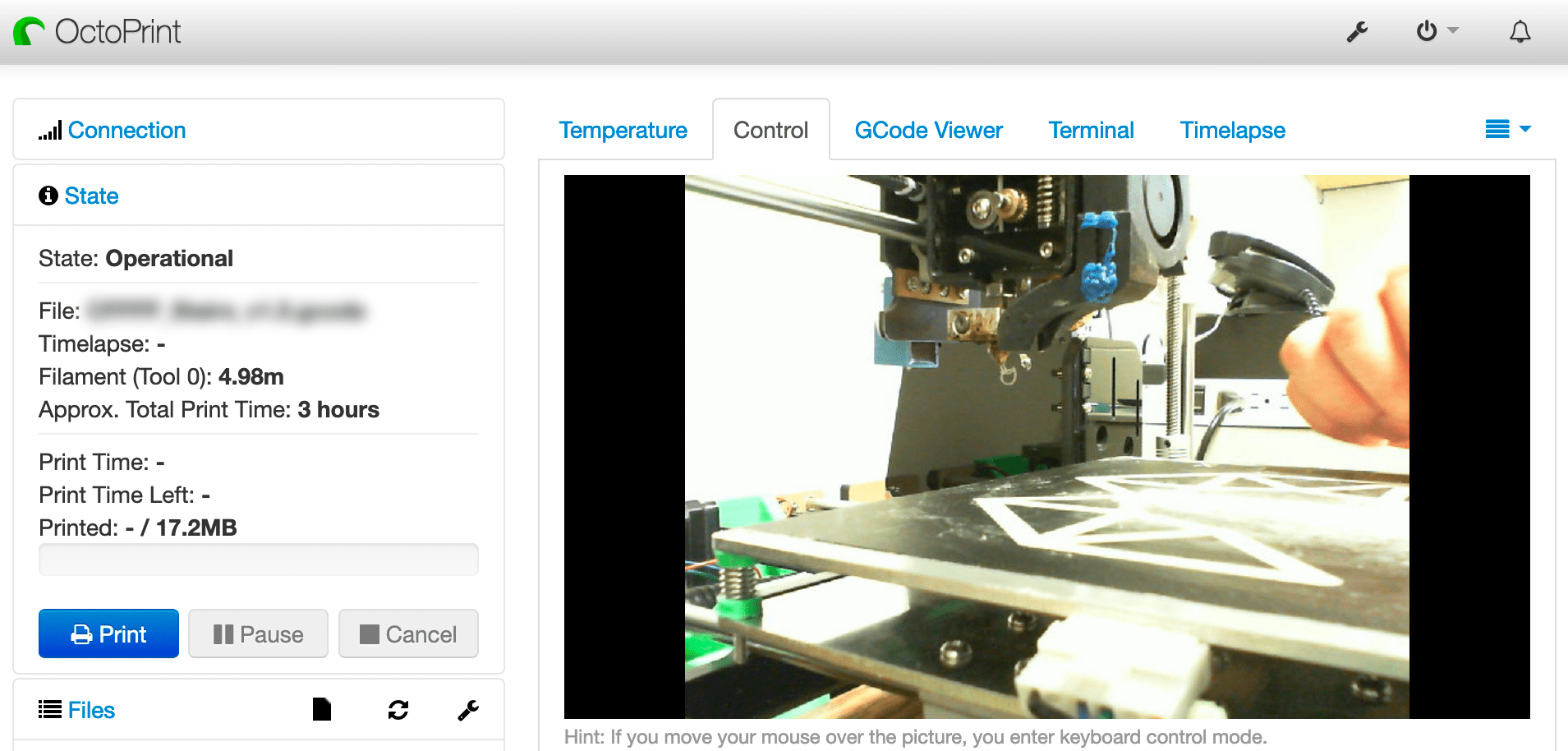

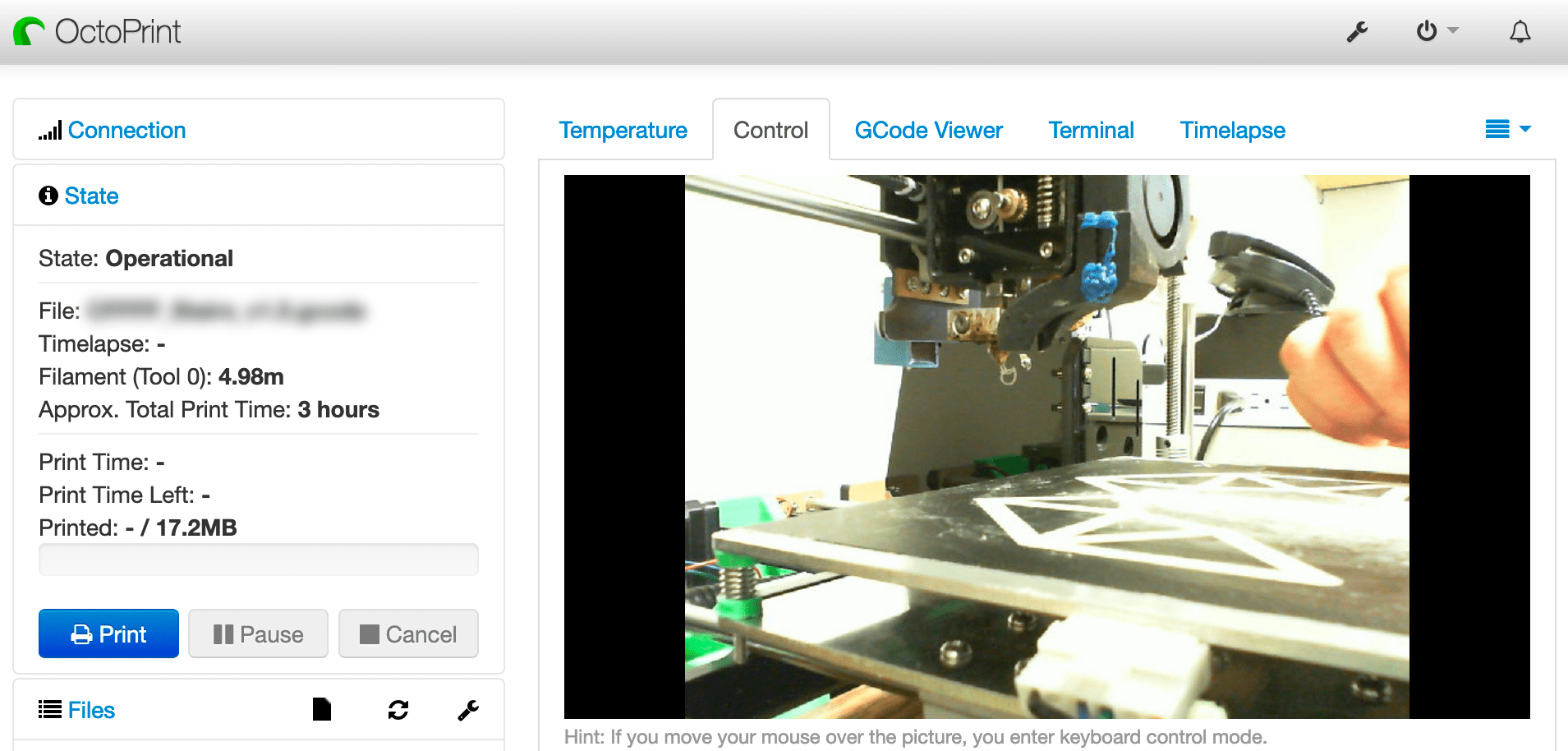

Контроллеры принтеров OctoPrint 3D →

title:"OctoPrint" -title:"Login" http.favicon.hash:1307375944

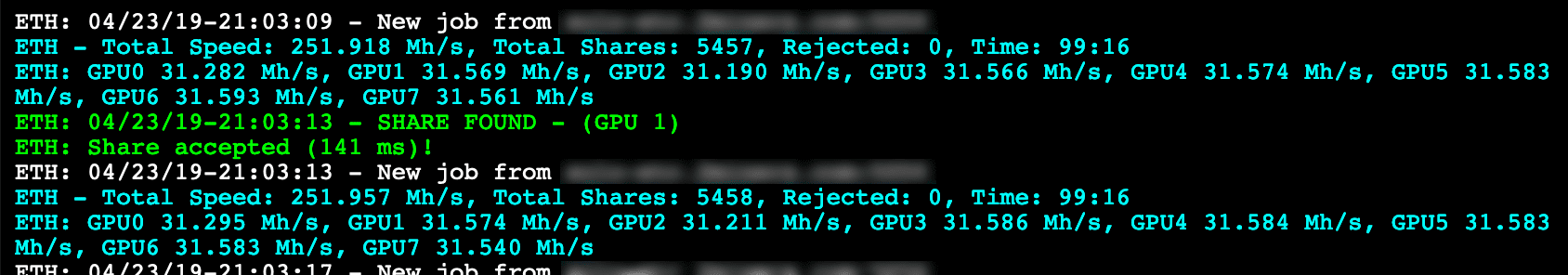

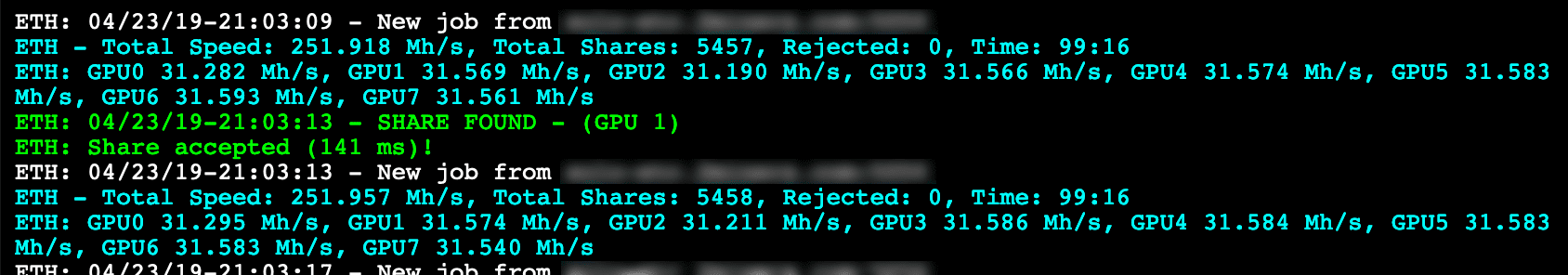

Эфириум Шахтеры →

"ETH - Total speed"

Каталог Apache Listings →

Заменить .pemна любое расширение или имя файла, как phpinfo.php.

http.title:"Index of /" http.html:".pem"

Слишком много серверов Minecraft →

"Minecraft Server" "protocol 340" port:25565

Буквально все в Северной Корее →

net:175.45.176.0/22,210.52.109.0/24,77.94.35.0/24

TCP цитата дня →

Порт 17 ( RFC 865 ) имеет странную историю ...

port:17 product:"Windows qotd"

Найти работу, делая это! →

"X-Recruiting:"

Первоисточник

Электронные рекламные щиты Samsung →

"Server: Prismview Player"

Контроллеры насосов АЗС →

"in-tank inventory" port:10001

Автоматические считыватели номерных знаков →

P372 "ANPR enabled"

Контроллеры светофоров / камеры красного света →

mikrotik streetlight

Машины для голосования в Соединенных Штатах →

"voter system serial" country:US

Telcos Запуск Cisco СОРМ Intercept прослушки →

"Cisco IOS" "ADVIPSERVICESK9_LI-M"

Механизм прослушивания, описанный Cisco в RFC 3924 :

Законный перехват - это законно разрешенный перехват и мониторинг сообщений субъекта перехвата. Термин «субъект перехвата» […] относится к абоненту телекоммуникационной службы, чья информация о связи и / или перехвате (IRI) была законно разрешена для перехвата и доставки в какое-либо агентство.

Тюремные платные телефоны →

"[2J[H Encartele Confidential"

Tesla PowerPack Состояние зарядки →

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2

Зарядные устройства для электромобилей →

"Server: gSOAP/2.8" "Content-Length: 583"

Морские спутники →

Shodan сделал довольно симпатичный трекер кораблей, который также отображает местоположение кораблей в режиме реального времени!

"Cobham SATCOM" OR ("Sailor" "VSAT")

Панели управления подводной миссией →

title:"Slocum Fleet Mission Control"

Холодильные установки CAREL PlantVisor →

"Server: CarelDataServer" "200 Document follows"

Нордекс Ветротурбинного Farms →

http.title:"Nordex Control" "Windows 2000 5.0 x86" "Jetty/3.1 (JSP 1.1; Servlet 2.2; java 1.6.0_14)"

GPS трекеры для коммерческого транспорта C4 Max →

"[1m[35mWelcome on console"

DICOM Медицинские рентгеновские аппараты →

К счастью, по умолчанию, но эти 1700+ машин по-прежнему не имеют доступа к Интернету.

"DICOM Server Response" port:104

Счетчики электроэнергии GaugeTech →

"Server: EIG Embedded Web Server" "200 Document follows"

Siemens Industrial Automation →

"Siemens, SIMATIC" port:161

Контроллеры Siemens HVAC →

"Server: Microsoft-WinCE" "Content-Length: 12581"

Контроллеры доступа двери / замка →

"HID VertX" port:4070

Железнодорожный транспорт →

"log off" "select the appropriate"

Удаленного рабочего стола:

Незащищенный VNC →

"authentication disabled" "RFB 003.008"

Кстати, Shodan Images - отличный дополнительный инструмент для просмотра скриншотов! →

Окна RDP →

99,99% защищены вторичным экраном входа в Windows.

"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"

Сетевая инфраструктура:

MongoDB →

Старые версии по умолчанию были небезопасными. Очень страшно.

"MongoDB Server Information" port:27017 -authentication

Mongo Express Web GUI →

Как печально известный phpMyAdmin, но для MongoDB.

"Set-Cookie: mongo-express=" "200 OK"

Дженкинс CI →

"X-Jenkins" "Set-Cookie: JSESSIONID" http.title:"Dashboard"

Docker API →

"Docker Containers:" port:2375

Pi-hole Open DNS-серверы →

"dnsmasq-pi-hole" "Recursion: enabled"

Уже вошли как rootчерез Telnet →

"root@" port:23 -login -password -name -Session

Android Root Bridges →

Тангенциальный результат тупого подхода Google к обновлению. Больше информации здесь.

"Android Debug Bridge" "Device" port:5555

Адаптер Lantronix Serial-to-Ethernet с утечкой паролей Telnet →

Lantronix password port:30718 -secured

Citrix Virtual Apps →

"Citrix Applications:" port:1604

Cisco Smart Install →

Уязвимы (вроде «по замыслу», но особенно когда подвергаются).

"smart install client active"

IP-телефонные шлюзы АТС →

PBX "gateway console" -password port:23

Видеоконференция Polycom →

http.title:"- Polycom" "Server: lighttpd"

Конфигурация Telnet: →

"Polycom Command Shell" -failed port:23

Портал службы поддержки Bomgar →

"Server: Bomgar" "200 OK"

Intel Active Management CVE-2017-5689 →

"Intel(R) Active Management Technology" port:623,664,16992,16993,16994,16995

HP iLO 4 CVE-2017-12542 →

HP-ILO-4 !"HP-ILO-4/2.53" !"HP-ILO-4/2.54" !"HP-ILO-4/2.55" !"HP-ILO-4/2.60" !"HP-ILO-4/2.61" !"HP-ILO-4/2.62" port:1900

Outlook Web Access:

Exchange 2007 →

"x-owa-version" "IE=EmulateIE7" "Server: Microsoft-IIS/7.0"

Exchange 2010 →

"x-owa-version" "IE=EmulateIE7" http.favicon.hash:442749392

Exchange 2013/2016 →

"X-AspNet-Version" http.title:"Outlook" -"x-owa-version"

Lync / Skype для бизнеса →

"X-MS-Server-Fqdn"

Сетевое хранилище (NAS):

SMB (Samba) Файловые ресурсы →

Производит ~ 500 000 результатов… сужает, добавляя «Документы» или «Видео» и т. Д.

"Authentication: disabled" port:445

Конкретно контроллеры домена: →

"Authentication: disabled" NETLOGON SYSVOL -unix port:445

FTP-серверы с анонимным входом →

"220" "230 Login successful." port:21

Диски Iomega / LenovoEMC для NAS NAS →

"Set-Cookie: iomega=" -"manage/login.html" -http.title:"Log In"

Накопители Buffalo TeraStation NAS NAS →

Redirecting sencha port:9000

Медиа-серверы Logitech →

"Server: Logitech Media Server" "200 OK"

Медиа-серверы Plex →

"X-Plex-Protocol" "200 OK" port:32400

Tautulli / PlexPy Сводки →

"CherryPy/5.1.0" "/home"

Веб-камера:

Пример изображения не обязателен.

Зевак →

"Server: yawcam" "Mime-Type: text/html"

webcamXP / webcam7 →

("webcam 7" OR "webcamXP") http.component:"mootools" -401

Android IP-камера веб-камера →

"Server: IP Webcam Server" "200 OK"

Видеорегистраторы безопасности →

html:"DVR_H264 ActiveX"

Принтеры и Копиры:

Принтеры HP →

"Serial Number:" "Built:" "Server: HP HTTP"

Ксероксы / Принтеры Xerox →

ssl:"Xerox Generic Root"

Принтеры Epson →

"SERVER: EPSON_Linux UPnP" "200 OK"

"Server: EPSON-HTTP" "200 OK"

Принтеры Canon →

"Server: KS_HTTP" "200 OK"

"Server: CANON HTTP Server"

Домашние устройства:

Yamaha Stereos →

"Server: AV_Receiver" "HTTP/1.1 406"

Apple AirPlay Ресиверы →

Apple TV, HomePods и др.

"\x08_airplay" port:5353

Chromecasts / Smart TVs →

"Chromecast:" port:8008

Контроллеры Crestron Smart Home →

"Model: PYNG-HUB"

Случайная вещь:

Контроллеры принтеров OctoPrint 3D →

title:"OctoPrint" -title:"Login" http.favicon.hash:1307375944

Эфириум Шахтеры →

"ETH - Total speed"

Каталог Apache Listings →

Заменить .pemна любое расширение или имя файла, как phpinfo.php.

http.title:"Index of /" http.html:".pem"

Слишком много серверов Minecraft →

"Minecraft Server" "protocol 340" port:25565

Буквально все в Северной Корее →

net:175.45.176.0/22,210.52.109.0/24,77.94.35.0/24

TCP цитата дня →

Порт 17 ( RFC 865 ) имеет странную историю ...

port:17 product:"Windows qotd"

Найти работу, делая это! →

"X-Recruiting:"

Первоисточник