Сегодня вам представлю небольшой генератор backdoor - Zcat.

Интересен он тем, что файлы можно переименовать после генерирования. И они себя скрывают в различных процессах при запуске на целевой системе. Обнаружить их чутка сложнее.

Меню состоит из двух пунктов - это сам генератор и listener. Польза от listener - увидеть порт, с которого произошёл коннект. И это облегчает задачу нахождения вредоносного процесса, если файл был запущен для проверки на атакующей машине Linux.

Для атаки powershell нужно указать имя вашего сервера, и Zcat для этого сгенерирует ссылку. Но на целевой машине Windows надо запустить powerchell и выполнить команду на скачивание файла. Что сложно при удалённой атаке,а для пост-эксплуатации инструмент слабоват и не предназначен для этого.

С другими файлами интереснее работать,но лучше использовать Metasploit для полноценной сессии, а не встроенный listener.

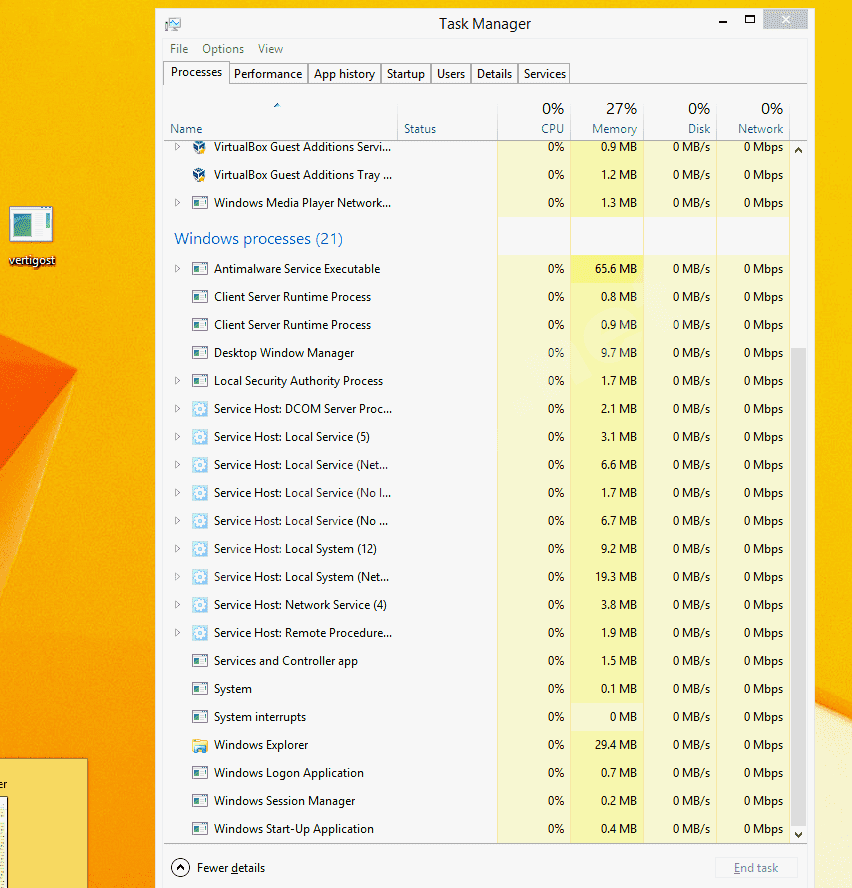

На целевой машине Windows 8 видим,что процесса с именем файла нет.

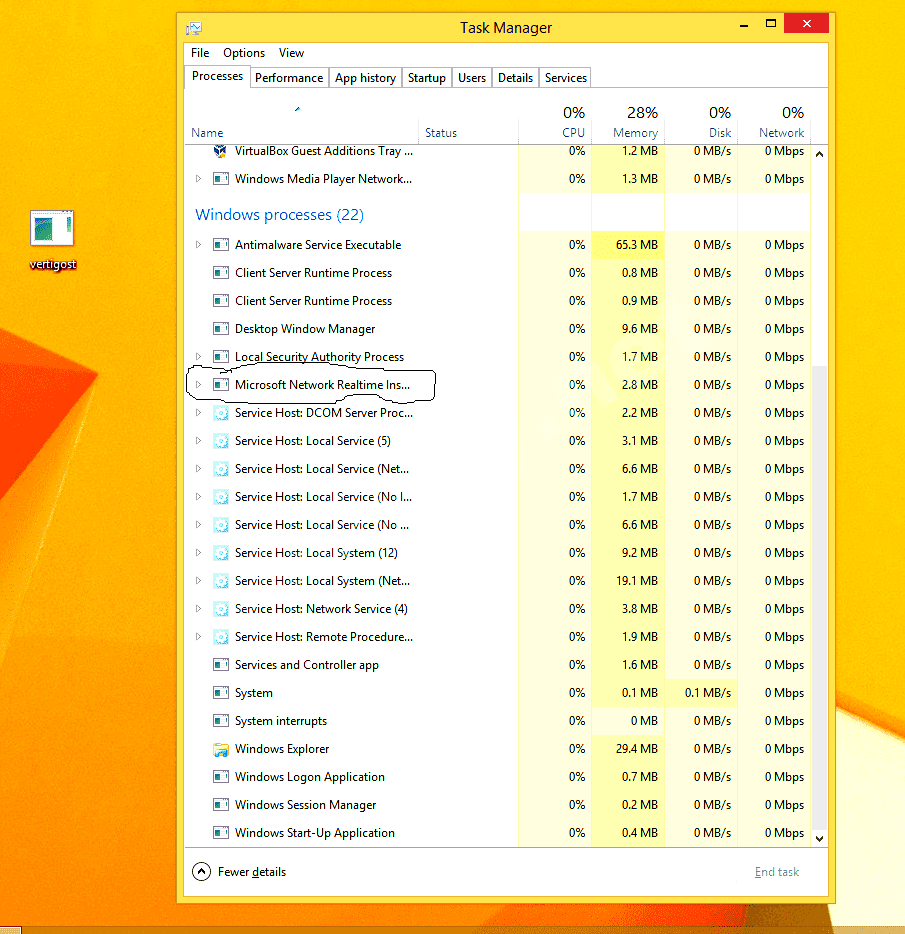

При запуске файла,количество процессов увеличивается.

Вредоносный процесс я выделил.

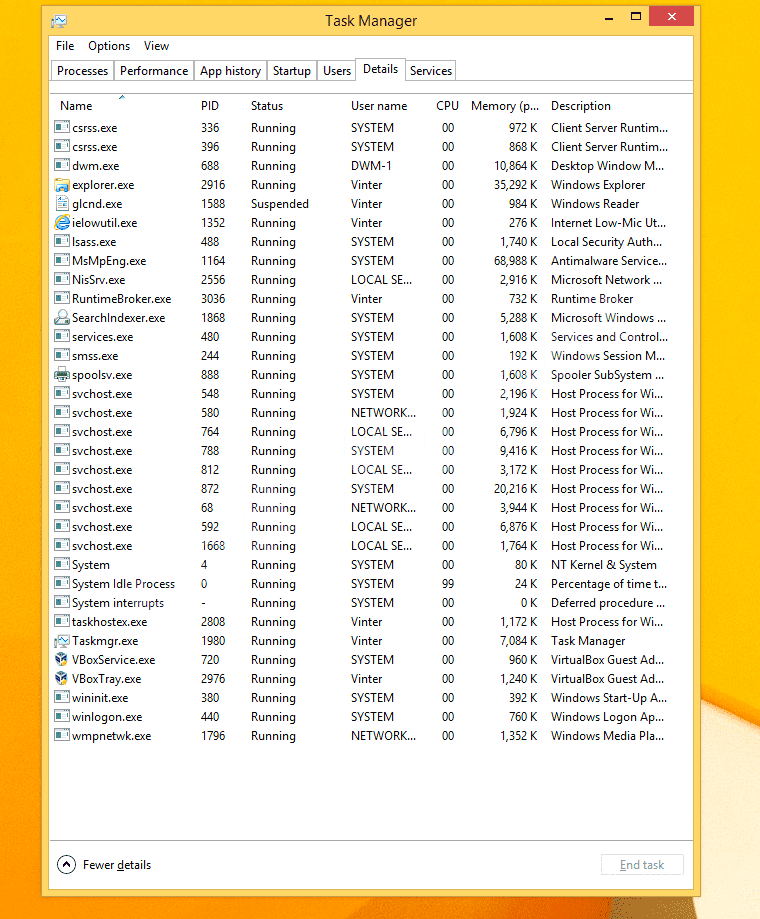

Нет ничего подозрительного и в подробных процессах

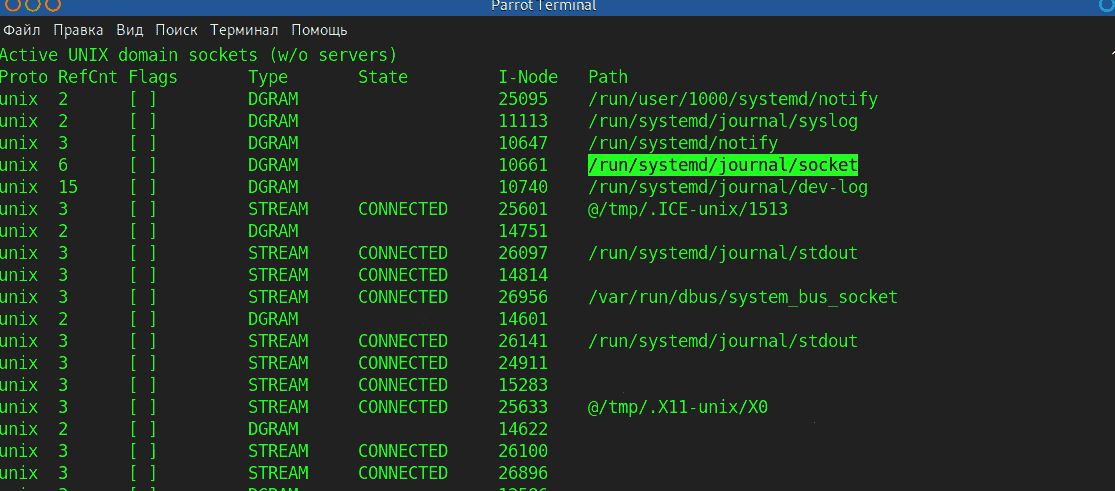

С Linux всё плохо, процесс практически неубиваемый и на команды kill и т.д. не реагирует.

Также можно видеть как этот процесс выглядит.

Стартовать можно запуском любого из файлов zcat.py или start.sh

Скачать:

Код:

# git clone https://github.com/Killerpop/Zcat.git

# cd Zcat/

# chmod +x Zcat.py

# chmod +x start.sh

# ./Zcat.py