Как я нашел XSS¹ путем поиска в Shodan²

¹ - тип атаки на веб-системы, заключающийся во внедрении в выдаваемую веб-системой страницу вредоносного кода и взаимодействии этого кода с веб-сервером злоумышленника.

² - это поисковая система, которая позволяет пользователю находить компьютеры определенного типа, подключенные к Интернету, используя различные фильтры.

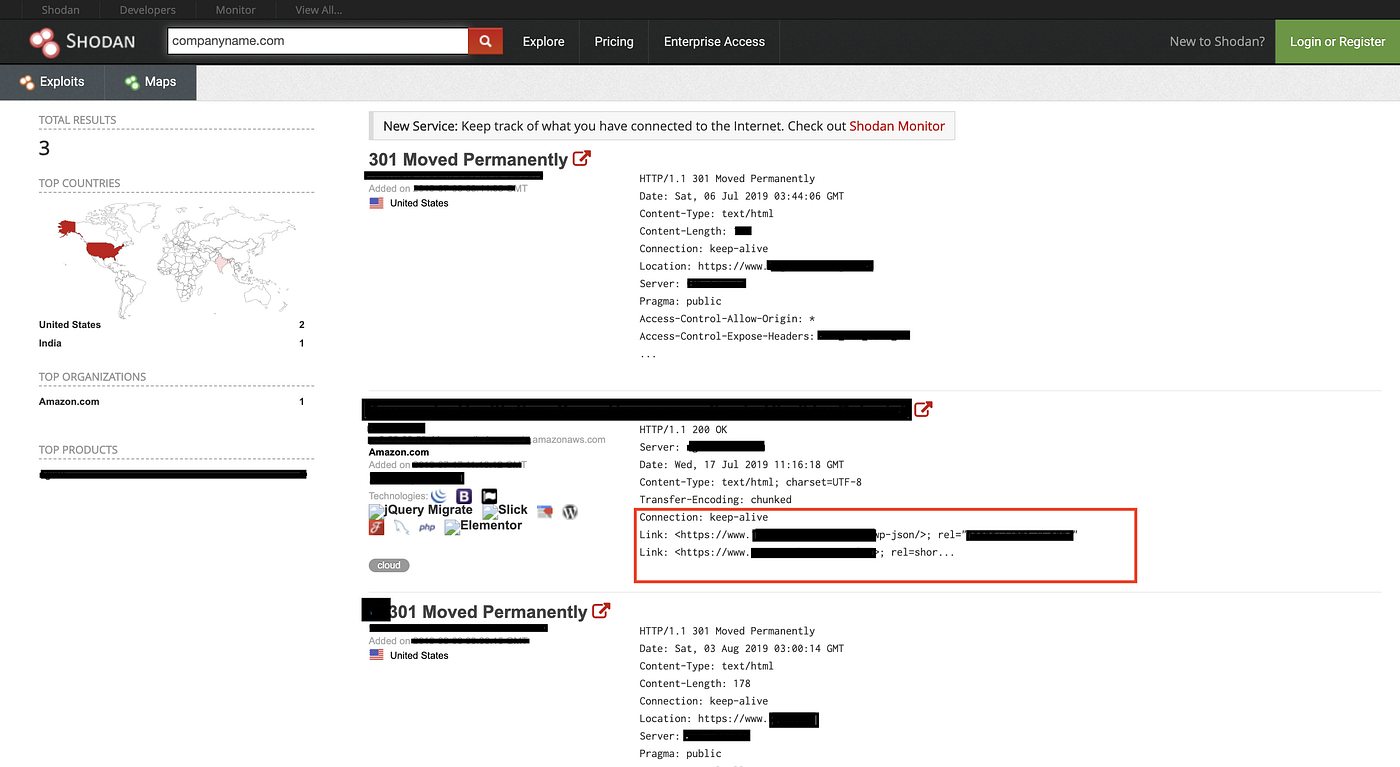

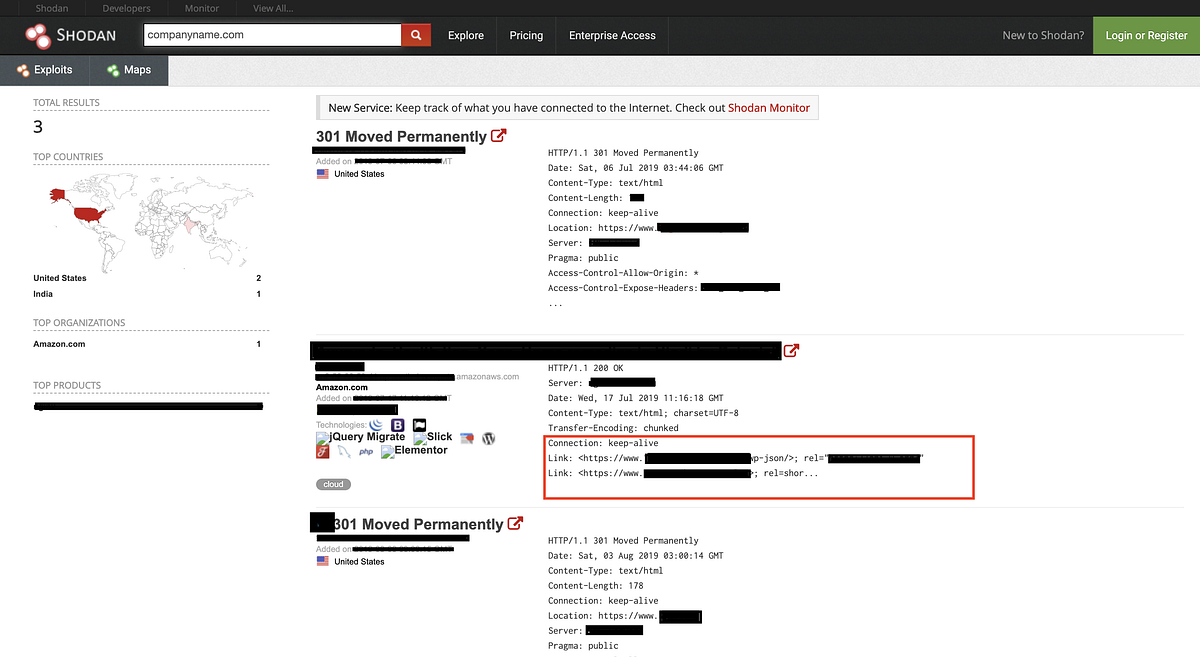

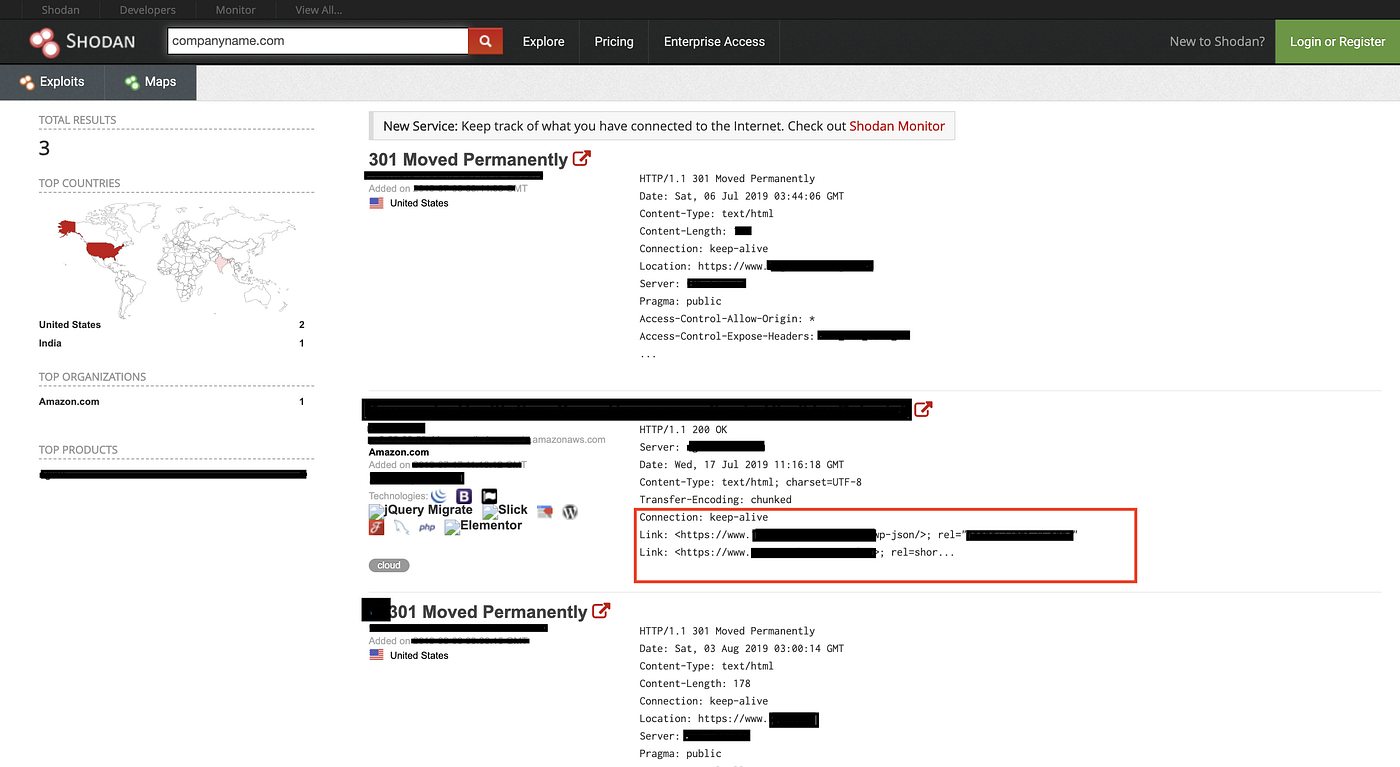

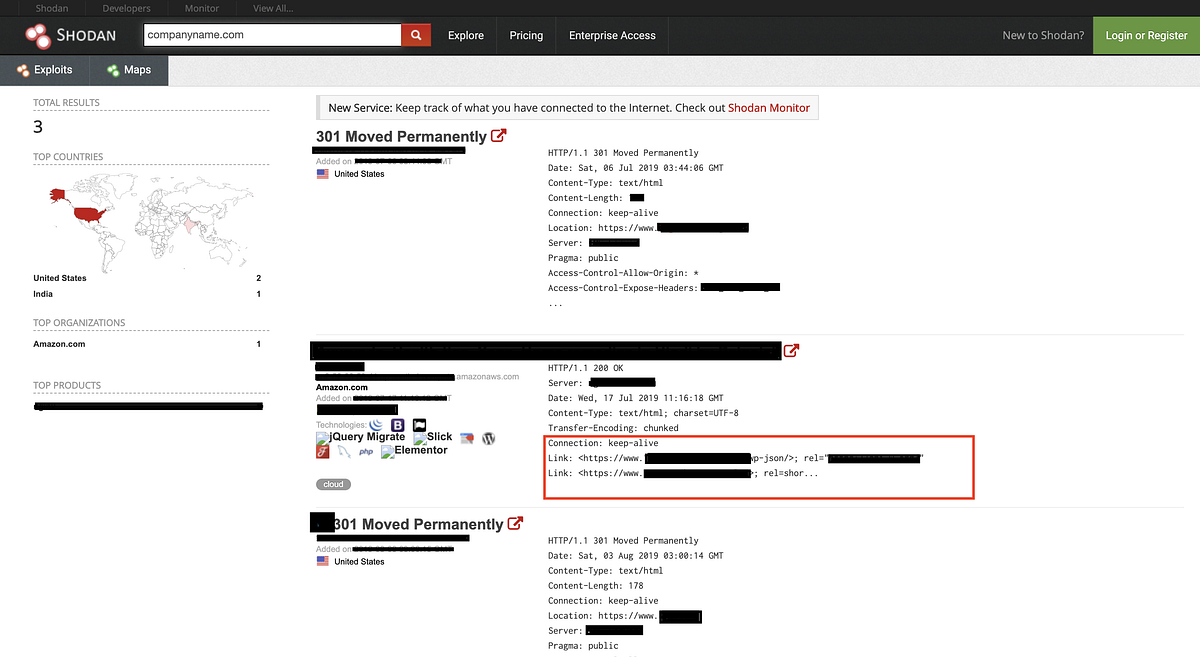

Я проходил тестирование для частной программы, и первоначально приступил к сбору информации по комании разработчику и их сайту, а тем временем запустил DirBuster (Многопотоковое Java приложение, предназначенное для брутфорса имён директорий и файлов веб-приложений и веб-серверов). Я начал с гугла и шодана (определение есть выше). В тот момент, когда я искал companyname.com в поиске, результат появился с ответом в запросе шодана. Я открыл ссылку, и я увидел недоразработанную страницу WordPress с панелью поиска. Я ввел полезную нагрузку (Список последовательностей символов, служебных команд, имен файлов и т.д. и служат для полуавтоматизированного исследования веб-приложений) XSS. Затем я изменил метод запроса с POST на GET.

Мы будем предполагать, что веб-сайт это https://companyname.com.

Описание:

Атака внедрения кода требует от злоумышленника ввода вредоносного кода (обычно JavaScript или HTML) в приложение в поле данных, которое будет отображаться для другого пользователя приложения. Когда пользователь просматривает это поле данных, javaScript запускается в браузере жертвы и может выполнять вредоносные действия. Одни из распространенных атак это использование javaScript и HTML-кода для отправки cookie-файлов жертв злоумышленнику.

Влияние:

Злоумышленник внедряет вредоносный код JavaScript или HTML-код в уязвимый параметр / поле поиска пользователя. Здесь это был отраженный XSS (Наиболее распространённый тип XSS), который был обнаружен по запросу Шодана. Это может быть использовано для кражи токена сеанса и куки, поскольку он является частью родительского веб-сайта, который работал на том же сервере.

Действия по воспроизведению:

Ищите companyname.com (Пример) в Шодане.

1.Посетите URL:

https://www.companyname.com/eiy/redacted?s=test (Пример)

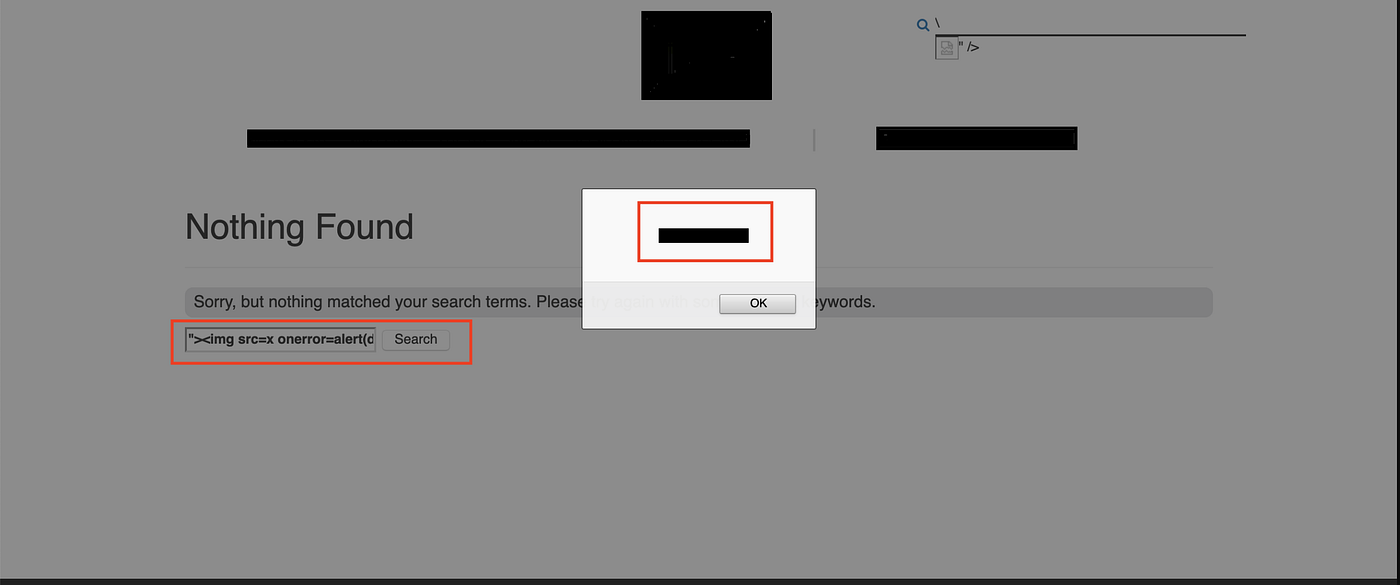

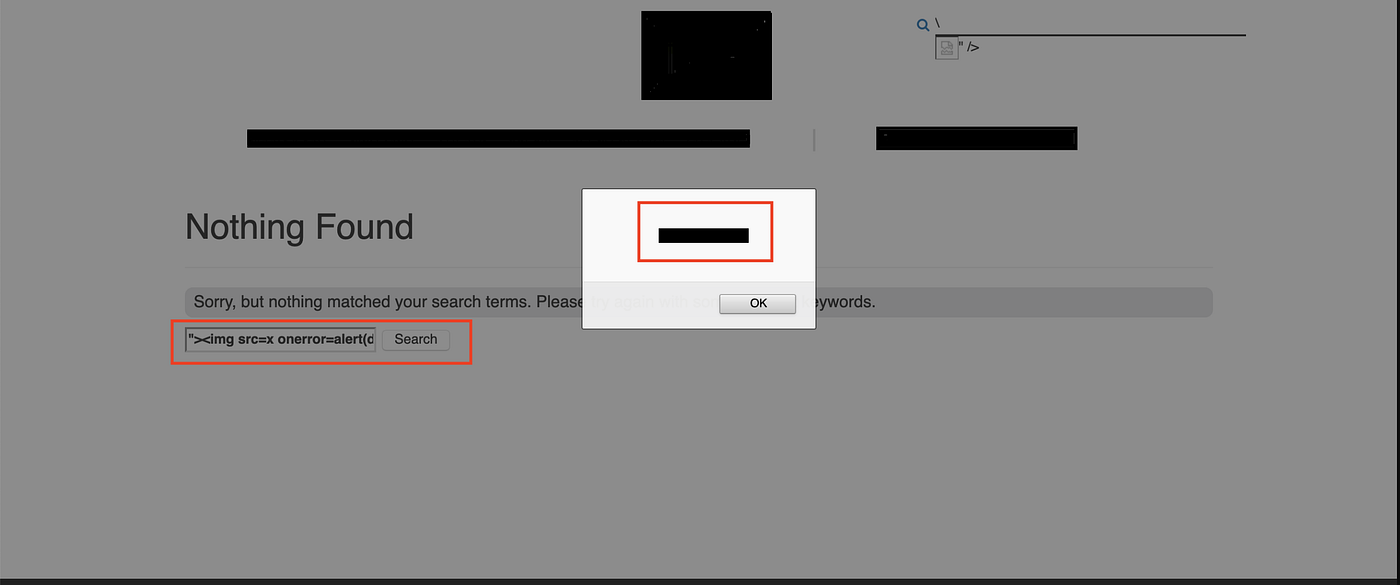

2.В строку поиска введите полезную нагрузку «> <img src = x onerror = alert (document.domain)>

3.XSS предупреждение появилось. 4.Подтверждение:

Отраженный XSS

Заключение:

Чтобы предотвратить атаки на проверку данных, такие как межсайтовый скриптинг, я рекомендую стратегию глубокой защиты, которая включает как проверку входных данных, так и очистку выходных данных.

Первым шагом на пути противодействия любой атаке на проверку данных является проверка ввода, чтобы предотвратить принятие любых символов, которые могут иметь особое значение в приложении или конечном назначении данных (в данном случае, в браузере). Рекомендуемый способ обработки проверки ввода - по умолчанию отклонять и принимать только те входные данные, которые имеют ожидаемые значения (т. Е. Белый список). Процедуры проверки входных данных всегда должны проверять данные на длину, диапазон, тип и формат (возможно, с использованием регулярных выражений).

"Санитарная" обработка вредоносных символов в HTML, обслуживаемом приложением, является не менее важной мерой предотвращения XSS. Например, символ «<» будет закодирован как <и, хотя пользователь будет выглядеть как символ «меньше», он не будет интерпретироваться браузером клиента как начало тега HTML.

Лучший способ предотвратить XSS - обеспечить принудительное кодирование выходных данных, в частности, шестнадцатеричное или URL-кодирование для контролируемых пользователем параметров, которые препятствуют выполнению кода на странице HTML.

Полезные ссылки:

www.owasp.org

http: // www.softwaremag.com/L.cfm?Doc=1006-12/2006

www.owasp.org

http: // www.softwaremag.com/L.cfm?Doc=1006-12/2006

https://www.acunetix.com/ websitesecurity / кросс-сайт-сценариев /

Спасибо @ justm0rph3u5 (https://medium.com/@justm0rph3u5)

А от себя спасибо хочу передать tabac за то, что предложил данную статью для перевода.

Переведено специально для XSS

neopaket

neopaket

Так же хотел бы, чтобы вы оценили использование знака влзведения в степень (¹²³…)

¹ - тип атаки на веб-системы, заключающийся во внедрении в выдаваемую веб-системой страницу вредоносного кода и взаимодействии этого кода с веб-сервером злоумышленника.

² - это поисковая система, которая позволяет пользователю находить компьютеры определенного типа, подключенные к Интернету, используя различные фильтры.

Я проходил тестирование для частной программы, и первоначально приступил к сбору информации по комании разработчику и их сайту, а тем временем запустил DirBuster (Многопотоковое Java приложение, предназначенное для брутфорса имён директорий и файлов веб-приложений и веб-серверов). Я начал с гугла и шодана (определение есть выше). В тот момент, когда я искал companyname.com в поиске, результат появился с ответом в запросе шодана. Я открыл ссылку, и я увидел недоразработанную страницу WordPress с панелью поиска. Я ввел полезную нагрузку (Список последовательностей символов, служебных команд, имен файлов и т.д. и служат для полуавтоматизированного исследования веб-приложений) XSS. Затем я изменил метод запроса с POST на GET.

Мы будем предполагать, что веб-сайт это https://companyname.com.

Описание:

Атака внедрения кода требует от злоумышленника ввода вредоносного кода (обычно JavaScript или HTML) в приложение в поле данных, которое будет отображаться для другого пользователя приложения. Когда пользователь просматривает это поле данных, javaScript запускается в браузере жертвы и может выполнять вредоносные действия. Одни из распространенных атак это использование javaScript и HTML-кода для отправки cookie-файлов жертв злоумышленнику.

Влияние:

Злоумышленник внедряет вредоносный код JavaScript или HTML-код в уязвимый параметр / поле поиска пользователя. Здесь это был отраженный XSS (Наиболее распространённый тип XSS), который был обнаружен по запросу Шодана. Это может быть использовано для кражи токена сеанса и куки, поскольку он является частью родительского веб-сайта, который работал на том же сервере.

Действия по воспроизведению:

Ищите companyname.com (Пример) в Шодане.

1.Посетите URL:

https://www.companyname.com/eiy/redacted?s=test (Пример)

2.В строку поиска введите полезную нагрузку «> <img src = x onerror = alert (document.domain)>

3.XSS предупреждение появилось. 4.Подтверждение:

Отраженный XSS

Заключение:

Чтобы предотвратить атаки на проверку данных, такие как межсайтовый скриптинг, я рекомендую стратегию глубокой защиты, которая включает как проверку входных данных, так и очистку выходных данных.

Первым шагом на пути противодействия любой атаке на проверку данных является проверка ввода, чтобы предотвратить принятие любых символов, которые могут иметь особое значение в приложении или конечном назначении данных (в данном случае, в браузере). Рекомендуемый способ обработки проверки ввода - по умолчанию отклонять и принимать только те входные данные, которые имеют ожидаемые значения (т. Е. Белый список). Процедуры проверки входных данных всегда должны проверять данные на длину, диапазон, тип и формат (возможно, с использованием регулярных выражений).

"Санитарная" обработка вредоносных символов в HTML, обслуживаемом приложением, является не менее важной мерой предотвращения XSS. Например, символ «<» будет закодирован как <и, хотя пользователь будет выглядеть как символ «меньше», он не будет интерпретироваться браузером клиента как начало тега HTML.

Лучший способ предотвратить XSS - обеспечить принудительное кодирование выходных данных, в частности, шестнадцатеричное или URL-кодирование для контролируемых пользователем параметров, которые препятствуют выполнению кода на странице HTML.

Полезные ссылки:

Cross Site Scripting Prevention - OWASP Cheat Sheet Series

Website with the collection of all the cheat sheets of the project.

www.owasp.org

www.owasp.org

https://www.acunetix.com/ websitesecurity / кросс-сайт-сценариев /

Спасибо @ justm0rph3u5 (https://medium.com/@justm0rph3u5)

А от себя спасибо хочу передать tabac за то, что предложил данную статью для перевода.

Переведено специально для XSS

Так же хотел бы, чтобы вы оценили использование знака влзведения в степень (¹²³…)