Linux (x86) Серия разработки эксплойтов.

Прежде всего я хотел бы поблагодарить статьи Phrack и других исследователей безопасности за то, что они научили меня различным методам эксплойтов, без которых ни один из постов был бы невозможен! Я твердо верю, что оригинальные справочные статьи всегда являются лучшим местом для изучения материалов.Здесь я собрал воедино и упростил различные методы эксплойтов под одной крышей, чтобы дать полное понимание о разработке эксплойтов Linux для начинающих! Любые вопросы, исправления и отзывы приветствуются! Теперь пристегнитесь и давайте начнем! Я разделил эту серию уроков на три уровня:

Ступень 1: Основные уязвимости.

На этом этапе я познакомлю вас с базовыми классами уязвимостей, а также немного попутешествуемвуем во времени, чтобы узнать, как развивалась разработка эксплойтов под Linux. Чтобы добиться этого, в текущей операционной системе Linux я отключил многие механизмы защиты (например, ASLR , Stack Canary, NX и PIE ). Таким образом, в некотором смысле этот уровень - детский материал.

На этом этапе давайте вернемся в настоящие, чтобы узнать, как обойти различные методы смягчения эксплойтов (Таких как ASLR, Stack Canary, NX и PIE). Здесь уже действительно весело!

3.2. Часть II: Использование

Brute Force.

3.3. Часть III: Использование

GOT перезаписи и GOT

разыменования.

Степень 3: Уязвимости кучи памяти.

На этом этапе мы узнаем об ошибках в куче памяти.

Переведено специально для xss.pro

Оригинальная статья: https://sploitfun.wordpress.com/2015/06/26/linux-x86-exploit-development-tutorial-series/

neopaket

Отдельное спасибо weaver и admin

Если хотите задонатить мне, то мои кошельки указаны в профиле :p

Прежде всего я хотел бы поблагодарить статьи Phrack и других исследователей безопасности за то, что они научили меня различным методам эксплойтов, без которых ни один из постов был бы невозможен! Я твердо верю, что оригинальные справочные статьи всегда являются лучшим местом для изучения материалов.Здесь я собрал воедино и упростил различные методы эксплойтов под одной крышей, чтобы дать полное понимание о разработке эксплойтов Linux для начинающих! Любые вопросы, исправления и отзывы приветствуются! Теперь пристегнитесь и давайте начнем! Я разделил эту серию уроков на три уровня:

Ступень 1: Основные уязвимости.

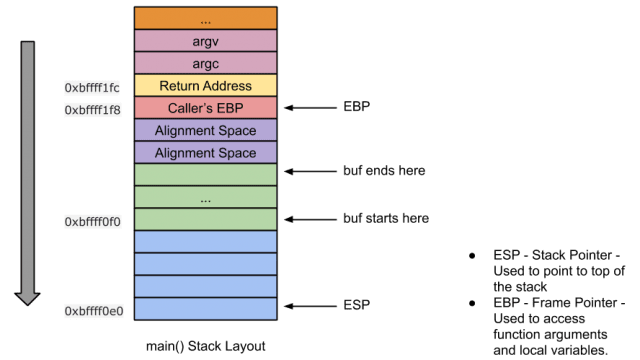

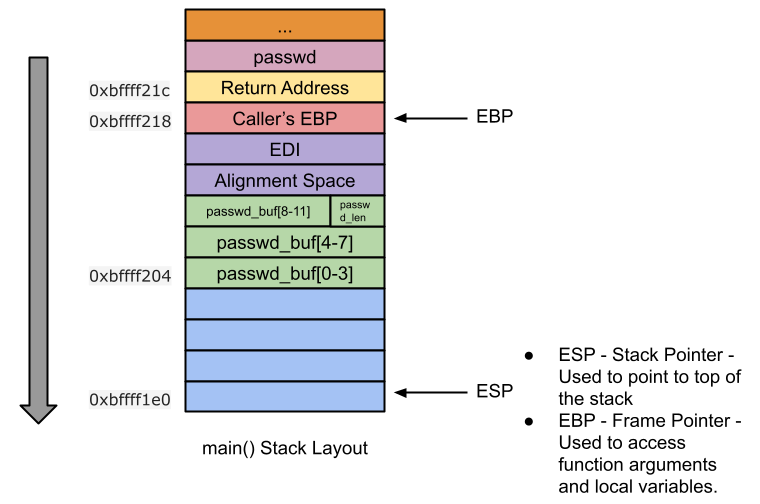

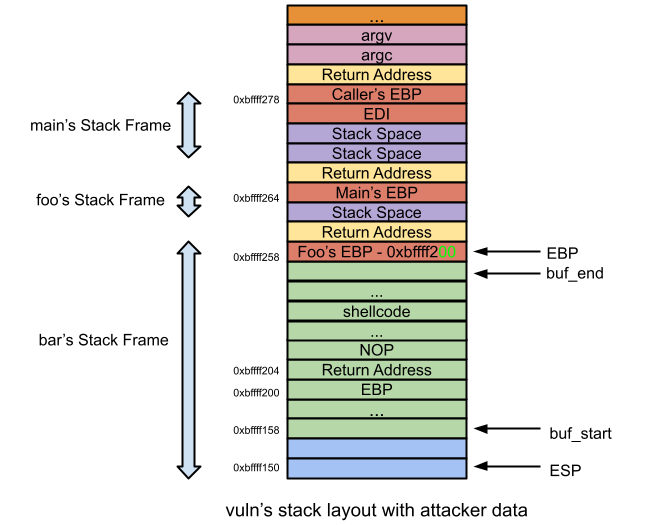

На этом этапе я познакомлю вас с базовыми классами уязвимостей, а также немного попутешествуемвуем во времени, чтобы узнать, как развивалась разработка эксплойтов под Linux. Чтобы добиться этого, в текущей операционной системе Linux я отключил многие механизмы защиты (например, ASLR , Stack Canary, NX и PIE ). Таким образом, в некотором смысле этот уровень - детский материал.

- Переполнение буфера в классическом стеке

- Целочисленное переполнение

- Off-By-One (На основе стека)

На этом этапе давайте вернемся в настоящие, чтобы узнать, как обойти различные методы смягчения эксплойтов (Таких как ASLR, Stack Canary, NX и PIE). Здесь уже действительно весело!

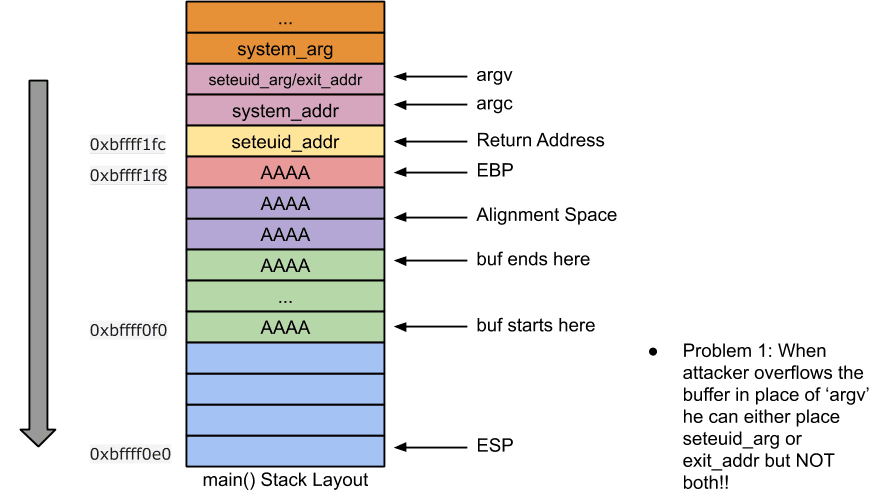

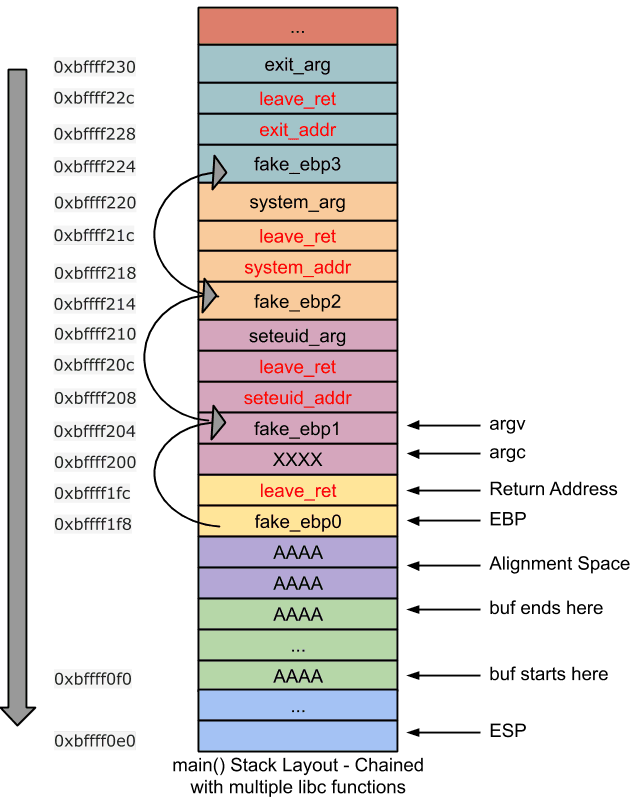

- Обход бита NX с использованием return-to-libc

- Обход бита NX с использованием возврата в libc

- Обход ASLR

3.2. Часть II: Использование

Brute Force.

3.3. Часть III: Использование

GOT перезаписи и GOT

разыменования.

Степень 3: Уязвимости кучи памяти.

На этом этапе мы узнаем об ошибках в куче памяти.

- Переполнение кучи с помощью unlink.

- Переполнение кучи с помощью Malloc Maleficarum

- Off-By-One (На основе кучи)

- Use After Free

Переведено специально для xss.pro

Оригинальная статья: https://sploitfun.wordpress.com/2015/06/26/linux-x86-exploit-development-tutorial-series/

neopaket

Отдельное спасибо weaver и admin

Если хотите задонатить мне, то мои кошельки указаны в профиле :p

Последнее редактирование: