Пожалуйста, обратите внимание, что пользователь заблокирован

Mimikatz играет жизненно важную роль в каждом внутреннем тесте на проникновение или красном участии команды главным образом за его способность извлекать пароли из памяти в незашифрованном виде. Также известно, что противники активно используют Mimikatz в своих операциях. Несмотря на то, что Microsoft представила патч безопасности, который может быть применен даже в старых операционных системах, таких как Windows 2008 Server, Mimikatz все еще эффективен и во многих случаях может привести к боковому перемещению и эскалации домена. Следует отметить, что Mimikatz может создавать дампы и хэши паролей только в том случае, если он выполняется из контекста привилегированного пользователя, такого как локальный администратор.

Привилегии отладки

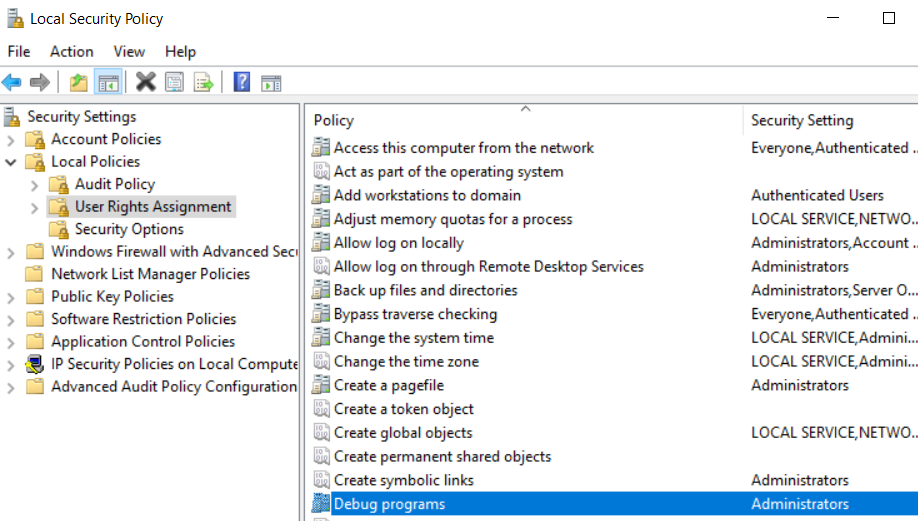

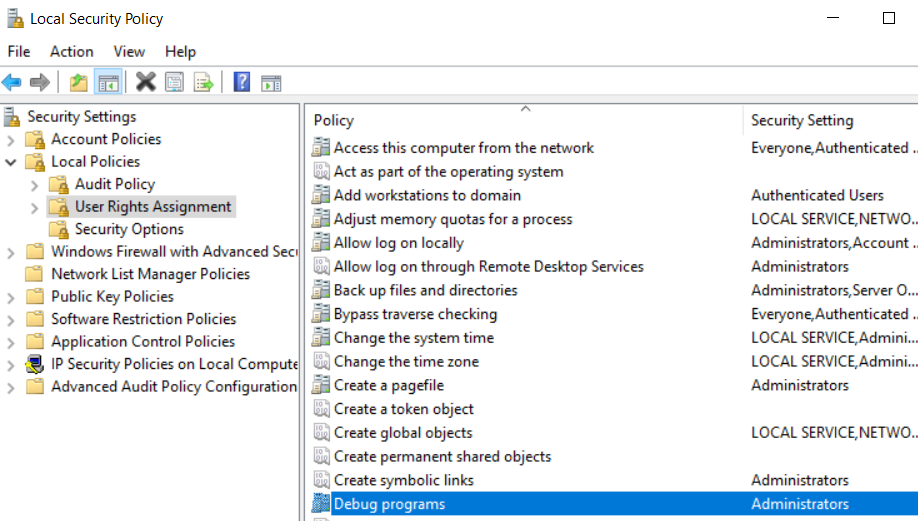

Привилегии отладки в соответствии с Microsoft определяют, какие пользователи могут подключить отладчик к любому процессу или к ядру. По умолчанию эта привилегия предоставляется администратору. Однако крайне маловероятно, что администратору понадобится эта привилегия, только, если он не системный администратор.

Привилегия отладки программ - администраторы

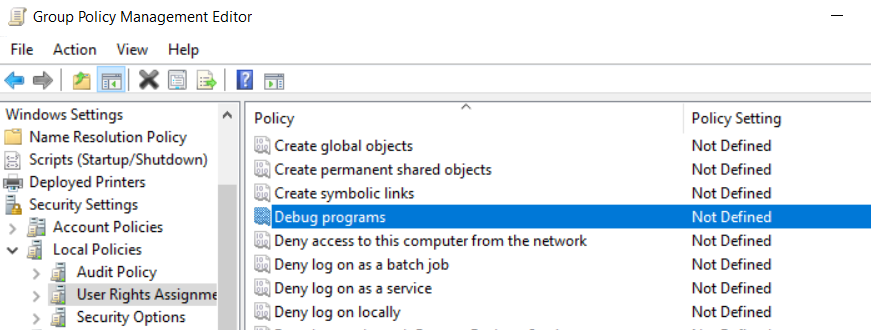

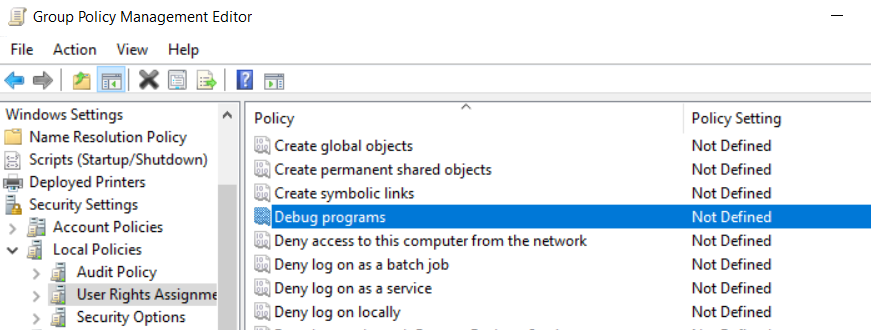

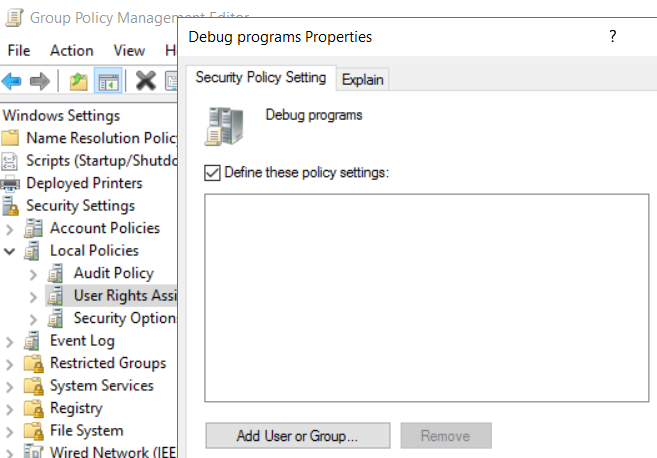

При установке Windows Server 2016 по умолчанию групповая политика не определена, что означает, что только администраторы имеют это разрешение.

Привилегия отладки программ - не указано

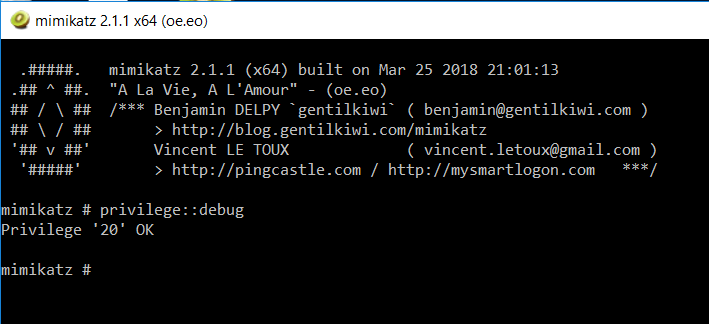

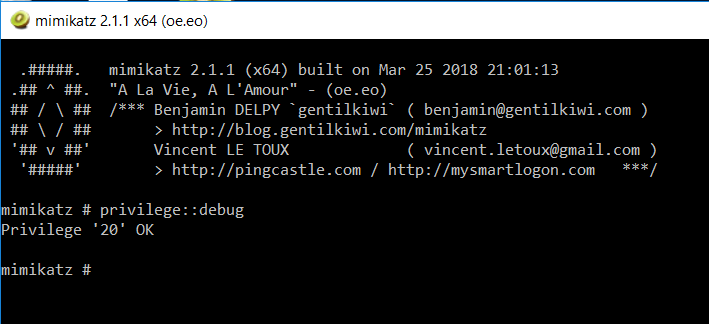

С точки зрения злоумышленников эту проверку можно выполнить через Mimikatz с помощью команды:

Проверка для проверки привилегии отладки

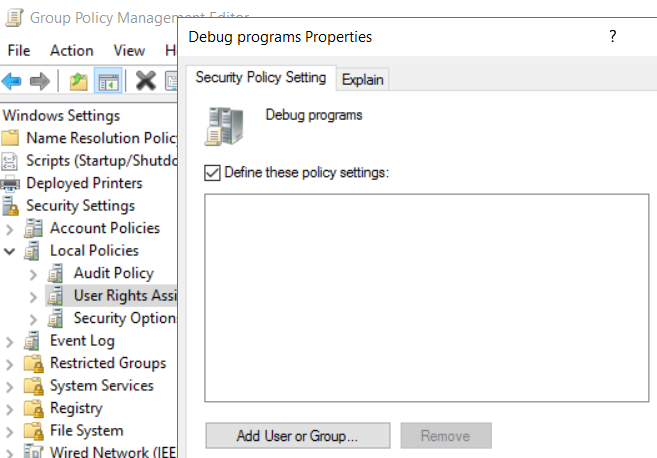

Mimikatz требует эту привилегию, поскольку она взаимодействует с такими процессами, как LSASS. Поэтому важно установить эту привилегию только для определенной группы людей, которым потребуется это разрешение, и удалить ее из администраторов. SeDebugPrivilege тоже может быть отключен, чтобы не содержать пользователей или групп.

Редактор управления групповыми политиками -> Параметры Windows -> Параметры безопасности -> Локальные политики -> Назначение прав пользователя -> Отладка программ -> Определите эти параметры политики:

(Group Policy Management Editor -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment -> Debug programs -> Define these policy settings

Отключаем SeDebugPrivilege.

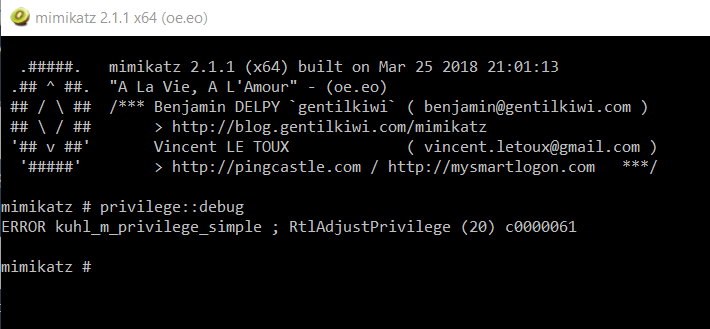

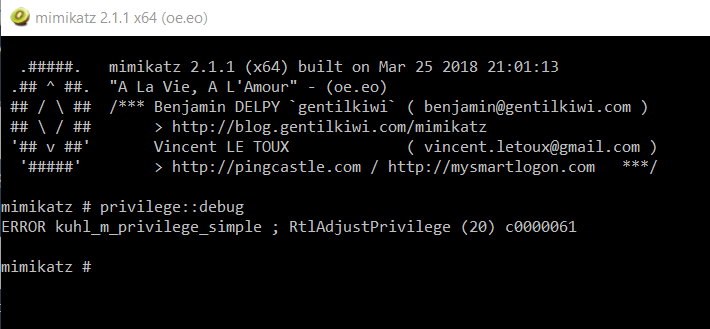

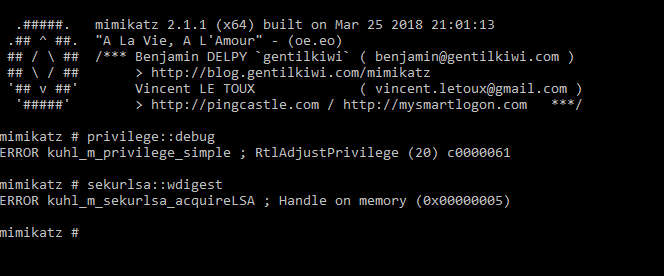

Когда новые установки применяется к домену, и злоумышленнику удаётся повысить его привилегии до администратора, то он не сможет использовать эту уязвимость. Mimikatz ответит следующим сообщением:

Mimikatz - "Отладка привилегий отключена"

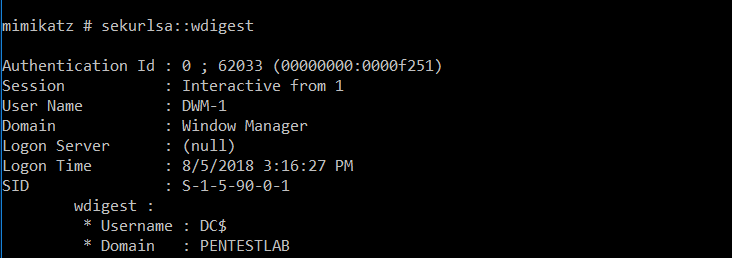

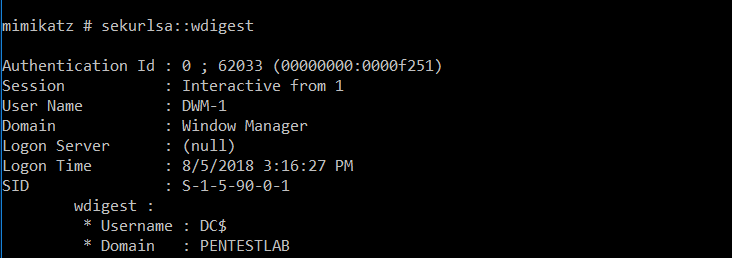

Протокол WDigest

WDigest был представлен в Windows XP и был разработан для использования вместе с протоколом HTTP для аутентификации. У Microsoft этот протокол включен по умолчанию во многих версиях Windows (Windows XP - Windows 8.0 и Windows Server 2003 - Windows Server 2012), что означает, что в LSASS (локальная служба подсистемы безопасности) хранятся простые текстовые пароли. Mimikatz может взаимодействовать с LSASS, позволяя злоумышленнику получить эти учетные данные с помощью следующей команды:

Mimikatz - WDigest

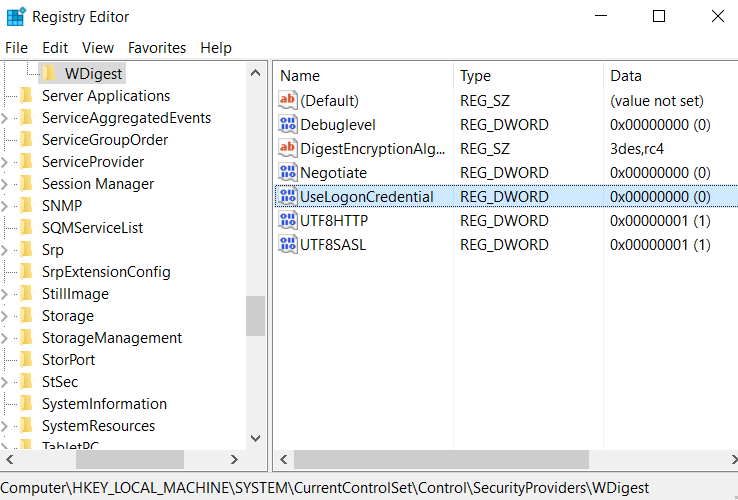

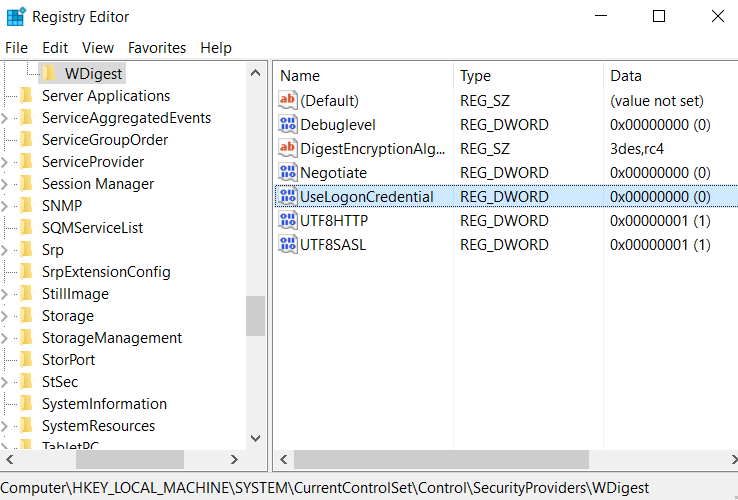

Microsoft в Windows 8.1, Windows 10, Windows Server 2012 R2 и Windows Server 2016 отключили этот протокол по умолчанию. Однако, если ваша организация использует более старые операционные системы, такие как Windows 7 и Windows Server 2008 и т. д. Microsoft выпустила исправления (KB2871997), которые позволяют администраторам включать или отключать протокол WDigest. После применения исправления рекомендуется проверить, что WDigest отключен(из реестра).

WDigest - отключено

Значения Negotiate для разделов UseLogonCredential должны быть установлены в 0, чтобы полностью отключить этот протокол. Следует отметить, что в более новых операционных системах (Windows Server 2016, Windows 10 и т. Д.) Раздела UseLogonCredential в реестре не существует. Конечно, злоумышленник с правами локального администратора может изменить реестр, чтобы включить WDigest, и получить учетные данные. Поэтому, если эти значения установлены на 1 после отключения этого протокола, это открывает уязвимость в системе. Модификации реестра должны постоянно отслеживаться, чтобы получать оповещения на ранней стадии и предоотвращать угрозу.

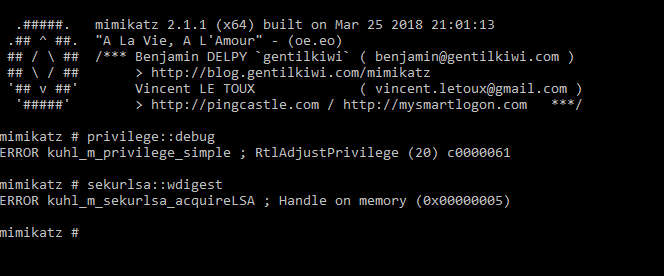

Злоумышленник попытается получить учетные данные в виде простого текста из WDigest, но если этот протокол отключен:

Сбой Mimikatz - WDigest Disabled

LSA Protection

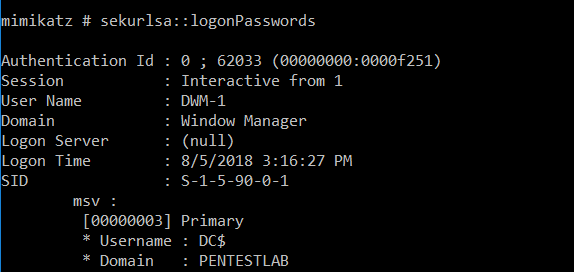

Служба локального сервера безопасности (LSASS) проверяет пользователей на наличие локальных и удаленных входов в систему и применяет локальные политики безопасности. Microsoft в Windows 8.1 и более поздних версиях предоставила дополнительную защиту для LSA, чтобы предотвратить возможность ненадежным процессам читать память или исполнять код. Злоумышленники смогли выполнить следующую команду Mimikatz, чтобы взаимодействовать с LSA и получать пароли в виде открытого текста, которые были сохранены в памяти LSA.

Mimikatz - Взаимодействие с LSA

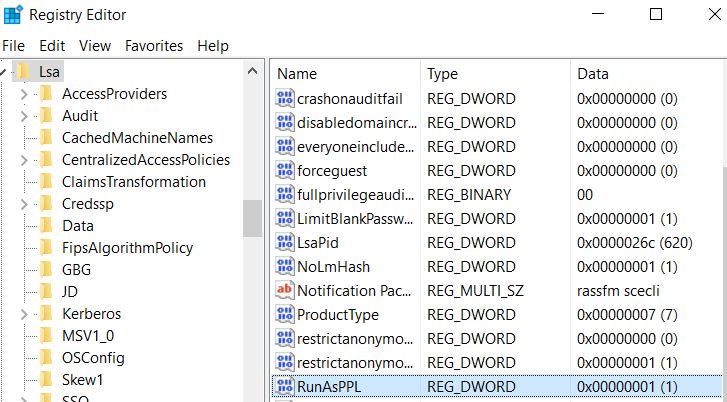

Рекомендуется, чтобы системы, предшествующие Windows Server 2012 R2 и Windows 8.1, включали защиту LSA для предотвращения доступа Mimikatz к определенной ячейке памяти процесса LSASS. Эту защиту можно включить, создав раздел реестра RunAsPPL и установив значение 1 в этом разделе реестра:

Защита LSA включена

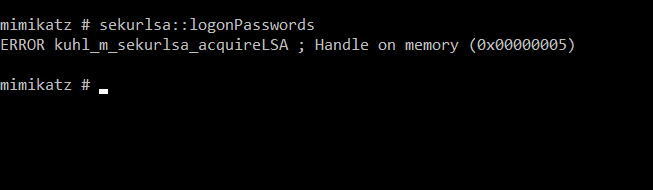

В системе, в которой включена защита LSA, злоумышленник получит следующую ошибку:

Mimikatz - LSA Protection

Режим ограниченного администрирования

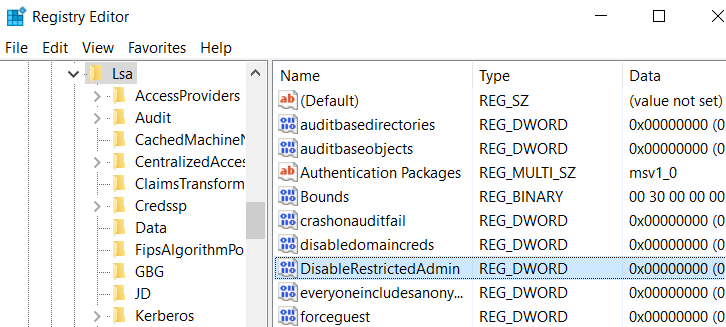

Microsoft представила в Windows Server 2012 R2 дополнительную функцию безопасности, которая может предотвратить сохранение текстовых учетных данных локальных администраторов в LSASS во время сеанса RDP. Даже если защита LSA может помешать Mimikatz получить учетные данные, рекомендуется использовать эту функцию в качестве дополнительного уровня безопасности на случай, если злоумышленник отключит защиту LSA.

Раздел

Режим ограниченного администрирования - включен

Политика

Ограничить делегирование учетных данных - не установлено

Политику необходимо активировать с помощью параметра

Ограничить делегирование учетных данных - включен только для пользователя "администратор".

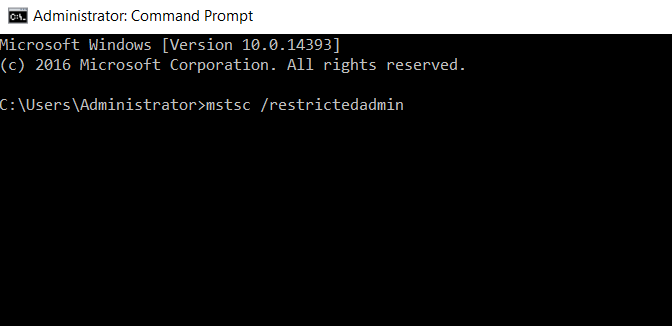

После применения этой политики администраторы могут удаленно выполнять RDP к рабочим станциям и серверам, имеющим требуемый раздел реестра, со следующим переключением из окна.

Переключатель режима ограниченного администрирования

Или выполнение его непосредственно из командной строки.

Переключатель режима ограниченного администрирования

Для более старых операционных систем, предшествующих Windows 2012 R2 и Windows 8.1, этот параметр является частью исправления KB2871997 от Microsoft.

Кэширование учетных данных

В случае, если контроллер домена недоступен, Windows проверит последние хэши паролей, которые были кэшированы, для аутентификации пользователя в системе. Эти хэши паролей кэшируются в следующем разделе реестра:

Mimikatz может получить эти хэши, если выполняется следующая команда:

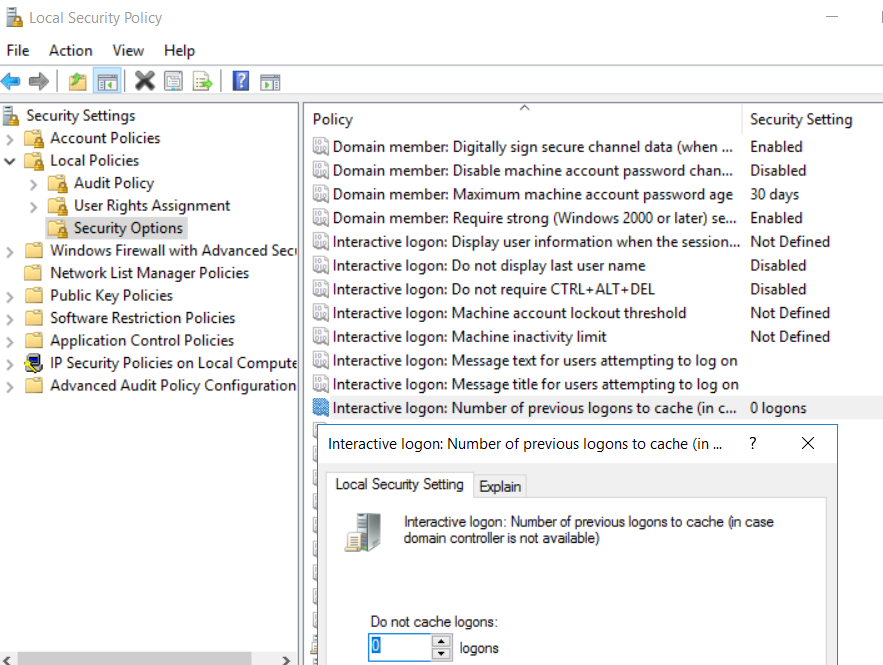

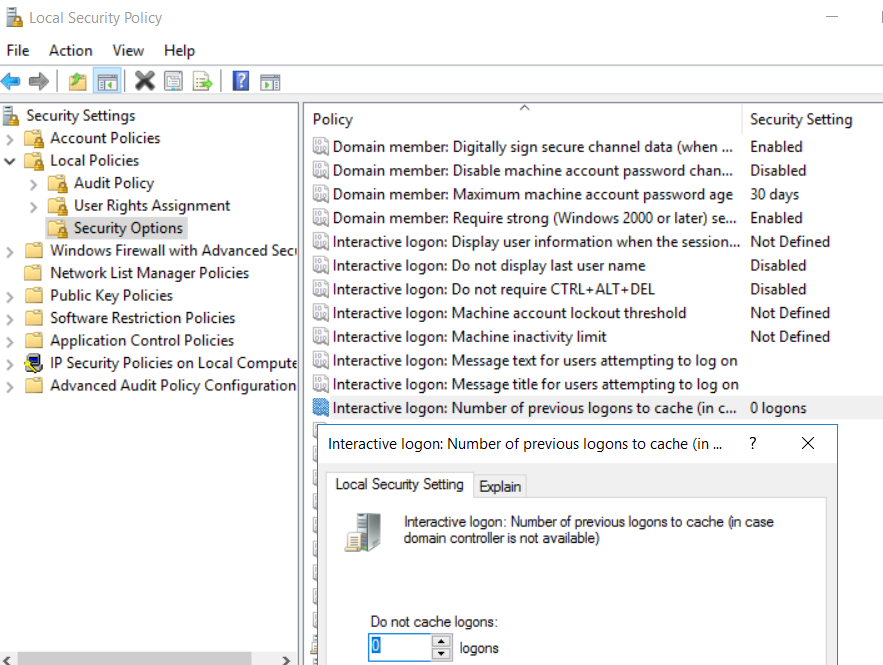

По умолчанию Windows кэширует последние 10 хэшей паролей. Рекомендуется предотвратить локальное кэширование пароля, изменив следующий параметр безопасности на 0.

Конфигурация компьютера -> Параметры Windows -> Локальная политика -> Параметры безопасности -> Интерактивный вход в систему: Количество предыдущих входов в кэш -> 0

(Computer Configuration -> Windows Settings -> Local Policy -> Security Options -> Interactive Logon: Number of previous logons to cache -> 0 )

Интерактивный вход в систему - Не кэшировать входы в систему

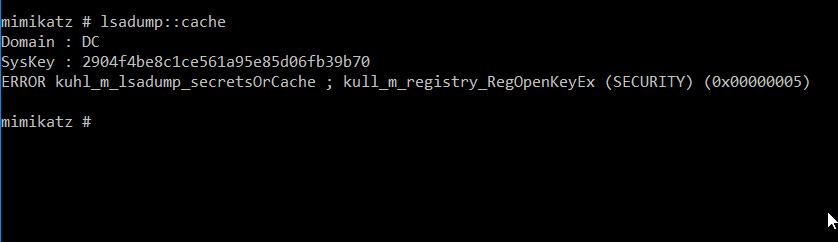

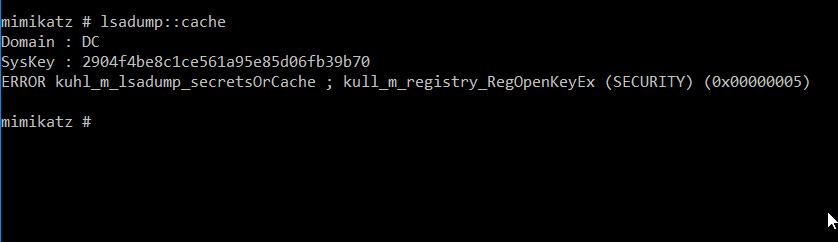

При попытке атаковать эти хэши паролей с помощью Mimikatz произойдет сбой:

Mimikatz - Кэширование отключенно

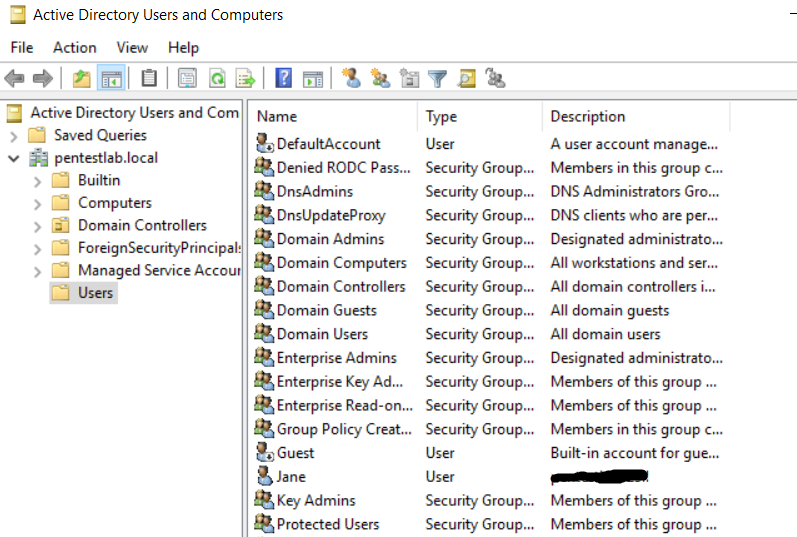

Группа защищенных пользователей

Microsoft в Windows Server 2012 и более поздних версиях представила новую группу безопасности, которая называется «Защищенные пользователи». Эта группа позволяет администраторам домена защищать привилегированных пользователей, таких как администраторы, поскольку любая учетная запись, входящая в эту группу, может проходить проверку подлинности в домене только через Kerberos. Это помогло бы предотвратить утечку хеш-паролей NTLM или текстовых учетных данных в LSASS для чувствительных учетных записей, на которые обычно нацеливаются злоумышленники.

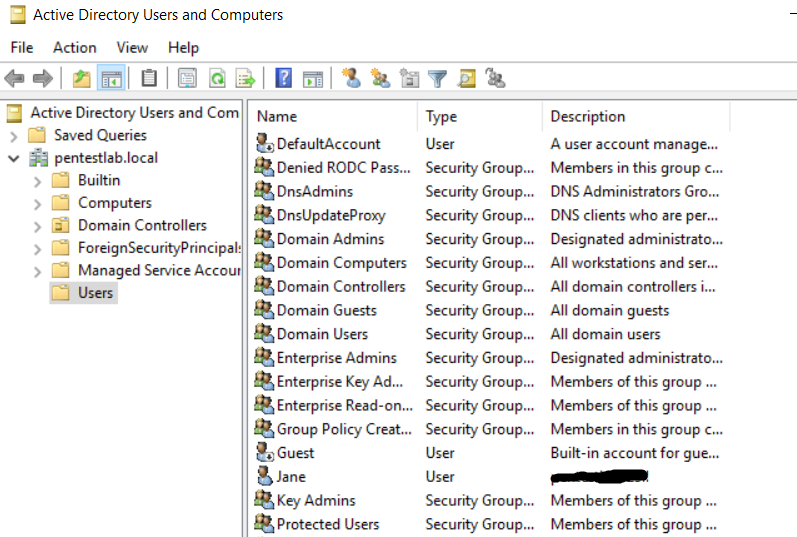

Группу безопасности "Защищенные пользователи" можно найти в

Active Directory - группы безопасности защищенных пользователей.

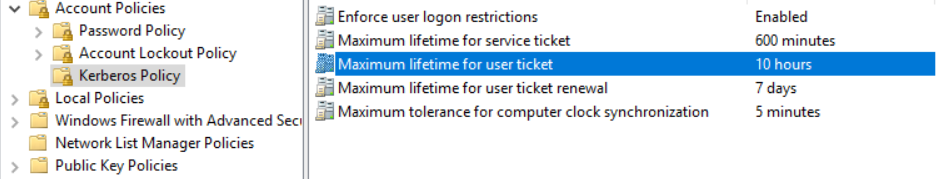

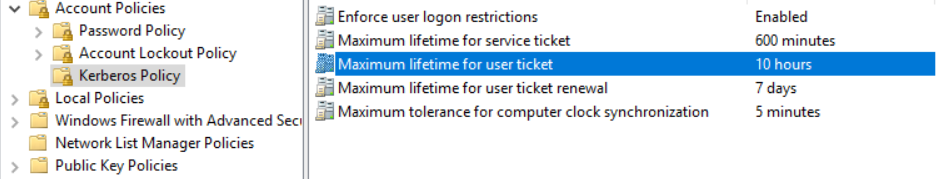

Учетные записи, которые будут входить в эту группу безопасности, автоматически попадают в политику Kerberos с точки зрения проверки подлинности, которая по умолчанию настроена следующим образом:

Установки по умолчанию Kerberos.

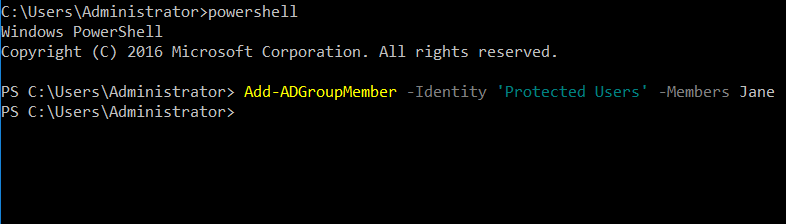

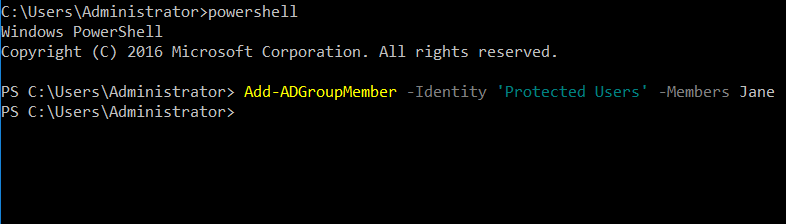

Альтернативно, учетные записи могут быть добавлены в группу «Защищенные пользователи», из PowerShell, через следующую команду:

Protected Users Group - добавление учетных записей через PowerShell

Заключение.

Мы рекомендуем увеличить уровень безопасности вашей системы, используя эффективное решение, такое, как AppLocker, для предотвращения удаленных исполнений, PowerShell и командной строки. Даже если кибер-злоумышленнику удалось обойти эти элементы управления, выполните пункты, которые мы сегодня разбирали, чтобы усложнить получение доступа в несколько раз.

Привилегии отладки

Привилегии отладки в соответствии с Microsoft определяют, какие пользователи могут подключить отладчик к любому процессу или к ядру. По умолчанию эта привилегия предоставляется администратору. Однако крайне маловероятно, что администратору понадобится эта привилегия, только, если он не системный администратор.

Привилегия отладки программ - администраторы

При установке Windows Server 2016 по умолчанию групповая политика не определена, что означает, что только администраторы имеют это разрешение.

Привилегия отладки программ - не указано

С точки зрения злоумышленников эту проверку можно выполнить через Mimikatz с помощью команды:

privilege :: debug

Проверка для проверки привилегии отладки

Mimikatz требует эту привилегию, поскольку она взаимодействует с такими процессами, как LSASS. Поэтому важно установить эту привилегию только для определенной группы людей, которым потребуется это разрешение, и удалить ее из администраторов. SeDebugPrivilege тоже может быть отключен, чтобы не содержать пользователей или групп.

Редактор управления групповыми политиками -> Параметры Windows -> Параметры безопасности -> Локальные политики -> Назначение прав пользователя -> Отладка программ -> Определите эти параметры политики:

(Group Policy Management Editor -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment -> Debug programs -> Define these policy settings

Отключаем SeDebugPrivilege.

Когда новые установки применяется к домену, и злоумышленнику удаётся повысить его привилегии до администратора, то он не сможет использовать эту уязвимость. Mimikatz ответит следующим сообщением:

Mimikatz - "Отладка привилегий отключена"

Протокол WDigest

WDigest был представлен в Windows XP и был разработан для использования вместе с протоколом HTTP для аутентификации. У Microsoft этот протокол включен по умолчанию во многих версиях Windows (Windows XP - Windows 8.0 и Windows Server 2003 - Windows Server 2012), что означает, что в LSASS (локальная служба подсистемы безопасности) хранятся простые текстовые пароли. Mimikatz может взаимодействовать с LSASS, позволяя злоумышленнику получить эти учетные данные с помощью следующей команды:

sekurlsa :: wdigest

Mimikatz - WDigest

Microsoft в Windows 8.1, Windows 10, Windows Server 2012 R2 и Windows Server 2016 отключили этот протокол по умолчанию. Однако, если ваша организация использует более старые операционные системы, такие как Windows 7 и Windows Server 2008 и т. д. Microsoft выпустила исправления (KB2871997), которые позволяют администраторам включать или отключать протокол WDigest. После применения исправления рекомендуется проверить, что WDigest отключен(из реестра).

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\WDigest

WDigest - отключено

Значения Negotiate для разделов UseLogonCredential должны быть установлены в 0, чтобы полностью отключить этот протокол. Следует отметить, что в более новых операционных системах (Windows Server 2016, Windows 10 и т. Д.) Раздела UseLogonCredential в реестре не существует. Конечно, злоумышленник с правами локального администратора может изменить реестр, чтобы включить WDigest, и получить учетные данные. Поэтому, если эти значения установлены на 1 после отключения этого протокола, это открывает уязвимость в системе. Модификации реестра должны постоянно отслеживаться, чтобы получать оповещения на ранней стадии и предоотвращать угрозу.

Злоумышленник попытается получить учетные данные в виде простого текста из WDigest, но если этот протокол отключен:

Сбой Mimikatz - WDigest Disabled

LSA Protection

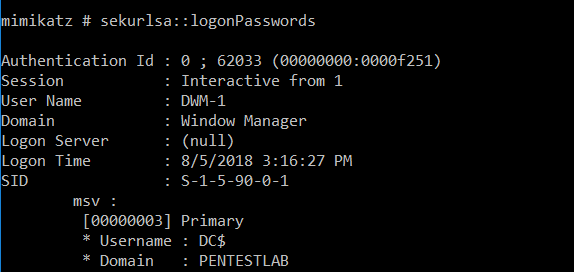

Служба локального сервера безопасности (LSASS) проверяет пользователей на наличие локальных и удаленных входов в систему и применяет локальные политики безопасности. Microsoft в Windows 8.1 и более поздних версиях предоставила дополнительную защиту для LSA, чтобы предотвратить возможность ненадежным процессам читать память или исполнять код. Злоумышленники смогли выполнить следующую команду Mimikatz, чтобы взаимодействовать с LSA и получать пароли в виде открытого текста, которые были сохранены в памяти LSA.

sekurlsa :: logonPasswords

Mimikatz - Взаимодействие с LSA

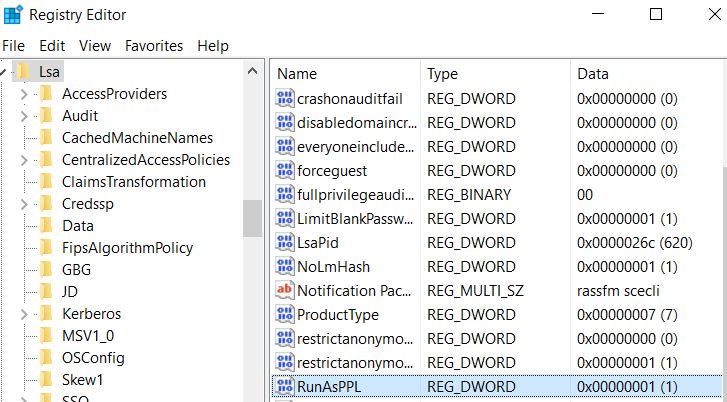

Рекомендуется, чтобы системы, предшествующие Windows Server 2012 R2 и Windows 8.1, включали защиту LSA для предотвращения доступа Mimikatz к определенной ячейке памяти процесса LSASS. Эту защиту можно включить, создав раздел реестра RunAsPPL и установив значение 1 в этом разделе реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA

Защита LSA включена

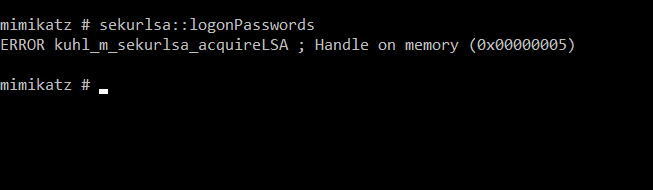

В системе, в которой включена защита LSA, злоумышленник получит следующую ошибку:

Mimikatz - LSA Protection

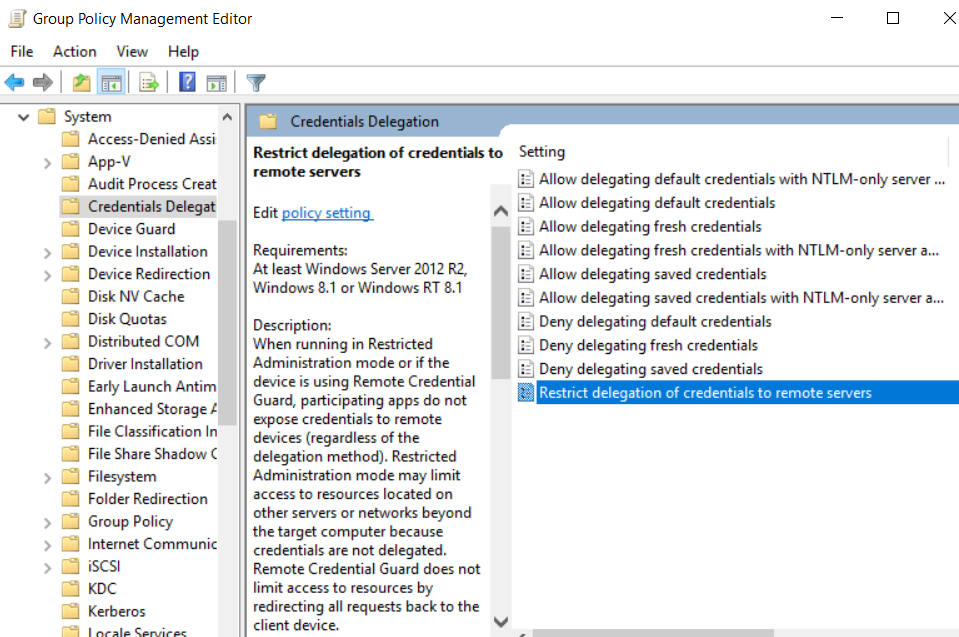

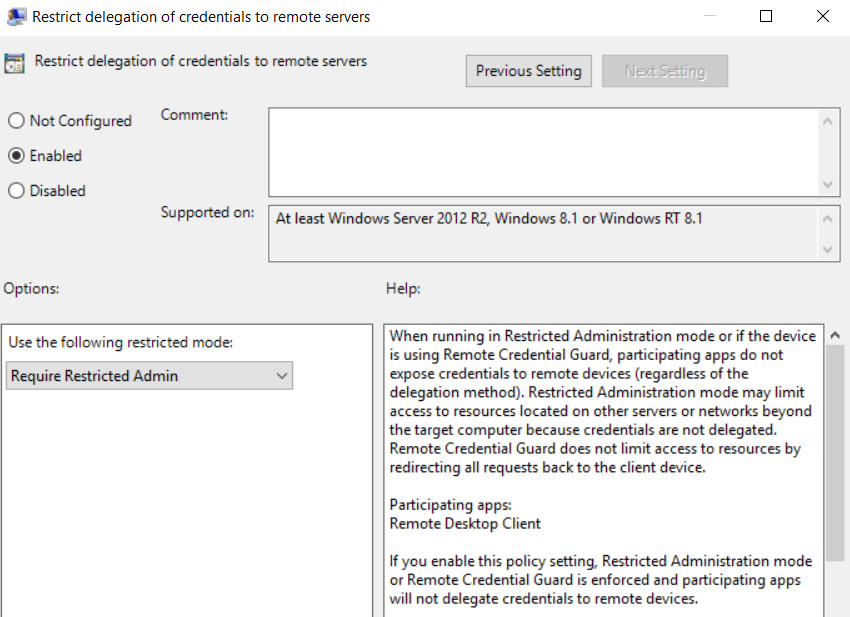

Режим ограниченного администрирования

Microsoft представила в Windows Server 2012 R2 дополнительную функцию безопасности, которая может предотвратить сохранение текстовых учетных данных локальных администраторов в LSASS во время сеанса RDP. Даже если защита LSA может помешать Mimikatz получить учетные данные, рекомендуется использовать эту функцию в качестве дополнительного уровня безопасности на случай, если злоумышленник отключит защиту LSA.

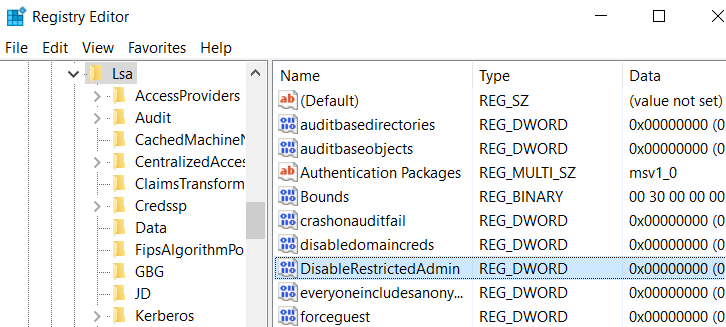

Раздел

DisableRestrictedAdmin должен быть создан в следующем пути со значением 0 в системах, которым будет разрешено получать сеансы RDP в режиме ограниченного администрирования. Кроме того, в DisableRestrictedAdminOutboundCreds должен быть создан раздел реестра со значением 1, чтобы запретить сетевую аутентификацию внутри системы, в которой администратор выполнил RDP. Отсутствие этого ключа означает, что исходящие учетные данные администратора будут доступны.HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

Режим ограниченного администрирования - включен

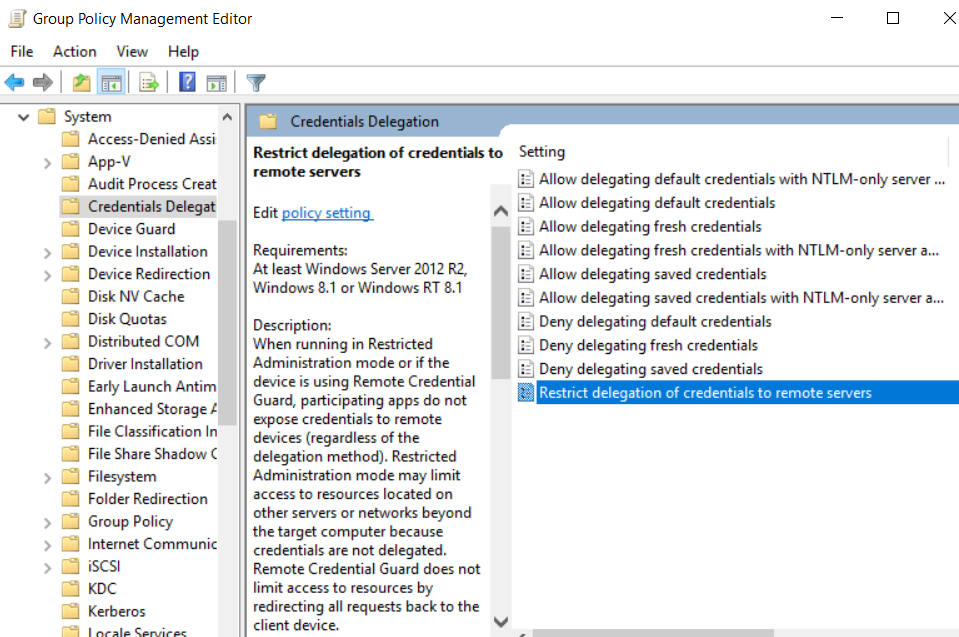

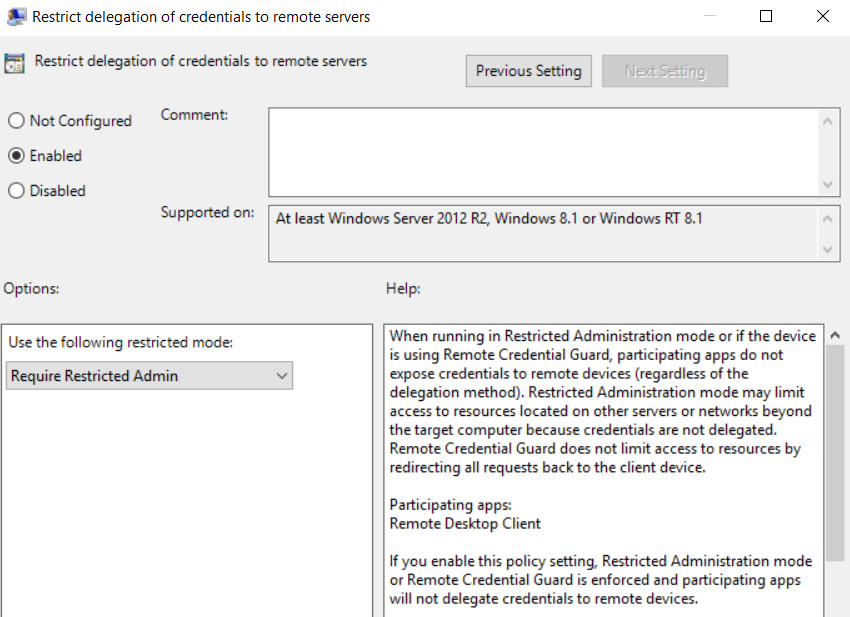

Политика

Restrict delegation of credentials to remote servers должна быть применена по всему домену, чтобы гарантировать, что все исходящие сеансы RDP используют режим RestrictedAdmin, и поэтому учетные данные не "утекают".

Ограничить делегирование учетных данных - не установлено

Политику необходимо активировать с помощью параметра

Require Restricted Admin.

Ограничить делегирование учетных данных - включен только для пользователя "администратор".

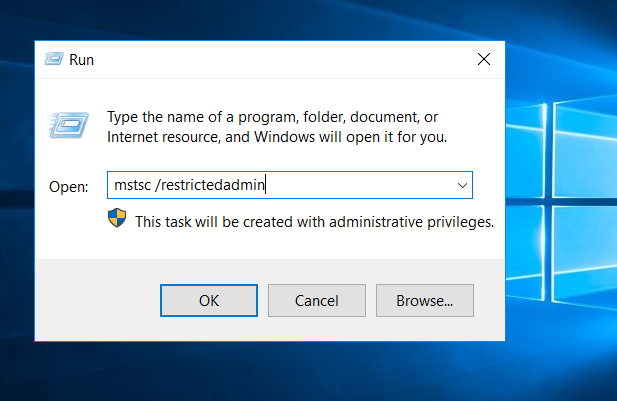

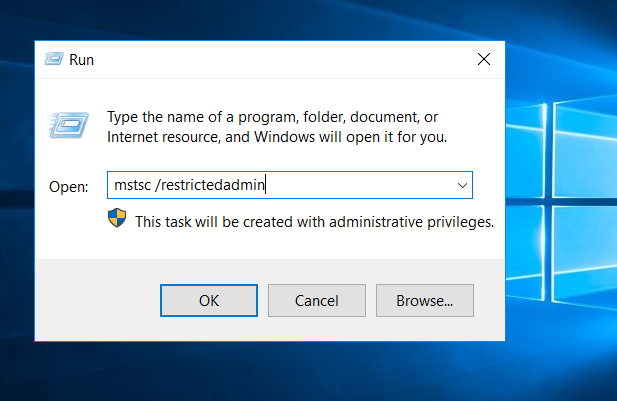

После применения этой политики администраторы могут удаленно выполнять RDP к рабочим станциям и серверам, имеющим требуемый раздел реестра, со следующим переключением из окна.

Переключатель режима ограниченного администрирования

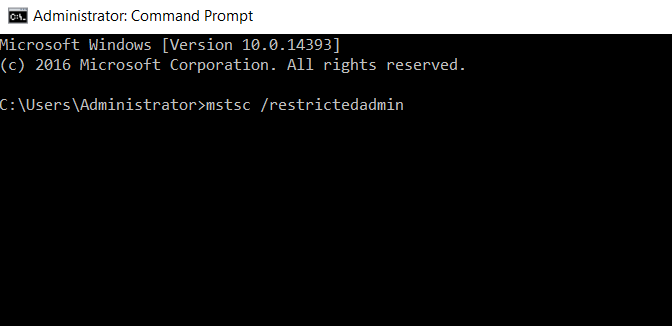

Или выполнение его непосредственно из командной строки.

Переключатель режима ограниченного администрирования

Для более старых операционных систем, предшествующих Windows 2012 R2 и Windows 8.1, этот параметр является частью исправления KB2871997 от Microsoft.

Кэширование учетных данных

В случае, если контроллер домена недоступен, Windows проверит последние хэши паролей, которые были кэшированы, для аутентификации пользователя в системе. Эти хэши паролей кэшируются в следующем разделе реестра:

HKEY_LOCAL_MACHINE\SECURITY\CacheMimikatz может получить эти хэши, если выполняется следующая команда:

lsadump::cache По умолчанию Windows кэширует последние 10 хэшей паролей. Рекомендуется предотвратить локальное кэширование пароля, изменив следующий параметр безопасности на 0.

Конфигурация компьютера -> Параметры Windows -> Локальная политика -> Параметры безопасности -> Интерактивный вход в систему: Количество предыдущих входов в кэш -> 0

(Computer Configuration -> Windows Settings -> Local Policy -> Security Options -> Interactive Logon: Number of previous logons to cache -> 0 )

Интерактивный вход в систему - Не кэшировать входы в систему

При попытке атаковать эти хэши паролей с помощью Mimikatz произойдет сбой:

Mimikatz - Кэширование отключенно

Группа защищенных пользователей

Microsoft в Windows Server 2012 и более поздних версиях представила новую группу безопасности, которая называется «Защищенные пользователи». Эта группа позволяет администраторам домена защищать привилегированных пользователей, таких как администраторы, поскольку любая учетная запись, входящая в эту группу, может проходить проверку подлинности в домене только через Kerberos. Это помогло бы предотвратить утечку хеш-паролей NTLM или текстовых учетных данных в LSASS для чувствительных учетных записей, на которые обычно нацеливаются злоумышленники.

Группу безопасности "Защищенные пользователи" можно найти в

Active Directory Users and Computers.

Active Directory - группы безопасности защищенных пользователей.

Учетные записи, которые будут входить в эту группу безопасности, автоматически попадают в политику Kerberos с точки зрения проверки подлинности, которая по умолчанию настроена следующим образом:

Установки по умолчанию Kerberos.

Альтернативно, учетные записи могут быть добавлены в группу «Защищенные пользователи», из PowerShell, через следующую команду:

Add-ADGroupMember –Identity 'Protected Users' –Members Jane

Protected Users Group - добавление учетных записей через PowerShell

Заключение.

Мы рекомендуем увеличить уровень безопасности вашей системы, используя эффективное решение, такое, как AppLocker, для предотвращения удаленных исполнений, PowerShell и командной строки. Даже если кибер-злоумышленнику удалось обойти эти элементы управления, выполните пункты, которые мы сегодня разбирали, чтобы усложнить получение доступа в несколько раз.