Переведено специально для xss.pro by Stalker

Оригинальная статья

Уязвимость в Mac Zoom Client позволяет любому вредоносному веб-сайту включать вашу камеру без вашего разрешения. Этот недостаток потенциально раскрывает до 750 000 компаний по всему миру, которые используют Zoom для ведения повседневных дел.

CVE-Numbers

-Уязвимость DOS - исправлено в версии 4.4.2 клиента — CVE-2019–13449

-Раскрытие информации (веб-камера) - не исправлено —CVE-2019–13450

ОБНОВЛЕНИЕ - 9 июля

Насколько я могу судить, эта уязвимость также влияет на Ringcentral. Ringcentral для их системы веб-конференций представляет собой систему Zoom с белой надписью.

Предисловие

Эта уязвимость позволяет любому веб-сайту принудительно присоединять пользователя к вызову Zoom с активированной видеокамерой без разрешения пользователя.

Кроме того, эта уязвимость позволила бы любой веб-странице в DOS (отказ в обслуживании) Mac, многократно присоединяя пользователя к неправильному вызову.

Кроме того, если вы когда-либо устанавливали клиент Zoom, а затем удаляли его, на вашем компьютере все еще есть локальный веб-сервер, который с радостью переустановит клиент Zoom для вас, не требуя никакого вмешательства пользователя от вашего имени, кроме посещения веб-страницы. , Эта переустановленная «функция» продолжает работать и по сей день.

Да, это не шутка

Эта уязвимость использует удивительно простую функцию Zoom, где вы можете просто отправить кому-либо ссылку на собрание (например,

Эта уязвимость была первоначально ответственно раскрыта 26 марта 2019 года. В этом первоначальном отчете содержалось предлагаемое описание «быстрого исправления», которое Zoom мог реализовать, просто изменив логику своего сервера. Zoom 10 дней потребовалось для подтверждения уязвимости. Первая фактическая встреча о том, как будет исправлена уязвимость, состоялась 11 июня 2019 года, всего за 18 дней до окончания 90-дневного срока публичного раскрытия. Во время этой встречи детали уязвимости были подтверждены и обсуждалось запланированное решение Zoom. Тем не менее, мне было очень легко найти и описать обходные пути в их запланированном исправлении. На данный момент Zoom осталось 18 дней, чтобы устранить уязвимость. 24 июня после 90 дней ожидания, в последний день перед крайним сроком публичного раскрытия, я обнаружил, что Zoom реализовал только изначально предложенное решение «быстрое исправление».

В конечном счете, Zoom не удалось быстро подтвердить, что обнаруженная уязвимость действительно существовала, и им не удалось своевременно устранить проблему, чтобы доставить ее клиентам. Организация этого профиля и с такой большой базой пользователей должна была быть более активной в защите своих пользователей от атак.

График

8 марта 2019 г. - запрошенный контакт безопасности через Twitter (без ответа).

26 марта 2019 г. - контакт Zoom Inc по электронной почте с 90-дневным сроком публичного раскрытия. Предложил «быстрое решение».

27 марта 2019 г.

- Запрашиваемое подтверждение приема.

- Сообщил, что Zoom Security Engineer был вне офиса.

- Предложил и отклонил финансовую награду за отчет из-за политики невозможности публичного раскрытия даже после исправления уязвимости.

1 апреля 2019 г. - Запрошено подтверждение уязвимости.

5 апреля 2019 г. - Ответ инженера по безопасности Zoom, подтверждающий и обсуждающий серьезность. Установлено на CVSSv3 балл 5,2 / 10.

10 апреля 2019 г. Уязвимость раскрыта команде безопасности Chromium.

18 апреля 2019 г. - Обновлен Zoom с предложением команды Chromium.

19 апреля 2019 г. Уязвимость раскрыта команде безопасности Mozilla FireFox.

26 апреля 2019 г. - видеозвонок с командами безопасности Mozilla и Zoom

Раскрыты детали предстоящего истечения срока действия DNS.

7 июня 2019 г. - письмо от Zoom о видеозвонке для обсуждения исправления.

11 июня 2019 г. - Видеозвонок в службу безопасности Zoom о предстоящем раскрытии. Обсуждали, как запланированный патч Zoom был неполным.

20 июня 2019 г. - Обсудили еще один видеозвонок с Zoom Security Team. Отклонено мной из-за календарных конфликтов.

21 июня 2019 г. - Устранена уязвимость в отчетах Zoom.

24 июня 2019 года - 90-дневный срок публичного раскрытия заканчивается. Уязвимость подтверждена с помощью решения «быстрое исправление».

7 июля 2019 г. - Регрессия в исправлении приводит к повторной работе уязвимости видеокамеры.

8 июля 2019 г.

- Исправлена регрессия.

- Обнаружен и раскрыт обходной путь.

- Публичное раскрытие.

Детали

На Mac, если вы когда-либо устанавливали Zoom, на вашем локальном компьютере есть веб-сервер, работающий через порт

Прежде всего, позвольте мне начать с того, что наличие установленного приложения, на котором запущен веб-сервер на моем локальном компьютере с полностью недокументированным API, кажется мне невероятно схематичным. Во-вторых, тот факт, что любой веб-сайт, который я посещаю, может взаимодействовать с этим веб-сервером, работающим на моей машине, - это огромный красный флаг для меня как исследователя безопасности.

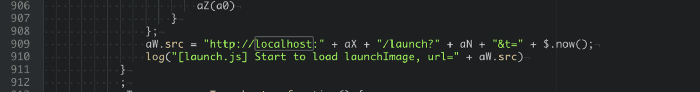

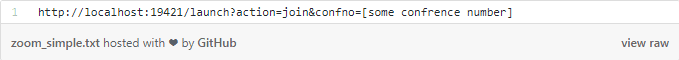

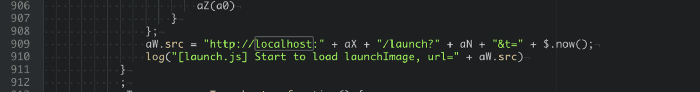

Вот код на сайте Zoom, который отправил меня на этот локальный сервер.

Мои первоначальные мысли, когда я узнал, что этот веб-сервер существует, заключались в том, что, если в какой-либо части обработки параметров этого веб-сервера будет переполнение буфера, кто-то может достичь RCE на моей машине. Это не то, что я нашел, но это был мой оригинальный мыслительный процесс.

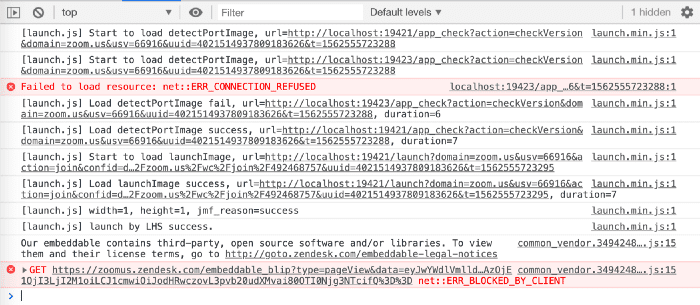

Если вы посмотрите на то, что вошло в консоль веб-разработчика при посещении одной из этих ссылок Zoom 'join', вы увидите что-то вроде этого:

Логи браузера при посещении https://zoom.us/j/492468757

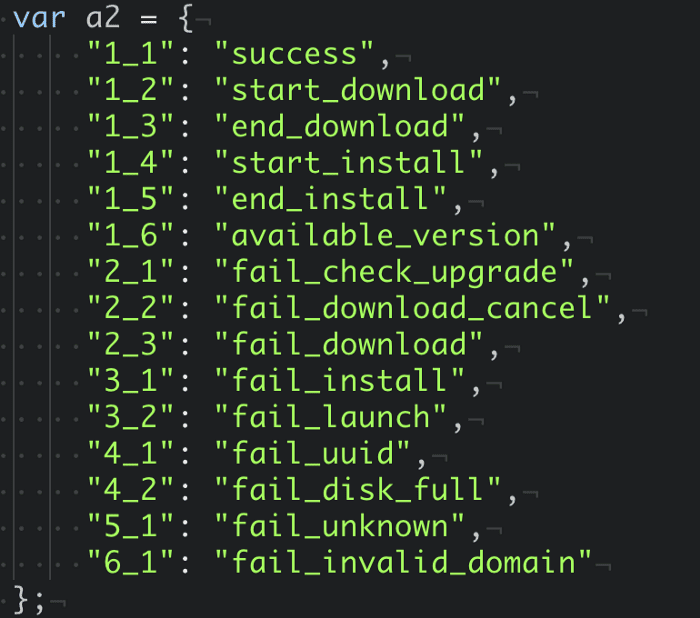

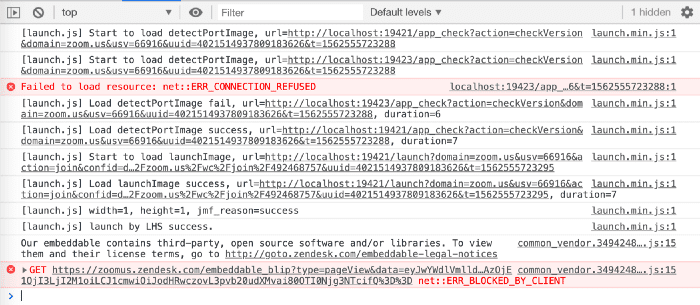

Я также обнаружил, что вместо обычного запроса AJAX эта страница загружает изображение с веб-сервера Zoom, который работает локально. Различные размеры изображения определяют код ошибки / состояния сервера. Вы можете увидеть эту логику переключения регистра здесь.

Два числа представляют собой размеры в пикселях изображения, возвращаемого веб-сервером.

Страшно то, что это перечисление, похоже, указывает на то, что этот веб-сервер может сделать гораздо больше, чем просто запустить собрание Zoom. Я обнаружил, что этот веб-сервер также может переустановить приложение Zoom, если пользователь удалил его, подробнее об этом позже.

Я задал один вопрос: почему этот веб-сервер возвращает эти данные, закодированные в измерениях файла изображения? Причина в том, что это сделано для обхода перекрестного общего доступа к ресурсам (CORS). По очень преднамеренным причинам браузер явно игнорирует любую политику CORS для серверов, работающих на локальном хосте.

| Chrome не поддерживает localhost для запросов CORS (открытая ошибка с 2010 года).

| https://stackoverflow.com/questions/10883211/deadly-cors-when-http-localhost-is-the-origin

Я предполагаю, что это сделано намеренно по соображениям безопасности. Несмотря на это, кажется, что Zoom злоупотребляет взломом, чтобы обойти защиту CORS. Подробнее об этом позже.

Уязвимость видеозвонка

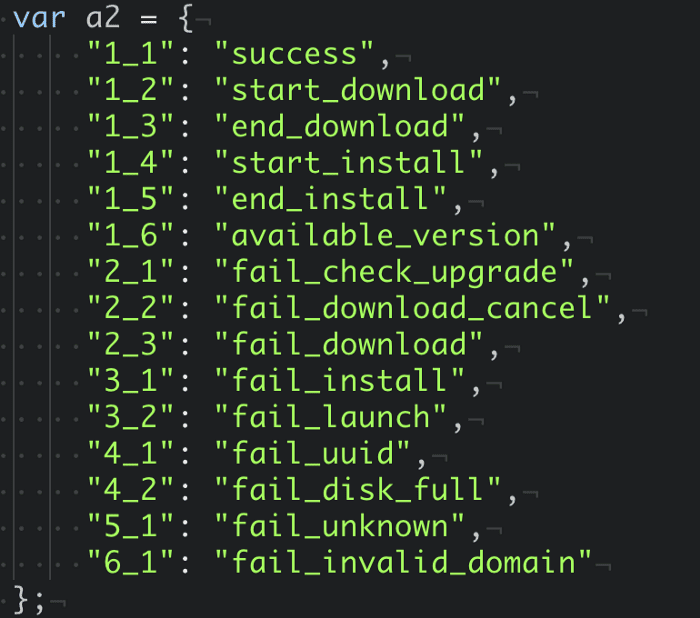

Я создал личную встречу с другой учетной записью, взломал «Postman» и начал удалять параметры, чтобы увидеть, какой минимальный запрос GET был необходим для запуска совещания Zoom.

Существует много случайных параметров, которые отправляются на локальный веб-сервер, но единственные, которые имеют значение, это следующие.

Получив это, я начал возиться с другими параметрами «действия», которые я мог бы передать, чтобы заставить клиента делать другие вещи. Я не смог ничего найти даже после поиска в различных общедоступных документах и в общедоступной схеме ProtoBuff на предмет подсказок о том, какие скрытые функции могут существовать. Опять же, насколько я могу судить, API этого веб-сервера полностью недокументирован, и я потратил несколько часов на поиски упоминаний об этом веб-сервере для настольных компьютеров в официальной и неофициальной документации.

Так что теперь у меня был минимальный POC, который я мог бы использовать, чтобы злонамеренно привлечь любого пользователя к вызову, однако настройка по умолчанию для «New Meeting» - позволить пользователю выбирать, присоединяться ли к его аудио / видео. Я бы посчитал это одной уязвимостью безопасности.

Вышеописанное поведение продолжает работать и по сей день! Вы все еще можете использовать этот эксплойт, чтобы запустить кого-то на вызов без их разрешения.

Я читал об уязвимости безопасности Tenable Remote Code Execution в Zoom, исправленной только за последние 6 месяцев. Если бы уязвимость Tenable была объединена с этой уязвимостью, это позволило бы RCE (Remote Code Execution) против любого компьютера с установленным клиентом Zoom Mac. Если бы в будущем была обнаружена подобная уязвимость, это позволило бы любому веб-сайту в Интернете достичь RCE на компьютере пользователя.

Я посоветовал Zoom, что если у них есть пользователи, которые все еще используют версии Zoom 4.1.33259.0925 или ниже, это будет очень мощная атака.

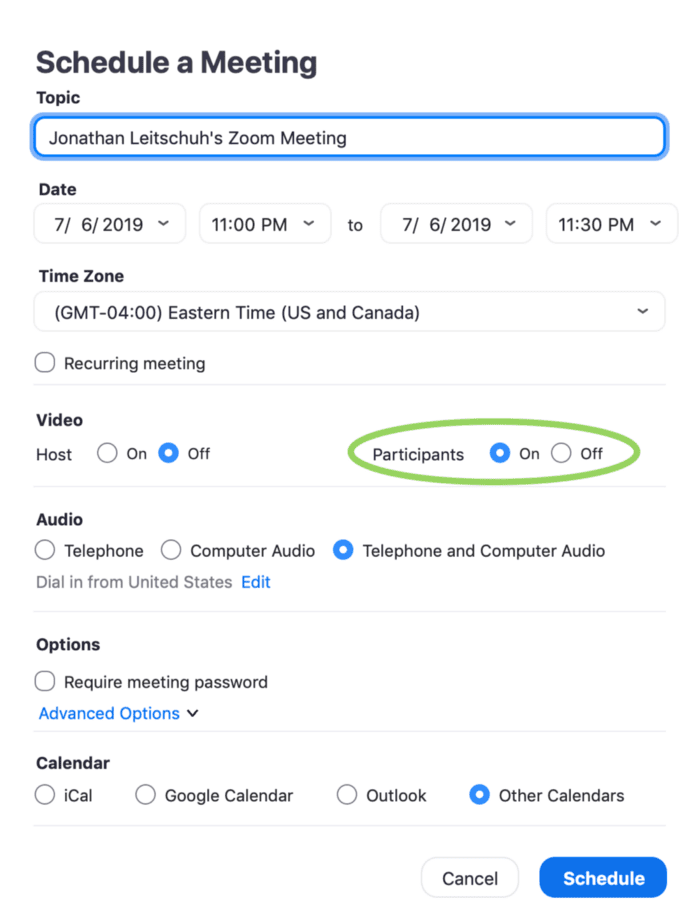

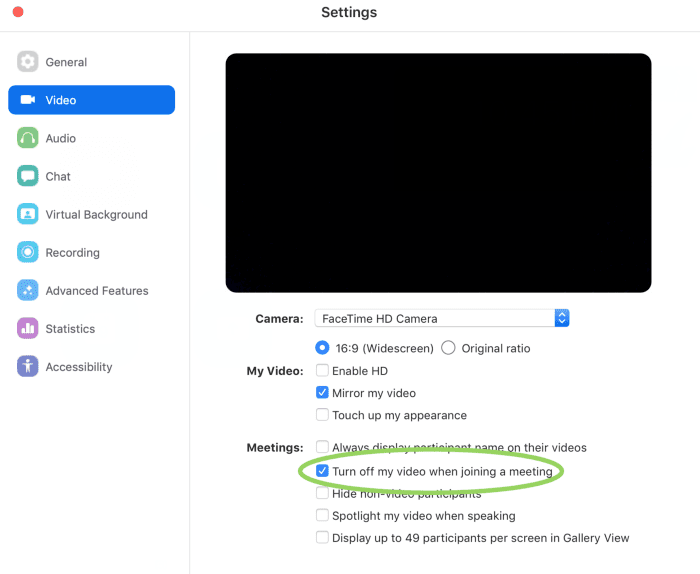

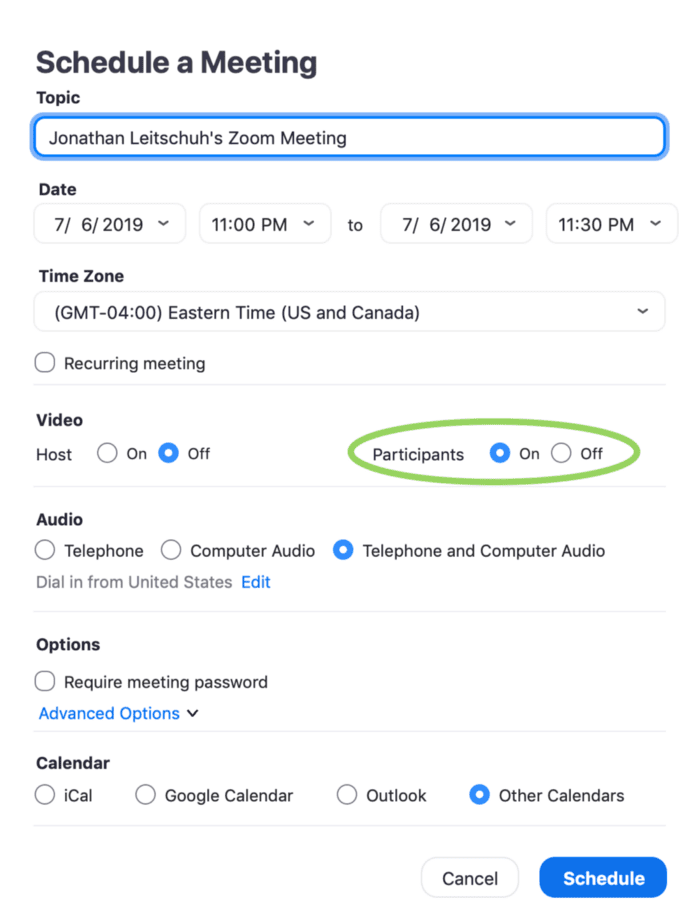

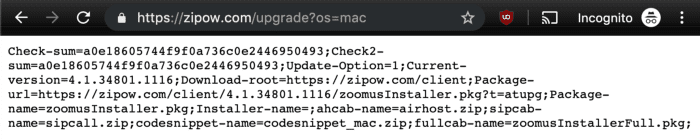

До сих пор я мог только добиться, чтобы пользователь звонил без его разрешения. Хотя это имеет гипотетические последствия для безопасности, у меня не было настоящего подвига. Я начал ковыряться с выяснением, как активировать чью-то камеру. При подготовке собрания к работе меня приветствовал этот экран.

Вы можете включить видеокамеру участника, когда он присоединяется к вызову.

Включив параметр «Участники: Вкл.» При настройке собрания, я обнаружил, что любой, кто присоединяется к моей встрече, автоматически подключает свое видео.

Когда я вернулся к своей личной машине, я попробовал ту же самую функциональность и обнаружил, что она работает точно так же.

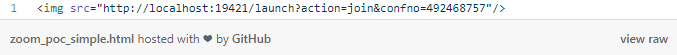

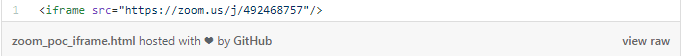

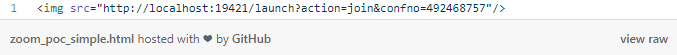

Это побудило меня создать доказательство концепции ниже.

Доказательство концепции

Локальный клиентский веб-сервер Zoom работает как фоновый процесс, поэтому для его использования пользователю даже не нужно «запускать» (в традиционном смысле) приложение Zoom, чтобы быть уязвимым.

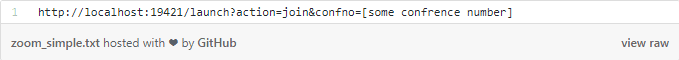

Одна строка, это действительно так просто.

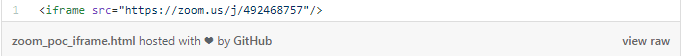

Или, если вы хотите, чтобы видеокамера была активирована, просто вставьте ссылку Zoom join на свой сайт с помощью iframe.

Все, что нужно сделать веб-сайту - это вставить вышеупомянутый код на свой веб-сайт, и любой пользователь Zoom будет немедленно подключен к своему видео. Это все еще работате сегодня!

Это может быть встроено в вредоносную рекламу или в фишинговую кампанию. Если бы я был на самом деле злоумышленником, я бы, вероятно, потратил бы некоторое время на включение логики увеличения порта, которую код в Javascript выполняет на сайте Zoom.

Полностью работающий POC, который вы можете проверить самостоятельно, можно найти по ссылке ниже. Предупреждение: щелкнув эту ссылку на Mac, вы перейдете к вызову Zoom!

https://jlleitschuh.org/zoom_vulnerability_poc/

Полностью работающий POC, который перезвонит вам со включенной видеокамерой, можно найти здесь. Предупреждение: щелкнув эту ссылку на Mac, вы перейдете к вызову Zoom с включенной камерой!

https://jlleitschuh.org/zoom_vulnerability_poc/zoompwn_iframe.html

Быстрая починка

Чтобы устранить часть этой уязвимости «автоматическое объединение с видео», я посоветовал Zoom на их внутреннем сервере немедленно отключить возможность создателя собрания автоматически включать видео участников по умолчанию. Я советовал, что это 100%, а не полное исправление. Тем не менее, это может послужить быстрым способом защиты пользователей от вторжения в компонент конфиденциальности этой атаки.

Я также посоветовал, чтобы при наличии скрытой функции, где организатор собрания мог принудительно присоединить компьютерное аудио (возможно, что-то, чего я не вижу, потому что у меня нет учетной записи Pro), это также следует отключить.

Я прокомментировал, что разрешение хосту выбирать, будет ли участник автоматически подключаться к видео, должно рассматриваться как отдельная уязвимость безопасности.

На этот совет я получил следующий ответ:

Zoom верит в предоставление нашим клиентам возможности выбирать, как они хотят Zoom.

Это включает в себя, хотят ли они беспрепятственно присоединиться к собранию с автоматически

включенным |микрофоном и видео, или они хотят вручную включить эти устройства ввода после

присоединения к собранию. Такие параметры конфигурации доступны в настройках аудио и видео клиентa Zoom Meeting.

Тем не менее, мы также признаем желание некоторых клиентов иметь диалог подтверждения перед

присоединением к собранию. На основании ваших рекомендаций и запросов функций от других клиентов

Zoomteam [sic] оценивает варианты такой функции, а также дополнительные элементы управления уровнем учетной записи для настроек устройства пользовательского ввода. Мы обязательно будем информировать вас о наших планах на этот счет.

Отвечая на ответственное раскрытие, не переходите в режим PR PR. Это контрпродуктивно.

Важно отметить, что конфигурация по умолчанию для Zoom позволяет хосту выбирать, включена камера по умолчанию или нет.

В конечном итоге Zoom исправил эту уязвимость, но все, что они сделали, это помешали злоумышленнику включить видеокамеру пользователя. Они не отключили возможность злоумышленнику принудительно присоединиться к вызову любого, кто посещает вредоносный сайт.

ОБНОВЛЕНИЕ: 7 июля 2019 г. В исправлении, реализованном Zoom, произошла регрессия, позволяющая использовать эту уязвимость при включенной видеокамере.

Уязвимость отказа в обслуживании (DOS)

Эта же уязвимость также позволила злоумышленнику получить доступ к DOS-машине любого пользователя. Просто отправляя повторные GET-запросы на неправильный номер, приложение Zoom будет постоянно запрашивать «фокус» у ОС. Следующий простой POC продемонстрировал эту уязвимость.

Подтверждение концепции DOS-атаки против любого пользователя Zoom на Mac

Эта уязвимость DOS была исправлена в версии 4.4.2 клиента Zoom.

Уязвимость установки

Если вы когда-либо устанавливали Zoom на свой компьютер, этот веб-сервер установлен. Он продолжает работать, если вы удалите Zoom с вашего компьютера.

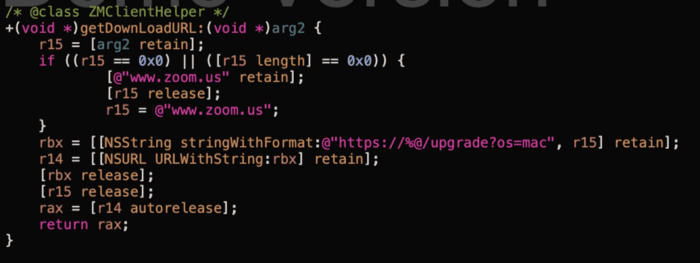

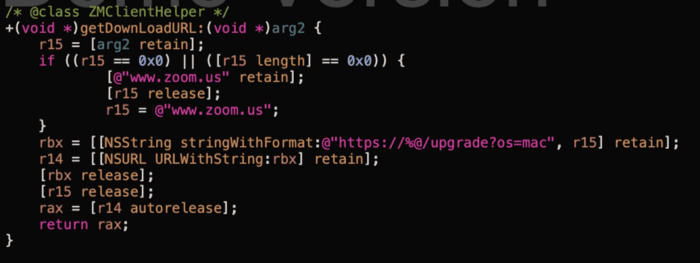

Этот сервер также поддерживает обновление и установку новой версии Zoom в дополнение к запуску вызова. Я сделал дополнительную декомпиляцию веб-сервера Zoom, чтобы увидеть путь к коду, который эти конечные точки, казалось, вызывали.

Используя дизассемблер Hopper для дизассемблирования байт-кода Objective-C веб-сервера, я нашел следующий метод.

Принимает аргументы из некоторого запроса API и использует его для создания URL-адреса для загрузки, используемого для обновления установленной версии Zoom?

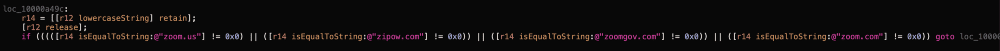

Этот метод основан на следующей логике.

Гарантирует, что URL-адрес загрузки находится только в «доверенных» поддоменах.

Один из API внутри этого веб-сервера, работающий на всех компьютерах Mac с установленным Zoom, является конечной точкой, которая позволяет обновлять или переустанавливать текущую версию Zoom, установленную на этом сервере.

Вы можете подтвердить, что эта логика действительно существует, выполнив следующие действия:

1. Установите клиент Zoom на свой компьютер, если он еще не установлен.

2. Откройте клиент Zoom, затем выключите его.

3. Удалите клиент Zoom со своего компьютера, перетащив файл

4. Откройте любую ссылку присоединения Zoom, и Zoom будет «услужливо» переустановлен для вас в папке

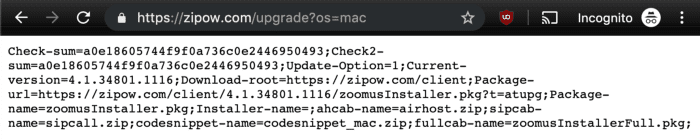

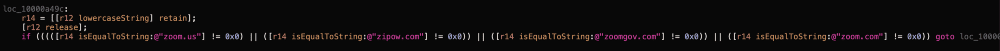

Используя список доменов, перечисленных внутри приложения, которые можно использовать для загрузки обновлений для приложения Zoom, я решил проверить и посмотреть, что возвращал каждый из сайтов при посещении. Например, вот результат посещения https://zipow.com/upgrade?os=mac

Вы можете ясно видеть URL, который будет использоваться для загрузки установщика масштабирования, если Zoom необходимо переустановить.

Выполнение поиска по

Фундаментальная уязвимость безопасности

По моему мнению, веб-сайты не должны общаться с настольными приложениями, как это. Существует фундаментальная песочница, которую браузеры должны применять для предотвращения выполнения вредоносного кода на компьютерах пользователей.

Наличие у каждого пользователя Zoom веб-сервера, который принимает HTTP-запросы GET, которые запускают код вне изолированной программной среды браузера, рисует огромную цель на задней панели Zoom. Важно отметить, что если вы попытаетесь выполнить тот же эксплойт напрямую с помощью запроса AJAX Javascript, вас встретит следующее исключение.

Все локальные запросы от Javascript запрещены браузерами.

CORS-RFC1918

Обсуждая эту уязвимость с командой безопасности Chromium и Mozilla Firefox, они оба сказали, что ничего не могут с ней поделать. Команда Chromium указала мне на CORS-RFC1918 - предложение, которое потребует от поставщиков браузеров запрашивать у пользователей разрешение, прежде чем разрешать сайтам отправлять запросы на локальные ресурсы, такие как

Связанный с этим RFC представляет собой замечательный и интересный отчет об ошибках, в котором Тавис Орманди из Project Zero от Google обнаружил аналогичную уязвимость в TrendMicro's Password Manager, позволяющую удаленно выполнять код через браузер и удалять пароли пользователей из хранилища паролей. Эта история стоит того, чтобы ее прочитать.

Когда об этой же уязвимости сообщили команде Mozilla Firefox, они закрыли ее, поскольку она не считалась уязвимостью по отношению к Firefox. Однако вскоре они вновь открыли отчет как уязвимость по отношению к своей внутренней инфраструктуре. В результате меня пригласили на звонок с командой Zoom и Mozilla Firefox, чтобы обсудить уязвимость 26 апреля 2019 года. Во время этого звонка они пообещали Mozilla и мне, что эта уязвимость будет исправлена задолго до конца 90-х годов. день раскрытия информации. Это оказалось ложным.

Предлагаемые исправления Zoom

Исправление, предложенное командой Zoom, заключалось в том, чтобы в цифровой форме «подписать» запрос, сделанный клиенту. Однако это просто означает, что злоумышленник должен иметь внутренний сервер, который сначала отправляет запросы на сайт Zoom, чтобы получить действительную подпись, а затем переслать эту подпись клиенту.

Они также предложили заблокировать подпись на IP, который сделал запрос. Это будет означать, что, пока сервер злоумышленника находится за тем же маршрутизатором NAT, что и жертва, атака будет продолжаться.

Я рассказал команде Zoom, что обоих этих решений недостаточно для полной защиты своих пользователей. К сожалению, у команды Zoom осталось всего 18 дней до публичного раскрытия, чтобы найти лучшее решение.

К сожалению, даже после моего предупреждения, это было решение, которое они выбрали. Эта новая подпись или токен встроены в новый параметр с именем

Заключение

По состоянию на 2015 год у Zoom было более 40 миллионов пользователей. Учитывая, что Mac занимают 10% рынка ПК, а Zoom значительно вырос с 2015 года, можно предположить, что по крайней мере 4 миллиона пользователей Zoom работают на Mac. Такие инструменты, как Zoom, Google Meet или Skype для бизнеса, являются неотъемлемой частью современного современного офиса.

Любая уязвимость в приложении с таким количеством пользователей должна рассматриваться как серьезная угроза для всех этих пользователей. Все уязвимости, описанные в этом отчете, могут быть использованы с помощью методологий «атака с диска». Много раз во время моего разговора с командой безопасности Zoom они, казалось, утверждали, что серьезность этой уязвимости была ограничена, потому что для ее использования потребовалось бы «взаимодействие с пользователем». Мой ответ на это был, наконец, «Я бы настоятельно рекомендовал вам не надевать шапку на« требуется взаимодействие с пользователем »для защиты ваших пользователей, учитывая, что это« взаимодействие с пользователем »- это просто нажатие на ссылку или посещение веб-страницы».

Я считаю, что для полной защиты пользователей я действительно считаю, что это решение для локального веб-сервера необходимо удалить. Альтернативные методологии, такие как регистрация пользовательских обработчиков URI (например, обработчик

Последствия

По сути, это нулевой день. К сожалению, Zoom не устранил эту уязвимость в отведенном им 90-дневном окне раскрытия, которое я им дал, как и отраслевой стандарт. Таким образом, более 4 миллионов пользователей Zoom на Mac теперь уязвимы для вторжения в их личную жизнь с помощью этого сервиса.

Кроме того, из-за отсутствия достаточных возможностей автоматического обновления многие пользователи продолжают запускать устаревшие версии Zoom в течение нескольких месяцев после выпуска новых выпусков, что делает их уязвимыми для подобных эксплойтов.

Пропатчи Себя

Если вы хотите исправить эту уязвимость для себя, вы можете сделать следующее.

Отключите возможность Zoom для включения веб-камеры при присоединении к собранию.

Или используйте эту команду терминала.

Вместо того чтобы использовать пользовательский интерфейс для приложения, чтобы отключить это, вы также можете использовать терминал.

Чтобы завершить работу веб-сервера, запустите

Чтобы предотвратить восстановление этого сервера после обновлений, вы можете выполнить следующее в своем терминале:

Если вы хотите получить полное описание того, как решить эту проблему в Windows и Mac, см. Gist ниже.

Эти две команды делают то же самое для двух самых популярных «брендов» Zoom (Zoom и RingCentral). Сначала они убивают скрытый сервер, если он работает, а затем независимо от него удаляют его из скрытого каталога, если он там существует. Наконец, они создают пустой файл и устанавливают для него разрешения, так что скрытый сервер не может быть переустановлен обратно в это место. Для текущих версий этих приложений этого достаточно, однако возможно, что более поздняя версия может испортить это исправление.

Если вы используете Safari на macOS, то теперь все в порядке. Однако, если вы используете любой другой браузер (даже в других операционных системах), вы все равно можете увидеть ссылку, сразу открывающую Zoom для вас. Это не та же самая уязвимость, и на самом деле вы сами ее выбрали, хотя, возможно, вы ее и не осознали. Это произойдет, если вы когда-либо отметили флажок во всплывающем окне для ссылки на собрание Zoom, на котором было написано что-то вроде «Всегда открывать эти ссылки в Zoom».

Вот как это отменить.

В Chrome:

1. Перейдите к chrome: // version / и найдите путь, указанный в разделе «Путь к профилю».

2. Откройте этот каталог, а затем откройте файл «Предпочтения».

3. Это файл JSON. Найдите строку

4. Сохраните файл.

В Firefox:

1. Откройте настройки Firefox.

2. Найдите строку

3. Если вы видите таблицу с заголовками «Тип содержимого» и «Действие», найдите строку с метками

В любом случае, воздержитесь от установки флажка в модальном диалоговом окне, чтобы отказаться от такого поведения в будущем. Safari в настоящее время является единственным известным популярным браузером, который не позволяет вам стрелять себе в ногу таким образом.

Примечания для исследователей

Учитывая обширную базу установки Zoom, я настоятельно рекомендую другим исследователям потратить время на изучение этого веб-сервера Zoom, чтобы увидеть, какие существуют другие уязвимости. При этом я также рекомендую, чтобы любой исследователь, обнаруживший уязвимость в программном обеспечении Zoom, не сообщал об этой уязвимости напрямую в Zoom. Вместо этого я рекомендую, чтобы исследователи сообщали об этих уязвимостях через Zero Day Initiative (ZDI). Программа раскрытия информации ZDI дает поставщикам 120 дней для устранения уязвимости, ZDI будет платить исследователям за их работу, а исследователи смогут публично раскрывать свои выводы.

Если вы хотите самостоятельно декомпилировать клиентское приложение Zoom, оно находится в каталоге

Репозиторий исходного кода для моих примеров POC можно найти на GitHub.

P.S. Поддержи переводы печеньками к чаю:

QIWI +380999543560

Yandex.Money 410018707581713

Оригинальная статья

Уязвимость в Mac Zoom Client позволяет любому вредоносному веб-сайту включать вашу камеру без вашего разрешения. Этот недостаток потенциально раскрывает до 750 000 компаний по всему миру, которые используют Zoom для ведения повседневных дел.

CVE-Numbers

-Уязвимость DOS - исправлено в версии 4.4.2 клиента — CVE-2019–13449

-Раскрытие информации (веб-камера) - не исправлено —CVE-2019–13450

ОБНОВЛЕНИЕ - 9 июля

Насколько я могу судить, эта уязвимость также влияет на Ringcentral. Ringcentral для их системы веб-конференций представляет собой систему Zoom с белой надписью.

Предисловие

Эта уязвимость позволяет любому веб-сайту принудительно присоединять пользователя к вызову Zoom с активированной видеокамерой без разрешения пользователя.

Кроме того, эта уязвимость позволила бы любой веб-странице в DOS (отказ в обслуживании) Mac, многократно присоединяя пользователя к неправильному вызову.

Кроме того, если вы когда-либо устанавливали клиент Zoom, а затем удаляли его, на вашем компьютере все еще есть локальный веб-сервер, который с радостью переустановит клиент Zoom для вас, не требуя никакого вмешательства пользователя от вашего имени, кроме посещения веб-страницы. , Эта переустановленная «функция» продолжает работать и по сей день.

Да, это не шутка

Эта уязвимость использует удивительно простую функцию Zoom, где вы можете просто отправить кому-либо ссылку на собрание (например,

https://zoom.us/j/492468757), и когда они открывают эту ссылку в своем браузере, их клиент Zoom волшебным образом открывается на их локальном компьютере. машина. Мне было любопытно, как реализован этот удивительный функционал и как он реализован надежно. Приходите, чтобы узнать, что это действительно не было реализовано надежно. Также я не могу найти хороший способ сделать это, не требующий дополнительной защиты от взаимодействия с пользователем.

Эта уязвимость была первоначально ответственно раскрыта 26 марта 2019 года. В этом первоначальном отчете содержалось предлагаемое описание «быстрого исправления», которое Zoom мог реализовать, просто изменив логику своего сервера. Zoom 10 дней потребовалось для подтверждения уязвимости. Первая фактическая встреча о том, как будет исправлена уязвимость, состоялась 11 июня 2019 года, всего за 18 дней до окончания 90-дневного срока публичного раскрытия. Во время этой встречи детали уязвимости были подтверждены и обсуждалось запланированное решение Zoom. Тем не менее, мне было очень легко найти и описать обходные пути в их запланированном исправлении. На данный момент Zoom осталось 18 дней, чтобы устранить уязвимость. 24 июня после 90 дней ожидания, в последний день перед крайним сроком публичного раскрытия, я обнаружил, что Zoom реализовал только изначально предложенное решение «быстрое исправление».

В конечном счете, Zoom не удалось быстро подтвердить, что обнаруженная уязвимость действительно существовала, и им не удалось своевременно устранить проблему, чтобы доставить ее клиентам. Организация этого профиля и с такой большой базой пользователей должна была быть более активной в защите своих пользователей от атак.

График

8 марта 2019 г. - запрошенный контакт безопасности через Twitter (без ответа).

26 марта 2019 г. - контакт Zoom Inc по электронной почте с 90-дневным сроком публичного раскрытия. Предложил «быстрое решение».

27 марта 2019 г.

- Запрашиваемое подтверждение приема.

- Сообщил, что Zoom Security Engineer был вне офиса.

- Предложил и отклонил финансовую награду за отчет из-за политики невозможности публичного раскрытия даже после исправления уязвимости.

1 апреля 2019 г. - Запрошено подтверждение уязвимости.

5 апреля 2019 г. - Ответ инженера по безопасности Zoom, подтверждающий и обсуждающий серьезность. Установлено на CVSSv3 балл 5,2 / 10.

10 апреля 2019 г. Уязвимость раскрыта команде безопасности Chromium.

18 апреля 2019 г. - Обновлен Zoom с предложением команды Chromium.

19 апреля 2019 г. Уязвимость раскрыта команде безопасности Mozilla FireFox.

26 апреля 2019 г. - видеозвонок с командами безопасности Mozilla и Zoom

Раскрыты детали предстоящего истечения срока действия DNS.

7 июня 2019 г. - письмо от Zoom о видеозвонке для обсуждения исправления.

11 июня 2019 г. - Видеозвонок в службу безопасности Zoom о предстоящем раскрытии. Обсуждали, как запланированный патч Zoom был неполным.

20 июня 2019 г. - Обсудили еще один видеозвонок с Zoom Security Team. Отклонено мной из-за календарных конфликтов.

21 июня 2019 г. - Устранена уязвимость в отчетах Zoom.

24 июня 2019 года - 90-дневный срок публичного раскрытия заканчивается. Уязвимость подтверждена с помощью решения «быстрое исправление».

7 июля 2019 г. - Регрессия в исправлении приводит к повторной работе уязвимости видеокамеры.

8 июля 2019 г.

- Исправлена регрессия.

- Обнаружен и раскрыт обходной путь.

- Публичное раскрытие.

Детали

На Mac, если вы когда-либо устанавливали Zoom, на вашем локальном компьютере есть веб-сервер, работающий через порт

19421. Чтобы убедиться, что этот сервер присутствует, выполните команду lsof -i: 19421 на своем терминале.Прежде всего, позвольте мне начать с того, что наличие установленного приложения, на котором запущен веб-сервер на моем локальном компьютере с полностью недокументированным API, кажется мне невероятно схематичным. Во-вторых, тот факт, что любой веб-сайт, который я посещаю, может взаимодействовать с этим веб-сервером, работающим на моей машине, - это огромный красный флаг для меня как исследователя безопасности.

Вот код на сайте Zoom, который отправил меня на этот локальный сервер.

Мои первоначальные мысли, когда я узнал, что этот веб-сервер существует, заключались в том, что, если в какой-либо части обработки параметров этого веб-сервера будет переполнение буфера, кто-то может достичь RCE на моей машине. Это не то, что я нашел, но это был мой оригинальный мыслительный процесс.

Если вы посмотрите на то, что вошло в консоль веб-разработчика при посещении одной из этих ссылок Zoom 'join', вы увидите что-то вроде этого:

Логи браузера при посещении https://zoom.us/j/492468757

Я также обнаружил, что вместо обычного запроса AJAX эта страница загружает изображение с веб-сервера Zoom, который работает локально. Различные размеры изображения определяют код ошибки / состояния сервера. Вы можете увидеть эту логику переключения регистра здесь.

Два числа представляют собой размеры в пикселях изображения, возвращаемого веб-сервером.

Страшно то, что это перечисление, похоже, указывает на то, что этот веб-сервер может сделать гораздо больше, чем просто запустить собрание Zoom. Я обнаружил, что этот веб-сервер также может переустановить приложение Zoom, если пользователь удалил его, подробнее об этом позже.

Я задал один вопрос: почему этот веб-сервер возвращает эти данные, закодированные в измерениях файла изображения? Причина в том, что это сделано для обхода перекрестного общего доступа к ресурсам (CORS). По очень преднамеренным причинам браузер явно игнорирует любую политику CORS для серверов, работающих на локальном хосте.

| Chrome не поддерживает localhost для запросов CORS (открытая ошибка с 2010 года).

| https://stackoverflow.com/questions/10883211/deadly-cors-when-http-localhost-is-the-origin

Я предполагаю, что это сделано намеренно по соображениям безопасности. Несмотря на это, кажется, что Zoom злоупотребляет взломом, чтобы обойти защиту CORS. Подробнее об этом позже.

Уязвимость видеозвонка

Я создал личную встречу с другой учетной записью, взломал «Postman» и начал удалять параметры, чтобы увидеть, какой минимальный запрос GET был необходим для запуска совещания Zoom.

Существует много случайных параметров, которые отправляются на локальный веб-сервер, но единственные, которые имеют значение, это следующие.

- action=join

- confno=[whatever the conference number is]

Получив это, я начал возиться с другими параметрами «действия», которые я мог бы передать, чтобы заставить клиента делать другие вещи. Я не смог ничего найти даже после поиска в различных общедоступных документах и в общедоступной схеме ProtoBuff на предмет подсказок о том, какие скрытые функции могут существовать. Опять же, насколько я могу судить, API этого веб-сервера полностью недокументирован, и я потратил несколько часов на поиски упоминаний об этом веб-сервере для настольных компьютеров в официальной и неофициальной документации.

Так что теперь у меня был минимальный POC, который я мог бы использовать, чтобы злонамеренно привлечь любого пользователя к вызову, однако настройка по умолчанию для «New Meeting» - позволить пользователю выбирать, присоединяться ли к его аудио / видео. Я бы посчитал это одной уязвимостью безопасности.

Вышеописанное поведение продолжает работать и по сей день! Вы все еще можете использовать этот эксплойт, чтобы запустить кого-то на вызов без их разрешения.

Я читал об уязвимости безопасности Tenable Remote Code Execution в Zoom, исправленной только за последние 6 месяцев. Если бы уязвимость Tenable была объединена с этой уязвимостью, это позволило бы RCE (Remote Code Execution) против любого компьютера с установленным клиентом Zoom Mac. Если бы в будущем была обнаружена подобная уязвимость, это позволило бы любому веб-сайту в Интернете достичь RCE на компьютере пользователя.

Я посоветовал Zoom, что если у них есть пользователи, которые все еще используют версии Zoom 4.1.33259.0925 или ниже, это будет очень мощная атака.

До сих пор я мог только добиться, чтобы пользователь звонил без его разрешения. Хотя это имеет гипотетические последствия для безопасности, у меня не было настоящего подвига. Я начал ковыряться с выяснением, как активировать чью-то камеру. При подготовке собрания к работе меня приветствовал этот экран.

Вы можете включить видеокамеру участника, когда он присоединяется к вызову.

Включив параметр «Участники: Вкл.» При настройке собрания, я обнаружил, что любой, кто присоединяется к моей встрече, автоматически подключает свое видео.

Когда я вернулся к своей личной машине, я попробовал ту же самую функциональность и обнаружил, что она работает точно так же.

Это побудило меня создать доказательство концепции ниже.

Доказательство концепции

Локальный клиентский веб-сервер Zoom работает как фоновый процесс, поэтому для его использования пользователю даже не нужно «запускать» (в традиционном смысле) приложение Zoom, чтобы быть уязвимым.

Одна строка, это действительно так просто.

Или, если вы хотите, чтобы видеокамера была активирована, просто вставьте ссылку Zoom join на свой сайт с помощью iframe.

Все, что нужно сделать веб-сайту - это вставить вышеупомянутый код на свой веб-сайт, и любой пользователь Zoom будет немедленно подключен к своему видео. Это все еще работате сегодня!

Это может быть встроено в вредоносную рекламу или в фишинговую кампанию. Если бы я был на самом деле злоумышленником, я бы, вероятно, потратил бы некоторое время на включение логики увеличения порта, которую код в Javascript выполняет на сайте Zoom.

Полностью работающий POC, который вы можете проверить самостоятельно, можно найти по ссылке ниже. Предупреждение: щелкнув эту ссылку на Mac, вы перейдете к вызову Zoom!

https://jlleitschuh.org/zoom_vulnerability_poc/

Полностью работающий POC, который перезвонит вам со включенной видеокамерой, можно найти здесь. Предупреждение: щелкнув эту ссылку на Mac, вы перейдете к вызову Zoom с включенной камерой!

https://jlleitschuh.org/zoom_vulnerability_poc/zoompwn_iframe.html

Быстрая починка

Чтобы устранить часть этой уязвимости «автоматическое объединение с видео», я посоветовал Zoom на их внутреннем сервере немедленно отключить возможность создателя собрания автоматически включать видео участников по умолчанию. Я советовал, что это 100%, а не полное исправление. Тем не менее, это может послужить быстрым способом защиты пользователей от вторжения в компонент конфиденциальности этой атаки.

Я также посоветовал, чтобы при наличии скрытой функции, где организатор собрания мог принудительно присоединить компьютерное аудио (возможно, что-то, чего я не вижу, потому что у меня нет учетной записи Pro), это также следует отключить.

Я прокомментировал, что разрешение хосту выбирать, будет ли участник автоматически подключаться к видео, должно рассматриваться как отдельная уязвимость безопасности.

На этот совет я получил следующий ответ:

Zoom верит в предоставление нашим клиентам возможности выбирать, как они хотят Zoom.

Это включает в себя, хотят ли они беспрепятственно присоединиться к собранию с автоматически

включенным |микрофоном и видео, или они хотят вручную включить эти устройства ввода после

присоединения к собранию. Такие параметры конфигурации доступны в настройках аудио и видео клиентa Zoom Meeting.

Тем не менее, мы также признаем желание некоторых клиентов иметь диалог подтверждения перед

присоединением к собранию. На основании ваших рекомендаций и запросов функций от других клиентов

Zoomteam [sic] оценивает варианты такой функции, а также дополнительные элементы управления уровнем учетной записи для настроек устройства пользовательского ввода. Мы обязательно будем информировать вас о наших планах на этот счет.

Отвечая на ответственное раскрытие, не переходите в режим PR PR. Это контрпродуктивно.

Важно отметить, что конфигурация по умолчанию для Zoom позволяет хосту выбирать, включена камера по умолчанию или нет.

В конечном итоге Zoom исправил эту уязвимость, но все, что они сделали, это помешали злоумышленнику включить видеокамеру пользователя. Они не отключили возможность злоумышленнику принудительно присоединиться к вызову любого, кто посещает вредоносный сайт.

ОБНОВЛЕНИЕ: 7 июля 2019 г. В исправлении, реализованном Zoom, произошла регрессия, позволяющая использовать эту уязвимость при включенной видеокамере.

Уязвимость отказа в обслуживании (DOS)

Эта же уязвимость также позволила злоумышленнику получить доступ к DOS-машине любого пользователя. Просто отправляя повторные GET-запросы на неправильный номер, приложение Zoom будет постоянно запрашивать «фокус» у ОС. Следующий простой POC продемонстрировал эту уязвимость.

Код:

<body>

<script>

// It's actually better if this number isn't a valid zoom number.

var attackNumber = "694138052"

setInterval(function(){

var image = document.createElement("img");

// Use a date to bust the browser's cache

var date = new Date();

image.src = "http://localhost:19421/launch?action=join&confno=" + attackNumber + "&" + date.getTime();

image.onload = function() {

// Be tidy, clean up the DOM afterwards

image.parentNode.removeChild(image);

};

document.body.appendChild(image);

}, 1);

</script>

</body>Подтверждение концепции DOS-атаки против любого пользователя Zoom на Mac

Эта уязвимость DOS была исправлена в версии 4.4.2 клиента Zoom.

Уязвимость установки

Если вы когда-либо устанавливали Zoom на свой компьютер, этот веб-сервер установлен. Он продолжает работать, если вы удалите Zoom с вашего компьютера.

Этот сервер также поддерживает обновление и установку новой версии Zoom в дополнение к запуску вызова. Я сделал дополнительную декомпиляцию веб-сервера Zoom, чтобы увидеть путь к коду, который эти конечные точки, казалось, вызывали.

Используя дизассемблер Hopper для дизассемблирования байт-кода Objective-C веб-сервера, я нашел следующий метод.

Принимает аргументы из некоторого запроса API и использует его для создания URL-адреса для загрузки, используемого для обновления установленной версии Zoom?

Этот метод основан на следующей логике.

Гарантирует, что URL-адрес загрузки находится только в «доверенных» поддоменах.

Один из API внутри этого веб-сервера, работающий на всех компьютерах Mac с установленным Zoom, является конечной точкой, которая позволяет обновлять или переустанавливать текущую версию Zoom, установленную на этом сервере.

Вы можете подтвердить, что эта логика действительно существует, выполнив следующие действия:

1. Установите клиент Zoom на свой компьютер, если он еще не установлен.

2. Откройте клиент Zoom, затем выключите его.

3. Удалите клиент Zoom со своего компьютера, перетащив файл

Applications / zoom.us.app в корзину.4. Откройте любую ссылку присоединения Zoom, и Zoom будет «услужливо» переустановлен для вас в папке

Applications и будет запущен этим веб-сервером.Используя список доменов, перечисленных внутри приложения, которые можно использовать для загрузки обновлений для приложения Zoom, я решил проверить и посмотреть, что возвращал каждый из сайтов при посещении. Например, вот результат посещения https://zipow.com/upgrade?os=mac

Вы можете ясно видеть URL, который будет использоваться для загрузки установщика масштабирования, если Zoom необходимо переустановить.

Выполнение поиска по

whois для всех доменов, перечисленных в исходном коде, дало некоторые интересные результаты. Например, срок действия домена zoomgov.com должен был истечь 1 мая 2019 года. Если бы регистрация этого домена была прекращена, захват этого домена позволил бы злоумышленнику разместить на этом сайте зараженную версию установщика Zoom и зараженные пользователи, которые удалили Zoom со своих компьютеров. По сути, это сделало бы эту уязвимость уязвимостью удаленного выполнения кода (RCE). Я раскрыл эту информацию команде Zoom во время моего звонка в службу безопасности Mozilla 26 апреля 2019 года. В течение 5 часов после окончания этого звонка этот домен был зарегистрирован до 1 мая 2024 года.Фундаментальная уязвимость безопасности

По моему мнению, веб-сайты не должны общаться с настольными приложениями, как это. Существует фундаментальная песочница, которую браузеры должны применять для предотвращения выполнения вредоносного кода на компьютерах пользователей.

Наличие у каждого пользователя Zoom веб-сервера, который принимает HTTP-запросы GET, которые запускают код вне изолированной программной среды браузера, рисует огромную цель на задней панели Zoom. Важно отметить, что если вы попытаетесь выполнить тот же эксплойт напрямую с помощью запроса AJAX Javascript, вас встретит следующее исключение.

Все локальные запросы от Javascript запрещены браузерами.

CORS-RFC1918

Обсуждая эту уязвимость с командой безопасности Chromium и Mozilla Firefox, они оба сказали, что ничего не могут с ней поделать. Команда Chromium указала мне на CORS-RFC1918 - предложение, которое потребует от поставщиков браузеров запрашивать у пользователей разрешение, прежде чем разрешать сайтам отправлять запросы на локальные ресурсы, такие как

localhost и адресное пространство 192.168.1. *.Связанный с этим RFC представляет собой замечательный и интересный отчет об ошибках, в котором Тавис Орманди из Project Zero от Google обнаружил аналогичную уязвимость в TrendMicro's Password Manager, позволяющую удаленно выполнять код через браузер и удалять пароли пользователей из хранилища паролей. Эта история стоит того, чтобы ее прочитать.

Когда об этой же уязвимости сообщили команде Mozilla Firefox, они закрыли ее, поскольку она не считалась уязвимостью по отношению к Firefox. Однако вскоре они вновь открыли отчет как уязвимость по отношению к своей внутренней инфраструктуре. В результате меня пригласили на звонок с командой Zoom и Mozilla Firefox, чтобы обсудить уязвимость 26 апреля 2019 года. Во время этого звонка они пообещали Mozilla и мне, что эта уязвимость будет исправлена задолго до конца 90-х годов. день раскрытия информации. Это оказалось ложным.

Предлагаемые исправления Zoom

Исправление, предложенное командой Zoom, заключалось в том, чтобы в цифровой форме «подписать» запрос, сделанный клиенту. Однако это просто означает, что злоумышленник должен иметь внутренний сервер, который сначала отправляет запросы на сайт Zoom, чтобы получить действительную подпись, а затем переслать эту подпись клиенту.

Они также предложили заблокировать подпись на IP, который сделал запрос. Это будет означать, что, пока сервер злоумышленника находится за тем же маршрутизатором NAT, что и жертва, атака будет продолжаться.

Я рассказал команде Zoom, что обоих этих решений недостаточно для полной защиты своих пользователей. К сожалению, у команды Zoom осталось всего 18 дней до публичного раскрытия, чтобы найти лучшее решение.

К сожалению, даже после моего предупреждения, это было решение, которое они выбрали. Эта новая подпись или токен встроены в новый параметр с именем

confid. Самый простой способ обойти эту новую проверку - просто использовать обходной путь iframe, описанный выше. В качестве альтернативы, если вы и жертва находитесь за одним и тем же маршрутизатором NAT, вы можете сделать запрос на страницу соединения, извлечь поле #lhs_launch_parames из документа HTML и вставить его в ответ HTML со вредоносной страницы.Заключение

По состоянию на 2015 год у Zoom было более 40 миллионов пользователей. Учитывая, что Mac занимают 10% рынка ПК, а Zoom значительно вырос с 2015 года, можно предположить, что по крайней мере 4 миллиона пользователей Zoom работают на Mac. Такие инструменты, как Zoom, Google Meet или Skype для бизнеса, являются неотъемлемой частью современного современного офиса.

Любая уязвимость в приложении с таким количеством пользователей должна рассматриваться как серьезная угроза для всех этих пользователей. Все уязвимости, описанные в этом отчете, могут быть использованы с помощью методологий «атака с диска». Много раз во время моего разговора с командой безопасности Zoom они, казалось, утверждали, что серьезность этой уязвимости была ограничена, потому что для ее использования потребовалось бы «взаимодействие с пользователем». Мой ответ на это был, наконец, «Я бы настоятельно рекомендовал вам не надевать шапку на« требуется взаимодействие с пользователем »для защиты ваших пользователей, учитывая, что это« взаимодействие с пользователем »- это просто нажатие на ссылку или посещение веб-страницы».

Я считаю, что для полной защиты пользователей я действительно считаю, что это решение для локального веб-сервера необходимо удалить. Альтернативные методологии, такие как регистрация пользовательских обработчиков URI (например, обработчик

zoom: // URI) в браузерах, являются более безопасным решением. Когда эти обработчики URI запущены, браузер явно запрашивает у пользователя подтверждение об открытии приложения. По словам команды Zoom, единственная причина, по которой этот локальный сервер продолжает существовать, заключается в том, что Apple Safari не поддерживает обработчики URI.Последствия

По сути, это нулевой день. К сожалению, Zoom не устранил эту уязвимость в отведенном им 90-дневном окне раскрытия, которое я им дал, как и отраслевой стандарт. Таким образом, более 4 миллионов пользователей Zoom на Mac теперь уязвимы для вторжения в их личную жизнь с помощью этого сервиса.

Кроме того, из-за отсутствия достаточных возможностей автоматического обновления многие пользователи продолжают запускать устаревшие версии Zoom в течение нескольких месяцев после выпуска новых выпусков, что делает их уязвимыми для подобных эксплойтов.

Пропатчи Себя

Если вы хотите исправить эту уязвимость для себя, вы можете сделать следующее.

Отключите возможность Zoom для включения веб-камеры при присоединении к собранию.

Или используйте эту команду терминала.

Код:

# For just your local account

defaults write ~/Library/Preferences/us.zoom.config.plist ZDisableVideo 1

# For all users on the machine

sudo defaults write /Library/Preferences/us.zoom.config.plist ZDisableVideo 1Чтобы завершить работу веб-сервера, запустите

lsof -i: 19421, чтобы получить PID процесса, а затем выполните kill -9 [номер процесса]. Затем вы можете удалить каталог ~ / .zoomus, чтобы удалить файлы приложения веб-сервера.Чтобы предотвратить восстановление этого сервера после обновлений, вы можете выполнить следующее в своем терминале:

Код:

#Чтобы предотвратить работу уязвимого сервера на вашем ПК

# (это не влияет на функциональность Zoom), запустите эти две строки в вашем терминале.

pkill "ZoomOpener"; rm -rf ~/.zoomus; touch ~/.zoomus && chmod 000 ~/.zoomus;

pkill "RingCentralOpener"; rm -rf ~/.ringcentralopener; touch ~/.ringcentralopener && chmod 000 ~/.ringcentralopener;

# (Возможно, вам придется запустить эти строки для каждого пользователя на вашем компьютере.)Если вы хотите получить полное описание того, как решить эту проблему в Windows и Mac, см. Gist ниже.

Код:

pkill "ZoomOpener"; rm -rf ~/.zoomus; touch ~/.zoomus && chmod 000 ~/.zoomus;

pkill "RingCentralOpener"; rm -rf ~/.ringcentralopener; touch ~/.ringcentralopener && chmod 000 ~/.ringcentralopener;Эти две команды делают то же самое для двух самых популярных «брендов» Zoom (Zoom и RingCentral). Сначала они убивают скрытый сервер, если он работает, а затем независимо от него удаляют его из скрытого каталога, если он там существует. Наконец, они создают пустой файл и устанавливают для него разрешения, так что скрытый сервер не может быть переустановлен обратно в это место. Для текущих версий этих приложений этого достаточно, однако возможно, что более поздняя версия может испортить это исправление.

Если вы используете Safari на macOS, то теперь все в порядке. Однако, если вы используете любой другой браузер (даже в других операционных системах), вы все равно можете увидеть ссылку, сразу открывающую Zoom для вас. Это не та же самая уязвимость, и на самом деле вы сами ее выбрали, хотя, возможно, вы ее и не осознали. Это произойдет, если вы когда-либо отметили флажок во всплывающем окне для ссылки на собрание Zoom, на котором было написано что-то вроде «Всегда открывать эти ссылки в Zoom».

Вот как это отменить.

В Chrome:

1. Перейдите к chrome: // version / и найдите путь, указанный в разделе «Путь к профилю».

2. Откройте этот каталог, а затем откройте файл «Предпочтения».

3. Это файл JSON. Найдите строку

«zoommtg»: false или zoomrc: false. Если он существует, удалите их. Если сразу после какой-либо строки есть запятая, также удалите ее.4. Сохраните файл.

В Firefox:

1. Откройте настройки Firefox.

2. Найдите строку

zoommtg или zoomrc, используя «Найти в настройках».3. Если вы видите таблицу с заголовками «Тип содержимого» и «Действие», найдите строку с метками

zoommtg и / или zoomrc и установите для действия «Всегда спрашивать»В любом случае, воздержитесь от установки флажка в модальном диалоговом окне, чтобы отказаться от такого поведения в будущем. Safari в настоящее время является единственным известным популярным браузером, который не позволяет вам стрелять себе в ногу таким образом.

Примечания для исследователей

Учитывая обширную базу установки Zoom, я настоятельно рекомендую другим исследователям потратить время на изучение этого веб-сервера Zoom, чтобы увидеть, какие существуют другие уязвимости. При этом я также рекомендую, чтобы любой исследователь, обнаруживший уязвимость в программном обеспечении Zoom, не сообщал об этой уязвимости напрямую в Zoom. Вместо этого я рекомендую, чтобы исследователи сообщали об этих уязвимостях через Zero Day Initiative (ZDI). Программа раскрытия информации ZDI дает поставщикам 120 дней для устранения уязвимости, ZDI будет платить исследователям за их работу, а исследователи смогут публично раскрывать свои выводы.

Если вы хотите самостоятельно декомпилировать клиентское приложение Zoom, оно находится в каталоге

~ / .zoomus на вашем компьютере.Репозиторий исходного кода для моих примеров POC можно найти на GitHub.

P.S. Поддержи переводы печеньками к чаю:

QIWI +380999543560

Yandex.Money 410018707581713